附註:

- 此教學課程需要存取 Oracle Cloud。若要註冊免費帳戶,請參閱開始使用 Oracle Cloud Infrastructure Free Tier 。

- 它使用 Oracle Cloud Infrastructure 憑證、租用戶及區間的範例值。完成實驗室時,請將這些值取代為您雲端環境特有的值。

使用 OCI IAM 網路周邊和網路來源管理 OCI 資源的公用存取

簡介

我們在一個需要高度監管我們數據和基礎設施的世界營運。例如,即使最小心的雲端管理員也可能因網路釣魚攻擊和權限提升等接管技術而受害。此外,沒有人想要設定其資料的安全性,導致資料不小心公開到公用網際網路上。Oracle Cloud Infrastructure (OCI) 等公有雲提供者包括 Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) 服務,可讓您套用額外的安全層,以協助減少受攻擊面,並改善基礎架構、資料和應用程式的安全態勢。

OCI IAM 提供網路周邊,可限制可存取 OCI 主控台的一組 IP 位址。此外,網路來源可讓您撰寫原則,根據要求者的 IP 位址限制對特定 OCI 資源的存取。在本教學課程中,我們將探索這兩項功能,並說明如何在 OCI 租用戶中啟用這些功能。

目標

-

瞭解下列 OCI 安全功能並使用它們來增強 OCI 租用戶的安全態勢。

- OCI IAM 網路周邊

- OCI IAM 網路來源

必要條件

- 使用識別網域的管理帳戶。

使用 OCI IAM 網路周邊

當使用者嘗試登入受 OCI IAM 識別網域保護的應用程式 (包括 OCI 主控台本身) 時,登入動作會由應用程式的相關登入原則評估。此原則包含一系列的規則,包括條件和產生的動作。系統會依序評估規則,直到目前的相關資訊環境登入符合該規則的條件為止,系統才會制定與該規則關聯的動作。這個動作會導致允許存取、拒絕存取,或是在允許存取之前提示使用者輸入其他認證因素。

網路周邊可與登入原則搭配使用,以封鎖或允許存取 OCI 主控台。如需詳細資訊,請參閱網路周邊和管理登入原則。

-

封鎖清單:您可以使用此方法封鎖嘗試從可疑 IP 位址登入的使用者。封鎖清單可以包含一或多個 IP 位址。

-

允許清單:我們可以使用此方法來限制只存取一組預先定義的 IP 位址。

注意:變更登入原則可能會導致帳戶被鎖定。登入規則優先順序極為重要,應謹慎考量。我們建議您在測試稍後描述的方法時,開啟個別的瀏覽器階段作業並以管理證明資料進行認證。

網路周邊如何運作?

若要實行以網路周邊為基礎的允許清單,至少必須要有兩個規則。

- 允許根據網路周邊進行存取。

- 如果不符合條件,則拒絕存取。

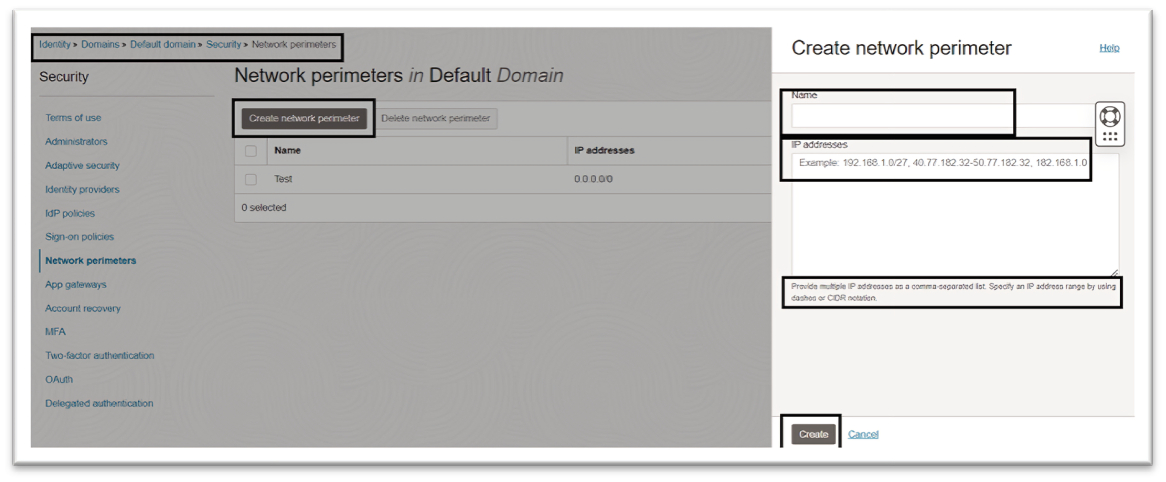

若要在 OCI 主控台中設定網路周邊,請瀏覽至識別網域的安全區段,選取網路周邊,然後新增必要的 IP 位址。如需詳細資訊,請參閱建立網路周邊。

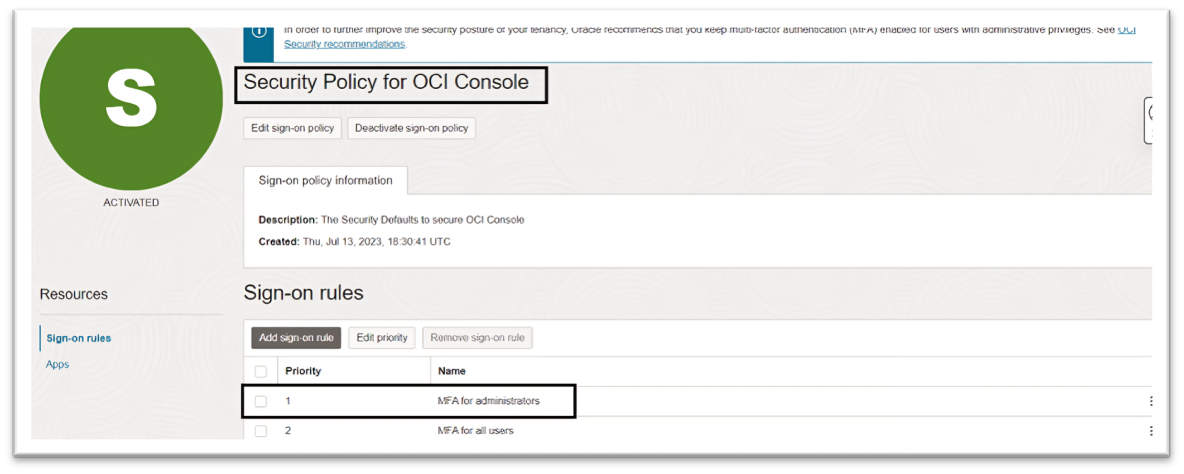

您的租用戶可能有內建的登入規則,可強制執行多重因素認證 (MFA) 以存取 OCI 主控台。如需詳細資訊,請參閱 IAM MFA 和 Implementing multi-factor authentication in OCI IAM 識別網域。

我們會使用此原則強制實行網路周邊規則。您可以選擇建立新的登入原則。如需詳細資訊,請參閱建立登入原則

注意:為了安全起見,為了確保緊急存取帳戶永遠不會被鎖定在我們的租用戶中,可以建立最高優先順序的額外規則,特別針對該帳戶排除異常狀況。

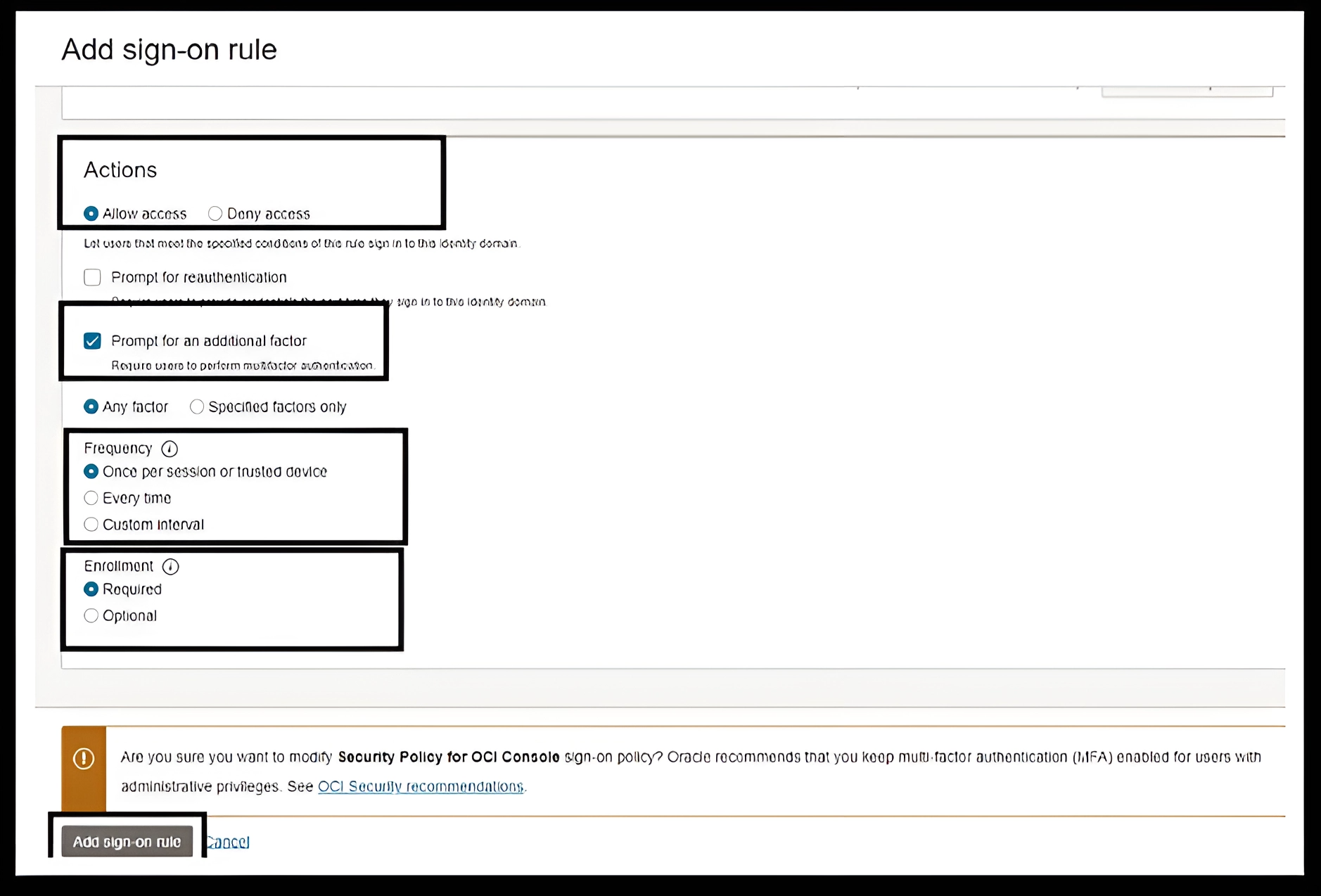

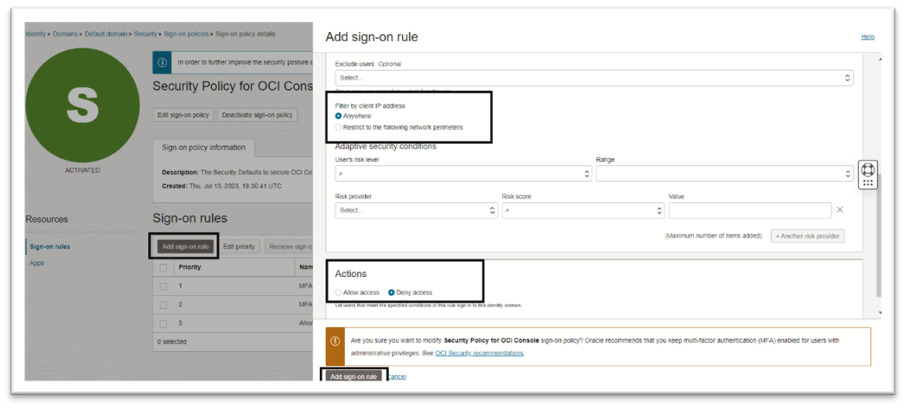

在我們的案例中,下列三個規則將確保涵蓋上述所有點。

-

規則 1:管理員的 MFA:如果您選取預先內建的登入原則,將會見到名稱為 MFA 的管理員登入規則。此規則主要用於對 OCI 管理員強制實行 MFA。我們會將此規則保持不變,以便緊急存取您的租用戶。

-

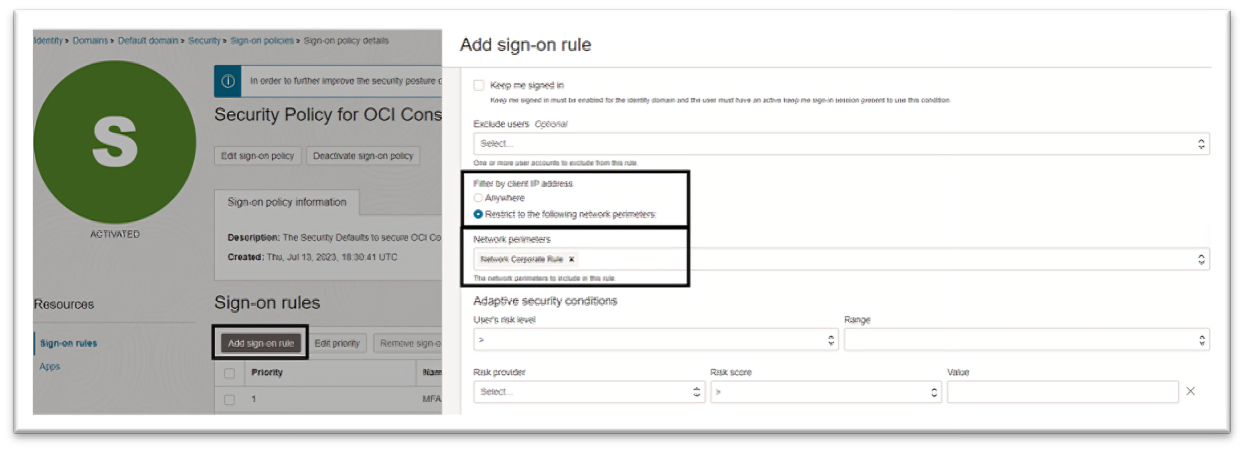

規則 2:允許公司存取:此規則將會建立允許清單,以確保只允許從公司網路存取 OCI 主控台。這會利用網路周邊中預先定義的一組 IP 位址。

-

規則 3:拒絕不明的存取: 此規則將確保所有使用者都必須在定義的網路周邊內才能存取 OCI 主控台。在依用戶端 IP 位址篩選下,選取任何位置,然後在動作下,選取拒絕存取。

注意:請記住,此規則的優先順序必須低於允許存取的規則。優先順序不正確,因此無法存取 OCI 主控台。

除了允許清單方法之外,您可以選擇建立封鎖清單,以防止來自一組已定義 IP 位址的存取。若要啟用封鎖清單方法,登入原則規則將會是:

- 規則 1:管理員的 MFA:管理員和緊急存取帳戶的規則。

- 規則 2:拒絕 IP:如果來源 IP 在定義的封鎖清單中,拒絕存取的規則。

- 規則 3:允許所有其他存取:允許所有其他存取,並提示輸入額外的認證因素。

使用 OCI IAM 網路來源

網路周邊可協助管理使用者可從中存取 OCI 主控台的網路,而網路來源則可協助限制對特定 OCI 服務和資源的存取。

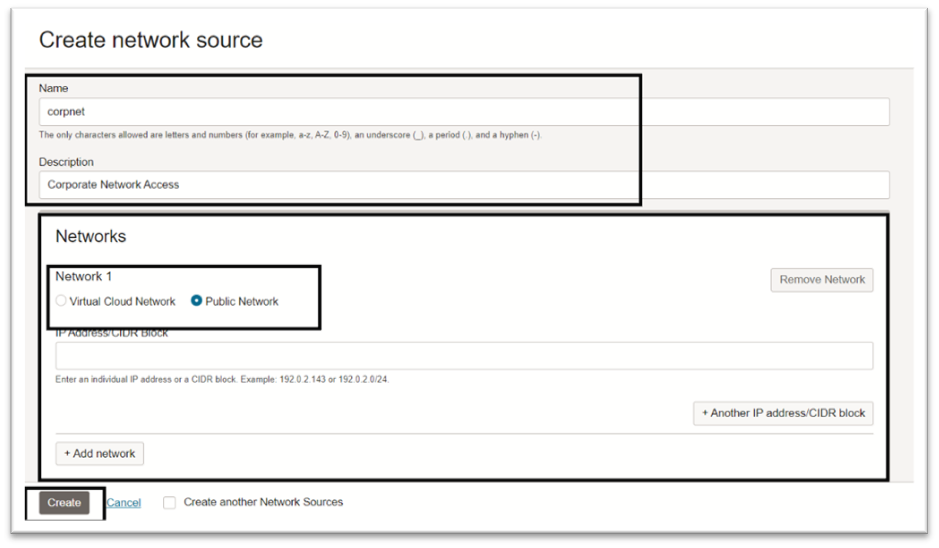

網路來源可讓您定義一組可由 OCI 存取原則參照的 IP 位址,以根據原始 IP 位址限制存取。例如,您可以限制只有從公司網路登入的使用者才能存取 OCI Object Storage 貯體。

網路來源支援您租用戶內虛擬雲端網路的公用 IP 位址和專用 IP 位址。

網路來源如何運作?

若要在 OCI 主控台中設定網路來源,請瀏覽至識別與安全性,選取網路來源,然後建立指定允許之 IP 位址的新網路來源。如需詳細資訊,請參閱 Creating a Network Source 。

根據您的使用案例,建立或修改您的 OCI 原則並新增 request.networkSource.name 條件。如需詳細資訊,請參閱原則的運作方式。

注意:允許群組 CorporateUsers 管理

request.networkSource.name='corpnet'之租用戶中的object-family。

接下來的步驟

在本教學課程中,我們說明網路周邊和網路來源如何協助限制對 OCI 資源的存取,並協助改善雲端安全狀態。如需有關 OCI IAM 最佳價格的詳細資訊,請參閱 Oracle Cloud Infrastructure 中的 Best Practices for Identity and Access Management (IAM) 。

相關連結

認可

- 作者 - Chetan Soni (雲端解決方案工程師)

其他學習資源

瀏覽 docs.oracle.com/learn 的其他實驗室,或前往 Oracle Learning YouTube 頻道存取更多免費學習內容。此外,請造訪 education.oracle.com/learning-explorer 以成為 Oracle Learning Explorer。

如需產品文件,請造訪 Oracle Help Center 。

Govern Public Access to OCI Resources using OCI IAM Network Perimeters and Network Sources

F94369-01

March 2024

Copyright © 2024, Oracle and/or its affiliates.