附註:

- 此教學課程需要存取 Oracle Cloud。若要註冊免費帳戶,請參閱 Oracle Cloud Infrastructure Free Tier 入門。

- 它使用 Oracle Cloud Infrastructure 證明資料、租用戶及區間的範例值。完成實驗室時,請將這些值取代為您雲端環境特定的值。

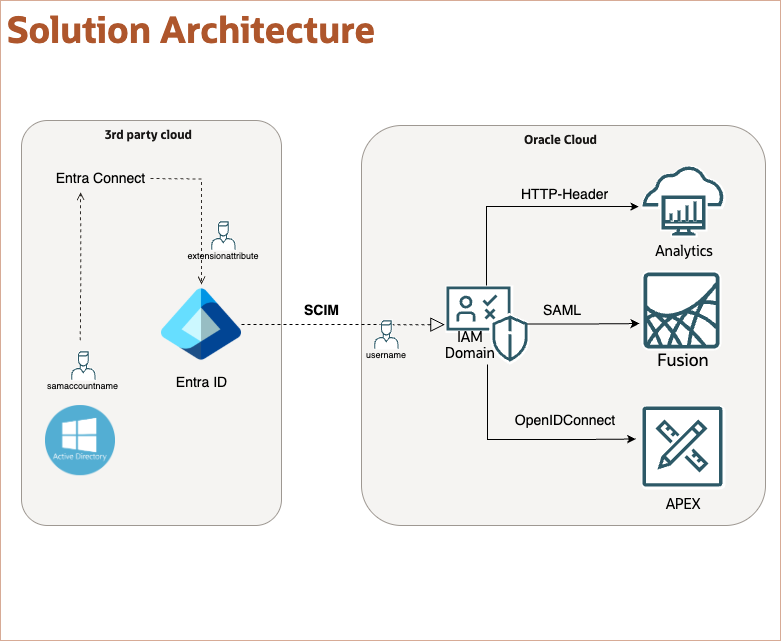

將 Microsoft Active Directory 中的 sAMAccountName 設為 Oracle Cloud Infrastructure 中的使用者名稱

簡介

見證多個世代身分和安全性的組織通常會在其基礎架構中混合使用內部部署和雲端資源。在許多情況下,Active Directory 會作為事實來源,而登入名稱 /sAMAccountName 會作為使用者識別碼。為了維持一致性,這會擴充為所有其他下游應用程式和服務的標準使用者名稱。

在本教學課程中,我們將學習如何將標準使用者名稱推送至 OCI,為 Oracle 和非 Oracle 應用程式啟用統一的識別層。

目標

-

使用 Microsoft Entra Connect 來使用可同步 sAMAccountName 的擴充屬性。

-

驗證新屬性在 Microsoft Entra ID 的使用者特性下是否可用。

-

編輯 Microsoft Entra ID 中 OCI 的 SCIM 連線以使用新屬性。

-

張貼佈建週期,確認 OCI 中的識別與 sAMAccountName 的使用者名稱對應。

-

此使用者名稱屬性現在可由透過 SAML、OpenID 或 HTTP-header 型認證協定使用 Single Sign-On (SSO) 的 Oracle 應用程式使用。

必要條件

注意:若要透過 Microsoft Entra ID 在 OCI 中設定 SCIM 佈建,請參閱 OCI IAM 與 Entra ID 之間的識別生命週期管理。

-

Microsoft Active Directory 的混合架構透過 Microsoft Entra Connect 同步至 Microsoft Entra ID。

-

本機 Active Directory 網域的網域管理員權限。

-

Microsoft Entra 租用戶的全域管理員權限。

-

使用儲藏庫應用程式的 Microsoft Entra ID 中的作用中使用者佈建設定。

-

存取 OCI 租用戶。如需詳細資訊,請參閱 Oracle Cloud Infrastructure Free Tier 。

-

OCI IAM 識別網域的識別網域管理員角色。如需詳細資訊,請參閱瞭解管理員角色。

工作 1:啟用目錄擴充功能並使用 Microsoft Entra Connect 同步 sAMAccountName

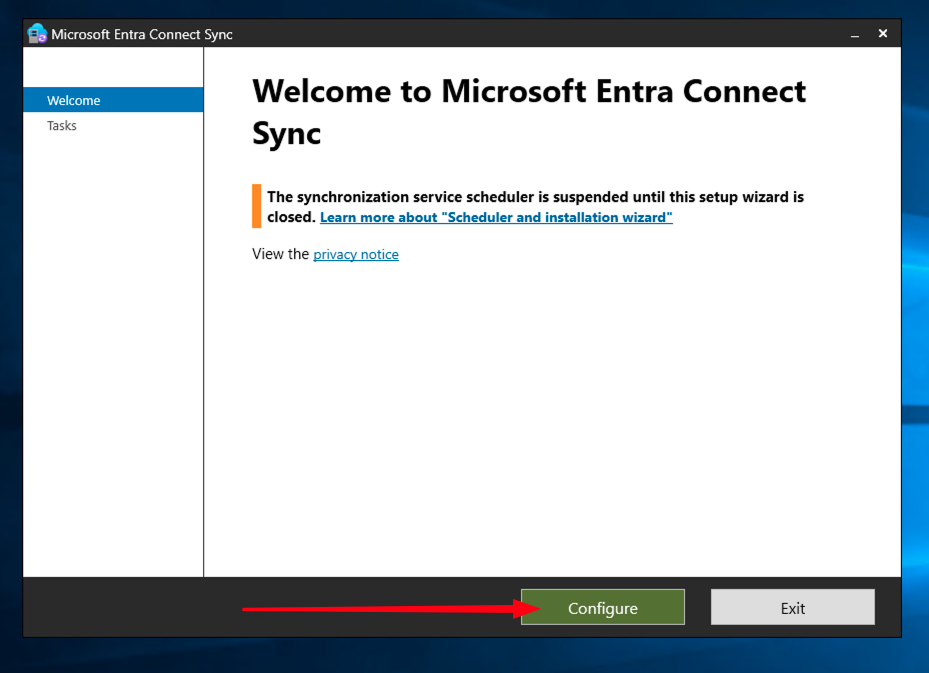

工作 1.1:設定 Microsoft Entra Connect 工具

-

登入設定 Microsoft Entra Connect 的本機伺服器。

-

開啟 Microsoft Entra Connect Sync 工具。

-

按一下設定。

-

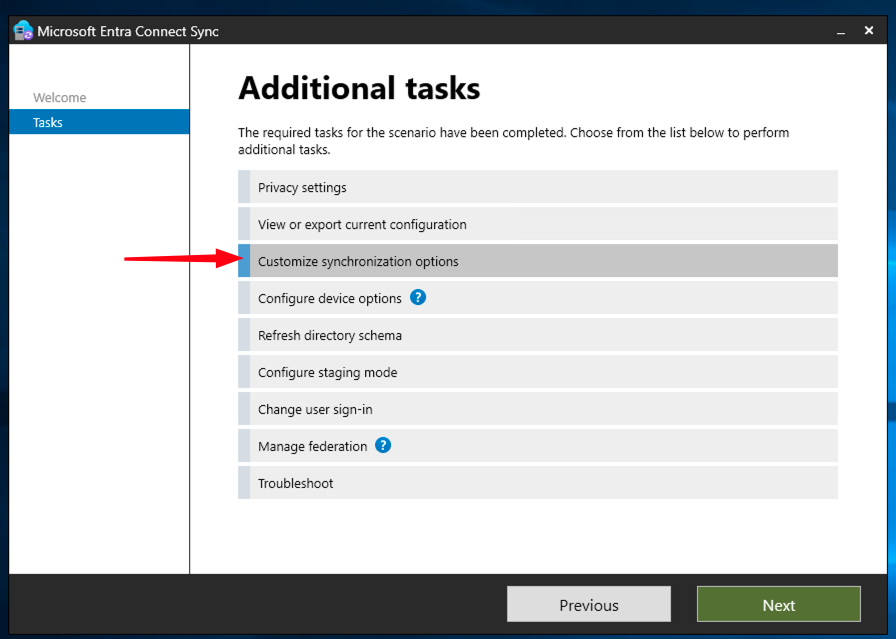

選取自訂同步化選項,然後按下一步。

-

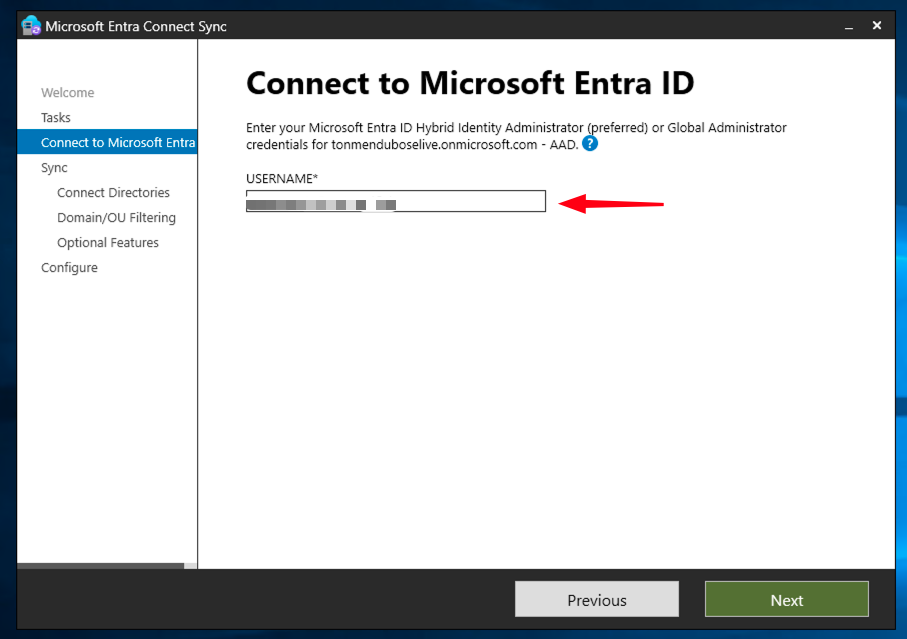

出現提示時,使用您的 Microsoft Entra ID 全域管理員憑證進行驗證。

-

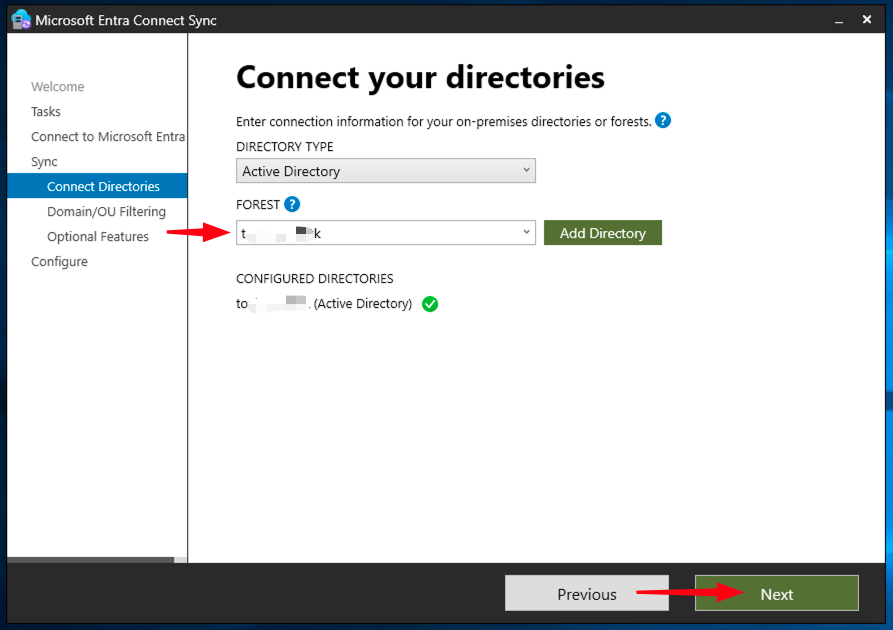

選取使用者所在的目錄類型和森林資訊。

-

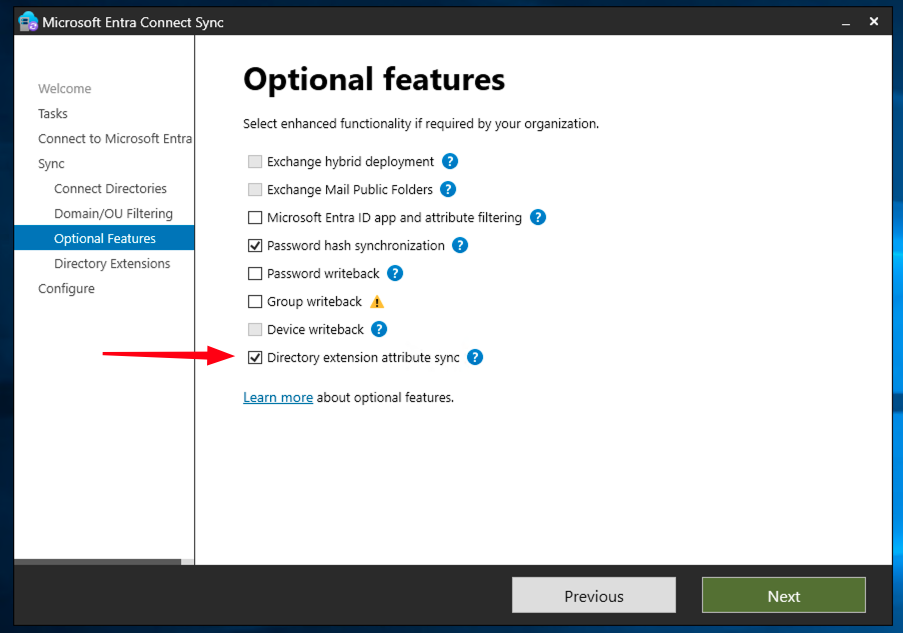

按下一步,直到到達選擇性功能頁面為止。選取目錄擴充屬性同步,然後按一下下一步。

-

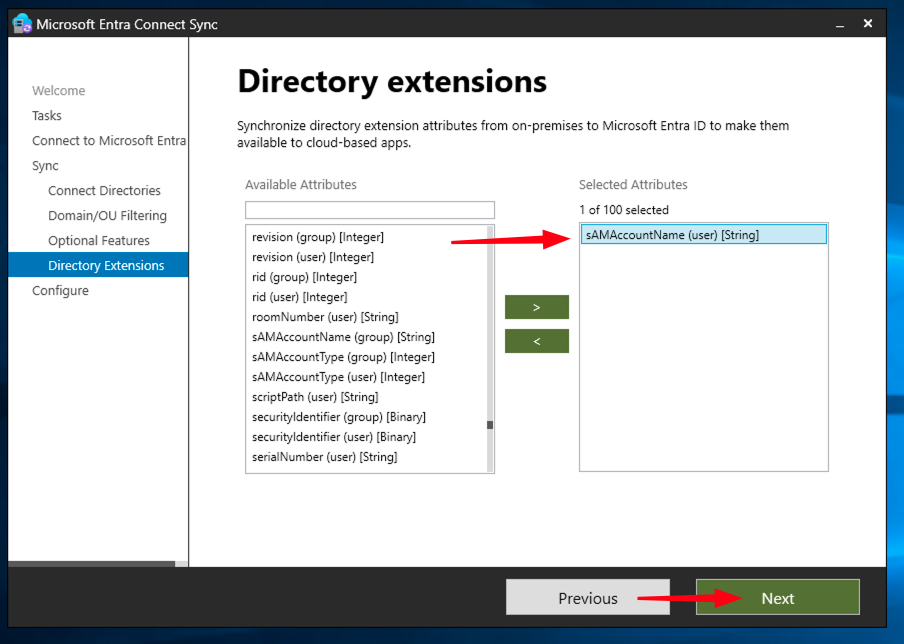

在目錄擴充頁面中,將會顯示您內部部署 Active Directory 的可用屬性清單。在清單中找出 sAMAccountName 屬性,然後選取 sAMAccountName 以將它標示為同步。

-

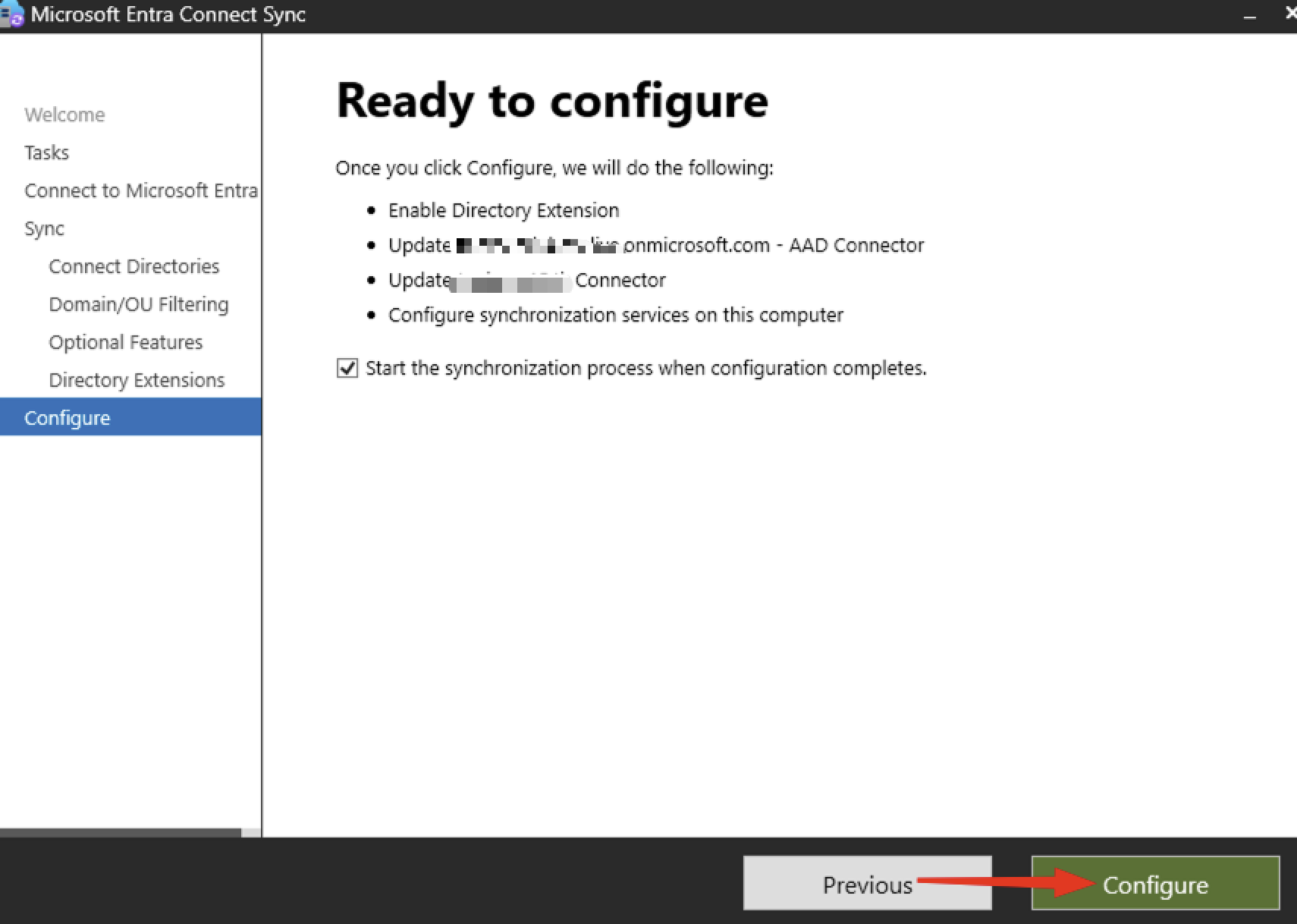

請複查組態摘要,確定已啟用目錄擴充屬性同步選項並選取 sAMAccountName 。按一下設定,即可套用變更。

-

組態完成後,請按一下結束。

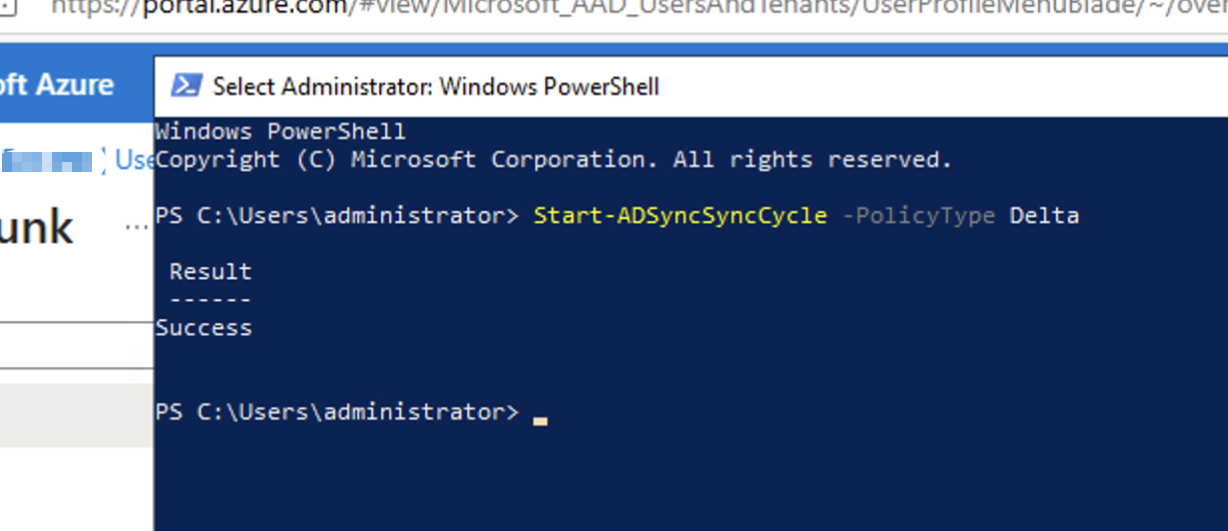

作業 1.2:執行同步化週期

-

在安裝 Microsoft Entra Connect 的伺服器上,以管理權限開啟 Windows PowerShell。

-

執行下列命令以觸發差異同步化週期。

Start-ADSyncSyncCycle -PolicyType Delta

-

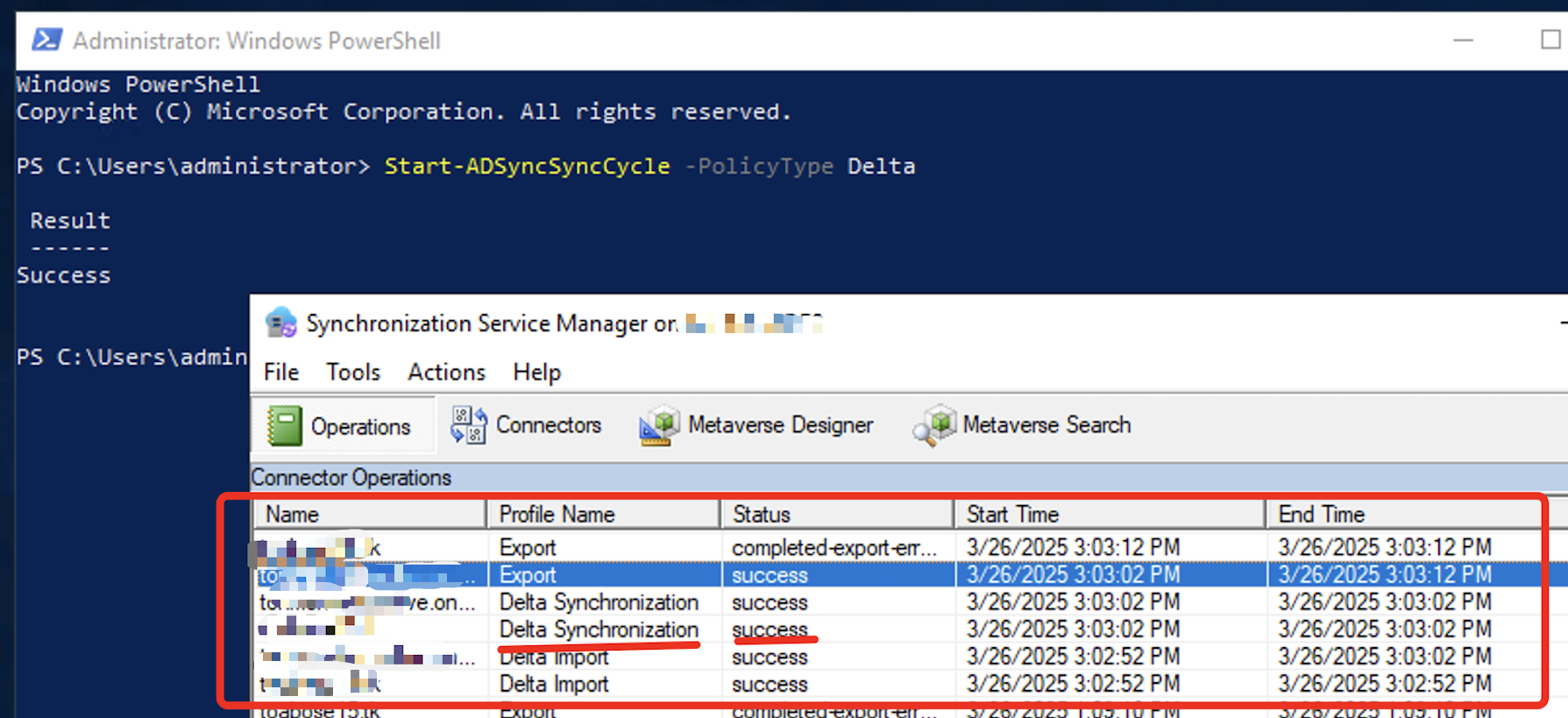

等待同步完成。您可以在 Microsoft Entra Connect 之一部分的同步服務管理程式工具中複查進度。

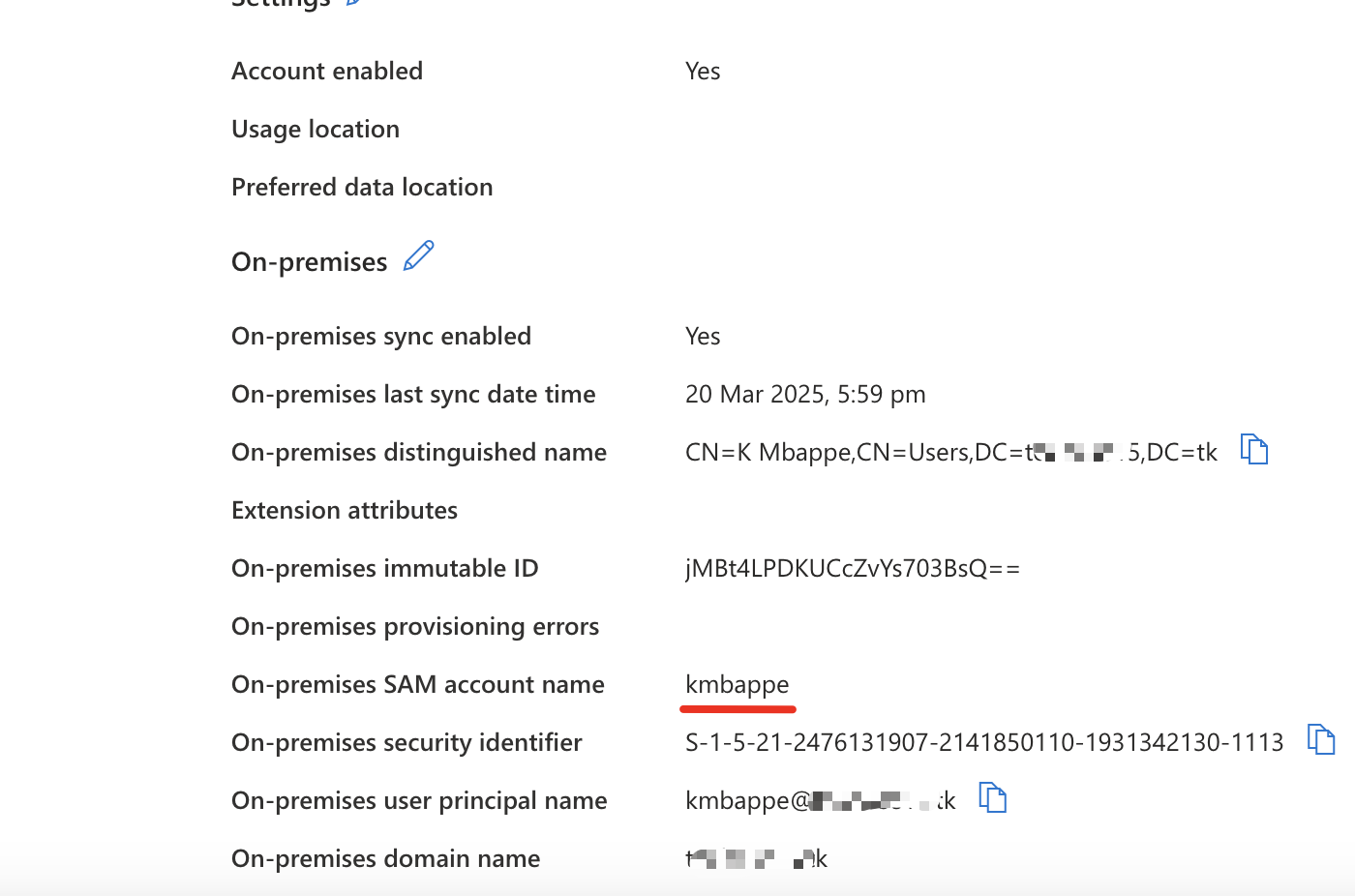

作業 1.3:驗證 Microsoft Entra ID 中的同步化

-

登入 Microsoft Entra Admin Center:

https://entra.microsoft.com。 -

瀏覽至使用者,然後選取使用者帳戶。檢視使用者的特性並向下捲動以檢視擴充屬性。

驗證 sAMAccountName 值是否為目錄副檔名。

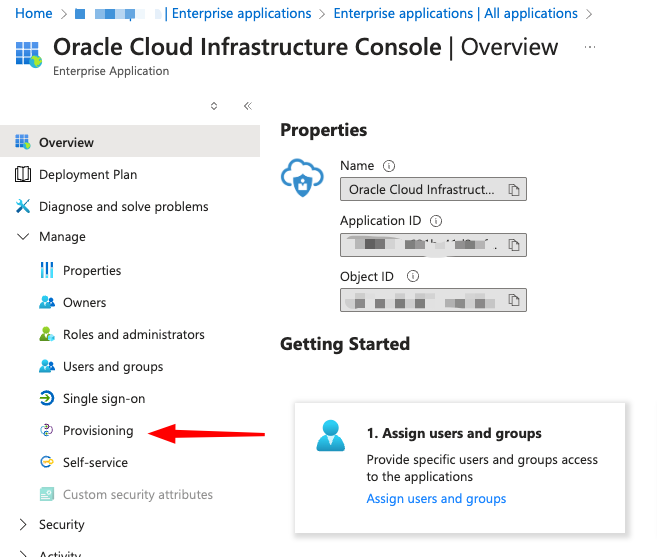

工作 2:重新設定「SCIM 啟動設定」以使用擴充屬性作為使用者名稱

任務 2.1:導覽至企業應用程式

-

請前往企業應用系統,然後選取 Oracle Cloud Infrastructure 主控台的 App。

-

選取啟動設定。

作業 2.2:更新屬性映射

-

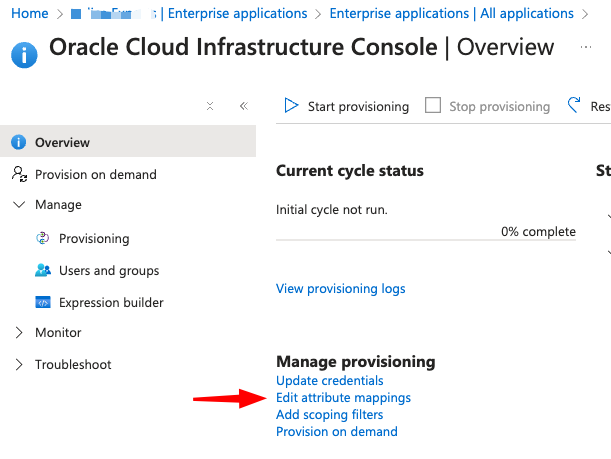

在總覽區段下,按一下編輯屬性對應。

-

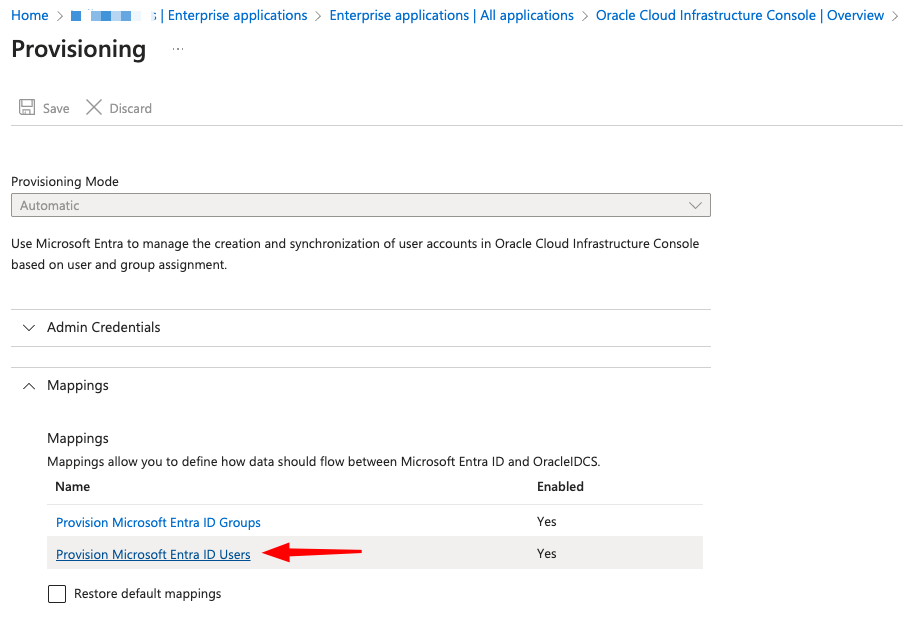

在對映中,按一下提供 Microsoft Entra ID 使用者。

-

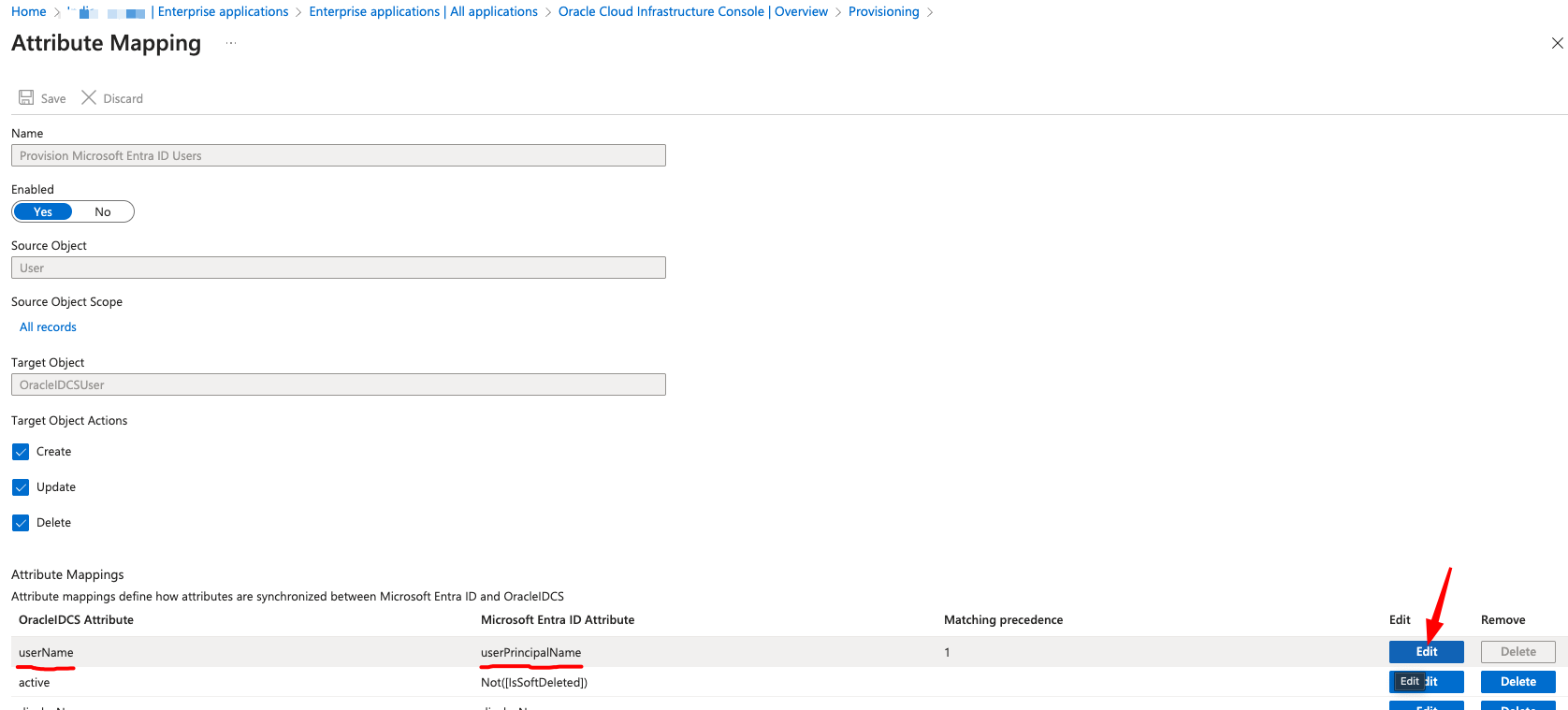

在屬性對應清單中,尋找目標屬性 userName 的對應。依預設,這可能會對應至 Microsoft Entra ID

userPrincipalName。按一下 userName 對應上的編輯。

-

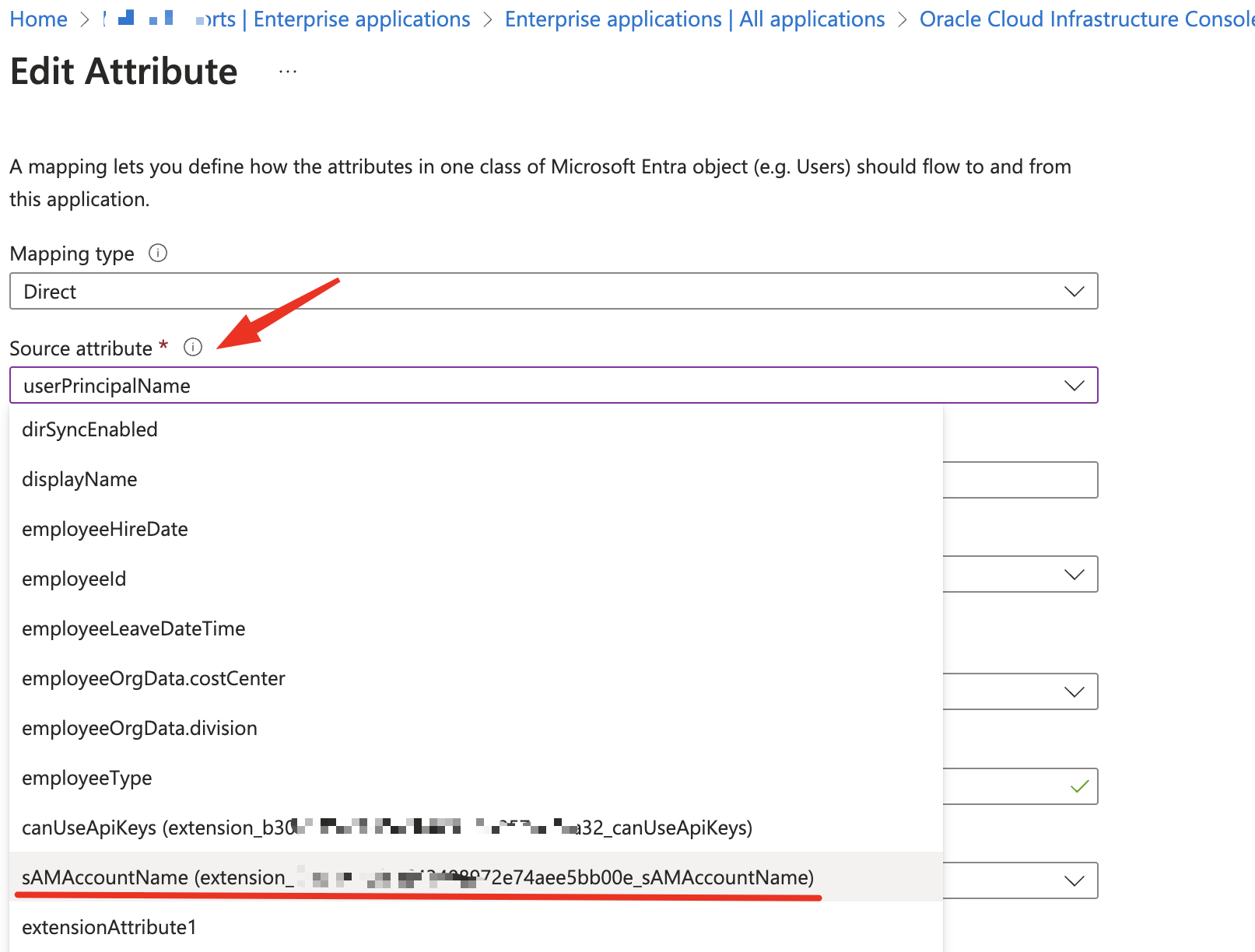

在來源屬性下拉式功能表中,選取 extension_XXX_sAMAccountName ,然後按一下確定。

-

按一下儲存。佈建週期需要一段時間。您可以等待它完成,或重新啟動週期。

作業 3:驗證並設定 Oracle Cloud Applications 中 SSO 的使用者名稱

-

登入 OCI 主控台:

https://cloud.oracle.com。 -

瀏覽至識別與安全性。在識別下,選取網域。

-

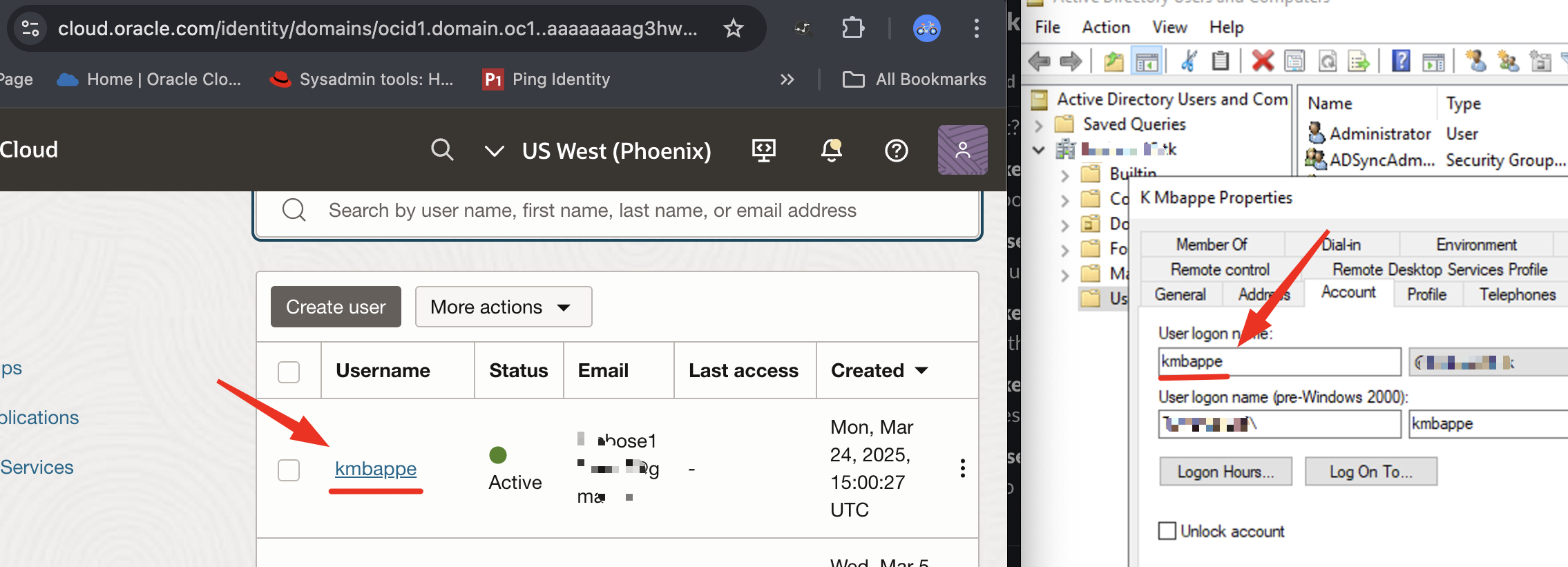

瀏覽至使用者,並確認使用者現在已使用正確的使用者名稱更新。

狀況 1:SAML 型 SSO 認證

-

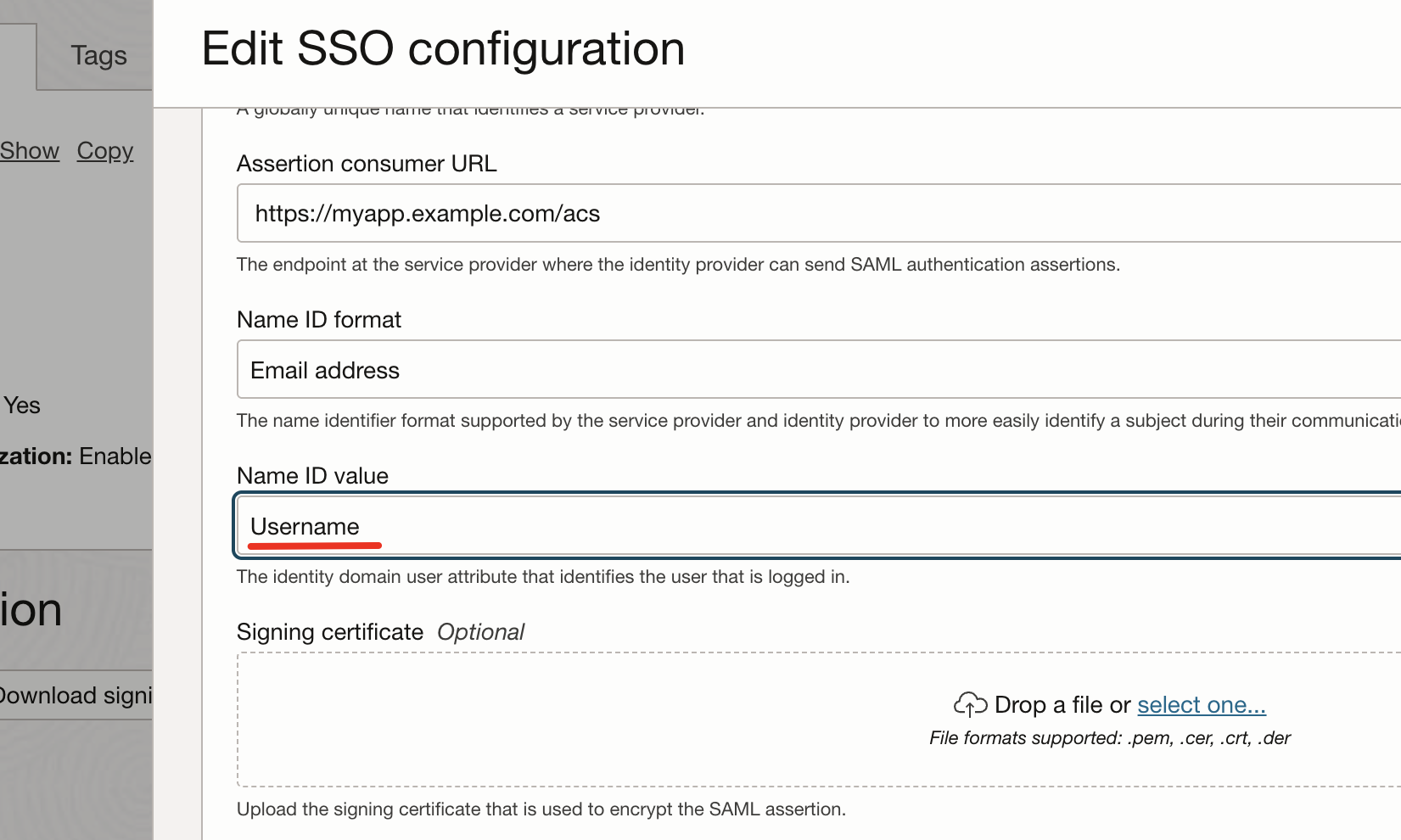

在整合式應用程式或 Oracle Cloud Services 下尋找 SAML 應用程式。

-

按一下編輯 SSO 組態,然後將名稱 ID 值變更為使用者名稱。按一下儲存變更。

注意:重做描述資料交換是一個很好的做法。按一下下載身分識別提供者描述資料,然後與 SAML 應用程式擁有者共用。

狀況 2:HTTP-Header 式認證

-

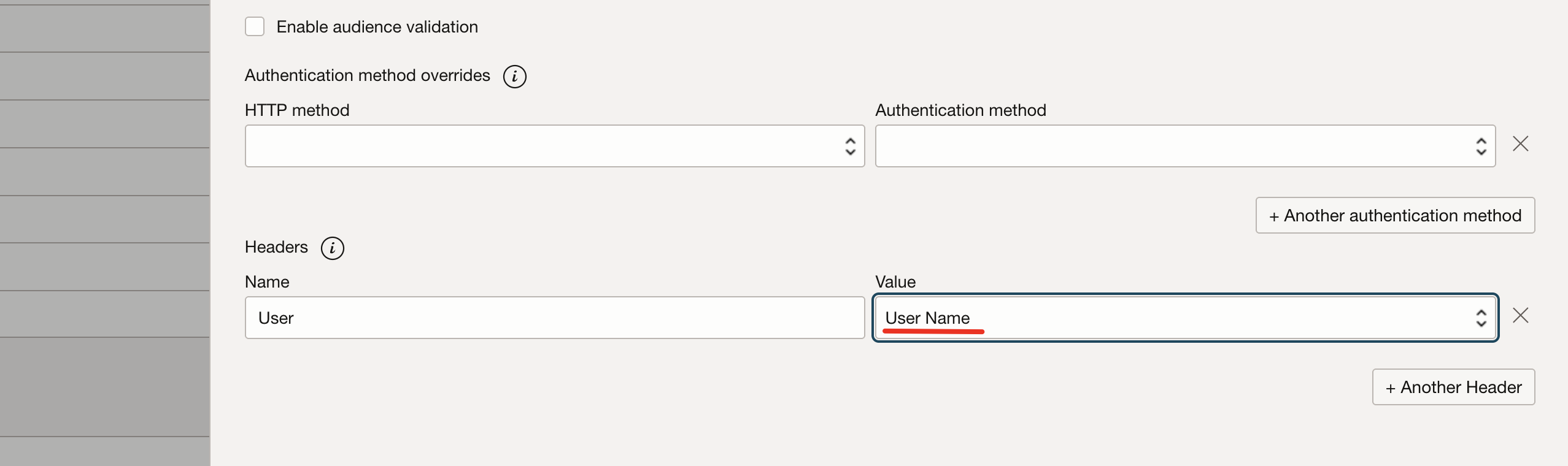

在整合式應用程式下尋找企業應用程式。

-

按一下編輯 SSO 組態,然後瀏覽至受管理的資源。編輯傳送標頭的資源。

-

將標頭的值組變更為使用者名稱,然後按一下儲存變更。

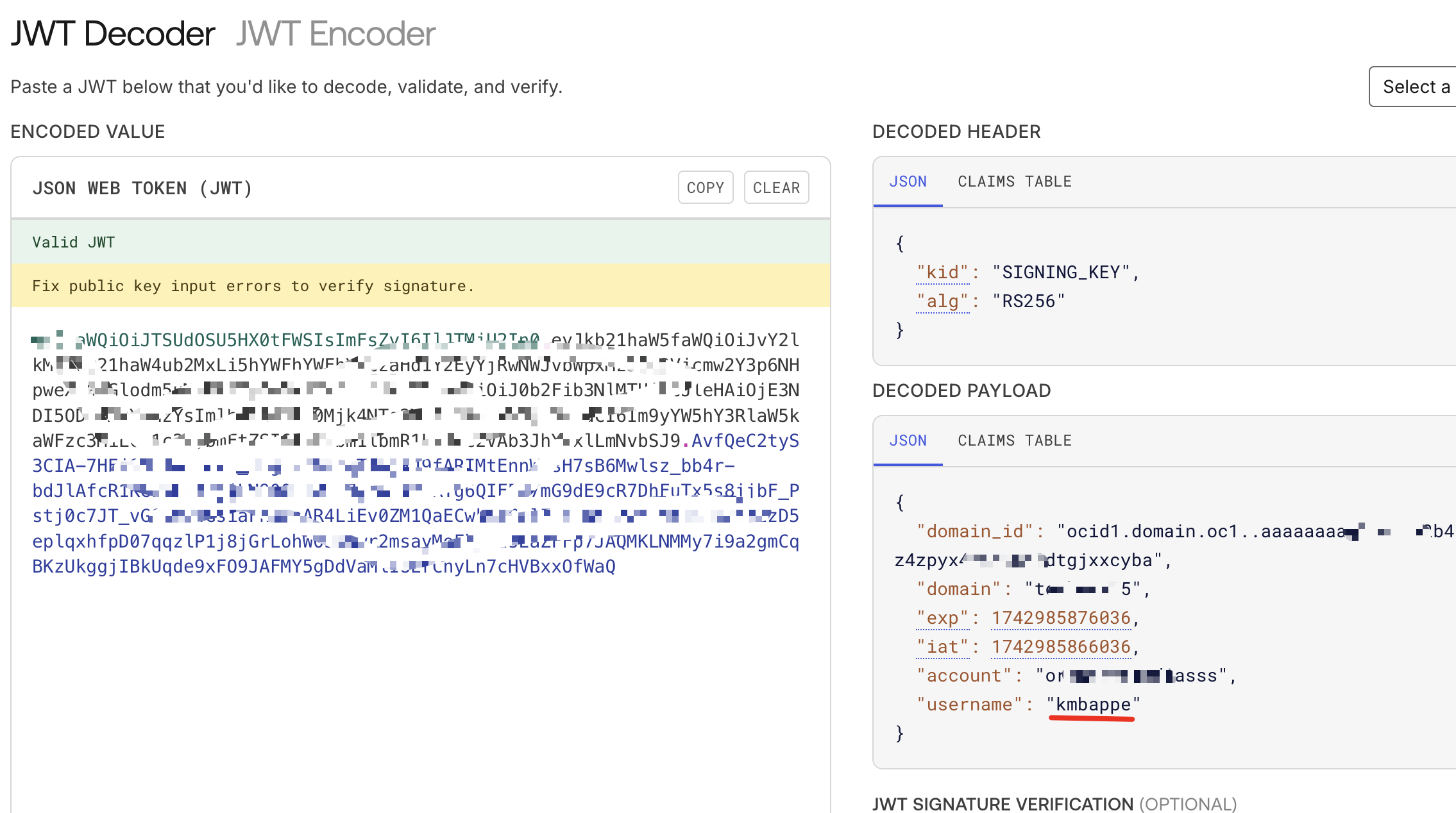

分析藍本 3:適用於 OAuth 2.0/OpenIDConnect 型認證

OCI IAM 不需要進行任何組態變更。變更後發出的 ID 記號將會反映如下圖所示的新使用者名稱作為解碼的 JWT。

結論

確保組織基礎架構的使用者識別一致性對於順暢的認證和存取管理至關重要。此方法可簡化使用者管理、增強安全性,以及確保在內部部署和雲端環境之間進行更順暢的整合。

認可

- 作者 - Tonmendu Bose (雲端工程師資深)

其他學習資源

探索 docs.oracle.com/learn 上的其他實驗室,或存取 Oracle Learning YouTube 頻道上的更多免費學習內容。此外,請造訪 education.oracle.com/learning-explorer 以成為 Oracle Learning Explorer。

如需產品文件,請造訪 Oracle Help Center 。

Set sAMAccountName from Microsoft Active Directory as Username in Oracle Cloud Infrastructure

G30584-01

Copyright ©2025, Oracle and/or its affiliates.