瞭解保護資料免於勒索軟體的網路彈性架構

勒索軟體是一種進階的惡意軟體,使用複雜的演算法來加密您的資料,並將您鎖在系統中。威脅行為者要求使用加密貨幣來保護身分,以交換解密金鑰來恢復存取。

現代勒索軟體攻擊通常使用雙倍勒索方法:不僅是您的資料加密,而且還會受到擠壓,如果不支付,攻擊者會威脅到公開發行。

在本解決方案手冊中,您將瞭解 Cybersecurity 措施如何「保護及偵測」您的環境,以及 Cyber Resilience 策略如何從勒索軟體「回應及復原」您的資料。

關於 NIST 網路安全架構

- 保護:防止對資料機密性、完整性或可用性造成威脅。

- 偵測:偵測可能解釋為已嘗試和 (或) 成功惡意活動證明的異常活動。

- 回應:解決、遏制和對抗成功危害。

- 復原:假設發生安全漏洞,並使用機制將環境回復成已知的良好狀態。

關於 Cyber Triad

在網路安全早期,重點主要是防止攻擊者進入網路。然而,隨著進階病毒和惡意軟體的崛起,威脅變得越來越複雜,顯然單獨防範並不夠。除了預防策略之外,還引進偵測技術來識別和標示違反防火牆的攻擊者。

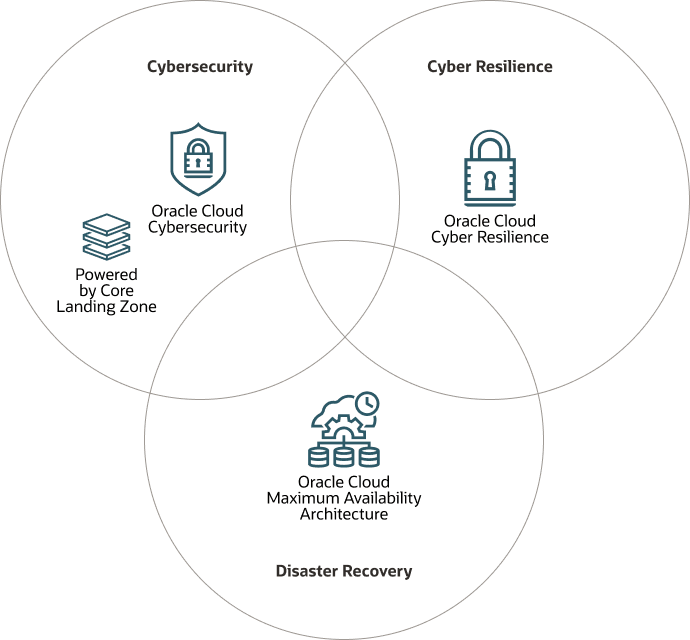

為了避免受到勒索、供應鏈中斷和經常伴隨勒索軟體外洩的作業關閉的影響,Oracle 建議您的雲端架構應對網路三分之一:

- 網路安全

- 網路彈性

- 災難復原

藉由考量網路三大層面的所有三個層面,您的組織將能夠在符合組織的 RTO (復原時間目標) 和 RPO (復原點目標) 需求的同時,從勒索軟體復原。

在增強 OCI 環境安全性時,請將焦點放在核心安全基礎知識和災害復原方法,以確保工作負載的可用性。例如,如果您複製已洩漏的資料,您的復原網站將受到影響的方式與主要網站相同,並且不會處理防止威脅行為者刪除、加密或修改的問題。

設計網路彈性架構可保護您的備份,並確保在還原資料之前,先判斷威脅動作者是否已修改、刪除或竄改資料。

整合網路三角形、傳統安全措施和災難復原,可協助您確保網路抗逆力,並更好地為組織做好準備,從勒索軟體中復原。

附註:

高可用性和災害復原是架構的重要部分,但超出本解決方案手冊的範圍。詢問架構師

重播「 Ask the Architect」一集:

下列為影片中開始這些主題的各種點 (mins:secs):

- 00:00 - 開啟中

- 02:54 - 網路三角形簡介

- 10:00 - Enclaves 與網路復原架構 (CRA)

- 17:31 - 瞭解網路安全支柱

- 25:00 - 瞭解網路韌性 - 概念與控制

- 38:15 - Oracle Database Zero Data Loss Autonomous Recovery Service - 詳細資訊和示範

- 44:26 - 非結構化資料的 CRA Terraform 堆疊示範

- 49:34 - 總結

Before You Begin - 開始之前

請複查下列相關資源: