Introducción a la estructura criptográfica

La estructura criptográfica proporciona un almacén común de algoritmos y bibliotecas PKCS #11 para manejar los requisitos criptográficos. Las bibliotecas PKCS #11 se implementan según el estándar RSA Security Inc. PKCS #11 Cryptographic Token Interface (Cryptoki).

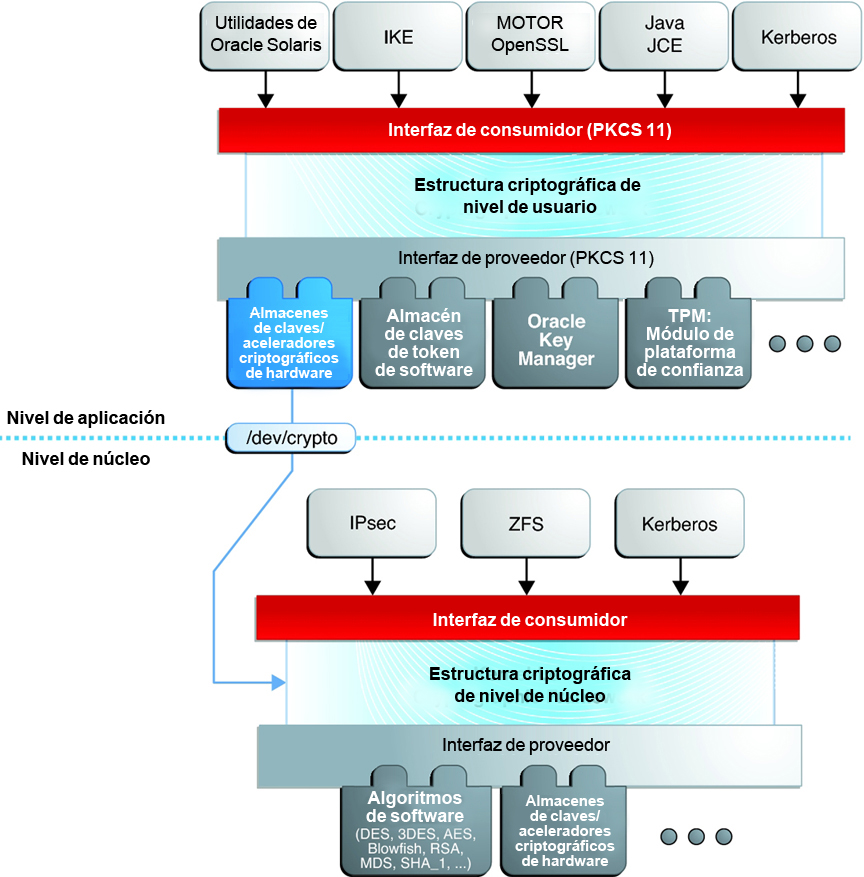

Figura 1-1 Niveles de estructura criptográfica

En el nivel del núcleo, la estructura actualmente administra los requisitos criptográficos para ZFS, Kerberos e IPsec, así como para el hardware. Los consumidores en el nivel de usuario incluyen el motor de OpenSSL, extensiones criptográficas Java (JCE), libsasl e IKE (protocolo de clave de Internet). El proxy de SSL de núcleo (kssl) utiliza la estructura criptográfica. Para obtener más información, consulte Proxy SSL en el nivel del núcleo cifra las comunicaciones con el servidor web de Protección de la red en Oracle Solaris 11.2 y la página del comando man ksslcfg(1M).

La ley de exportación de los Estados Unidos exige que el uso de interfaces criptográficas abiertas sea bajo licencia. La estructura criptográfica cumple con la ley actual mediante la solicitud de que los proveedores criptográficos de núcleo y los proveedores criptográficos de PKCS #11 estén registrados. Para obtener más información, consulte la información sobre el comando elfsign en Comandos de nivel de usuario de la estructura criptográfica.

-

Complementos de nivel de usuario: objetos compartidos que prestan servicios mediante bibliotecas PKCS #11, como /var/user/$USER/pkcs11_softtoken.so.1.

-

Complementos de nivel de núcleo: módulos de núcleo que proporcionan implementaciones de algoritmos criptográficos en software, como AES.

Muchos de los algoritmos de la estructura están optimizados para x86 con el conjunto de instrucciones SSE2 y para hardware SPARC. Para optimizaciones de series T, consulte Estructura criptográfica y servidores SPARC T-Series.

-

Complementos de hardware: controladores de dispositivos y sus aceleradores de hardware asociados. Los chips Niagara y los controladores de dispositivos ncp y n2cp de Oracle son un ejemplo. Un acelerador de hardware descarga funciones criptográficas que consumen muchos recursos del sistema operativo. La placa Crypto Accelerator 6000 de Sun es un ejemplo.

La estructura activa providers de servicios criptográficos para que sus servicios sean utilizados por muchos consumidores en Oracle Solaris. Otro nombre para los proveedores es complementos. La estructura admite tres tipos de complementos:

La estructura implementa una interfaz estándar, la biblioteca PKCS #11, v2.20 enmienda 3, para proveedores de nivel de usuario. La biblioteca puede ser utilizada por aplicaciones de terceros para acceder a los proveedores. Terceros también pueden agregar bibliotecas registradas, módulos de algoritmos de núcleo registrados y controladores de dispositivos registrados a la estructura. Estos complementos se agregan cuando Image Packaging System (IPS) instala el software de terceros. Para ver un diagrama de los principales componentes de la estructura, consulte la Figure 1–1.