監査ファイルのための ZFS ファイルシステムを作成する方法

次の手順は、監査ファイルのための ZFS プールや、対応するファイルシステムとマウントポイントを作成する方法を示しています。デフォルトでは、audit_binfile プラグインの監査ファイルは /var/audit に保持されます。

始める前に

ZFS File System Management および ZFS Storage Management 権利プロファイルが割り当てられている管理者になる必要があります。後者のプロファイルを使用すると、ストレージプールを作成できます。詳細は、Oracle Solaris 11.3 でのユーザーとプロセスのセキュリティー保護 の 割り当てられている管理権利の使用を参照してください。

-

必要なディスク容量を決定します。

必要な監査の量によりディスク容量要件が決まります。

注 - デフォルトのクラスの事前選択によって、ログイン、ログアウト、役割の引き受けなどの、lo クラス内のイベントの記録されたインスタンスごとに約 80 バイトずつ拡大するファイルが /var/audit 内に作成されます。 -

ミラー化された ZFS ストレージプールを作成します。

zpool create コマンドは、ZFS ファイルシステムのコンテナであるストレージプールを作成します。詳細は、Oracle Solaris 11.3 での ZFS ファイルシステムの管理 の 第 1 章, Oracle Solaris ZFS ファイルシステムの概要を参照してください。

# zpool create audit-pool mirror disk1 disk2

たとえば、c3t1d0 と c3t2d0 の 2 つのディスクから auditp プールを作成し、それらをミラー化します。

# zpool create auditp mirror c3t1d0 c3t2d0

-

監査ファイルのための ZFS ファイルシステムとマウントポイントを作成します。

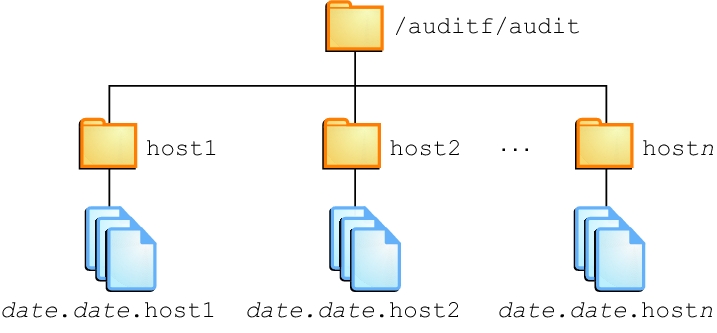

ファイルシステムとマウントポイントは 1 つのコマンドで作成します。作成時に、ファイルシステムがマウントされます。たとえば、次の図は、ホスト名で格納された監査トレールのストレージを示しています。

# zfs create -o mountpoint=/mountpoint audit-pool/mountpoint

たとえば、auditf ファイルシステムの /audit マウントポイントを作成します。

# zfs create -o mountpoint=/audit auditp/auditf

-

監査ファイルのための ZFS ファイルシステムを作成します。

# zfs create -p auditp/auditf/system

たとえば、sys1 システムのための暗号化されていない ZFS ファイルシステムを作成します。

# zfs create -p auditp/auditf/sys1

- (オプション)

監査ファイルのための追加のファイルシステムを作成します。

追加のファイルシステムを作成する 1 つの理由は、監査のオーバーフローを回避するためです。ファイルシステムごとの ZFS 割り当て制限は、Step 7 に示すように設定できます。各割り当て制限に達すると、audit_warn 電子メールエイリアスによって通知されます。領域を解放するために、閉じられた監査ファイルをリモートサーバーに移動できます。

# zfs create -p auditp/auditf/sys1.1 # zfs create -p auditp/auditf/sys1.2

-

プール内の監査ファイルを圧縮します。

ZFS では通常、圧縮はファイルシステムのレベルで設定されます。ただし、このプール内のすべてのファイルシステムに監査ファイルが含まれているため、圧縮はプールのトップレベルのデータセットで設定されます。

# zfs set compression=on auditp

Oracle Solaris 11.3 での ZFS ファイルシステムの管理 の ZFS の圧縮、複製解除、暗号化のプロパティー間の関連も参照してください。

-

割り当て制限を設定します。

親のファイルシステム、子孫のファイルシステム、またはその両方で割り当て制限を設定できます。親の監査ファイルシステム上で割り当て制限を設定した場合は、子孫のファイルシステム上の割り当て制限によって追加の制限が課せられます。

-

親の監査ファイルシステム上で割り当て制限を設定します。

次の例では、auditp プール内の両方のディスクが割り当て制限に達すると、audit_warn スクリプトによって監査管理者に通知されます。

# zfs set quota=510G auditp/auditf

-

子孫の監査ファイルシステム上で割り当て制限を設定します。

次の例では、auditp/auditf/system ファイルシステムの割り当て制限に達すると、audit_warn スクリプトによって監査管理者に通知されます。

# zfs set quota=170G auditp/auditf/sys1 # zfs set quota=170G auditp/auditf/sys1.1 # zfs set quota=165G auditp/auditf/sys1.2

-

親の監査ファイルシステム上で割り当て制限を設定します。

-

大規模なプールの場合は、監査ファイルのサイズを制限します。

デフォルトでは、監査ファイルはプールのサイズまで拡大できます。管理容易性のために、監査ファイルのサイズを制限します。使用例 21を参照してください。

サイトのセキュリティー要件に従うには、管理者は次の手順を実行します。

-

必要に応じて、暗号化された監査ログを格納するための新しい ZFS プールを作成します。

-

暗号化鍵を生成します。

-

監査ログを格納するために暗号化を有効にして監査ファイルシステムを作成し、マウントポイントを設定します。

-

暗号化されたディレクトリを使用するように監査を構成します。

-

新しい構成の設定を適用するために、監査サービスをリフレッシュします。

# zpool create auditp mirror disk1 disk2 # pktool genkey keystore=file outkey=/filename keytype=aes keylen=256 # zfs create -o encryption=aes-256-ccm \ -o keysource=raw,file:///filename \ -o compression=on -o mountpoint=/audit auditp/auditf # auditconfig -setplugin audit_binfile p_dir=/audit/ # audit -s

鍵が格納されているファイル (この例では filename など) をバックアップして、保護する必要があります。

管理者が auditf ファイルシステムの下に追加のファイルシステムを作成した場合は、これらの子孫のファイルシステムも暗号化されます。

使用例 20 /var/audit に割り当て制限を設定するこの例では、管理者は、デフォルトの監査ファイルシステム上で割り当て制限を設定します。この割り当て制限に達すると、audit_warn スクリプトによって監査管理者に警告が通知されます。

# zfs set quota=252G rpool/var/audit