機密アイデンティティ・アプリケーションの作成

Essbaseスタックをデプロイする前に、OCI Identity and Access Management (IAM)またはOracle Identity Cloud Service (IDCS)内で機密アプリケーションを作成し、それとともにEssbaseを登録します。

テナンシで使用されているアイデンティティ管理(IAMまたはIDCS)がわからない場合は、クラウド・アイデンティティに関して使用するドキュメントを参照してください。

-

Oracle Cloud Infrastructureコンソールを開きます。「アイデンティティとセキュリティ」を選択します。

-

「ドメイン」をクリックし、それぞれのドメインを選択します。

ノート:

Essbaseスタックで使用するアイデンティティ・ドメインが存在していることを確認します。

OCIにEssbaseをすでにデプロイしており、IAMアイデンティティ・ドメインを使用するようにテナンシを更新してある場合は、新しい機密アプリケーションの作成は必要ありません。ご使用のアイデンティティ・アプリケーションは、IAMアイデンティティ・ドメインに移行されます。

IAMを使用してOCIテナンシで新しいクラウド・デプロイメントを開始する場合は、デフォルトのアイデンティティ・ドメインを使用するのではなく、Essbaseの一意のアイデンティティ・ドメインを作成してください。次に、アイデンティティ・ドメイン内に動的グループおよび機密アイデンティティ・アプリケーションを作成します。

ライセンス情報については、IAMアイデンティティ・ドメイン・オブジェクトの制限を参照してください。

-

Essbaseのアイデンティティ・ドメインがあると仮定して、そのドメイン内の「統合アプリケーション」をクリックします。

ノート:

Essbaseの機密アプリケーションがまだない場合は、「アプリケーションの追加」、「機密アプリケーション」、「ワークフローの起動」の順にクリックします。

アプリケーションの名前を入力し、「送信」をクリックします。

-

起動した機密アプリケーションを選択して、クライアント構成を構成します。

-

「OAuth構成」をクリックし、「OAuth構成の編集」をクリックして、リソース・サーバー構成およびクライアント構成の設定ウィンドウを開きます。

-

「クライアント構成」タイルで、「このアプリケーションをクライアントとして今すぐ構成します」を選択します。

-

「認可」セクションで次の必須フィールドに入力した後、「トークン発行ポリシー」セクションに進みます。

-

使用可能な権限付与タイプ(「クライアント資格証明」と「認可コード」)を選択します。

-

ロード・バランサをプロビジョニングしない場合は、「HTTPS以外のURLを許可」を選択します。

-

「EssbaseのリダイレクトURL」で、一時/モック・リダイレクションURL (末尾が_uri)を入力します。

http://temp/essbase/redirect_uri -

「Essbaseのログアウト後のリダイレクトURL」で、一時/モックURLを入力します。

http://temp/essbase/jet/logout.html

-

-

ロード・バランサをプロビジョニングする場合は、次に示すように、https:を使用します。

-

「EssbaseのリダイレクトURL」で、一時/モック・リダイレクションURLを入力します。

https://temp/essbase/redirect_uri -

「Essbaseのログアウト後のリダイレクトURL」で、一時/モックURLを入力します。

https://temp/essbase/jet/logout.html

-

-

-

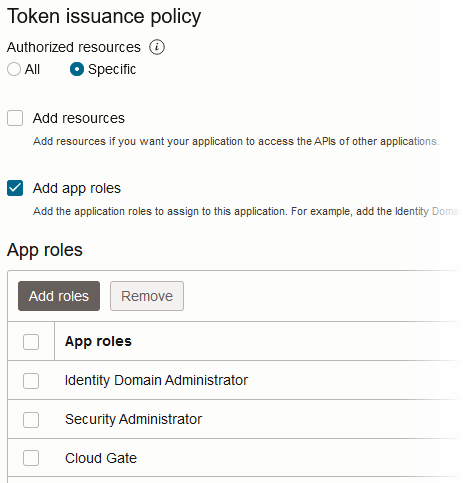

「トークン発行ポリシー」で、アプリケーション・ロール「アイデンティティ・ドメイン管理者」、「セキュリティ管理者」および「クラウド・ゲート」を追加します。

-

「アプリケーション・ロールの追加」トグル・スイッチをクリックして、アプリケーション・ロールを有効にします。

-

「アプリケーション・ロールの追加」をクリックし、「アイデンティティ・ドメイン管理者」、「セキュリティ管理者」および「クラウド・ゲート」を選択し、「追加」をクリックして選択したロールを割り当てます。

-

-

「送信」をクリックして、「機密アプリケーション」構成を完了します。次に、「統合アプリケーション」ページに移動し、アプリケーション名の横にあるタイトル・バーで「アクティブ化」を選択し、「アプリケーションのアクティブ化」をクリックします。

-

「OAuth構成」から、「一般情報」の下にある「クライアントID」および「クライアント・シークレット」の詳細を記録します。これらの値は、Essbaseスタックのデプロイメントの間に使用するために書き留めます。クライアント・シークレットをボールトに格納します(「ボールトとシークレットの作成および値の暗号化」を参照)。

ノート:

「シークレットの表示」で「表示」または「コピー」をクリックして、シークレットの表示またはコピーを行います。 -

次の場所にあるIDCSインスタンスGUIDを書き留めます: OCIコンソールで、「アイデンティティとセキュリティ」に移動し、「ドメイン」をクリックします。機密アプリケーションが含まれているドメイン名をクリックします。「詳細」タブで、「ドメインURL」の値をコピーします。この値から、ホスト名のみを取り出します(たとえば、

idcs-123456789a123b123c12345678d123e1)。この値にアクセスできない場合は、アイデンティティ・ドメイン管理者に、それを提供するように依頼してください。この値は、保存しておき、Essbaseスタックのデプロイメントの間にIDCSインスタンスのGUIDを求められたら入力します。 -

アイデンティティ・ドメインの署名証明書にアクセスするようにクライアントを構成するには、Essbase用に作成したアイデンティティ・ドメインの「設定」に移動します。「ドメイン設定 - ロケール」で、「ドメイン設定の編集」をクリックします。次に、「署名証明書へのアクセス」で、「クライアント・アクセスの構成」を切り替えて、「変更の保存」をクリックします。

-

Oracle Identity Cloud Serviceコンソールを開きます。Oracle Cloud Infrastructureから、「アイデンティティ」、「フェデレーション」、「アイデンティティ・プロバイダの詳細」の順に選択します。「アイデンティティ・プロバイダ情報」タブで、「Oracle Identity Cloud Service Console」リンクを使用します。

-

Identity Cloud Serviceコンソールで、アプリケーションおよびサービスタイル内の「+追加」をクリックします。

-

「機密アプリケーション」を選択します。

-

「アプリケーション詳細」のステップで、名前のみを入力し、「次」をクリックします。ヒント: コンパートメントごとに1つの機密アプリケーションが必要であるため、コンパートメントと同じ名前を使用してもかまいません。参考情報として、名前を書き留めます。

-

「クライアント」ステップで、オプション「このアプリケーションをクライアントとして今すぐ構成します」を選択します。

-

「認可」セクションで、次のようにします。

-

使用可能な権限付与タイプ(「クライアント資格証明」と「認可コード」)を選択します。

-

ロード・バランサをプロビジョニングしない場合は、「HTTPS以外のURLを許可」を選択します。

-

「EssbaseのリダイレクトURL」で、一時/モック・リダイレクションURL (末尾が_uri)を入力します。

http://temp/essbase/redirect_uri -

「Essbaseのログアウト後のリダイレクトURL」で、一時/モックURLを入力します。

http://temp/essbase/jet/logout.html

-

-

ロード・バランサをプロビジョニングする場合は、次に示すように、https:を使用します。

-

「EssbaseのリダイレクトURL」で、一時/モック・リダイレクションURLを入力します。

https://temp/essbase/redirect_uri -

「Essbaseのログアウト後のリダイレクトURL」で、一時/モックURLを入力します。

https://temp/essbase/jet/logout.html

-

-

-

「トークン発行ポリシー」の「Identity Cloud Service管理APIへのクライアント・アクセス権を付与します」で「追加」をクリックします。

-

「アプリケーション・ロールの追加」ダイアログ、ロール「アイデンティティ・ドメイン管理者」、Cloud Gateおよび「セキュリティ管理者」を追加します。

-

ページの先頭までスクロールし、「認可」セクションが表示されるまで「次」をクリックします。

-

「終了」をクリックします。

-

追加されたアプリケーションポップアップ・ウィンドウにある、IDCSアプリケーションのクライアントID、およびIDCSアプリケーションのクライアント・シークレットを書き留めます。Essbaseのデプロイ時に使用するため、これらの値を書き留めます。クライアント・シークレットをボールトに格納します(「ボールトとシークレットの作成および値の暗号化」を参照)。

-

次の場所にあるIDCSインスタンスGUIDを書き留めます: Identity Cloud Serviceコンソールで、右上隅にあるIDアイコン(自分のイニシャルが含まれているアイコン)を選択し、「情報」を選択し、IDCSインスタンスのGUIDの値を書き留めます。アクセス権がない場合は、管理者に付与するよう依頼します。例:

idcs-123456789a123b123c12345678d123e1。あるいは、IDCSインスタンスのGUIDは、ブラウザ内のIDCS URLの前部にあります(URLのホスト部分を取り出します)。 -

タイトル・バーのアプリケーション名の横にある「アクティブ化」を選択します。