1 Oracle Key Vaultの概要

Oracle Key Vaultは、企業内のキーおよびセキュリティ・オブジェクト管理を一元化するために構築された、フルスタックで強固なセキュリティを備えたソフトウェア・アプライアンスです。

- Oracle Key Vaultおよびキー管理について

Oracle Key Vaultは強力でセキュアで標準に準拠したキー管理プラットフォームであり、ここでセキュリティ・オブジェクトを格納、管理および共有できます。 - Oracle Key Vaultを使用する利点

Oracle Key Vaultは、セキュリティ上の脅威との戦い、キー記憶域の一元化、キー・ライフサイクル管理の一元化に役立ちます。 - Oracle Key Vaultのユースケース

Oracle Key Vaultの最も一般的なユースケースは、セキュリティ・オブジェクトの一元的な格納と管理です。 - Oracle Key Vaultの対象ユーザー

Oracle Key Vaultは、企業内でセキュリティのデプロイ、維持および管理を担当するユーザー向けに設計されています。 - Oracle Key Vaultの主な機能

Oracle Key Vaultでは、様々なデータベース・デプロイメントをサポートする広範な機能を使用したキー管理のセキュリティが強化されます。 - Oracle Key Vaultインタフェース

Oracle Key Vaultでは、グラフィカル・ユーザー・インタフェースとコマンドライン・インタフェースの両方が提供されています。 - Oracle Key Vaultデプロイメントの概要

Oracle Key Vaultデプロイメント・オプションには3種類あります。

1.1 Oracle Key Vaultとキー管理について

Oracle Key Vaultは強力でセキュアで標準に準拠したキー管理プラットフォームであり、ここでセキュリティ・オブジェクトを格納、管理および共有できます。

Oracle Key Vaultで管理できるセキュリティ・オブジェクトには、暗号化キー、Oracleウォレット、Javaキーストア(JKS )、Java Cryptography Extensionキーストア(JCEKS)および資格証明ファイルがあります。

Oracle Key Vaultは、組織全体で暗号化キーのストレージを迅速かつ効率的に集中管理します。Oracle Key Vaultは、Oracle Linux、Oracle Database、Oracle Databaseセキュリティ機能(Oracle Transparent Data Encryption、Oracle Database Vault、Oracle Virtual Private DatabaseおよびOracle GoldenGateなど)のテクノロジ上に構築され、その一元化され、可用性と拡張性に優れたセキュリティ・ソリューションは、組織が今日直面しているキー管理に関する最大の課題を克服するのに役立ちます。Oracle Key Vaultを使用すると、セキュリティ・オブジェクトを保持、バックアップおよびリストアしたり、過失による損失を防止したり、保護された環境でライフサイクルを管理することができます。

Oracle Key Vaultは、Oracle Stack (データベース、ミドルウェア、システム)およびOracle Advanced Security Transparent Data Encryption (TDE)用に最適化されています。また、業界標準のOASIS Key Management Interoperability Protocol (KMIP)に準拠することでKMIPベースのクライアントとの互換性を確保します。

Oracle Key Vaultを使用して、MySQL TDE暗号化キーなどの様々なエンドポイントを管理できます。

また、Oracle Key Vaultはマルチマスター・クラスタ・モードの操作を備えており、可用性の向上および地理的な分散のサポートを実現できます。

1.2 Oracle Key Vaultを使用する利点

Oracle Key Vaultは、セキュリティ上の脅威との戦い、キー記憶域の一元化、キー・ライフサイクル管理の一元化に役立ちます。

組織にOracle Key Vaultをデプロイすると、次のことを実現できます。

-

エンドポイント・セキュリティ・オブジェクトおよびキーのライフサイクルを管理します。これには、キーの作成、ローテーション、非アクティブ化および削除が含まれます。

-

パスワードを忘れたり、誤って削除したために、キーやウォレットを失うことを防ぎます。

-

組織全体で認可されたエンドポイント間でキーを安全に共有します。

-

必要なすべてのバイナリ、構成ファイル、およびエンドポイントとOracle Key Vaultの間の相互に認証された接続に必要なエンドポイント証明書が含まれる、単一のソフトウェア・パッケージを使用して、エンドポイントを容易にエンロールおよびプロビジョニングします。

-

Transparent Data Encryption (TDE)に加えて、Oracle Real Application Clusters (Oracle RAC)、Oracle Active Data Guard、プラガブル・データベース、Oracle GoldenGateなどの他のOracle製品および機能と連係します。Oracle Key Vaultでは、Oracle Data Pumpと、Oracle Databaseの主要な機能であるトランスポータブル表領域を使用して、暗号化データを簡単に移動できます。

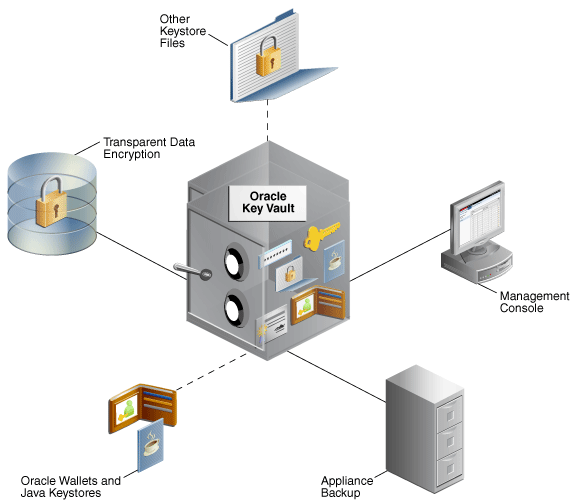

この図に、企業の中心的な場所からの、Oracle Key Vaultの一般的なデプロイメントを示します。

これが対話するコンポーネントは次のとおりです。

-

Transparent Data Encryptionは、TDEで保護されたOracle Databaseを指します。

-

Oracle WalletおよびJavaキーストアは、Oracle Key Vaultとエンドポイントの間でアップロードおよびダウンロードする鍵および機密オブジェクトのコンテナです。

-

他のキーストア・ファイルは、エンドポイントからOracle Key Vaultにアップロードする、証明書などのセキュリティ・オブジェクトと、Kerberosキータブ・ファイル、SSH鍵ファイルおよびサーバー・パスワード・ファイルなどの資格証明ファイルです。

-

Oracle Key Vault管理コンソールはOracle Key Vaultのグラフィカル・ユーザー・インタフェースを指し、そこにログインしてセキュリティ・オブジェクトを管理したりOracle Key Vaultシステムを管理することができます。

-

Oracle Key Vaultバックアップはバックアップ・デバイスを指し、ここに、オンデマンドで、またはスケジュールに従い、Oracle Key Vaultのセキュリティ・オブジェクトをバックアップできます。

Oracle Key Vaultマルチマスター・クラスタには、次のような追加の利点があります。

- データの取得元となる複数のOracle Key Vaultノードを提供することによる最大限のキーの可用性

- Oracle Key Vaultマルチマスター・クラスタ・メンテナンス時のゼロ・エンドポイント停止時間

親トピック: Oracle Key Vaultの概要

1.3 Oracle Key Vaultのユースケース

Oracle Key Vaultの最も一般的なユースケースは、セキュリティ・オブジェクトの一元保存および集中管理です。

- Oracleウォレット・ファイルとJavaキーストアの一元的格納

Oracle Key Vaultでセキュリティ・オブジェクトを一元的に格納し、追跡、バックアップおよびリカバリのための自動メカニズムを使用して管理できます。 - オンライン・マスター・キーを使用したTDEマスター暗号化キーの集中管理

オンライン・マスター・キーを使用すると、TDEマスター暗号化キーの管理をダイレクト・ネットワーク接続を介して一元化できます。 - 資格証明ファイルの格納

Oracle Key Vaultでは、OracleウォレットとJavaキーストア以外の資格証明ファイルを、長期保持とリカバリのためにバックアップできます。 - エンドポイント・キーと機密データのオンライン管理

RESTfulキー管理インタフェースを使用して、キーの格納と取得を管理できます。

親トピック: Oracle Key Vaultの概要

1.3.1 Oracle WalletファイルとJavaキーストアの一元保存

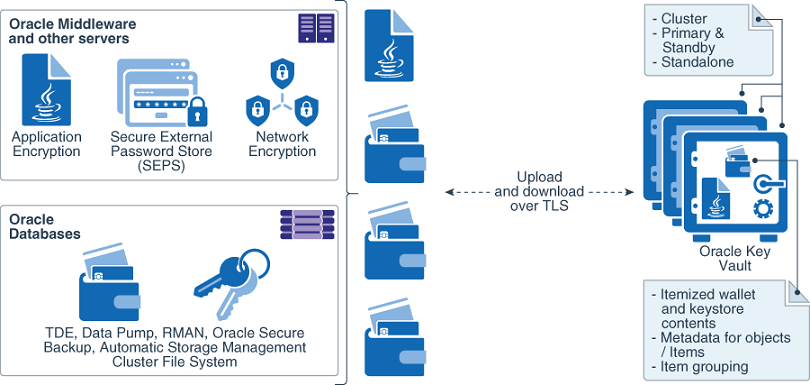

Oracle Key Vaultでセキュリティ・オブジェクトを一元的に格納し、追跡、バックアップおよびリカバリのための自動メカニズムを使用して管理できます。

これにより、複数のサーバーに広く分散したセキュリティ・オブジェクトを手動で追跡および管理することに伴う、操作やセキュリティ上の数多くの問題に対処できます。

Oracle Key Vaultは、Oracle Walletファイル、Javaキーストアおよび他のセキュリティ・オブジェクトのコピーを長期保持とリカバリのために一元的に格納します。これらのセキュリティ・オブジェクトは、後で新しいウォレットまたはキーストア・ファイルにダウンロードして、信頼できるサーバー・ピア・エンドポイントと共有できます。

Oracle Key Vaultエンドポイント・ソフトウェアは、Oracle WalletファイルおよびJavaキーストアの形式を読み取り、これらの内容を個々のセキュリティ・オブジェクトの粒度で格納できます。パスワード保護されているものと自動ログインのものの両タイプのウォレットをアップロードして、ウォレットの内容をいずれかのタイプの新規のウォレットにダウンロードできます。これにより、ユーザーはセキュリティ・オブジェクトを個別に管理して、共有する仮想ウォレットにこれらを追加できます。

Oracle Key Vaultは、次に含まれるセキュリティ・オブジェクトを個別に格納および管理できます。

-

Oracle Walletファイル

暗号化で使用される対称キー(TDEマスター暗号化キーなど)、パスワード(セキュアな外部パスワード・ストア)およびX.509証明書(ネットワーク暗号化)。

Oracle Key Vaultでは、サポートされているすべてのリリースのOracle Databaseからのウォレット・ファイルがサポートされます。

-

Javaキーストア

対称キー、非対称キー(秘密キーなど)およびX.509証明書。

Oracle Key Vaultは、JKSおよびJCEKSタイプのJavaキーストアをサポートします。

次の図に、Oracle WalletファイルとJavaキーストアの一元保存を示します。

親トピック: Oracle Key Vaultのユースケース

1.3.2 オンライン・マスター・キーを使用したTDEマスター暗号化キーの集中管理

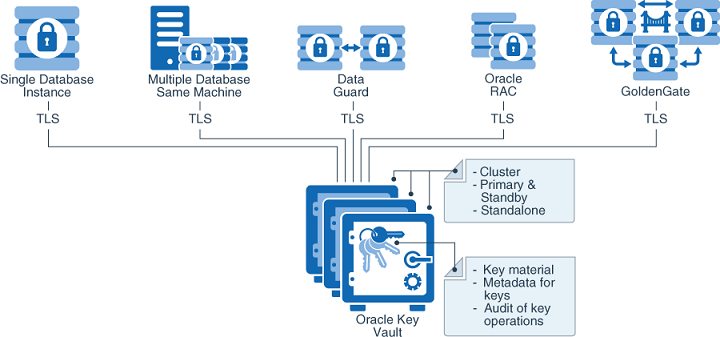

オンライン・マスター・キーを使用すると、TDEマスター暗号化キーの管理をダイレクト・ネットワーク接続を介して一元化できます。

この機能は、Transparent Data Encryption (TDE)を使用するOracleデータベースにのみ適用されます。「オンライン・マスター・キー」という用語は、前の用語「TDE直接接続」と置き換えられます。

オンライン・マスター・キーを使用すると、ローカルOracleウォレット・ファイルを使用するかわりに、ネットワーク接続を介してTransparent Data Encryption (TDE)マスター暗号化鍵を集中管理できます。接続の構成には、Oracle Key Vaultに接続するPKCS#11ライブラリの使用が含まれます。構成を実行すると、その後のTDEマスター暗号化キーはすべてOracle Key Vaultで格納および管理されます。使用できるシナリオが2つあります。

-

データベースにTDEウォレットがない場合

-

データベースがTDE向けに構成されている場合

オンライン・マスター・キー機能は次のように機能します。TDEはマスター暗号化キーを生成し、Oracle Key Vaultに格納します。Oracle Key Vault管理者は、TDEマスター暗号化キーを完全に制御できます。特定のエンドポイントからのキーへのアクセスの取消し、他のエンドポイントとのキーの共有、およびその他の操作の実行が可能です。オンライン・マスター・キーは、ローカル・ウォレット・ファイルを複数のエンドポイントに手動でコピーするかわりとなる便利な方法です。特にOracle Real Application Clusters (Oracle RAC)やOracle Data Guardなどのデータベース・クラスタ上でTDEが動作している場合は、ローカル・ウォレット・コピーをメンテナンスするより、TDEマスター暗号化キーを共有する方が便利です。次に、その違いを比較して示します。

-

ローカル・ウォレット・コピー

Data Guardのシナリオでは、プライマリ・データベースのキーの更新操作が原因で、スタンバイ・データベースの管理対象リカバリ・プロセスが失敗します。ウォレットをスタンバイ・データベースにコピーする必要があり、次に管理者がウォレットを開く必要があります(ウォレットが自動ログイン・ウォレットでない場合)。その後、管理対象リカバリ・プロセスを再起動する必要があります。

-

Oracle Key Vaultの仮想ウォレットの共有TDEキー

データベース・クラスタでは、キー・ローテーション操作の後、Oracle Key Vaultはすぐに新しいTDEマスター暗号化キーをクラスタ内の他のノードと共有します。ウォレットを手動で他のノードにコピーする必要はありません。Data Guard構成では、キー・ローテーションの後、新しい鍵をスタンバイ・データベースですぐに使用できるので、キー管理操作をシームレスに実行できます。

集中管理は、マスター暗号化キーがウォレットに格納されているときにOracle Data Pumpのエクスポート、インポート、およびOracle Databaseのトランスポータブル表領域機能を使用してデータベース間で暗号化データをコピーする場合に便利です。

-

集中管理でない場合、ウォレットはソースからターゲット・データベースに手動でコピーする必要があります。

-

集中管理の場合、これらのマスター暗号化キーは、Oracle Key Vaultの仮想ウォレットに配置した後、仮想ウォレットに各エンドポイント・アクセス権を付与すると簡単に共有できます。

暗号化と復号化の前に、ウォレットを開く必要があります。ウォレットを閉じると、表と表領域にある暗号化データは使用できません。適用される規制に適合した状態を保つため、TDEマスター暗号化キーは定期的にローテーションしてください。

Oracle Key Vaultは、初期のTDEリリースを管理するために使用されるSQL文(特にALTER SYSTEMとADMINISTER KEY MANAGEMENT SQL文の使用)をサポートします。

オンライン・マスター・キーは、Oracle Database11gリリース2以上のバージョンでサポートされています。

次の図に、オンライン・マスター・キーの集中管理を示します。

1.3.3 資格証明ファイルの保存

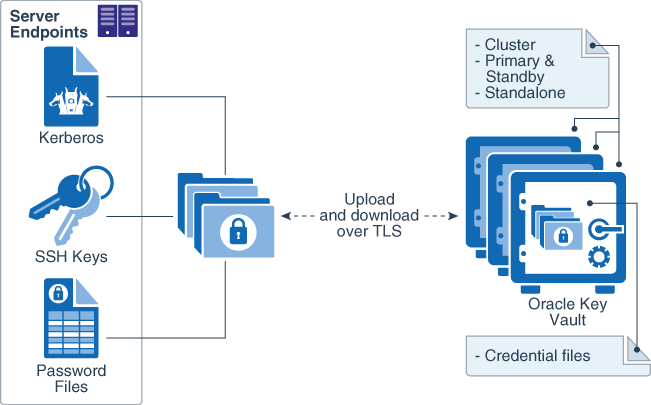

Oracle Key Vaultは、Oracle WalletとJavaキーストア以外の資格証明ファイルを長期保持とリカバリのためにバックアップできます。

Oracle Key Vaultは、資格証明ファイルの実際の内容を解釈しません。ファイル全体を不透明オブジェクトとして格納し、後で取得するためのハンドルをエンドポイントに提供します。資格証明ファイルには、セキュリティ・オブジェクト(鍵、パスワード、SSH鍵、Kerberosキータブ・ファイルおよびX.509証明書など)が含まれます。

Oracle Key Vaultに資格証明ファイルを直接アップロードしてこれらを集中リポジトリに統合し、信頼できるグループ内のエンドポイント間で共有できます。Oracle Key Vaultは、いつでも継続的かつセキュアにアクセスするために、すべての資格証明ファイルをバックアップします。資格証明ファイルに対するアクセス制御は、Oracle Key Vaultエンドポイント管理者によって管理されます。

次の図に、Oracle Key Vaultで資格証明ファイルがどのようにバックアップされるかを示します。

親トピック: Oracle Key Vaultのユースケース

1.3.4 エンドポイント・キーと機密データのオンライン管理

RESTfulキー管理インタフェースを使用して、キーの格納および取得を管理できます。

アプリケーション、スクリプトおよびサード・パーティ・ソフトウェアは、新しいインタフェースを使用してOracle Key Vault内のキーおよび機密データを管理できます。実行時に機密データまたはキーを取得したり、実行時にOracle Key Vaultで新しい機密データまたはキーを生成して格納できます。RESTfulユーティリティを使用してユーザーが管理するすべてのオブジェクトまたはユーザーが実行する操作には、okvutilなどの他のOracle Key Vaultエンドポイント・ユーティリティで作成されたものと同じセキュリティと可用性属性および同じアクセス制御があります。

親トピック: Oracle Key Vaultのユースケース

1.4 Oracle Key Vaultの対象ユーザー

Oracle Key Vaultは、企業内でセキュリティのデプロイ、維持および管理を担当するユーザー向けに設計されています。

これらのユーザーとしては、データベース、システムまたはセキュリティの管理者を含め、データベース・サーバー、アプリケーション・サーバー、オペレーティング・システムおよびその他の情報システムの企業データを保護する責任を負うすべての情報セキュリティ担当者が該当します。これらの担当者は、暗号化鍵、Oracle Wallet、Javaキーストアおよびその他のセキュリティ・オブジェクトを日常的に管理します。

Oracle Key Vaultはその性質上、Oracle Databaseと強固に統合されるため、その他のユーザーには、Oracle Databaseや、Oracle Databaseと対話するサーバーを担当するユーザーも含まれます。これらのシステムでは、広範に暗号化がデプロイされることが多いため、キーとウォレットの管理を簡素にすることが必要になる場合があります。

親トピック: Oracle Key Vaultの概要

1.5 Oracle Key Vaultの主要機能

Oracle Key Vaultでは、様々なデータベース・デプロイメントをサポートする広範な機能を使用したキー管理のセキュリティが強化されます。

- セキュリティ・オブジェクトの一元的保存と管理

Oracle Key Vaultを使用して、TDEマスター暗号化キー、ウォレットおよびキーストア、証明書などのセキュリティ・オブジェクトを格納および管理できます。 - キーのライフサイクルの管理

キーのライフサイクルの管理は、セキュリティの維持と法令順守のために重要であり、作成、バックアップ、ローテーションおよび失効で構成されています。 - レポートおよびアラート

Oracle Key Vaultでは、システム・アクティビティを綿密に追跡するためのレポートとアラートが提供されています。 - Oracle Key Vaultの義務の分離

Oracle Key Vaultでは、3つのコンソール・ユーザー・ロールと4つのエンドポイント権限の形式で義務の分離を実現します。 - プライマリ/スタンバイ環境のサポート

Oracle Key Vaultが常にセキュリティ・オブジェクトにアクセスできるように、Oracle Key Vaultをプライマリ/スタンバイ(可用性の高い)構成にデプロイできます。 - 永続マスター暗号化キー・キャッシュ

エンドポイント・ソフトウェアの永続マスター暗号化キー・キャッシュ機能を使用すると、Oracle Key Vaultサーバーを使用できないときでもデータベースを操作できます。 - セキュリティ・オブジェクト用のバックアップおよびリストア機能

Oracle Key Vaultを使用すると、キー、証明書およびパスワードを含むすべてのセキュリティ・オブジェクトをバックアップできます。 - RESTfulサービスを使用したエンドポイント・エンロールの自動化

RESTfulサービス・ユーティリティは、エンドポイントを大規模かつ迅速にエンロールおよびプロビジョニングできる自動化ツールです。 - RESTfulサービスを使用したキー管理のサポート

Oracle Key Vaultは、RESTfulサービスを拡張し、Key Management Interoperability Protocol (KMIP)操作への簡易インタフェースを提供することで大規模なキー管理を可能にします。 - OASIS Key Management Interoperability Protocol (KMIP)のサポート

Oracle Key Vaultは、OASIS KMIP Version 1.1の様々なプロファイルとともに使用できます。 - データベース・リリースおよびプラットフォームのサポート

Oracle Key Vaultは、Oracle Databaseの全リリースおよびバンドル・パッチの両方をサポートしています。 - 外部監査および監視サービスとの統合

Oracle Key Vaultは、Oracle Audit Vault and Database FirewallおよびSimple Network Management Protocol (SNMP)とともに使用できます。 - MySQLとOracle Key Vaultの統合

Oracle Key VaultでMySQL TDE暗号化キーを管理できます。 - Automatic Storage Management Cluster File System (ACFS)の暗号化

Oracle Key Vaultは、Automatic Storage Management (ASM) cluster file system (ACFS)の暗号化のキー管理をサポートします。 - Oracle Cloud Database as a Serviceのエンドポイントのサポート

Oracle Key Vaultオンプレミス・サーバーは、Oracle Cloud Database as a ServiceインスタンスのTransparent Data Encryption (TDE)マスター暗号化キーを管理できます。 - Oracle Key Vaultとハードウェア・セキュリティ・モジュールの統合

Oracle Key Vaultは、暗号化キーを保護するルート・オブ・トラスト(RoT)としてハードウェア・セキュリティ・モジュール(HSM)を使用できます。

親トピック: Oracle Key Vaultの概要

1.5.1 セキュリティ・オブジェクトの一元的保存と管理

Oracle Key Vaultを使用して、TDEマスター暗号化キー、ウォレットおよびキーストア、証明書などのセキュリティ・オブジェクトを格納および管理できます。

-

TDEマスター暗号化キー

Transparent Data Encryption (TDE)を使用するOracleデータベースでは、Oracle Key Vaultは、ローカル・ウォレット・ファイルの使用にかわり、オンライン・マスター暗号化キーを使用してダイレクト・ネットワーク接続を介してマスター暗号化キーを管理します。Oracle Key Vaultに格納されたキーは、エンドポイント・アクセス制御の設定に従って、データベース全体で共有できます。ローカル・ウォレット・コピーを使用しないこのキー共有方式は、TDEがOracle Real Application Clusters (Oracle RAC)、Oracle Data Guard、Oracle GoldenGateなどのデータベース・クラスタ上で実行されている場合に有効です。マスター暗号化キーは、OracleウォレットからOracle Key Vaultに簡単に移行できます。TDEとOracle Key Vaultの間の直接接続は、Oracle Database 11gリリース2以降でサポートされます。

-

Oracle WalletとJavaキーストア

Oracle WalletとJavaキーストアは、多くの場合、複数のサーバーやサーバー・クラスタに広く配布され、それらのファイルのバックアップと配布は手動で実行されます。Oracle Key Vaultはこれらのファイルの内容を項目別にマスター・リポジトリに格納し、サーバー・エンドポイントがOracle Key Vaultから切断されている間もローカル・コピーを使用して操作を続行できるようにします。ウォレットとキーストアのアーカイブ後は、ローカル・コピーを誤って削除したりパスワードを忘れたりしても、サーバー上に回復することができます。Oracle Key Vaultでは、複数のデータベース・クラスタ(Oracle RAC、Oracle Active Data Guard、Oracle GoldenGateなど)にわたるウォレットの共有が効率化されます。ウォレットを共有すると、Oracle Data PumpおよびOracle Databaseのトランスポータブル表領域機能を使用した暗号化データの移動や、PDBの移行(接続解除または接続)が容易になります。Oracle Key Vaultでは、Oracleミドルウェア製品とOracle Databaseの、サポートされているすべてのリリースのOracle Walletを使用できます。

-

資格証明ファイル

アプリケーションは、キー、パスワードおよびその他のタイプの機密情報を資格証明ファイルに保存しますが、資格証明ファイルは適切な保護メカニズムなしで広く配布されることがよくあります。資格証明ファイルの例として、セキュア・シェル(SSH)鍵ファイルおよびKerberosキータブをあげることができます。Oracle Key Vaultは、長期保持とリカバリのために資格証明ファイルをバックアップし、それらに対するアクセスを監査し、信頼できるサーバー・エンドポイント全体でそれらを共有します。

-

証明書ファイル

ユーザー・アイデンティティの認証および検証と通信チャネル上のデータの暗号化に使用されるX.509証明書ファイル(一般的なファイル拡張子は

.pem、.cer、.crt、.der、.p12など)も、Oracle Key Vaultで保存、共有および管理できます。

親トピック: Oracle Key Vaultの主な機能

1.5.2 キーのライフサイクルの管理

キーのライフサイクルの管理は、セキュリティの維持と法令順守のために重要であり、作成、バックアップ、ローテーションおよび失効で構成されています。

Oracle Key Vaultには、定期的なキー・ローテーション、バックアップおよびリカバリを容易にするメカニズムが備えられているため、鍵とパスワードを作成するその他のシステムとは異なり、法令順守を確実に維持できます。キーのライフサイクルを追跡するポリシーを作成して、キーのライフサイクルに変更があるたびに報告するようにOracle Key Vaultを構成できます。このように、キーがいつ期限切れになるかがわかるため、キーが適切にローテーションおよびバックアップされることを保証できます。

キーのライフサイクルの追跡は、非常に機密性の高いデータを扱うことから、暗号化キーとパスワードの最大有効期限に関して厳しい要件がある、クレジット・カード業界データ・セキュリティ基準(PCI DSS),などの業界および政府標準の順守を維持するために非常に重要となります。

親トピック: Oracle Key Vaultの主な機能

1.5.3 レポートとアラート

Oracle Key Vaultには、システム・アクティビティを綿密に追跡するためのレポートとアラートが用意されています。

-

レポート

Oracle Key Vaultの監査レポートと管理レポートには、システム、ユーザーおよびエンドポイントのアクティビティ、証明書、キーとパスワードの有効期限、資格およびセキュリティ・オブジェクトのメタデータに関する詳細な統計が示されます。監査レポートは、すべてのユーザーおよびエンドポイントのアクション、アクションの目的、ならびにそれらの最終結果を取得します。

-

アラート

受信するアラートのタイプを構成できます。キー、エンドポイント証明書およびユーザー・パスワードの有効期限、ディスク使用率、システム・バックアップおよびプライマリ・スタンバイに関するアラートがあります。アラートをsyslogに送信して、外部モニタリングを許可するように選択できます。

親トピック: Oracle Key Vaultの主な機能

1.5.4 Oracle Key Vaultユーザーの義務の分離

Oracle Key Vaultでは、3つのコンソール・ユーザー・ロールと4つのエンドポイント権限の形式で義務の分離を実現します。

このロールは、システム管理者、キー管理者および監査マネージャです。このエンドポイント権限は、エンドポイント作成、エンドポイント管理、エンドポイント・グループ作成およびエンドポイント・グループ管理です。

各ユーザー・ロールはタスクのタイプに対する権限を持ちます。それらのロールを1人のユーザーに割り当てるか(厳密な義務の分離)、1人のユーザーが組織のニーズに応じて複数のユーザー・ロールを実行できるように、それらを組み合せることができます。

Oracle Key Vaultとエンドポイントの間でのセキュリティ・オブジェクトのアップロードやダウンロードを担当するユーザーは、エンドポイント管理者と呼ばれます。アクセスが許可されているエンドポイント管理者のみがセキュリティ・オブジェクトに直接アクセスでき、このことは、エンドポイント・ソフトウェアをインストールすることによってのみ可能になります。Oracle Key Vault管理コンソールを使用してセキュリティ・オブジェクトを取得することはできません。

1.5.5 プライマリ・スタンバイ環境のサポート

Oracle Key Vaultが常にセキュリティ・オブジェクトにアクセスできるように、Oracle Key Vaultをプライマリ/スタンバイ(可用性の高い)構成にデプロイできます。

この構成は、障害時リカバリ・シナリオもサポートします。

プライマリ/スタンバイ構成では、2台のOracle Key Vaultサーバーをデプロイできます。プライマリ・サーバーは、エンドポイントからのリクエストにサービスを提供します。プライマリ・サーバーで障害が発生した場合、事前に設定された構成可能な遅延の後にスタンバイ・サーバーが引き継ぎます。この構成可能な遅延によって、通信が短時間断絶した場合にスタンバイ・サーバーによる不必要な引継ぎが発生しないようにできます。

プライマリ・スタンバイ構成は、以前は高可用性構成と呼ばれていました。プライマリ・スタンバイ構成とマルチマスター・クラスタ構成は相互に排他的です。

Oracle Key Vaultでは、プライマリ・スタンバイ読取り専用制限モードをサポートしています。プライマリOracle Key Vaultサーバーがサーバー、ハードウェアまたはネットワークの障害の影響を受けた場合、プライマリ/スタンバイ読取り専用制限モードでは、Oracle Key Vaultサーバーはエンドポイントにサービスを提供できるため、操作の継続性が保証されます。ただし、監査ログの生成などの操作は影響を受けませんが、キーの生成などの重要で機密性の高い操作は無効になります。

計画外停止によってスタンバイ・サーバーにアクセスできなくなった場合でも、エンドポイントは読取り専用モードでプライマリ・サーバーを使用できます。

1.5.6 永続マスター暗号化キー・キャッシュ

エンドポイント・ソフトウェアの永続マスター暗号化キー・キャッシュ機能を使用すると、Oracle Key Vaultサーバーを使用できないときでもデータベースを操作できます。

TDEマスター暗号化キーは、インメモリー・キャッシュに加えて永続マスター暗号化キー・キャッシュにキャッシュされ、データベース・プロセス全体でマスター暗号化キーを使用できるようにします。これにより、データベースが新しいプロセスごとに、またはREDOログの切替えやデータベースの起動操作のたびに、Oracle Key Vaultサーバーと通信する必要がなくなります。

マルチマスター・クラスタ・デプロイメントでは、永続マスター暗号化キー・キャッシュは必要ありません。これは主に、スタンドアロンまたはプライマリ/スタンバイのOracle Key Vaultデプロイメントで使用します。

関連項目

親トピック: Oracle Key Vaultの主な機能

1.5.7 セキュリティ・オブジェクト用のバックアップおよびリストア機能

Oracle Key Vaultでは、キー、証明書、パスワードなど、すべてのセキュリティ・オブジェクトをバックアップできます。

機密性の高いキーおよびセキュリティ・オブジェクトを適切に保護するためにバックアップを暗号化し、それらをリモート宛先に安全に格納することを支援します。

この機能によって、サーバーに障害が発生した場合、新しいOracle Key Vaultサーバーをバックアップから以前の状態にリストアできるため、機密データの損失を防止できます。

Oracle Key Vaultは、セキュア・コピー・プロトコル(SCP)を実装している任意のリモートの場所に、バックアップ・ファイルを転送できます。

システム管理者ロールのあるユーザーは、Oracle Key Vaultで次のバックアップおよびリストアのタスクを実行できます。

- 増分および全体バックアップの管理

- リモートのバックアップ場所の作成、削除および変更

- 現在のバックアップ・スケジュールの設定、変更、または無効化

- 1回限りのバックアップの即時開始

- 今後の1回限りのバックアップのスケジューリング

Oracle Key Vaultはホット・バックアップ操作を実行するため、バックアップの作成中もシステムの動作は中断されません。

関連項目

親トピック: Oracle Key Vaultの主な機能

1.5.8 RESTfulサービスによるエンドポイント・エンロールの自動化

RESTfulサービス・ユーティリティは、エンドポイントを大規模かつ迅速にエンロールおよびプロビジョニングできる自動化ツールです。

自動化によって、エンドポイントをエンロールおよびプロビジョニングする複数のステップが、コマンドラインで関数を1回コールする操作に削減されます。このことは、RESTfulサービスのセキュリティ保護手段を使用して数百ものエンドポイントを同時にエンロールおよびプロビジョニングする必要がある、大規模な分散型システムの管理者にとって有用です。

1.5.9 RESTfulサービスによるキー管理のサポート

Oracle Key Vaultは、RESTfulサービスを拡張し、Key Management Interoperability Protocol (KMIP)操作への簡易インタフェースを提供することで大規模なキー管理を可能にします。

KMIP RESTツールを使用すると、複雑なクライアント側開発なしで、キー、証明書およびその他のオブジェクトなどの管理対象オブジェクトに対する操作を単純な方法で実行できます。KMIP RESTツールは、ほとんどのキー管理機能をスクリプト化または自動化する機能も提供します。

1.5.10 OASIS Key Management Interoperability Protocol (KMIP)のサポート

OASIS KMIPバージョン1.1の様々なプロファイルでOracle Key Vaultを使用できます。

OASIS Key Management Interoperability Protocol (KMIP)は、異なるベンダーが提供するキー管理サーバーとエンドポイントの間のキー管理操作を標準化するものです。

Oracle Key Vaultは、次のOASIS KMIP Version 1.1プロファイルを実装します。

-

Basic Discover Versions Server Profile: エンドポイントにサーバー・バージョンを提供します。

-

Basic Baseline Server KMIP Profile: サーバーからオブジェクトを取得するためのコア機能を提供します。

-

Basic Secret Data Server KMIP Profile: サーバー上で機密情報データ(パスワードなど)を作成、格納、および取得する機能をエンドポイントに提供します。

-

Basic Symmetric Key Store and Server KMIP Profile: サーバー上で対称暗号化キーを格納および取得する機能をエンドポイントに提供します。

-

Basic Symmetric Key Foundry and Server KMIP Profile: サーバー上に新しい対称暗号化キーを作成する機能をエンドポイントに提供します。

1.5.11 データベース・リリースおよびプラットフォームのサポート

Oracle Key Vaultは、Oracle Databaseの全リリースおよびバンドル・パッチの両方をサポートしています。

Oracle Key Vaultでは、Oracle Linux x86-64、Solaris、AIXおよびHP-UX (IA)のOracle Databaseリリース11gリリース2以降が、エンドポイントとしてパッチ適用なしでサポートされます。また、Oracle Key Vaultでは、Windows Server 2012でOracle Databaseリリース11gリリース2および12cリリース1 (12.1.0.2)以降のバンドル・パッチがサポートされます。

親トピック: Oracle Key Vaultの主な機能

1.5.12 外部監査およびモニタリング・サービスとの統合

Oracle Key Vaultは、Oracle Audit Vault and Database FirewallおよびSimple Network Management Protocol (SNMP)とともに使用できます。

Oracle Key Vaultは、生成された監査レコードの一元的な保存を実現するために、Oracle Audit Vault and Database Firewallの統合をサポートします。Oracle Key Vaultは、SNMPバージョン3を使用したシステムの状態および可用性の監視もサポートします。

親トピック: Oracle Key Vaultの主な機能

1.5.13 MySQLとOracle Key Vaultの統合

Oracle Key Vaultでは、MySQLのTDE暗号化キーを管理できます。

ノート:

MySQL Windowsデータベースはサポートされません。親トピック: Oracle Key Vaultの主な機能

1.5.14 Automatic Storage Management Cluster File System (ACFS)暗号化

Oracle Key Vaultは、Automatic Storage Management (ASM) Cluster File System (ACFS)暗号化のキー管理をサポートします。

親トピック: Oracle Key Vaultの主な機能

1.5.15 Oracle Cloud Database as a Serviceのエンドポイントのサポート

Oracle Key Vaultオンプレミス・サーバーは、Oracle Cloud Database as a ServiceインスタンスのTransparent Data Encryption (TDE)マスター暗号化キーを管理できます。

1.5.16 Oracle Key Vaultハードウェア・セキュリティ・モジュール統合

Oracle Key Vaultは、暗号化キーを保護するルート・オブ・トラスト(RoT)としてハードウェア・セキュリティ・モジュール(HSM)を使用できます。

HSMは、標準的なサーバーよりアクセスが困難な、改ざんされにくい専用ハードウェアを使用して構築されています。これにより、RoTが保護され、抽出も困難になるため、侵害のリスクが軽減されます。また、HSMは、特定のコンプライアンス要件を満たすために役立つFIPS 140-2レベル3モードで使用できます。

関連項目

親トピック: Oracle Key Vaultの主な機能

1.6 Oracle Key Vaultのインタフェース

Oracle Key Vaultには、グラフィカル・ユーザー・インタフェースとコマンドライン・インタフェースの両方が用意されています。

- Oracle Key Vault管理コンソール

Oracle Key Vault管理コンソールは、Key Vault管理者が毎日のタスクを実行するために使用する、ブラウザベースのグラフィカル・ユーザー・インタフェースです。 - Oracle Key Vault okvutilエンドポイント・ユーティリティ

エンドポイント管理者は、okvutilコマンドライン・ユーティリティを使用して、Oracle Key Vaultとエンドポイントの間でセキュリティ・オブジェクトをアップロードおよびダウンロードできます。 - Oracle Key Vault RESTfulサービス

Oracle Key Vault RESTfulサービス・ユーティリティを使用して、大規模な分散エンタープライズ・デプロイメントのプロセスを自動化できます。

親トピック: Oracle Key Vaultの概要

1.6.1 Oracle Key Vault管理コンソール

Oracle Key Vault管理コンソールは、Key Vault管理者が毎日のタスクを実行するために使用する、ブラウザベースのグラフィカル・ユーザー・インタフェースです。

これを使用すると、Oracle Key Vault管理者はキーと機密オブジェクト、ウォレット、エンドポイントおよびユーザーを管理できます。また、コンソールでは、個々のOracle Key Vaultサーバーの設定、マルチマスター・クラスタ、プライマリ・スタンバイ環境、バックアップおよびリカバリの設定も構成できます。

親トピック: Oracle Key Vaultインタフェース

1.6.2 Oracle Key Vault okvutilエンドポイント・ユーティリティ

エンドポイント管理者は、okvutilコマンドライン・ユーティリティを使用して、Oracle Key Vaultとエンドポイントの間でセキュリティ・オブジェクトをアップロードおよびダウンロードできます。

okvutilユーティリティは、相互に認証されたセキュアな接続を使用してOracle Key Vaultと通信します。

1.7 Oracle Key Vaultデプロイメントの概要

Oracle Key Vaultデプロイメント・オプションは3種類あります。

- スタンドアロン・デプロイメントは、デプロイが最も簡単です。ただし、Oracle Key Vaultサーバーが使用不可になった場合、キー・サービスの継続的可用性は提供されません。

- プライマリ/スタンバイ構成では、第2のOracle Key Vaultサーバーをパッシブ・スタンバイとしてアクティブ・プライマリ・サーバーにデプロイできます。プライマリ・サーバーが使用できなくなった場合、スタンバイ・サーバーが、エンドポイントからの読取りおよび書込みリクエストにサービスを提供する新しいプライマリOracle Key Vaultサーバーになります。これは、Oracle Key Vaultリリース12.2で導入された高可用性モードです。

- マルチマスター・クラスタ構成では、最大16ノードが可能で、高可用性を必要とするデプロイメントにお薦めします。

次のステップをガイドラインとして使用して、組織内にOracle Key Vaultをデプロイできます。

-

Oracle Key Vaultの概念およびOracle Key Vaultマルチマスター・クラスタの概念で説明されている重要な概念を理解します。

-

Oracle Key Vaultのインストールと構成の説明に従って、Oracle Key Vaultをインストールおよび構成します。

-

最大冗長性および信頼性を得るために最大16台のOracle Key Vaultサーバーを追加することで、プライマリ/スタンバイ構成のかわりにマルチマスター・クラスタを作成します。これは、Oracle Key Vaultマルチマスター・クラスタの管理で説明されています。

マルチマスター・クラスタ環境では、Oracle Key Vaultサーバー・インストールごとに個別のライセンスが必要です。

-

2台目のOracle Key Vaultサーバーを追加することによって、プライマリ/スタンバイ構成を作成します。プライマリ・スタンバイ読取り専用制限モードを有効にして、エンドポイントの操作の継続性を確保します。これは、Oracle Key Vaultプライマリ・スタンバイ構成の管理で説明されています。

プライマリ・スタンバイ環境に各Oracle Key Vaultサーバーをインストールするためには、個別のライセンスが必要です。

-

Oracle Key Vaultユーザーの管理の説明に従って、Oracle Key Vaultの日常的なタスクを管理するユーザーを作成します。

-

Oracle Key Vaultエンドポイントの管理の説明に従って、Oracle Key Vaultを使用してセキュリティ・オブジェクトを保存および管理できるようにエンドポイントを登録します。

-

「Oracle Cloud InfrastructureのOracle Databaseインスタンス」の説明に従って、クラウドにエンドポイントを登録します。

-

Oracle Key Vaultのエンドポイントのエンロールの説明に従って、エンドポイントとOracle Key Vaultの間でセキュリティ・オブジェクトをアップロードまたはダウンロードできるようにエンドポイントをエンロールします。

-

Oracle Key Vaultに仮想ウォレットをアップロードまたは追加します。詳細は、「Oracle Key Vaultマスター暗号化キーの管理」を参照してください。

-

RESTfulサービスによるOracle Key Vault管理およびキー管理にある大規模デプロイメントに対するエンドポイント・エンロールおよびプロビジョニングの自動化を使用します。

-

その他の機能(Oracle GoldenGateなど)とOracle Key Vaultの併用については、「Oracle製品のキーの管理」を参照してください。

-

Oracle Key Vault管理RESTクライアント・ツールのコマンドで説明されているように、キー管理を自動化し、RESTfulサービスを使用して他のソフトウェアとオンライン・キー管理を実行します。

-

Oracle Key Vaultの一般的なシステム管理で説明されているように、システムの管理や監視などの定期的なメンテナンス・タスクを実行する方法を学習します。

- Oracle Key Vaultの監視および監査で説明されているように、アラートの作成などのタスクを実行してOracle Key Vaultを監視する方法を学習します。

親トピック: Oracle Key Vaultの概要