ソース・デプロイメントおよびターゲット・デプロイメントへの証明書の適用

-

OGGCAを使用したセキュア・デプロイメント作成時の証明書の適用: ソース・デプロイメントおよびターゲット・デプロイメントに既存のウォレットおよび証明書がある場合は、このオプションを使用します。

-

サービス・マネージャ証明書管理を使用した証明書の適用ページ: このオプションは、ソース・デプロイメントおよびターゲット・デプロイメントに証明書を適用する必要がある既存のデプロイメントがある場合に使用します。

このクイックスタートでは、証明書管理方法を使用して、セキュアなデプロイメントの設定時に証明書を適用します。

-

Service Managerで、証明書管理ページにログインします。

-

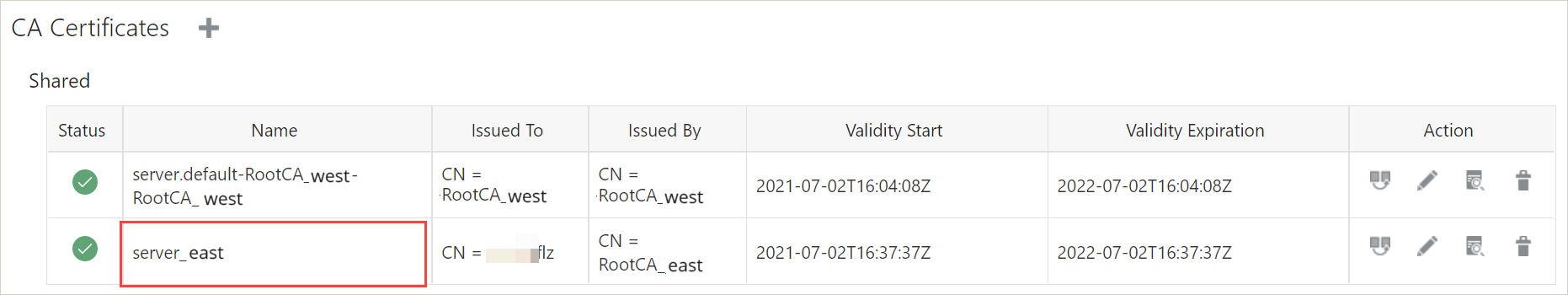

ソースで、ターゲット・サーバーCA証明書(server_east)を追加します。

ソース・システム上の分散サービスは、server_eastターゲット・サーバーCA証明書によって認可されているターゲット・サーバー証明書を信頼する必要があります。これはソース・セキュア・ストアに追加されます。

CA、サーバーおよびクライアント証明書を追加できる証明書管理ページにアクセスするステップは、デプロイメントの証明書の管理を参照してください。

-

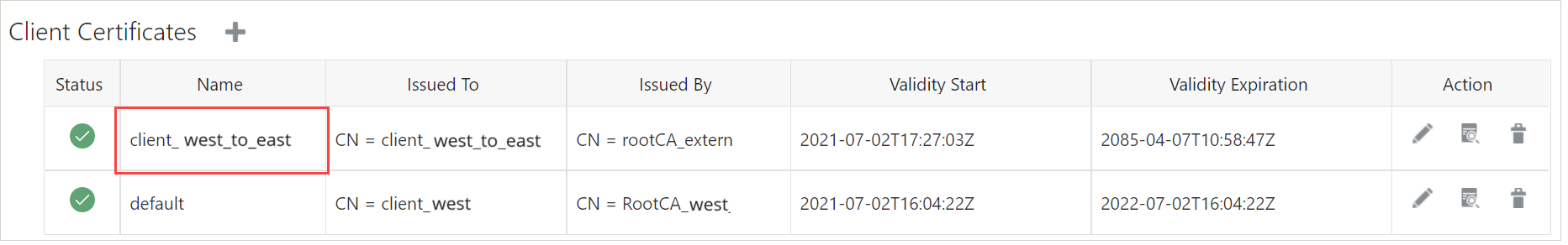

ソースで、分散パス・クライアント証明書を追加します。分散パス・クライアント証明書は、初期設定に加えて作成され、分散パスをターゲットに接続するために使用されます。このクライアント証明書は、別の信頼できるルートCA証明書(rootCA_extern)によって署名され、ターゲット・デプロイメントに追加されます。どちらの証明書も、Oracle GoldenGateのソース・インスタンスとターゲット・インスタンスの初期デプロイメントの証明書から独立しています。

-

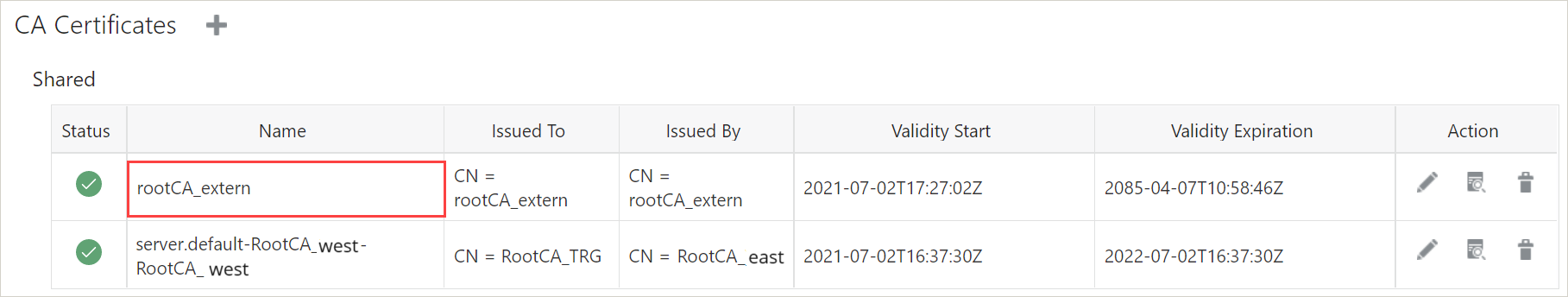

ターゲットで、ソース・デプロイメントに追加されたクライアント証明書client_west_to_eastの信頼できるルート証明書rootCA_externを追加します。rootCA_extern証明書は、client_west_to_east証明書のCA証明書として追加されます。ターゲット・システムのReceiver Serviceは、クライアント証明書またはクライアント証明書の発行者のいずれかを信頼する必要があります。これはターゲット・セキュア・ストアに追加する必要があります。

-

ターゲット・デプロイメントにターゲット証明書server_eastを追加します。この証明書は、接続されたデプロイメントが正しいターゲット・デプロイメントであることを確認するために、ソース・デプロイメントに提示されます。ソース側では、server_east証明書は、server_eastの信頼できるCA証明書によって検証されます。

証明書がソース・デプロイメントとターゲット・デプロイメントに追加されたら、ソース・デプロイメントで分散パスを構成してターゲットに接続できます。