「ファイル・サーバー」許可リストのパターン

デフォルトでは、「ファイル・サーバー」は、ユーザー・ログインまたは公開キーを使用してすべてのアクセスを認証することで、高レベルのセキュリティを提供します。 「ファイル・サーバー」の許可リストを構成することで、このセキュリティを補足できます。

「ファイル・サーバー」許可リストを使用すると、「ファイル・サーバー」にアクセス・リクエストに対して次のパターンを使用できます。

| パターン | 説明 |

|---|---|

|

このパターンは、Oracle Cloudの外部で発生したアクセス・リクエストに対する唯一のオプションです。 |

|

|

デフォルトでは、Oracle Cloud内で発生したアクセス・リクエストはサービス・ゲートウェイを経由します。 組織は、サービス・ゲートウェイのCIDRブロックを「ファイル・サーバー」許可リストに追加する必要があります。 |

|

|

組織でサービス・ゲートウェイのCIDRブロックを「ファイル・サーバー」許可リストに追加しない場合は、独自のロード・バランサを持ち込み、NATゲートウェイを作成し、かわりにNATゲートウェイのIPアドレスを許可リストに追加できます。 |

パターン 1 Oracle Cloud外部からのリクエスト

Oracle Cloud外部からのすべての「ファイル・サーバー」アクセス・リクエストは、「ファイル・サーバー」許可リストで識別されるIPアドレスからのものである必要があります。

このパターンを構成するには、「ファイル・サーバー」にアクセスするすべてのクライアントのIPアドレスが含まれるように、セルフサービス「ファイル・サーバー」許可リストを更新します。 「パブリックIPアドレスの許可リストの作成」を参照してください。

パターン 2 サービス・ゲートウェイを介したOracle Cloudリクエスト

デフォルトでは、Oracle Cloudからのすべての「ファイル・サーバー」アクセス・リクエストは、サービス・ゲートウェイを介してルーティングされます。 したがって、「ファイル・サーバー」許可リストでは、サービス・ゲートウェイのCIDRブロックへのアクセス権を付与する必要があります。

このパターンを構成するには、サービス・ゲートウェイのCIDRブロックが含まれるようにセルフサービスファイル・サーバー許可リストを更新: 240.0.0.0/4。 「パブリックIPアドレスの許可リストの作成」を参照してください。

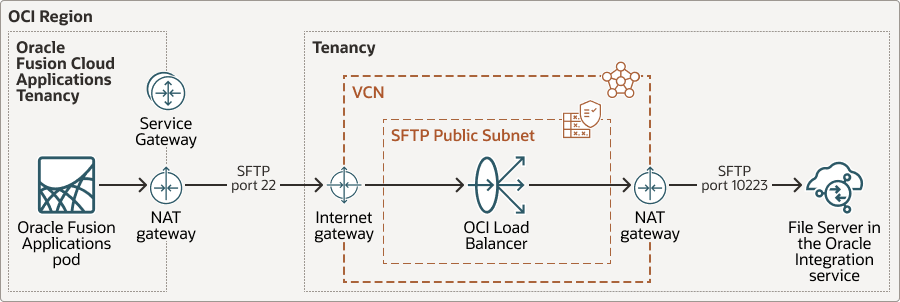

パターン 3 NAT Gatewayを介したOracle Cloudリクエスト

組織によっては、サービス・ゲートウェイのCIDRブロックを「ファイル・サーバー」許可リストに追加しない場合があります。 このような場合、独自のロード・バランサを持ち込み、NATゲートウェイを介して「ファイル・サーバー」のアクセス・リクエストをルーティングできます。

次に、サービス・ゲートウェイのCIDRブロックを「ファイル・サーバー」許可リストに追加するかわりに、NATゲートウェイのIPアドレスを追加します。 「ファイル・サーバー」許可リストは、リクエストがNATゲートウェイのIPアドレスからのものであることを検証します。

ノート:

-

図は、Oracle Fusion Cloud Applicationsテナンシからのトラフィックを示していますが、トラフィックが別のソースから発生することもあります。 たとえば、プライベート・サブネットです。

-

「ファイル・サーバー」許可リストには、VCN上のNATゲートウェイのIPアドレスが含まれます。

リクエストのルーティング方法

リクエストはロード・バランサとNATゲートウェイを経由し、次に「ファイル・サーバー」に進みます。

-

アクセス・リクエストは、クライアントからのNATゲートウェイ(Oracle Fusion Cloud Applicationsテナンシまたはプライベート・サブネット)を経由します。

次の図は、SFTPポート22を介してリクエストをインターネット・ゲートウェイにルーティングするNATゲートウェイを示していますが、代替ポートを使用できます。

-

インターネット・ゲートウェイは、仮想クラウド・ネットワーク(VCN)で設定したロード・バランサにアクセス・リクエストをルーティングします。 ロード・バランサにはSFTP TCPリスナーが含まれます。

-

ロード・バランサは、VCN上のNATゲートウェイを介してリクエストを送信します。

-

NATゲートウェイは、SFTPポート10223を介してリクエストを「ファイル・サーバー」の許可リストにルーティングします。

-

許可リストにVCN上のNATゲートウェイのIPアドレスが含まれている場合、許可リストによってアクセス権が付与されます。

このパターンの構成

NATゲートウェイを介してリクエストをルーティングするには、次のタスクを実行します。

| タスク | 詳細情報 |

|---|---|

|

1. VCNの構成 |

組織に仮想クラウド・ネットワーク(VCN)がない場合は、構成します。 Oracle Cloud Infrastructureドキュメントの「VCNの作成」を参照してください。 |

|

2. NATゲートウェイの構成 |

VCNにNATゲートウェイがまだない場合は、構成します。 「プライベート・コンピュート・インスタンスのNATゲートウェイの構成」を参照してください。 |

|

3. サブネットの構成 |

VCNにパブリック・サブネットを作成します。 Oracle Cloud Infrastructureドキュメントの「サブネットの作成」を参照してください。 |

|

4. VCNのルート・ルールの構成 |

次のタスクを実行するルールを構成します:

Oracle Cloud Infrastructureドキュメントの「VCNルート表」を参照してください。 |

|

5. ロード・バランサの設定 |

ロード・バランサを作成し、次の構成ステップを実行します:

|

|

6. サブネットのセキュリティ・リストの作成 |

パブリック・サブネットの場合は、ポート22など、選択したポートを介したクライアントからのインバウンド・トラフィックを許可する「イングレス」ルールを追加します。 |

|

7. 許可リストの更新 |

VCNのNATゲートウェイのIPアドレスを追加して、「ファイル・サーバー」の許可リストを更新します。 「パブリックIPアドレスの許可リストの作成」を参照してください。 |