AS2トランスポート詳細の収集

Oracle IntegrationでAS2トランスポートを定義する前に、AS2トランスポートの詳細を収集する必要があります。

AS2トランスポート詳細の収集

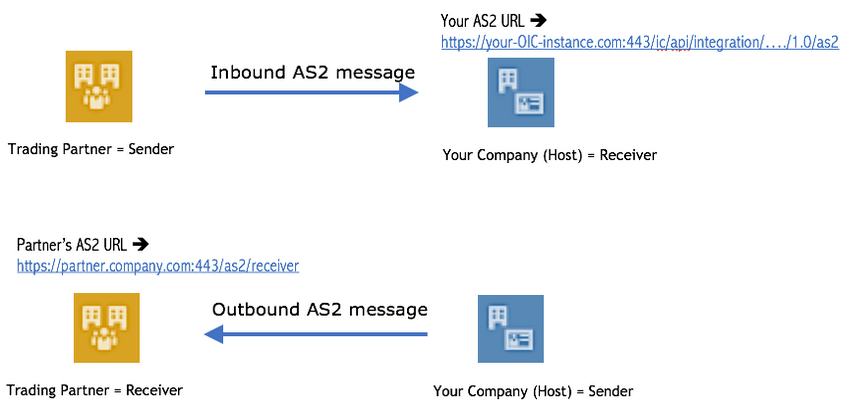

AS2は、通常はリアルタイム・トランザクションに使用されるHTTPベースのポイント・ツー・ポイント・プロトコルです。 双方向のAS2メッセージ交換には、次に示す2つのAS2エンドポイントが含まれます:

| 対象 | 取引パートナのニーズ | 取引先に提供する必要があるもの |

|---|---|---|

| 基本的な接続 |

|

|

| アウトバウンド接続用の双方向SSL (オプション機能) | 「起動」または「トリガーと起動」ロールを選択した場合は、双方向SSL通信中にクライアント・アイデンティティの確立に使用する証明書別名を作成できます。 | 「Oracle Integration 3でのAS2アダプタの使用」の「接続を作成するための前提条件」を参照してください。 |

| 署名または暗号化されたAS2メッセージ(オプション機能) |

|

|

署名と暗号化は、AS2のオプション機能です。 最初に基本的な接続のみから開始して、後で署名/暗号化を追加できます。 署名/暗号化は、否認防止機能、メッセージ整合性機能、セキュリティ機能を提供し、本番環境に推奨します。 ただし、これらの設定には若干複雑になります。

| メッセージ構成 | インバウンド・メッセージ | アウトバウンド・メッセージ |

|---|---|---|

| 署名されたAS2メッセージ | パートナ「署名用の公開キー」は、署名済メッセージの検証に使用されます。 | 会社「署名用の秘密キー」を使用して、メッセージにデジタル署名します。 |

| 暗号化されたAS2メッセージ | 会社「暗号化用の秘密キー」を使用してメッセージを復号化します。 | パートナ「暗号化用の公開キー」は、メッセージの暗号化に使用されます。 |

| ステップ | 説明 |

|---|---|

| 1 | 各パートナ証明書をアップロードします。 SSL証明書をX.509信頼としてアップロードし、署名と暗号化をX.509アイデンティティとしてアップロードします。 アイデンティティ証明書の場合は、一意の別名を決定して入力します。 別名に注意してください。

ナビゲーション・ペインで、「設定」、「証明書」の順にクリックします。 「証明書」を参照してください。 |

| 2 | 署名/暗号化が要件である場合、署名と暗号化のためのキー・ペアを取得または生成します(または、署名と暗号化に別のキーを使用する場合は、2つの別個のキー・ペアを使用します)。

秘密キーをX.509 Identityとしてアップロードし、入力した別名とパスワードをノートします。 公開キーを取引先と共有します。 ただし、秘密キーは共有しないでください。 ナビゲーション・ペインで、「設定」、「証明書」の順にクリックします。 「証明書」を参照してください。 |

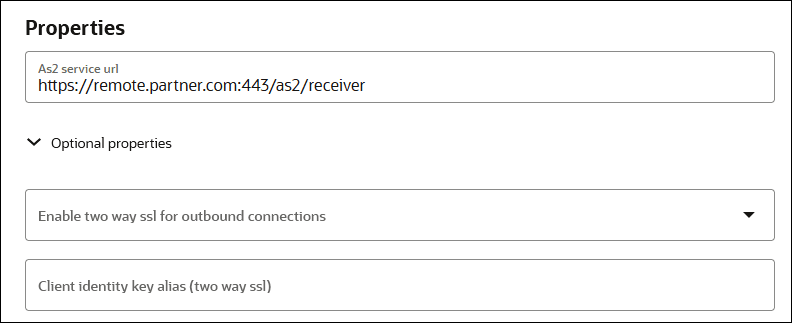

| 3 | 「トリガーと起動」ロールを使用してAS2接続を作成します。 接続ページで、次のように入力します:

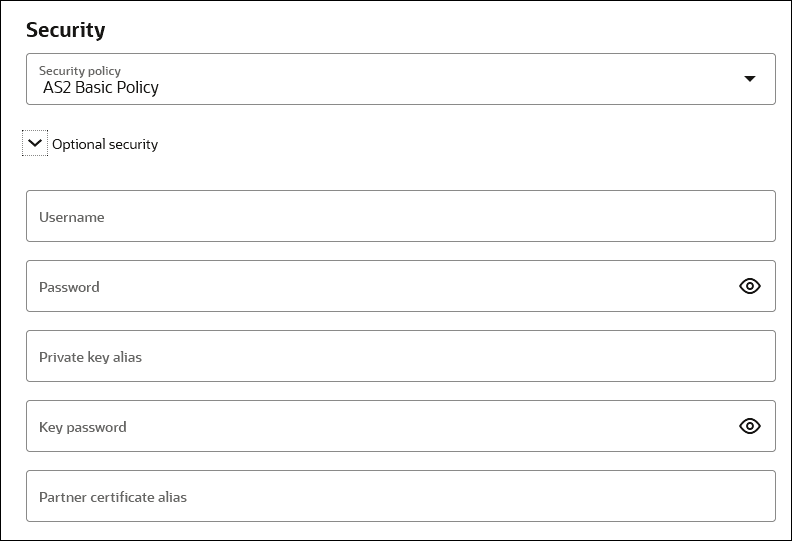

署名/暗号化が必要な場合は、AS2接続をさらに構成します。 パートナと会社の両方が署名と暗号化に1つの証明書を使用する場合は、「AS2基本ポリシー」を選択します。 別の証明書を使用する場合は、「AS2拡張ポリシー」を選択します。

|

| 4 | AS2アダプタ接続をテストして、正常に動作することを確認します。 失敗した場合は、エラーを確認し、入力したAS2 URLが正しいことを確認し、証明書の別名が正しいことを確認します。 AS2アダプタ接続を保存します。 |

| 5 | ステップ3で作成したAS2接続を選択して、AS2トランスポートを作成します。 構成を完了します。 「AS2トランスポートの定義」を参照してください。 |

| 6 | AS2トランスポートをデプロイします。 状態がデプロイ済みに変更されると、トランスポートは使用可能になります。 |

| ステップ | 説明 |

|---|---|

| 1 | 前の表のステップ1と同じです。 今はこのステップをスキップしますが、その情報が取引先から使用可能になり次第実行できます |

| 2 | 前の表のステップ2と同じです。 |

| 3 | 前の表のステップ3と同じですが、パートナAS2 URLがまだ使用できない場合は、「AS2サービスURL」フィールドに一時プレースホルダーURLを入力します。 これは、Oracle IntegrationインスタンスのURL、ブラウザURLアドレスまたはその他の有効なURLからコピーして貼り付けることができます。 このプレースホルダーは、接続テストに合格するためにのみ必要です(URLが無効な場合は失敗します)。 アウトバウンドAS2メッセージはこのプレースホルダーでは機能しませんが、インバウンド・メッセージの受信時にはAS2サービスURLが使用されないため、インバウンド・メッセージを受信できます。 |

| 4 | 前の表のステップ4と同じです。 |

| 5 | 前の表のステップ5と同じです。 |

| 6 | 前の表のステップ6と同じです。 |

- 接続プロパティ:

- 接続のセキュリティ:

資格証明

外部取引先からAS2を超えるメッセージを受信するには、HTTP基本認証が実施されます。 AS2メッセージで、認証HTTPヘッダーにユーザー名/パスワード資格証明を送信するには、取引先が必要です。

内部テストの場合、Oracle IntegrationにログインしてテストAS2メッセージを送信するのと同じ資格証明を使用できます。 ただし、これらの資格証明を外部の取引パートナと共有することは安全ではありません。これらの資格証明を使用してOracle Integrationにログインすることもできます。

かわりに、Oracle Integration Identity Managementアプリケーションで新しいユーザー・アカウントを作成します。 このユーザー・アカウントにService Invokerロールを付与します。 このアカウントはメッセージを送信するのに十分ですが、Oracle Integrationのユーザー・インタフェース・ページにアクセスする権限は付与されません。 この新規ユーザーのユーザー名とパスワードを取引先と共有します。

証明書

AS2通信の暗号化または署名を有効にする場合は、会社プロセスの後にキー・ペアと証明書を作成し、AS2復号化および署名に使用するCA署名付き証明書を生成する必要があります。

keytoolを使用してキー・ペアを生成する簡単なステップを次に示します:

keytoolを使用して、公開/秘密キーのペアを生成します。- 別名およびキーストア・ファイル名を指定し、

b2b-private-key-aliasおよびb2b.jksを値に置き換えます。 - プロンプトが表示されたらキーストアのパスワードを入力し、ノートします。

- プロンプトが表示されたら、組織情報を入力します。

これにより、キーストアにキー・ペア(公開キーと関連する秘密キー)と自己署名デジタル証明書が生成されます。 キーストアが存在しない場合、作成します。keytool -genkey -keyalg RSA -alias b2b-private-key-alias -validity 1095 -keystore b2b.jks- 別名およびキーストア・ファイル名を指定し、

- JKSをX.509タイプ(SSLトランスポート)としてOracle Integrationにアップロードし、上で入力したものと同じ別名とパスワードを使用してアイデンティティ・カテゴリにアップロードします(これは前述のステップの表のステップ3の一部です)。

- このキーストアから公開キーを次のようにエクスポートします。

b2b.jks、b2b-private-key-aliasおよびpublic.cerを、キーストア・ファイル名、以前に使用された別名およびパブリック証明書を格納するファイル名に置き換えます。keytool -export -keystore <b2b.jks> -alias <b2b-private-key-alias> -file <public.cer>

- 必要に応じて、プリファレンスに従って

keytoolを使用して他の業界標準フォーマットに変換します。 公開証明書public.cerのみを取引先と共有します(秘密キーは他のユーザーと共有しないでください)。 取引先は、シグネチャ検証および暗号化に公開キー証明書を使用します。

受信用のAS2 URL

取引先と共有するには、AS2エンドポイントのAS2 URLが必要です。 トランスポートがデプロイされると(メッセージを受信または送信する準備ができたことを示す)、AS2エンドポイントURLが「受信用のAS2エンドポイントURL」トランスポート・フィールドに表示されます。 このAS2 URLをコピーして取引先と共有します。 このAS2 URLは、すべての取引先で共通ではありません。表示または編集している現在の取引先に固有です。 特定の取引先のみが、このURLにAS2メッセージを送信できます。

AS2 URLは、このトランスポートのメッセージを受信するためにAS2統合を起動するURLです。 統合ページから同じ情報を取得することもできますが、この方法を使用すると簡単にアクセスできます。