プロジェクトで編集、表示およびモニターできるユーザーの制御

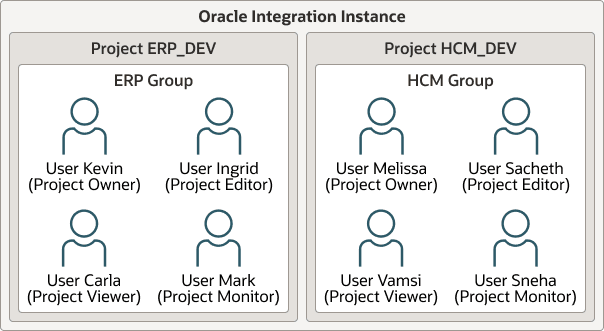

ロールベースのアクセス制御(RBAC)を使用して、プロジェクトを編集、表示および監視するユーザーおよびグループを制御できます。 誰が一連のプロジェクト・リソースにアクセスできるかを選択し、それらの同じリソースを他のリソースから制限(または非表示にする)します(たとえば、HCMグループのユーザーに一部のプロジェクト・リソースへのアクセス権を付与し、ERPグループのユーザーが同じプロジェクト・リソースにアクセスできないように制限するなど)。

機能

RBAC対応プロジェクトには、次の機能があります:

- プロジェクトの分離をサポート

プロジェクトの分離により、複数のユーザーおよびグループが同じOracle Integrationインスタンスで作業でき、割り当てられたプロジェクトのみにアクセスできます。 これにより、複数のグループ(ERPやHCMなど)が同じOracle Integrationインスタンスで作業でき、そのグループに割り当てられたプロジェクト・リソースのみを編集、表示およびモニターできます。

- プロジェクト内の制限レベルの設定のサポート

ユーザーおよびグループを、そのニーズに基づいて特定のプロジェクト権限に割り当てることができます。 たとえば、プロジェクト・エディタ権限を一部のユーザーおよびグループに割り当ててプロジェクトを作成および編集し、統合を起動します。一方、プロジェクト・モニター権限を他のユーザーおよびグループに割り当てて、実行時に統合インスタンスのみをモニターします。

プロジェクト権限は、ServiceAdministratorロールを持つユーザーがアイデンティティ・ドメイン環境のOracle Cloudコンソールから他のユーザーおよびグループに最初に割り当てるOracle Integrationサービス・ロール(たとえば、ServiceDeveloper、ServiceMonitor、ServiceInvokerなど)と似ています。 「Oracle Integration 3のプロビジョニングと管理」の「アクセスの管理およびロールの割当て」を参照してください。

プロジェクト権限は、基本的にサービス・ロールの最上位の権限レイヤーです。

これらのサービス・ロールをユーザーおよびグループに割り当てると、ServiceAdministratorロールまたはプロジェクト所有者を持つユーザーは、特定のプロジェクト内のプロジェクト権限を持つこれらのユーザーおよびグループを割り当てることができます。 プロジェクト・アクセスは、ユーザーのサービス・ロールとそのプロジェクト権限に基づいて制限されます。

次のプロジェクト権限を使用できます:プロジェクト権限 説明 所有者

グループ/ユーザーを各プロジェクト権限に関連付けるなど、プロジェクトに対して使用可能なすべてのアクションを(プロジェクト・レベルのスーパーユーザーとして)実行できます。 プロジェクト作成者(所有者)は、プロジェクト・レベルのスーパーユーザーとして自動的に設定されます。

プロジェクト権限の変更は、ServiceAdministratorロール(システム・スーパーユーザー)およびプロジェクト所有者(プロジェクト・レベルのスーパーユーザー)を持つユーザーに制限されます。

ServiceAdministratorロールまたはプロジェクトの所有者/エディタであるServiceDeveloperを持つユーザーのみが、プロジェクトを別のOracle Integrationインスタンスにエクスポートできます。

エディタ

プロジェクト内の特定のメタデータの編集、プロジェクトの作成、プロジェクト・リソースの作成、削除、編集および実行が可能です。

ランタイム・メトリックを表示し、ランタイム・インスタンスに対してアクションを実行できます。 割り当てられたプロジェクト権限は変更できません。

ビューア

プロジェクト内の特定のメタデータを表示し、プロジェクト・リソースを検出および表示できます。

プロジェクトまたはプロジェクト・リソースを追加、削除、編集、実行、エクスポートまたはインポートすることはできません。

モニター

プロジェクトのランタイム・メトリックをモニターし、ランタイム・インスタンスに対してアクション(中断、再試行、破棄など)を実行できます。

プロジェクトの「設計」および「デプロイ」タブにはアクセスできません。

なし

ユーザーwithoutは、メインのプロジェクト・ページを表示するときに、プロジェクト権限(所有者、エディタ、ビューア、モニター)でプロジェクト名を表示できます。 ただし、ユーザーは次の操作を実行できません:- プロジェクト詳細ページにアクセスして、REST APIで詳細を取得または詳細を問い合せます。

- 「可観測性」タブのプロジェクトの外部で、インスタンス・モニタリングの詳細(統合統計、インスタンス、エラーなど)を表示します。

- バージョン23.06より前に作成されたプロジェクトのRBACのサポート

バージョン23.06のパッチ適用後、バージョン23.04以前で作成されたプロジェクトには、プロジェクト内に「共有」パネルが自動的に含まれます。 これらの以前のプロジェクトは、「Everyone」プロジェクト権限を自動的に継承します。 この設定により、適切なサービス・ロールを持つすべてのユーザーが、プロジェクト・リソースを編集、表示およびモニターできる所有者になります。 その後、必要に応じて、ユーザーおよびグループを各プロジェクト権限に割り当てることでアクセスを制限できます。 23.06より前の権限に満足している場合は、そのままにすることもできます。 特定のプロジェクト権限の割当ては不要です。

- ユーザーに割り当てられたサービス・ロール(ServiceDeveloper、ServiceMonitor、ServiceInvokerなど) alwaysが、割り当てられたプロジェクト権限よりも優先されるルールを強制します。 たとえば:

- ServiceMonitorサービス・ロールを持つユーザーに、「編集可能」フィールドでエディタ・プロジェクト権限が割り当てられているとします。

ただし、このユーザーに割り当てられるのはServiceMonitorサービス・ロールのみであるため、プロジェクト・リソースの作成、更新または削除を許可する権限は昇格されません。プロジェクトのモニターのみが可能です。

- ServiceMonitorサービス・ロールを持つユーザーに、「編集可能」フィールドでエディタ・プロジェクト権限が割り当てられているとします。

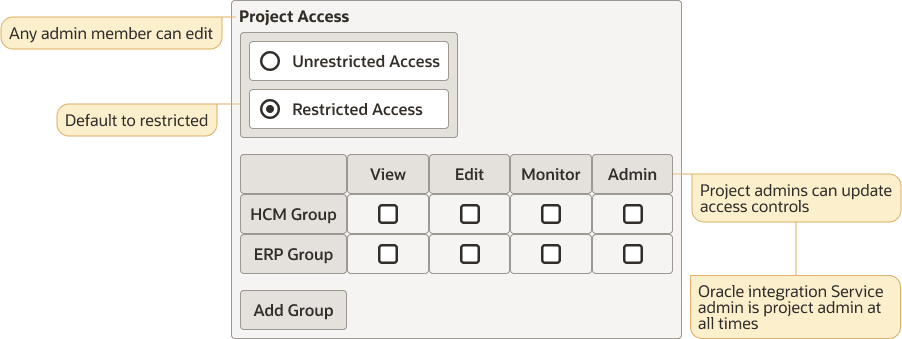

- 1つ以上のグループによる使用が制限されていない、または制限されている単一のOracle Integrationインスタンスでプロジェクトをサポートします。

プロジェクトの作成、プロジェクトのインポート、またはパッケージをプロジェクトに変換するときに、正しいサービス・ロールを持つすべてのユーザーにプロジェクトを無制限にする場合は、「だれでも編集、表示および監視できます」チェック・ボックスを選択できます。 「プロジェクトの作成またはインポート」と「パッケージをプロジェクトに変換」を参照してください。

- ServiceAdministratorロールを持つユーザーが、プロジェクトの権限に関係なく、プロジェクト内のすべてのアクションを実行できるようにします。

- REST APIを呼び出す機能をフィルタします。

たとえば、ERPグループのユーザーが

/ic/api/integration/v1/monitoring/instancesAPIを呼び出すと、そのグループにアタッチされた統合からフロー・インスタンス・データのみが返されます。 - ゼロ個以上のプロジェクト所有者のサポート。

ゼロの場合、プロジェクト所有者はデフォルトでServiceAdministratorロールを持つユーザーになります。 管理者のみが、プロジェクト・レベルのアクセス制御を更新する一意の権限を持ちます。 プロジェクト所有者は、基本的にプロジェクト・レベルのスーパーユーザーです。

RBAC対応プロジェクトのFAQ

- RBAC対応プロジェクトにスタンドアロン統合をインポートできますか。

ServiceAdministratorロールを持つユーザー、または所有者またはエディタ・プロジェクト権限を持つServiceDeveloperロールを持つユーザーのみが、スタンドアロン統合をRBAC対応プロジェクトにインポートできます。

- プロジェクトの権限は、開発環境からテスト環境、CICDパイプラインの本番環境に移動されますか。

プロジェクト権限はテストおよび本番に移動されません。 ユーザーとグループには、環境ごとに異なる権限があります。 ただし、ユーザーが本番環境で権限を設定すると、将来のプロジェクト更新のために権限が引き継がれます。 プロジェクトは、初めてインポートされると、インポートしたユーザーによって所有されます。 そのユーザーはプロジェクト権限を設定する必要があります。 プロジェクトが再インポートされた場合、アクセス権は単独で残されます。

- スタンドアロン(非プロジェクト)統合ではRBACを使用しますか。

プロジェクトの外部で作成された統合は、RBACをサポートしていません。 プロジェクト以外のリソースまたはグローバル・リソースは、既存のサービス・ロールによって制限されます。

- プロジェクトに割り当てることができるユーザーおよびグループの数に制限はありますか。

各プロジェクト・ロールに最大5人のユーザーまたはグループ(任意の組合せ)を割り当てることができます。

- プロジェクトでRBACを使用する必要があるか

いいえ、RBACの使用はオプションです。 使用しない場合は、プロジェクト内の「Share」

を無視できます。

を無視できます。

- プロジェクトのメンバーは、他のメンバーとそのプロジェクト権限を表示できますか。

ServiceAdministratorロールまたはプロジェクト所有者であるServiceDeveloperを持つユーザーのみが、割り当てられた他のメンバーを表示できます。 これら2つの条件についてのみ、「共有」

は編集可能です。

は編集可能です。

- プロジェクト権限はサービス・ロールより優先されますか。

いいえ。サービス・ロール(ServiceDeveloper、ServiceMonitor、ServiceInvokerなど) alwaysは、割り当てられたプロジェクト権限より優先されます。 たとえば、ServiceMonitorサービス・ロールを持つユーザーにエディタ・プロジェクト権限が割り当てられている場合、プロジェクトの「設計」および「デプロイ」タブにはアクセスできません。

- REST APIレベルで制限を適用できますか。 たとえば、参照更新/削除は特定のユーザーにのみ割り当てられ、別のユーザーから制限されますか。

いいえ。両方のユーザーが1つのタイプのリソースに対するエディタ権限を持っている場合、すべてのタイプのリソースに対する権限を持ちます。

- プロジェクトAにエディタ権限があり、プロジェクトBで子統合(パブリックに使用可能として設定)を起動したいが、プロジェクトBにモニター権限(または、おそらく権限なし)しかない場合、その操作は可能ですか。 または、プロジェクトBの権限をプロジェクトAの権限と一致するように更新する必要がありますか。

追加のプロジェクト権限を設定せずに、プロジェクトBで子統合を検出して起動できます。

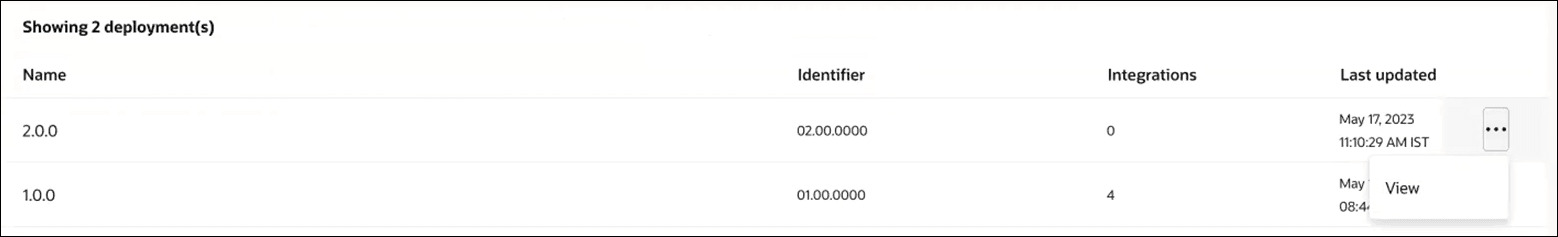

- プロジェクト・デプロイメントの特別な権限はありますか。 編集権限を持つユーザーのみがデプロイメントを作成できますか。

プロジェクト・デプロイメントを作成するには、ServiceAdministratorロールまたはServiceDeveloperロールとプロジェクトの所有者/エディタ権限が必要です。

- ユーザーは、ユーザーを割り当てるのではなく、グループを作成してグループに権限を割り当てることができますか。

はい。エントリはアイデンティティ・ドメイン・ユーザーまたはグループです。

- ServiceMonitorサービス・ロールを持つユーザーは、すべての統合を表示できますか。

「可観測性」のモニタリング・ページから、ServiceMonitorサービス・ロールを持つユーザーは、すべての統合を表示できません。 権限がないプロジェクトの一部である統合は表示できません。 同じことが統合インスタンスにも適用されます。

- プロジェクト・ロールは本番システムに適用されますか。

プロジェクト・ロールは引き続き適用可能です。 たとえば、HCM_monitorグループはHCMプロジェクトをモニターできますが、財務プロジェクトはモニターできません。

- プロジェクト権限を持たないユーザーはどうすればよいですか。

プロジェクトの存在をメインのプロジェクト・ページで確認できますが、アクションは実行できず、プロジェクト詳細ページへのアクセスは許可されません。 また、プロジェクトのモニタリング・リソース(統合統計、インスタンス、エラーなど)を「可観測性」タブに表示することもできません。

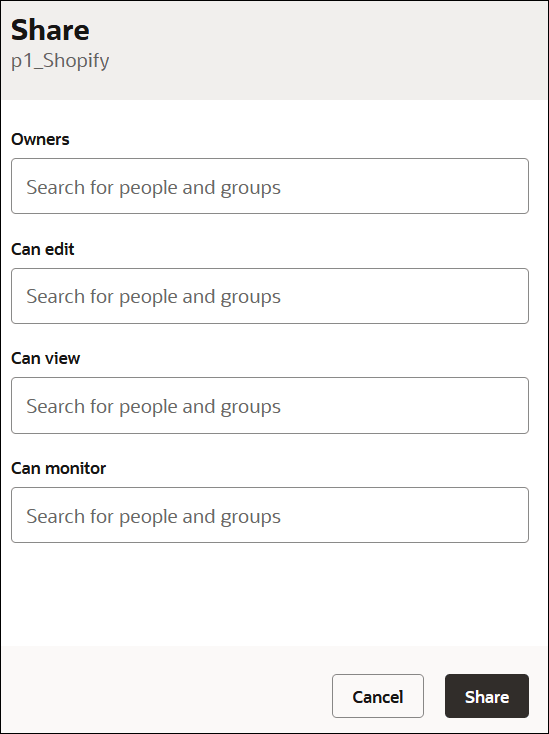

プロジェクトを編集、表示およびモニターできるユーザーの選択

ServiceAdministratorロールまたはプロジェクト所有者を持つユーザーは、ページを表示、編集およびモニターできるユーザーおよびグループを選択できます。

- ナビゲーション・ペインで、「プロジェクト」をクリックします。

- プロジェクト名をクリックするか、

をクリックします。

をクリックします。

- 右上隅で、「共有」

をクリックします。

をクリックします。

「シェア」パネルが表示されます。

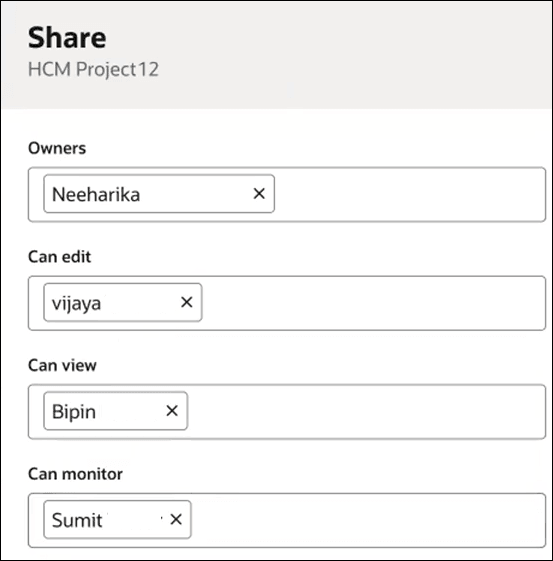

- ユーザーおよびグループをプロジェクト権限に割り当て、「共有」

をクリックします。

をクリックします。

ノート:

このダイアログで選択できるようにするには、これらのユーザーを割り当てたユーザーおよびグループをすでに作成しておく必要があります。 「Oracle Integration 3のプロビジョニングと管理」の「アクセスの管理とロールの割当て」を参照してください。フィールド 説明 Owners

入力を開始して、プロジェクトを所有するユーザーおよびグループを検索します。 デフォルトでは、プロジェクトを作成したユーザーは所有者です。 ServiceAdministratorサービス・ロールを持つユーザーも自動的に所有者になります。

所有者は、ユーザーおよびグループを各プロジェクト権限に関連付けるなど、使用可能なすべてのアクションを実行できます。

編集可能

入力を開始して、エディタの権限を割り当てるユーザーおよびグループを検索します。

ServiceDeveloperロールを持たないユーザーを含むユーザーまたはグループを選択すると、それらのユーザーはプロジェクトを編集できません。

表示可能

入力を開始して、ビューア権限を割り当てるユーザーおよびグループを検索します。

モニター可能

入力を開始して、モニター権限を割り当てるユーザーおよびグループを検索します。

ベスト・プラクティス

- プロジェクト・アクセス権が必要なユーザーのみにプロジェクト・アクセス権を付与します。

- 職責を実行するために必要な最小限の権限をユーザーに付与します。 たとえば、ユーザーが統合をモニターするだけで済む場合は、統合を編集する権限を付与しないでください。

- プロジェクトに機密のない名前を付けます。 たとえば、employeeSalaries、employeeRatingsなどの名前は指定しないでください。 ユーザーにプロジェクトへのアクセス権がない場合でも、プロジェクト・ページにリストされているプロジェクト名を表示できます。

RBAC対応のプロジェクト・ユース・ケース

このユースケースでは、RBAC対応プロジェクトの作成の概要を示します。 割り当てられたプロジェクト権限に基づいて、ユーザーが実行できる操作と実行できない操作を示します。

- ServiceAdministratorロールを持つユーザーであるNeeharikaは、次のタスクを実行します:

- Oracle Cloudコンソールで次のユーザーおよびサービス・ロール割当てを作成します:

- ヴィジャヤ: ServiceDeveloper

- ピン: ServiceDeveloper

- 合計: ServiceDeveloper

- プロジェクト・ページに移動し、「追加」をクリックします。

- 2つの新しいプロジェクトを作成します:

- HCM Project12

- FinancialServiceLocalInvoke

- HCM Project12を開きます。

- 右上隅で、「共有」

をクリックします。

をクリックします。

- 各プロジェクト権限に次のユーザーを割り当てます。 デフォルトでは、NeeharikaはHCM Project12プロジェクトを作成したため所有者です。

この構成では、サービス・ロールとプロジェクト権限の間に次の類似点が作成されます:

ユーザー サービス・ロール プロジェクト権限 ヴィジャヤ ServiceDeveloper エディタ ピン ServiceDeveloper ビューア 合計 ServiceDeveloper モニター - FinancialServiceLocalInvokeプロジェクトの「共有」

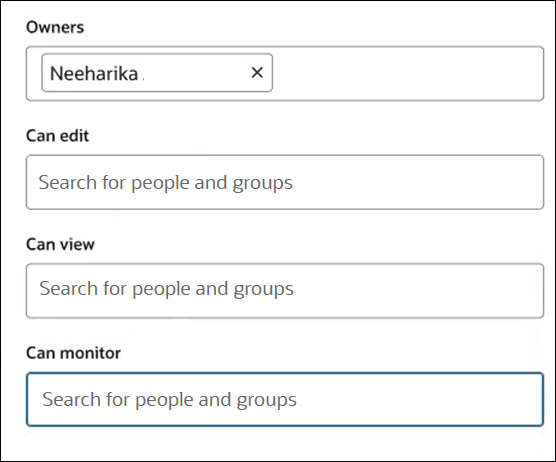

でプロジェクト権限を更新しません。

でプロジェクト権限を更新しません。

Neeharikaはこのプロジェクトを作成したため、所有者としてリストされます。 「編集可能」 (エディタ権限の場合)、「表示可能」 (ビューア権限の場合)および「監視可能」 (モニター権限の場合)フィールドは空のままです。

プロジェクト権限の割当てが完了すると、Vijaya (エディタ権限)、Bipin (ビューア権限)およびSumit (モニター権限)がログインし、その機能および制限を確認できます。

- Oracle Cloudコンソールで次のユーザーおよびサービス・ロール割当てを作成します:

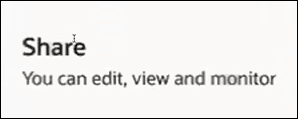

- Vijaya (エディタ・プロジェクト権限を持つServiceDeveloper)で実行できる操作:

- HCM Project12プロジェクトを開き、「共有」

に移動します。 Vijayaにはエディタ権限があるため、プロジェクト内のリソースを編集、表示および監視できます。

に移動します。 Vijayaにはエディタ権限があるため、プロジェクト内のリソースを編集、表示および監視できます。

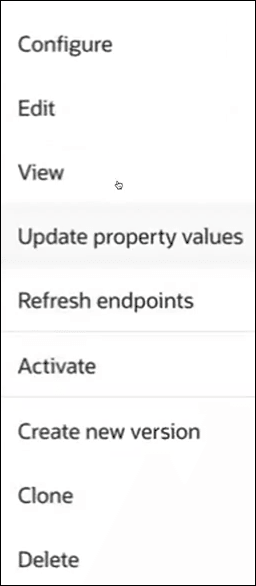

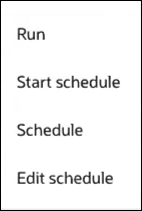

- 「統合」セクションの「アクション」

をクリックすると、すべての編集アクションがリストされ、実行できることがわかります。

をクリックすると、すべての編集アクションがリストされ、実行できることがわかります。

- プロジェクト内を移動し、次のような制限なく、ソートされたエディタ・タスクを正常に実行します:

- 「詳細」セクションに新しいプロジェクト・キーワードを追加します。

- スケジュール統合をインポートし、スケジュールを更新します。

- ライブラリを削除します。

- HCM Project12プロジェクトを終了します。

- FinancialServiceLocalInvokeプロジェクトを開こうとします。 これは、プロジェクト権限が割り当てられていないステップhで説明されているプロジェクトです。

Vijayaにはこのプロジェクトのアクセス権が割り当てられていないため、次のエラーが表示されます:

User Vijaya does not have sufficient privilege to perform this action.

- HCM Project12プロジェクトを開き、「共有」

- Bipin (ビューア・プロジェクト権限を持つServiceDeveloper)で実行できる操作:

- HCM Project12プロジェクトを開き、「共有」

をクリックします。 Bipinにはビューア権限があるため、プロジェクト内のリソースのみを表示できます。

をクリックします。 Bipinにはビューア権限があるため、プロジェクト内のリソースのみを表示できます。

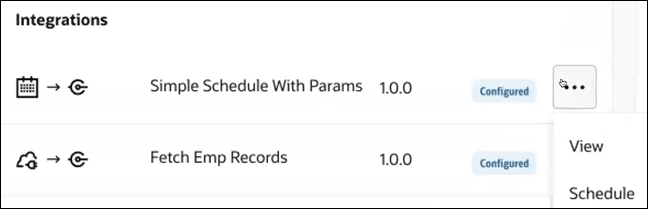

- 「統合」セクションの「アクション」

をクリックすると、編集アクションがリストされないことに注意してください。「表示」および「スケジュール」 (スケジュールの表示用)アクションのみを実行できます。

をクリックすると、編集アクションがリストされないことに注意してください。「表示」および「スケジュール」 (スケジュールの表示用)アクションのみを実行できます。

- 「デプロイ」タブをクリックします。

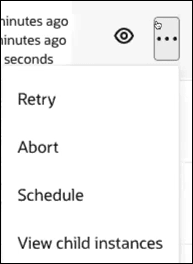

- 「アクション」

をクリックすると、編集アクションがリストされないことに注意してください。「表示」アクションのみを実行できます。

をクリックすると、編集アクションがリストされないことに注意してください。「表示」アクションのみを実行できます。

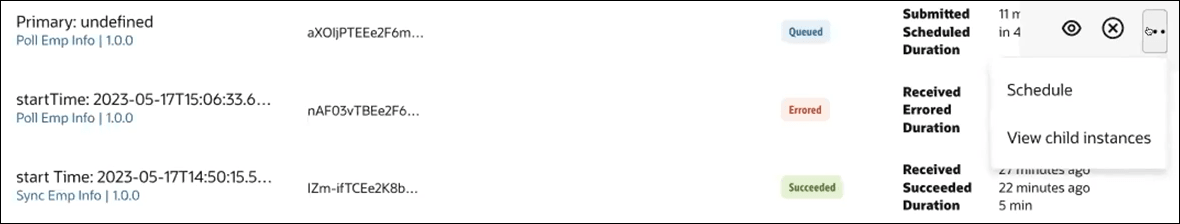

- 「観測」タブをクリックします。

- 「アクション」

をクリックすると、中止や再試行などの編集アクションはリストされないことに注意してください。実行できるのは、「スケジュール」 (スケジュールを表示するには)および「子インスタンスの表示」アクションのみです。

をクリックすると、中止や再試行などの編集アクションはリストされないことに注意してください。実行できるのは、「スケジュール」 (スケジュールを表示するには)および「子インスタンスの表示」アクションのみです。

- HCM Project12プロジェクトを開き、「共有」

- どのSumit (プロジェクトをモニターする権限を持つServiceDeveloper)を実行できるか:

- HCM Project12プロジェクトを開きます。 Sumitにはプロジェクト内のモニター権限があるため、「観測」タブのみにアクセスできます。 「設計」タブと「デプロイ」タブは両方とも無効です。

- 「観測」をクリックします。

- 「詳細の表示」

をクリックして、アクティビティ・ストリームを表示します。

をクリックして、アクティビティ・ストリームを表示します。

- 「アクション」

をクリックし、「再試行」、「中止」、「スケジュール」および「子インスタンスの表示」がすべて実行できることに注意してください。

をクリックし、「再試行」、「中止」、「スケジュール」および「子インスタンスの表示」がすべて実行できることに注意してください。

- 「将来実行」タブおよび「監査」タブをクリックすると、将来のスケジュール済実行と監査詳細がそれぞれ表示されます。

- ナビゲーション・ペインで、「可観測性」をクリックし、「ダッシュボード」をクリックして、インスタンス内のすべての統合の集計データのグローバル・ビュー(プロジェクト内にあるかどうかに関係なく)を表示します。 プロジェクトの権限に関係なく、すべての統合がSumitに表示されます。

- ナビゲーション・ペインで、「統合」タブをクリックして、Sumitにプロジェクト権限がないプロジェクトのインスタンスのすべての統合インスタンスexceptを表示します。

たとえば、Sumitが「フィルタ」

をクリックして、権限のないプロジェクトを選択し、「適用」をクリックすると、次のエラーが表示されます:

をクリックして、権限のないプロジェクトを選択し、「適用」をクリックすると、次のエラーが表示されます:User Sumit does not have sufficient privilege to perform this action. - 「アクション」

をクリックすると、HCM Project12プロジェクトの一部である統合インスタンスのインスタンス統計が表示されます。

をクリックすると、HCM Project12プロジェクトの一部である統合インスタンスのインスタンス統計が表示されます。

- 「スケジュールの編集」オプションを選択しますが、次のエラーが表示されます:

User Sumit does not have sufficient privilege to perform this action.この制限は、Sumitのモニター権限がこのタスクをサポートしていないために発生します。

- ナビゲーション・ペインで、「インスタンス」タブをクリックして、Sumitにプロジェクト権限がないプロジェクト内のインスタンスのすべてのトラッキング・インスタンスexceptを表示します。

- モニタリング・タスクを正常に実行します:

- アクティビティ・ストリームを表示します。

- インスタンスを中断して再試行します。

- ナビゲーション・ペインで、「エラー」タブをクリックして、Sumitにプロジェクト権限がないプロジェクトのインスタンスについて、エラーexceptのすべてのインスタンスを表示します。

- モニタリング・タスクを正常に実行します:

- アクティビティ・ストリームを表示します。

- インスタンスを中断して再試行します。

- HCM Project12プロジェクトを開きます。 Sumitにはプロジェクト内のモニター権限があるため、「観測」タブのみにアクセスできます。 「設計」タブと「デプロイ」タブは両方とも無効です。