Vaultのシークレットの更新

vault内のSSL証明書を更新する場合は、シークレットの新しいバージョンを作成する必要があります。 シークレットを更新した後、新しいシークレットの使用を開始するようにインスタンスを更新します。

ノート:

-

エンドポイントのシークレットを更新した後、コマンドラインを使用してインスタンスを更新する必要があります。 「代替エンドポイントの作成と更新」を参照してください。

-

WAFを使用して証明書を管理している場合は、ロード・バランサで証明書を更新します。 「ロード・バランサの作成とホスト名の構成」を参照してください。

カスタム・エンドポイントのSSL証明書を更新するには:

- OCIコンソールを開きます。

- SSL証明書を更新します。

証明書を更新するステップは、テナンシにvaultをすでに作成しているかどうかによって異なります。

- vaultでSSL証明書を自分で管理している場合(つまり、vaultがすでに作成されている場合)、次のステップを実行して、vaultにシークレットの新しいバージョンを作成し、証明書を更新します:

- 更新する証明書を含むvaultを開き、「シークレット」タブを選択します。

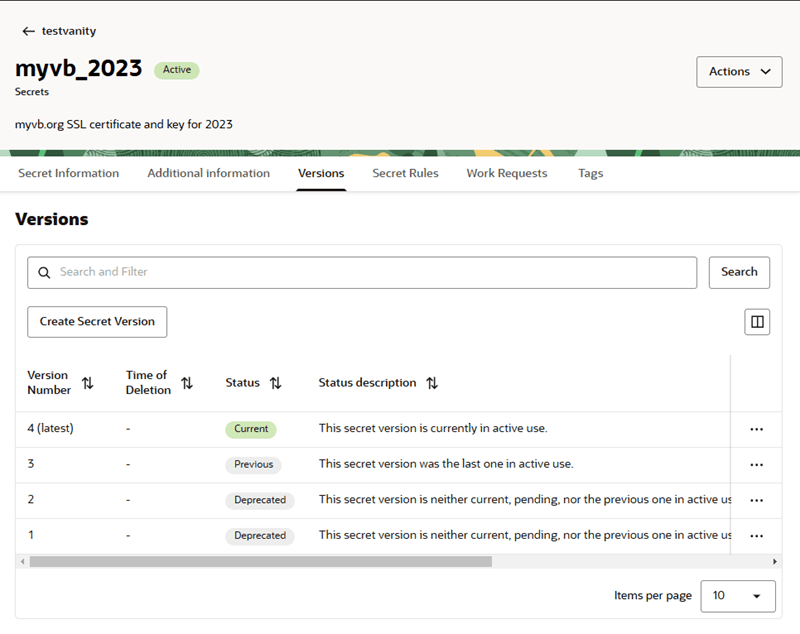

- 「シークレット」タブで、「バージョン」タブを選択し、「シークレット・バージョンの作成」を選択します。

- 「シークレット・バージョンの作成」ページで、シークレット証明書JSONを「シークレット・コンテンツ」フィールドに貼り付けます。

ノート:

シークレット証明書JSONを作成する場合は、キーと証明書が正しいこと、およびJSONが正しく形成されていることを確認してください。

行の末尾が正しくエンコードされるように、Linux/UnixコマンドラインまたはUnixユーティリティから証明書JSONを生成することを強くお薦めします。 行末が正しくないと、エラーが発生します。 正しい証明書のフォーマットの詳細は、「カスタム・エンドポイントのVaultの構成」を参照してください。

「シークレット・バージョンの作成」をクリックします。

新しいバージョンを作成すると、「バージョン」表が更新され、「ステータス」列で新しいバージョンのラベルが「現在」になります。

- vaultでSSL証明書を自分で管理していない(つまり、Oracleによって作成および管理されたvaultを使用している)場合は、証明書を更新する前に、テナンシに新しいvaultを作成する必要があります。

たとえば、Oracle Digital Cloud Serviceの顧客は、自身のテナンシに移行した後、証明書の管理を担当し、証明書を更新する前にテナンシにvaultを作成する必要がある場合があります。

vaultを作成して証明書を更新するには、次のステップを実行します:

- プライマリ・エンドポイントに使用されるホスト名のvaultおよびシークレットを作成します。

インスタンスのプライマリ・エンドポイントの詳細は、Visual Builderインスタンスの詳細ページの「カスタム・エンドポイント」ペインで確認できます。

Vaultおよびシークレットを作成するステップは、「カスタム・エンドポイントのVaultの構成」を参照してください。

- プライマリ・エンドポイントに使用されるホスト名のvaultおよびシークレットを作成します。

- vaultでSSL証明書を自分で管理している場合(つまり、vaultがすでに作成されている場合)、次のステップを実行して、vaultにシークレットの新しいバージョンを作成し、証明書を更新します:

- インスタンスを更新します。

更新されたシークレットの使用を開始するには、インスタンスを更新する必要があります。

-

プライマリ・エンドポイントのvaultにシークレットの新しいバージョンを作成した場合:

- Visual Builderインスタンスの詳細ページを開きます。

新しいシークレットが作成されたこと、およびインスタンスを更新する必要があるという通知が表示されます。

- 「アクション」メニューから、「編集」を選択して「ビジュアル・ビルダー・インスタンスの編集」パネルを開きます。

- ビジュアル・ビルダー・インスタンスの編集パネルで、「変更の保存」をクリックして、シークレットの新しいバージョンでインスタンスを更新します。

カスタム・エンドポイントの設定を変更する必要はありません。

- Visual Builderインスタンスの詳細ページを開きます。

-

プライマリ・エンドポイントの新しいvaultおよびシークレットを作成した場合:

- Visual Builderインスタンスの詳細ページを開きます。

- 「アクション」メニューから、「編集」を選択して「ビジュアル・ビルダー・インスタンスの編集」パネルを開きます。

- 「カスタム・エンドポイント」ペインで、ドロップダウン・リストから新しいvaultとシークレットを選択します。

ホスト名またはコンパートメントは変更しないでください。

- 「変更の保存」をクリックして、新しいvaultおよびシークレットでインスタンスを更新します。

- 代替エンドポイントのvaultにシークレットの新しいバージョンを作成した場合:

シークレットの新しいバージョンを作成した後、新しいバージョンの代替エンドポイントを更新する必要があります。 代替エンドポイントの場合は、コマンドラインから

updateコマンドを使用する必要があります。 このコマンドは、OCIコンソールのクラウド・シェル・エディタで実行できます。updateコマンドを実行すると、シークレット・バージョンは自動的に最新バージョンに更新されるため、明示的に指定する必要はありません。- Visual Builderインスタンスの詳細ページを開きます。

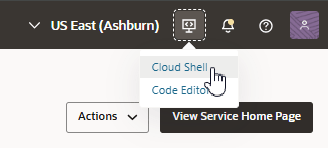

- ヘッダーで「開発者ツール」メニューを選択し、「クラウド・シェル」を選択してクラウド・シェル・エディタを開きます。

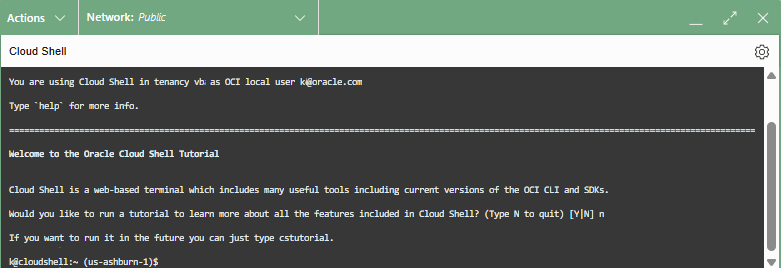

クラウド・シェル・エディタがブラウザ・ウィンドウの下部に開きます:

エディタの初期化には1分かかる場合があります。

- シェル・エディタで、プロンプトで次のコマンドを入力して、シェルが正しく動作しているかどうかを確認します:

oci visual-builder vb-instance get --id <OCID>idパラメータには、インスタンスのOCIDを指定する必要があります。これは「詳細」タブにリストされています。 インスタンスの<OCID>をコピーするには、OCIDの横にある「コピー」をクリックします。シェル・エディタはコンテキスト依存であるため、このコマンドは詳細ページで開いているインスタンスの詳細を返す必要があります。

--alternate-custom-endpointsパラメータを指定してupdateコマンドを実行し、インスタンスの代替エンドポイントを更新します。ノート:

コマンドを実行するときに、ペイロードのインスタンス内のすべての代替エンドポイントの詳細が含まれていることを確認します。 ペイロードで代替エンドポイントを省略すると、そのエンドポイントが削除されます。

updateコマンドでは、インスタンスのOCIDをidパラメータに指定し、「間隔」代替エンドポイントの詳細を含むJSON配列をalternate-custom-endpointsパラメータのペイロードとしてインスタンスに含める必要があります:-

vaultを使用して証明書を格納する代替エンドポイントがある場合は、各エンドポイントのホスト名および証明書シークレットOCIDをペイロードに含める必要があります:

--alternate-custom-endpoints '[{"hostname":"hostname.com","certificateSecretId":"<SECRET_ID>"}]' -

証明書にWAFを使用する代替エンドポイントがある場合は、代替エンドポイントのホスト名のみをペイロードに含める必要があります:

--alternate-custom-endpoints '[{"hostname":"hostname.com"}]'

たとえば、インスタンスに2つの代替エンドポイントがあり、その1つを更新する場合、

updateコマンドは次のようになります:oci visual-builder vb-instance update --id <VB_INSTANCE_OCID> --alternate-custom-endpoints '[{"hostname":"hostname.com","certificateSecretId":"<SECRET_ID>"}, {"hostname":"hostname1.com","certificateSecretId":"<SECRET_ID>"}]'この場合、更新するエンドポイントは1つのみですが、

alternate-custom-endpointsパラメータ・ペイロードには、インスタンスの2つの代替エンドポイント(hostname.comおよびhostname1.com)の詳細が含まれます。-

-