Autonome KI-Datenbank für Proof of Concept (POC) konfigurieren

Dieser Anwendungsfall zeigt, wie Sie Ihre autonomen KI-Datenbankressourcen auf einer dedizierten Exadata-Infrastruktur schnell für die Entwicklung von Proof of Concept-(POC-)Anwendungen konfigurieren können.

Oracle Autonomous AI Database on Dedicated Exadata Infrastructure ist eine hochautomatisierte, vollständig verwaltete Datenbankumgebung, die in Oracle Cloud Infrastructure (OCI) mit festgeschriebenen Hardware- und Softwareressourcen ausgeführt wird. Diese isolierten Ressourcen ermöglichen es Unternehmen, strenge Sicherheits-, Verfügbarkeits- und Performanceanforderungen zu erfüllen und gleichzeitig Kosten und Komplexität zu reduzieren.

Wenn Sie schnell eine POC-Umgebung für eine autonome KI-Datenbank erstellen möchten, lesen Sie weiter.

Tipp: Eine umfassende und empfohlene Konfiguration, bei der separate Entwicklungs- und Produktionsumgebungen für autonome KI-Datenbanken eingerichtet werden, finden Sie unter Autonome KI-Datenbank mit Referenzarchitektur konfigurieren.

Erforderliches Wissen

Um diesen Anwendungsfall vollständig zu verstehen und zu würdigen, sollten Sie über grundlegende Kenntnisse der autonomen KI-Datenbank auf dedizierter Exadata-Infrastruktur verfügen, einschließlich der Deployment-Optionen, der wichtigsten Infrastrukturkomponenten, der Benutzerrollen und der Hauptfeatures. Weitere Informationen finden Sie unter Autonomous AI Database on Dedicated Exadata Infrastructure.

Anwendungsfall

Acme Company erwägt autonome KI-Datenbank auf dedizierter Exadata-Infrastruktur für seine internen Projektanwendungen. Vor dem Abschluss entscheidet sich Acme I.T. für die Entwicklung einer Proof-of-Concept-(POC-)Anwendung namens PocApp mit Autonomous AI Database on Dedicated Exadata Infrastructure, um die Servicefunktionen zu bewerten.

Die Acme I.T.-Abteilung übernimmt die Rolle des Flottenadministrators, der für die Erstellung und Verwaltung von Exadata-Infrastruktur-(EI-) und autonomen Exadata-VM-Cluster-(AVMC-)Ressourcen für das Unternehmen verantwortlich ist. Außerdem übernimmt die Rolle des Anwendungs-DBA die Erstellung einer autonomen Containerdatenbank (ACD) und einer autonomen KI-Datenbank für ihre Datenbankbenutzer.

Hinweis: Dieses Beispiel veranschaulicht, wie der Flottenadministrator autonome Containerdatenbank- und autonome KI-Datenbankressourcen erstellt und verwaltet. Ihre Organisation kann es jedoch vorziehen, dass der Anwendungs-DBA diese Aufgabe übernimmt.

Benötigte Ressourcen

OCI IAM-Komponenten

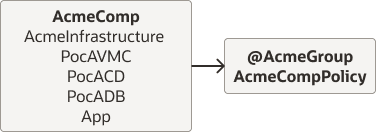

Beschreibung der Abbildung adbd-poc-iamcomps.png

-

Ein Compartment mit dem Namen AcmeComp zum Platzieren der Ressourcen.

-

Eine Gruppe namens AcmeGroup, der Benutzer zugewiesen werden können.

Hinweis: Jeder dieser Gruppe hinzugefügte Benutzer kann als Flottenadministrator, Anwendungs-DBA oder Entwickler ausgeführt werden.

-

Eine Policy mit dem Namen AcmeCompPolicy, um den Benutzerzugriff auf die Ressourcen auf Compartment- und Mandantenebene anzugeben.

Netzwerkressourcen

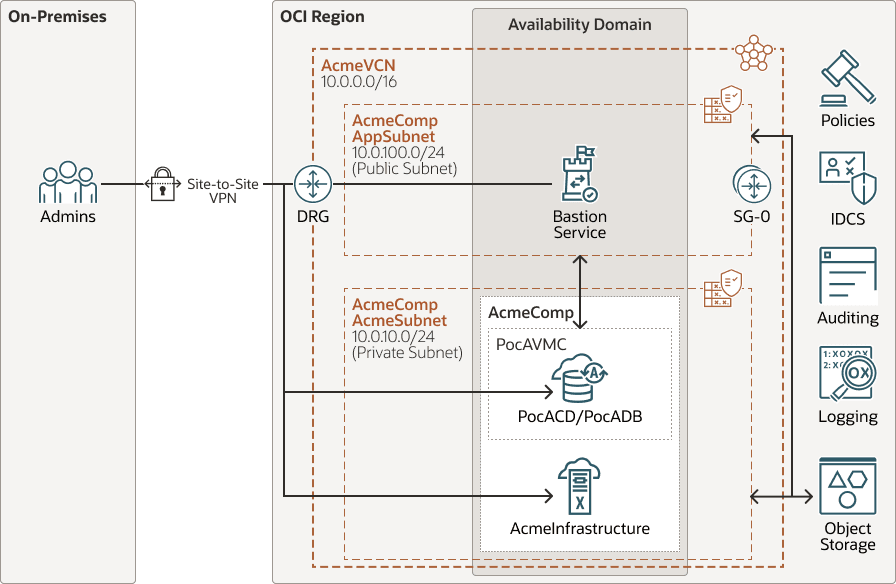

Beschreibung der Abbildung configure-adbd-poc-network.png

![]() steht für eine Sicherheitsliste.

steht für eine Sicherheitsliste.

-

Oracle Public Cloud-Deployments:

-

Ein VCN für Netzwerkkonnektivität zu allen dedizierten Infrastrukturressourcen. Dieses VCN stellt eine Verbindung zum Acme-Unternehmens-VPN über ein IPSec-VPN her und hat eine Internetgatewayressource, die den gesamten eingehenden Internettraffic blockiert. Er erhält den Namen AcmeVCN.

-

Zwei Subnetze für die Isolierung des Netzwerkzugriffs, eines für die autonomen KI-Datenbankressourcen und eines für die Client- und Mid-Tier-Ressourcen der Anwendung. Diese Subnetze werden AcmeSubnet bzw. AppSubnet genannt.

Hinweis: Der Einfachheit halber verwenden wir ein einzelnes VCN und nutzen Subnetze für die Netzwerkisolation. Sie können jedoch auch mehrere VCNs erstellen, um die erforderliche Isolierung für den Netzwerkzugriff bereitzustellen. In diesem Beispiel erstellen wir aus Gründen der Einfachheit sowohl AcmeSubnet als auch AppSubnet unter AcmeComp. Je nach Ihren Anforderungen können Sie diese Subnetze optional in separaten Compartments platzieren.

-

-

Exadata Cloud@Customer-Deployments:

-

Richten Sie Netzwerkregeln wie unter Netzwerkanforderungen für Oracle Exadata Database Service on Cloud@Customer in Exadata Database Service on Cloud@Customer vorbereiten aufgeführt ein.

-

Öffnen Sie außerdem Port 1522, um TCP-Traffic zwischen der Primärdatenbank und der Standbydatenbank in einem Autonomous Data Guard-Setup zuzulassen.

-

Autonome KI-Datenbankressourcen

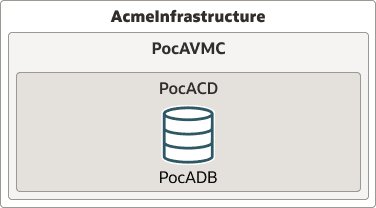

Beschreibung der Abbildung adbd-config-poc.png

Autonome KI-Datenbankressourcen gemäß der oben dargestellten Konfiguration.

-

Eine Exadata-Infrastruktur mit dem Namen AcmeInfrastructure.

-

Ein autonomes Exadata-VM-Cluster (AVMC) in AcmeInfrastructure. Dieser AVMC heißt PocAVMC.

-

PocAVMC hostet die Autonomous Container Database (ACD) und die Autonomous AI Database, die als PocACD bzw. PocADB bezeichnet werden, für die Entwicklung der PocApp-Anwendung.

Allgemeine Schritte

Bevor Acme I.T. mit der Konfiguration von autonomen KI-Datenbankressourcen auf einer dedizierten Exadata-Infrastruktur beginnt, fordert es eine Erhöhung des Servicelimits über die OCI-Konsole an, um Exadata-Infrastrukturressourcen - Datenbankserver und Speicherserver - zum Mandanten hinzuzufügen. Weitere Informationen finden Sie unter Erhöhung des Servicelimits anfordern.

Nachfolgend sind die allgemeinen Schritte zur Implementierung dieses Anwendungsfalls aufgeführt:

-

Acme I.T. oder Sicherheitsadministrator für den Cloud-Mandanten der Acme Company erstellt das Compartment AcmeComp, die Gruppe AcmeGroup und die Compartment-Policy AcmePolicy für die Ressourcenisolation.

-

Für die Zugriffsisolierung:

-

Für Oracle Public Cloud-Deployments erstellt Acme I.T. oder der Netzwerkadministrator für Acme die folgenden Netzwerkressourcen im Compartment AcmeComp:

-

VCN: AcmeVCN

-

Private Subnetze: AcmeSubnet

-

Öffentliches Subnetz: AppSubnet

-

-

Für Exadata Cloud@Customer-Deployments stellt Acme I.T. oder der Netzwerkadministrator von Acme Folgendes sicher:

-

Richten Sie Netzwerkregeln wie unter Netzwerkanforderungen für Oracle Exadata Database Service on Cloud@Customer in Exadata Database Service on Cloud@Customer vorbereiten aufgeführt ein.

-

Öffnen Sie Port 1522, um TCP-Traffic zwischen der Primärdatenbank und der Standbydatenbank in einem Autonomous Data Guard-Setup zuzulassen.

-

-

-

Nachdem der Sicherheitsadministrator Netzwerkressourcen erstellt hat, fügt er den Cloud-Benutzer eines angegebenen Acme I.T.-Mitglieds zur AcmeGroup hinzu und autorisiert diesen Benutzer als Flottenadministrator.

-

Der neu autorisierte Flottenadministrator erstellt die folgenden dedizierten Infrastrukturressourcen im Compartment AcmeComp in der unten aufgeführten Reihenfolge:

-

Exadata-Infrastrukturressource mit dem Namen AcmeInfrastructure.

-

Autonomes Exadata-VM-Cluster (AVMC) mit dem Namen PocAVMC und Angabe der neu erstellten Exadata-Infrastruktur.

Hinweis: Verwenden Sie für Oracle Public Cloud-Deployments AcmeVCN und AcmeSubnet als VCN und Subnetz.

-

Autonomous Container Database (ACD) namens PocACD im Compartment AcmeComp, wobei PocAVMC als zugrunde liegende Ressource angegeben wird.

-

Autonome KI-Datenbank mit dem Namen PocADB im Compartment AcmeComp, wobei PocACD als zugrunde liegende Ressource angegeben wird.

-

Schritt 1: OCI-IAM-Komponenten erstellen

In diesem Schritt erstellt der Sicherheitsadministrator für den Cloud-Mandanten von Acme Company die folgenden OCI-IAM-Komponenten zur Ressourcenisolierung:

-

Compartment AcmeComp.

Um diesen Schritt auszuführen, befolgt der Sicherheitsadministrator die Anweisungen unter Compartments verwalten in der Oracle Cloud Infrastructure-Dokumentation, um mit der Oracle Cloud-Konsole ein Compartment zu erstellen. Beim Befolgen dieser Anweisungen gibt der Sicherheitsadministrator das Root Compartment des Mandanten als übergeordnetes Compartment des AcmeComp Compartments an.

-

Gruppe AcmeGroup.

Um diesen Schritt auszuführen, befolgt der Sicherheitsadministrator die Anweisungen in Gruppen verwalten in derOracle Cloud Infrastructure-Dokumentation, um mit der Oracle Cloud-Konsole eine Gruppe zu erstellen.

-

AcmeCompPolicy-Policy

Um diesen Schritt auszuführen, befolgt der Sicherheitsadministrator die Anweisungen in Policys verwalten in derOracle Cloud Infrastructure-Dokumentation, um mit der Oracle Cloud-Konsole eine Policy zu erstellen.

Hinweis: Neben dem Erstellen der erforderlichen Policy-Anweisungen erstellt der Sicherheitsadministrator in diesem Beispiel auch Policy-Anweisungen vom Art "USE tag-namespaces", um Gruppenmitgliedern die Zuweisen vorhandener Tags zu den von ihnen erstellen Ressourcen. Damit Gruppenmitglieder Tags erstellen und vorhandene Tags verwenden können, muss der Sicherheitsadministrator stattdessen Policy-Anweisungen vom Typs "MANAGE tag-namespaces" erstellen.

Wenn Sie die folgenden Anweisungen zum Erstellen von AcmeCompPolicy befolgen, muss der Sicherheitsadministrator Folgendes ausführen:

-

Setzt das Compartment im Seitenmenü auf AcmeComp, bevor er auf Policy erstellen klickt.

-

Fügt je nach Deployment-Plattform eine der folgenden Policy-Anweisungen hinzu:

-

Oracle Public Cloud-Deployments:

-

Gruppe AcmeGroup die Verwaltung von cloud-exadata-infrastructures im Compartment AcmeComp erlauben

-

Gruppe AcmeGroup das MANAGE von cloud-autonomous-vmclusters im Compartment AcmeComp erlauben

-

Gruppe AcmeGroup die Verwendung von virtual-network-family in Compartment AcmeComp erlauben

-

Gruppe AcmeGroup darf autonome Containerdatenbanken im Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf autonome Datenbanken im Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf autonome Backups im Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf Instanzfamilie in Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf Metriken in Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf Arbeitsanforderungen in Compartment AcmeComp INSPECT erteilen

-

Gruppe AcmeGroup das Verwenden von Tag-Namespaces im Compartment AcmeComp erlauben

-

-

Exadata Cloud@Customer-Deployments:

-

Gruppe AcmeGroup die Verwaltung von Exadata-Infrastrukturen im Compartment AcmeComp erlauben

-

Gruppe AcmeGroup darf autonome VM-Cluster in Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf autonome Containerdatenbanken im Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf autonome Datenbanken im Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf autonome Backups im Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf Instanzfamilie in Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf Metriken in Compartment AcmeComp verwalten

-

Gruppe AcmeGroup darf Arbeitsanforderungen in Compartment AcmeComp INSPECT erteilen

-

Gruppe AcmeGroup das Verwenden von Tag-Namespaces im Compartment AcmeComp erlauben

-

-

-

Schritt 2: VCN und Subnetze erstellen

Gilt nur für:  Oracle Public Cloud

Oracle Public Cloud

In diesem Schritt erstellt Acme I.T. oder der Netzwerkadministrator von Acme das AcmeVCN-VCN und die Subnetze AcmeSubnet und AppSubnet im Compartment AcmeComp.

Um diesen Schritt auszuführen, vertraut Acme I.T. zunächst mit dem Netzwerk der Acme I.T.-Abteilung, um einen CIDR-IP-Adressbereich zu reservieren, der nicht mit dem On-Premise-Netzwerk des Unternehmens in Konflikt steht. (Andernfalls würde das VCN mit dem On-Premise-Netzwerk in Konflikt stehen, sodass kein IPsec-VPN eingerichtet werden könnte.) Der reservierte Bereich ist CIDR 10.0.0.0/16.

Anschließend passt Acme I.T. die Anweisungen in Szenario B: Privates Subnetz mit einem VPN in derOracle Cloud Infrastructure-Dokumentation an, um das VCN, die Subnetze und andere Netzwerkressourcen mit der Oracle Cloud-Konsole zu erstellen.

In diesem Beispiel werden die folgenden CIDR-Blöcke für die beiden (2) Subnetze in AcmeVCN verwendet:

-

10.0.10.0/24 für AcmeSubnet (privates Subnetz)

-

10.0.100.0/24 für AppSubnet (öffentliches Subnetz)

Beim Anpassen dieser Anweisungen erstellt Acme I.T. manuell Sicherheitslisten (anstatt die Standardsicherheitslisten verwenden), um Sicherheitsregeln zu isolieren und so zu trennen und die Netzwerkverwaltung zu vereinfachen. Dabei handelt es sich um folgende Sicherheitslisten:

-

AcmeSeclist: Die grundlegende Sicherheitsliste für AcmeSubnet. Wird verwendet, wenn das Subnetz AcmeSubnet erstellt wird.

-

AppSeclist: Die grundlegende Sicherheitsliste für AppSubnet. Wird verwendet, wenn das Subnetz AppSubnet erstellt wird.

Weitere Informationen zu den Anforderungen an AVMC-Ingress und -Egress finden Sie unter Voraussetzungen für das Provisioning eines autonomen Exadata-VM-Clusters.

Sicherheitsregeln in AcmeSeclist

In AcmeSeclist erstellte Ingress-Regeln:

| Zustandslos | Quelle | IP-Protokoll | Quellportbereich | Zielportbereich | Typ und Code | Lässt Folgendes zu |

|---|---|---|---|---|---|---|

| Nr. | 10.0.10.0/24 | ICMP | Alle | Alle | Alle | ICMP-Traffic für: Alle |

| Nr. | 10.0.10.0/24 | TCP | Alle | Alle | TCP-Traffic für folgende Ports: alle | |

| Nr. | 10.0.100.0/24 | TCP | Alle | 1521 | TCP-Traffic für Port: 1521 Oracle Net | |

| Nr. | 10.0.100.0/24 | TCP | Alle | 2484 | TCPS-Traffic für Port: 2484 Oracle Net | |

| Nr. | 10.0.100.0/24 | TCP | Alle | 6200 | ONS/FAN für Ports: 6200 | |

| Nr. | 10.0.100.0/24 | TCP | Alle | 443 | HTTPS-Traffic für Port: 443 |

In AcmeSeclist erstellte Egress-Regeln:

| Zustandslos | Ziel | IP-Protokoll | Quellportbereich | Zielportbereich | Typ und Code | Lässt Folgendes zu |

|---|---|---|---|---|---|---|

| Nr. | 10.0.10.0/24 | ICMP | Alle | Alle | Alle | Alle ICMP-Datenverkehr innerhalb von DevVMSubnet |

| Nr. | 10.0.10.0/24 | TCP | Alle | Alle | Alle TCP-Datenverkehr in DevVMSubnet |

Sicherheitsregeln in AppSeclist

In AppSeclist erstellte Ingress-Regel:

| Zustandslos | Quelle | IP-Protokoll | Quellportbereich | Zielportbereich | Typ und Code | Lässt Folgendes zu |

|---|---|---|---|---|---|---|

| Nr. | 0.0.0.0/0 | TCP | Alle | 22 | Alle | SSH-Traffic für folgende Ports: 22 |

Hinweis: Es wird empfohlen, 0.0.0.0/0 in den Sicherheitsregeln in die genehmigte Liste der CIDR-Bereichs-/IP-Adressen zu ändern.

In AppSeclist erstellte Egress-Regeln:

| Zustandslos | Ziel | IP-Protokoll | Quellportbereich | Zielportbereich | Typ und Code | Lässt Folgendes zu |

|---|---|---|---|---|---|---|

| Nr. | 10.0.10.0/24 | TCP | Alle | 1521 | ||

| Nr. | 10.0.10.0/24 | TCP | Alle | 2484 | ||

| Nr. | 10.0.10.0/24 | TCP | Alle | 443 | ||

| Nr. | 10.0.10.0/24 | TCP | Alle | 6200 |

Schritt 3: Flottenadministratoren zuweisen

In diesem Schritt fügt der Sicherheitsadministrator den Cloud-Benutzer eines angegebenen Mitglieds der AcmeGroup Acme I.T. hinzu.

Um diesen Schritt auszuführen, befolgt der Sicherheitsadministrator die Anweisungen unter Benutzer verwalten in der Oracle Cloud Infrastructure-Dokumentation, um mit der Oracle Cloud-Konsole einer Gruppe einen Benutzer hinzuzufügen.

Schritt 4: Ressourcen für autonome KI-Datenbank erstellen

In diesem Schritt erstellt der Flottenadministrator die folgenden dedizierten Infrastrukturressourcen im Compartment AcmeComp gemäß der folgenden Reihenfolge:

-

Exadata-Infrastruktur

In diesem Schritt befolgt der Flottenadministrator die Anweisungen unter Exadata-Infrastrukturressource erstellen, um eine Exadata-Infrastrukturressource mit dem Namen AcmeInfrastructure zu erstellen.

-

Autonomes Exadata-VM-Cluster

In diesem Schritt befolgt der Flottenadministrator die Anweisungen unter Autonomes Exadata-VM-Cluster erstellen, um PocAVMC mit den folgenden Spezifikationen zu erstellen, wobei alle anderen Attribute in den Standardeinstellungen belassen werden.

Einstellung Datum AVMC-Name PocAVMC Zugrunde liegende Exadata-Infrastruktur AcmeInfrastruktur Virtuelles Cloud-Netzwerk (VCN)

Gilt nur für: Oracle Public Cloud

Oracle Public CloudAcmeVCN Subnetz

Gilt nur für: Oracle Public Cloud

Oracle Public CloudAcmeSubnetz -

Autonome Containerdatenbank

In diesem Schritt befolgt der Flottenadministrator die Anweisungen unter Autonome Containerdatenbank erstellen, um PocACD mit den folgenden Spezifikationen zu erstellen, wobei alle anderen Attribute in den Standardeinstellungen belassen werden.

Einstellung Datum ACD-Name PocACD Zugrunde liegendes AVMC PocAVMC Version der Containerdatenbanksoftware Neueste Softwareversion (N) -

Autonome KI-Datenbank

In diesem Schritt befolgt der Flottenadministrator die Anweisungen unter Autonome KI-Datenbank erstellen, um PocADB zu erstellen. Diese Datenbanken werden mit den folgenden Spezifikationen erstellt, sodass alle anderen Attribute ihren Standardeinstellungen entsprechen.

Einstellung Datum Datenbankname Pocadb Zugrunde liegendes ACD PocACD Datenbankinstanz Kann eine autonome KI-Datenbank oder eine autonome KI-Datenbank für Entwickler erstellen

Die autonome KI-Datenbank auf dedizierter Exadata-Infrastruktur ist jetzt so konfiguriert, dass sie schnelle Proof of Concept-Anwendungen entwickelt.

Verwandte Inhalte

Komponenten der autonomen KI-Datenbank auf einer dedizierten Exadata-Infrastruktur