Hinweis:

- Dieses Tutorial erfordert Zugriff auf Oracle Cloud. Informationen zur Registrierung für einen kostenlosen Account finden Sie unter Erste Schritte mit Oracle Cloud Infrastructure Free Tier.

- Es verwendet Beispielwerte für Oracle Cloud Infrastructure-Zugangsdaten, -Mandanten und -Compartments. In der Übung ersetzen Sie diese Werte durch die Werte, die für Ihre Cloud-Umgebung spezifisch sind.

Verschlüsselung in Oracle GoldenGate-Microservices mit Oracle Key Vault verwalten

Einführung

Dieses Tutorial enthält einen Schritt-für-Schritt-Prozess zum Verwalten der Verschlüsselung mit Oracle Key Vault 21.7 in Oracle GoldenGate-Microservices.

Key Management Service

Oracle stellt zwei Schlüsselverwaltungsservices bereit: Oracle Key Vault und Oracle Cloud Infrastructure Key Management Service (OCI KMS); beide werden von Oracle GoldenGate unterstützt. Diese Services bieten Skalierbarkeit bei der Verwaltung von Verschlüsselungsschlüsseln und Zugangsdaten, sodass sichergestellt wird, dass der Schlüssel nicht von Oracle GoldenGate gespeichert oder verwaltet wird.

Verschlüsselung in Oracle GoldenGate

Oracle GoldenGate sichert Traildateien mit einem Kapselungsverschlüsselungsansatz. Für jede Traildatei wird ein eindeutiger Datenverschlüsselungsschlüssel (DEK) generiert, der als lokaler Schlüssel bezeichnet wird und zur Verschlüsselung des Inhalts der Traildatei verwendet wird. Dieser DEK wird dann mit einem Masterschlüssel verschlüsselt, und der verschlüsselte DEK ist in den Header der Traildatei eingebettet.

Diese Methode stellt sicher, dass für jede Traildatei automatisch ein neuer Verschlüsselungsschlüssel generiert wird, wodurch die Datensicherheit erhöht wird. Der Prozess der Verschlüsselung eines Schlüssels (der DEK) mit einem anderen Schlüssel (dem Masterschlüssel) wird als Schlüssel-Wrapping bezeichnet, eine Technik, die von ANSI X9.102 vom American National Standards Institute (ANSI) standardisiert wird.

Warum OCI KMS zum Speichern von Oracle GoldenGate-Verschlüsselungsschlüsseln verwenden?

Die Schlüsselverwaltung umfasst die Generierung, Verteilung, Speicherung, Nutzung und Rotation von Verschlüsselungsschlüsseln. Ein OCI-KMS umfasst Schlüsselserver, benutzerdefinierte Prozeduren und sichere Protokolle. Ein effektives Schlüsselmanagement ist entscheidend für die Aufrechterhaltung des gesamten Sicherheitsstatus eines Unternehmens.

Die Verwendung von OCI KMS mit Oracle GoldenGate bietet folgende Vorteile:

- Zentralisiertes Masterschlüsselmanagement: Masterschlüssel können mithilfe benutzerdefinierter Attribute direkt generiert und in Oracle Key Vault hochgeladen werden. So können nahtlose Lebenszyklusvorgänge wie Rotation und Ablauf innerhalb des OCI-KMS selbst ermöglicht werden.

- Kein lokaler Schlüsselspeicher: Oracle GoldenGate speichert oder verwaltet Masterschlüssel nicht lokal, reduziert Risiken und vereinfacht die Compliance.

- Verbesserte Sicherheitsintegration: Oracle GoldenGate profitiert von den erweiterten Sicherheitsfunktionen dedizierter OCI KMS-Lösungen, einschließlich mehrschichtiger Verschlüsselungskontrollen und strenger Zugriffsrichtlinien.

Traildateiverschlüsselung

Oracle GoldenGate stellt die folgenden Advanced Encryption Standard-(AES-)basierten Methoden für die Trailverschlüsselung bereit:

-

Lokales Wallet: Der Verschlüsselungs-Masterschlüssel wird in der lokalen Wallet-Datei gespeichert.

-

Oracle Key Vault: Der Verschlüsselungsmasterschlüssel wird in Oracle Key Vault gespeichert. Oracle Key Vault kann sich auf einem anderen Server als der Oracle GoldenGate-Server befinden. Die Oracle Key Vault-Methode wird für die On-Premise-Verschlüsselung des Oracle GoldenGate-Trails dringend empfohlen. Diese Methode ist mit Oracle GoldenGate Microservices Architecture verfügbar und erfordert die Definition eines Verschlüsselungsprofils in Oracle GoldenGate. Weitere Informationen finden Sie unter Oracle Key Vault-Traildateiverschlüsselung in Oracle GoldenGate verwenden.

-

OCI KMS: Der Verschlüsselungsmasterschlüssel wird in OCI KMS gespeichert, und der Masterschlüssel verlässt OCI KMS nie. Diese Methode wird empfohlen, wenn Ihr Oracle GoldenGate-Deployment auf OCI KMS zugreifen kann. Sie ist mit Oracle GoldenGate Microservices Architecture kompatibel und erfordert die Definition eines Verschlüsselungsprofils in Oracle GoldenGate. Weitere Informationen finden Sie unter Oracle GoldenGate-Prozesse zum Aktivieren der Verschlüsselung von OCI-KMS-Traildateien konfigurieren.

Aufgabe 1: Oracle Key Vault für Oracle GoldenGate konfigurieren

Die folgenden Schritte gehören zur Oracle Key Vault-Konfiguration auf dem Rechner, auf dem die Oracle GoldenGate-Instanz ausgeführt wird.

-

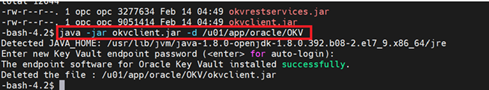

Laden Sie

okvrestservices.jarvom Oracle Key Vault-Server herunter, und stellen Sie sicher, dass Oracle GoldenGate unter demselben Systembenutzer wie das Deployment bereitgestellt wird. -

Laden Sie die Endpunktdatei

okvclient.jarvom Oracle Key Vault-Server herunter, und installieren Sie sie, um sicherzustellen, dass Oracle GoldenGate unter demselben Systembenutzer wie das Deployment bereitgestellt wird. Beispiel:java -jar okvclient.jar -d /u01/app/oracle/OKV.

-

Führen Sie den folgenden Beispielbefehl aus, um den Schlüssel zu erstellen. Der Name des Wallets wird vom Oracle Key Vault-Administrator angegeben, oder wir können das Wallet später über die Oracle Key Vault-Konsole verknüpfen.

java -jar okvrestservices.jar kmip --config /u01/app/oracle/OKV/conf/okvclient.ora --service create_key --algorithm AES --length 256 --mask "ENCRYPT,DECRYPT,TRANSLATE_ENCRYPT,TRANSLATE_DECRYPT,TRANSLATE_WRAP,TRANSLATE_UNWRAP"

-

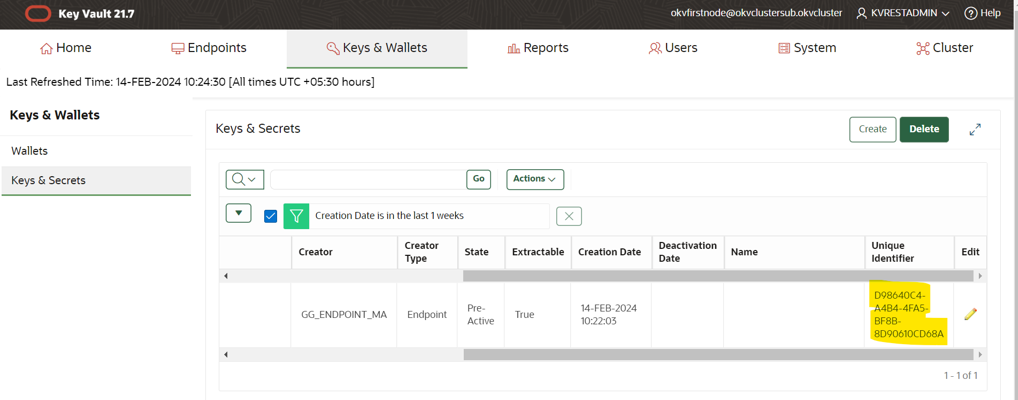

In der Oracle Key Vault-Konsole können Sie den Schlüssel validieren und mit der in Schritt 3 erstellten eindeutigen ID übereinstimmen.

-

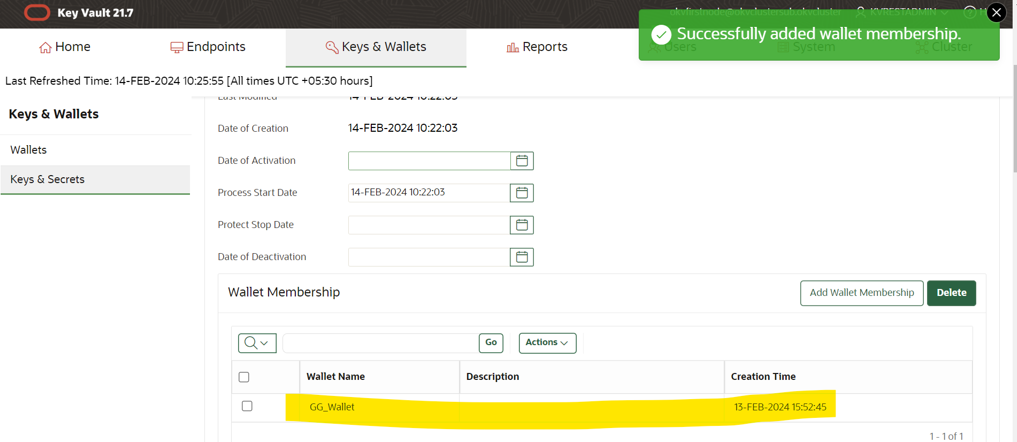

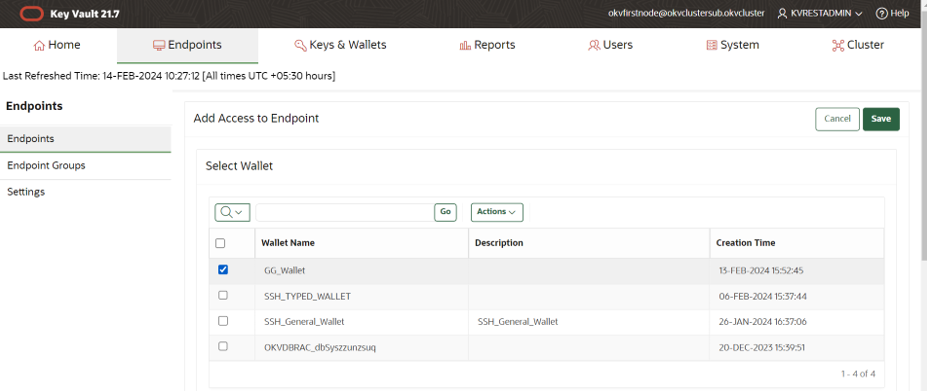

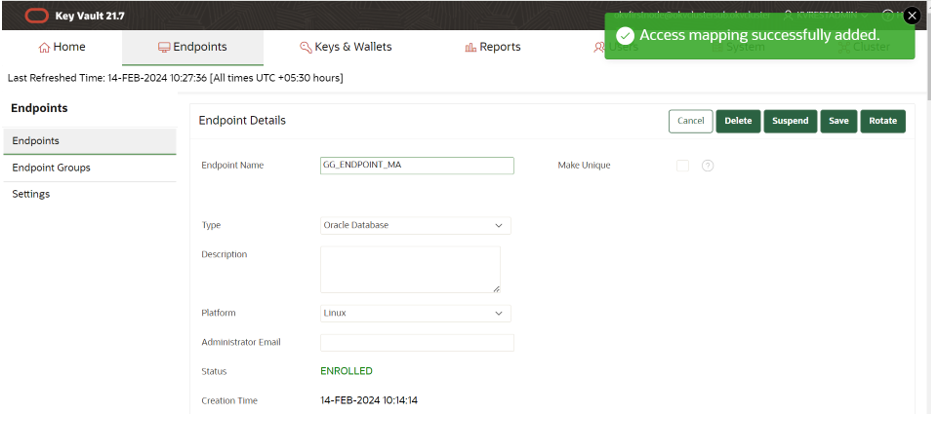

Verknüpfen Sie das in der Oracle Key Vault-Konsole erstellte Wallet mit dem Verschlüsselungsschlüssel, und erteilen Sie den Zugriff auf den Endpunkt.

-

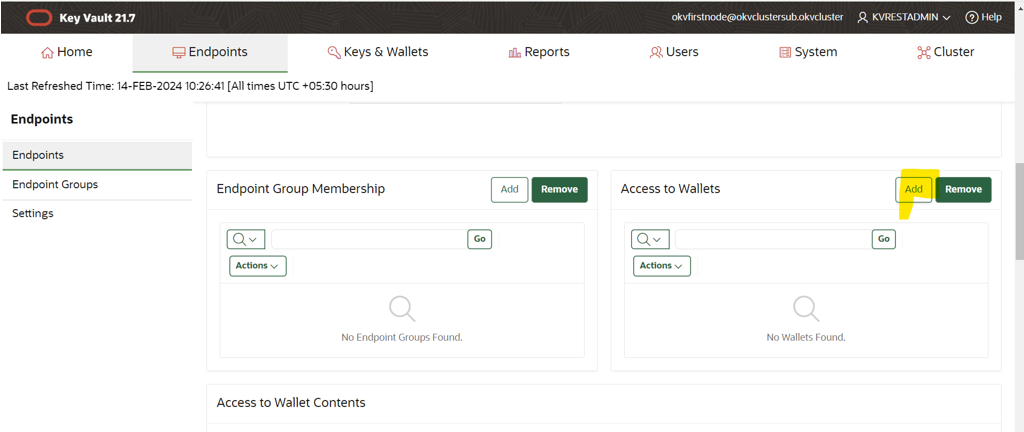

Fügen Sie das Wallet-Detail hinzu, um den Zugriff auf den Endpunkt zu ermöglichen.

-

Klicken Sie auf Speichern, um die Änderungen zu speichern.

-

Legen Sie die Umgebungsvariable

OKV_HOMEfest.OS> export OKV_HOME /u01/app/oracle/OKVDie Unterverzeichnisstruktur enthält die erforderlichen Librarys, Binärdateien und Konfigurationsdateien für die Oracle Key Vault-Umgebung. Weitere Informationen zur Konfiguration auf dem OKV-Server finden Sie unter Oracle Key Vault-Installation und -Konfiguration in der Oracle Key Vault-Administrationsdokumentation.

-

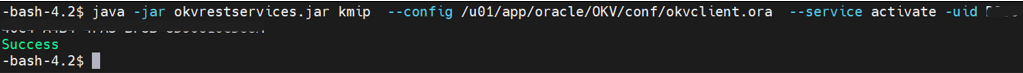

Aktivieren Sie den Schlüssel wie im folgenden Beispiel gezeigt.

java -jar okvrestservices.jar kmip --config /u01/app/oracle/OKV/conf/okvclient.ora --service activate -uid A087DAC3-ED0F-4F06-BF6C-3F3CD3FC528B

-

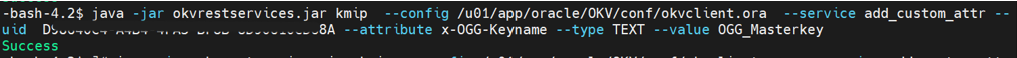

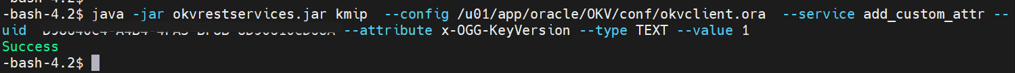

Fügen Sie die Oracle GoldenGate-bezogenen Schlüsselattribute (

KeyName,KeyVersion) zur Konfiguration hinzu. Der Schlüsselname muss mit dem Masterschlüsselnamen im OCI KMS-Verschlüsselungsprofil übereinstimmen, das in Oracle GoldenGate erstellt wurde. Der Schlüsselwert muss mit der Versionsnummer des Masterschlüssels übereinstimmen.java -jar okvrestservices.jar kmip --config /u01/app/oracle/OKV/conf/okvclient.ora --service add_custom_attr --uid D98640C4-A4B4-4FA5-BF8B-8D90610CD68A --attribute x-OGG-Keyname --type TEXT --value OGG_Masterkey Successjava -jar okvrestservices.jar kmip --config /u01/app/oracle/OKV/conf/okvclient.ora --service add_custom_attr --uid D98640C4-A4B4-4FA5-BF8B-8D90610CD68A --attribute x-OGG-KeyVersion --type TEXT --value 1 Success

-

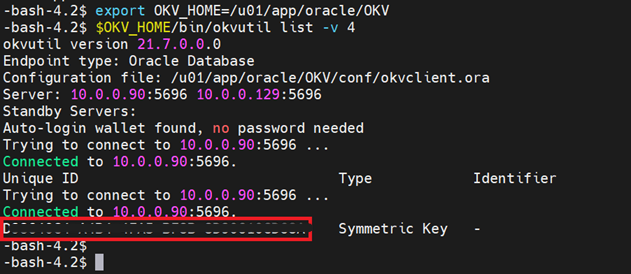

Mit dem Utility

okvutilkönnen Sie die Konfigurationseinstellung auflisten und den Endpunktstatus prüfen, wie im folgenden Beispiel gezeigt.-bash-4.2$ export OKV_HOME=/u01/app/oracle/OKV -bash-4.2$ $OKV_HOME/bin/okvutil list -v 4

Aufgabe 2: Verschlüsselungsprofil in Oracle GoldenGate-Microservices mit Oracle Key Vault konfigurieren

Was ist ein Verschlüsselungsprofil?

Ein Verschlüsselungsprofil definiert die Konfiguration, die für den sicheren Zugriff auf einen Masterschlüssel von einem OCI-KMS erforderlich ist. Sie enthält alle erforderlichen Details für die Verbindung mit dem OCI-KMS, die Authentifizierung der Anforderung und die Identifizierung des spezifischen Masterschlüssels, der für Verschlüsselungs- und Entschlüsselungsvorgänge verwendet werden soll. Dazu gehören Serververbindungsparameter, Authentifizierungszugangsdaten und Schlüsselidentifikationsattribute.

So konfigurieren Sie ein Verschlüsselungsprofil in der Oracle GoldenGate-Microservices-Architektur

Verschlüsselungsprofile können mit dem Administrationsserver oder der AdminClient konfiguriert werden.

Die AdminClient stellt Befehle wie ADD ENCRYPTIONPROFILE, ALTER ENCRYPTIONPROFILE, DELETE ENCRYPTIONPROFILE und INFO ENCRYPTIONPROFILE zur Verwaltung dieser Profile bereit. Darüber hinaus wurden die Befehle ADD und ALTER für Extract, Replicat und Distributionspfad dahingehend erweitert, dass sie den Parameter ENCRYPTIONPROFILE encryption-profile-name enthalten.

Oracle GoldenGate Administration Server bietet Optionen zum Einrichten von Verschlüsselungsprofilen für verwaltete Extract- und Replicat-Prozesse.

-

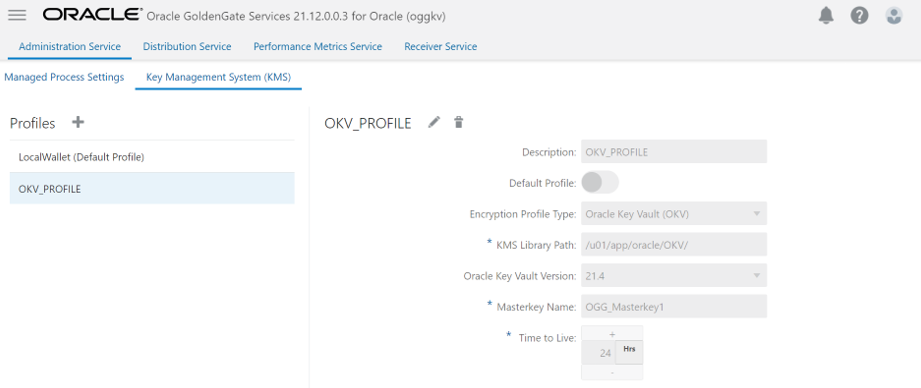

Um das Verschlüsselungsprofil einzurichten, klicken Sie im Navigationsbereich auf Profil, und wählen Sie Key Management System (KMS) aus.

-

Standardmäßig wird das lokale Wallet-Profil erstellt. Wenn wir Oracle Key Vault als OCI-KMS-Service für Oracle GoldenGate einrichten müssen, klicken Sie neben Profil auf + sign, um ein Verschlüsselungsprofil für Oracle Key Vault zu erstellen, indem Sie die folgenden Details angeben:

- Name: Geben Sie den Namen des Oracle Key Vault-Verschlüsselungsprofils ein.

- Typ: Geben Sie den OCI-KMS-Typ als Oracle Key Vault an.

- Home-Pfad: Geben Sie das Verzeichnis an, in dem Oracle Key Vault installiert ist. Im Admin-Client ist dies der Oracle Key Vault-Pfad. In der Weboberfläche ist dies der OCI KMS-Library-Pfad.

- Schlüsselnamensattribut: Geben Sie den Namen des Verschlüsselungsschlüssels mit diesem benutzerdefinierten Attribut an. Dieser Wert muss mit dem Schlüsselnamen im OCI-KMS-Parameter in Oracle GoldenGate übereinstimmen und kann nach Start des Replikationsvorgangs nicht mehr geändert werden.

- Schlüsselversionsattribut: Geben Sie die Version des Verschlüsselungsschlüssels mit diesem benutzerdefinierten Attribut an. Dieser Wert muss numerisch sein.

- MasterKey Name: Geben Sie den Namen des Masterschlüssels an.

- MasterKey-Version: Geben Sie die Version von Oracle Key Vault an. Der Standardwert ist

LATEST, oder Sie können die Versionsnummer angeben, wie18.1. - Livezeit: Time-to-Live (TTL) für den von Extract aus OCI KMS abgerufenen Schlüssel. Beim Verschlüsseln des nächsten Trails prüft Extract, ob TTL abgelaufen ist. In diesem Fall wird die neueste Version des Masterschlüssels abgerufen. Der Standardwert beträgt 24 Stunden.

Hinweis: Laden Sie keine Schlüssel mit doppelten Werten von Schlüsselname und Schlüsselversion hoch. Oracle GoldenGate-Prozesse rufen zum Start-, Neustart- oder Rollover-Zeitpunkt den höchsten Schlüsselversionswert ab.

Aufgabe 3: Datenbankdetails hinzufügen und Verbindung testen

-

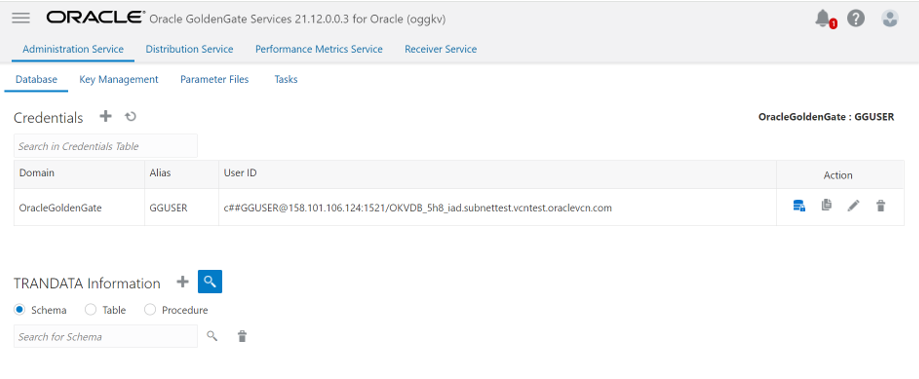

Öffnen Sie die Oracle GoldenGate Administration Service-Konsole, und melden Sie sich an.

-

Klicken Sie im linken Navigationsbereich auf DB-Verbindungen.

-

Klicken Sie auf das Pluszeichen (+) neben DB-Verbindungen. Die Zugangsdaten werden angezeigt.

-

Leiten Sie die Datenbankdetails weiter, und klicken Sie auf Weiterleiten.

-

Klicken Sie auf das Symbol zum Verbinden der Datenbank, um eine Verbindung zur Datenbank herzustellen.

Aufgabe 4: Extract durch Angabe des Verschlüsselungsprofils hinzufügen

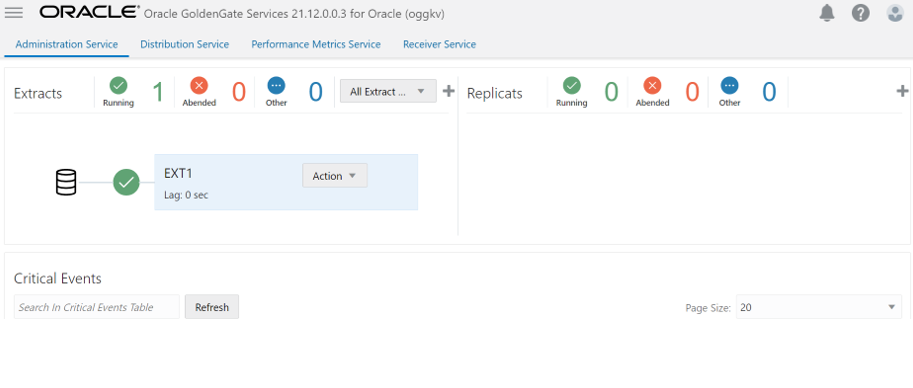

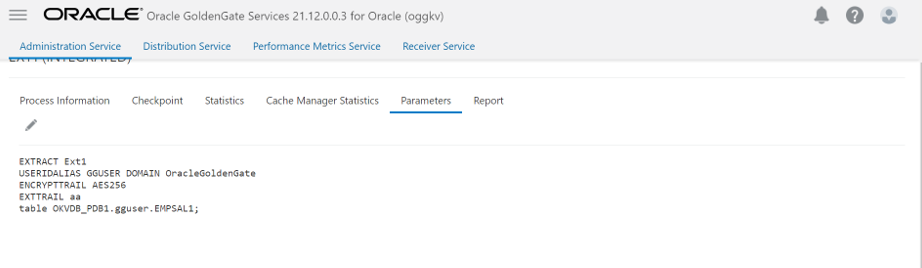

Um Extract hinzuzufügen, geben Sie die erforderlichen Informationen wie in den folgenden Bildern dargestellt ein.

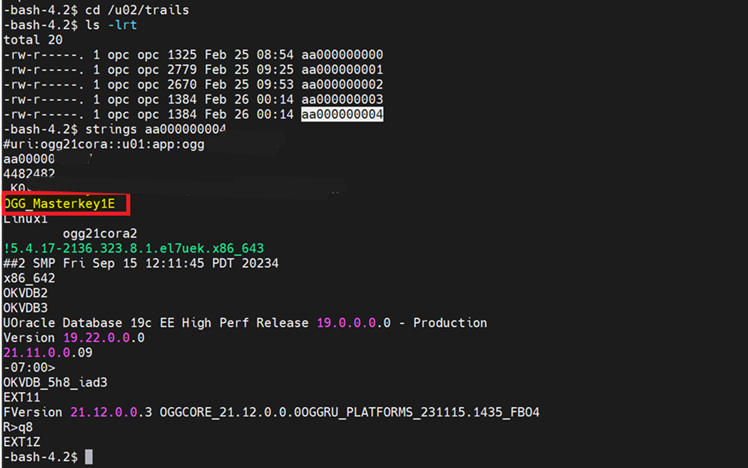

Wir können prüfen, ob Traildateien jetzt mit einem Zeichenfolgenbefehl verschlüsselt sind, wie in der folgenden Abbildung gezeigt.

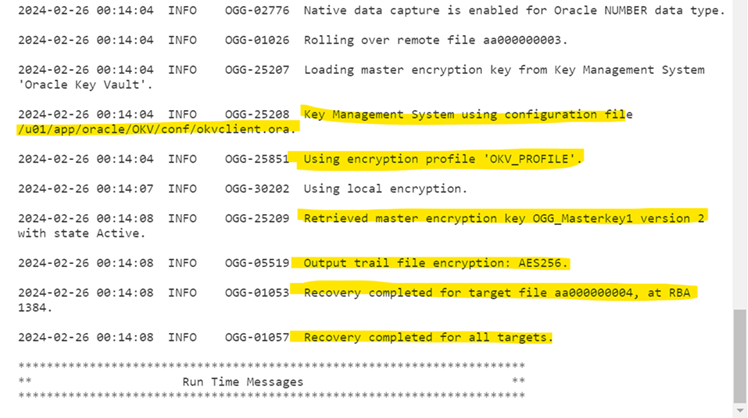

Außerdem können Sie im Oracle GoldenGate-Fehlerlog prüfen, ob die Traildateien verschlüsselt sind.

Verwandte Links

Bestätigungen

- Autoren – Amresh Kumar Singh (Senior Cloud Engineer, Oracle North America Cloud Services – NACIE), Ankush Chawla (Principal Cloud Architect, Oracle North America Cloud Services – NACIE)

Weitere Lernressourcen

Sehen Sie sich weitere Übungen zu docs.oracle.com/learn an, oder greifen Sie auf weitere kostenlose Lerninhalte im Oracle Learning YouTube-Kanal zu. Besuchen Sie außerdem education.oracle.com/learning-explorer, um ein Oracle Learning Explorer zu werden.

Die Produktdokumentation finden Sie im Oracle Help Center.

Manage Encryption in Oracle GoldenGate Microservices with Oracle Key Vault

G34774-02

Copyright ©2025, Oracle and/or its affiliates.