Ocultación de datos en exportación

La información de identificación personal (PII) requiere una gestión especial cuando se exporta fuera de la aplicación y se escribe en ficheros. La información que se cifra en el nivel de base de datos permanece cifrada y, por tanto, protegida cuando se exporta. Respecto a la información no cifrada, la necesidad de ofuscarla para una mayor protección depende de cómo se pretende utilizar los datos exportados. Si la información exportada es parte de un flujo de integración con un sistema externo, los datos deben permanecer sin modificar. Sin embargo, cuando se exportan datos desde un entorno de producción a efectos de pruebas, la información confidencial se debe anonimizar antes de su importación a un entorno inferior.

-

Las reglas de ocultación definen cómo se deben ocultar los campos específicos cuando se exportan.

-

Si existen reglas de ocultación, se realiza por defecto la ocultación de los datos mediante herramientas de exportación concretas. Si no hay reglas de ocultación, los datos se exportan en su forma original.

-

Las reglas de ocultación son específicas del cliente y pueden ser solo relevantes para entornos que contienen datos confidenciales. Por lo tanto, no se incluyen en el producto base. Revise los requisitos de ocultación de datos y configure reglas adecuadas en entornos relevantes.

-

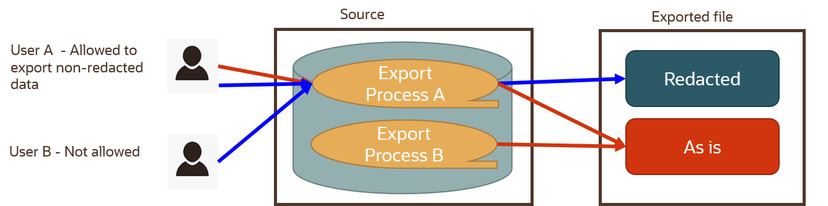

Es posible que a determinados usuarios se les permita exportar datos sin ocultar en función de la seguridad de aplicación.

En las secciones siguientes se proporciona información adicional sobre este tema.

Las reglas de ocultación son específicas del cliente

Las reglas de ocultación identifican qué campos se deben ocultar y cómo se tienen que anonimizar. La lista de campos para ocultar y la función que se va a usar para manipular sus valores son específicas del cliente y, por tanto, no se incluyen en el producto base. Se proporciona un juego de reglas de muestra como datos del acelerador solo para referencia.

Es importante que revise sus requisitos de ocultación de datos y configure reglas que reflejen las necesidades de su negocio.

Ocultación por defecto

Los procesos que soportan la ocultación de datos al exportar lo hacen por defecto, cuando existen reglas de ocultación. Si no hay reglas definidas, los datos se exportan tal y como están. Tenga en cuenta que por ese motivo no es necesario definir reglas de ese tipo en entornos inferiores que no contienen información confidencial.

Solo herramientas de exportación específicas

-

Asistente de migración de contenido (CMA). En función de la seguridad de aplicación, un usuario puede indicar, mediante una solicitud de exportación de un juego de datos específico, que los datos se deben exportar en su forma original.

-

Procesos por lotes de exportación de datos general. Se puede utilizar un parámetro de lote para solicitar de manera explícita que se exporten los datos en su forma original. Esta opción también está protegida por la seguridad de aplicación y se aplica en la ejecución por lotes.

Nota: este tipo de proceso establece una sola cadena de exportación que se puede enviar a varios destinos. Revise estas integraciones para asegurarse de que no tienen requisitos de ocultación de datos en conflicto y defina el parámetro de lote en consecuencia.

Diferentes tipos de reglas de ocultación

La información confidencial puede encontrarse en diferentes tipos de campos de almacenamiento que afectan al modo en que se identifican para ocultación. Puede definir reglas dirigidas a campos de tablas específicas o proporcionar una regla más global que se aplique a todas las referencias de un campo concreto.

-

Campo físico. Se aplica a un valor que se encuentra en un campo de una tabla específica. Se puede proporcionar una expresión de filtro opcional cuando solo se tienen que ocultar los registros de un determinado tipo.

-

Almacenamiento de XML. Se aplica a un valor asociado con el nombre de campo específico que se encuentra en un campo de almacenamiento de XML en una tabla concreta. Esta opción también soporta una expresión de filtro.

-

Campo de referencia. Se aplica a un valor que se encuentra en cualquier lugar y está asociado con el nombre de campo específico. No incluye campos a los que se hace referencia en campos de almacenamiento de XML

Función de ocultación

Una función de ocultación define el formato con el que se anonimiza un valor. El tipo de función utilizado depende del tipo de dato del campo. Por ejemplo, para anonimizar un campo numérico, la función de ocultación debería usar solo valores numéricos, etcétera.

Consulte la lista de valores ampliable Función de ocultación para obtener una lista de las funciones disponibles. El producto base proporciona una muestra de funciones comunes, pero su organización puede ampliar la lista en función de sus necesidades.

Los campos pueden contener información confidencial

El registro de definición de campo incluye una indicación de si el campo puede o no contener información confidencial. Tenga en cuenta que la indicación no implica que el campo se utilice realmente para capturar esos datos, sino que se puede usar potencialmente de esa manera. Utilice esta indicación para revisar campos que pueden necesitar asociarse a una regla de ocultación.

La exportación de datos sin ocultar requiere derechos de seguridad

Por defecto, las herramientas de exportación antes mencionadas ocultan datos en función de las reglas de ocultación existentes. Hay situaciones en las que a determinados usuarios se les puede permitir exportar datos en su forma original, es decir, solicitar que no se apliquen las reglas de ocultación.

La ilustración anterior se describe brevemente en los puntos siguientes:

-

Algunos procesos siempre exportan los datos tal y como están, es decir, el consumidor objetivo necesita los datos sin procesar. Esto es así independientemente del usuario que solicita la exportación.

-

Algunos procesos realizan la ocultación de datos por defecto y pueden ofrecer la opción de exportar los datos tal y como están. Esta opción está asegurada por la seguridad de aplicación.

-

En este ejemplo, el proceso A soporta la ocultación de datos por defecto con una opción para exportar datos sin ocultar. El usuario A tiene derecho a exportar los datos ocultos (por defecto) o a solicitar de forma explícita que se exporten en su forma original. El usuario B no tiene derecho a hacer lo mismo, así que el contenido de su exportación se oculta por defecto.

-

Para CMA, el modo de acceso adicional está asociado con el servicio de aplicación de la exportación del juego de datos de migración. Cuando se le concede, el usuario puede seleccionar la opción de exportación sin ocultación al crear la solicitud del juego de datos para exportación.

-

En el caso de los procesos por lotes de exportación generalizada de datos, el modo de acceso está asociado con su servicio de aplicación y está vinculado al parámetro de lote No aplicar reglas de ocultación que soportan. Solo los usuarios con la seguridad de aplicación adecuada pueden ejecutar estos lotes utilizando la opción de parámetro de lote especial.