Ocultación de Datos durante la Exportación

La información de identificación personal requiere un manejo especial cuando se exporta fuera de la aplicación y se escribe en archivos. La información que está encriptada en el nivel de la base de datos permanece encriptada y, por ende, protegida cuando se exporta. Con respecto a la información no encriptada, la necesidad de ofuscarla para mayor protección depende de cómo se pretenda utilizar los datos exportados. Si la información exportada es parte de un flujo de integración con un sistema externo, los datos no deben modificarse. No obstante, al exportar datos desde un entorno de producción con fines de prueba, la información confidencial debe anonimizarse antes de que pueda importarse a un entorno inferior.

-

Las reglas de ocultación definen cómo se deben ocultar campos específicos cuando se exportan.

-

Cuando existen reglas de ocultación, la ocultación de datos se realiza por defecto mediante herramientas de exportación específicas. En ausencia de reglas de ocultación, los datos se exportan en su forma original.

-

Las reglas de ocultación son específicas del cliente y pueden ser relevantes únicamente para entornos que contienen datos confidenciales. Por lo tanto, no se incluyen con el producto base. Revise los requisitos de ocultación de datos y configure reglas apropiadas en los entornos pertinentes.

-

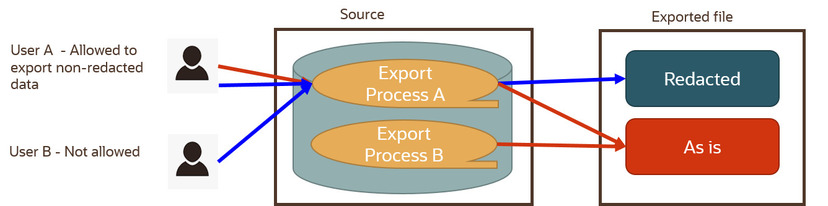

Algunos usuarios podrán exportar datos sin ocultar según la seguridad de aplicación.

En las siguientes secciones, se proporciona información adicional sobre este tema.

Las Reglas de Ocultación Son Específicas del Cliente

Las reglas de ocultación identifican qué campos deben ocultarse y cómo deben anonimizarse. La lista de campos que se deben ocultar y la función que se debe utilizar para manipular los valores son específicas del cliente y, por lo tanto, no se incluyen con el producto base. A modo de referencia únicamente, se proporciona un juego de reglas de muestra como datos de acelerador.

Es importante que revise los requisitos de ocultación de datos y configure reglas que reflejen las necesidades de su negocio.

Ocultación por Defecto

Cuando existen reglas de ocultación, los procesos que soportan la ocultación de datos durante la exportación lo hacen por defecto. Cuando no se definen reglas, los datos se exportan tal como están. Tenga en cuenta que, por este motivo, no es necesario definir dichas reglas en entornos inferiores que no contienen información confidencial.

Solo Herramientas de Exportación Específicas

-

Asistente de Migración de Contenido (CMA). En función de la seguridad de aplicación, un usuario puede indicar en una solicitud de exportación de un juego de datos específico que los datos deben exportarse en su forma original.

-

Procesos de lote de Exportación de Datos Generales (GDE). Se puede utilizar un parámetro de lote para solicitar explícitamente que los datos se exporten en su forma original. Esta opción también está protegida por la seguridad de aplicación y se aplica en el momento de la ejecución del lote.

Nota: Este tipo de proceso establece una única secuencia de exportación que puede enviarse a múltiples destinos. Revise estas integraciones para garantizar que no tengan requisitos de ocultación de datos contradictorios y configure el parámetro de lote según corresponda.

Diferentes Tipos de Reglas de Ocultación

La información confidencial puede residir en diversos tipos de campos de almacenamiento que influyen en la manera en que se identifican para ocultación. Puede definir reglas dirigidas a campos de tablas específicas o especificar reglas más globales que se apliquen a todas las referencias de un campo específico.

-

Campo Físico. Este tipo de regla se aplica a un valor que reside en un campo de una tabla específica. Se puede proporcionar una expresión de filtro opcional cuando solo es necesario ocultar registros de un determinado tipo.

-

Almacenamiento XML. Este tipo de regla aplica un valor asociado con el nombre de campo especificado que reside dentro de un campo de almacenamiento XML en una tabla específica. Esta opción también soporta una expresión de filtro.

-

Campo de Referencia. Este tipo de regla se aplica a un valor que reside en cualquier lugar y que está asociado con el nombre del campo especificado. No incluye los campos mencionados en los campos de almacenamiento XML.

Función de Ocultación

Una función de ocultación define el formato mediante el cual se anonimiza un valor. El tipo de función utilizada depende del tipo de datos del campo. Por ejemplo, para anonimizar un campo numérico, la función de ocultación solo debe utilizar valores numéricos, etc.

Consulte la lista de valores ampliada Función de Ocultación para obtener una lista de las funciones disponibles. El producto base proporciona una muestra de las funciones comunes, pero su organización puede ampliar la lista según sea necesario.

Los Campos Pueden Contener Información Confidencial

El registro de definición de campo indica si el campo puede contener o no información confidencial. Tenga en cuenta que la indicación no implica que el campo se utilice realmente para capturar ese tipo de datos, sino que podría utilizarse de esa manera. Utilice esta indicación para revisar los campos que posiblemente deban estar asociados con una regla de ocultación.

La Exportación de Datos No Ocultos Requiere Derechos de Seguridad

Por defecto, las herramientas de exportación antes mencionadas ocultan los datos según las reglas de ocultación existentes. En determinadas situaciones, algunos usuarios pueden exportar datos en su forma original, es decir, sin aplicar las reglas de ocultación.

En los siguientes puntos, se describe brevemente la ilustración anterior:

-

Algunos procesos siempre exportan los datos tal como están; es decir, el consumidor objetivo necesita los datos sin procesar. Esto se realiza independientemente de que el usuario solicite la exportación.

-

Algunos procesos realizan la ocultación por defecto y pueden ofrecer una opción para exportar los datos tal como están. La opción de exportar los datos en su forma original está protegida por la seguridad de aplicación.

-

En este ejemplo, el proceso A soporta la ocultación de datos por defecto, con la opción de exportar datos no ocultos. El usuario A tiene derecho a exportar los datos ocultos (por defecto) o a solicitar explícitamente que se exporten en su forma original. El usuario B no tiene derecho a hacerlo; por lo tanto, el contenido de exportación está oculto por defecto.

-

Para CMA, el modo de acceso adicional está asociado con el servicio de aplicación de la exportación del juego de datos de migración. Si se lo autoriza, el usuario puede seleccionar la opción especial de exportación sin ocultación al crear la solicitud de exportación del juego de datos.

-

Para los procesos de lote GDE, el modo de acceso está asociado con el servicio de aplicación y está relacionado con el parámetro de lote No Aplicar Reglas de Ocultación soportado. Solo los usuarios que cuenten con la seguridad de aplicación adecuada pueden ejecutar estos lotes mediante la opción de parámetro de lote especial.