Note:

- Este tutorial requiere acceso a Oracle Cloud. Para registrarse en una cuenta gratuita, consulte Introducción a la cuenta gratuita de Oracle Cloud Infrastructure.

- Utiliza valores de ejemplo para credenciales, arrendamiento y compartimentos de Oracle Cloud Infrastructure. Al finalizar el laboratorio, sustituya estos valores por otros específicos de su entorno en la nube.

Gestión del cifrado en los microservicios de Oracle GoldenGate con Oracle Key Vault

Introducción

En este tutorial se proporciona un proceso paso a paso para gestionar el cifrado mediante Oracle Key Vault 21.7 en microservicios de Oracle GoldenGate.

Servicio de gestión de claves

Oracle proporciona dos servicios de gestión de claves: Oracle Key Vault y Oracle Cloud Infrastructure Key Management Service (OCI KMS); ambos están soportados por Oracle GoldenGate. Estos servicios proporcionan escalabilidad en la gestión de claves y credenciales de cifrado, lo que garantiza que Oracle GoldenGate no almacene ni gestione la clave.

Cifrado en Oracle GoldenGate

Oracle GoldenGate protege los archivos de pista mediante un enfoque de cifrado de encapsulación. Para cada archivo de pista, genera una clave de cifrado de datos (DEK) única, denominada clave local, que se utiliza para cifrar el contenido del archivo de pista. A continuación, esta DEK se cifra mediante una clave maestra y la DEK cifrada se incrusta en la cabecera del archivo de pista.

Este método garantiza que se genera automáticamente una nueva clave de cifrado para cada archivo de pista, lo que mejora la seguridad de los datos. El proceso de cifrado de una clave (la DEK) con otra clave (la clave maestra) se conoce como encapsulado de claves, una técnica estandarizada por ANSI X9.102 del Instituto Nacional de Estándares de Estados Unidos (ANSI).

¿Por qué utilizar OCI KMS para almacenar claves de cifrado de Oracle GoldenGate?

La gestión de claves abarca la generación, distribución, almacenamiento, uso y rotación de claves de cifrado. Un KMS de OCI incluye servidores de claves, procedimientos definidos por el usuario y protocolos seguros. Una gestión de claves eficaz es fundamental para mantener la estrategia de seguridad general de una empresa.

Las ventajas de utilizar OCI KMS con Oracle GoldenGate son:

- Gestión centralizada de claves maestras: las claves maestras se pueden generar y cargar directamente en Oracle Key Vault mediante atributos personalizados, lo que permite operaciones de ciclo de vida perfectas, como la rotación y la caducidad dentro del propio KMS de OCI.

- Sin almacenamiento de claves local: Oracle GoldenGate no almacena ni gestiona claves maestras localmente, lo que reduce el riesgo y simplifica la conformidad.

- Integración de seguridad mejorada: Oracle GoldenGate se beneficia de las capacidades de seguridad avanzadas de las soluciones de KMS de OCI dedicadas, incluidos los controles de cifrado en capas y las políticas de acceso estrictas.

Cifrado de Archivo de Pista

Oracle GoldenGate proporciona los siguientes métodos basados en el estándar de cifrado avanzado (AES) para el cifrado de pista:

-

Cartera local: la clave maestra de cifrado se almacena en el archivo de cartera local.

-

Oracle Key Vault: la clave maestra de cifrado se almacena en Oracle Key Vault. Oracle Key Vault puede residir en un servidor diferente del servidor de Oracle GoldenGate. Se recomienda utilizar el método Oracle Key Vault para el cifrado de pista de Oracle GoldenGate local. Este método está disponible con la arquitectura de microservicios de Oracle GoldenGate y necesita definir un perfil de cifrado en Oracle GoldenGate. Para obtener más información, consulte Uso del cifrado del archivo de pista de Oracle Key Vault en Oracle GoldenGate.

-

OCI KMS: la clave maestra de cifrado se almacena en OCI KMS, y la clave maestra nunca deja OCI KMS. Se recomienda este método si el despliegue de Oracle GoldenGate puede acceder a OCI KMS. Es compatible con la arquitectura de microservicios de Oracle GoldenGate y necesita definir un perfil de cifrado en Oracle GoldenGate. Para obtener más información, consulte Configuración de procesos de Oracle GoldenGate para activar el cifrado del archivo de pista de OCI KMS.

Tarea 1: Configuración de Oracle Key Vault para Oracle GoldenGate

Los siguientes pasos pertenecen a la configuración de Oracle Key Vault en la máquina en la que se ejecuta la instancia de Oracle GoldenGate.

-

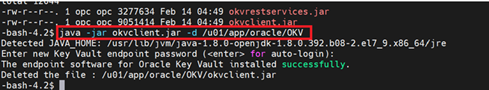

Descargue

okvrestservices.jardesde el servidor de Oracle Key Vault y asegúrese de que Oracle GoldenGate se despliega en el mismo usuario del sistema que el despliegue. -

Descargue e instale el archivo de punto final,

okvclient.jar, desde el servidor de Oracle Key Vault, asegurándose de que Oracle GoldenGate se despliega en el mismo usuario del sistema que el despliegue. Por ejemplo,java -jar okvclient.jar -d /u01/app/oracle/OKV.

-

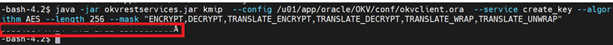

Ejecute el siguiente comando de ejemplo para crear la clave. El nombre de la cartera lo proporciona el administrador de Oracle Key Vault o podemos asociar la cartera desde la consola de Oracle Key Vault más adelante.

java -jar okvrestservices.jar kmip --config /u01/app/oracle/OKV/conf/okvclient.ora --service create_key --algorithm AES --length 256 --mask "ENCRYPT,DECRYPT,TRANSLATE_ENCRYPT,TRANSLATE_DECRYPT,TRANSLATE_WRAP,TRANSLATE_UNWRAP"

-

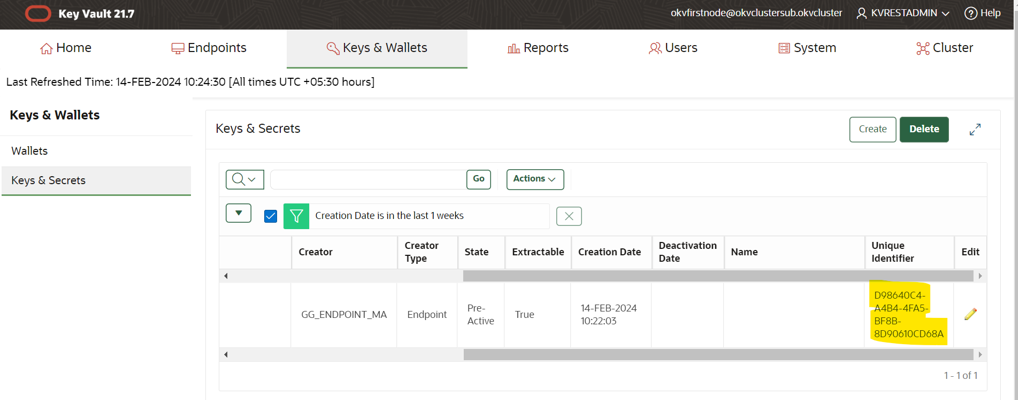

Desde la consola de Oracle Key Vault, podemos validar la clave y hacer coincidir el identificador único creado en el paso 3.

-

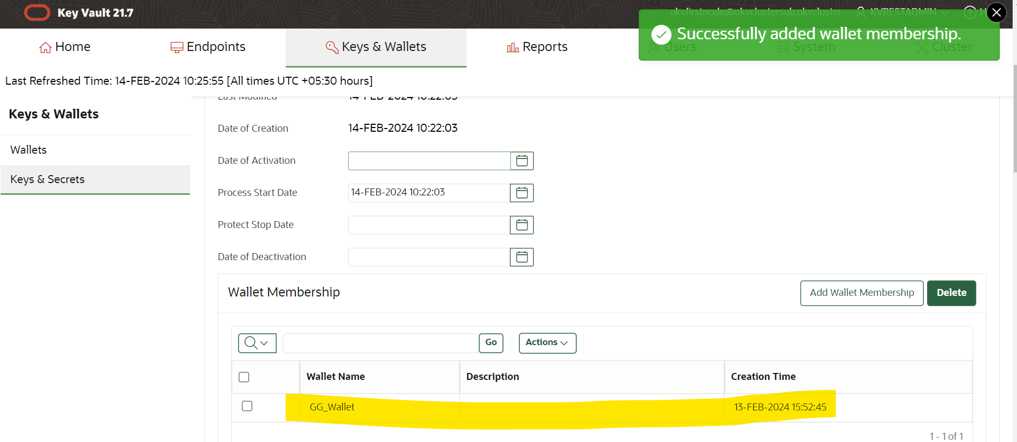

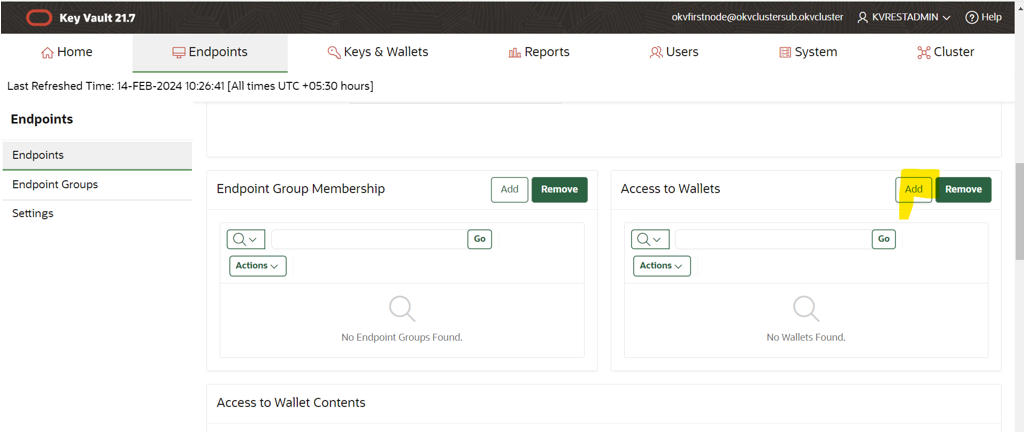

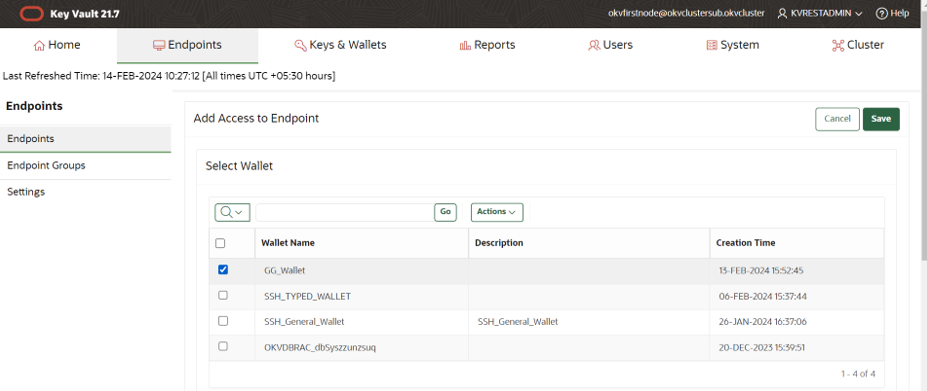

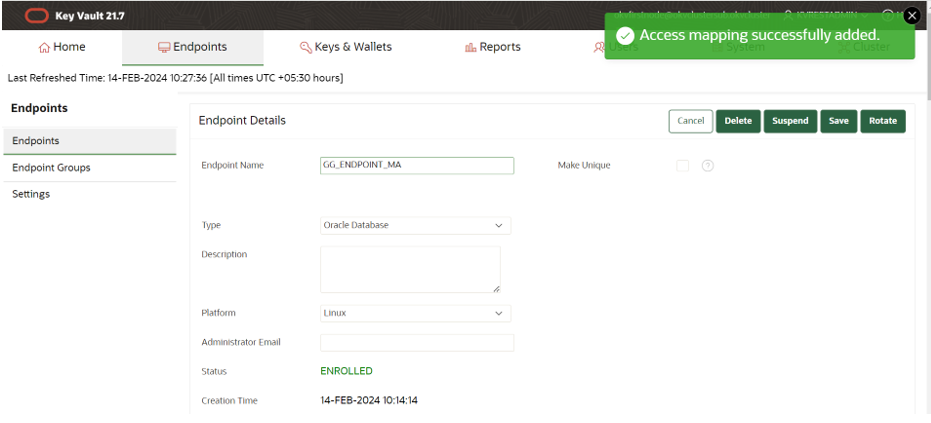

Asocie la cartera creada desde la consola de Oracle Key Vault a la clave de cifrado y proporcione el acceso al punto final.

-

Agregue los detalles de cartera para proporcionar acceso al punto final.

-

Haga clic en Guardar para guardar los cambios.

-

Defina la variable de entorno

OKV_HOME.OS> export OKV_HOME /u01/app/oracle/OKVLa estructura del subdirectorio contiene las bibliotecas, los binarios y los archivos de configuración necesarios para el entorno de Oracle Key Vault. Para obtener más información sobre la configuración en el servidor de OKV, consulte Oracle Key Vault Installation and Configuration in the Oracle Key Vault Administration Guide.

-

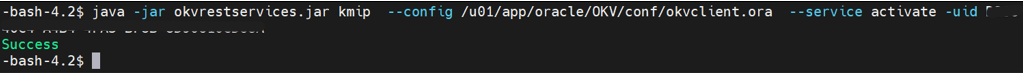

Active la clave como se muestra en el siguiente ejemplo.

java -jar okvrestservices.jar kmip --config /u01/app/oracle/OKV/conf/okvclient.ora --service activate -uid A087DAC3-ED0F-4F06-BF6C-3F3CD3FC528B

-

Agregue los atributos de clave relacionados con Oracle GoldenGate (

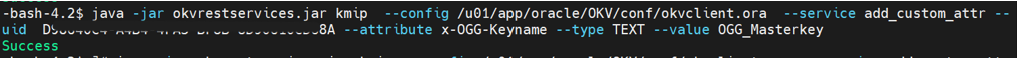

KeyName,KeyVersion) a la configuración. El nombre de clave debe coincidir con el nombre de clave maestra en el perfil de cifrado de KMS de OCI creado en Oracle GoldenGate. El valor de clave debe coincidir con el número de versión de la clave maestra.java -jar okvrestservices.jar kmip --config /u01/app/oracle/OKV/conf/okvclient.ora --service add_custom_attr --uid D98640C4-A4B4-4FA5-BF8B-8D90610CD68A --attribute x-OGG-Keyname --type TEXT --value OGG_Masterkey Successjava -jar okvrestservices.jar kmip --config /u01/app/oracle/OKV/conf/okvclient.ora --service add_custom_attr --uid D98640C4-A4B4-4FA5-BF8B-8D90610CD68A --attribute x-OGG-KeyVersion --type TEXT --value 1 Success

-

Utilice la utilidad

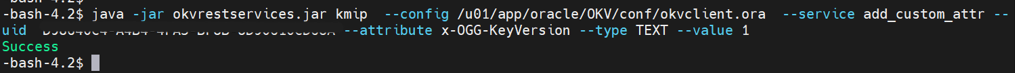

okvutilpara mostrar el valor de configuración y comprobar el estado del punto final como se muestra en el siguiente ejemplo.-bash-4.2$ export OKV_HOME=/u01/app/oracle/OKV -bash-4.2$ $OKV_HOME/bin/okvutil list -v 4

Tarea 2: Configuración de un perfil de cifrado en microservicios de Oracle GoldenGate con Oracle Key Vault

¿Qué es un perfil de cifrado?

Un perfil de cifrado define la configuración necesaria para acceder de forma segura a una clave maestra desde un KMS de OCI. Contiene todos los detalles necesarios para conectarse al KMS de OCI, autenticar la solicitud e identificar la clave maestra específica que se utilizará para las operaciones de cifrado y descifrado. Esto incluye parámetros de conexión del servidor, credenciales de autenticación y atributos de identificación de claves.

Cómo configurar un perfil de cifrado en la arquitectura de microservicios de Oracle GoldenGate

Los perfiles de cifrado se pueden configurar mediante el servidor de administración o AdminClient.

AdminClient proporciona comandos como ADD ENCRYPTIONPROFILE, ALTER ENCRYPTIONPROFILE, DELETE ENCRYPTIONPROFILE y INFO ENCRYPTIONPROFILE para gestionar estos perfiles. Además, los comandos ADD y ALTER para la ruta de extracción, replicación y distribución se han mejorado para incluir el parámetro encryption-profile-name ENCRYPTIONPROFILE.

El servidor de administración de Oracle GoldenGate proporciona opciones para configurar perfiles de cifrado para los procesos de Extract y Replicat gestionados.

-

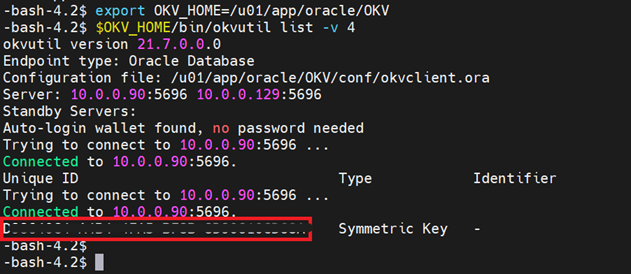

Para configurar el perfil de cifrado, haga clic en Perfil en el panel de navegación y seleccione Sistema de gestión de claves (KMS).

-

Por defecto, se crea el perfil de cartera local. En caso de que necesitemos configurar Oracle Key Vault como servicio de KMS de OCI para Oracle GoldenGate, haga clic en + signo junto a Perfil para crear un perfil de cifrado para Oracle Key Vault especificando los siguientes detalles:

- Nombre: introduzca el nombre del perfil de cifrado de Oracle Key Vault.

- Tipo: especifique el tipo de KMS de OCI como Oracle Key Vault.

- Ruta de Acceso de Directorio Raíz: Especifique la ubicación del directorio donde está instalado Oracle Key Vault. En el cliente de administración, esta es la ruta de acceso de Oracle Key Vault. En la interfaz web, esta es la ruta de la biblioteca de KMS de OCI.

- Atributo de nombre de clave: especifique el nombre de la clave de cifrado mediante este atributo personalizado. Este valor debe coincidir con el nombre de clave del parámetro KMS de OCI en Oracle GoldenGate y no se puede cambiar una vez que se haya iniciado la replicación.

- Atributo de versión de clave: especifique la versión de la clave de cifrado mediante este atributo personalizado. Este valor debe ser numérico.

- MasterKey Nombre: especifique el nombre de la clave maestra.

- Versión MasterKey: especifique la versión de Oracle Key Vault. El valor por defecto es

LATESTo puede especificar el número de versión, como18.1. - Tiempo de actividad: tiempo de actividad (TTL) para la clave recuperada por Extract desde OCI KMS. Al cifrar la siguiente pista, Extract comprueba si TTL ha caducado. Si es así, recupera la última versión de la clave maestra. El valor por defecto es 24 horas.

Nota: No cargue claves con valores duplicados de Nombre de clave y Versión de clave. En el momento del inicio, reinicio o renovación, los procesos de la instancia de Oracle GoldenGate recuperan el valor de la versión de clave mayor.

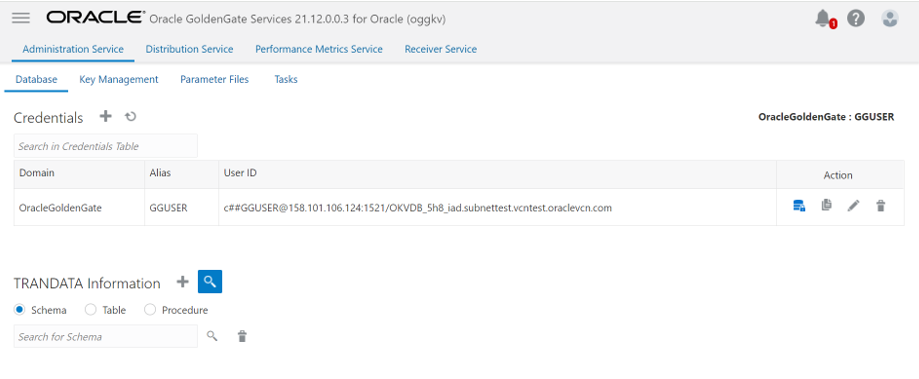

Tarea 3: Agregar detalles de base de datos y probar la conexión

-

Abra la consola del servicio de administración de Oracle GoldenGate y conéctese.

-

Haga clic en Conexiones de base de datos en el panel de navegación de la izquierda.

-

Haga clic en el signo más (+) situado junto a Conexiones de base de datos. Se mostrarán las credenciales.

-

Envíe los detalles de la base de datos y haga clic en Enviar.

-

Haga clic en el icono de conexión de base de datos para conectarse a la base de datos.

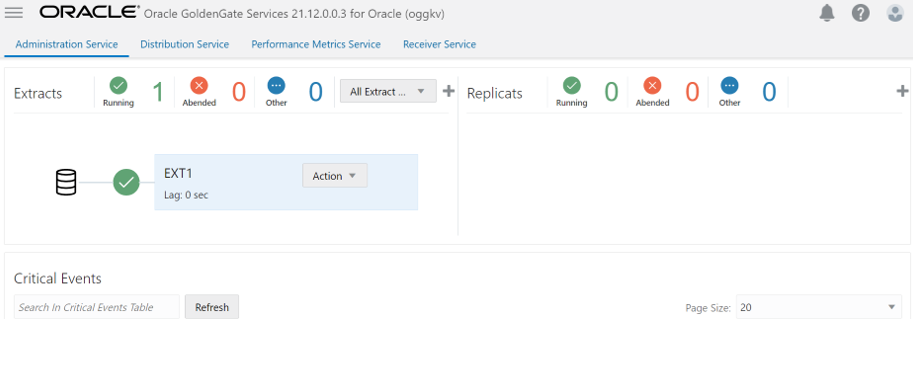

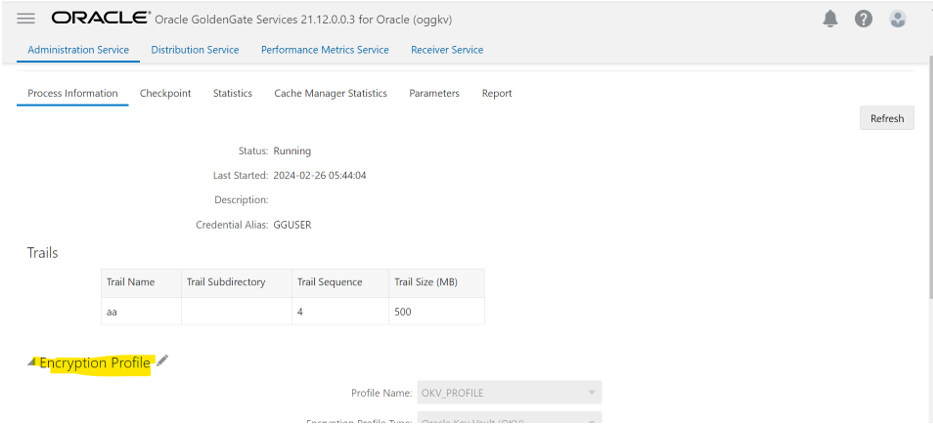

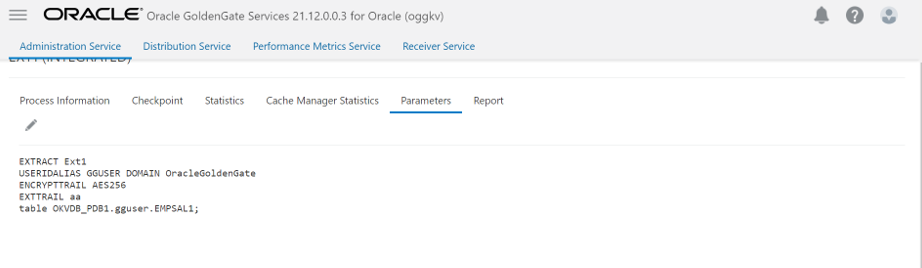

Tarea 4: Agregar el Extract proporcionando el perfil de cifrado

Para agregar Extract, introduzca la información necesaria como se muestra en las siguientes imágenes.

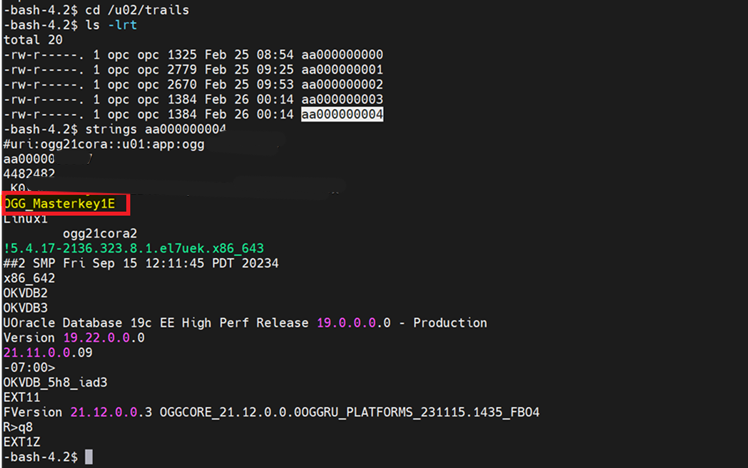

Podemos verificar que los archivos de pista ahora están cifrados con el comando string como se muestra en la siguiente imagen.

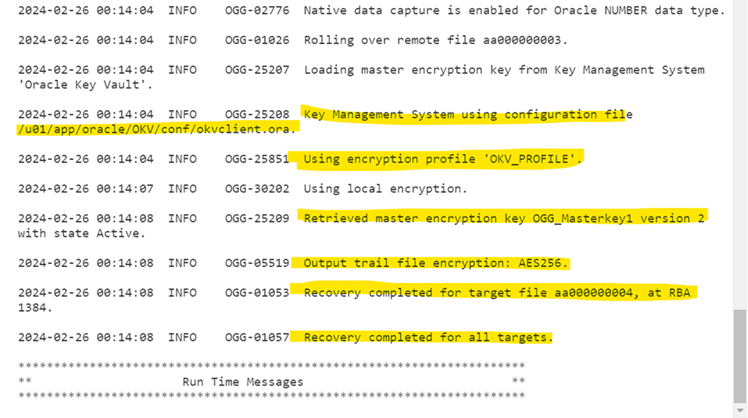

También podemos comprobar el log de errores de Oracle GoldenGate para verificar que los archivos de pista están cifrados.

Enlaces relacionados

Acuses de recibo

- Autores - Amresh Kumar Singh (ingeniero superior de la nube, Oracle North America Cloud Services - NACIE), Ankush Chawla (arquitecto principal de la nube, Oracle North America Cloud Services - NACIE)

Más recursos de aprendizaje

Explore otros laboratorios en docs.oracle.com/learn o acceda a más contenido de aprendizaje gratuito en el canal YouTube de Oracle Learning. Además, visite education.oracle.com/learning-explorer para convertirse en un explorador de Oracle Learning.

Para obtener documentación sobre el producto, visite Oracle Help Center.

Manage Encryption in Oracle GoldenGate Microservices with Oracle Key Vault

G34775-02

Copyright ©2025, Oracle and/or its affiliates.