Distribuire una piattaforma di analitica per Informatica IDMC in Oracle Cloud

La partnership tra Oracle e Informatica riunisce due leader del settore nella gestione dei database e dei dati per offrire un ecosistema completo di data warehouse e data warehouse aziendali.

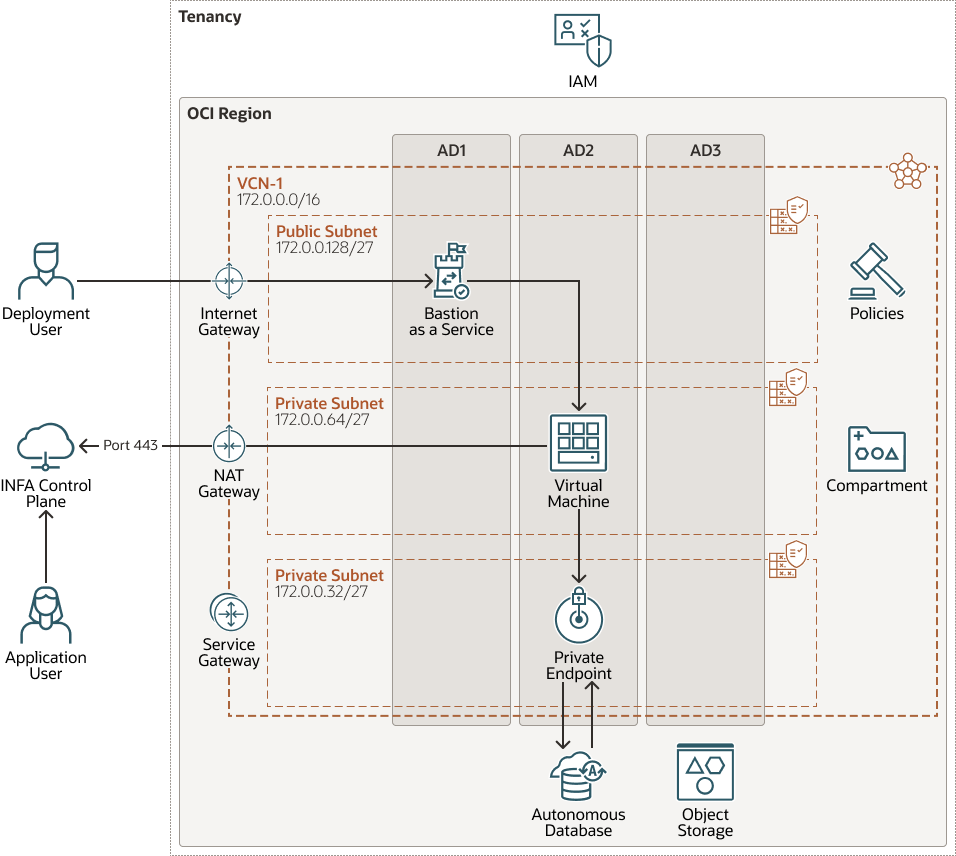

Questa architettura di riferimento mostra il funzionamento di Informatica IDMC Secure Agent in Oracle Cloud Infrastructure (OCI). I dati possono essere esportati da un'ampia gamma di origini on premise e cloud utilizzando uno qualsiasi degli oltre 300 connettori, quindi importati in un Oracle Autonomous Database per essere utilizzati dai processi di analitica o di data science.

Senza questa integrazione, possiamo accedere a informazioni dalle quali è possibile intraprendere azioni dai dati dell'applicazione (ad esempio, Oracle E-Business Suite), ma non possiamo arricchirle con altre origini di dati per ottenere informazioni approfondite preziose. Inoltre, non è buona prassi eseguire carichi di lavoro analitici sui sistemi operativi.

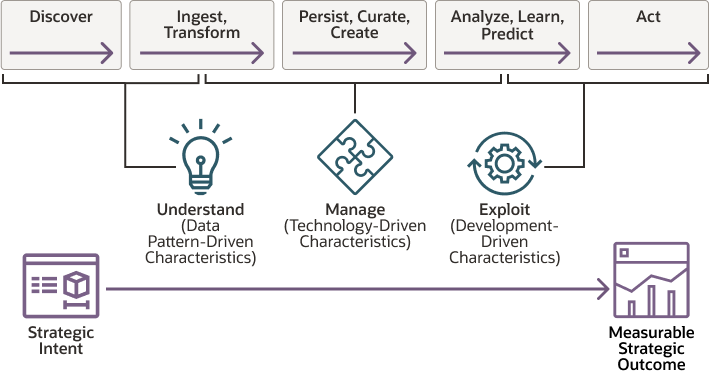

Questa architettura di riferimento posiziona la soluzione tecnologica nel contesto aziendale complessivo:

L'integrazione fornisce una piattaforma analitica in cui i dati dell'applicazione contenenti un record di interazioni sono combinati con altri set di dati curati nel livello di gestione e vengono perfezionati in informazioni e approfondimenti utili nel livello di sfruttamento.

Architettura

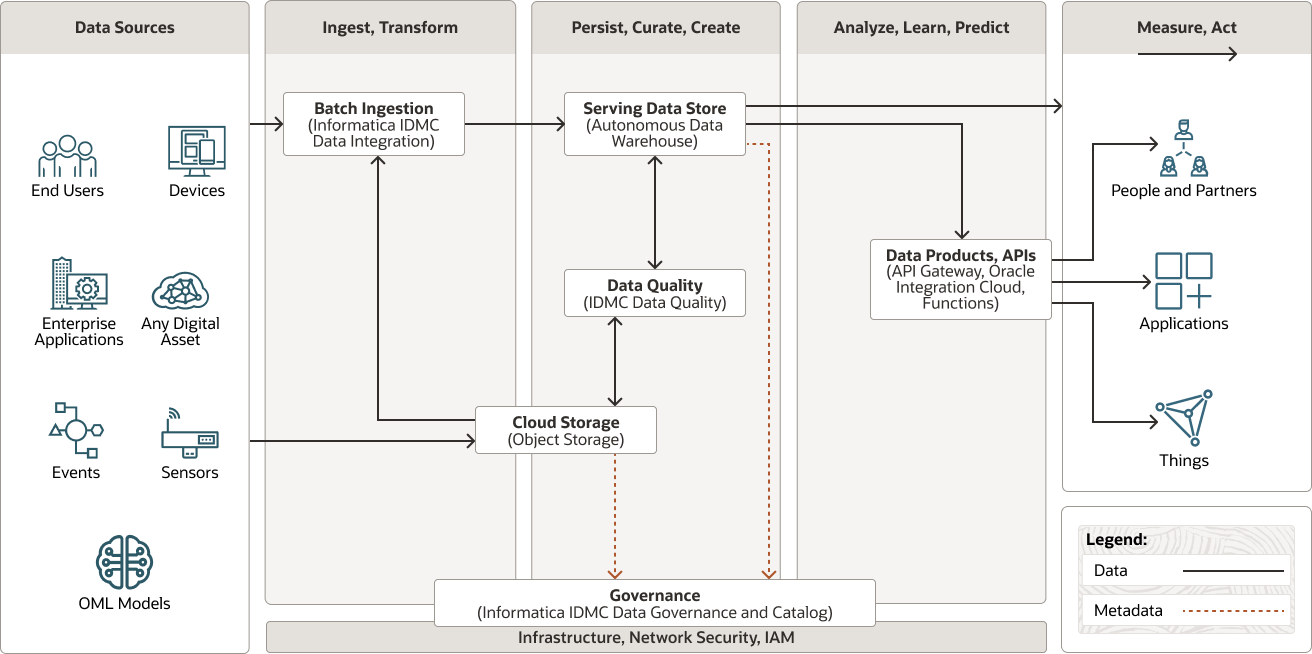

Questa architettura di riferimento mostra il funzionamento di Informatica IDMC Secure Agent in Oracle Cloud Infrastructure (OCI). I dati vengono esportati da applicazioni aziendali, file, aree di memorizzazione degli oggetti e database on premise e basati su cloud e vengono quindi importati in Oracle Autonomous Database per essere utilizzati dai processi di analitica o data science.

Il diagramma riportato di seguito mostra una rappresentazione funzionale dell'architettura di riferimento.

In generale, l'architettura include le seguenti divisioni logiche. Questa architettura di riferimento è incentrata sui componenti della raffineria dei dati e dell'architettura di persistenza dei dati.

- Inclusione, trasformazione

Inclusione e perfezionamento dei dati da utilizzare in ciascun livello di dati nell'architettura.

- Rendi persistenti, cura e crea

Facilita l'accesso e la navigazione dei dati per mostrare la visualizzazione aziendale corrente e cronologica. Contiene sia dati raw che dati curati granulari e aggregati. Per le tecnologie relazionali, i dati possono essere logici o fisicamente strutturati in semplici forme relazionali, longitudinali, dimensionali o OLAP. Per i dati non relazionali, questo layer contiene uno o più pool di dati, sia l'output di un processo di analisi che i dati ottimizzati per un task di analisi specifico.

Oracle Autonomous Data Warehouse è un servizio di database a gestione autonoma, protezione automatica e funzionalità di autoriparazione ottimizzato per i carichi di lavoro di data warehouse. Non è necessario configurare o gestire hardware o installare software. Oracle Cloud Infrastructure gestisce la creazione del database, nonché il backup, l'applicazione di patch, l'aggiornamento e il tuning del database.

- Analizza, apprendi, prevedi

Estrae la logica business view dei dati per i consumatori. Questa astrazione facilita approcci agili allo sviluppo, alla migrazione all'architettura di destinazione e alla fornitura di un singolo livello di reporting da più origini federate.

informatica-oci-arch-oracle.zip

Nell'architettura precedente, la forma di computazione ospita l'agente Informatica Cloud Secure. Informatica Cloud Secure Agent è un programma leggero che esegue tutte le attività e consente la comunicazione sicura tra il firewall dell'organizzazione e Informatica Intelligent Data Management Cloud. Quando l'agente sicuro esegue un task, si connette alla funzionalità di hosting di Informatica Cloud per accedere alle informazioni sul task. Si connette in modo diretto e sicuro a origini e destinazioni, trasferisce i dati tra di loro, orchestra il flusso di task, esegue i processi ed esegue qualsiasi requisito aggiuntivo a livello di task.

L'architettura dispone dei seguenti componenti:

- Tenancy

Una tenancy è una partizione sicura e isolata che Oracle imposta all'interno di Oracle Cloud quando ti iscrivi a Oracle Cloud Infrastructure. Puoi creare, organizzare e amministrare le tue risorse in Oracle Cloud all'interno della tua tenancy. Una tenancy è sinonimo di azienda o organizzazione. In genere, un'azienda avrà una singola tenancy e ne rifletterà la struttura organizzativa all'interno di tale tenancy. Una singola tenancy in genere è associata a una singola sottoscrizione e una singola sottoscrizione in genere ha una sola tenancy.

- Area

Un'area Oracle Cloud Infrastructure è un'area geografica localizzata che contiene uno o più data center, denominati domini di disponibilità. Le regioni sono indipendenti da altre regioni e le grandi distanze possono separarle (tra paesi o addirittura continenti).

- Dominio di disponibilità

I domini di disponibilità sono data center indipendenti e autonomi all'interno di un'area geografica. Le risorse fisiche presenti in ogni dominio di disponibilità sono isolate dalle risorse presenti negli altri domini di disponibilità, garantendo quindi la tolleranza agli errori. I domini di disponibilità non condividono l'infrastruttura, ad esempio alimentazione o raffreddamento, o la rete interna del dominio di disponibilità. È pertanto improbabile che l'eventuale guasto di un dominio di disponibilità influenzi gli altri domini di disponibilità nell'area.

- Compartimento

I compartimenti sono partizioni logiche tra più aree all'interno di una tenancy di Oracle Cloud Infrastructure. Utilizzare i compartimenti per organizzare le risorse in Oracle Cloud, controllare l'accesso alle risorse e impostare le quote d'uso. Per controllare l'accesso alle risorse in un determinato compartimento, puoi definire i criteri che specificano chi può accedere alle risorse e quali azioni possono eseguire.

- Rete cloud virtuale (VCN) e subnet

Una VCN è una rete personalizzabile definita dal software che si imposta in un'area Oracle Cloud Infrastructure. Analogamente alle reti di data center tradizionali, i VCN offrono un controllo completo sull'ambiente di rete. Una VCN può avere più blocchi CIDR non sovrapposti che è possibile modificare dopo aver creato la VCN. Puoi suddividere una VCN in subnet, che possono essere definite in un'area o in un dominio di disponibilità. Ogni subnet è composta da un intervallo contiguo di indirizzi che non si sovrappongono alle altre subnet nella VCN. Puoi modificare la dimensione di una subnet dopo la creazione. Una subnet può essere pubblica o privata.

- Lista di sicurezza

Per ogni subnet, puoi creare regole di sicurezza che specifichino l'origine, la destinazione e il tipo di traffico che devono essere consentiti verso e dall'esterno.

- Tabella di instradamento

Le tabelle di instradamento virtuale contengono regole per instradare il traffico dalle subnet alle destinazioni esterne a una VCN, in genere attraverso i gateway.

- Gateway Internet

Il gateway Internet consente il traffico tra le subnet pubbliche in una VCN e la rete Internet pubblica.

- Gateway NAT (Network Address Translation)

Un gateway NAT consente alle risorse private in una VCN di accedere agli host su Internet, senza esporre tali risorse alle connessioni Internet in entrata.

- Gateway del servizio

Il gateway di servizi fornisce l'accesso da una VCN ad altri servizi, ad esempio Oracle Cloud Infrastructure Object Storage. Il traffico dalla VCN al servizio Oracle viaggia su fabric di rete Oracle e non passa mai su Internet.

- Servizio bastion

Oracle Cloud Infrastructure Bastion fornisce accesso sicuro limitato e limitato nel tempo alle risorse che non dispongono di endpoint pubblici e che richiedono controlli rigorosi dell'accesso alle risorse, quali Bare Metal e Virtual Machine, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Container Engine for Kubernetes (OKE) e qualsiasi altra risorsa che consenta l'accesso SSH (Secure Shell Protocol). Con il servizio Bastion di Oracle Cloud Infrastructure, puoi abilitare l'accesso agli host privati senza distribuire e gestire un host jump. Inoltre, si ottiene un livello di sicurezza migliore grazie alle autorizzazioni basate sull'identità e a una sessione SSH centralizzata, controllata e con limiti di tempo. Il bastion di Oracle Cloud Infrastructure elimina la necessità di un IP pubblico per l'accesso ai bastion, eliminando la problematica e la potenziale superficie di attacco quando si fornisce l'accesso remoto.

- Calcolo

Il servizio Oracle Cloud Infrastructure Compute consente di eseguire il provisioning e la gestione degli host di computazione nel cloud. Puoi avviare le istanze di computazione con forme che soddisfano i requisiti delle tue risorse a livello di CPU, memoria, larghezza di banda della rete e storage. Dopo aver creato un'istanza di computazione, puoi accedervi in tutta sicurezza, riavviarla, collegare e scollegare i volumi e arrestarla quando non è più necessario.

- Gestione delle identità e degli accessi (IAM)

Oracle Cloud Infrastructure Identity and Access Management (IAM) è il piano di controllo dell'accesso per Oracle Cloud Infrastructure (OCI) e le applicazioni Oracle Cloud. L'API IAM e l'interfaccia utente consentono di gestire i domini di Identity e le risorse all'interno del dominio di Identity. Ogni dominio di Identity IAM OCI rappresenta una soluzione di gestione delle identità e degli accessi standalone o un'altra popolazione degli utenti.

- Criterio

Un criterio di Oracle Cloud Infrastructure Identity and Access Management specifica chi può accedere a quali risorse e in che modo. L'accesso viene concesso a livello di gruppo e compartimento. Ciò significa che puoi scrivere un criterio che concede a un gruppo un tipo specifico di accesso all'interno di un compartimento specifico o alla tenancy.

- Storage degli oggetti

Lo storage degli oggetti ti consente di accedere rapidamente a grandi quantità di dati strutturati e non strutturati di qualsiasi tipo di contenuto, inclusi i backup del database, i dati analitici e i contenuti avanzati quali immagini e video. Puoi archiviare e recuperare i dati in modo sicuro direttamente da Internet o dall'interno della piattaforma cloud. Puoi ridimensionare lo storage in modo trasparente senza subire cali di prestazioni o affidabilità dei servizi. Puoi utilizzare lo storage standard per lo storage "hot" a cui hai bisogno per accedere in modo rapido, immediato e frequente. Utilizzare lo storage di archivio per lo storage in grassetto conservato per lunghi periodi di tempo e accesso raramente eseguito.

- Autonomous Data Warehouse

Oracle Autonomous Data Warehouse è un servizio di database a gestione autonoma, protezione automatica e funzionalità di autoriparazione ottimizzato per i carichi di lavoro di data warehouse. Non è necessario configurare o gestire hardware o installare software. Oracle Cloud Infrastructure gestisce la creazione del database, nonché il backup, l'applicazione di patch, l'aggiornamento e il tuning del database.

Suggerimenti

Utilizzare i seguenti suggerimenti come punto di partenza per l'integrazione della piattaforma Informatica IDMC in Oracle Cloud.

I requisiti potrebbero essere diversi dall'architettura descritta qui.

- Rete cloud virtuale (VCN)

Quando crei una rete VCN, determina il numero di blocchi CIDR necessari e la dimensione di ciascun blocco in base al numero di risorse che intendi collegare alle subnet nella VCN. Usare i blocchi CIDR che si trovano all'interno dello spazio di indirizzi IP privati standard.

Selezionare i blocchi CIDR che non si sovrappongono ad altre reti (in Oracle Cloud Infrastructure, nel data center on premise o in un altro provider cloud) in cui si desidera impostare connessioni private.

Dopo aver creato una VCN, puoi modificare, aggiungere e rimuovere i relativi blocchi CIDR.

Quando si progettano le subnet, considerare i requisiti di flusso di traffico e sicurezza. Collegare tutte le risorse all'interno di un livello o ruolo specifico alla stessa subnet, che può fungere da limite di sicurezza.

Usa subnet regionali.

- Virtual Machine e altri suggerimenti

Per il dimensionamento delle virtual machine e altri suggerimenti, vedere i collegamenti nella sezione Distribuisci.

- Elenchi di sicurezza

Usare le liste di sicurezza per definire le regole di entrata e uscita che si applicano all'intera subnet.

Considerazioni

Quando si integra la piattaforma Informatica IDMC in Oracle Cloud, considerare queste opzioni di implementazione.

| Integrazione Informatica | Raffineria dei dati | Piattaforma di persistenza dei dati |

|---|---|---|

| Consigliato | Informatica Intelligent Data Management Cloud (IDMC) | Oracle Autonomous Data Warehouse (ADW) |

| Altre opzioni | N.D. | Exadata |

| Motivazione | Informatica considera Informatica IDMC la piattaforma di integrazione aziendale più completa, basata su microservizi, basata su API e basata sull'intelligenza artificiale. IDMC consente a un cliente di avere la flessibilità di utilizzare qualsiasi servizio cloud di cui Informatica dispone per soddisfare le proprie esigenze di integrazione e gestione del controllo. | ADW è un database facile da usare e completamente autonomo, scalabile in modo elastico, che offre prestazioni rapide per le query e non richiede l'amministrazione del database. Offre anche accesso diretto ai dati dallo storage degli oggetti utilizzando tabelle esterne. |

Distribuisci

Il codice Terraform è disponibile come stack di esempio in Oracle Cloud Infrastructure Resource Manager. È inoltre possibile scaricare il codice da GitHub e personalizzarlo in base alle proprie esigenze.

- Distribuisci utilizzando lo stack di esempio in Oracle Cloud Infrastructure Resource Manager:

- Andare a

.

.Se non si è già collegati, immettere le credenziali della tenancy e dell'utente.

- Selezionare l'area in cui distribuire lo stack.

- Seguire i prompt visualizzati e le istruzioni per creare lo stack.

- Dopo aver creato lo stack, fare clic su Azioni Terraform e selezionare Pianifica.

- Attendere il completamento del job ed esaminare il piano.

Per apportare eventuali modifiche, tornare alla pagina Dettagli stack, fare clic su Modifica stack e apportare le modifiche necessarie. Eseguire quindi di nuovo l'azione Piano.

- Se non sono necessarie ulteriori modifiche, tornare alla pagina Dettagli stack e fare clic su Azioni Terraform e selezionare Applica.

- Andare a

- Distribuisci utilizzando il codice Terraform in GitHub:

- Vai a GitHub.

- Duplicare o scaricare il repository sul computer locale.

- Seguire le istruzioni riportate nel documento

README.