概念実証(POC)のためのAutonomous AI Databaseの構成

このユース・ケースでは、概念実証(POC)アプリケーションを開発するために、専用ExadataインフラストラクチャでAutonomous AI Databaseリソースを迅速に構成する方法を示します。

Oracle Autonomous AI Database on Dedicated Exadata Infrastructureは、Oracle Cloud Infrastructure (OCI)で実行される高度に自動化されたフルマネージド・データベース環境で、コミットされたハードウェアおよびソフトウェア・リソースを備えています。これらの分離されたリソースにより、組織は厳しいセキュリティ、可用性およびパフォーマンス要件を満たしながら、コストと複雑さを軽減できます。

Autonomous AI Database POC環境を迅速に作成する場合は、引き続きお読みください。

ヒント:個別の開発および本番のAutonomous AI Database環境の設定を含む包括的で推奨される構成については、リファレンス・アーキテクチャを使用したAutonomous AI Databaseの構成を参照してください。

前提知識

このユース・ケースを完全に理解し、理解するには、Autonomous AI Database on Dedicated Exadata Infrastructureのデプロイメント・オプション、主要なインフラストラクチャ・コンポーネント、ユーザー・ロール、主な機能など、基本的な理解が必要です。詳細は、専用Exadataインフラストラクチャ上のAutonomous AI Databaseについてを参照してください。

ユース・ケース

Acme Companyは、社内のプロジェクト・アプリケーション向けに、専用Exadataインフラストラクチャ上のAutonomous AI Databaseを検討しています。ファイナライズする前に、Acme I.T.は、Autonomous AI Database on Dedicated Exadata Infrastructureを使用してPocAppという概念実証(POC)アプリケーションを開発することを決定し、サービス機能の評価を支援します。

Acme I.T.部門は、会社のExadata Infrastructure (EI)およびAutonomous Exadata VM Cluster (AVMC)リソースの作成と管理を担当するフリート管理者の役割を引き受けます。また、アプリケーションDBAロールを使用して、データベース・ユーザーのAutonomous Container Database (ACD)およびAutonomous AI Databaseを作成します。

ノート:この例は、Autonomous Container DatabaseおよびAutonomous AI Databaseリソースを作成および管理するフリート管理者を示しています。ただし、組織では、アプリケーションDBAがこのタスクを実行することを希望する場合があります。

必要なリソース

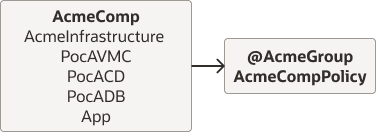

OCI IAMコンポーネント

-

リソースを配置するAcmeCompという名前の1つのコンパートメント。

-

ユーザーを割り当てることができる、AcmeGroupという名前の1つのグループ。

ノート:このグループに追加されたユーザーは、フリート管理者、アプリケーションDBAまたは開発者として実行できます。

-

AcmeCompPolicyという1つのポリシーで、コンパートメント・レベルおよびテナンシ・レベルのリソースへのユーザー・アクセスを指定します。

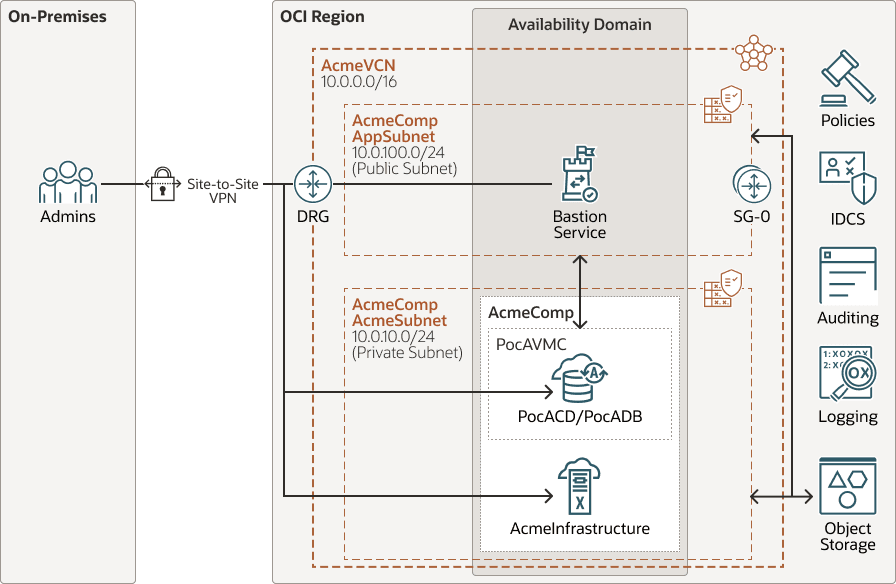

ネットワーク・リソース

図configure-adbd-poc-network.pngの説明

![]() セキュリティ・リストを表します。

セキュリティ・リストを表します。

-

Oracle Public Cloudデプロイメント:

-

すべての専用インフラストラクチャ・リソースへのネットワーク接続を提供する、1つのVCN。このVCNはIPSec VPNを使用してAcme Company VPNに接続し、受信するすべてのインターネット・トラフィックをブロックするインターネット・ゲートウェイ・リソースを持ちます。名前はAcmeVCNになります。

-

ネットワーク・アクセス分離を提供する2つのサブネット。1つはAutonomous AI Databaseリソース用、もう1つはアプリケーションのクライアントおよび中間層リソース用です。これらのサブネットには、それぞれAcmeSubnetおよびAppSubnetという名前が付けられます。

ノート:わかりやすくするために、単一のVCNを使用し、サブネットを利用してネットワーク分離を提供しています。ただし、複数のVCNsを作成して、必要なネットワーク・アクセス分離を提供することもできます。この例では、AcmeCompの下にAcmeSubnetとAppSubnetの両方を作成し、簡単にします。必要に応じて、要件に応じて、これらのサブネットを別々のコンパートメントに配置できます。

-

-

Exadata Cloud@Customerデプロイメント:

-

Exadata Database Service on Cloud@Customerのための準備のOracle Exadata Database Service on Cloud@Customerのネットワーク要件にリストされているネットワーク・ルールを設定します。

-

さらに、ポート1522を開いて、Autonomous Data Guard設定でプライマリ・データベースとスタンバイ・データベース間のTCPトラフィックを許可します。

-

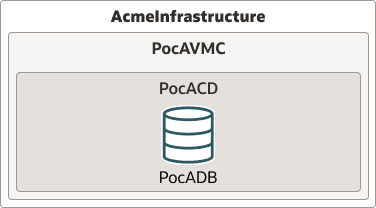

Autonomous AI Databaseのリソース

前述の構成に基づくAutonomous AI Databaseリソース。

-

AcmeInfrastructureという名前の1つのExadata Infrastructure。

-

AcmeInfrastructure内の1つのAutonomous Exadata VMクラスタ(AVMC)。このAVMCの名前は PocAVMCです。

-

PocAVMCは、PocAppアプリケーションを開発するために、それぞれPocACDおよびPocADBという名前のAutonomous Container Database (ACD)とAutonomous AI Databaseをホストします。

ステップの概要

Acme I.T.は、専用ExadataインフラストラクチャでAutonomous AI Databaseリソースの構成を開始する前に、OCIコンソールを使用してサービス制限の引上げをリクエストし、Exadataインフラストラクチャ・リソース(データベース・サーバーおよびストレージ・サーバー)をテナンシに追加します。詳細は、サービス制限の増加のリクエストを参照してください。

このユース・ケースを実装するステップの概要を次に示します。

-

Acme I.T.またはAcme Companyのクラウド・テナンシのセキュリティ管理者は、リソース分離用のAcmeCompコンパートメント、AcmeGroupグループおよびAcmePolicyコンパートメント・ポリシーを作成します。

-

アクセス分離の場合:

-

Oracle Public Cloudデプロイメントの場合、Acme I.T.またはAcmeのネットワーク管理者は、AcmeCompコンパートメントに次のネットワーク・リソースを作成します:

-

VCN: AcmeVCN

-

プライベート・サブネット: AcmeSubnet

-

パブリック・サブネット: Appサブネット

-

-

Exadata Cloud@Customerデプロイメントの場合、Acme I.T.またはAcmeのネットワーク管理者は、次のことを保証します。

-

Exadata Database Service on Cloud@Customerのための準備のOracle Exadata Database Service on Cloud@Customerのネットワーク要件にリストされているネットワーク・ルールを設定します。

-

ポート1522を開き、Autonomous Data Guard設定でプライマリ・データベースとスタンバイ・データベース間のTCPトラフィックを許可します。

-

-

-

ネットワーク・リソースの作成後、セキュリティ管理者は、指定されたAcme I.T.メンバーのクラウド・ユーザーをAcmeGroupに追加し、フリート管理者としてそのユーザーを認可します。

-

新しく認可されたフリート管理者は、次の専用インフラストラクチャ・リソースをAcmeCompコンパートメントに次の順序で作成します:

-

AcmeInfrastructureという名前のExadataインフラストラクチャ・リソース。

-

PocAVMCという名前のAutonomous Exadata VMクラスタ(AVMC)で、新しく作成されたExadataインフラストラクチャを指定します。

ノート: Oracle Public Cloudデプロイメントの場合は、AcmeVCNおよびAcmeSubnetをVCNおよびサブネットとして使用します。

-

AcmeCompコンパートメントのPocACDという名前のAutonomous Container Database (ACD)。基礎となるリソースとしてPocAVMCを指定します。

-

AcmeCompコンパートメントのPocADBという名前のAutonomous AI Databaseで、基礎となるリソースとしてPocACDを指定します。

-

ステップ1. OCI IAMコンポーネントの作成

このステップでは、Acme Companyのクラウド・テナンシのセキュリティ管理者が、リソース分離のために次のOCI IAMコンポーネントを作成します:

-

AcmeCompコンパートメント。

このステップを実行するには、セキュリティ管理者がOracle Cloud Infrastructureドキュメントのコンパートメントの管理の手順に従って、Oracle Cloudコンソールを使用してコンパートメントを作成します。これらの手順に従う際に、セキュリティ管理者は、AcmeCompコンパートメントの親コンパートメントとしてテナンシのルート・区分を指定します。

-

AcmeGroupグループ。

このステップを実行するには、セキュリティ管理者がOracle Cloud Infrastructureドキュメントのグループの管理の手順に従って、Oracle Cloudコンソールを使用してグループを作成します。

-

AcmeCompPolicyポリシー

このステップを実行するには、セキュリティ管理者がOracle Cloud Infrastructureドキュメントのポリシーの管理の手順に従って、Oracle Cloudコンソールを使用してポリシーを作成します。

ノート:この例では、セキュリティ管理者が、必要なポリシー・ステートメントの作成に加えて、グループ・メンバーが作成するリソースには既存のタグを割り当てることを許可する"USE tag-namespaces"ポリシー・ステートメントも作成します。グループ・メンバーにタグの作成や既存のタグの使用を許可する場合は、セキュリティ管理者が"MANAGE tag-namespaces"ポリシー・ステートメントを作成します。

次の手順に従ってAcmeCompPolicyを作成する場合は、セキュリティ管理者です。

-

「ポリシーの作成」をクリックする前に、サイド・メニューの「コンパートメント」をAcmeCompに設定します。

-

デプロイメント・プラットフォームに応じて、次のいずれかのポリシー・ステートメントを追加します。

-

Oracle Public Cloudデプロイメント:

-

グループAcmeGroupがコンパートメントAcmeCompでcloud-exadata-infrastructuresを管理することを許可します

-

グループAcmeGroupにコンパートメントAcmeCompのクラウドautonomous-vmclustersの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompのvirtual-network-familyの使用を許可します

-

グループAcmeGroupにコンパートメントAcmeCompのautonomous-container-databasesの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompの自律型データベースの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompの自律バックアップの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompのインスタンス・ファミリの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompのメトリックの管理を許可します

-

グループAcmeGroupがコンパートメントAcmeCompの作業リクエストを検査することを許可します

-

グループAcmeGroupにコンパートメントAcmeCompのUSEタグ・ネームスペースを許可します

-

-

Exadata Cloud@Customerデプロイメント:

-

グループAcmeGroupにコンパートメントAcmeCompのexadata-infrastructureの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompのautonomous-vmclustersの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompのautonomous-container-databasesの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompの自律型データベースの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompの自律バックアップの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompのインスタンス・ファミリの管理を許可します

-

グループAcmeGroupにコンパートメントAcmeCompのメトリックの管理を許可します

-

グループAcmeGroupがコンパートメントAcmeCompの作業リクエストを検査することを許可します

-

グループAcmeGroupにコンパートメントAcmeCompのUSEタグ・ネームスペースを許可します

-

-

-

ステップ2. VCNおよびサブネットの作成

適用先:  Oracle Public Cloudのみ

Oracle Public Cloudのみ

このステップでは、Acme I.T.またはAcmeのネットワーク管理者が、AcmeCompコンパートメントにAcmeVCN VCN、AcmeSubnetおよびAppSubnetサブネットを作成します。

このステップを実行するには、Acme I.T.が最初にAcme I.T.部門のネットワーキングとやり取りし、会社のオンプレミス・ネットワークと競合しないCIDR IPアドレス範囲を予約します。(そうしない場合、VCNがオンプレミス・ネットワークと競合することになり、IPSec VPNを設定できません。) 予約されている範囲はCIDR 10.0.0.0/16です。

次に、Acme I.T.は、Oracle Cloud InfrastructureドキュメントのシナリオB: VPNを使用したプライベート・Subnetに関する項の手順を適応させ、Oracle Cloudコンソールを使用してVCN、サブネットおよびその他のネットワーク・リソースを作成します。

この例では、次のCIDRブロックがAcmeVCNの2つのサブネットに使用されます:

-

AcmeSubnet (プライベート・サブネット)の場合は10.0.10.0/24

-

AppSubnet (パブリック・サブネット)の場合は10.0.100.0/24

これらの手順を適応させる場合、Acme I.T.は、(デフォルトのセキュリティ・リストを使用しない)セキュリティ・リストを手動で作成してセキュリティ・ルールを分離および分割することで、(ネットワーク管理を簡略化します。次のセキュリティ・リストがあります:

-

AcmeSeclist: AcmeSubnetの基本セキュリティ・リスト。AcmeSubnetサブネットの作成時に使用されます。

-

AppSeclist: AppSubnetの基本セキュリティ・リスト。AppSubnetサブネットの作成時に使用されます。

AVMCイングレスおよびエグレス要件の詳細は、Autonomous Exadata VMクラスタをプロビジョニングするための要件を参照してください。

AcmeSeclistのセキュリティ・ルール

AcmeSeclistで作成されたイングレス・ルールを次に示します:

| ステートレス | ソース: | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 10.0.10.0/24 | ICMP | すべて | すべて | すべて | ICMPトラフィック: すべて |

| × | 10.0.10.0/24 | TCP | すべて | すべて | ポートのTCPトラフィック: すべて | |

| × | 10.0.100.0/24 | TCP | すべて | 1521 | ポートのTCPトラフィック: 1521 Oracle Net | |

| × | 10.0.100.0/24 | TCP | すべて | 2484 | ポートのTCPSトラフィック: 2484 Oracle Net | |

| × | 10.0.100.0/24 | TCP | すべて | 6200 | ポートのONS/FAN: 6200 | |

| × | 10.0.100.0/24 | TCP | すべて | 443 | ポートのHTTPSトラフィック: 443 |

AcmeSeclistで作成されたエグレス・ルールを次に示します:

| ステートレス | 宛先 | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 10.0.10.0/24 | ICMP | すべて | すべて | すべて | DevVMSubnet内のすべてのICMPトラフィック |

| × | 10.0.10.0/24 | TCP | すべて | すべて | DevVMSubnet内のすべてのTCPトラフィック |

AppSeclistのセキュリティ・ルール

AppSeclistで作成されたイングレス・ルールを次に示します:

| ステートレス | ソース: | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 0.0.0.0/0 | TCP | すべて | 22 | すべて | ポートのSSHトラフィック: 22 |

ノート:セキュリティ・ルールの0.0.0.0/0を、CIDR範囲/IPアドレスの承認済リストに変更することをお薦めします。

AppSeclistで作成されたエグレス・ルールを次に示します:

| ステートレス | 宛先 | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 10.0.10.0/24 | TCP | すべて | 1521 | ||

| × | 10.0.10.0/24 | TCP | すべて | 2484 | ||

| × | 10.0.10.0/24 | TCP | すべて | 443 | ||

| × | 10.0.10.0/24 | TCP | すべて | 6200 |

ステップ3. フリート管理者割当て

このステップでは、セキュリティ管理者が、指定されたAcme I.T.メンバーのクラウド・ユーザーをAcmeGroupに追加します。

このステップを実行するには、セキュリティ管理者がOracle Cloud Infrastructureドキュメントのユーザーの管理の手順に従って、Oracle Cloudコンソールを使用してユーザーをグループに追加します。

ステップ4. Autonomous AI Databaseリソースの作成

このステップでは、フリート管理者は、次の順序に従って、AcmeCompコンパートメントに次の専用インフラストラクチャ・リソースを作成します:

-

Exadataインフラストラクチャ

このステップでは、フリート管理者がExadataインフラストラクチャ・リソースの作成の手順に従って、AcmeInfrastructureという名前のExadataインフラストラクチャ・リソースを作成します。

-

Autonomous Exadata VMクラスタ

このステップでは、フリート管理者は、Autonomous Exadata VMクラスタの作成の手順に従って、次の指定でPocAVMCを作成し、他のすべての属性をデフォルト設定のままにします。

設定 Value AVMC名 ポケモン 基礎となるExadataインフラストラクチャ アクセス 仮想クラウド・ネットワーク(VCN)

Oracle Public Cloudにのみ適用されます

Oracle Public Cloudにのみ適用されますアクセス サブネット

適用先: Oracle Public Cloud only

Oracle Public Cloud onlyAcmeサブネット -

Autonomous Container Database

このステップでは、フリート管理者は、Autonomous Container Databaseの作成の手順に従って、次の指定でPocACDを作成し、他のすべての属性をデフォルト設定のままにします。

設定 Value ACD名 PocACD 原資産AVMC ポケモン コンテナ・データベース・ソフトウェア・バージョン 最新のソフトウェアバージョン(N) -

自律型AIデータベース

このステップでは、フリート管理者がAutonomous AIデータベースの作成の手順に従ってPocADBを作成します。これらのデータベースは、次の仕様で作成され、他のすべての属性はデフォルト設定のままになります。

設定 Value データベース名 PocADB 原資産ACD PocACD データベース・インスタンス Autonomous AI Databaseまたは開発者向けAutonomous AI Databaseの作成を選択できます

Autonomous AI Database on Dedicated Exadata Infrastructureは、概念実証アプリケーションを迅速に開発するように構成されました。