リファレンス・アーキテクチャを使用したAutonomous AIデータベースの構成

このユース・ケースでは、専用ExadataインフラストラクチャでAutonomous AI Databaseリソースを構成して、その機能をより有効に活用する方法を示します。これは、専用Exadataインフラストラクチャ上のAutonomous AI Databaseのリファレンス・アーキテクチャを活用する、包括的で推奨される構成です。

Oracle Autonomous AI Database on Dedicated Exadata Infrastructureは、Oracle Cloud Infrastructure (OCI)で実行される高度に自動化されたフルマネージド・データベース環境で、コミットされたハードウェアおよびソフトウェア・リソースを備えています。これらの分離されたリソースにより、組織は厳しいセキュリティ、可用性およびパフォーマンス要件を満たしながら、コストと複雑さを軽減できます。

ヒント: Autonomous AI Database POC環境を迅速に構成するためのガイダンスをお探しの場合は、概念実証(POC)のためのAutonomous AI Databaseの構成を参照してください。

前提知識

このユース・ケースを完全に理解し、理解するには、Autonomous AI Database on Dedicated Exadata Infrastructureのデプロイメント・オプション、主要なインフラストラクチャ・コンポーネント、ユーザー・ロール、主な機能など、基本的な理解が必要です。詳細は、専用Exadataインフラストラクチャ上のAutonomous AI Databaseについてを参照してください。

ユース・ケース

Acme Companyは、Autonomous AI Database on Dedicated Exadata Infrastructureを内部プロジェクト・アプリケーションに使用することを選択しました。Acme I.T.部門は、会社のExadata Infrastructure (EI)およびAutonomous Exadata VM Cluster (AVMC)リソースの作成および管理を担当するフリート管理者のロールを引き受けます。各プロジェクト・チームまたは事業部門内で、指定されたユーザーは、アプリケーション開発者、テスター、デプロイヤなどのデータベース・ユーザー用のAutonomous Container Database (ACD)およびAutonomous AIデータベースの作成を担当するアプリケーションDBAロールを取得します。

ノート:この例は、ACDリソースを作成および管理するアプリケーションDBAを示しています。ただし、フリート管理者自身がこのタスクを実行することを希望する場合があります。

Acme I.T.は、様々なチームにリソースを割り当て、必要なSLAを満たすAVMCのプロビジョニングを確保します。また、リソースの割当てを公平に制御するため、Acme I.T.では、プロジェクト・チームや事業部が基礎となる専用インフラストラクチャへの管理アクセス権を持たないようにします。さらに、Acmeの経営チームは規制当局によって監査されるため、Acme I.T.が様々なプロジェクト・チームや事業部に属するデータ(つまり、アプリケーション・データベースに保存するデータ)にアクセスできないようにします。

Acmeによって開発および利用される内部HRアプリケーションであるAcmeHRは、2つの異なる環境で動作します。1つは開発およびテスト用(Dev)、もう1つは本番用(Prod)です。Acme I.T.は、開発チームと本番チーム間の不正アクセスまたは相互作用を防ぐために、これらの環境間の厳密な分離を維持することを約束します。

必要なリソース

OCI IAMコンポーネント

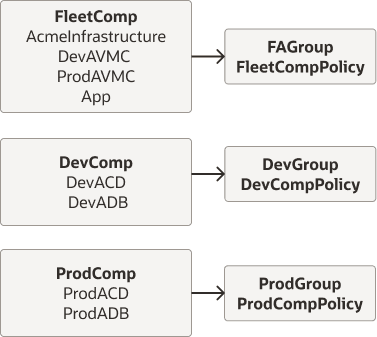

図configure-adb-d-resource-isolation.pngの説明

-

次に示すように、リソース分離を提供する3つのコンパートメント:

-

FleetComp: Acme I.T.が作成するリソース、ネットワークおよびDevデータベースおよびProdデータベースで使用されるプライベート・サブネット。

-

DevデータベースのDevComp。

-

本番データベースのProdComp。

-

-

ユーザーを割り当てることができる3つのグループ(Acme I.T、DevユーザーおよびProdユーザー用)。これらのグループの名前は、FAGroup、DevGroup、および ProdGroupです。

-

コンパートメント・レベルおよびテナンシ・レベルでリソースへのユーザー・アクセスを指定するために必要なポリシー。

ネットワーク・リソース

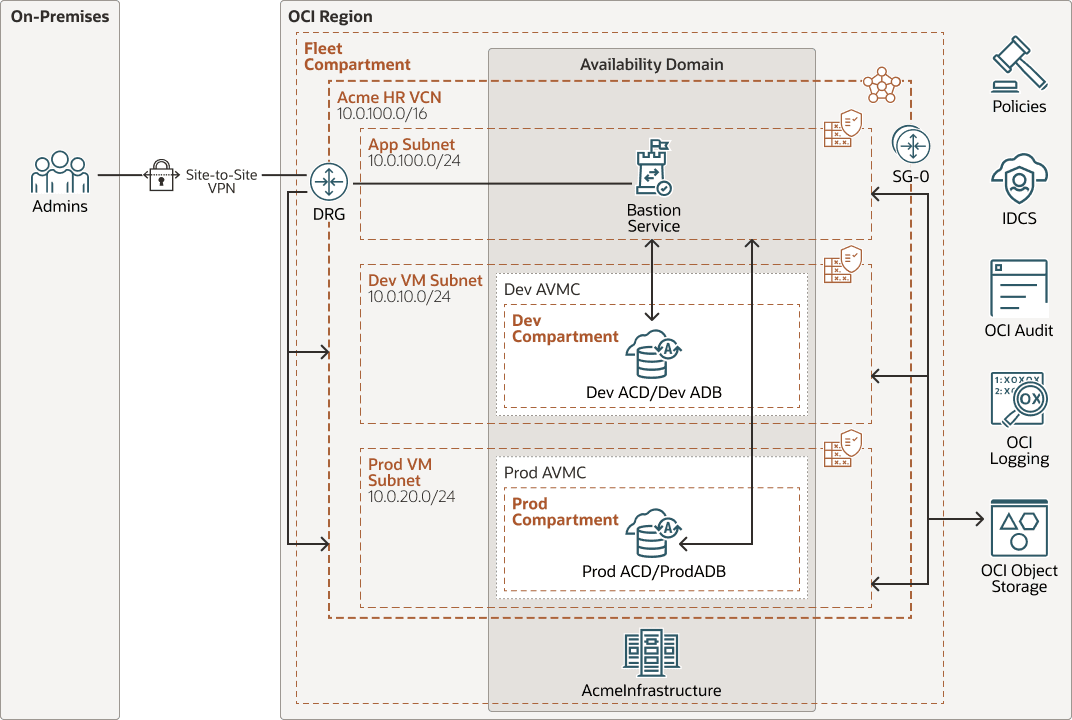

図configure-adbd-refarch-network.pngの説明

![]() セキュリティ・リストを表します。

セキュリティ・リストを表します。

-

Oracle Public Cloudデプロイメント:

-

すべての専用インフラストラクチャ・リソースへのネットワーク接続を提供する、1つのVCN。このVCNはIPSec VPNを使用してAcme Company VPNに接続し、受信するすべてのインターネット・トラフィックをブロックするインターネット・ゲートウェイ・リソースを持ちます。名前はAcmeHRVCNになります。

-

ネットワーク・アクセス分離を提供する3つのサブネット。1つはDevおよびProd環境のAutonomous AI Databaseリソース用、もう1つはアプリケーションのクライアントおよび中間層リソース用です。これらのサブネットには、それぞれDevVMSubnet、ProdVMSubnetおよびAppSubnetという名前が付けられます。

ノート:わかりやすくするために、単一のVCNを使用し、サブネットを利用してネットワーク分離を提供しています。ただし、複数のVCNsを作成して、必要なネットワーク・アクセス分離を提供することもできます。この例では、わかりやすくするために、FleetCompの下にDevVMSubnet、ProdVMSubnetおよびAppSubnetの3つのサブネットをすべて作成します。必要に応じて、要件に応じて、これらのサブネットを別々のコンパートメントに配置できます。

-

-

Exadata Cloud@Customerデプロイメント:

-

Exadata Database Service on Cloud@Customerのための準備のOracle Exadata Database Service on Cloud@Customerのネットワーク要件にリストされているネットワーク・ルールを設定します。

-

さらに、ポート1522を開いて、Autonomous Data Guard設定でプライマリ・データベースとスタンバイ・データベース間のTCPトラフィックを許可します。

-

Autonomous AI Databaseのリソース

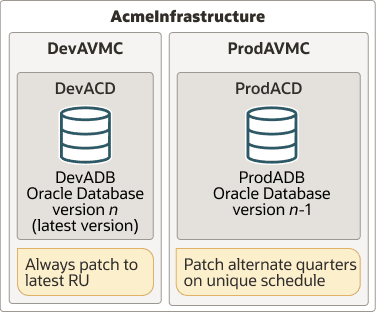

図configure-adb-d-resources.pngの説明

前述の構成に基づくAutonomous AI Databaseリソース。

-

2つのAVMCをホストするExadataインフラストラクチャが1つあります。名前はAcmeInfrastructureです。

-

開発環境と本番環境のAcmeInfrastructure内の2つのAVMC。これらのAVMCには、それぞれ DevAVMCと ProdAVMCという名前が付けられます。

-

DevAVMC:

-

AcmeHRアプリケーションを開発およびテストするために、Autonomous Container DatabaseおよびAutonomous AI DatabasesをそれぞれDevACDおよびDevADBという名前でホストします。

-

常に最新のRU(リリース更新)にパッチを適用します。

-

7日間のバックアップを保持すること。

-

すべてのリリース・アップデート(RU)またはパッチ・リリースについて、DevADBにデプロイされたAcmeHRは最新のRUでテストされます。

-

クリティカルな問題が発生した場合は、個別パッチがリクエストされます。個別パッチの適用後、AcmeHRはコードが安定しており、本番環境への昇格に適していることを確認するために、再度検証されます。個別パッチの詳細は、Autonomous AI Database Serviceのメンテナンスを参照してください。

-

-

ProdAVMC:

-

AcmeHRアプリケーションの本番デプロイメント用にプロビジョニングされたAutonomous Container DatabaseおよびAutonomous AI Databaseをホストします。これらは、それぞれProdACDおよびProdADBという名前になります。

-

常にN-1ソフトウェア・バージョンで実行されます。

-

バックアップを長期間保持します。必要に応じて、長期バックアップも有効になります。

-

検証済ソフトウェアへのパッチ適用済代替四半期、つまりDevAVMCで検証されたRUがこのデータベースにデプロイされます。

-

ステップの概要

Acme I.T.は、専用ExadataインフラストラクチャでAutonomous AI Databaseリソースの構成を開始する前に、OCIコンソールを使用してサービス制限の引上げをリクエストし、Exadataインフラストラクチャ・リソース(データベース・サーバーおよびストレージ・サーバー)をテナンシに追加します。詳細は、サービス制限の増加のリクエストを参照してください。

このユース・ケースを実装するステップの概要を次に示します。

-

Acme Companyのクラウド・テナンシのセキュリティ管理者は、リソース分離のための次のコンパートメント、グループおよびコンパートメント・ポリシーを作成します:

-

FleetComp、DevCompおよびProdCompのコンパートメント。

-

FAGroup、DevGroup、および ProdGroupグループ。

-

FleetCompPolicy、DevCompPolicyおよびProdCompPolicyポリシー。

-

-

アクセス分離の場合:

-

Oracle Public Cloudデプロイメントの場合、Acme I.T.またはAcmeのネットワーク管理者は、FleetCompコンパートメントに次のネットワーク・リソースを作成します:

-

VCN: AcmeHRVCN

-

プライベート・サブネット: DevVMSubnetおよびProdVMSubnet

-

パブリック・サブネット: Appサブネット

-

-

Exadata Cloud@Customerデプロイメントの場合、Acme I.T.またはAcmeのネットワーク管理者は、次のことを保証します。

-

Exadata Database Service on Cloud@Customerのための準備のOracle Exadata Database Service on Cloud@Customerのネットワーク要件にリストされているネットワーク・ルールを設定します。

-

ポート1522を開き、Autonomous Data Guard設定でプライマリ・データベースとスタンバイ・データベース間のTCPトラフィックを許可します。

-

-

-

ネットワーク・リソースの作成後、セキュリティ管理者は、指定されたAcme I.T.メンバーのクラウド・ユーザーをFAGroupに追加し、フリート管理者としてそのユーザーを認可します。

-

新しく認可されたフリート管理者は、次の専用インフラストラクチャ・リソースを作成します:

-

FleetCompコンパートメント内のExadataインフラストラクチャ・リソースAcmeInfrastructure。

-

FleetCompコンパートメント内の2つのAutonomous Exadata VMクラスタ(AVMC)で、新しく作成されたExadataインフラストラクチャを指定します:

-

DevAVMC。

Oracle Public Cloudデプロイメントの場合は、VCNおよびサブネットとしてAcmeHRVCNおよびDevVMSubnetを指定します。

-

ProdAVMC。

Oracle Public Cloudデプロイメントの場合は、VCNおよびサブネットとしてAcmeHRVCNおよびProdVMSubnetを指定します。

-

-

-

次に、セキュリティー管理者は、指定されたクラウドユーザーを DevGroupおよび ProdGroupに追加して、それらを Devおよび Prod環境のアプリケーションDBAとして承認します。

-

新しく認可されたアプリケーションDBAは、それぞれの作業環境(DevおよびProd)に次のリソースを作成します。

-

2つのAutonomous Container Database (ACD):

-

DevCompコンパートメントのDevACD。基礎となるリソースとしてDevAVMCを指定します

-

ProdCompコンパートメントのProdACD。基礎となるリソースとしてProd AVMCを指定します。

-

-

DevCompコンパートメント内のDevADBという名前のAutonomous AIデータベース。

-

ProdCompコンパートメントのProdADBという名前のAutonomous AIデータベース。

-

ステップ1. コンパートメントの作成

このステップでは、Acme Companyのクラウド・テナンシのセキュリティ管理者が、FleetComp、DevCompおよびProdCompのコンパートメントを作成します。

このステップを実行するには、セキュリティ管理者がOracle Cloud Infrastructureドキュメントのコンパートメントの管理の手順に従って、Oracle Cloudコンソールを使用してコンパートメントを作成します。これらの手順に従う際に、セキュリティ管理者は、テナンシのルート・コンパートメントを3つの各コンパートメントの親コンパートメントとして指定します。

ステップ2. グループの作成

このステップでは、セキュリティ管理者がFAGroup、DevGroupおよびProdGroupグループを作成します。

このステップを実行するには、セキュリティ管理者がOracle Cloud Infrastructureドキュメントのグループの管理の手順に従って、Oracle Cloudコンソールを使用してグループを作成します。

ステップ3. ポリシーの作成

このステップでは、セキュリティ管理者がFleetCompPolicy、DevCompPolicyおよびProdCompPolicyポリシーを作成します。

このステップを実行するには、セキュリティ管理者がOracle Cloud Infrastructureドキュメントのポリシーの管理の手順に従って、Oracle Cloudコンソールを使用してポリシーを作成します。

ノート:この例では、セキュリティ管理者が、必要なポリシー・ステートメントの作成に加えて、グループ・メンバーが作成するリソースには既存のタグを割り当てることを許可する"USE tag-namespaces"ポリシー・ステートメントも作成します。グループ・メンバーにタグの作成や既存のタグの使用を許可する場合は、セキュリティ管理者が"MANAGE tag-namespaces"ポリシー・ステートメントを作成します。

FleetCompPolicyポリシーに関するこれらの手順に従う際に、セキュリティ管理者は:

-

サイド・メニューのコンパートメントを「ポリシーの作成」をクリックする前に、フリート・コンポーネントに設定します。

-

デプロイメント・プラットフォームに応じて、次のいずれかのポリシー・ステートメントを追加します。

-

Oracle Public Cloudデプロイメント:

-

グループFAGroupによるコンパートメントFleetCompのcloud-exadata-infrastructuresの管理を許可します

-

グループFAGroupにコンパートメントFleetCompのクラウド自律型vmclustersの管理を許可します

-

グループFAGroupにコンパートメントFleetCompの仮想ネットワーク・ファミリの使用を許可します

-

グループFAGroupにコンパートメントFleetCompのタグ・ネームスペースの使用を許可します

-

グループDevGroupにコンパートメントFleetCompのcloud-exadata-infrastructuresの読取りを許可します

-

グループDevGroupがコンパートメントFleetCompのcloud-autonomous-vmclustersを読み取ることを許可します

-

グループDevGroupにコンパートメントFleetCompの仮想ネットワーク・ファミリの使用を許可します

-

グループProdGroupにコンパートメントFleetCompのcloud-exadata-infrastructuresの読取りを許可します

-

グループProdGroupにコンパートメントFleetCompのcloud-autonomous-vmclustersの読取りを許可します

-

グループProdGroupにコンパートメントFleetCompでのvirtual-network-familyの使用を許可

-

-

Exadata Cloud@Customerデプロイメント:

-

グループFAGroupによるコンパートメントFleetCompのexadata-infrastructureの管理を許可します

-

グループFAGroupにコンパートメントFleetCompのautonomous-vmclustersの管理を許可します

-

グループFAGroupにコンパートメントFleetCompのタグ・ネームスペースの使用を許可します

-

グループDevGroupにコンパートメントFleetCompのexadata-infrastructureの読取りを許可します

-

グループDevGroupにコンパートメントFleetCompの自律型vmclustersの読取りを許可します

-

グループProdGroupにコンパートメントFleetCompのexadata-infrastructureの読取りを許可します

-

グループProdGroupにコンパートメントFleetCompのautonomous-vmclustersのREADを許可します

-

-

DevCompPolicyポリシーに関するこれらの手順に従う際に、セキュリティ管理者は:

-

サイド・メニューのコンパートメントを「ポリシーの作成」をクリックする前に、DevCompに設定します。

-

次のポリシー・ステートメントを追加します:

-

グループDevGroupにコンパートメントDevCompのautonomous-container-databasesの管理を許可します

-

グループDevGroupにコンパートメントDevCompの自律型データベースの管理を許可します

-

グループDevGroupにコンパートメントDevCompでの自律バックアップの管理を許可します

-

グループDevGroupにコンパートメントDevCompのインスタンス・ファミリの管理を許可します

-

グループDevGroupにコンパートメントDevComp内のUSEタグ・ネームスペースを許可します

-

グループDevGroupにコンパートメントDevCompのMANAGEメトリックを許可

-

グループDevGroupにコンパートメントDevCompでの作業リクエストの検査を許可

-

ProdCompPolicyポリシーのこれらの手順に従う際に、セキュリティ管理者は:

-

サイド・メニューの「コンパートメント」を「ポリシーの作成」をクリックする前にProdCompに設定します。

-

次のポリシー・ステートメントを追加します:

-

グループProdGroupにコンパートメントProdCompのautonomous-container-databasesの管理を許可します

-

グループProdGroupにコンパートメントProdCompのautonomous-databasesの管理を許可します

-

グループProdGroupにコンパートメントProdCompの自律バックアップの管理を許可します

-

グループProdGroupにコンパートメントProdCompのインスタンス・ファミリの管理を許可します

-

グループProdGroupにコンパートメントProdCompのタグ・ネームスペースの使用を許可

-

グループProdGroupにコンパートメントProdCompのメトリックの管理を許可します

-

グループProdGroupがコンパートメントProdCompの作業リクエストを検査することを許可

-

ステップ4. VCNおよびサブネットの作成

適用先:  Oracle Public Cloudのみ

Oracle Public Cloudのみ

このステップでは、Acme I.T.またはAcmeのネットワーク管理者が、FleetCompコンパートメントにAcmeHRVCN VCNおよびDevVMSubnet、ProdVMSubnetおよびAppSubnetサブネットを作成します。

このステップを実行するには、Acme I.T.が最初にAcme I.T.部門のネットワーキングとやり取りし、会社のオンプレミス・ネットワークと競合しないCIDR IPアドレス範囲を予約します。(そうしない場合、VCNがオンプレミス・ネットワークと競合することになり、IPSec VPNを設定できません。) 予約されている範囲はCIDR 10.0.0.0/16です。

次に、Acme I.T.は、Oracle Cloud InfrastructureドキュメントのシナリオB: VPNを使用したプライベート・Subnetに関する項の手順を適応させ、Oracle Cloudコンソールを使用してVCN、サブネットおよびその他のネットワーク・リソースを作成します。

この例では、次のCIDRブロックがAcmeHRVCNの3つのサブネットに使用されます:

-

2つのプライベート・サブネット:

-

DevVMSubnetの場合は10.0.10.0/24

-

ProdVMSubnetの場合は10.0.20.0/24

-

-

1つのパブリック・サブネット:

- AppSubnetの場合は10.0.100.0/24

これらの手順を適応させる場合、Acme I.T.は、(デフォルトのセキュリティ・リストを使用しない)セキュリティ・リストを手動で作成してセキュリティ・ルールを分離および分割することで、(ネットワーク管理を簡略化します。次のセキュリティ・リストがあります:

-

DevSeclist: DevVMSubnetの基本セキュリティ・リスト。DevVMSubnetサブネットの作成時に使用されます。

-

ProdSeclist: ProdVMSubnetの基本セキュリティ・リスト。ProdVMSubnetサブネットの作成時に使用されます。

-

AppSeclist: AppSubnetの基本セキュリティ・リスト。AppSubnetサブネットの作成時に使用されます。

AVMCイングレスおよびエグレス要件の詳細は、Autonomous Exadata VMクラスタをプロビジョニングするための要件を参照してください。

DevSeclistのセキュリティ・ルール

DevSeclistで作成されたイングレス・ルールを次に示します:

| ステートレス | ソース: | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 10.0.10.0/24 | ICMP | すべて | すべて | すべて | ICMPトラフィック: すべて |

| × | 10.0.10.0/24 | TCP | すべて | すべて | ポートのTCPトラフィック: すべて | |

| × | 10.0.100.0/24 | TCP | すべて | 1521 | ポートのTCPトラフィック: 1521 Oracle Net | |

| × | 10.0.100.0/24 | TCP | すべて | 2484 | ポートのTCPSトラフィック: 2484 Oracle Net | |

| × | 10.0.100.0/24 | TCP | すべて | 6200 | ポートのONS/FAN: 6200 | |

| × | 10.0.100.0/24 | TCP | すべて | 443 | ポートのHTTPSトラフィック: 443 |

DevSeclistで作成されたエグレス・ルールを次に示します:

| ステートレス | 宛先 | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 10.0.10.0/24 | ICMP | すべて | すべて | すべて | DevVMSubnet内のすべてのICMPトラフィック |

| × | 10.0.10.0/24 | TCP | すべて | すべて | DevVMSubnet内のすべてのTCPトラフィック |

ProdSeclistのセキュリティ・ルール

ノート: ProdSeclistのセキュリティ・ルールがDevSeclistと同じですが、ネットワーク管理者は、将来のプロジェクト・チームの1つが必要とする追加のセキュリティ・ルールに対応するために、両方のプロジェクト・チームに対して単一のセキュリティ・リストを作成するのではなく、個別のセキュリティ・リストを作成しました。

ProdSeclistで作成されたイングレス・ルールを次に示します:

| ステートレス | ソース: | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 10.0.20.0/24 | ICMP | すべて | すべて | すべて | ICMPトラフィック: すべて |

| × | 10.0.20.0/24 | TCP | すべて | すべて | ポートのTCPトラフィック: すべて | |

| × | 10.0.100.0/24 | TCP | すべて | 1521 | ポートのTCPトラフィック: 1521 Oracle Net | |

| × | 10.0.100.0/24 | TCP | すべて | 2484 | ポートのTCPSトラフィック: 2484 Oracle Net | |

| × | 10.0.100.0/24 | TCP | すべて | 6200 | ポートのONS/FAN: 6200 | |

| × | 10.0.100.0/24 | TCP | すべて | 443 | ポートのHTTPSトラフィック: 443 |

ProdSeclistで作成されたエグレス・ルールを次に示します:

| ステートレス | 宛先 | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 10.0.20.0/24 | ICMP | すべて | すべて | すべて | ProdVMSubnet内のすべてのICMPトラフィック |

| × | 10.0.20.0/24 | TCP | すべて | すべて | ProdVMSubnet内のすべてのTCPトラフィック |

AppSeclistのセキュリティ・ルール

AppSeclistで作成されたイングレス・ルールを次に示します:

| ステートレス | ソース: | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 0.0.0.0/0 | TCP | すべて | 22 | すべて | ポートのSSHトラフィック: 22 |

ノート:セキュリティ・ルールの0.0.0.0/0を、CIDR範囲/IPアドレスの承認済リストに変更することをお薦めします。

AppSeclistで作成されたエグレス・ルールを次に示します:

| ステートレス | 宛先 | IPプロトコル | ソース・ポート範囲 | 宛先ポート範囲 | タイプおよびコード | 許可 |

|---|---|---|---|---|---|---|

| × | 10.0.10.0/24 | TCP | すべて | 1521 | ||

| × | 10.0.10.0/24 | TCP | すべて | 2484 | ||

| × | 10.0.10.0/24 | TCP | すべて | 443 | ||

| × | 10.0.10.0/24 | TCP | すべて | 6200 | ||

| × | 10.0.20.0/24 | TCP | すべて | 1521 | ||

| × | 10.0.20.0/24 | TCP | すべて | 2484 | ||

| × | 10.0.20.0/24 | TCP | すべて | 443 | ||

| × | 10.0.20.0/24 | TCP | すべて | 6200 |

ステップ5. フリート管理者割当て

このステップでは、セキュリティ管理者が、指定されたAcme I.T.メンバーのクラウド・ユーザーをFAGroupに追加します。

このステップを実行するには、セキュリティ管理者がOracle Cloud Infrastructureドキュメントのユーザーの管理の手順に従って、Oracle Cloudコンソールを使用してユーザーをグループに追加します。

ステップ6. Exadataインフラストラクチャ・リソースの作成

このステップでは、フリート管理者がExadataインフラストラクチャ・リソースの作成の手順に従って、AcmeInfrastructureという名前のExadataインフラストラクチャ・リソースをFleetCompコンパートメント内に作成します。

ステップ7. Autonomous Exadata VMクラスタ・リソースの構築

このステップでは、フリート管理者は、Autonomous Exadata VMクラスタの作成の手順に従って、FleetCompコンパートメントにDevAVMCおよびProdAVMCを作成し、他のすべての属性をデフォルト設定のままにします。

| 設定 | 開発の環境 | 本番環境 |

|---|---|---|

| AVMC名 | 開発AVMC | 製品情報 |

| 基礎となるExadataインフラストラクチャ | アクセス | アクセス |

仮想クラウド・ネットワーク(VCN) Oracle Public Cloudにのみ適用されます Oracle Public Cloudにのみ適用されます |

AcmeHRVCN | AcmeHRVCN |

| サブネット 適用先:  Oracle Public Cloud only Oracle Public Cloud only |

DevVMSubnet | 製品VMSubnet |

ステップ8. アプリケーションDBAの割当て

このステップでは、セキュリティ管理者が指定されたクラウド・ユーザーをDevGroupに追加し、DevリソースのアプリケーションDBAとして認可してから、ProdGroupのプロセスを繰り返します。

このステップを実行するには、ユーザーごとに、セキュリティ管理者がOracle Cloud Infrastructureドキュメントのユーザーの管理の手順に従って、Oracle Cloudコンソールを使用してユーザーをグループに追加します。

ステップ9. Autonomous Container Databaseリソースの作成

このステップでは、各アプリケーションDBAがAutonomous Container Databaseの作成の手順に従って、DevおよびProd環境のAutonomous Container Database (ACD)を作成します。これらのACDは、次の仕様で作成され、他のすべての属性はデフォルト設定のままになります。

| 設定 | 開発の環境 | 本番環境 |

|---|---|---|

| コンパートメント | 開発コンポーネント | 製品コンポーネント |

| ACD名 | 開発ACD | 製品ACD |

| 原資産AVMC | 開発AVMC | 製品情報 |

| コンテナ・データベース・ソフトウェア・バージョン | 最新のソフトウェアバージョン(N) | ソフトウェア・バージョンの直前(N-1) |

| メンテナンス・バージョン | 最新のRU(リリース更新) | 次のRU(リリース更新) |

| バックアップ保持期間 | 7日 | 30 days |

ステップ 10 Autonomous AI Databaseリソースの作成

このステップでは、各アプリケーションDBAが「Autonomous AIデータベースの作成」の手順に従って、DevおよびProd環境のAutonomous AIデータベースを作成します。これらのデータベースは、次の仕様で作成され、他のすべての属性はデフォルト設定のままになります。

| 設定 | 開発の環境 | 本番環境 |

|---|---|---|

| コンパートメント | 開発コンポーネント | 製品コンポーネント |

| データベース名 | DevADB | 製品データベース |

| 原資産ACD | 開発ACD | 製品ACD |

| データベース・インスタンス | Autonomous AI Databaseまたは開発者向けAutonomous AI Databaseの作成を選択できます | Autonomous AI Database |

Autonomous AI Database on Dedicated Exadata Infrastructureは、AcmeHRアプリケーションを開発およびテストするように構成され、その後本番環境にデプロイされます。