Java Secure Socket Extension (JSSE)リファレンス・ガイド

- Introduction

- 用語と定義

- トランスポート・レイヤー・セキュリティ(TLS)プロトコルの概要

- JSSEクラスとインタフェース

- コア・クラスとインタフェース

- サポート・クラスとインタフェース

- 二次サポート・クラスおよびインタフェース

- JSSEのカスタマイズ

- java.security.Securityプロパティの指定方法

- java.lang.Systemプロパティを指定する方法

- TLS 1.3の有効化

- X509証明書実装のカスタマイズ

- デフォルトで有効な暗号化方式群の指定

- HTTPSプロトコルの代替実装の指定

- プロバイダ実装のカスタマイズ

- 暗号化サービス・プロバイダを静的に登録する

- 暗号サービス・プロバイダを動的に登録

- デフォルトのキーストアとトラストストア、ストア・タイプおよびストア・パスワードのカスタマイズ

- デフォルトのキー・マネージャおよびトラスト・マネージャのカスタマイズ

- 無効化された制限付き暗号化アルゴリズム

- レガシーの暗号化アルゴリズム

- 暗号化アルゴリズム・プロバイダのカスタマイズ

- エフェメラルDiffie-Hellmanキーのサイズのカスタマイズ

- 最大フラグメント長ネゴシエーションのカスタマイズ(MFLN) Extension

- アルゴリズムでキー・セットを使用して暗号化可能なデータ量の制限

- 受信時にclose_notifyアラートを送信するように指定

- デフォルトの拡張機能の構成

- OCSPによるX.509証明書失効ステータスの確認

- ハードウェア高速化およびスマート・カードのサポート

- Kerberos暗号化方式群

- その他のキーストア形式(PKCS12)

- Server Name Indication (SNI)拡張

- TLSのアプリケーション層プロトコル・ネゴシエーション

- Troubleshooting

- コード例

- 付録A: 標準名

- 付録B: プロバイダのプラグイン可能性

- 付録C: TLS再ネゴシエーションの問題

- 付録D: シグネチャ・スキーム

Introduction

ネットワークを通じてやり取りされるデータには、意図された受信者以外の人も、簡単にアクセスできます。 データにパスワードやクレジット・カード番号などの個人情報が含まれる場合、権限のない者がデータを理解できないよう、手段を講じる必要があります。 また、意図的であるかどうかにかかわらず、通信中にデータが変更されていないことを確認することも重要です。 Secure Sockets Layer (SSL)およびTransport Layer Security (TLS)は、ネットワークを通じたデータの送信時に、データの機密性および整合性を保護するために設計されたプロトコルです。

Java Secure Socket Extension (JSSE)により、セキュアなインターネット通信が可能になります。 これにより、JavaバージョンのSSLおよびTLSプロトコルのフレームワークおよび実装が提供されます。また、データ暗号化、サーバー認証、メッセージの整合性の他、オプションでクライアント認証の機能が含まれます。 JSSEを使用すると、開発者はHTTP、Telnet、FTPなど、TCP/IP上のアプリケーション・プロトコルを実行するクライアントとサーバーの間で、セキュアなデータのやり取りを実現できます。 TLSの概要は、「Transport Layer Security (TLS)プロトコルの概要」を参照してください。

JSSEは、基盤となる複雑なセキュリティ・アルゴリズムやハンドシェーク・メカニズムを抽象化することにより、識別するのが難しく、しかし危険なセキュリティ上の弱点が生まれるリスクを最小限に抑えます。 また、開発者がそれをアプリケーションに直接統合できる構築ブロックとして使用すると、アプリケーション開発が簡単になります。

JSSEは、アプリケーション・プログラミング・インタフェース(API)フレームワークと、そのAPIの実装を提供します。 JSSE APIは、java.securityおよびjava.netパッケージによって定義されたコア・ネットワークおよび暗号化サービスを補い、拡張されたネットワーク・ソケット・クラス、トラスト・マネージャ、キー・マネージャ、SSLコンテキストおよびソケット作成動作をカプセル化するソケット・ファクトリのフレームワークを提供します。 SSLSocketクラスはブロック入出力モデルに基づいているため、Java Development Kit (JDK)には、実装で独自の入出力メソッドを選択できるようにするために非ブロックSSLEngine クラスが含まれます。

JSSE APIでは、次のセキュリティ・プロトコルがサポートされています。

- TLS: バージョン1.0, 1.1, 1.2および1.3 (JDK 8u261以降)

- SSL (Secure Socket Layer): バージョン3.0

これらのセキュリティ・プロトコルは、通常の双方向のストリーム・ソケットをカプセル化し、JSSE APIは認証、暗号化および整合性保護の透過的なサポートを追加します。

JSSEはJava SE プラットフォームのセキュリティ・コンポーネントで、Java Cryptography Architecture (JCA)フレームワークの至るところで見られる同じ設計方針に基づいています。 暗号化に関するセキュリティ・コンポーネントのこのフレームワークにより、実装の独立性と、可能な場合にはアルゴリズムの独立性を実現できます。 JSSEはJCAフレームワークによって定義された暗号化サービス・プロバイダを使用します。

Java SE プラットフォームの他のセキュリティ・コンポーネントには、Java認証・承認サービス(JAAS)およびJavaセキュリティ・ツールがあります。 JSSEはJCAと同じ概念およびアルゴリズムを多く含んでいますが、単純なストリーム・ソケットAPIの下でこれらを自動的に適用します。

JSSE APIは、その他のSSL/TLSプロトコルと公開キー・インフラストラクチャ(PKI)実装をシームレスにプラグインできる設計になっています。 開発者が、リモート・ホストの信頼性やリモート・ホストに送信する認証キー・データを決定するロジックを提供することもできます。

特長と利点

JSSEには次のような重要な特長があります。

- JDKの標準のコンポーネントとして含まれている

- 拡張可能なプロバイダ・ベースのアーキテクチャ

- 100% Pure Javaに実装される

- TLSのAPIサポートを提供

- SSL 3.0およびTLSバージョン1.0, 1.1, 1.2および1.3 (JDK 8u261以降)の実装を提供

- セキュアなチャネルを作成するためにインスタンス化可能なクラスを含む(

SSLSocket、SSLServerSocket、およびSSLEngine) - セキュアな通信を開始し、検証するのに使用されるSSLハンドシェーク機能の一部として、暗号群ネゴシエーションをサポートする

- 通常のSSLハンドシェーク機能の一部として、クライアントとサーバーの認証をサポートする

- SSLプロトコルでカプセル化されたHTTPをサポートし、これにより、HTTPSを使用するWebページなどのデータにアクセスできる

- メモリー常駐型のSSLセッションを管理するためのサーバー・セッション管理APIを提供する

- 証明書ステータス要求拡張機能(OCSPステープリング)をサポートする。これにより、クライアント証明書の検証のラウンドトリップおよびリソースが節約されます

- Server Name Indication (SNI)拡張のサポートを提供します。TLSプロトコルを拡張して、ハンドシェーク中にクライアントが接続しようとしているサーバー名を示します

- ハンドシェーク時のエンドポイント識別をサポートする。これにより、介入者攻撃を防ぐことができます

- 暗号化アルゴリズム制約をサポートする。これにより、JSSEによってネゴシエーションされたアルゴリズムを、詳細に管理できるようになります

JSSE標準API

JSSE標準APIは、javax.netおよびjavax.net.sslパッケージで利用でき、次を提供します。

- セキュアなソケットおよびサーバー・ソケット。

- TLSデータ(

SSLEngine)のストリームを生成および使用する非ブロッキング・エンジン。 - ソケット、サーバー・ソケット、SSLソケット、およびSSLサーバー・ソケットを作成するファクトリ。 ソケット・ファクトリを使用すると、ソケットの作成および構成動作をカプセル化できます。

- セキュアなソケット・ファクトリとエンジンのファクトリとして動作するセキュアなソケット・コンテキストを表すクラス。

- X.509固有のキー・マネージャやトラスト・マネージャなどのキーおよびトラスト・マネージャ・インタフェース、およびそれらのインタフェースを作成するために使用可能なファクトリ。

- セキュアなHTTP URL接続用のクラス(HTTPS)。

SunJSSEプロバイダ

OracleのJava SEの実装には、SunJSSEという名前のJSSEプロバイダが含まれています。このプロバイダは、JCAに事前インストールされ、事前登録されています。 このプロバイダが提供する暗号化サービスは次のとおりです。

- SSL 3.0およびTLS 1.0, 1.1, 1.2および1.3 (JDK 8u261以降)のセキュリティ・プロトコルの実装。

- 認証、キー合意、暗号化および整合性保護の組合せを含む、最も一般的なTLS暗号スイートの実装。

- 標準JCAキーストアから適切な認証キーを選択するX.509ベースのキー・マネージャの実装。

- 証明書チェーン・パスを検証する規則を実装する、X.509ベースのトラスト・マネージャの実装。

- JCAキーストア型「pkcs12」としてPKCS12を実装。 PKCS12の信頼できるアンカーの格納はサポートされていません。 ユーザーは、Javaキーストア(JKS)形式で信頼できるアンカーを格納し、PKCS12形式で秘密キーを保存してください。

このプロバイダの詳細は、Oracleプロバイダ・ドキュメントの「SunJSSE」セクションで説明されています。

関連項目

次のリストにはオンライン・ドキュメントのリンクと、関連サブジェクトの文書名を示しています。

- JSSE APIドキュメント

- Java SEのセキュリティ

- Java SEセキュリティ・ドキュメントの索引ページ

- 「Java SEセキュリティ」ホームページ

- JavaチュートリアルのJava SEのセキュリティ機能トレール

- Java PKIプログラマーズ・ガイド

- Java 2プラットフォーム・セキュリティの詳細、第2版: アーキテクチャ、API設計および実装

- Transport Layer Security(TLS)

- 米国の暗号化政策

用語と定義

このドキュメントでは、暗号化に関するいくつかの用語が使用されています。 このセクションでは、こうした用語を定義します。

- 認証

-

通信している相手側の識別情報を確認するプロセスです。

- 暗号化方式群

-

暗号化パラメータの組合わせで、認証、キー合意、暗号化および整合性保護に使用するセキュリティ・アルゴリズムおよびキーのサイズを定義します。

- 証明書

-

デジタル署名付きの文で、あるエンティティ(人や会社など)の識別情報および公開キーの内容を保証します。 証明書は、自己署名または認証局(CA)によって発行できます - 他のエンティティに対して有効な証明書を発行することが信頼できるエンティティ。 よく知られているCAには、Comodo、DigiCertおよびGoDaddyなどがあります。 X509は、JDKの

keytoolで管理できる一般的な証明書形式です。 - 暗号化ハッシュ関数

-

データの任意のブロックから比較的小さな固定サイズのビットの文字列(ハッシュと呼ばれる)を生成するために使われるアルゴリズム。 暗号化ハッシュ関数はチェックサムに似ており、3つの主な特性があります。一方向の関数であるため、ハッシュからオリジナルデータを生成することはできません。オリジナルデータをわずかに変更しても、ハッシュでは大きな変更になります。暗号化キーは必要ありません。

- 暗号化サービス・プロバイダ

-

短縮形としてプロバイダとだけ呼ばれることもあり、Java暗号化アーキテクチャ(JCA)ではそれを、特定の暗号化アルゴリズムの1つまたは複数のエンジン・クラスを実装するパッケージ(または一連のパッケージ)と定義しています。 エンジン・クラスは、具体的な実装のない抽象的な方法で暗号化サービスを定義します。

- 復号化

-

「暗号化/復号化」を参照してください。

- デジタル署名

-

デジタル署名とは、手書きの署名のデジタル版です。 これは、ネットワークで伝送されるデータが、それを送信したと主張する人物からのものであり、送信中にデータが変更されていないことを保証するものです。 たとえば、RSAベースのデジタル署名を計算するには、まずデータの暗号化ハッシュを計算し、次に送信者の非公開キーでハッシュを暗号化します。

- encryption/decryption

-

暗号化は複雑なアルゴリズムを使用して、元のメッセージ(クリアテキスト)を、復号化しないかぎり、その内容を理解できないエンコードされたメッセージ(暗号テキスト)に変換するプロセスです。 復号化とは、暗号テキストからクリアテキストを生成する逆のプロセスです。

データの暗号化および復号化に使用するアルゴリズムは一般に、秘密キー(対称)暗号化と公開キー(非対称)暗号化の2つのカテゴリに分けられます。

- ハンドシェーク・プロトコル

-

2つのソケット同士が新しいセッションや既存のセッションの使用に同意するネゴシエーションのフェーズです。 ハンドシェーク・プロトコルは、レコード・プロトコルを介して交換される一連のメッセージです。 ハンドシェークの終了時に、セッションの接続に固有の暗号化キーや、整合性を保護するためのキーが、キー合意による秘密に基づいて新たに生成されます。

- キー合意

-

二者が協力して共通キーを確立するための方法です。 それぞれの側が一定のデータを生成して交換します。 そのあと、2つのデータが組み合わされて、1つのキーが生成されます。 適正な非公開初期化データを保持しているユーザーのみが、最終的なキーを取得できます。 Diffie-Hellman (DH)は、一般的なキー合意アルゴリズムの一例です。

- キー交換

-

キーを交換する方法です。 一方の側が秘密キーを生成し、標準的にはRSAにより、ピアの公開キーを使用して暗号化します。 データがピアに送信され、ピアは対応する秘密キーを使用してキーを復号化します。

- キー・マネージャ/トラスト・マネージャ

-

キー・マネージャとトラスト・マネージャは、それぞれのキー・データにキーストアを使用します。 キー・マネージャはキーストアを管理し、ユーザーを他のユーザーに対して承認する場合に使用するなど必要に応じて、他のユーザーに公開キーを提供します。 トラスト・マネージャは、管理するトラストストアの情報に基づいて、トラストの対象者を決定します。

- keystore/truststore

-

キーストアは、キー・データのデータベースです。 キー・データにはさまざまな用途があり、それには認証やデータ整合性も含まれます。 利用できるキーストアには様々なタイプがあり、その中にはPKCS12やOracleのJKSも含まれます。

一般に、キーストア情報は、キー・エントリと信頼される証明書エントリ2つのカテゴリに分類できます。 キー・エントリはエンティティの識別情報とその秘密キーから構成されており、様々な暗号化の目的で使用できます。 これとは対照的に、信頼される証明書のエントリには、公開キーとそのエンティティの識別情報しか含まれていません。 したがって、

javax.net.ssl.KeyManagerの場合など、秘密キーが必要な場合は、信頼される証明書エントリを使用することはできません。 JKSのJDK実装では、キーストアにキーのエントリと、信頼される証明書エントリの両方を含めることができます。トラストストアとは、トラストの対象を決めるときに使用するキーストアです。 すでに信頼しているエンティティからデータを受け取る場合、およびそのエンティティが発信元を名乗るエンティティであることを確認できる場合は、データは実際にそのエンティティから届いたものであると仮定できます。

ユーザーがそのエンティティを信頼する場合にのみ、エントリをトラストストアに追加する必要があります。 ユーザーは、キーのペアを生成するか、証明書をインポートすることにより、そのエントリにトラストを与えます。 トラストストア内のすべてのエントリは信頼されたエントリとみなされます。

2つの異なるキーストア・ファイルを持つと便利な場合があります。1つはキー・エントリのみのファイル、もう1つはCA証明書を含む信頼された証明書エントリを含むファイルです。 前者には機密性のある情報が含まれますが、後者には含まれません。 単独のキーストア・ファイルではなく、2つのファイルを使用すると、独自の証明書(および対応する秘密キー)と他の証明書を論理的に区別した明確な区分が提供されます。 秘密キーの保護を強化するには、アクセスが制限されたキーストアにそれらを保存し、必要に応じて、より公的にアクセスできるキーストアで信頼される証明書を提供することもできます。

- メッセージ認証コード(MAC)

-

信頼できない媒体に送信または格納された情報の整合性を、秘密キーに基づいてチェックする方法を提供します。 通常、MACは秘密キーを共有する2つの当事者間で、お互いが送信する情報を検証するために使用されます。

暗号化ハッシュ機能に基づくMACメカニズムは、HMACと呼ばれます。 HMACは、共有する秘密キーと組み合せて、Secure Hash Algorithm (SHA-256)などの暗号化ハッシュ関数とともに使用できます。 HMACについては、RFC 2104で規定されています。

- 公開キー暗号化

-

2つのキーを生成する暗号化アルゴリズムを使用するキー暗号化システムです。 一方のキーは公開されますが、他方は秘密のままです。 公開キーと非公開キーでは、逆の暗号化処理がなされ、一方のキーで暗号化したものを他方のキーで復号化します。 公開キー暗号化は、非対称暗号化とも呼ばれます。

- レコード・プロトコル

-

すべてのデータ(アプリケーション・レベルであるかハンドシェーク・プロセスの一部であるかに関係なく)を独立したデータのレコードにパッケージ化するプロトコルで、TCPストリーム・ソケットがアプリケーション・バイト・ストリームをネットワーク・パケットに変換するのとよく似ています。 個々のレコードは、現在の暗号化キーと整合性保護キーによって保護されます。

- 秘密キー暗号化

-

データの暗号化と復号化に同じキーを使用する暗号化アルゴリズムを使用する暗号化システム。 秘密キー暗号化は対称暗号化とも呼ばれます。

- セッション

-

認証されたピア識別情報、暗号化方式群、キー合意の秘密を含む名前付きの状態情報のコレクションで、セキュアなソケット・ハンドシェークを通じてネゴシエーションが行われ、複数のセキュアなソケット・インスタンス間で共有できます。

- トラスト・マネージャ

-

「キー・マネージャ/トラスト・マネージャ」を参照してください。

- トラストストア

-

「キーストア/トラストストア」を参照してください。

トランスポート・レイヤー・セキュリティ(TLS)プロトコルの概要

トランスポート・レイヤー・セキュリティ(TLS)は、Webで暗号化を実装する場合に最もよく使用されるプロトコルです。 TLSは、ネットワークでセキュアな通信を行うために暗号化プロセスを組み合わせて使用します。 「Transport Layer Security (TLS)プロトコルの概要」ページでは、TLSおよびそれが使用する暗号化プロセスの概要を示します。

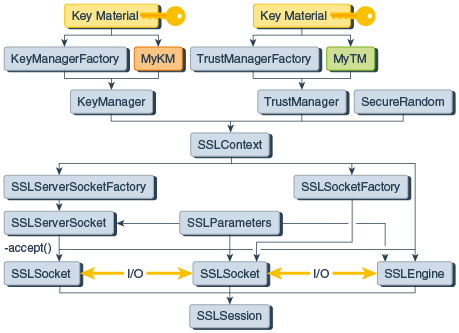

JSSEクラスとインタフェース

セキュアな通信を行うには、接続の両側がSSL対応であることが必要です。 JSSE APIの接続のエンドポイント・クラスは、SSLSocketおよびSSLEngineです。 図「SSLSocketおよびSSLEngineの作成に使用するJSSEクラス」では、SSLSocketおよびSSLEngineの作成に使用されるメジャー・クラスが論理的な順序で配置されています。 図の後のテキストで、図の内容を説明しています。

SSLSocketはSSLSocketFactoryまたはイン・バウンド接続を受け取るSSLServerSocketによって作成されます。 SSLServerSocketはSSLServerSocketFactoryで作成されます。 SSLSocketFactoryおよびSSLServerSocketFactoryオブジェクトはどちらもSSLContextで作成されます。 SSLEngineは、SSLContextによって直接作成され、アプリケーションに依存してすべての入出力を処理します。

ノート: raw SSLSocketまたはSSLEngineクラスを使用する場合は、データの送信前に必ずピアのクレデンシャルをチェックしてください。 JDK 7以降、SSL/TLSハンドシェイク中にエンドポイントの識別/検証手順を処理できます。 メソッドSSLParameters.setEndpointIdentificationAlgorithmを参照してください。 たとえば、URL内のホスト名は、ピアのクレデンシャル内のホスト名と一致する必要があります。 ホスト名が検証されない場合、URL不正行為によってアプリケーションが悪用される可能性があります。

コア・クラスとインタフェース

コアJSSEクラスは、javax.netおよびjavax.net.sslパッケージの一部です。

SocketFactoryおよびServerSocketFactoryクラス

抽象クラスjavax.net.SocketFactoryは、ソケットの作成に使われます。 このクラスのサブクラスは、ソケットの特定のサブクラスを作成し、パブリック・ソケット・レベルの機能を追加するための汎用フレームワークを提供するファクトリです。 たとえば、「SSLSocketFactoryおよびSSLServerSocketFactory」を参照してください。

javax.net.ServerSocketFactory抽象クラスはSocketFactoryクラスに似ていますが、サーバー・ソケットの作成に特化して使われます。

ソケット・ファクトリは、構築されるソケットに関する様々なポリシーを取得するための簡単な方法であり、ソケットを要求する特別なコード構成を必要としない方法でそれらのソケットを生成します。

- ファクトリとソケットに多相性があるため、種類が異なるファクトリを渡すだけで、種類が異なるソケットに同じアプリケーション・コードを使用できます。

- ソケット構築時に使用するパラメータを使って、ファクトリ自身をカスタマイズできます。 たとえば、ファクトリをカスタマイズして、異なるネットワーク・タイムアウトのソケットや、構成済のセキュリティ・パラメータを返すことができます。

- アプリケーションに返されるソケットは

java.net.Socket(またはjavax.net.ssl.SSLSocket)のサブクラスにすることができます。そうすれば、圧縮、セキュリティ、レコード宣言、統計情報収集、ファイアウォール・トンネリングなどの機能の新しいAPIを直接公開できます。

SSLSocketFactoryおよびSSLServerSocketFactoryクラス

javax.net.ssl.SSLSocketFactoryクラスは、セキュアなソケットを作成するファクトリとして動作します。 このクラスは、javax.net.SocketFactoryの抽象サブクラスです。

セキュアなソケット・ファクトリは、セキュアなソケットの作成と初期設定の詳細情報をカプセル化します。 これには、認証キー、ピア証明書の検証、使用できる暗号化方式群などが含まれます。

javax.net.ssl.SSLServerSocketFactoryクラスはSSLSocketFactoryクラスに似ていますが、サーバー・ソケットの作成に特化して使われます。

SSLSocketFactoryの取得

次の方法でSSLSocketFactoryを取得できます。

SSLSocketFactory.getDefault()staticメソッドを呼び出してデフォルトのファクトリを取得します。- APIパラメータとしてファクトリを受信する。 つまり、ソケットを作成する必要があるが、そのソケットの構成方法の詳細に関与しないコードには、クライアントによって呼び出され、ソケットの作成時に使用する

SSLSocketFactoryを指定できるSSLSocketFactoryパラメータを持つメソッドを含めることができます(javax.net.ssl.HttpsURLConnectionなど)。 - 動作を指定した新規ファクトリを構築する。

通常、デフォルトのファクトリはサーバー認証だけをサポートするように構成されています。このため、デフォルトのファクトリで作成されたソケットは、一般的なTCPソケット以上にクライアントの情報を漏らすことはありません。

ソケットを作成して使用するクラスの多くは、ソケットの作成方法を詳しく知る必要はありません。 パラメータとして渡されたソケット・ファクトリを介してソケットを作成するのは、ソケット構成の詳細を分離し、ソケットを作成して使用するクラスの再利用性を高めるよい方法です。

新しいソケット・ファクトリ・インスタンスを作成するには、独自のソケット・ファクトリ・サブクラスを実装するか、ソケット・ファクトリのファクトリとして動作するクラスをべつに使用します。 このようなクラスの1つの例がSSLContextで、これはプロバイダ・ベースの構成クラスとしてJSSE実装に提供されます。

SSLSocketおよびSSLServerSocketクラス

javax.net.ssl.SSLSocketクラスは標準のJava java.net.Socketクラスのサブクラスです。 標準的なソケット・メソッドをすべてサポートし、セキュアなソケットに固有のメソッドを追加します。 このクラスのインスタンスは、その作成に使用されたSSLContextをカプセル化します。 ソケット・インスタンスのセキュアなソケット・セッションの作成を管理するAPIもありますが、トラストおよびキー管理は直接公開されません。

javax.net.ssl.SSLServerSocketクラスはSSLSocketクラスに似ていますが、サーバー・ソケットの作成に特化して使われます。

ピア・スプーフィングを防ぐには、SSLSocketに提示された資格証明を常に確認する必要があります。 「暗号スイートの選択とリモート・エンティティの検証」を参照してください。

ノート: SSLとTLSプロトコルは複雑なので、接続時の受信バイトがハンドシェークのデータとアプリケーション・データのどちらなのかを予測し、現在の接続状態にどのような影響を与えるか(処理を中断させることもある)を予測するのは困難です。 Oracle JSSEの実装では、SSLSocket.getInputStream()によって取得されたオブジェクトのavailable()メソッドは、SSL接続で正常に復号化されても、アプリケーションではまだ読み込まれていないデータのバイト数を返します。

SSLSocketの取得

SSLSocketのインスタンスは、次のいずれかの方法で取得できます。

SSLSocketは、そのクラスの複数のcreateSocket()メソッドのうちの1つを使用して、SSLSocketFactoryのインスタンスを作成できます。SSLSocketはSSLServerSocketクラスのaccept()メソッドを使用して作成できます。

符号化方式の選択とリモート・エンティティの検証

SSL/TLSプロトコルは、保護された接続を確保するための特定の一連のステップを定義します。 ただし、暗号化方式群の選択が、接続で確保するセキュリティのタイプに直接影響します。 たとえば、匿名暗号化方式群を選択した場合、アプリケーションにはリモート・ピアの識別情報を検証する方法がありません。 暗号化しない方式群が選択された場合は、データの機密性を保護できません。 またSSL/TLSプロトコルでは、受信した資格と、ピアから送信されることが予期される資格が一致するようにとは規定していません。 接続がなんらかの理由で悪意のあるピアにリダイレクトされたときに、悪意のあるピアのクレデンシャルが現在のトラスト・データに基づいて受け付けられた場合、その接続は有効とみなされてしまいます。

raw SSLSocketおよびSSLEngineクラスを使用する場合は、データの送信前に必ずピアのクレデンシャルをチェックしてください。 SSLSocketおよびSSLEngineクラスは、URL内のホスト名がピアのクレデンシャル内のホスト名と一致することを自動的に検証しません。 ホスト名が検証されない場合、URL不正行為によってアプリケーションが悪用される可能性があります。 JDK 7以降、SSL/TLSハンドシェイク中にエンドポイントの識別/検証手順を処理できます。 SSLParameters.getEndpointIdentificationAlgorithmメソッドを参照してください。

HTTPS (HTTP Over TLS)などのプロトコルでは、ホスト名検証が必要です。 JDK 7以降、HTTPSエンドポイントの識別は、デフォルトでHttpsURLConnectionのハンドシェーク中に適用されます。 SSLParameters.getEndpointIdentificationAlgorithmメソッドを参照してください。 または、アプリケーションはHostnameVerifierインタフェースを使用して、デフォルトのHTTPSホスト名ルールをオーバーライドできます。

SSLEngineクラス

TLSはますます人気が高まっています。 広範な計算プラットフォームやデバイスを包含するさまざまなアプリケーションで使用されています。 この人気に加えて、アプリケーションのパフォーマンス、スケーラビリティ、フットプリントおよびその他の要件を満たすために、異なるI/Oおよびスレッド・モデルでTLSを使用することが求められています。 I/Oチャネル、非同期I/Oチャネル、任意の入出力ストリームおよびバイト・バッファをブロックおよび非ブロックするTLSを使用する要求があります。 また、数千のネットワーク接続を管理することが必要な、非常に拡張性の高いパフォーマンス重視の環境で使用することも求められています。

Java SEのSSLEngineクラスを使用したI/Oトランスポート・メカニズムの抽象化により、アプリケーションはトランスポートに依存しない方法でTLSプロトコルを使用できるため、アプリケーション開発者はニーズに最も適したトランスポート・モデルおよびコンピューティング・モデルを選択できます。 この新しい抽象化により、非ブロック入出力チャネルや他の入出力モデルをアプリケーションで使用できるだけでなく、異なるスレッド・モデルにも対応できます。 事実上これは、入出力とスレッドの決定がアプリケーション開発者に委ねられることになります。 こうした柔軟性のため、アプリケーション開発者は、それ自体が複雑な問題でもある入出力とスレッドを管理するとともに、SSL/TLSプロトコルをある程度理解する必要があります。 このように、新しい抽象は高度なAPIなので、初心者はSSLSocketを使用してください。

Java Generic Security Services (Java GSS)やJava Simple Authentication Security Layer (Java SASL)などの他のJavaプログラミング言語APIのユーザーは、アプリケーションがデータをトランスポートする役割を担うことの類似点に気付くでしょう。

コア・クラスは、 javax.net.ssl.SSLEngineです。 TLS状態マシンをカプセル化し、SSLEngineクラスのユーザーが提供するインバウンドおよびアウトバウンドのバイト・バッファを操作します。 図「SSLEngineを介したデータのフロー」は、アプリケーションからSSLEngine、トランスポート・メカニズムへのデータのフロー、およびトランスポート・メカニズムへのデータのフローを示しています。

左側に示されるアプリケーションは、アプリケーションのプレーンテキスト・データをアプリケーション・バッファに供給し、それをSSLEngineに渡します。 SSLEngineオブジェクトは、バッファまたはハンドシェーク・データに含まれるデータを処理して、TLSエンコード・データを生成し、アプリケーションによって提供されるネットワーク・バッファに配置します。 次にアプリケーションは、右側に示されている適切なトランスポートを使用して、ネットワーク・バッファの内容をピアに送信する役割を実行します。 ピア(輸送を介して)からTLSエンコード・データを受信すると、アプリケーションはデータをネットワーク・バッファに配置し、それをSSLEngineに渡します。 SSLEngineオブジェクトは、ネットワーク・バッファの内容を処理し、ハンドシェーク・データまたはアプリケーション・データを生成します。

SSLEngineクラスのインスタンスは次のいずれかの状態になります。

- 作成:

SSLEngineは作成および初期化されていますが、まだ使用されていません。 この段階では、アプリケーションにより、SSLEngine固有のあらゆる設定(暗号化方式群の有効化、SSLEngineがクライアント・モードとサーバー・モードのどちらでハンドシェークを行うかなど)を行うことができます。 ただし、ハンドシェイクが開始されると、新しい設定(クライアント/サーバー・モードを除く)が次のハンドシェイクに使用されます。 - 初期ハンドシェイク: 最初のハンドシェークは、

SSLSessionが確立されるまで、2つのピアが通信パラメータを交換するプロシージャです。 この段階では、アプリケーション・データは送信できません。 - アプリケーション・データ: 通信パラメータが確立され、ハンドシェイクが完了すると、アプリケーション・データが

SSLEngineを流れる可能性があります。 アウトバウンド・アプリケーション・メッセージは暗号化され、データの整合性が確保されます。インバウンド・メッセージでは、この逆の手続きが行われます。 - 再ハンドシェーキング: いずれの側も、アプリケーション・データ・フェーズ中いつでもセッションの再ネゴシエーションをリクエストできます。 アプリケーション・データに新しいハンドシェーク・データを混合できます。 再ハンドシェイク・フェーズを開始する前に、アプリケーションは有効な暗号スイートのリストやクライアント認証を使用するかどうかなどのTLS通信パラメータをリセットできますが、クライアント/サーバー・モード間では変更できません。 前述のように、ハンドシェイクが開始された後、新しい

SSLEngine構成設定は、次のハンドシェイクまで使用されません。 - クローズ: 接続が不要になった場合、アプリケーションは

SSLEngineをクローズし、基礎となるトランスポート・メカニズムを閉じる前に残りのメッセージをピアに送信または受信する必要があります。 いったん閉じられたエンジンを再利用することはできません。新しいSSLEngineを作成する必要があります。

SSLEngineの操作のステータスについて

エンジンのステータスおよびアプリケーションが実行するアクションを示すために、「非ブロッキングSocketChannelの使用」の例に示すように、SSLEngine.wrap()およびSSLEngine.unwrap()メソッドはSSLEngineResultインスタンスを返します。 このSSLEngineResultオブジェクトには、エンジンの全体的なステータスとハンドシェークのステータスの2つのステータス情報が格納されます。

全体的なステータスは、SSLEngineResult.Status enumによって表されます。 次のステータスがあります。

OK

エラーはありませんでした。CLOSED

操作によってSSLEngineが閉じられたか、操作はすでに閉じられていたために完了できませんでした。BUFFER_UNDERFLOW

入力バッファのデータが不十分で、アプリケーションがピアから追加のデータを取得する(ネットワークから追加のデータを読み取ることによってなど)必要があることを示しています。BUFFER_OVERFLOW

出力バッファに結果を保持するためのスペースが不足しており、アプリケーションは目的のバッファをクリアするか、大きくする必要があることを示しています。

「BUFFER_UNDERFLOWおよびBUFFER_OVERFLOWの処理」の例は、SSLEngine.unwrap()メソッドのBUFFER_UNDERFLOWおよびBUFFER_OVERFLOWステータスを処理する方法を示しています。 SSLSession.getApplicationBufferSize()およびSSLSession.getPacketBufferSize()を使用して、バイト・バッファのサイズを決定します。

SSLEngineResult res = engine.unwrap(peerNetData, peerAppData);

switch (res.getStatus()) {

case BUFFER_OVERFLOW:

// Maybe need to enlarge the peer application data buffer.

if (engine.getSession().getApplicationBufferSize() > peerAppData.capacity()) {

// enlarge the peer application data buffer

} else {

// compact or clear the buffer

}

// retry the operation

break;

case BUFFER_UNDERFLOW:

// Maybe need to enlarge the peer network packet buffer

if (engine.getSession().getPacketBufferSize() > peerNetData.capacity()) {

// enlarge the peer network packet buffer

} else {

// compact or clear the buffer

}

// obtain more inbound network data and then retry the operation

break;

// Handle other status: CLOSED, OK

...

}

ハンドシェークのステータスは、SSLEngineResult.HandshakeStatus enumによって表されます。 それらは、ハンドシェークが完了しているかどうか、発信側はピアから追加のハンドシェーク・データを取得する必要があるかどうか、またピアに追加のハンドシェーク・データを送信する必要があるかどうかなどを表します。 使用可能なステータスは次のとおりです。

FINISHED

SSLEngineはハンドシェイクを終了しました。NEED_TASK

ハンドシェークを続行するには、SSLEngineに1つ以上の委任タスクの結果が必要です。NEED_UNWRAP

ハンドシェークを続行するには、SSLEngineがリモート側からデータを受信する必要があります。NEED_UNWRAP_AGAIN

ハンドシェイクを続行するには、SSLEngineをアンラップする必要があります。 この値は、まだ解釈されていないデータをリモート側から以前に受け取っており再度受け取る必要がないことを示しています。このデータはJSSEフレームワークに受信されていますが、まだ処理されていません。NEED_WRAP

ハンドシェークを続行するには、SSLEngineがリモート側にデータを送信する必要があるため、SSLEngine.wrap()をコールする必要があります。NOT_HANDSHAKING

SSLEngineは現在ハンドシェイクされていません。

結果ごとに2つのステータスを持つと、SSLEngineはアプリケーションが2つのアクションを実行する必要があることを示すことができます: ハンドシェークに対応したものと、wrap()およびunwrap()メソッドの全体的なステータスを表すもの。 たとえば、エンジンは、単一のSSLEngine.unwrap()コールの結果として、入力データが正常に処理されたことを示すSSLEngineResult.Status.OKを返し、アプリケーションがピアからさらにTLSエンコードされたデータを取得し、ハンドシェイクを続行できるように再度SSLEngine.unwrap()に指定する必要があることを示すSSLEngineResult.HandshakeStatus.NEED_UNWRAPを返すことができます。 お気付きのとおり、先の例はかなり単純化されていますが、これらすべてのステータスを適正に処理するにはコードをかなり拡張する必要があります。

「ハンドシェイク・ステータスおよび全体ステータスのチェックと処理」の例は、ハンドシェイク・ステータス、およびwrap()メソッドとunwrap()メソッドの全体的なステータスをチェックしてハンドシェイク・データを処理する方法を示しています。

void doHandshake(SocketChannel socketChannel, SSLEngine engine,

ByteBuffer myNetData, ByteBuffer peerNetData) throws Exception {

// Create byte buffers to use for holding application data

int appBufferSize = engine.getSession().getApplicationBufferSize();

ByteBuffer myAppData = ByteBuffer.allocate(appBufferSize);

ByteBuffer peerAppData = ByteBuffer.allocate(appBufferSize);

// Begin handshake

engine.beginHandshake();

SSLEngineResult.HandshakeStatus hs = engine.getHandshakeStatus();

// Process handshaking message

while (hs != SSLEngineResult.HandshakeStatus.FINISHED &&

hs != SSLEngineResult.HandshakeStatus.NOT_HANDSHAKING) {

switch (hs) {

case NEED_UNWRAP:

// Receive handshaking data from peer

if (socketChannel.read(peerNetData) < 0) {

// The channel has reached end-of-stream

}

// Process incoming handshaking data

peerNetData.flip();

SSLEngineResult res = engine.unwrap(peerNetData, peerAppData);

peerNetData.compact();

hs = res.getHandshakeStatus();

// Check status

switch (res.getStatus()) {

case OK :

// Handle OK status

break;

// Handle other status: BUFFER_UNDERFLOW, BUFFER_OVERFLOW, CLOSED

...

}

break;

case NEED_WRAP :

// Empty the local network packet buffer.

myNetData.clear();

// Generate handshaking data

res = engine.wrap(myAppData, myNetData);

hs = res.getHandshakeStatus();

// Check status

switch (res.getStatus()) {

case OK :

myNetData.flip();

// Send the handshaking data to peer

while (myNetData.hasRemaining()) {

socketChannel.write(myNetData);

}

break;

// Handle other status: BUFFER_OVERFLOW, BUFFER_UNDERFLOW, CLOSED

...

}

break;

case NEED_TASK :

// Handle blocking tasks

break;

// Handle other status: // FINISHED or NOT_HANDSHAKING

...

}

}

// Processes after handshaking

...

}

TLSプロトコル用のSSLEngine

この項では、SSLEngineオブジェクトを作成し、それを使用してTLSデータを生成および処理する方法を示します。

SSLEngineオブジェクトの作成

SSLEngineオブジェクトを作成するには、SSLContext.createSSLEngine()メソッドを使用します。 次に、クライアントまたはサーバーとして動作するようにエンジンを構成し、使用する暗号化方式群やクライアント認証が必要かどうかなどの他の構成パラメータも設定します。 SSLContext.createSSLEngineメソッドは、javax.net.ssl.SSLEngineオブジェクトを作成します。

「JKSをキーストアとするTLS用のSSLEngineクライアントの作成」の例は、JKSをキーストアとして使用するTLS用のSSLEngineクライアントを作成する方法を示しています。

ノート: サーバー名とポート番号は、サーバーとの通信には使用されません(すべてのトランスポートはアプリケーションが担当します)。 それらは、SSLセッションキャッシングおよび取得すべきサーバー・クレデンシャルを決定するために、Kerberosベースの暗号化方式群の実装に使用するJSSEプロバイダへのヒントです。

import javax.net.ssl.*;

import java.security.*;

// Create and initialize the SSLContext with key material

char[] passphrase = "passphrase".toCharArray();

// First initialize the key and trust material

KeyStore ksKeys = KeyStore.getInstance("JKS");

ksKeys.load(new FileInputStream("testKeys"), passphrase);

KeyStore ksTrust = KeyStore.getInstance("JKS");

ksTrust.load(new FileInputStream("testTrust"), passphrase);

// KeyManagers decide which key material to use

KeyManagerFactory kmf = KeyManagerFactory.getInstance("PKIX");

kmf.init(ksKeys, passphrase);

// TrustManagers decide whether to allow connections

TrustManagerFactory tmf = TrustManagerFactory.getInstance("PKIX");

tmf.init(ksTrust);

// Get an instance of SSLContext for TLS protocols

sslContext = SSLContext.getInstance("TLS");

sslContext.init(kmf.getKeyManagers(), tmf.getTrustManagers(), null);

// Create the engine

SSLEngine engine = sslContext.createSSLengine(hostname, port);

// Use as client

engine.setUseClientMode(true);TLSデータの生成と処理

2つの主要なSSLEngineメソッドはwrap()とunwrap()です。 それらは、それぞれネットワーク・データの生成と消費を担当します。 SSLEngineオブジェクトの状態に応じて、このデータはハンドシェーク・データかアプリケーション・データになります。

それぞれのSSLEngineオブジェクトには、存続期間中に数種類の段階があります。 アプリケーション・データを送信または受信できるようにするには、SSL/TLSプロトコルで、暗号化パラメータを確立するためのハンドシェークが必要です。 このハンドシェークでは、SSLEngineオブジェクトによる一連のやり取りのステップが必要です。

初期ハンドシェーク時に、wrap()およびunwrap()メソッドはハンドシェーク・データを生成および消費し、アプリケーションはデータのトランスポートを担当します。 wrap()およびunwrap()メソッド・シーケンスは、ハンドシェークが終了するまで繰り返されます。 それぞれのSSLEngine操作によりSSLEngineResultクラスのインスタンスが生成され、その中のSSLEngineResult.HandshakeStatusフィールドは、ハンドシェークを進めるために実行する必要のある次の動作を決定するために使用されます。

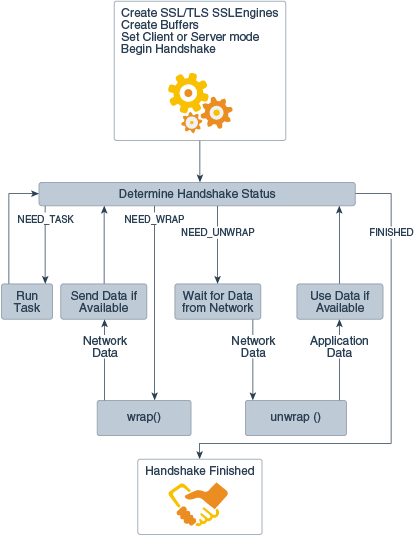

図「TLSハンドシェイク中の状態マシン」は、典型的なTLSハンドシェイク中の状態マシンと、対応するメッセージおよびステータスを示しています:

ハンドシェイクのステータスが決定される前に、次のステップが実行されます:

- SSL/TLS SSLEnginesの作成

- バッファの作成

- サーバー・モードのクライアントの設定

- ハンドシェイクを開始

この図は、可能なハンドシェイク・ステータスの一部を示しています。 セクション「SSLEngine操作ステータスの理解」では、これらのステータスについて詳細に説明します:

NEED_TASKNEED_WRAPNEED_UNWRAPFINISHED

ハンドシェークの完了時に、wrap()をさらに呼び出すと、アプリケーション・データおよびパッケージを消費してトランスポートしようとします。 unwrap()メソッドはその逆を試みます。

ピアにデータを送信するには、まずアプリケーションがSSLEngine.wrap()を介して送信するデータを提供し、対応するSSL/TLSエンコード・データを取得します。 次にアプリケーションは、選択したトランスポート・メカニズムを使用してエンコード・データをピアに送信します。 アプリケーションは、トランスポート・メカニズムを介してピアからSSL/TLSエンコード・データを受け取ると、SSLEngine.unwrap()を介してそのデータをSSLEngineに送り、ピアによって送信されたプレーン・テキスト・データを取得します。

「非ブロッキングSocketChannelの使用」の例は、非ブロッキングSocketChannelを使用してピアと通信するSSLアプリケーションを示しています。

ノート: この例は、非ブロックSocketChannelを組み込んだSelectorを使用することにより、堅牢性と拡張性を高めることができます。

例「非ブロッキングSocketChannelの使用」では、文字列helloは、例「JKSをキーストアとするTLS用のSSLEngineクライアントの作成」で作成したSSLEngineを使用してエンコードすることによってピアに送信されます。 これは、バイト・バッファの大きさを決定するために、SSLSessionからの情報を使用しています。

// Create a nonblocking socket channel

SocketChannel socketChannel = SocketChannel.open();

socketChannel.configureBlocking(false);

socketChannel.connect(new InetSocketAddress(hostname, port));

// Complete connection

while (!socketChannel.finishedConnect()) {

// do something until connect completed

}

// Create byte buffers to use for holding application and encoded data

SSLSession session = engine.getSession();

ByteBuffer myAppData = ByteBuffer.allocate(session.getApplicationBufferSize());

ByteBuffer myNetData = ByteBuffer.allocate(session.getPacketBufferSize());

ByteBuffer peerAppData = ByteBuffer.allocate(session.getApplicationBufferSize());

ByteBuffer peerNetData = ByteBuffer.allocate(session.getPacketBufferSize());

// Do initial handshake

doHandshake(socketChannel, engine, myNetData, peerNetData);

myAppData.put("hello".getBytes());

myAppData.flip();

while (myAppData.hasRemaining()) {

// Generate SSL/TLS encoded data (handshake or application data)

SSLEngineResult res = engine.wrap(myAppData, myNetData);

// Process status of call

if (res.getStatus() == SSLEngineResult.Status.OK) {

myAppData.compact();

// Send SSL/TLS encoded data to peer

while(myNetData.hasRemaining()) {

int num = socketChannel.write(myNetData);

if (num == 0) {

// no bytes written; try again later

}

}

}

// Handle other status: BUFFER_OVERFLOW, CLOSED

...

}

「非ブロックSocketChannelからのデータの読取り」の例は、同じ非ブロッキングSocketChannelからデータを読み取って、「JKSをキーストアとするTLS用のSSLEngineクライアントの作成」の例で作成したSSLEngineを使用してプレーン・テキスト・データを抽出する方法を示しています。 このコードが反復されるごとに、ハンドシェーク処理が進行しているかどうかに応じて、プレーン・テキストが生成されたり、生成されなかったりします。

// Read SSL/TLS encoded data from peer

int num = socketChannel.read(peerNetData);

if (num == -1) {

// The channel has reached end-of-stream

} else if (num == 0) {

// No bytes read; try again ...

} else {

// Process incoming data

peerNetData.flip();

res = engine.unwrap(peerNetData, peerAppData);

if (res.getStatus() == SSLEngineResult.Status.OK) {

peerNetData.compact();

if (peerAppData.hasRemaining()) {

// Use peerAppData

}

}

// Handle other status: BUFFER_OVERFLOW, BUFFER_UNDERFLOW, CLOSED

...

}

ブロック・タスクの処理

ハンドシェーク時に、SSLEngineはブロックしたり処理に長い時間がかかったりするタスクに直面することがあります。 たとえば、TrustManagerは、リモート証明書検証サービスに接続する必要があることがあります。またはKeyManagerは、クライアント認証の一環として使用する証明書を決定するようにユーザーに求める必要があることがあります。 SSLEngineの非ブロック性を保持するため、エンジンはそれらのタスクに直面した場合にSSLEngineResult.HandshakeStatus.NEED_TASKを返します。 このステータスを受け取ると、アプリケーションはSSLEngine.getDelegatedTask()を呼び出してタスクを取得し、その要件に適したスレッド・モデルを使用してタスクを処理すべきです。 アプリケーションは、たとえばスレッド・プールからスレッドを入手してタスクを処理し、メイン・スレッドは他の入出力を処理できます。

次のコードは、新しく作成されたスレッドで各タスクを実行します。

if (res.getHandshakeStatus() == SSLEngineResult.HandshakeStatus.NEED_TASK) {

Runnable task;

while ((task = engine.getDelegatedTask()) != null) {

new Thread(task).start();

}

}

SSLEngineは、未処理のタスクすべてが完了するまで、将来のwrap()およびunwrap()呼出しをブロックします。

シャットダウン

SSL/TLS接続を正しい順序でシャットダウンするため、SSL/TLSプロトコルではクローズ・メッセージを送信する必要があります。 したがって、アプリケーションがSSL/TLS接続を終了する場合は、最初にSSLEngineからクローズ・メッセージを取得し、トランスポート・メカニズムを使用してそれらのメッセージをピアに送信して、最後にトランスポート・メカニズムをシャットダウンします。 例6にこれを示します。

// Indicate that application is done with engine

engine.closeOutbound();

while (!engine.isOutboundDone()) {

// Get close message

SSLEngineResult res = engine.wrap(empty, myNetData);

// Check res statuses

// Send close message to peer

while(myNetData.hasRemaining()) {

int num = socketChannel.write(myNetData);

if (num == 0) {

// no bytes written; try again later

}

myNetData().compact();

}

}

// Close transport

socketChannel.close();

SSLEngineを明示的に閉じるアプリケーションに加え、SSLEngineは、ピアによって(ハンドシェーク・データを処理している間のクローズ・メッセージの受取りによる)、またはアプリケーション・データやハンドシェーク・データを処理している間に、SSLExceptionをスローすることによって示される、エラーが発生しているSSLEngineによって閉じられることがあります。 そのような場合、アプリケーションはSSLEngine.wrap()を呼び出してクローズメッセージを取得し、SSLEngine.isOutboundDone()がtrue値を返すまで(例6に示すように)、またはSSLEngineResult.getStatus()がCLOSEDを返すまで、それをピアに送信すべきです。

正常なシャットダウンに加え、クローズメッセージが交換される前にトランスポート・リンクを切断する非常シャットダウンもあります。 前の例では、アプリケーションは非ブロックSocketChannelからの読取りを実行しようとすると-1またはIOExceptionを受け取り、非ブロックSocketChannelへの書込みを実行しようとするとIOExceptionを受け取ります。 入力データの最後に達したら、engine.closeInbound()を呼び出して、SSLEngineによって、リモートのピアがSSL/TLSの観点から正常に閉じたことを検証すべきです。 次にアプリケーションは、例6の手順を使用して、正常なシャットダウンを試みてください。 SSLSocketと異なり、SSLEngineを使用するアプリケーションは、多くの状態移行、ステータスおよびプログラミングを処理する必要があります。 SSLEngineベースのアプリケーションの作成の詳細は、「SSLEngineの使用を示すサンプル・コード」を参照してください。

SSLSessionおよびExtendedSSLSession

javax.net.ssl.SSLSessionインタフェースは、SSLSocketまたはSSLEngine接続の2つのピアの間でネゴシエーションされたセキュリティ・コンテキストを表します。 一度確立されたセッションは、同じ2つのピアの間で接続されるそのあとのSSLSocketまたはSSLEngineオブジェクトによっても共有できます。

場合によっては、ハンドシェーク中に取り決めたパラメータが、後のハンドシェークでトラストについて判断を下す際に必要になることもあります。 たとえば、有効な署名アルゴリズムのリストによって、認証に使用できる証明書タイプが制限されることがあります。 SSLSessionはハンドシェーク時に、SSLSocketまたはSSLEngineのgetHandshakeSession()を呼び出すことによって取得できます。 TrustManagerまたはKeyManagerの実装により、getHandshakeSession()メソッドを使用して、それらが判断を下す際に役立つセッション・パラメータに関する情報を取得できます。

完全に初期化されたSSLSessionには暗号化方式群が含まれ、これは、リモート・ピアのネットワーク・アドレスに関する権限のないヒントと同様、セキュアなソケットの通信でも使用され、作成や最後の使用の時点などで、管理情報としても使用されます。 セッションには、SSLSocketまたはSSLEngine接続による通信を暗号化して整合性を保証する暗号キーを作成するために使用される、ピア間でネゴシエーションされた共用マスターとなる秘密も含まれます。 このマスターとなる秘密の値は、基盤となるセキュアなソケット実装のみに伝えられ、SSLSession APIによって公開されません。

Java SE では、TLS 1.2セッションはSSLSessionの実装であるExtendedSSLSessionによって表されます。 ExtendedSSLSessionクラスは、ローカル実装およびピアによってサポートされる署名アルゴリズムを記述するメソッドを追加します。 ExtendedSSLSessionインスタンスで呼び出されるgetRequestedServerNames()メソッドは、要求されたServer Name Indication (SNI)拡張でSNIServerNameオブジェクトのリストを取得するために使用します。 サーバーは、要求されたサーバー名を使用して、適切な認証証明書の選択やセキュリティ・ポリシーのその他の側面をガイドする必要があります。 クライアントは、要求されたサーバー名を使用して、ピアの識別情報のエンドポイントの識別やセキュリティ・ポリシーのその他の側面をガイドする必要があります。

SSLSessionでのgetPacketBufferSize()およびgetApplicationBufferSize()メソッドの呼出しは、SSLEngineによって使用される適切なバッファ・サイズを決定するために使用します。

ノート: SSL/TLSプロトコルは、実装が最大16Kバイト(KB)のプレーン・テキストを含むパケットを生成することを指定します。 ただし、一部の実装はこの指定に違反し、32Kバイトまでの大きいレコードを生成します。 SSLEngine.unwrap()コードが大きいインバウンド・パケットを検出した場合、SSLSessionから返されるバッファ・サイズは動的に更新されます。 アプリケーションは常に、必要に応じてBUFFER_OVERFLOWおよびBUFFER_UNDERFLOWのステータスをチェックして、対応するバッファを拡大するべきです。 SunJSSEは、常に標準に準拠した16 KBレコードを送信し、着信32 KBレコードを許可します。 回避策については、「JSSEのカスタマイズ」のシステム・プロパティjsse.SSLEngine.acceptLargeFragmentsを参照してください。

HttpsURLConnectionクラス

HTTPSプロトコルはHTTPプロトコルに似ていますが、データを要求または受信する前に、まずSSL/TLSソケットを利用してセキュアなチャネルを確立してピアの識別情報を検証します。 javax.net.ssl.HttpsURLConnectionクラスはjava.net.HttpsURLConnectionクラスを拡張し、HTTPSに固有の機能のサポートを追加します。 HTTPS URLの構築および使用方法の詳細は、java.net.URL、java.net.URLConnection、java.net.HttpURLConnectionおよびjavax.net.ssl.HttpURLConnectionクラスに関するAPIの仕様のセクションを参照してください。

HttpsURLConnectionインスタンスを取得する際、URLConnection.connect()メソッドを使用して実際にネットワーク接続を開始する前に、複数のHTTPおよびHTTPSパラメータを構成できます。 これらについては、次を参照してください。

割当て済のSSLSocketFactoryの設定

状況によっては、HttpsURLConnectionのインスタンスによって使用されるSSLSocketFactoryを指定した方がよい場合があります。 たとえば、デフォルト実装ではサポートされないプロキシ・タイプを使用してトンネリングを行いたいと考える場合があります。 新しいSSLSocketFactoryは、すでに必要なトンネリングの完了したソケットを返すことができます。このため、HttpsURLConnectionは追加のプロキシを使用できます。

HttpsURLConnectionクラスには、ロード時に割り当てられたデフォルトのSSLSocketFactoryがあります(これはSSLSocketFactory.getDefault()メソッドによって返されるファクトリです)。 以降、HttpsURLConnectionのインスタンスは、staticメソッドHttpsURLConnection.setDefaultSSLSocketFactoryによってクラスに新しいデフォルトのSSLSocketFactoryが割り当てられるまで、現在のデフォルトのSSLSocketFactoryを継承します。 HttpsURLConnectionのインスタンスが作成された後、setSSLSocketFactory()メソッドへの呼出しにより、このインスタンス上の継承されたSSLSocketFactoryをオーバーライドできます。

ノート: デフォルトのstatic SSLSocketFactoryの変更はHttpsURLConnectionの既存のインスタンスに影響しません。 既存のインスタンスを変更するには、setSSLSocketFactory()メソッドの呼出しが必要です。

getSSLSocketFactory()メソッドまたはgetDefaultSSLSocketFactory()メソッドを呼び出すことにより、インスタンスごと、またはクラスごとにSSLSocketFactoryを取得できます。

割当て済のHostnameVerifierの設定

URLのホスト名がSSL/TLSハンドシェークの一部として受け取ったクレデンシャル内のホスト名と一致しない場合、URL不正行為が発生した可能性があります。 実装で、十分な確信を持ってホスト名の一致を判断できない場合、SSL実装で、インスタンスの割当て済HostnameVerifierのコールバックを実行して、より詳しいチェックを行います。 ホスト名ベリファイアは、ホスト名パターン・マッチングを実行したり、対話型のダイアログ・ボックスを表示したりなど、判定を下すために必要なあらゆるステップを取ることができます。 ホスト名ベリファイアによる検証に失敗した場合は、接続が切断されます。 ホスト名の検証に関する詳細については、RFC 2818を参照してください。

setHostnameVerifier()メソッドおよびsetDefaultHostnameVerifier()メソッドの動作は、インスタンスごと、またはクラスごとにHostnameVerifierオブジェクトが割り当てられ、現在の値がgetHostnameVerifier()メソッドまたはgetDefaultHostnameVerifier()メソッドの呼出しによって取得できる点で、setSSLSocketFactory()メソッドおよびsetDefaultSSLSocketFactory()メソッドと似ています。

サポート・クラスとインタフェース

このセクションのクラスとインタフェースは、SSLSocketFactory、SSLServerSocketFactoryおよびSSLEngineオブジェクトを作成するために使用されるSSLContextオブジェクトの作成と初期化をサポートするために提供されます。 サポート・クラスとインタフェースはjavax.net.sslパッケージに含まれています。

このセクションで説明する3つのクラス(SSLContext、KeyManagerFactoryおよびTrustManagerFactory)はエンジン・クラスです。 エンジン・クラスとは、特定のアルゴリズムのAPIクラス(SSLContextの場合はプロトコル)です。その実装では1つまたは複数の暗号化サービス・プロバイダ(プロバイダ)パッケージで提供されることがあります。 プロバイダとエンジン・クラスの詳細は、「Java暗号化アーキテクチャ・リファレンス・ガイド」の「設計方針」と「概念」のセクションを参照してください。

JSSEに標準付属のSunJSSEプロバイダは、SSLContext、KeyManagerFactoryおよびTrustManagerFactory実装と、標準のjava.security APIのエンジン・クラスの実装を提供します。 次の表に、SunJSSEによって提供される実装を示します。

| 実装されるエンジン・クラス | アルゴリズムまたはプロトコル |

|---|---|

KeyStore |

PKCS12 |

KeyManagerFactory |

PKIX、SunX509 |

TrustManagerFactory |

PKIX (X509またはSunPKIX)、SunX509 |

SSLContext |

SSLv3(1), TLSv1, TLSv1.1, TLSv1.2, TLSv1.3 (JDK 8u261以降) |

SSLContextクラス

javax.net.ssl.SSLContextクラスは、セキュアなソケット・プロトコルの実装のエンジン・クラスです。 このクラスのインスタンスは、SSLソケット・ファクトリおよびSSLエンジンのファクトリとして動作します。 SSLContextオブジェクトは、そのコンテキストの下で作成されたすべてのオブジェクトで共有される状態情報をすべて保持します。 たとえば、セッションの状態は、ソケット・ファクトリにより作成され、コンテキストにより提供されたソケットによってハンドシェーク・プロトコルが取り決められると、SSLContextと関連付けられます。 キャッシュに書き込まれたこれらのセッションは、同じコンテキストで作成された別のソケットで再利用したり共有することができます。

各インスタンスは、認証の実行に必要なキー、証明書チェーン、および信頼されたルートCA証明書を使ってinitメソッドで構成されます。 この構成は、キーとトラスト・マネージャの形で提供されます。 これらのマネージャは認証をサポートし、コンテキストによってサポートされる暗号群のキー合意を提供します。

現在は、X.509ベースのマネージャだけがサポートされています。

SSLContextクラスの取得と初期化

SSLContextを取得して初期化するには、次の2つの方法があります。

- もっとも簡単な方法は、

SSLSocketFactoryまたはSSLServerSocketFactoryクラスでgetDefaultstaticメソッドを呼び出すことです。 このメソッドは、デフォルトのKeyManager、TrustManagerおよびSecureRandom(セキュアな乱数ジェネレータ)を使用してデフォルトのSSLContextを作成します。 デフォルトのKeyManagerFactoryおよびTrustManagerFactoryを使用すると、KeyManagerおよびTrustManagerがそれぞれ作成されます。 使用するキー・データは、「デフォルトのキーストアとトラストストア、ストア・タイプ、およびストア・パスワードのカスタマイズ」で説明するシステム・プロパティで指定されるデフォルトのキーストアおよびトラストストアにあります。 - 作成したコンテキストの動作を呼出し側でもっとも厳密に制御できるようにするアプローチは、

SSLContextクラスでstaticメソッドgetInstance()を呼び出し、さらにそのインスタンスの適切なinit()メソッドを呼び出してコンテキストを初期化することです。init()メソッドの1つのバリアントは、KeyManagerオブジェクトの配列、TrustManagerオブジェクトの配列、およびSecureRandomオブジェクトの3つの引数を取ります。 適切なインタフェースを実装するか、実装を生成するKeyManagerFactoryクラスとTrustManagerFactoryクラスを使用して、KeyManagerオブジェクトとTrustManagerオブジェクトが作成されます。 次に、KeyManagerFactoryおよびTrustManagerFactoryを、TrustManagerFactoryまたはKeyManagerFactoryクラスのinit()メソッドへの引数として渡されたKeyStoreに含まれるキー・データでそれぞれ初期化できます。 最後に、TrustManagerFactoryのgetTrustManagers()メソッドとKeyManagerFactoryのgetKeyManagers()メソッドを呼び出して、トラスト・データまたはキー・データの型ごとに1つずつトラスト・マネージャまたはキー・マネージャの配列を取得できます。

SSL接続が確立されると、SSLSessionが作成され、これには設定した識別情報、使用する暗号化方式群などの様々な情報が含まれます。 次にSSLSessionを使用して、2つのエンティティ間の進行中の関係と状態情報が記述されます。 各SSL接続には、一度に1つのセッションが含まれますが、そのセッションがエンティティ間の接続に、同時に、または連続して何度も使用されることがあります。

SSLContextオブジェクトの作成

他のJCAプロバイダ・ベースのエンジン・クラスと同様に、SSLContextオブジェクトは、SSLContextクラスのgetInstance()ファクトリ・メソッドを使用して作成されます。 このようなstaticメソッドは、最低限要求されたセキュアなソケット・プロトコルを実装するインスタンスを返します。 返されるインスタンスはその他のプロトコルも実装できます。 たとえば、getInstance("TLSv1.2")は、TLSv1、TLSv1.1およびTLSv1.2を実装するインスタンスを返すことができます。 getSupportedProtocols()メソッドは、このコンテキストからSSLSocket、SSLServerSocketまたはSSLEngineが作成されたときに、サポート対象のプロトコルのリストを返します。 実際のSSL接続でどのプロトコルを有効にするかは、setEnabledProtocols(String[] protocols)メソッドを使用して制御できます。

ノート: SSLSocketFactory.getDefault()メソッドを呼び出すと、SSLContextオブジェクトが自動的に作成され、初期化され、SSLSocketFactoryクラスに静的に割り当てられます。 したがって、デフォルト動作をオーバーライドする場合を除き、SSLContextオブジェクトを直接作成したり初期化したりする必要はありません。

getInstance()ファクトリ・メソッドを呼び出してSSLContextオブジェクトを作成するには、プロトコル名を指定する必要があります。 または、要求されたプロトコルの実装を提供するプロバイダを次のように指定することもできます。

public static SSLContext getInstance(String protocol);public static SSLContext getInstance(String protocol, String provider);public static SSLContext getInstance(String protocol, Provider provider);

プロトコル名のみを指定すると、システムは、要求されたプロトコルの実装がその環境で利用できるかどうかを判断します。 複数の実装がある場合、より望ましいものがあるかどうかを判断します。

プロトコル名とプロバイダの両方を指定すると、システムは、要求されたプロトコルの実装が要求されたプロバイダにあるかどうかを判断します。 実装がない場合は、例外がスローされます。

プロトコルは、希望するセキュアなソケット・プロトコルを記述する文字列(TLSなど)です。 SSLContextオブジェクトの一般的なプロトコル名は、付録Aで定義されています。

SSLContextは次のように取得できます。

SSLContext sc = SSLContext.getInstance("TLS");

新しく作成されたSSLContextは、initメソッドを呼び出すことによって初期化すべきです。

public void init(KeyManager[] km, TrustManager[] tm, SecureRandom random);

KeyManager[]パラメータがnullの場合、このコンテキストには空のKeyManagerが定義されます。 TrustManager[]パラメータがnullの場合、インストールされたセキュリティ・プロバイダは、TrustManagerFactoryのもっとも優先度の高い実装で検索され、適切なTrustManagerが取得されます。 同様に、SecureRandomパラメータもNULLにできます。その場合、デフォルト実装が使用されます。

内部のデフォルト・コンテキストが使用される場合(SSLContextはSSLSocketFactory.getDefault()またはSSLServerSocketFactory.getDefault()によって作成されるなど)、デフォルトのKeyManagerとTrustManagerが作成されます。 また、デフォルトのSecureRandom実装も選択されます。

TrustManagerインタフェース

TrustManagerは、提示された認証クレデンシャルの信頼性を判定します。 信頼できないクレデンシャルの場合、接続は切断されます。 セキュアなソケット・ピアのリモート識別情報を認証するには、1つまたは複数のTrustManagerオブジェクトでSSLContextオブジェクトを初期化する必要があります。 サポートされる認証メカニズムのそれぞれに対し、TrustManagerを1つずつ渡す必要があります。 SSLContextの初期化にnullが渡されると、自動的にトラスト・マネージャが作成されます。 通常、単一のトラスト・マネージャは、X.509公開キー証明書(X509TrustManagerなど)に基づく認証をサポートしています。 セキュアなソケット実装には、共有の秘密キー、Kerberos、またはほかのメカニズムに基づく認証をサポートするものもあります。

TrustManagerオブジェクトはTrustManagerFactoryによって、またはインタフェースの具体的な実装を提供することによって作成されます。

TrustManagerFactoryクラス

javax.net.ssl.TrustManagerFactoryはプロバイダ・ベースのサービスのエンジン・クラスで、1つまたは複数の型のTrustManagerオブジェクトのファクトリとして動作します。 これはプロバイダ・ベースなので、追加のファクトリを実装して構成し、より高度なサービスを提供したり、インストール固有の認証ポリシーを実装する追加または代替のトラスト・マネージャを提供できます。

TrustManagerFactoryの作成

このクラスのインスタンスはSSLContextと同様の方法で作成しますが、getInstanceメソッドにプロトコル名ではなくアルゴリズム名の文字列を渡す点が異なります。

TrustManagerFactory tmf = TrustManagerFactory.getInstance(String algorithm); TrustManagerFactory tmf = TrustManagerFactory.getInstance(String algorithm, String provider); TrustManagerFactory tmf = TrustManagerFactory.getInstance(String algorithm, Provider provider);

呼出しの例を次に示します。

TrustManagerFactory tmf =

TrustManagerFactory.getInstance("PKIX", "SunJSSE");

前述のコールでは、SunJSSEプロバイダのPKIXトラスト・マネージャ・ファクトリのインスタンスが作成されます。 このファクトリを使用して、X.509 PKIXベースの証明書パス妥当性検査を実行するトラスト・マネージャを作成できます。

SSLContextを初期化する場合は、トラスト・マネージャ・ファクトリから作成したトラスト・マネージャを使用するか、CertPath APIなどを使用して独自のトラスト・マネージャを記述できます。 詳細については、「Java PKIプログラマーズ・ガイド」を参照してください。 X509TrustManagerインタフェースを使用してトラスト・マネージャを実装する場合は、トラスト・マネージャ・ファクトリを使用する必要はありません。

新しく作成されたファクトリは、init()メソッドの1つを呼び出すことによって初期化してください。

public void init(KeyStore ks); public void init(ManagerFactoryParameters spec);

使用するTrustManagerFactoryに適したinit()メソッドを呼び出します。 不明な場合は、プロバイダのベンダーに問い合わせてください。

SunJSSEプロバイダのSunX509 TrustManagerFactoryなど、多くのファクトリでは、KeyStoreがTrustManagerFactoryの初期化に必要な唯一の情報であるため、最初のinitメソッドをコールするのが適切です。 TrustManagerFactoryはKeyStoreに、認証チェック中に信頼すべきリモート証明書の情報を問い合わせます。

プロバイダでは、KeyStore以外の初期化パラメータを必要とすることがあります。 そのプロバイダのユーザーは、プロバイダによる定義に従って、適切なManagerFactoryParametersの実装を渡すことが期待されます。 そのあと、プロバイダはManagerFactoryParameters実装の特定のメソッドを呼び出し、必要な情報を取得できます。

たとえば、TrustManagerFactoryプロバイダが、そのプロバイダを使用するアプリケーションからの初期化パラメータB、RおよびSを必要としているとします。 KeyStore以外の初期化パラメータを必要とするすべてのプロバイダと同様に、プロバイダはアプリケーションがManagerFactoryParametersの特定のサブインタフェースを実装するクラスのインスタンスを提供することを必要とします。 たとえば、プロバイダは呼出し側のアプリケーションがMyTrustManagerFactoryParamsのインスタンスを実装して作成し、2つ目のinit()メソッドに渡すことを必要としているとします。 次の例に、MyTrustManagerFactoryParamsがどのように見えるかを示します。

public interface MyTrustManagerFactoryParams extends ManagerFactoryParameters {

public boolean getBValue();

public float getRValue();

public String getSValue():

}

一部のトラスト・マネージャでは、KeyStoreオブジェクトやその他のパラメータで明示的に初期化されなくても、信頼性を判定できます。 たとえば、LDAP経由でローカル・ディレクトリ・サービスのトラスト・データにアクセスしたり、オンラインの証明書ステータスチェックサーバーをリモートで使用したり、または標準のローカル位置からデフォルトのトラスト・データにアクセスすることもできます。

PKIX TrustManagerのサポート

デフォルトのトラスト・マネージャのアルゴリズムは「PKIX」です。 これは、java.securityファイルのssl.TrustManagerFactory.algorithmプロパティを編集することによって変更できます。

PKIXトラスト・マネージャ・ファクトリはインストールされたセキュリティ・プロバイダのCertPath PKIX実装を使用します。 トラスト・マネージャ・ファクトリを初期化するには、通常のinit(KeyStore ks)メソッドを使用するか、javax.net.ssl.CertPathTrustManagerParametersクラスを使用して、CertPathパラメータをPKIXトラスト・マネージャに渡します。

次の例に、トラスト・マネージャを取得して特定のLDAP証明書ストアを使用する方法と、失効チェックを有効にする方法を示します。

import javax.net.ssl.*;

import java.security.cert.*;

import java.security.KeyStore;

import java.io.FileInputStream;

...

// Obtain Keystore password

char[] pass = System.console().readPassword("Password: ");

// Create PKIX parameters

KeyStore anchors = KeyStore.getInstance("PKCS12");

anchors.load(new FileInputStream(anchorsFile, pass));

PKIXBuilderParameters pkixParams = new PKIXBuilderParameters(anchors, new X509CertSelector());

// Specify LDAP certificate store to use

LDAPCertStoreParameters lcsp = new LDAPCertStoreParameters("ldap.imc.org", 389);

pkixParams.addCertStore(CertStore.getInstance("LDAP", lcsp));

// Specify that revocation checking is to be enabled

pkixParams.setRevocationEnabled(true);

// Wrap PKIX parameters as trust manager parameters

ManagerFactoryParameters trustParams = new CertPathTrustManagerParameters(pkixParams);

// Create TrustManagerFactory for PKIX-compliant trust managers

TrustManagerFactory factory = TrustManagerFactory.getInstance("PKIX");

// Pass parameters to factory to be passed to CertPath implementation

factory.init(trustParams);

// Use factory

SSLContext ctx = SSLContext.getInstance("TLS");

ctx.init(null, factory.getTrustManagers(), null);

init(KeyStore ks)メソッドが使用される場合は、失効チェックが無効にされる点を除いて、デフォルトのPKIXパラメータが使用されます。 有効にするには、com.sun.net.ssl.checkRevocationシステム・プロパティをtrueに設定します。 この設定では、CertPath実装自身が失効情報を見つけられる必要があります。 プロバイダのPKIX実装では多くの場合にこの動作を実行できますが、システム・プロパティcom.sun.security.enableCRLDPをtrueに設定する必要があります。

PKIXおよびCertPath APIの詳細は、「Java PKIプログラマーズ・ガイド」を参照してください。

X509TrustManagerインタフェース

javax.net.ssl.X509TrustManagerインタフェースは、汎用のTrustManagerインタフェースを拡張したものです。 X. 509ベースの認証を使用する場合、トラスト・マネージャによって実装される必要があります。

JSSEを使用したリモート・ソケット・ピアのX.509認証をサポートするには、このインタフェースのインスタンスをSSLContextオブジェクトのinitメソッドに渡す必要があります。

X509TrustManagerの作成

このインタフェースを自分で直接実装するか、プロバイダ・ベースのTrustManagerFactory (たとえば、SunJSSEプロバイダによって提供されます)から取得できます。 また、独自のインタフェースを実装して、ファクトリで生成されたトラスト・マネージャに委譲することもできます。 たとえば、結果の信頼性の判定をフィルタし、グラフィカル・ユーザー・インタフェースからエンド・ユーザーに問い合わせる場合に、これを実行できます。

ノート: NULLのKeyStoreパラメータがSunJSSE PKIXまたはSunX509 TrustManagerFactoryに渡された場合、ファクトリは次のプロセスを使用して信頼資料の検索を試みます:

-

javax.net.ssl.trustStoreプロパティが定義されている場合、TrustManagerFactoryは、このシステム・プロパティで指定されたファイル名を使用してファイルを検索し、KeyStoreパラメータにそのファイルを使用しようとします。javax.net.ssl.trustStorePasswordシステム・プロパティも定義されている場合は、ファイルを開く前に、その値を使用してトラストストアのデータの整合性をチェックします。javax.net.ssl.trustStoreプロパティが定義されているが、指定したファイルが存在しない場合、空のキーストアを使用するデフォルトのTrustManagerが作成されます。 javax.net.ssl.trustStoreシステム・プロパティが指定されていない場合:- ファイル

java-home/lib/security/jssecacertsが存在する場合は、そのファイルが使用されます - ファイル

java-home/lib/security/cacertsが存在する場合は、そのファイルが使用されます - これらのどちらのファイルも存在しない場合、SSL暗号化方式群が匿名であり、認証を行わないので、トラストストアは必要ありません。

- ファイル

ファクトリは、cacertsファイルをチェックする前に、javax.net.ssl.trustStoreセキュリティ・プロパティまたはjssecacertsファイルで指定されたファイルを検索します。 そのため、コード署名の目的で、cacerts内に存在するものとは別に、JSSE固有の一連の信頼されたルート証明書を提供できます。

独自のX509TrustManagerの作成

指定したX509TrustManagerの動作が状況に適していない場合は、独自のTrustManagerFactoryを作成して登録するか、X509TrustManagerインタフェースを直接実装して、独自のX509TrustManagerを作成できます。

次の例は、デフォルトのX509TrustManagerが失敗した場合に代替認証ロジックを提供することで、デフォルトのSunJSSE X509TrustManager動作を強化するMyX509TrustManagerクラスを示しています:

class MyX509TrustManager implements X509TrustManager {

/*

* The default PKIX X509TrustManager9. Decisions are delegated

* to it, and a fall back to the logic in this class is performed

* if the default X509TrustManager does not trust it.

*/

X509TrustManager pkixTrustManager;

MyX509TrustManager() throws Exception {

// create a "default" JSSE X509TrustManager.

KeyStore ks = KeyStore.getInstance("PKCS12");

ks.load(new FileInputStream("trustedCerts"), "passphrase".toCharArray());

TrustManagerFactory tmf = TrustManagerFactory.getInstance("PKIX");

tmf.init(ks);

TrustManager tms [] = tmf.getTrustManagers();

/*

* Iterate over the returned trust managers, looking

* for an instance of X509TrustManager. If found,

* use that as the default trust manager.

*/

for (int i = 0; i < tms.length; i++) {

if (tms[i] instanceof X509TrustManager) {

pkixTrustManager = (X509TrustManager) tms[i];

return;

}

}

/*

* Find some other way to initialize, or else the

* constructor fails.

*/

throw new Exception("Couldn't initialize");

}

/*

* Delegate to the default trust manager.

*/

public void checkClientTrusted(X509Certificate[] chain, String authType)

throws CertificateException {

try {

pkixTrustManager.checkClientTrusted(chain, authType);

} catch (CertificateException excep) {

// do any special handling here, or rethrow exception.

}

}

/*

* Delegate to the default trust manager.

*/

public void checkServerTrusted(X509Certificate[] chain, String authType)

throws CertificateException {

try {

pkixTrustManager.checkServerTrusted(chain, authType);

} catch (CertificateException excep) {

/*

* Possibly pop up a dialog box asking whether to trust the

* cert chain.

*/

}

}

/*

* Merely pass this through.

*/

public X509Certificate[] getAcceptedIssuers() {

return pkixTrustManager.getAcceptedIssuers();

}

}

このようなトラスト・マネージャを作成できたら、次の例のように、init()メソッドを使用して、これをSSLContextに割り当てます。 以降、このSSLContextから作成されたSocketFactoriesは、ユーザー独自のTrustManagerを使用して信頼性を判定するようになります。

TrustManager[] myTMs = new TrustManager[] { new MyX509TrustManager() };

SSLContext ctx = SSLContext.getInstance("TLS");

ctx.init(null, myTMs, null);

keyStoreの動的更新

MyX509TrustManagerを拡張して、キーストアの動的更新処理を行うことができます。 checkClientTrustedまたはcheckServerTrustedのテストに失敗し、信頼できる証明書チェーンを確立できなかった場合、キーストアに対して、要求された信頼できる証明書を追加できます。 更新されたキーストアを使用して初期化されたTrustManagerFactoryから新しいpkixTrustManagerを作成する必要があります。 以前に初期化したSSLContextを使って新しい接続を確立すると、信頼性の判定を行うときに、新しく追加された証明書が使用されます。

X509ExtendedTrustManagerクラス

X509ExtendedTrustManagerクラスはX509TrustManagerインタフェースの抽象実装です。 これは、接続を考慮したトラスト管理のためのメソッドを追加します。 さらに、TLSレイヤーでのエンド・ポイントの検証を可能にします。

TLS 1.2以降では、クライアントとサーバーの両方が、受け入れるハッシュ・アルゴリズムと署名アルゴリズムを指定できます。 リモート側を認証するには、認証の決定が、X509証明書と、ローカルで受け入れられるハッシュ・アルゴリズムおよび署名アルゴリズムの両方に基づいていることが必要です。 ローカルで受け入れられるハッシュ・アルゴリズムおよび署名アルゴリズムはExtendedSSLSession.getLocalSupportedSignatureAlgorithms()メソッドを使用して取得できます。

ExtendedSSLSessionオブジェクトは、SSLSocket.getHandshakeSession()メソッドまたはSSLEngine.getHandshakeSession()メソッドを呼び出すことによって取得できます。

X509TrustManagerインタフェースは、接続を考慮しません。 SSLSocketまたはSSLEngineセッション・プロパティにアクセスする方法を提供しません。

X509ExtendedTrustManagerクラスはTLS 1.2サポート以外に、アルゴリズムの制約とSSLレイヤーのホスト名の検証もサポートします。 JSSEプロバイダおよびトラスト・マネージャの実装については、レガシーのX509TrustManagerインタフェースよりもX509ExtendedTrustManagerクラスの方が強く推奨されます。

X509ExtendedTrustManagerの作成

X509ExtendedTrustManagerサブクラスを自分で(次のセクションで概説)に作成するか、プロバイダ・ベースのTrustManagerFactory (たとえば、SunJSSEプロバイダによって提供されます)から取得できます。 Java SE 7では、PKIXまたはSunX509 TrustManagerFactoryはX509ExtendedTrustManagerインスタンスを返します。

独自のX509ExtendedTrustManagerの作成

このセクションでは、X509TrustManagerについて記載されているのとほぼ同じ方法でサブクラスX509ExtendedTrustManagerを作成する方法を示します。

次の例では、PKIX TrustManagerFactoryを使用して、信頼性についての判定を下すために使用するデフォルトのX509ExtendedTrustManagerを見つけるクラスの作成方法を示します。 なんらかの理由でデフォルトのトラスト・マネージャに障害が発生した場合、サブクラスは他の動作を追加できます。 この例で、これらの場所はcatch節内のコメントによって示されています。

import java.io.*;

import java.net.*;

import java.security.*;

import java.security.cert.*;

import javax.net.ssl.*;

public class MyX509ExtendedTrustManager extends X509ExtendedTrustManager {

/*

* The default PKIX X509ExtendedTrustManager. Decisions are

* delegated to it, and a fall back to the logic in this class is

* performed if the default X509ExtendedTrustManager does not

* trust it.

*/

X509ExtendedTrustManager pkixTrustManager;

MyX509ExtendedTrustManager() throws Exception {

// create a "default" JSSE X509ExtendedTrustManager.

KeyStore ks = KeyStore.getInstance("JKS");

ks.load(new FileInputStream("trustedCerts"), "passphrase".toCharArray());

TrustManagerFactory tmf = TrustManagerFactory.getInstance("PKIX");

tmf.init(ks);

TrustManager tms [] = tmf.getTrustManagers();

/*

* Iterate over the returned trust managers, looking

* for an instance of X509ExtendedTrustManager. If found,

* use that as the default trust manager.

*/

for (int i = 0; i < tms.length; i++) {

if (tms[i] instanceof X509ExtendedTrustManager) {

pkixTrustManager = (X509ExtendedTrustManager) tms[i];

return;

}

}

/*

* Find some other way to initialize, or else we have to fail the

* constructor.

*/

throw new Exception("Couldn't initialize");

}

/*

* Delegate to the default trust manager.

*/

public void checkClientTrusted(X509Certificate[] chain, String authType)

throws CertificateException {

try {

pkixTrustManager.checkClientTrusted(chain, authType);

} catch (CertificateException excep) {

// do any special handling here, or rethrow exception.

}

}

/*

* Delegate to the default trust manager.

*/

public void checkServerTrusted(X509Certificate[] chain, String authType)

throws CertificateException {

try {

pkixTrustManager.checkServerTrusted(chain, authType);

} catch (CertificateException excep) {

/*

* Possibly pop up a dialog box asking whether to trust the

* cert chain.

*/

}

}

/*

* Connection-sensitive verification.

*/

public void checkClientTrusted(X509Certificate[] chain, String authType, Socket socket)

throws CertificateException {

try {

pkixTrustManager.checkClientTrusted(chain, authType, socket);

} catch (CertificateException excep) {

// do any special handling here, or rethrow exception.

}

}

public void checkClientTrusted(X509Certificate[] chain, String authType, SSLEngine engine)

throws CertificateException {

try {

pkixTrustManager.checkClientTrusted(chain, authType, engine);

} catch (CertificateException excep) {

// do any special handling here, or rethrow exception.

}

}

public void checkServerTrusted(X509Certificate[] chain, String authType, Socket socket)

throws CertificateException {

try {

pkixTrustManager.checkServerTrusted(chain, authType, socket);

} catch (CertificateException excep) {

// do any special handling here, or rethrow exception.

}

}

public void checkServerTrusted(X509Certificate[] chain, String authType, SSLEngine engine)

throws CertificateException {

try {

pkixTrustManager.checkServerTrusted(chain, authType, engine);

} catch (CertificateException excep) {

// do any special handling here, or rethrow exception.

}

}

/*

* Merely pass this through.

*/

public X509Certificate[] getAcceptedIssuers() {

return pkixTrustManager.getAcceptedIssuers();

}

}

KeyManagerインタフェース

KeyManagerは、最終的にリモート・ホストに送信される認証クレデンシャルを選択します。 自分自身(ローカルのセキュアなソケット・ピア)をリモート・ピアに対して認証させるには、1つまたは複数のKeyManagerオブジェクトでSSLContextオブジェクトを初期化する必要があります。 サポートされる認証メカニズムごとに、KeyManagerを1つ渡す必要があります。 SSLContextの初期化中にnullが渡されると、空のKeyManagerが作成されます。 内部のデフォルト・コンテキストが使用される場合(SSLSocketFactory.getDefault()またはSSLServerSocketFactory.getDefault()によって作成されるSSLContextなど)は、デフォルトのKeyManagerが作成されます。 通常、単一のキー・マネージャは、X.509公開キー証明書に基づく認証をサポートしています。 セキュアなソケット実装には、共有の秘密キー、Kerberos、またはほかのメカニズムに基づく認証をサポートするものもあります。

KeyManagerオブジェクトはKeyManagerFactoryによって、またはインタフェースの固定実装を提供することによって作成されます。

KeyManagerFactoryクラス

javax.net.ssl.KeyManagerFactoryクラスはプロバイダ・ベースのサービスのエンジン・クラスで、1つまたは複数の型のKeyManagerオブジェクトのファクトリとして動作します。 SunJSSEプロバイダは、基本的なX.509キー・マネージャを返すことができるファクトリを実装します。 これはプロバイダ・ベースであるため、追加のファクトリを実装し、構成することにより、追加の、または代替のキー・マネージャを提供できます。

KeyManagerFactoryの作成

このクラスのインスタンスはSSLContextと同様の方法で作成しますが、getInstanceメソッドにプロトコル名ではなくアルゴリズム名の文字列を渡す点が異なります。

KeyManagerFactory kmf = getInstance(String algorithm); KeyManagerFactory kmf = getInstance(String algorithm, String provider); KeyManagerFactory kmf = getInstance(String algorithm, Provider provider);

呼出しの例を次に示します。

KeyManagerFactory kmf = KeyManagerFactory.getInstance("SunX509", "SunJSSE");

前述のコールでは、基本的なX.509ベースの認証キーを提供する、SunJSSEプロバイダのデフォルトのキー・マネージャ・ファクトリのインスタンスが作成されます。

新しく作成されたファクトリは、initメソッドの1つを呼び出すことによって初期化してください。

public void init(KeyStore ks, char[] password); public void init(ManagerFactoryParameters spec);

使用するKeyManagerFactoryに適したinitメソッドを呼び出します。 不明な場合は、プロバイダのベンダーに問い合わせてください。

SunJSSEプロバイダからのデフォルトのSunX509 KeyManagerFactoryなど、多くのファクトリでは、KeyManagerFactoryの初期化に必要な情報がKeyStoreとパスワードのみであるため、最初のinitメソッドがコールする適切なメソッドです。 KeyManagerFactoryはKeyStoreに、リモートのソケット・ピアを認証するために使用すべき秘密キー、および対応する公開キー証明書について問い合わせます。 パスワード・パラメータは、KeyStoreのキーにアクセスするメソッドで使用するパスワードを指定します。 KeyStoreのキーはすべて、同じパスワードで保護する必要があります。

プロバイダでは、KeyStoreとパスワード以外の初期化パラメータを必要とすることがあります。 そのプロバイダのユーザーは、プロバイダによる定義に従って、適切なManagerFactoryParametersの実装を渡すことが期待されます。 そのあと、プロバイダはManagerFactoryParameters実装の特定のメソッドを呼び出し、必要な情報を取得できます。

一部のファクトリでは、KeyStoreオブジェクトやその他のパラメータで初期化されなくても、認証データにアクセスできます。 たとえば、Java認証・承認サービス(JAAS)などのログイン・メカニズムの一部としてキー・データにアクセスできる場合があります。

前述のように、SunJSSEプロバイダは、KeyStoreパラメータを使用して初期化する必要があるSunX509ファクトリをサポートしています。

X509KeyManagerインタフェース

javax.net.ssl.X509KeyManagerインタフェースは、汎用のKeyManagerインタフェースを拡張したものです。 X.509ベースの認証を行うキー・マネージャで実装します。 JSSEを使用したリモート・ソケット・ピアのX.509認証をサポートするには、このインタフェースのインスタンスをSSLContextオブジェクトのinit()メソッドに渡す必要があります。

X509KeyManagerの作成

このインタフェースを自分で直接実装するか、プロバイダ・ベースのKeyManagerFactory (たとえば、SunJSSEプロバイダによって提供されます)から取得できます。 また、独自のインタフェースを実装して、ファクトリで生成されたキー・マネージャに委譲することもできます。 たとえば、結果のキーをフィルタし、グラフィカル・ユーザー・インタフェースを使用してエンド・ユーザーに問い合わせる場合に、これを実行できます。

独自のX509KeyManagerの作成

X509KeyManagerのデフォルトの動作が状況に適していない場合は、「独自のX509TrustManagerの作成」に示す同様の方法で独自のX509KeyManagerを作成できます。

X509ExtendedKeyManagerクラス

X509ExtendedKeyManager抽象クラスは、接続に固有のキーの選択が可能なX509KeyManagerインタフェースの実装です。 これは、キーのタイプ、許可される発行者および現在のSSLEngineに基づいて、クライアントまたはサーバー用のキーの別名を選択する2つのメソッドを追加します。

public String chooseEngineClientAlias(String[] keyType, Principal[] issuers, SSLEngine engine)public String chooseEngineServerAlias(String keyType, Principal[] issuers, SSLEngine engine)

キー・マネージャがX509ExtendedKeyManagerクラスのインスタンスでない場合、SSLEngineクラスと連携して動作しません。

JSSEプロバイダおよびトラスト・マネージャの実装については、レガシーのX509KeyManagerインタフェースよりもX509ExtendedKeyManagerクラスの方が強く推奨されます。

TLS 1.2以降では、クライアントとサーバーの両方が、受け入れるハッシュ・アルゴリズムと署名アルゴリズムを指定できます。 リモート側から要求される認証に合格するには、ローカルのキー選択の決定が、X509証明書と、リモート側で受け入れられるハッシュ・アルゴリズムおよび署名アルゴリズムの両方に基づいていることが必要です。 リモート側で受け入れられるハッシュ・アルゴリズムおよび署名アルゴリズムはExtendedSSLSession.getPeerSupportedSignatureAlgorithms()メソッドを使用して取得できます。

「独自のX509ExtendedTrustManagerの作成」に示す同様の方法で、独自のX509ExtendedKeyManagerサブクラスを作成できます。

サーバー側でのServer Name Indication (SNI)拡張のサポートにより、キー・マネージャはサーバー名をチェックし、それに従って適切なキーを選択できます。 たとえば、キーストアに証明書付きのキー・エントリが3つあるとします。

cn=www.example.comcn=www.example.orgcn=www.example.net

ClientHelloメッセージで、SNI拡張のwww.example.netに接続するように要求する場合、サーバーはサブジェクト cn=www.example.net で証明書を選択できるようにする必要があります。

TrustManagerとKeyManagerの関係

これまでは、TrustManagerとKeyManagerの機能に関して混乱がありました。

TrustManagerはリモート認証クレデンシャル(すなわち接続)が信頼できるかどうかを判定します。

KeyManagerはリモート・ホストに送信される認証クレデンシャルを決定します。

二次サポート・クラスおよびインタフェース

二次サポート・クラスは、セキュアなソケットの作成、使用、および管理をサポートするJSSE APIの一部として提供されます。 このクラスは、セキュアなソケット・アプリケーションでは、コア・クラスやサポート・クラスほどには使用されません。 セカンダリ・サポート・クラスおよびインタフェースはjavax.net.sslおよびjavax.security.certパッケージに含まれています。

SSLParametersクラス

SSLParametersクラスはTLS接続に影響する次のパラメータをカプセル化します。

- SSL/TLSハンドシェークで受け付けられる暗号化方式群のリスト

- 許可されるプロトコルのリスト

- SSL/TLSハンドシェーク中のエンド・ポイント識別アルゴリズム

- サーバー名とサーバー名のマッチャ(「Server Name Indication (SNI)拡張」を参照)

- アルゴリズムの制約

- SSL/TLSサーバーがクライアント認証を要求するか、あるいは必要とするか

- SSL/TLSハンドシェークで使用される暗号化方式群のプリファレンス

次のメソッドを使用して、SSLSocketまたはSSLEngineの現在のSSLParametersを取得できます。

SSLSocket、SSLServerSocketおよびSSLEngine内のgetSSLParameters()SSLContext内のgetDefaultSSLParameters()およびgetSupportedSSLParamters()

SSLSocket、SSLServerSocketおよびSSLEngineのsetSSLParameters()メソッドで、SSLParametersを割り当てることができます。

SSLParameters.setServerNames()メソッドによって、サーバー名の表示を明示的に設定できます。 クライアント・モードでのサーバー名の表示はエンドポイントの識別にも影響します。 X509ExtendedTrustManagerの実装で、それはExtendedSSLSession.getRequestedServerNames()メソッドによって取得されたサーバー名の表示を使用します。 次の例に、この機能を示します。

SSLSocketFactory factory = ...

SSLSocket sslSocket = factory.createSocket("172.16.10.6", 443);

// SSLEngine sslEngine = sslContext.createSSLEngine("172.16.10.6", 443);

SNIHostName serverName = new SNIHostName("www.example.com");

List<SNIServerName> serverNames = new ArrayList<>(1);

serverNames.add(serverName);

SSLParameters params = sslSocket.getSSLParameters();

params.setServerNames(serverNames);

sslSocket.setSSLParameters(params);

// sslEngine.setSSLParameters(params);

前の例では、サーバー名表示のホスト名 (www.example.com) は、エンド・エンティティのX.509証明書に提示されるピアのIDに対してエンドポイントを識別するために使用されます。

暗号化方式群の優先順位

TLSハンドシェーク時に、クライアントは、それがサポートする暗号化オプションのリストの、最優先順位から暗号化方式群をネゴシエーションすることを要求します。 次に、サーバーはクライアントによって要求された暗号化方式群のリストから、単一の暗号化方式群を選択します。 この選択では、デフォルトで、最もセキュアな設定であるサーバーの優先順位に従います。 ただし、サーバーは、SSLParameters.setUseCipherSuitesOrder(false)メソッドを呼び出すことで、クライアントのプリファレンスではなく、クライアントのプリファレンスを尊重することを選択できます。

SSLSessionContextインタフェース

javax.net.ssl.SSLSessionContextインタフェースは、1つのエンティティに関連付けられているSSLSessionオブジェクトのグループです。 たとえば、多数のセッションに同時に参加するサーバーやクライアントに関連付けることができます。 このインタフェースのメソッドを使用すると、コンテキストの全セッションを列挙したり、セッションIDで特定のセッションを検索したりできます。

SSLSessionContextは、SSLSessionのgetSessionContext()メソッドを呼び出してSSLSessionからオプションで取得することもできます。 一部の環境では、コンテキストが使用できないことがあり、その場合、getSessionContextメソッドはnullを返します。

SSLSessionBindingListenerインタフェース

javax.net.ssl.SSLSessionBindingListenerインタフェースは、SSLSessionからバインドまたはアンバインドされるときに通知を受けるオブジェクトによって実装されます。

SSLSessionBindingEventクラス

javax.net.ssl.SSLSessionBindingEventクラスは、SSLSessionからバインドまたはアンバインドされるときに、SSLSessionBindingListenerに伝えられるイベントを定義します。

HandShakeCompletedListenerインタフェース

javax.net.ssl.HandShakeCompletedListenerインタフェースは、指定のSSLSocket接続時にSSLプロトコル・ハンドシェークの完了通知を受け取る任意のクラスに実装されるインタフェースです。

HandShakeCompletedEventクラス

javax.net.ssl.HandShakeCompletedEventクラスは、指定のSSLSocket接続のSSLプロトコル・ハンドシェークの完了時にHandShakeCompletedListenerに伝えられるイベントを定義します。

HostnameVerifierインタフェース

SSL/TLS実装の標準ホスト名検証ロジックが失敗した場合、実装は、このインタフェースを実装し、このHttpsURLConnectionインスタンスに割り当てられたクラスのverifyメソッドを呼び出します。 コールバック・クラスは、指定のパラメータでホスト名が受け付け可能であると判断できる場合、接続を許可すべきであると報告します。 応答が受け付けられない場合、接続は切断されます。

たとえば、

public class MyHostnameVerifier implements HostnameVerifier {

public boolean verify(String hostname, SSLSession session) {

// pop up an interactive dialog box

// or insert additional matching logic

if (good_address) {

return true;

} else {

return false;

}

}

}

//...deleted...

HttpsURLConnection urlc = (HttpsURLConnection)

(new URL("https://www.example.com/")).openConnection();

urlc.setHostnameVerifier(new MyHostnameVerifier());

HostnameVerifierをHttpsURLConnectionに割り当てる方法の詳細は、「HttpsURLConnectionクラス」を参照してください。

X509Certificateクラス

セキュアなソケット・プロトコルの多くは、X.509証明書という公開キー証明書を使って認証を行います。 これは、SSL/TLSプロトコルのデフォルト認証メカニズムです。

java.security.cert.X509Certificate抽象クラスは、X.509証明書の属性にアクセスする標準的な方法を提供します。

ノート: javax.security.cert.X509Certificateクラスは、以前のバージョン(1.0.xおよび1.1.x)のJSSEとの後方互換性のためにのみサポートされています。 新しいアプリケーションでは、かわりにjava.security.cert.X509Certificateクラスを使用してください。

AlgorithmConstraintsインタフェース

java.security.AlgorithmConstraintsインタフェースは、許可される暗号化アルゴリズムを制御するために使用します。 AlgorithmConstraintsは3つのpermits()メソッドを定義します。 これらのメソッドは、ある暗号化関数について許可されるアルゴリズム名またはキーを指定します。 暗号化関数は一連のCryptoPrimitiveで表現され、これはSTREAM_CIPHER、MESSAGE_DIGEST、SIGNATUREなどのフィールドを含む列挙です。

したがって、AlgorithmConstraints実装は、「このキーとこのアルゴリズムを暗号化操作の目的で使用できるのか」といった質問に答えることができます。

新しいsetAlgorithmConstraints()メソッドを使用して、AlgorithmConstraintsオブジェクトをSSLParametersオブジェクトと関連付けることができます。 SSLParametersオブジェクトに対する現在のAlgorithmConstraintsオブジェクトは、getAlgorithmConstraints()メソッドを使用して取得します。

StandardConstantsクラス

StandardConstantsクラスは、JSSEでの標準の定数定義を表すために使用します。

StandardConstants.SNI_HOST_NAMEServer Name Indication (SNI)拡張でのドメイン・ネーム・サーバー(DNS)ホスト名を表し、SNIServerNameまたはSNIMatcherオブジェクトのインスタンス化時に使用できます。

SNIServerNameクラス

抽象SNIServerNameクラスのインスタンスはServer Name Indication (SNI)拡張のサーバー名を表します。 それは、指定したサーバー名のタイプとエンコード値を使用してインスタンス化されます。

getType()およびgetEncoded()メソッドを使用して、サーバー名のタイプとエンコードされたサーバー名の値のコピーをそれぞれ返します。 equals()メソッドは他のオブジェクトがこのサーバー名と「等しい」かどうかをチェックするために使用できます。 hashCode()メソッドはこのサーバー名のハッシュ・コード値を返します。 サーバー名(サーバー名のタイプとエンコードされたサーバー名の値)の文字列表現を取得するには、toString()メソッドを使用します。

SNIMatcherクラス

抽象SNIServerNameクラスのインスタンスはSNIServerNameオブジェクトの一致操作を実行します。 サーバーはServer Name Indication (SNI)拡張からの情報を使用して、特定のSSLSocketまたはSSLEngineで接続を受け付けるべきであるかどうかを判定できます。 たとえば、単一の基礎となるネットワーク・アドレスで複数の「仮想」または「名前ベース」のサーバーがホストされている場合、サーバー・アプリケーションは、SNI情報を使用して、このサーバーが、クライアントがアクセスしようとしている正しいサーバーであるかどうかを判断できます。 このクラスのインスタンスは、サーバーによって、ホスト名などの特定のタイプの受け付け可能なサーバー名を確認するために使用できます。

SNIMatcherクラスは、一致操作が実行される指定したサーバー名タイプを使用してインスタンス化されます。 指定のSNIServerNameを照合するには、matches()メソッドを使用します。 指定のSNIMatcherオブジェクトのサーバー名タイプを返すには、getType()メソッドを使用します。

SNIHostNameクラス

SNIHostNameクラス(SNIServerNameクラスを拡張する)のインスタンスは、Server Name Indication (SNI)拡張のタイプ「host_name」(「StandardConstantsクラス」を参照)のサーバー名を表します。 SNIHostNameをインスタンス化するには、String引数で、サーバーの完全修飾DNSホスト名(クライアントから理解できる)を指定します。 この引数は、次の場合に不正です。

- 引数が空である。

- 引数の末尾がピリオドで終わっている。

- 引数がRFC 3490仕様に準拠した有効なInternationalized Domain Name (IDN)でない。

エンコードされたホスト名値をバイト配列で指定して、SNIHostNameをインスタンス化することもできます。 このメソッドは一般に、要求されたSNI拡張でエンコードされた名前値を解釈するために使用します。 そうでない場合、SNIHostName(String hostname)コンストラクタを使用します。 encoded引数は、次の場合に不正です。

- 引数が空である。

- 引数の末尾がピリオドで終わっている。

- 引数がRFC 3490仕様に準拠した有効なInternationalized Domain Name (IDN)でない。

- 引数がUTF-8またはUS-ASCIIでエンコードされていない。

ノート: 引数として渡されたencoded バイト配列は、以降の変更から保護するために、クローンが作成されます。

US-ASCIIエンコーディングのSNIHostNameオブジェクトのホスト名を返すには、getAsciiName()メソッドを使用します。 サーバー名を他のオブジェクトと比較するには、equals()メソッドを使用します(比較は大文字と小文字が区別されません)。 SNIHostNameのハッシュ・コード値を返すには、hashCode()メソッドを使用します。 DNSホスト名を含むSNIHostNameの文字列表現を返すには、toString()メソッドを使用します。

createSNIMatcher()メソッドに、1つ以上の照合するホスト名を表す正規表現を渡すことによって、SNIHostNameオブジェクトのSNIMatcherオブジェクトを作成します。

JSSEのカスタマイズ

JSSEには、様々な実装をプラグインしたり、デフォルトのキーストアを指定したりして、カスタマイズ可能な標準実装が含まれます。 次の表では、カスタマイズ可能な側面、デフォルトの概要、およびカスタマイズに使用するメカニズムについて説明します。

一部のカスタマイズは、セキュリティ・プロパティ値またはシステム・プロパティ値を設定することによって行われます。 表に続くセクションでは、プロパティ値の設定方法について説明します。

次の表に、java.security.Securityプロパティを設定してカスタマイズされる項目を示します:

| セキュリティ・プロパティ | カスタマイズされたアイテム | デフォルト値 | ノート |

|---|---|---|---|

cert.provider.x509v1 |

X509証明書実装のカスタマイズ | OracleからのX509Certificate実装 | なし |

SunJSSEプロバイダで使用されるJCE暗号化アルゴリズム |

SunJCEプロバイダよりも優先度の高い代替JCEアルゴリズム・プロバイダを指定します。「暗号化アルゴリズム・プロバイダのカスタマイズ」を参照してください。 | SunJCE実装 | なし |

jdk.certpath.disabledAlgorithms1 |

無効化された証明書検証暗号化アルゴリズム(無効化された制限付き暗号化アルゴリズムを参照) | MD2、MD5、SHA1 jdkCA &使用方法TLSServer、RSA keySize < 1024、DSA keySize < 1024、EC keySize < 224、jdk.disabled.namedCurves、SHA1使用方法SignedJAR & denyAfter 2019-01-01 2 | なし |

jdk.tls.disabledAlgorithms1 |

無効化された制限付き暗号化アルゴリズム | SSLv3、TLSv1、TLSv1.1、RC4、DES、MD5withRSA、DH keySize < 1024、EC keySize < 224、3DES_EDE_CBC、anon、NULL、ECDHにはjdk.disabled.namedCurves 2が含まれます | アプリケーションで明示的に有効化されている場合でも、TLS接続に対してネゴシエートされない特定のアルゴリズム(プロトコルのバージョン、暗号スイート、キー交換メカニズムなど)を無効にします |

jdk.tls.keyLimits 1 (JDK 8u261以降) |

アルゴリズムでキー・セットを使用して暗号化可能なデータ量の制限 | AES/GCM/NoPadding KeyUpdate 2^37 | アルゴリズムで特定のキー・セットを使用して暗号化可能なデータ量を制限します。この制限に達すると、KeyUpdateポストハンドシェーク・メッセージが送信され、現在のキー・セットを更新するように要求します。 |

jdk.tls.legacyAlgorithms1 |

レガシーの暗号化アルゴリズム | K_NULL、C_NULL、M_NULL、DH_anon、ECDH_anon、RC4_128、RC4_40、DES_CBC、DES40_CBC、3DES_EDE_CBC2 | レガシー・アルゴリズムとみなされるアルゴリズムを指定します。これは、他の候補がないかぎり、TLSセキュリティ・パラメータのネゴシエーション中にネゴシエーションされません。 |

jdk.tls.maxCertificateChainLength1 |

証明書チェーンの処理 | 10 | TLSハンドシェークでの証明書チェーンの最大許容長を指定します。 |

jdk.tls.maxHandshakeMessageSize1 |

証明書チェーンの処理 | 32768 (32KB) | TLSハンドシェイクでのハンドシェイク・メッセージの最大許容サイズをバイト単位で指定します。 |

jdk.tls.server.defaultDHEParameters1 |

Diffie-Hellmanグループ | JDK TLS実装における安全なプライムDiffie-Hellmanグループ | Transport Layer Security (TLS)処理のデフォルトの有限フィールドDiffie-Hellmanエフェメラル(DHE)パラメータを定義 |

ocsp.enable1 |

クライアント駆動OCSPおよびOCSPプル | false | クライアント主導型オンライン証明書ステータス・プロトコル(OCSP)を有効にします。 失効チェックも有効にする必要があります(「クライアント主導型OCSPを使用するためのJavaクライアントの設定」を参照)。 |

security.provider.n |

暗号化サービス・プロバイダ。プロバイダ実装のカスタマイズと暗号化アルゴリズム・プロバイダのカスタマイズを参照してください。 | プラットフォームごとに異なります。java.securityセキュリティ・プロパティ・ファイルを確認してください。 |

セキュリティ・プロパティ・ファイルのsecurity.provider.n=行にプロバイダを指定します。nは、値が1以上の整数です。 |

ssl.KeyManagerFactory.algorithm |

デフォルトのキー・マネージャ・ファクトリ・アルゴリズム名(デフォルトのキー・マネージャおよびトラスト・マネージャのカスタマイズを参照) | SunX509 | なし |

ssl.ServerSocketFactory.provider1 |

デフォルトのSSLServerSocketFactory実装 |

OracleからのSSLServerSocketFactory実装 |

なし |

ssl.SocketFactory.provider1 |

デフォルトのSSLSocketFactory実装 |

OracleからのSSLSocketFactory実装 |

なし |

ssl.TrustManagerFactory.algorithm |

デフォルトのトラスト・マネージャ・ファクトリ・アルゴリズム名(デフォルトのキー・マネージャおよびトラスト・マネージャのカスタマイズを参照) | PKIX | なし |

1このセキュリティ・プロパティは、現在JSSE実装で使用されていますが、他の実装で検査および使用される保証はありません。 他の実装で調査する場合は、その実装で、JSSE実装と同じ方法でそれを処理すべきです。 今後のリリースでは、このプロパティが引き続き存在するか、同じタイプ(システムまたはセキュリティ)になる保証はありません。

2これらのセキュリティ・プロパティで指定された制限付き、無効およびレガシー・アルゴリズムのリストが変更される場合があります。最新の値については、JDKインストールのjava.securityファイルを参照してください。

次の表に、java.lang.Systemプロパティを設定してカスタマイズされる項目を示します。

| システム・プロパティ | カスタマイズされたアイテム | デフォルト | ノート |

|---|---|---|---|

com.sun.net.ssl.checkRevocation1 |

失効チェック | false | クライアント主導型OCSPを有効化するには、失効チェックを有効にする必要があります(「クライアント主導型OCSPとOCSPステープリング」を参照)。 |

| HTTPS URLのポート・フィールドを使用してカスタマイズ* | デフォルトのHTTPSポート | 443 | なし |

https.cipherSuites1 |

HTTPS接続用のデフォルトの暗号化方式群1 | ソケット・ファクトリによって決定 | HttpsURLConnectionで使用できる暗号群を指定する暗号群名リスト(カンマ区切り形式)を含む。 SSLSocket.setEnabledCipherSuites(String[])メソッドを参照してください。 このメソッドは、渡されたString配列から直接、ClientHello暗号スイートの優先順位を設定します。 |

https.protocols1 |

HTTPS接続用のデフォルトのハンドシェーク・プロトコル | ソケット・ファクトリによって決定 | HttpsURLConnectionで有効にするプロトコルを指定するプロトコル名リスト(カンマ区切り形式)を含む。 SSLSocket.setEnabledProtocols(String[])を参照してください。 |

https.proxyHost1 |

デフォルトのプロキシ・ホスト | なし | なし |

https.proxyPort1 |

デフォルトのプロキシ・ポート | 80 | なし |

java.protocol.handler.pkgs |

HTTPSプロトコルの代替実装の指定 | Oracleからの実装 | なし |

javax.net.ssl.keyStore1 |

デフォルトのキーストア(「デフォルトのキーストアとトラストストア、ストア・タイプおよびストア・パスワードのカスタマイズ」を参照) | NONE |

値NONEを指定できます。 この設定は、ハードウェア・トークンに存在する場合など、キーストアがファイルベースでない場合に適切。 |

javax.net.ssl.keyStorePassword1 |

デフォルトのキーストア・パスワード(「デフォルトのキーストアとトラストストア、ストア・タイプおよびストア・パスワードのカスタマイズ」を参照) | なし | 他のユーザーによる検出に公開する方法でパスワードを指定することはお勧めできません。 たとえば、コマンドラインでパスワードを指定します。 パスワードのセキュリティを維持するには、アプリケーションでパスワードの入力を求めるか、適切に保護されたオプション・ファイルにパスワードを指定します。 |

javax.net.ssl.keyStoreProvider1 |

デフォルトのキーストア・プロバイダ(デフォルトのキーストアとトラストストア、ストア・タイプおよびストア・パスワードのカスタマイズを参照) | なし | なし |

javax.net.ssl.keyStoreType1 |

デフォルトのキーストア・タイプ(デフォルトのキーストアとトラストストア、ストア・タイプおよびストア・パスワードのカスタマイズを参照) | KeyStore.getDefaultType() |

なし |

javax.net.ssl.sessionCacheSize (JDK 8u261以降) |

SSLセッション・キャッシュ内の最大エントリ数のデフォルト値 | 20480 | セッション・キャッシュ・サイズは、SSLSessionContext.setSessionCacheSizeメソッドをコールするか、javax.net.ssl.sessionCachSizeシステム・プロパティを設定することで設定できます。 キャッシュ・サイズが未設定の場合はデフォルト値が使用されます。 |

javax.net.ssl.trustStore1 |

デフォルトのトラストストア(「デフォルトのキーストアとトラストストア、ストア・タイプおよびストア・パスワードのカスタマイズ」を参照) | jssecacerts(存在する場合)、それ以外の場合はcacerts |

値NONEを指定できます。 この設定は、ハードウェア・トークンに存在する場合など、トラストストアがファイルベースでない場合に適切。 |

javax.net.ssl.trustStorePassword1 |

デフォルトのトラストストア・パスワード(「デフォルトのキーストアとトラストストア、ストア・タイプおよびストア・パスワードのカスタマイズ」を参照) | なし | 他のユーザーによる検出に公開する方法でパスワードを指定することはお勧めできません。 たとえば、コマンドラインでパスワードを指定します。 パスワードのセキュリティを維持するには、アプリケーションでパスワードの入力を求めるか、適切に保護されたオプション・ファイルにパスワードを指定します。 |

javax.net.ssl.trustStoreProvider1 |

デフォルトのトラストストア・プロバイダ(「デフォルトのキーストアとトラストストア、ストア・タイプおよびストア・パスワードのカスタマイズ」を参照) | なし | なし |

javax.net.ssl.trustStoreType1 |

デフォルトのトラストストア・タイプ(「デフォルトのキーストアとトラストストア、ストア・タイプおよびストア・パスワードのカスタマイズ」を参照) | KeyStore.getDefaultType() |

なし |

jdk.tls.acknowledgeCloseNotify 1 (JDK 8u261以降) |

close_notifyアラートの受信時の送信の指定 | false | システム・プロパティがtrueに設定されている場合、クライアントまたはサーバーがclose_notifyアラートを受信すると、対応するclose_notifyアラートが送信され、接続は二重クローズされます。 |

jdk.tls.client.cipherSuites1 |

クライアント側の、デフォルトで有効な暗号化方式群。デフォルトで有効な暗号化方式群の指定を参照してください | このJDKリリースに対して現在実装されているSunJSSE暗号スイートのリストを、優先順位でソートして表示するには、「SunJSSE暗号スイート」を参照してください。 |

注意: これらのシステム・プロパティを使用して弱い暗号スイートを構成したり、構成済の暗号スイートが将来弱い場合があります。 このリスクを理解せずにこれらのシステム・プロパティを使用することはお薦めしません。 |

jdk.tls.client.disableExtensions1 |

デフォルトの拡張機能の構成 | なし | クライアント側で使用される拡張機能をブロックします。 |

jdk.tls.client.protocols1 |

TLSクライアントのデフォルトのハンドシェーク・プロトコル。 「SunJSSEプロバイダ」を参照してください。 | なし | クライアントで特定のSunJSSEプロトコルを有効にするには、カンマ区切りのリストで引用符で囲んで指定します。サポートされている他のすべてのプロトコルは、クライアントでは有効になりません。 たとえば、jdk.tls.client.protocols="TLSv1,TLSv1.1"の場合、TLSv1およびTLSv1.1のクライアントでのデフォルトのプロトコル設定は有効ですが、SSLv3、TLSv1.2、TLSv1.3およびSSLv2Helloは有効ではありません。 |

jdk.tls.client.SignatureSchemes1 |

クライアント側のTLS接続に使用できる署名スキームを指定する、サポートされている署名スキーム名のカンマ区切りリストが含まれます。 | なし | 認識されない、またはサポートされない署名スキーム名がプロパティに指定された場合は無視されます。 このシステム・プロパティが定義されていないか空である場合、プロバイダ固有のデフォルトが使用されます。 この名前は大/小文字が区別されません。 シグネチャ・スキーム名のリストについては、「付録D: シグネチャ・スキーム」を参照してください。 |

jdk.tls.ephemeralDHKeySize1 |

エフェメラルDiffie-Hellmanキーのサイズのカスタマイズ | 2048ビット | なし |

jdk.tls.namedGroups1 |

TLSキー交換用にサポートされている名前付きグループのカスタマイズ | このシステム・プロパティが定義されていないか値が空の場合は、実装のデフォルトのグループおよび設定が使用されます。 | これには、引用符で囲まれたカンマ区切りリスト形式で、有効な名前付きグループが優先順位に従って格納されています。 たとえば: jdk.tls.namedGroups="secp521r1,secp256r1,ffdhe2048" |

jdk.tls.rejectClientInitiatedRenegotiation1 |

サーバー側でクライアントが開始した再ネゴシエーションを拒否します。 このシステム・プロパティがtrueの場合、サーバーはクライアントによって開始された再ネゴシエーションを受け入れず、致命的なhandshake_failureアラートで失敗します。 クライアント側で初期化されたサーバー側再ネゴシエーションを拒否します。 |

false |

なし |

jdk.tls.server.cipherSuites1 |

サーバー側の、デフォルトで有効な暗号化方式群。 「デフォルトで有効な暗号化方式群の指定」を参照してください | デフォルトで有効になっている暗号化方式群を確認するには、「SunJSSE暗号化方式群」を参照してください | 注意: これらのシステム・プロパティを使用して弱い暗号スイートを構成したり、構成済の暗号スイートが将来弱い場合があります。 このリスクを理解せずにこれらのシステム・プロパティを使用することはお薦めしません。 |

jdk.tls.server.disableExtensions1 |

デフォルトの拡張機能の構成 | なし | サーバー側で使用される拡張機能をブロックします。 |

jdk.tls.server.protocols 1 (JDK 8u261以降) |

TLSサーバーのデフォルトのハンドシェーク・プロトコル。 「SunJSSEプロバイダ」を参照してください。 | なし | SunJSSEプロバイダのサーバー側でデフォルトの有効なプロトコル・スイートを構成するには、カンマ区切りリストでプロトコルを引用符で囲んで指定します。 このリストのプロトコルは、Java Cryptography Architecture (JCA) Standard Algorithm Name Documentation for JDK 8で説明されている標準のSSLプロトコル名です。 このシステム・プロパティは、デフォルトのプロトコル・スイート(SSLおよびTLSアルゴリズムのSSLContext)にのみ影響します。 アプリケーションがバージョン固有のSSLContext (SSLv3、TLSv1、TLSv1.1、TLSv1.2またはTLSv1.3)を使用する場合、または有効なプロトコル・バージョンを明示的に設定する場合、このシステム・プロパティは影響しません。 |

jdk.tls.server.SignatureSchemes1 |

サーバー側のTLS接続に使用できる署名スキームを指定する、サポートされている署名スキーム名のカンマ区切りリストが含まれます。 | なし | 認識されない、またはサポートされない署名スキーム名がプロパティに指定された場合は無視されます。 このシステム・プロパティが定義されていないか空である場合、プロバイダ固有のデフォルトが使用されます。 この名前は大/小文字が区別されません。 シグネチャ・スキーム名のリストについては、「付録D: シグネチャ・スキーム」を参照してください。 |

jsse.enableFFDHEExtension 1 (JDK 8u261以降) |

TLSキー交換のFinite Field Diffie-Hellman Ephemeral (FFDHE)パラメータを有効または無効にします | true | FFDHEは、RFC 7919で定義されたTLS拡張子です。 これにより、TLS接続で既知の有限フィールドDiffie-Hellmanグループを使用できます。 かなり古い一部のTLSベンダーは、TLS拡張を処理できないことがあります。 この場合、このプロパティをfalseに設定してFFDHE拡張を無効化します。 |

jsse.enableMFLNExtension 1 (JDK 8u261以降) |

最大フラグメント長ネゴシエーションのカスタマイズ(MFLN) Extension | false | なし |

jsse.enableSNIExtension1 |

Server Name Indicationオプション | true | Server Name Indication (SNI)は、RFC 6066で定義されているTLS拡張です。 これは仮想サーバーへのTLS接続を可能にし、さまざまなネットワーク名に対して複数のサーバーが単一の基本ネットワーク・アドレスでホスティングされます。 かなり古い一部のTLSベンダーは、TLS拡張を処理できないことがあります。 この場合、SNI拡張を無効にするには、このプロパティをfalseに設定 |

jsse.SSLEngine.acceptLargeFragments1 |

大きいTLSパケット用のバッファのデフォルトのサイズ設定 | なし | このシステム・プロパティをtrueに設定すると、SSLSessionは、デフォルトで大きいデータ・パケットを処理するためにバッファのサイズを設定します(「SSLSessionおよびExtendedSSLSession」のノートを参照)。 これにより、アプリケーションが不要な大きいSSLEngineバッファを割り当てる場合があります。 かわりに、アプリケーションはバッファ・オーバーフロー条件を動的にチェックし、必要に応じてバッファのサイズを変更する必要があります。(「SSLEngine操作ステータスの理解」を参照してください)。 |

jdk.tls.client.enableStatusRequestExtension1 |

クライアント主導のOCSPを使用するためのJavaクライアントの設定 | false | trueの場合、status_requestおよびstatus_request_v2拡張が有効になり、サーバーによって送信されるCertificateStatusメッセージの処理が有効になります。 |

jdk.tls.server.enableStatusRequestExtension1 |

OCSPステイプルを使用するようにJavaサーバーを設定 | false | trueの場合、OCSPステッピングのサーバー側サポートが有効になります |

sun.security.ssl.allowLegacyHelloMessages |

レガシーHelloメッセージの許可 (再交渉) | true | trueの場合、適切なRFC 5746メッセージを必要とせずにピアにハンドシェイクを許可します。 詳細は、「Transport Layer Security (TLS)再ネゴシエーションの問題」の「フェーズ2の修正の説明」を参照してください。 |

sun.security.ssl.allowUnsafeRenegotiation |

安全でないSSL/TLS再ネゴシエーションの許可 | false | trueの場合、完全な(安全でない)レガシー・ネゴシエーションを許可します。 詳細は、「Transport Layer Security (TLS)再ネゴシエーションの問題」の「フェーズ2の修正の説明」を参照してください。 |

1このシステム・プロパティは、現在JSSE実装によって使用されていますが、他の実装によって検査および使用されることは保証されていません。 他の実装で調査する場合は、その実装で、JSSE実装と同じ方法でそれを処理すべきです。 今後のリリースでは、このプロパティが引き続き存在するか、同じタイプ(システムまたはセキュリティ)になる保証はありません。

java.security.Securityプロパティの指定方法

JSSEの一部の側面は、セキュリティ・プロパティを設定してカスタマイズできます。 セキュリティ・プロパティは静的または動的に設定できます。

-

セキュリティ・プロパティを静的に設定するには、セキュリティ・プロパティ・ファイルに行を追加します。 セキュリティ・プロパティ・ファイルは、

java-home/lib/security/java.securityにあります。java-homeは、JREがインストールされているディレクトリを示します。セキュリティ・プロパティ・ファイルでセキュリティ・プロパティ値を指定するには、次の形式の行を追加します:

propertyName=propertyValue

たとえば、デフォルトのSunX509以外のキー・マネージャ・ファクトリのアルゴリズム名を指定するとします。 これを実行するには、

ssl.KeyManagerFactory.algorithmというセキュリティ・プロパティの値として、アルゴリズム名を指定します。 たとえば、値をMyX509に設定するには、セキュリティ・プロパティ・ファイルに次の行を追加します:ssl.KeyManagerFactory.algorithm=MyX509

-

セキュリティ・プロパティを動的に設定するには、コードで

java.security.Security.setPropertyメソッドをコールします:Security.setProperty("propertyName," "propertyValue");たとえば、キー・マネージャ・ファクトリのアルゴリズム名を指定する、前の例に対応した

setProperty()メソッドの呼出しでは:Security.setProperty("ssl.KeyManagerFactory.algorithm", "MyX509");

java.lang.Systemプロパティを指定する方法

JSSEの一部の側面は、システム・プロパティを設定してカスタマイズできます。 次のいくつかの方法によって、これらのプロパティを設定できます。

-

システム・プロパティを静的に設定するには、

javaコマンドの-Dオプションを使用します。 たとえば、MyAppというアプリケーションを実行して、javax.net.ssl.trustStoreシステム・プロパティを設定し、MyCacertsFileというトラストストアを指定するには、次のように入力します。java -Djavax.net.ssl.trustStore=MyCacertsFile MyApp

-

システム・プロパティを動的に設定するには、次のコードで

java.lang.System.setProperty()メソッドを呼び出します。System.setProperty("propertyName", "propertyValue");たとえば、システム・プロパティ

javax.net.ssl.trustStoreを設定してMyCacertsFileというトラストストアを指定する、前の例に対応したsetProperty呼出しでは:System.setProperty("javax.net.ssl.trustStore", "MyCacertsFile"); -

Java配備環境(プラグイン/Web Start)では、いくつかの方法でシステム・プロパティを設定できます。 詳細は、Java Platform, Standard Edition配備ガイドを参照してください。

-

Javaコントロール・パネルを使用して、Runtime Environment PropertyをローカルまたはVM単位で設定します。 これにより、ローカルで

deployment.propertiesファイルが作成されます。 配備担当開発者はdeployment.configメカニズムを使用して、企業全体のdeployment.propertiesファイルを配布することもできます。 詳細については、「配備構成ファイルおよびプロパティ」を参照してください。 -

特定のアプレットにプロパティを設定するには、

<APPLET>タグ内のHTMLサブタグ<PARAM>"java_arguments"を使用します。 詳細は、Java Platform, Standard Edition配備ガイドのコマンドライン引数に関する項を参照してください。 -

Java Plug-inを使用して特定のJava Web Startアプリケーションまたはアプレットでプロパティを設定するには、

resources要素のJNLPpropertyサブ要素を使用します。 詳細については、Java Web Startガイドのresources要素に関するセクションを参照してください。

-

TLS 1.3の有効化

JDK 8u261以降には、Transport Layer Security (TLS) 1.3仕様(RFC 8446)の実装が含まれています。

TLS 1.3は、クライアント・エンドポイントのデフォルトのSSLContext (SSLまたはTLS)に対して有効です。

TLS 1.3には以前のバージョンとの直接的な互換性がない

TLS 1.3には、以前のバージョンとの直接的な互換性がありません。 TLS 1.3を下位互換性モードで実装することは可能ですが、TLS 1.3にアップグレードする際に考慮する互換性リスクはまだいくつかあります。

TLS 1.3ではhalf-closeポリシーを使用し、TLS 1.2以前ではduplex-closeポリシーを使用しています。 duplex-closeポリシーに依存しているアプリケーションでは、TLS 1.3へのアップグレード時に互換性の問題が発生する場合があります。

-

signature_algorithms_cert拡張では、証明書認証に事前定義済の署名アルゴリズムを使用することが求められます。 しかし実際には、サポートされていない署名アルゴリズムがアプリケーションで使用されている場合があります。

-

DSA署名アルゴリズムはTLS 1.3ではサポートされていません。 サーバーがDSA証明書のみを使用するように構成されている場合、サーバーではTLS 1.3接続をネゴシエートできません。

-

TLS 1.3でサポートされている暗号化方式群は、TLS 1.2以前のものとは異なります。 サポートされなくなった暗号化方式群がアプリケーションでハードコードされている場合、コードを修正せずにTLS 1.3を使用することはできない場合があります(たとえばTLS_AES_128_GCM_SHA256 (1.3以降)とTLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (1.2以前))。

-

TLS 1.3のセッション再開およびキー更新の動作はTLS 1.2以前とは異なります。 互換性の影響はわずかですが、アプリケーションがTLSプロトコルのハンドシェークの詳細に依存している場合にはリスクになる可能性があります。

X509証明書実装のカスタマイズ

X509Certificate.getInstance()メソッドで返されたX509証明書実装は、デフォルトでJSSE実装の実装です。

オプションで、別の実装を返すようにすることもできます。 これを行うには、cert.provider.x509v1という名前の「セキュリティ・プロパティ」の値として、他の実装のクラスの(パッケージ)という名前を指定します。 たとえば、クラスがMyX509CertificateImplという名前で、com.cryptoxパッケージに表示されている場合は、セキュリティ・プロパティ・ファイルに次の行を追加する必要があります:

cert.provider.x509v1=com.cryptox.MyX509CertificateImpl

デフォルトで有効な暗号化方式群の指定

アプリケーションで、またはシステム・プロパティjdk.tls.client.cipherSuitesおよびjdk.tls.server.cipherSuitesを使用して、デフォルトの有効な暗号スイートを指定できます。

ノート: 有効な暗号スイートの実際の使用は、アルゴリズムの制約によって制限されます。

デフォルトで有効化する暗号化方式群のセットは、この優先度順に従い、次のいずれかの方法で決定されます。

- アプリケーションによる明示的な設定

- システム・プロパティによる指定

- JSSEプロバイダのデフォルトによる指定

たとえば、アプリケーションでデフォルトの有効な暗号スイートを明示的に設定すると、jdk.tls.client.cipherSuitesまたはjdk.tls.server.cipherSuitesで指定された設定およびJSSEプロバイダのデフォルトがオーバーライドされます。

アプリケーションによる明示的な設定

次のいずれかのメソッドを使用して、どの暗号化方式群が有効であるかを設定できます。