Observação:

- Este tutorial requer acesso ao Oracle Cloud. Para se inscrever em uma conta gratuita, consulte Conceitos Básicos do Oracle Cloud Infrastructure Free Tier.

- Ele usa valores de exemplo para credenciais, tenancy e compartimentos do Oracle Cloud Infrastructure. Ao concluir seu laboratório, substitua esses valores por valores específicos do seu ambiente de nuvem.

Estabelecer conexão com um cluster do Oracle Cloud Infrastructure Kubernetes Engine usando Acesso Local

Introdução

Neste tutorial, orientaremos você pela conexão com um cluster do Oracle Cloud Infrastructure Kubernetes Engine (OCI Kubernetes Engine ou OKE) usando Acesso Local. No final deste tutorial, você poderá configurar sua máquina local para interagir com seu cluster do OKE de forma segura e eficiente. Esse método de conexão é essencial para gerenciar seus recursos de cluster, implantar aplicativos e solucionar problemas de execuções em seu ambiente local. Se você é um iniciante ou experiente com o Kubernetes, essa abordagem passo a passo garantirá uma configuração suave e direta.

Ao observar a parte de rede do cluster do Kubernetes, você tem diferentes arquiteturas de rede do Kubernetes que podem ser usadas para implantação. Para obter mais informações, consulte Exemplo de Configurações de Recursos de Rede.

Às vezes, você deseja implantar o ponto final da API com um endereço IP privado e, quando faz isso, o cluster do Kubernetes não pode ser gerenciado usando o aplicativo OCI Cloud Shell e também não de outra máquina conectada à internet. Você precisa selecionar Acesso Local, mas para que possamos estabelecer conexão com o acesso local, primeiro precisamos configurar uma instância que possa atuar como bastion.

Objetivos

- Conecte-se a um cluster do Oracle Cloud Infrastructure Kubernetes Engine usando Acesso Local.

Tarefa 1: Verificar um Cluster do Kubernetes

Certifique-se de ter um cluster do Kubernetes implantado no OCI OKE.

-

Para implantar o cluster do Kubernetes no OKE, use um dos seguintes métodos:

-

Tarefa 1: Criar um Novo Cluster do Kubernetes e Verificar os Componentes: Implantar um cluster do Kubernetes no OKE usando o modo Criação Rápida.

-

Tarefa 1: Implantar um Cluster do Kubernetes usando o OKE: Implante um cluster do Kubernetes no OKE usando o modo Criação Personalizada.

-

Usar o Terraform para Implantar Vários Clusters do Kubernetes em diferentes Regiões do OCI usando o OKE e Criar uma Rede de Malha Completa usando RPC: Implantar vários clusters do Kubernetes em várias regiões no OKE usando o Terraform.

-

Implemente um Cluster Kubernetes com o Terraform usando o Oracle Cloud Infrastructure Kubernetes Engine: Implemente um único cluster Kubernetes no OKE usando o Terraform.

-

-

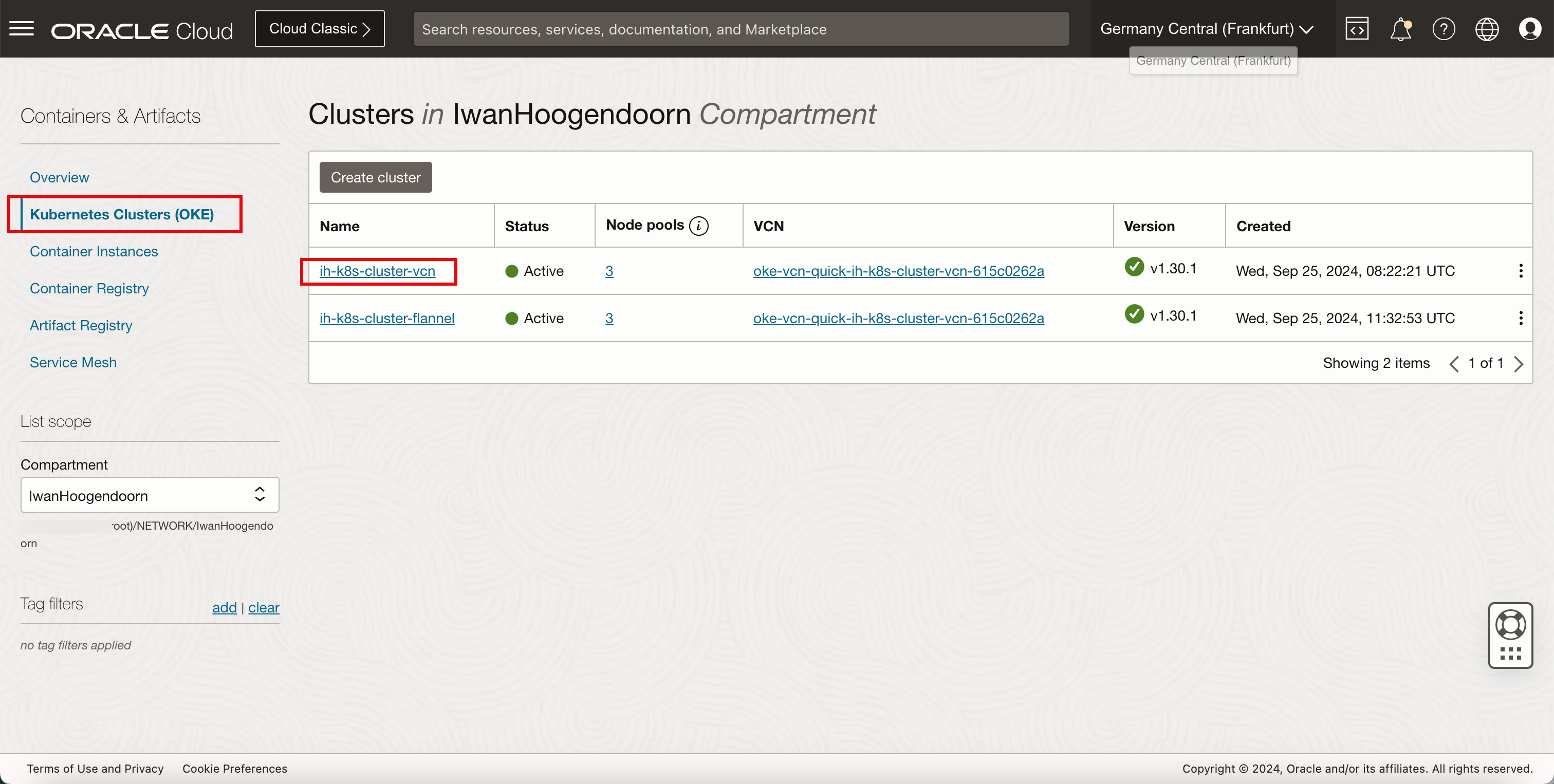

Faça log-in na Console do OCI, navegue até Developer Services, Kubernetes Clusters (OKE) e clique no cluster.

-

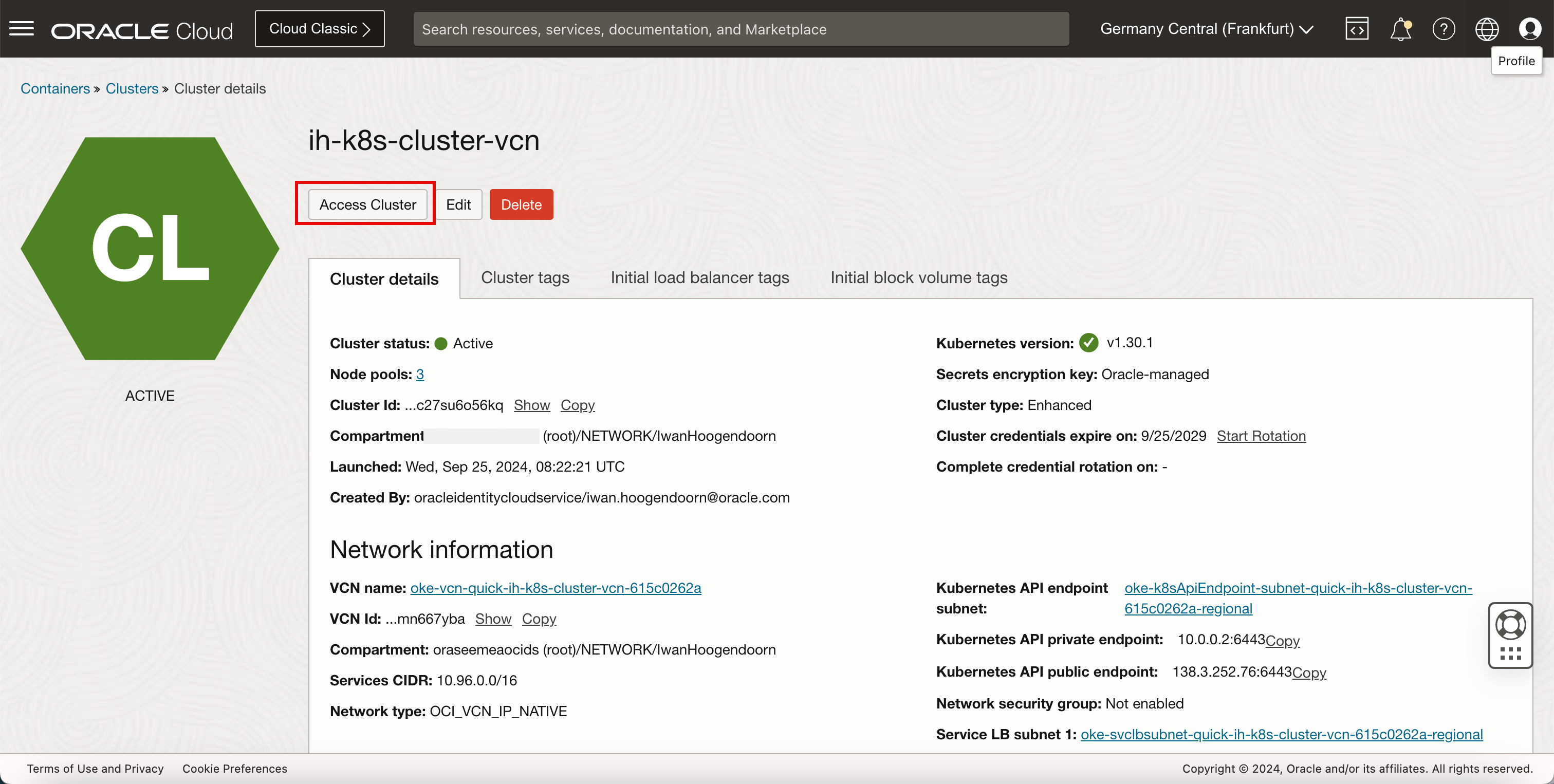

Clique em Acessar Cluster.

-

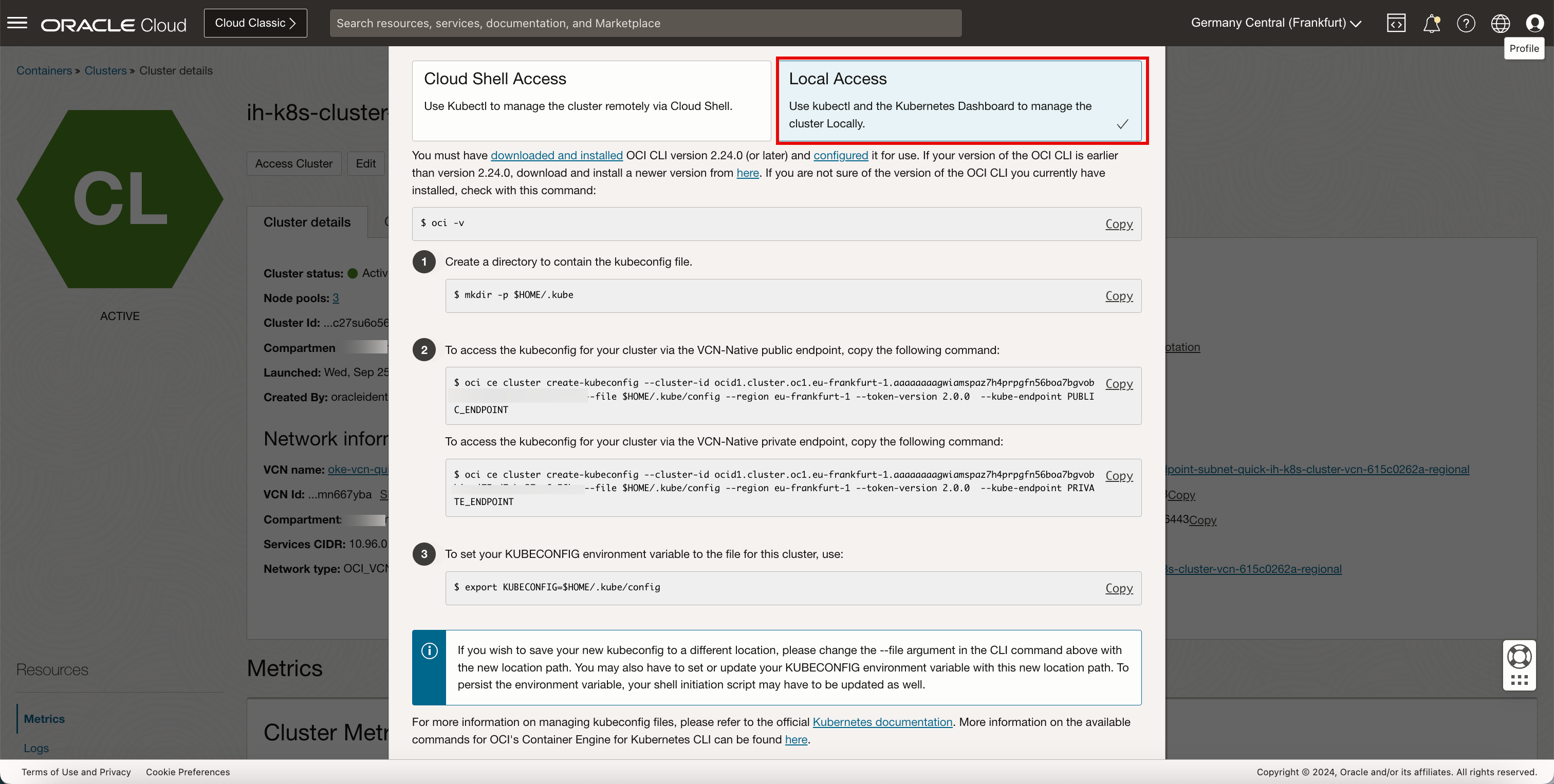

Selecione Acesso Local. Copie os comandos a seguir necessários depois que o bastion tiver sido criado e configurado corretamente.

Tarefa 2: Criar uma nova Instância do Linux para atuar como Bastion

Nesta tarefa, implantaremos uma instância do bastion em uma sub-rede pública, mas ao usar o serviço e a sessão do OCI Bastion (mais adiante neste tutorial), é melhor implantar a instância do bastion em uma sub-rede privada. Neste tutorial, não estamos fazendo isso porque queremos mostrar a flexibilidade e várias opções diferentes.

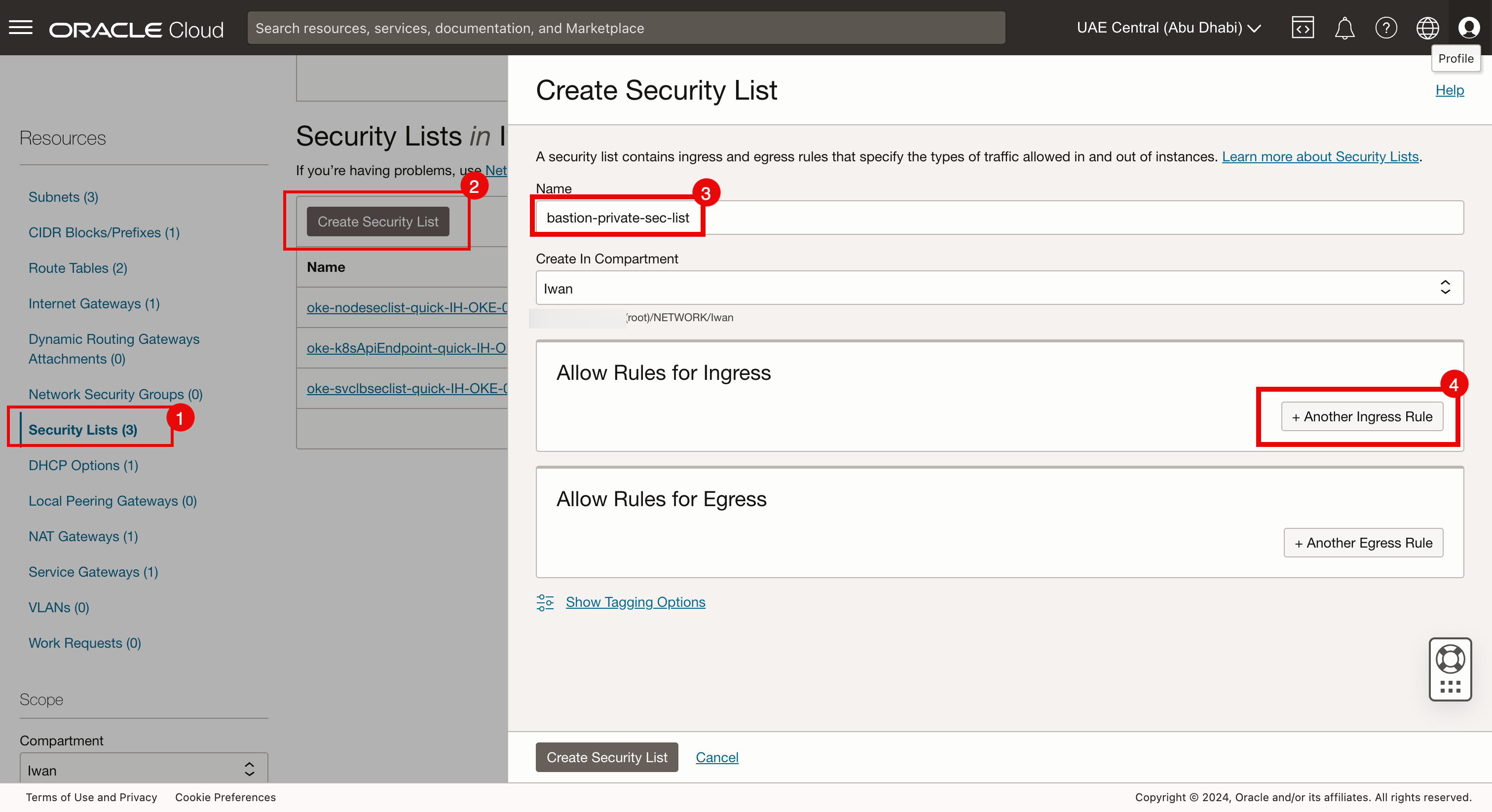

Tarefa 2.1: Criar uma Lista de Segurança bastion-private-sec-list com Regra de Entrada e Saída

Determine a nova sub-rede na qual a nova instância do bastion estará em 10.0.5.0/24. Precisamos disso para criar as listas de segurança corretamente.

-

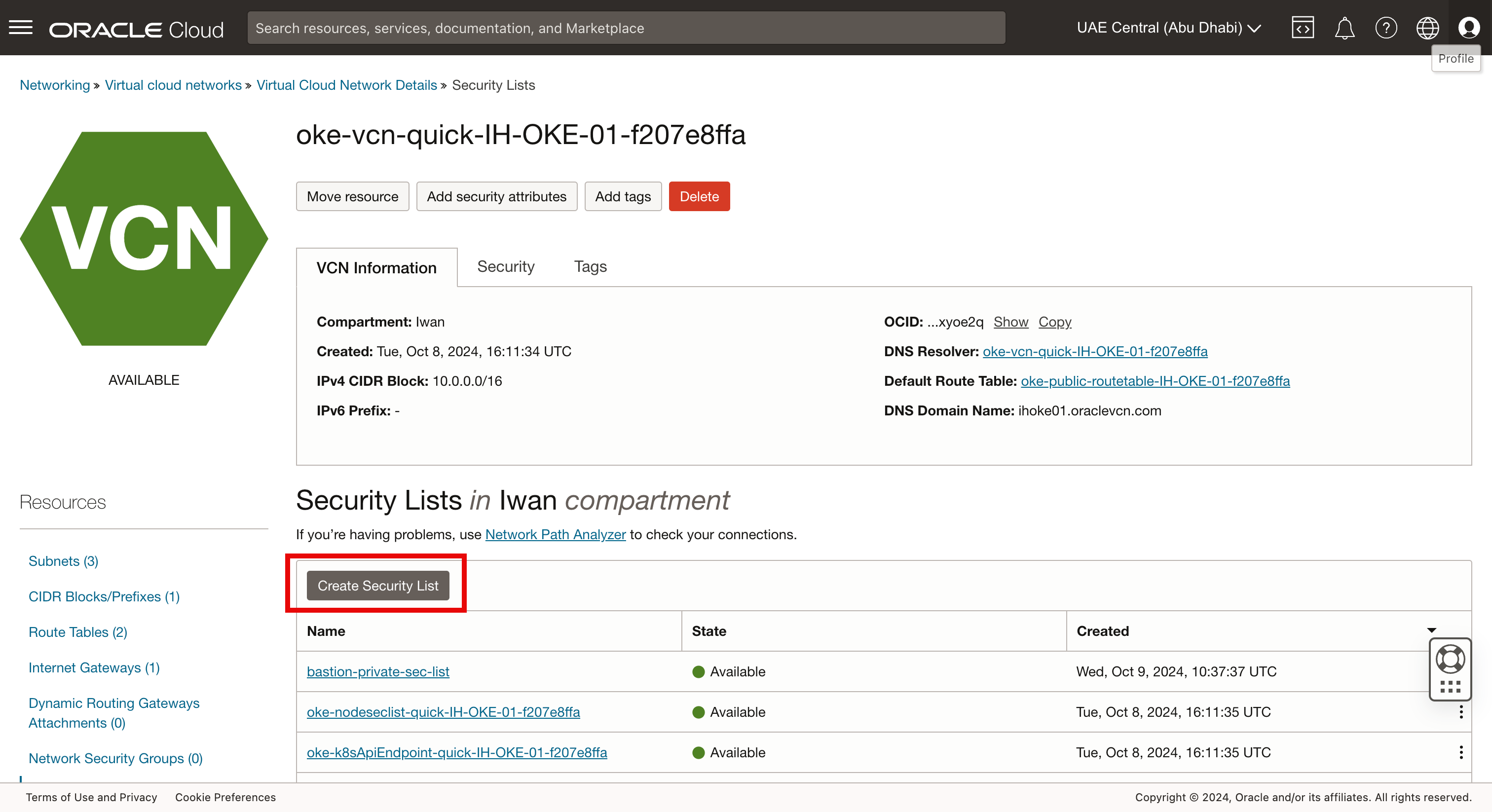

Vá para a Console do OCI, navegue até Rede, Redes Virtuais na Nuvem e selecione a VCN na qual o cluster do Kubernetes está implantado.

- Clique em Listas de Segurança.

- Clique em Criar Lista de Segurança.

- Informe um Nome da lista de segurança.

- Clique em + Outra Regra de Entrada.

-

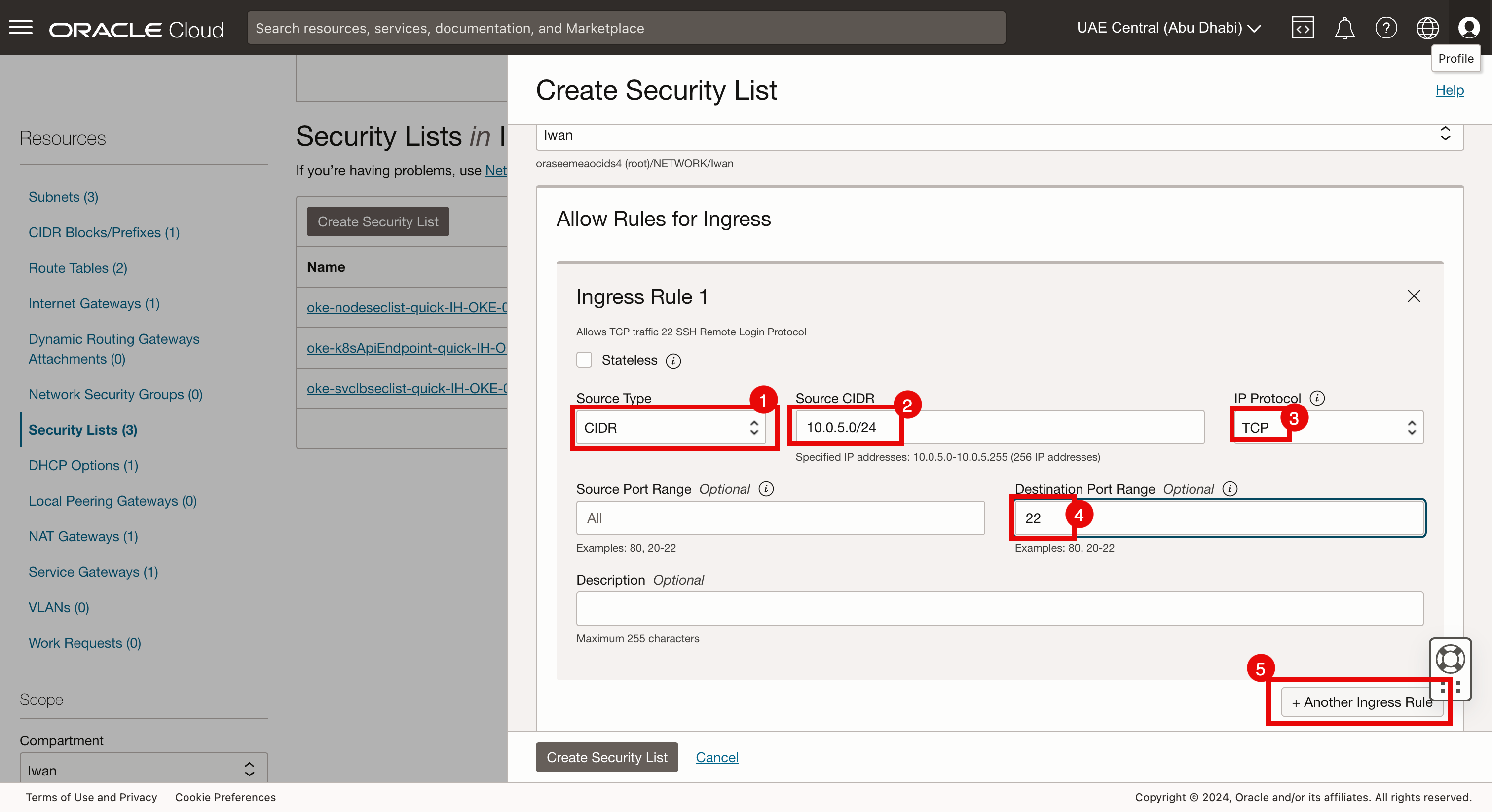

Especifique as informações a seguir para criar a Regra de Entrada 1.

- Tipo de Origem: Digite CIDR.

- CIDR de Origem: Informe a origem a ser a sub-rede da instância do bastion (

10.0.5.0/24). - Protocolo IP: Digite TCP.

- Destination Port Range: Digite 22.

- Clique em + Outra Regra de Entrada.

-

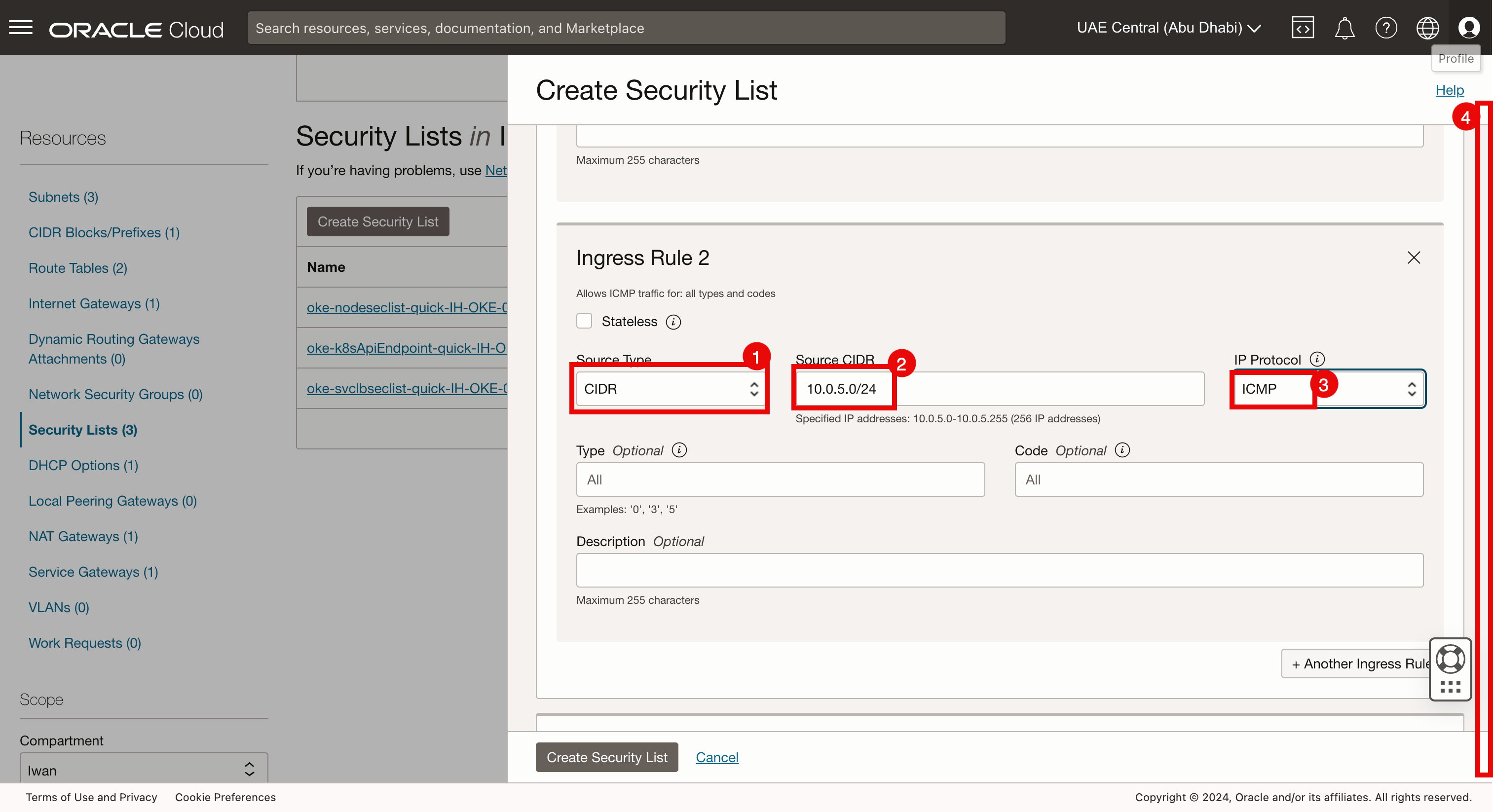

Especifique as informações a seguir para criar a Regra de Entrada 2.

- Tipo de Origem: Digite CIDR.

- CIDR de Origem: Informe a origem a ser a sub-rede da instância do bastion (

10.0.5.0/24). - Protocolo IP: Digite ICMP.

- Rolar para Baixo.

-

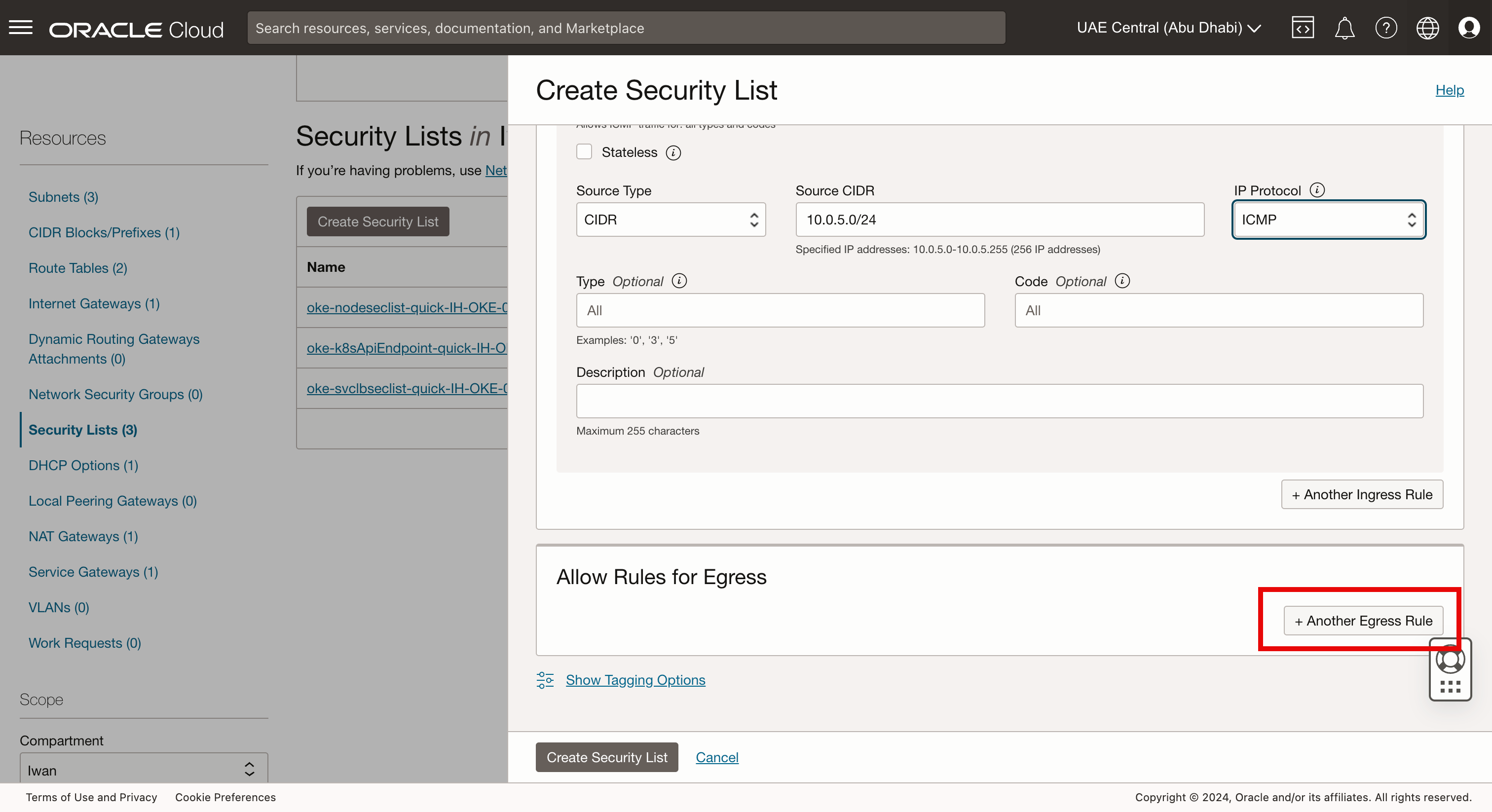

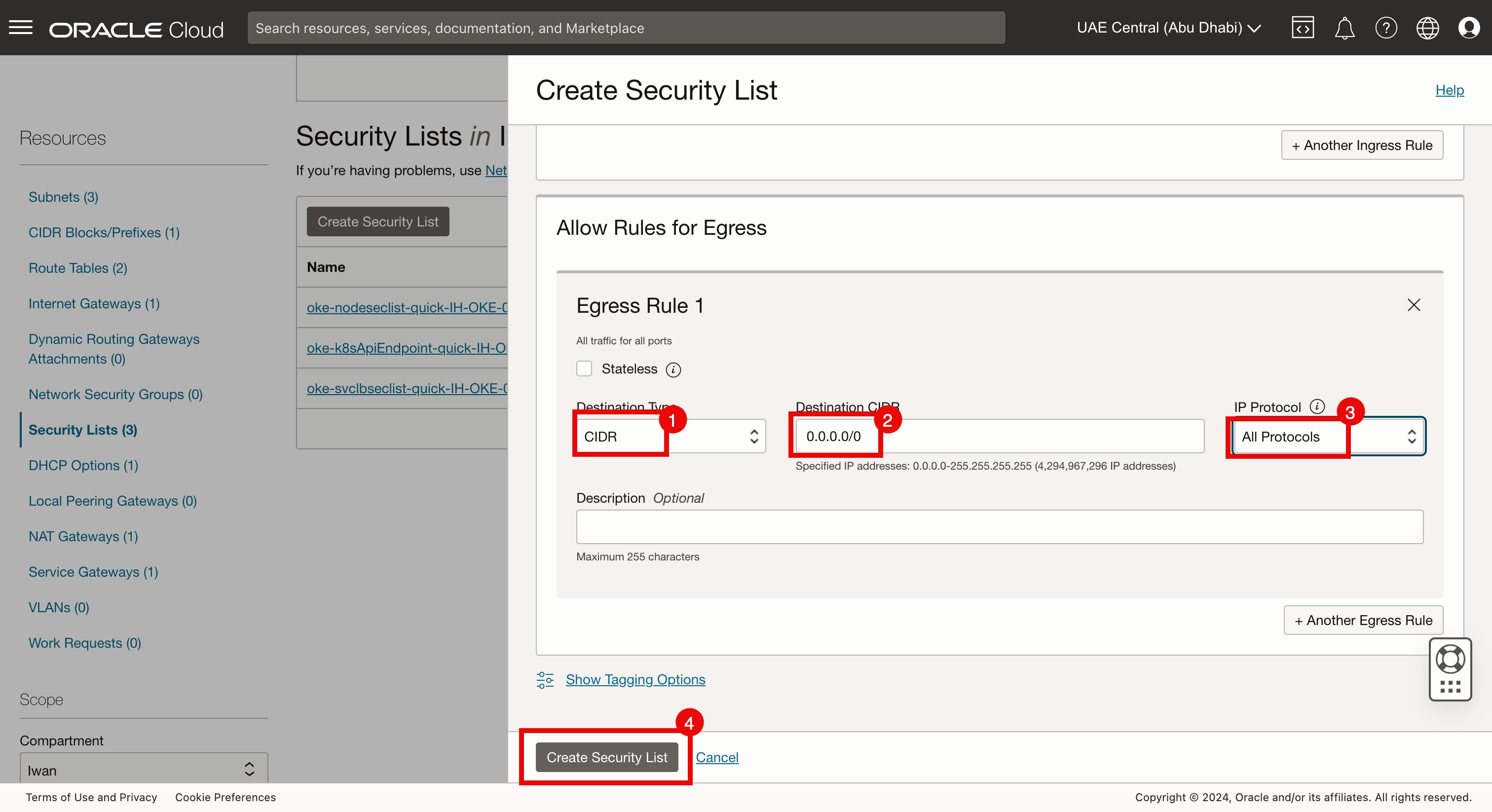

Clique em + Outra Regra de Saída.

-

Especifique as seguintes informações para criar a Regra de Saída 1.

- Tipo de Destino: Digite CIDR.

- Destination CIDR: Digite a origem para ser tudo (

0.0.0.0/0). - Protocolo IP: Digite Todos os Protocolos.

- Clique em Criar Lista de Segurança.

-

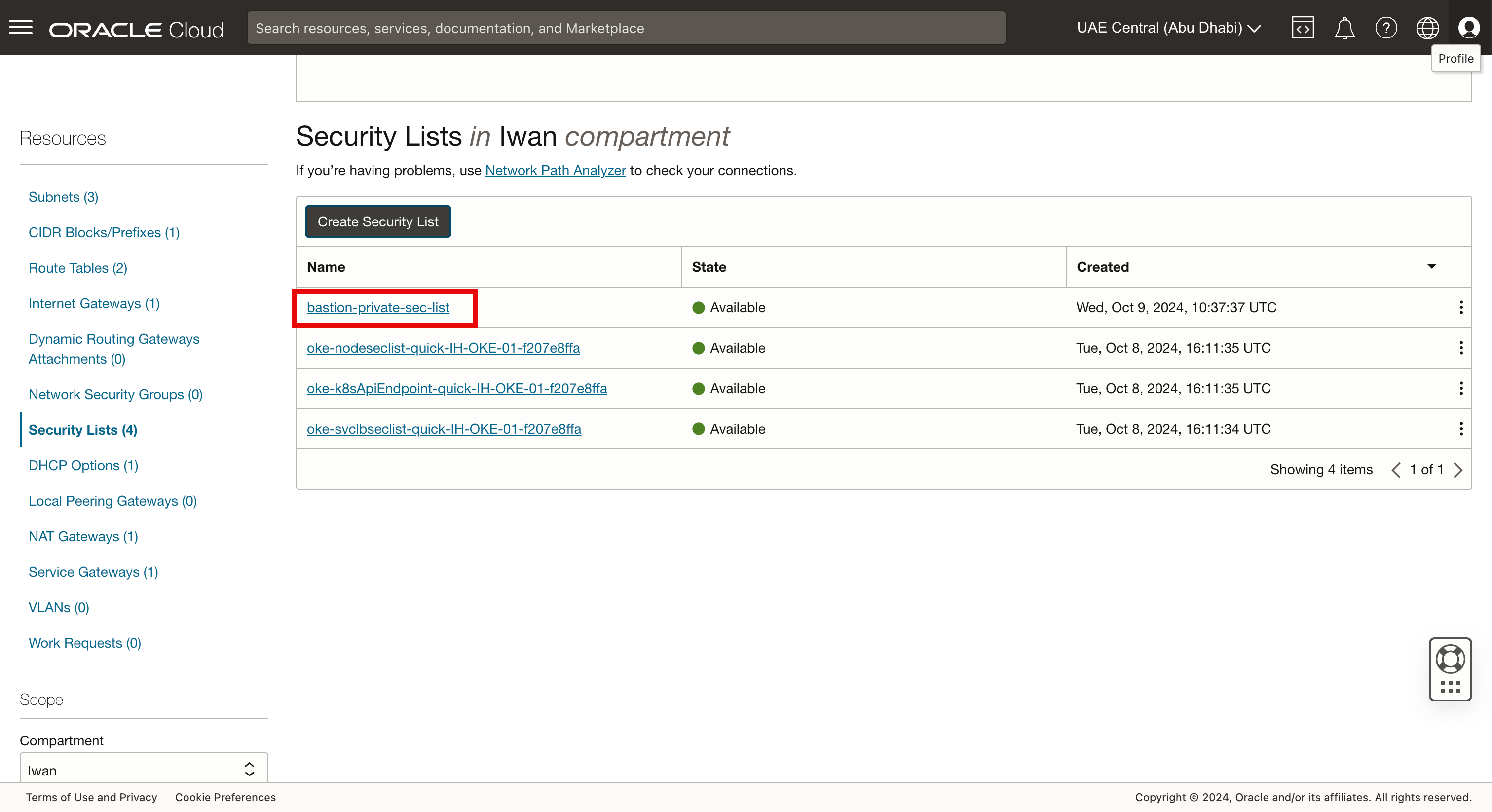

Observe que a nova lista de segurança foi criada, clique na lista de segurança e verifique as regras.

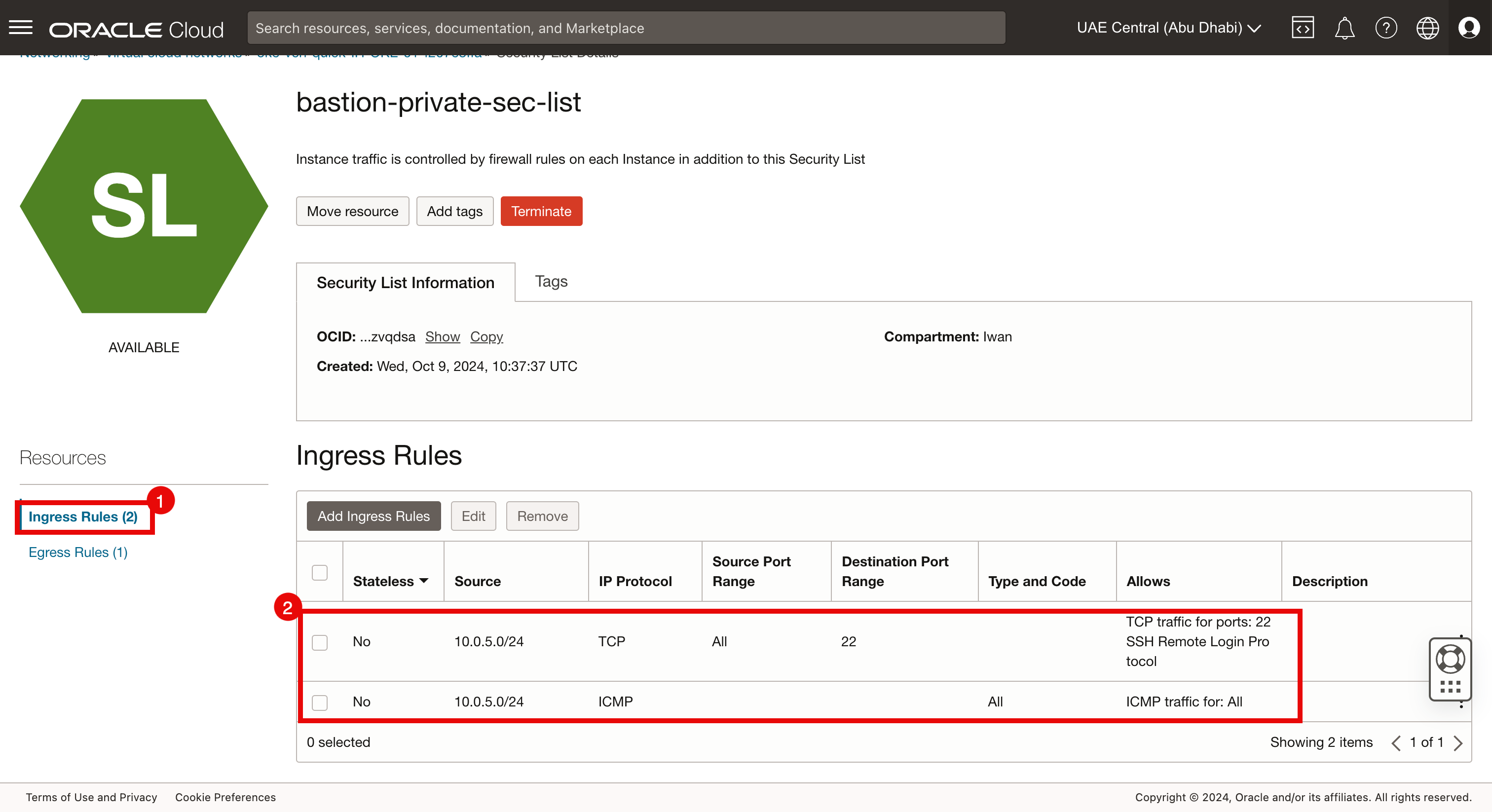

- Clique em Regras de Entrada.

- Observe que as regras estão presentes.

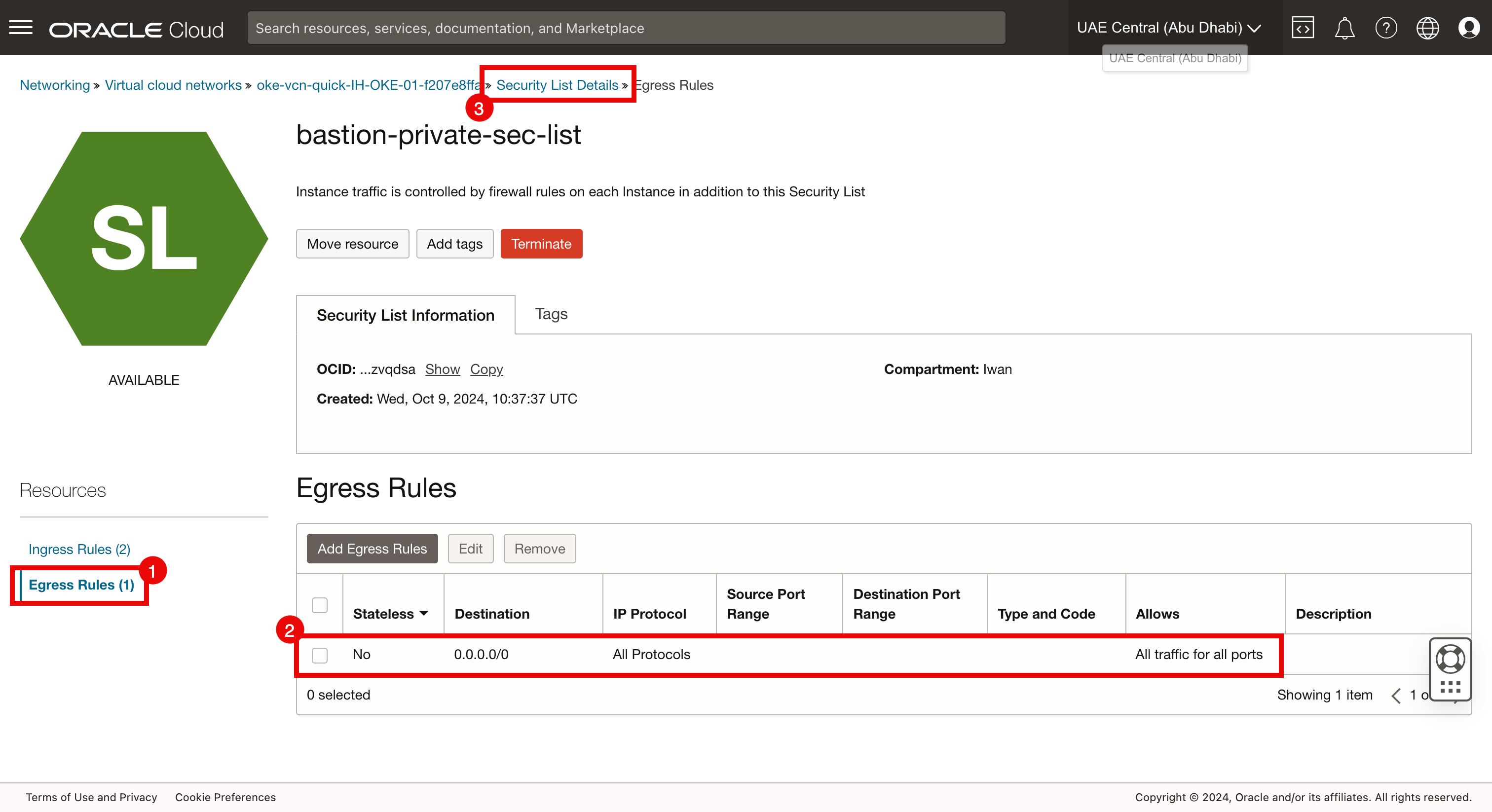

- Clique em Regras de Saída.

- Observe que a regra está presente.

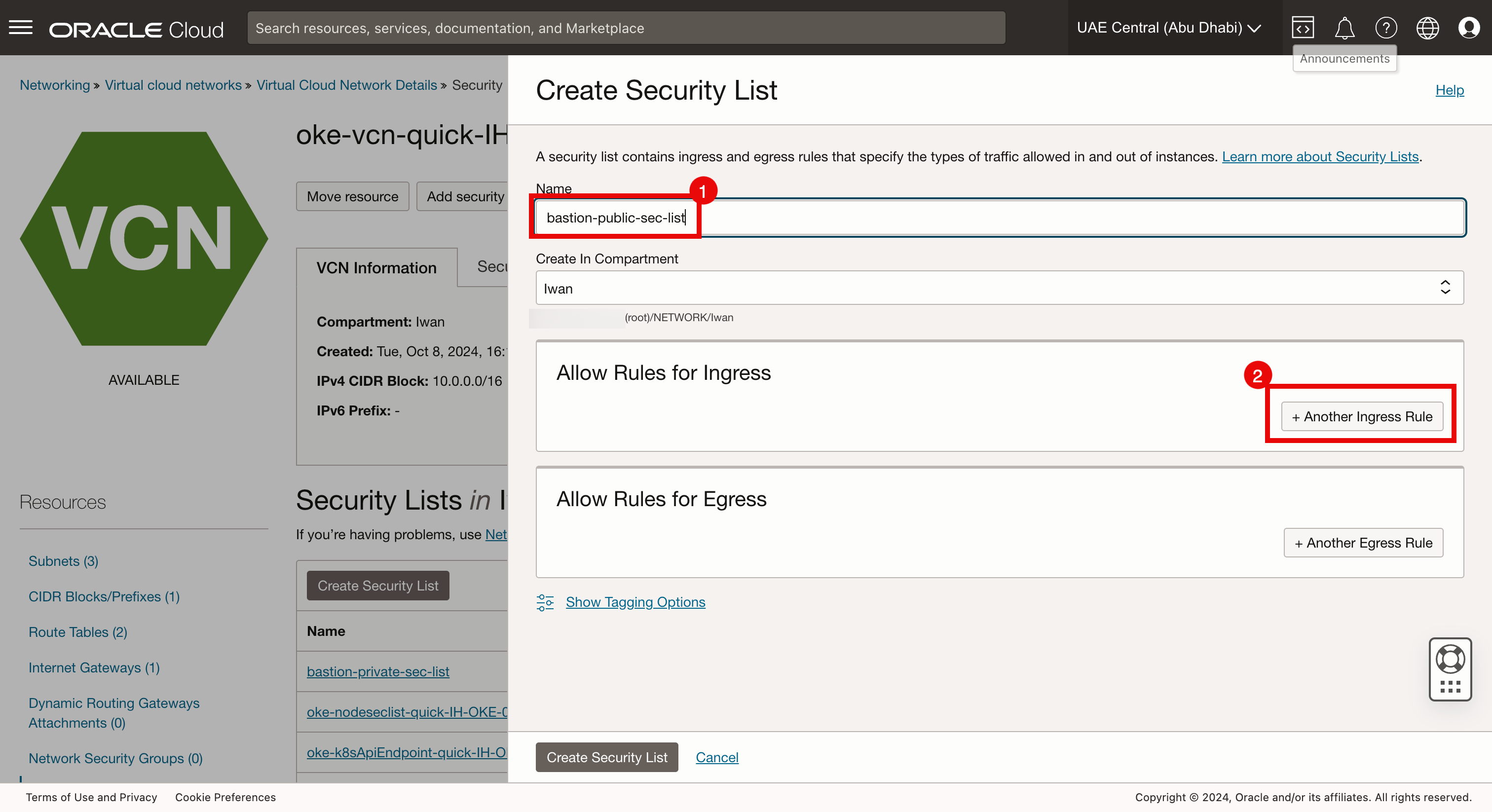

Tarefa 2.2: Criar uma Segurança bastion-public-sec-list com Regras de Entrada e Saída

-

Clique em Criar Lista de Segurança.

- Informe um Nome da lista de segurança.

- Clique em + Outra Regra de Entrada.

-

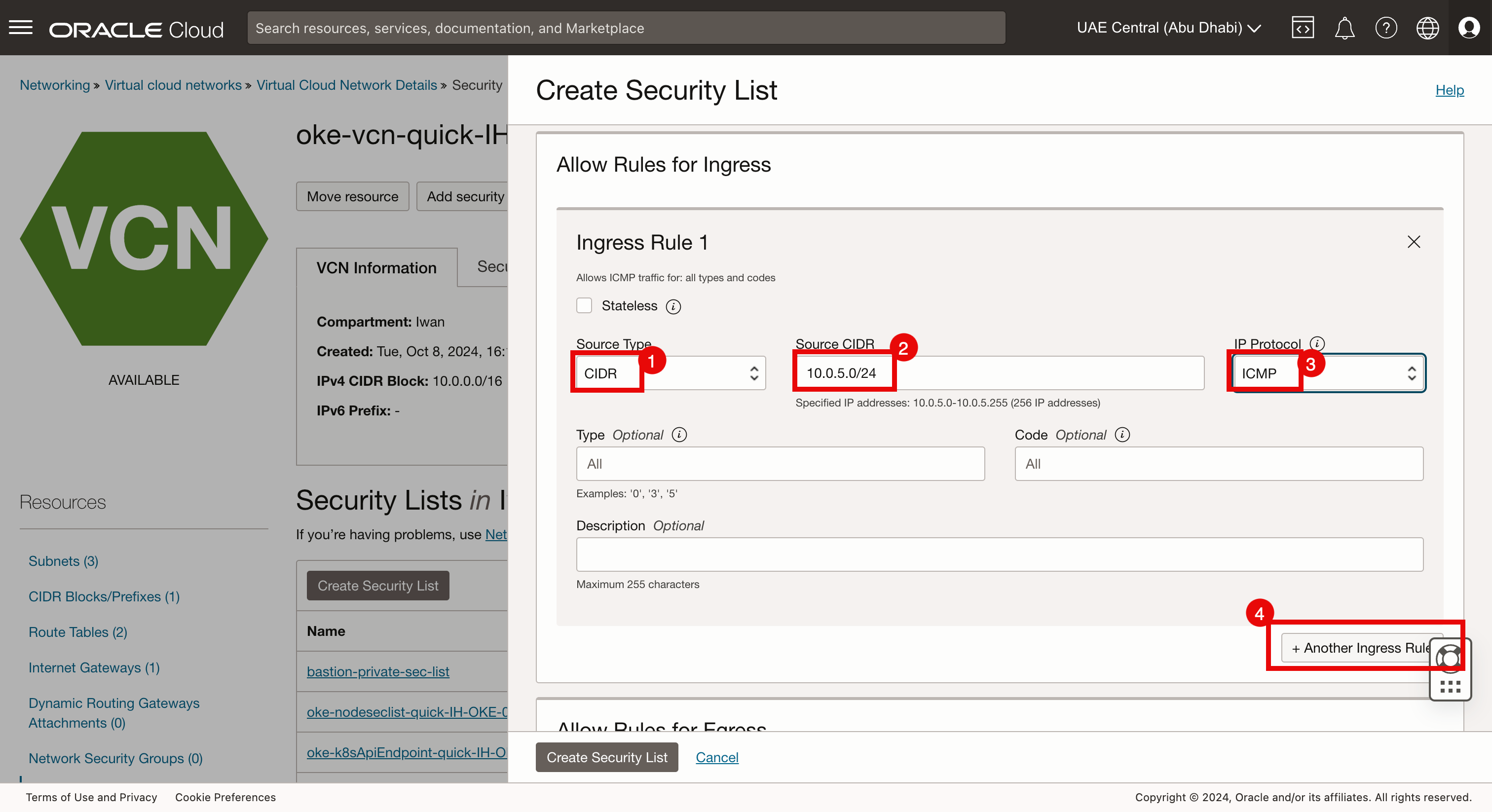

Especifique as informações a seguir para a Regra de Entrada 1.

- Tipo de Origem: Digite CIDR.

- CIDR de Origem: Informe a origem a ser a sub-rede da instância do bastion (

10.0.5.0/24). - Protocolo IP: Digite ICMP.

- Clique em + Outra Regra de Entrada.

-

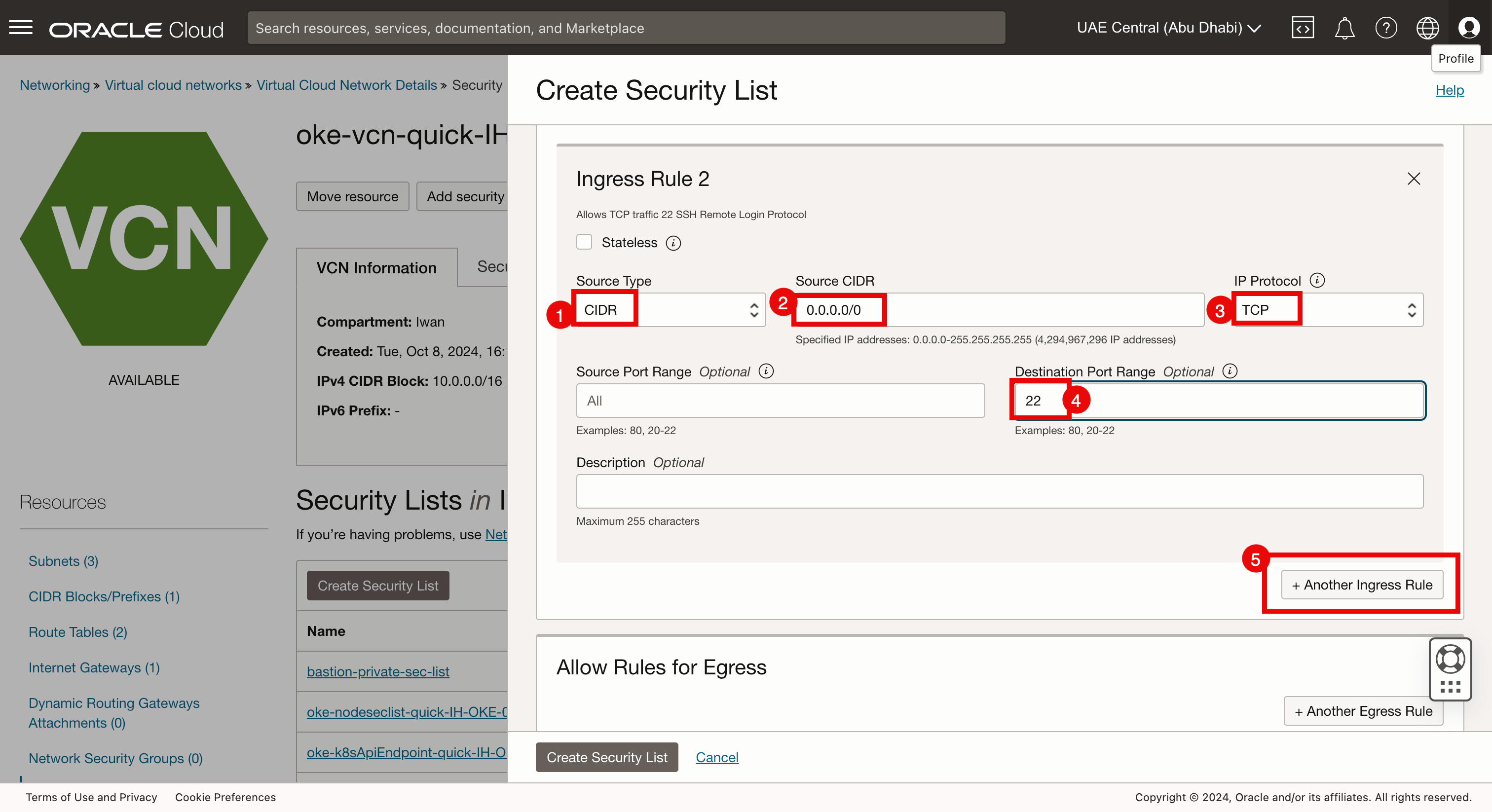

Especifique as informações a seguir para a Regra de Entrada 2.

- Tipo de Origem: Digite CIDR.

- CIDR de Origem: Informe a origem para ser tudo (

0.0.0.0/0). - Protocolo IP: Digite TCP.

- Destination Port Range: Digite 22.

- Clique em + Outra Regra de Entrada.

-

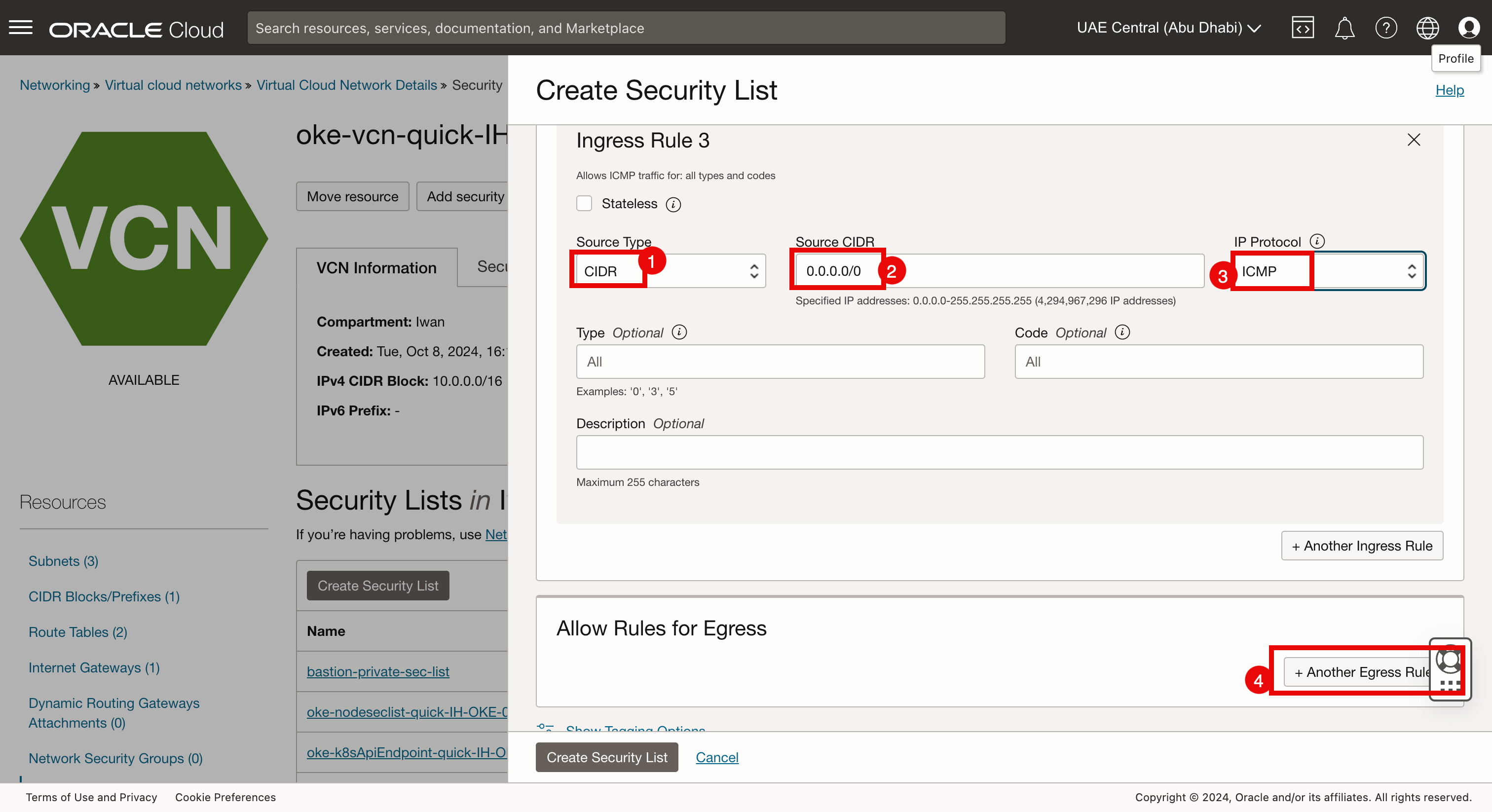

Especifique as informações a seguir para a Regra de Entrada 3.

- Tipo de Origem: Digite CIDR.

- CIDR de Origem: Informe a origem para ser tudo (

0.0.0.0/0). - Protocolo IP: Digite ICMP.

- Clique em + Outra Regra de Saída.

-

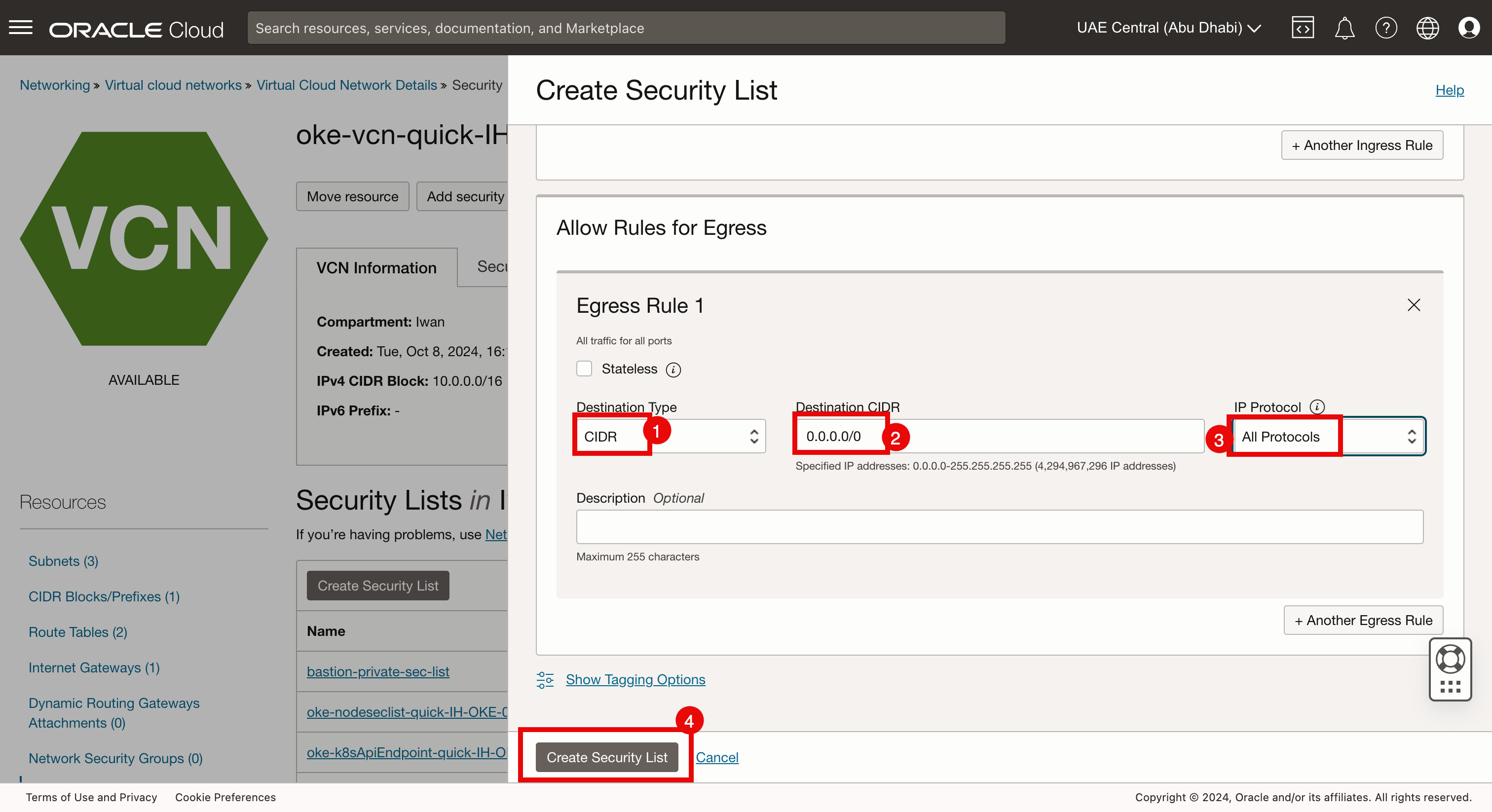

Especifique as informações a seguir para a Regra de Saída 1.

- Tipo de Destino: Digite CIDR.

- Destination CIDR: Digite a origem para ser tudo (

0.0.0.0/0). - Protocolo IP: Digite Todos os Protocolos.

- Clique em Criar Lista de Segurança.

-

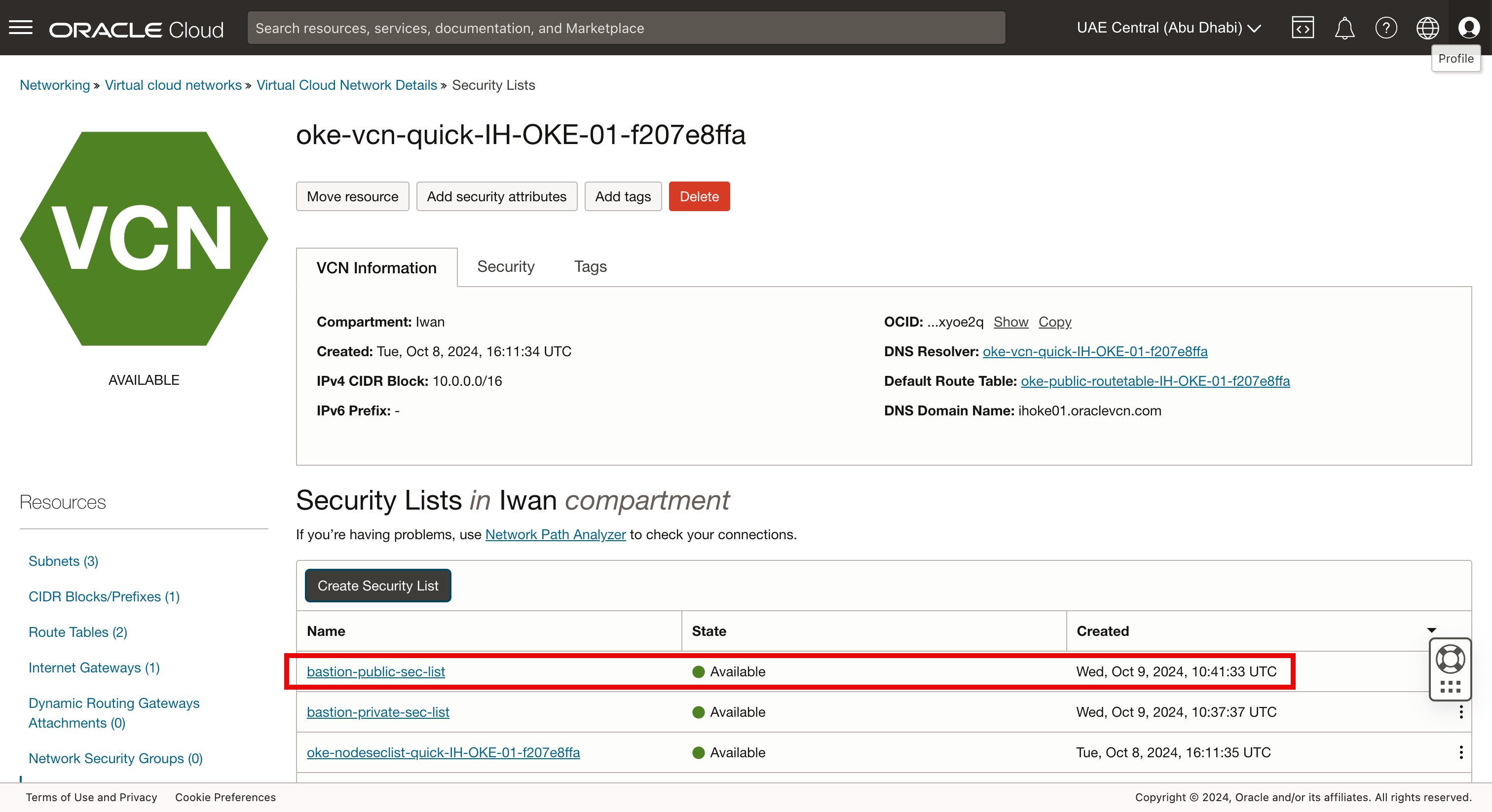

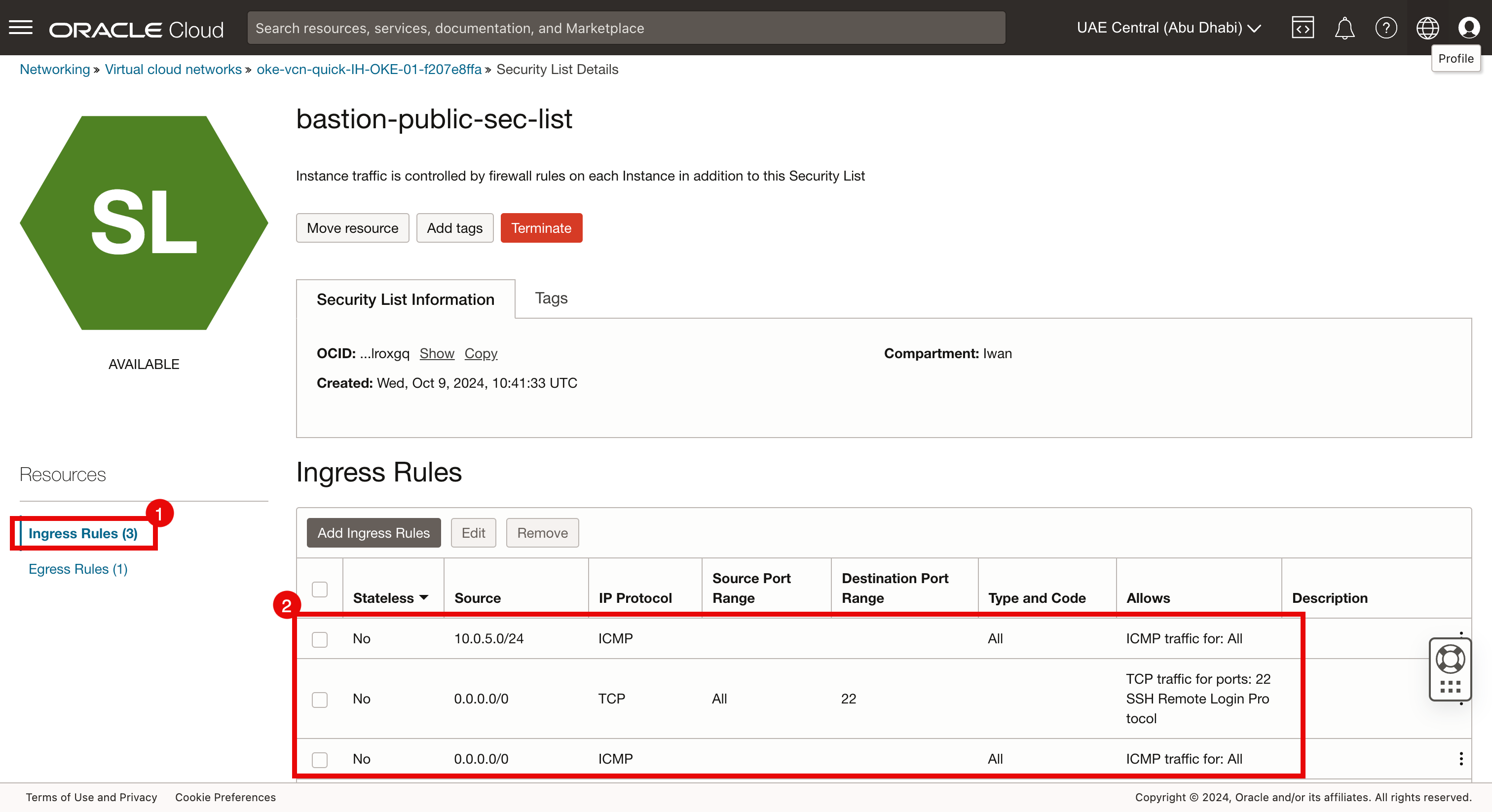

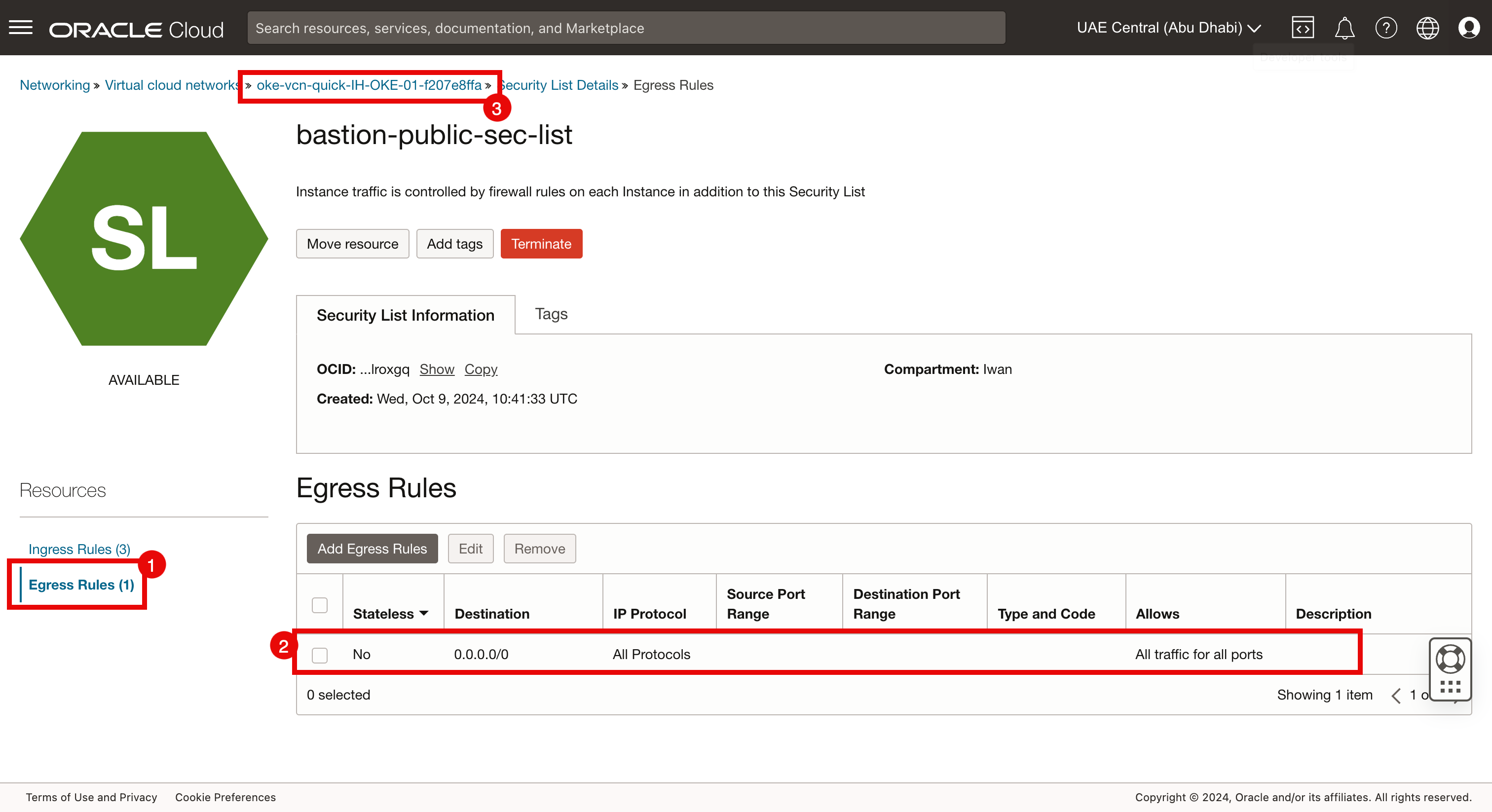

Observe que a nova lista de segurança foi criada, clique na lista de segurança e verifique as regras.

- Clique em Regras de Entrada.

- Observe que as regras estão presentes.

- Clique em Regras de Saída.

- Observe que a regra está presente.

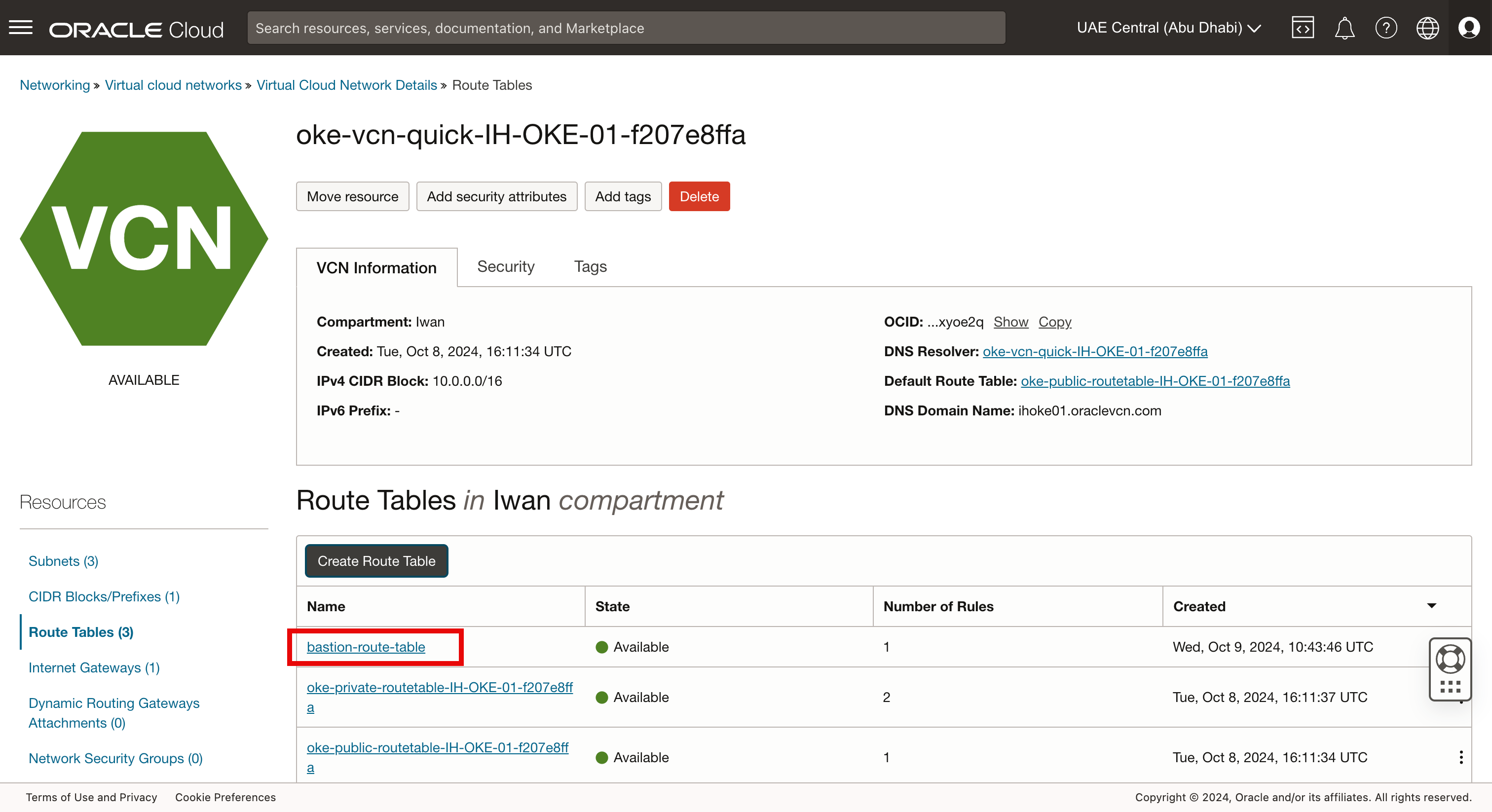

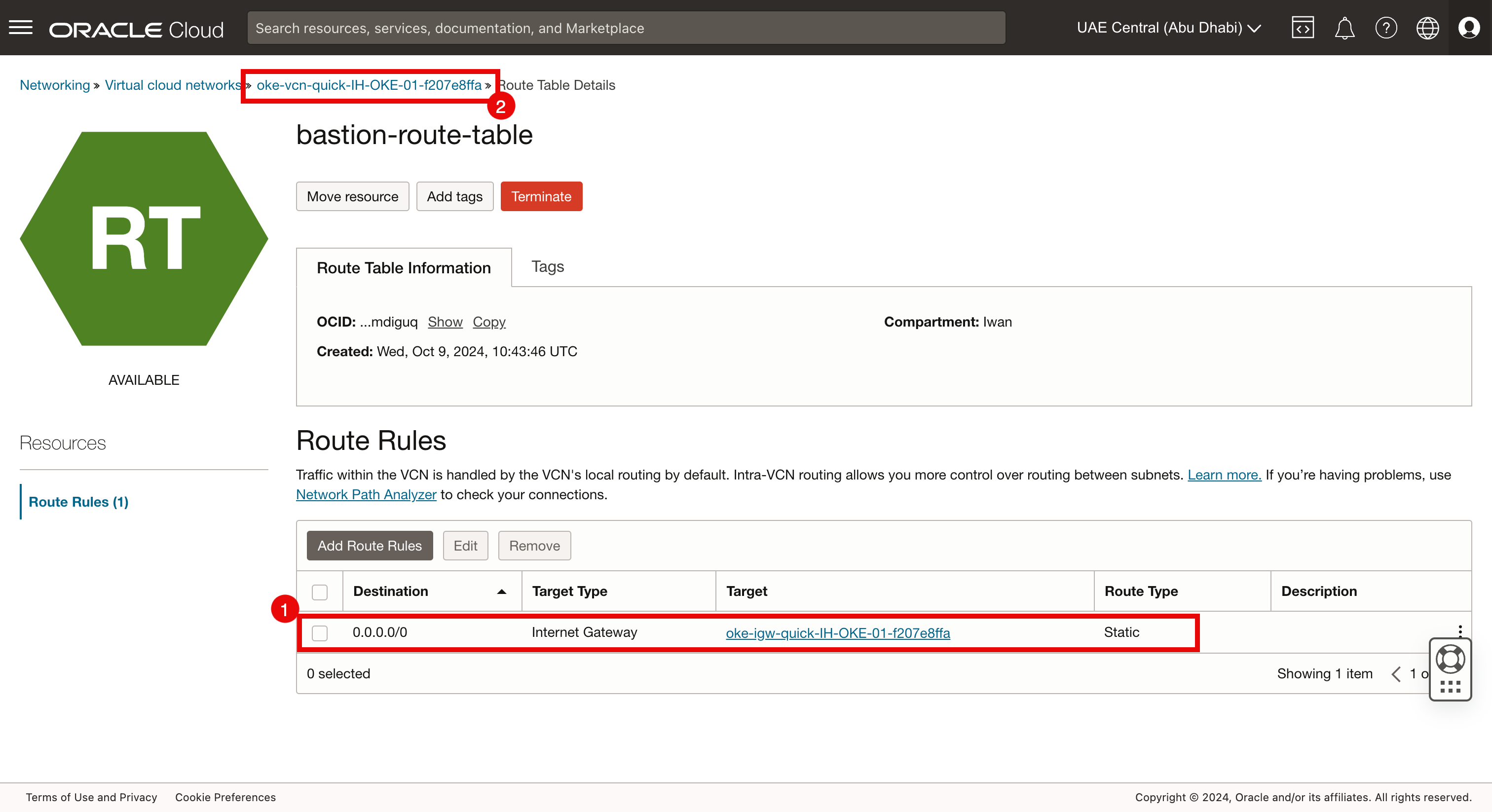

Tarefa 2.3: Criar o bastion-route-table com o Gateway de Internet para Adicionar à Instância do Bastion para Acesso à Internet

Observação: Certifique-se de ter criado um gateway de internet na VCN.

-

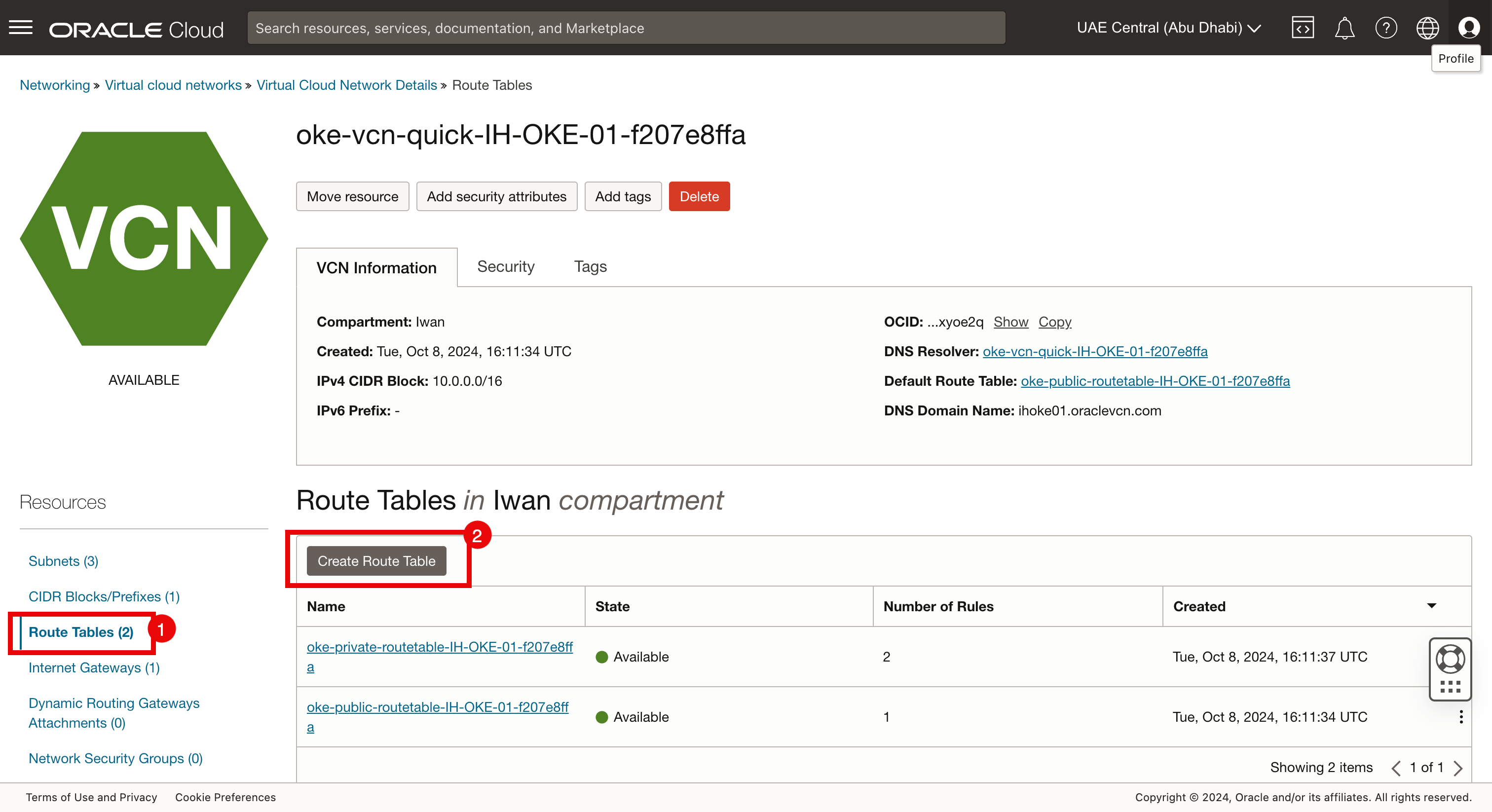

Vá até a página Detalhes das Redes Virtuais na Nuvem.

- Clique em Tabelas de Roteamento.

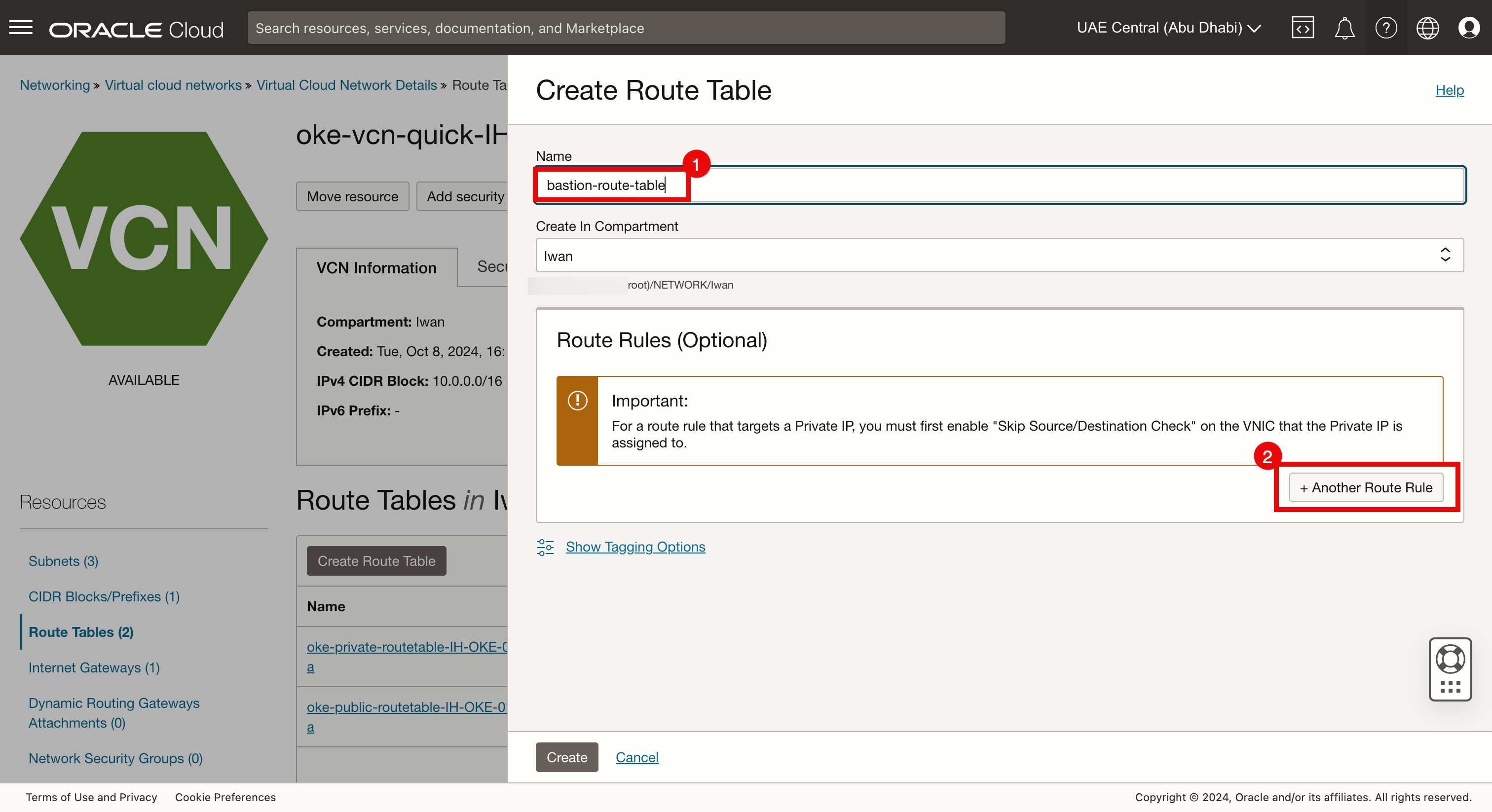

- Clique em Criar Tabela de Roteamento.

- Digite um Nome.

- Clique em + Outra Regra de Rota.

-

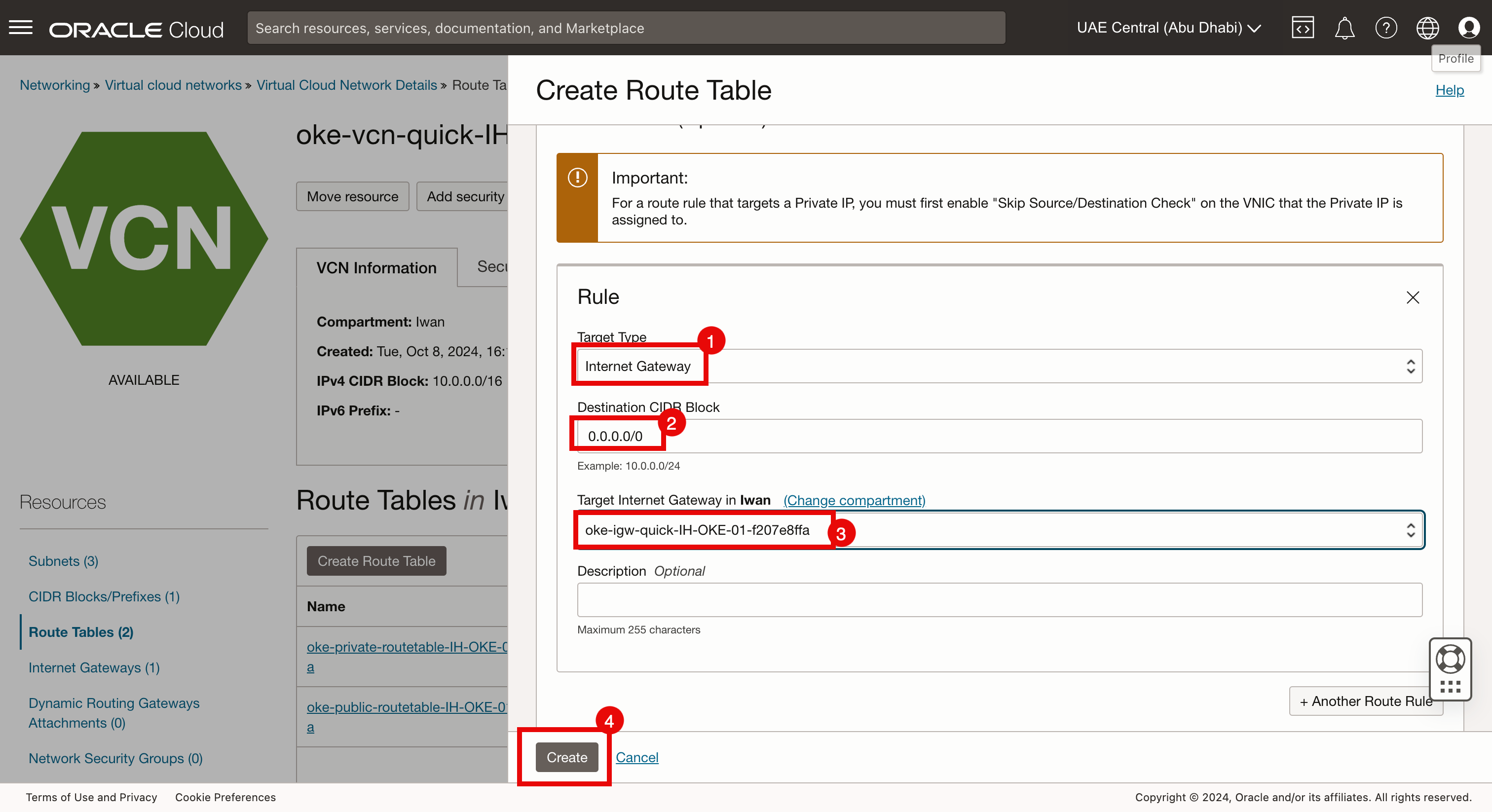

Na seção Regra, insira as seguintes informações.

- Tipo de Destino: Selecione Gateway de Internet.

- Bloco CIDR de Destino: Digite

0.0.0.0/0. - Gateway de Internet de Destino: Selecione o gateway de internet existente.

- Clique em Criar.

-

Observe que a nova tabela de roteamento foi criada, clique na tabela de roteamento e verifique as regras.

- Observe que a regra está presente.

- Clique na VCN para voltar à página VCN.

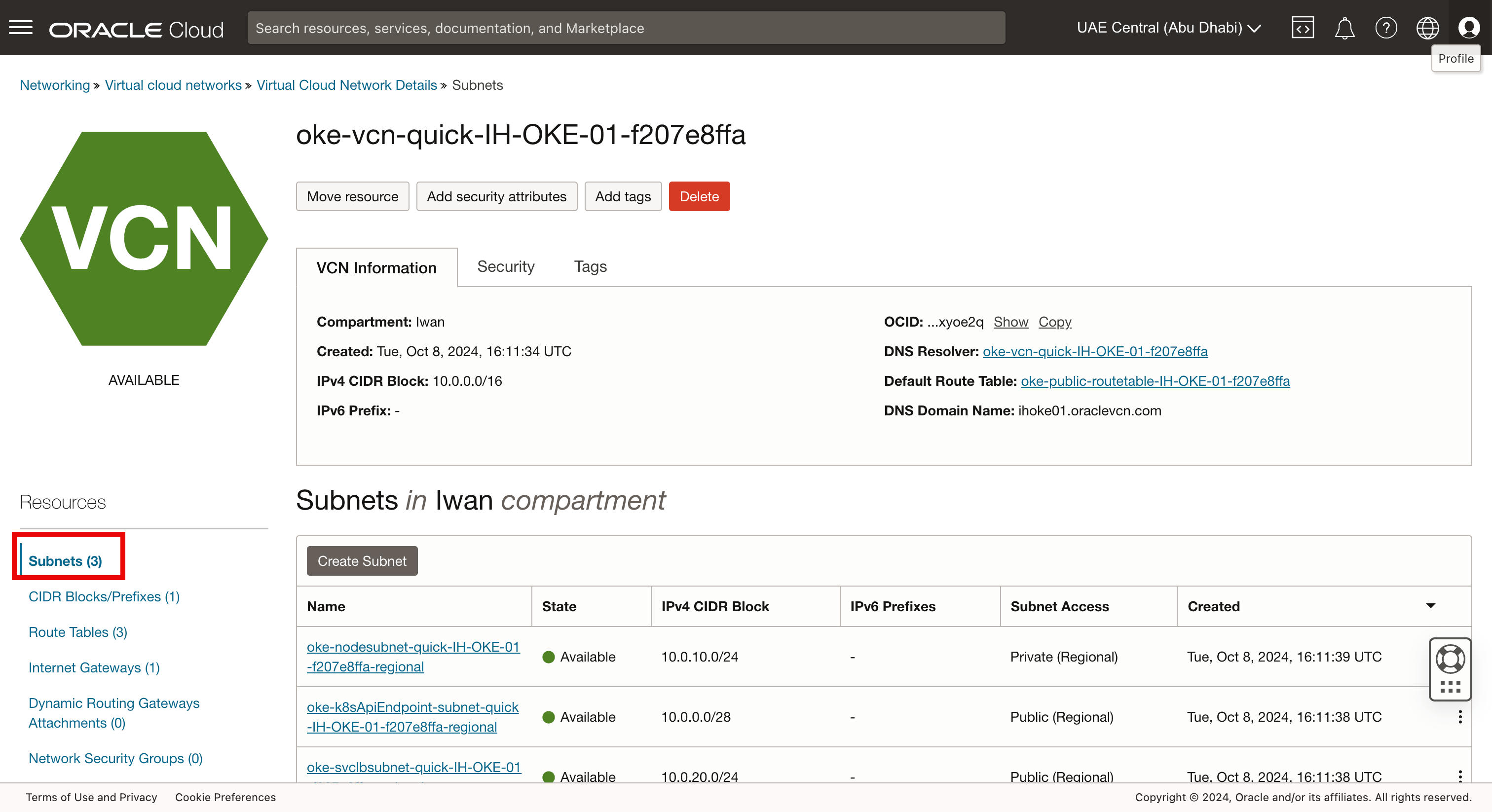

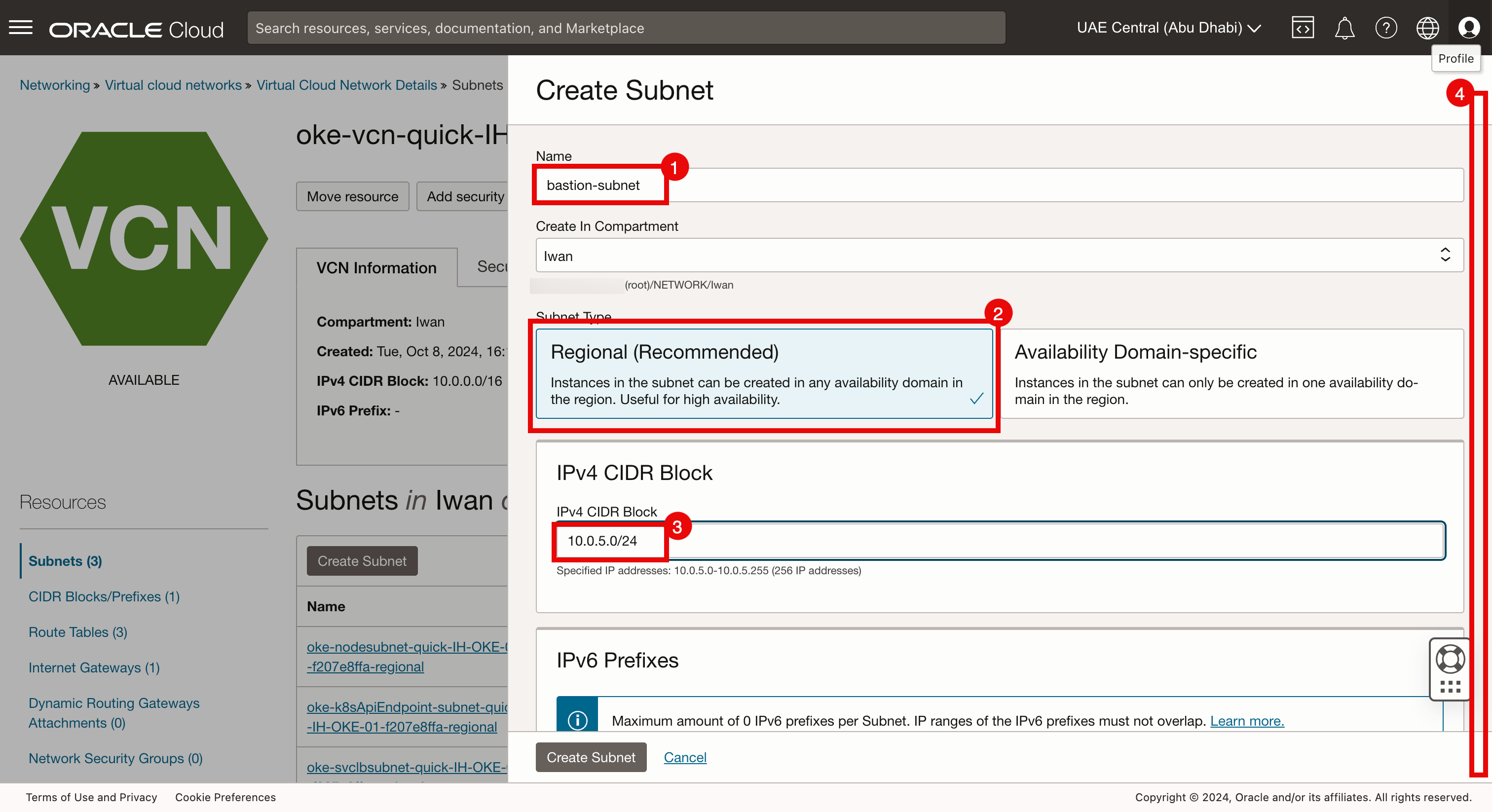

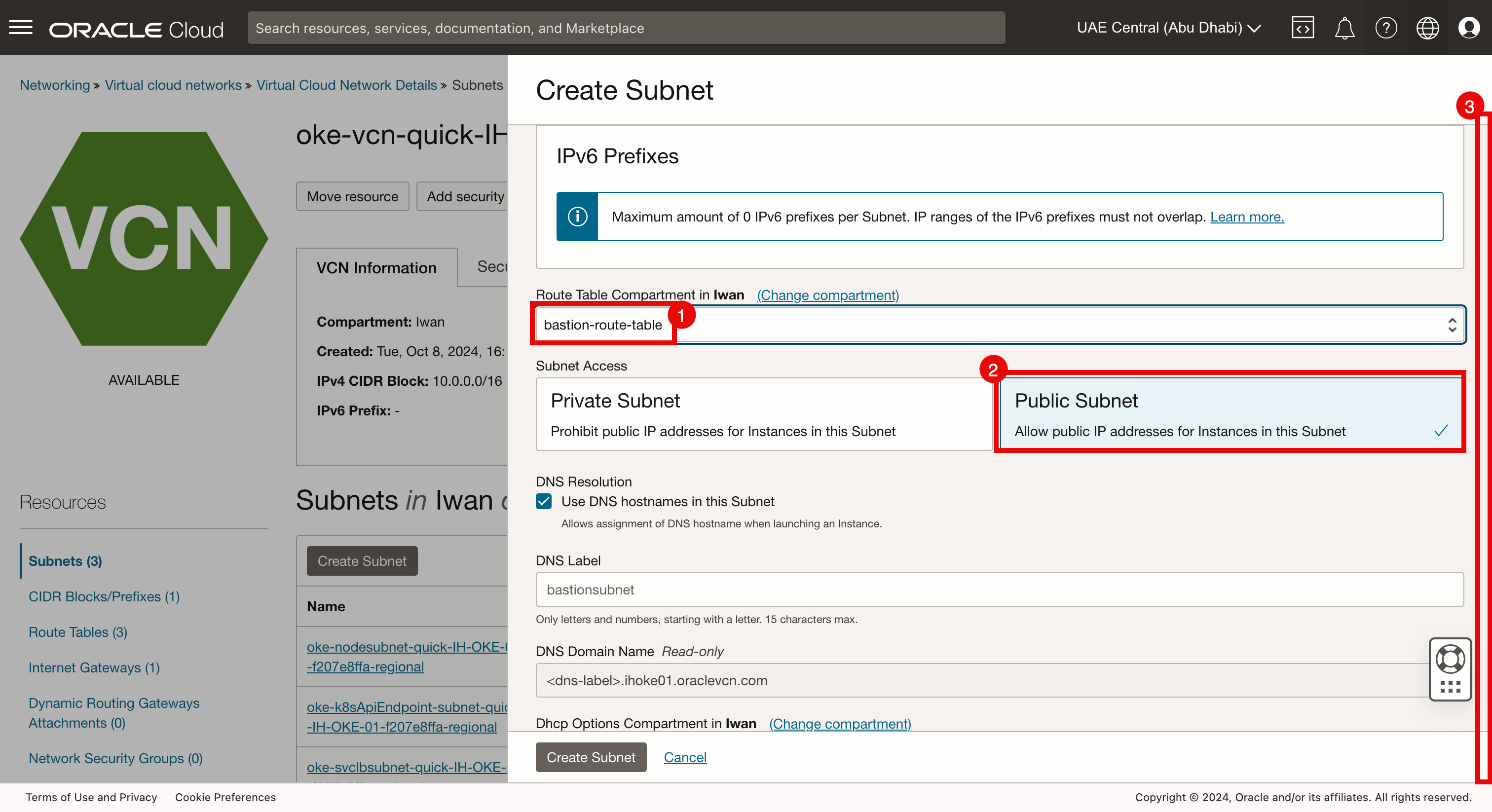

Tarefa 2.4: Criar uma Sub-rede Pública Regional (bastion-subnet) para a Instância do Bastion

-

Clique em Sub-redes.

-

Clique em Criar Sub-rede e insira as seguintes informações.

- Digite um Nome.

- Tipo de Sub-rede: Selecione Regional.

- IPv4 CIDR Block Digite

10.0.5.0/24. - Rolar para Baixo.

- Tabela de Roteamento: selecione a tabela de roteamento criada na Tarefa 2.3.

- Acesso à Sub-rede: Selecione Sub-rede Pública.

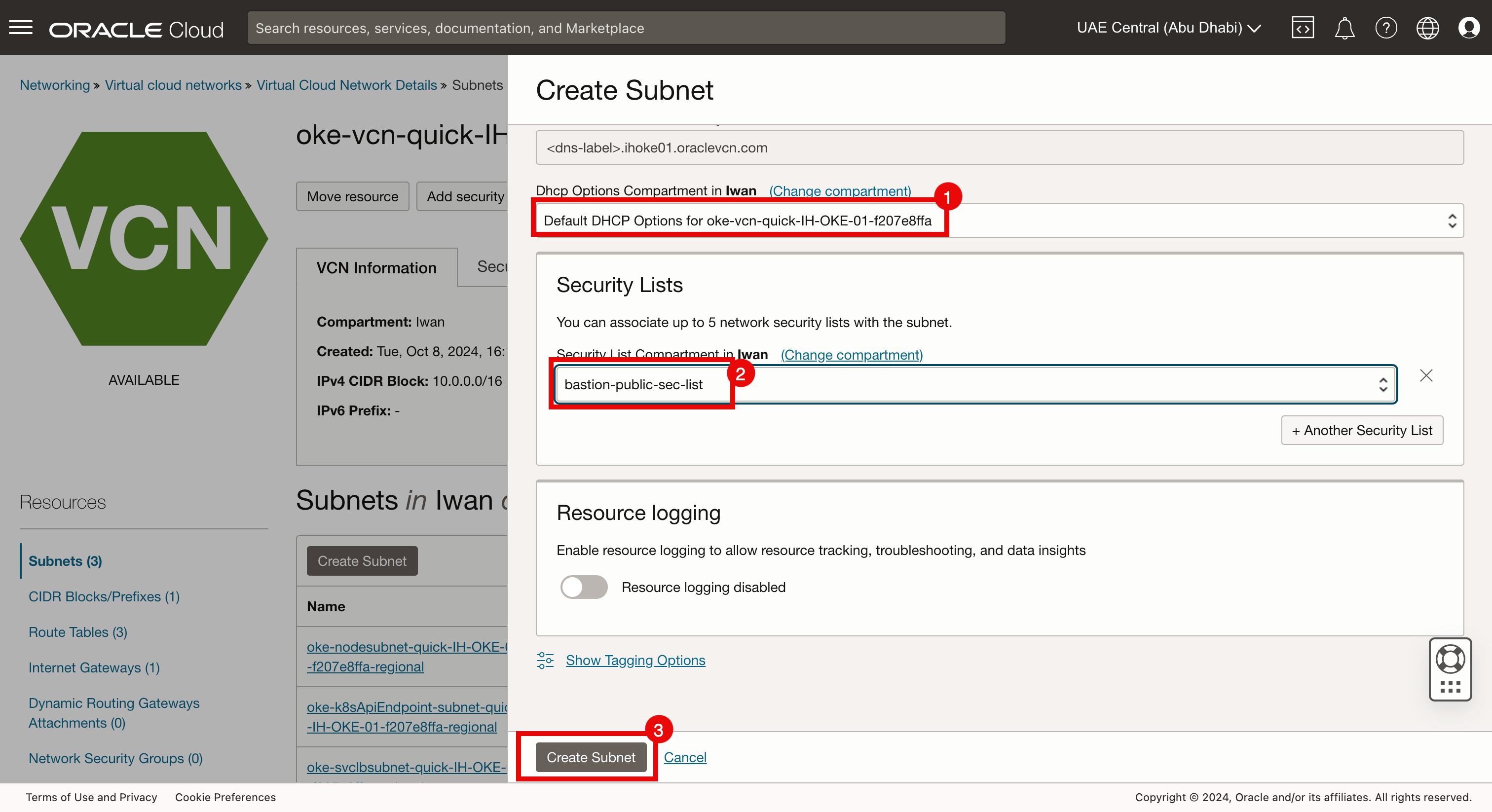

- Rolar para Baixo.

- Compartimento de Opções de DHCP: selecione as Opções de DHCP padrão.

- Listas de Segurança: selecione a lista de segurança criada na Tarefa 2.2 para a sub-rede pública.

- Clique em Criar Sub-rede.

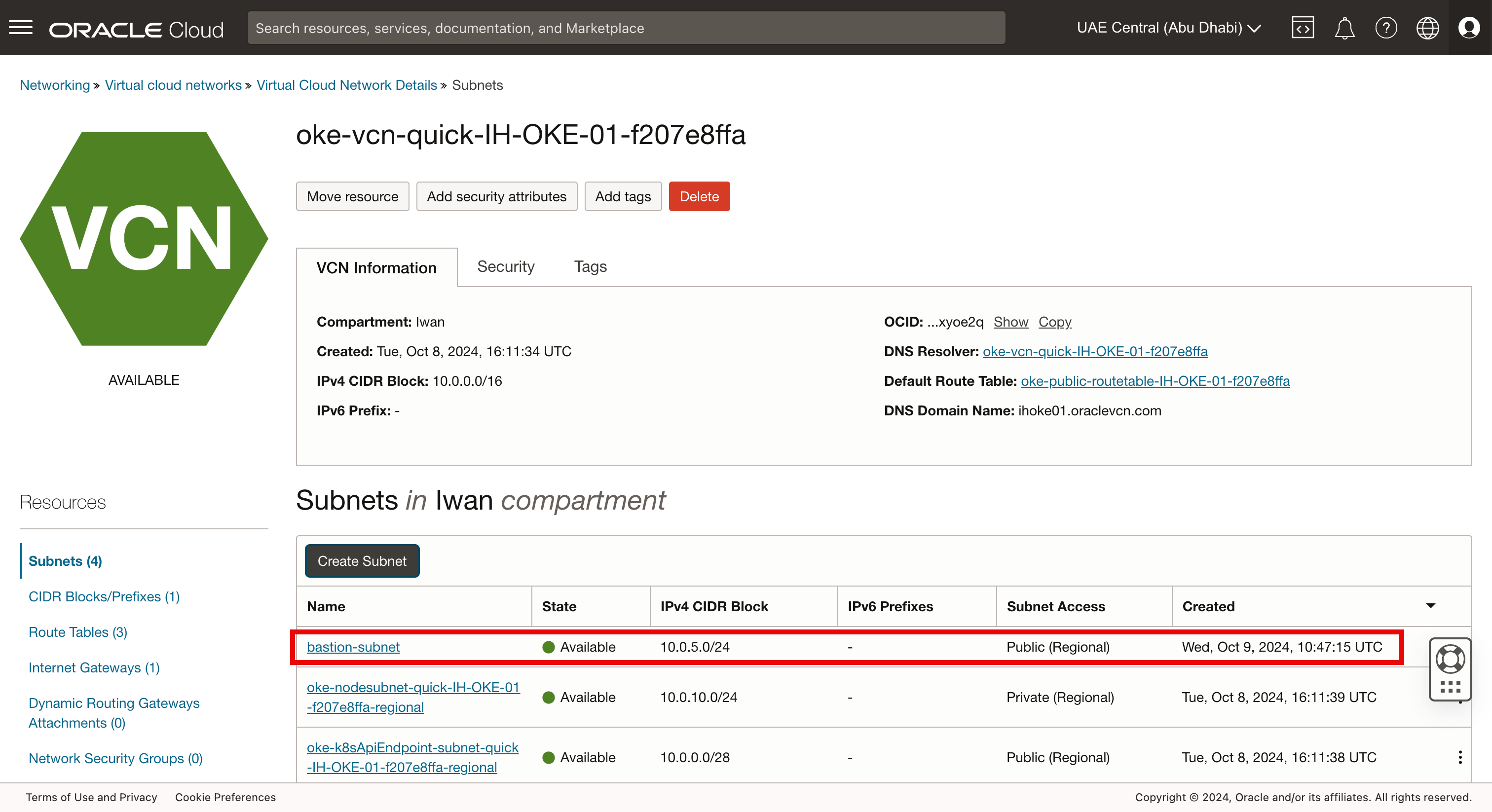

-

Observe que a nova sub-rede foi criada.

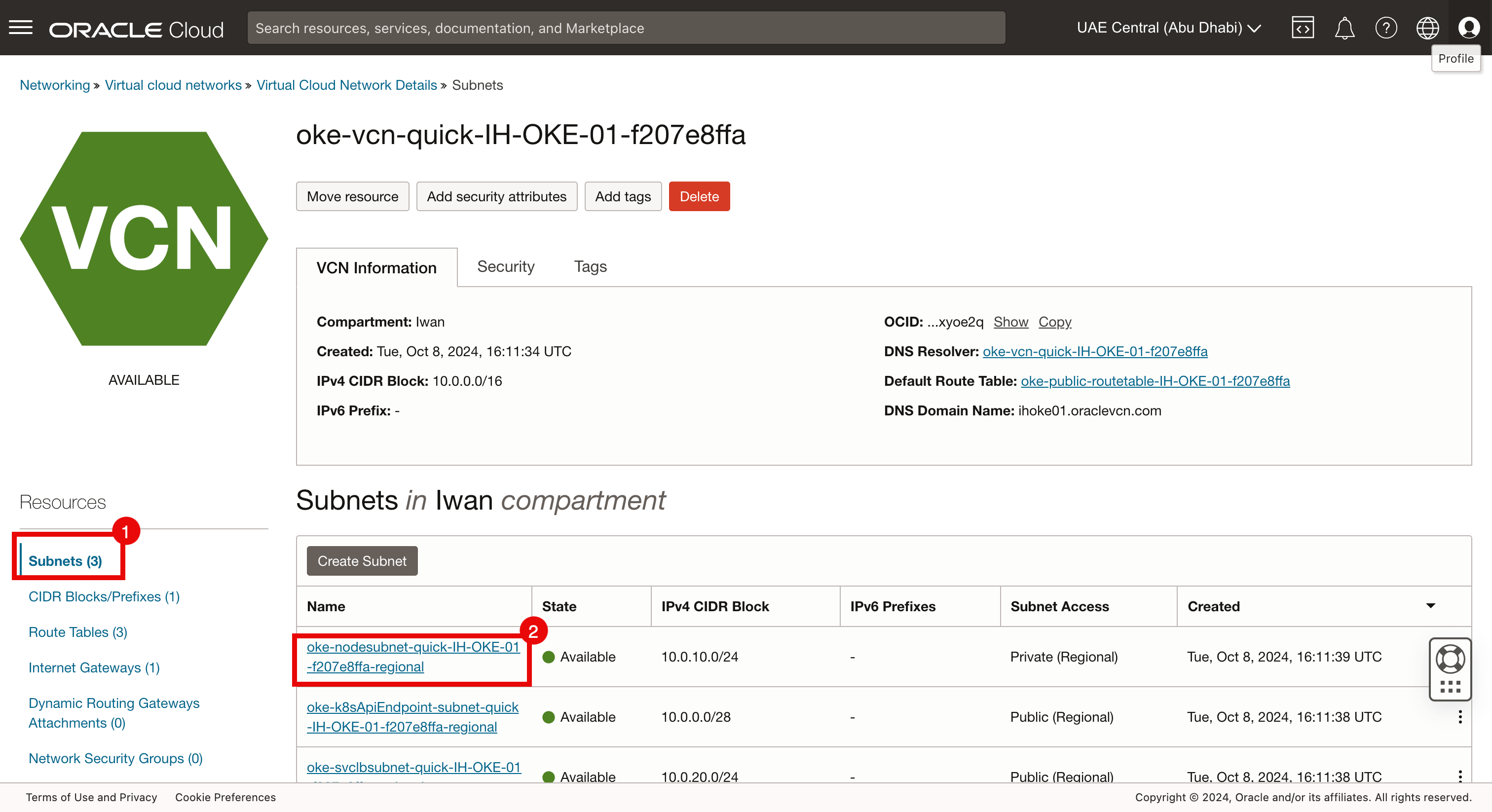

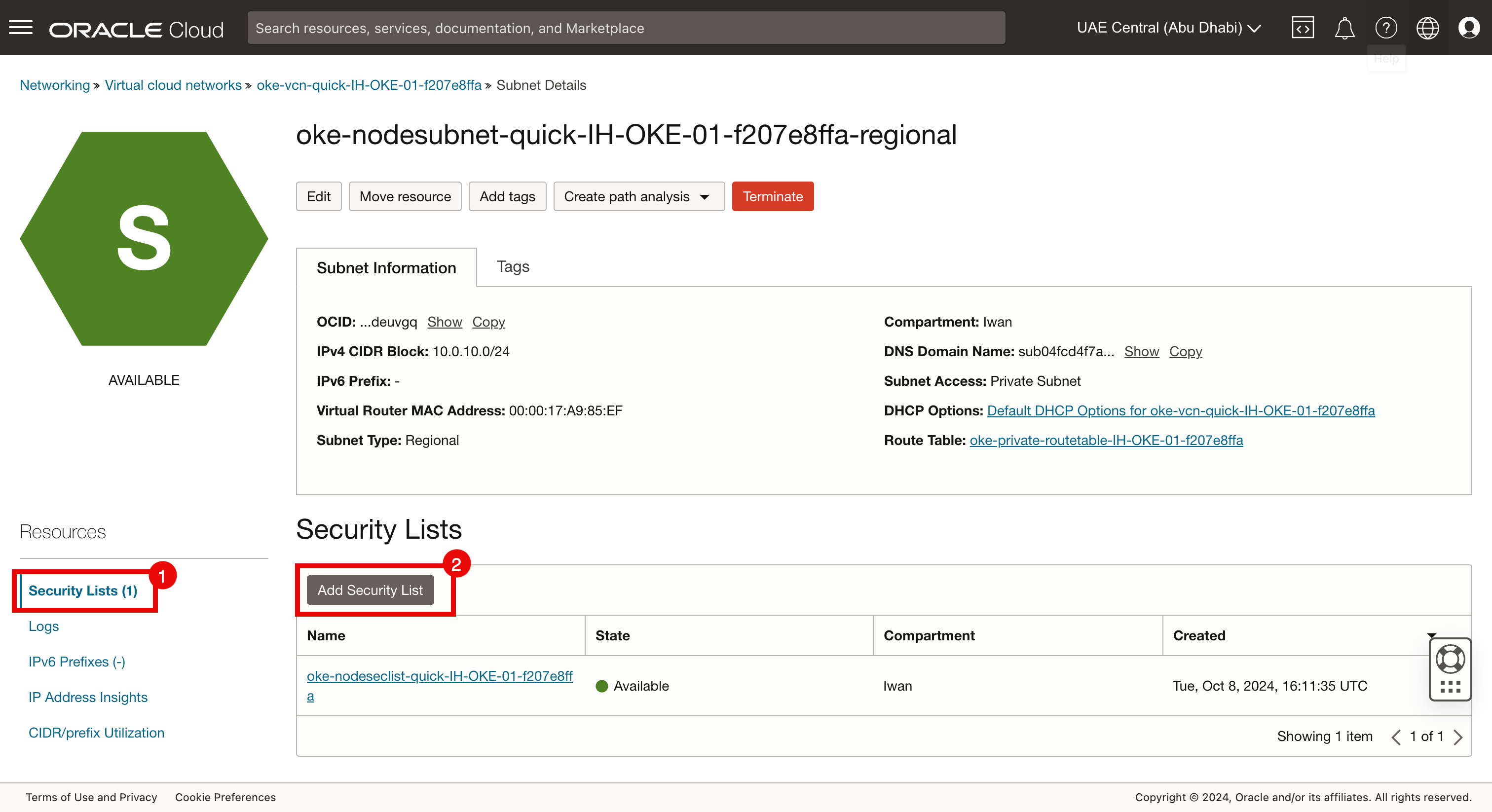

Tarefa 2.5: Adicionar o bastion-private-sec-list à Sub-rede Privada de Trabalho para Acessar os Nós de Trabalho por Instâncias do Bastion

-

Vá até a página Detalhes das Redes Virtuais na Nuvem.

- Clique em Sub-redes.

- Clique na sub-rede na qual os nós de trabalho do Kubernetes estão conectados.

- Clique em Listas de Segurança.

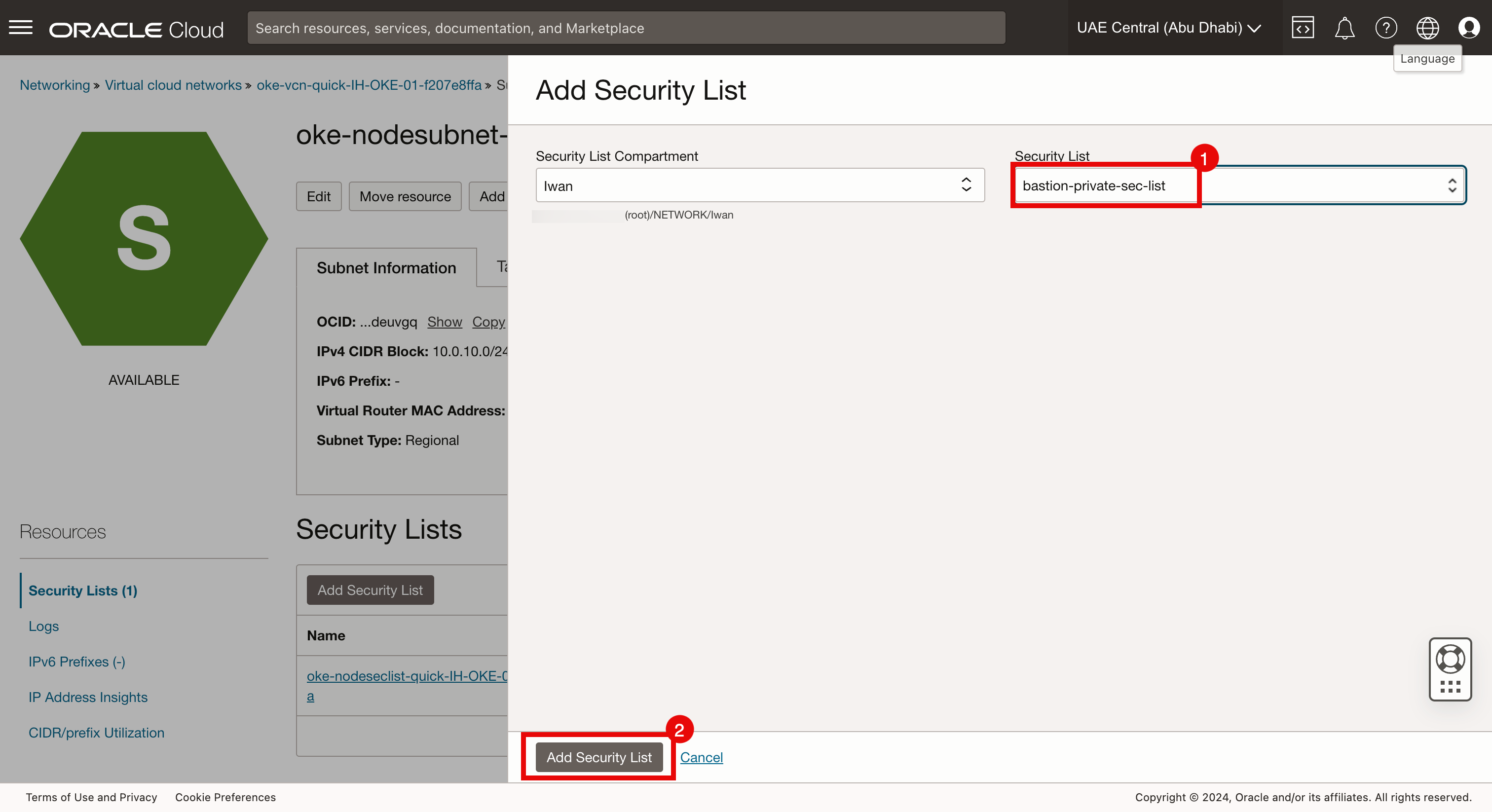

- Clique em Add Security List.

- Lista de Segurança: Selecione a lista de segurança da sub-rede privada criada na Tarefa 2.1.

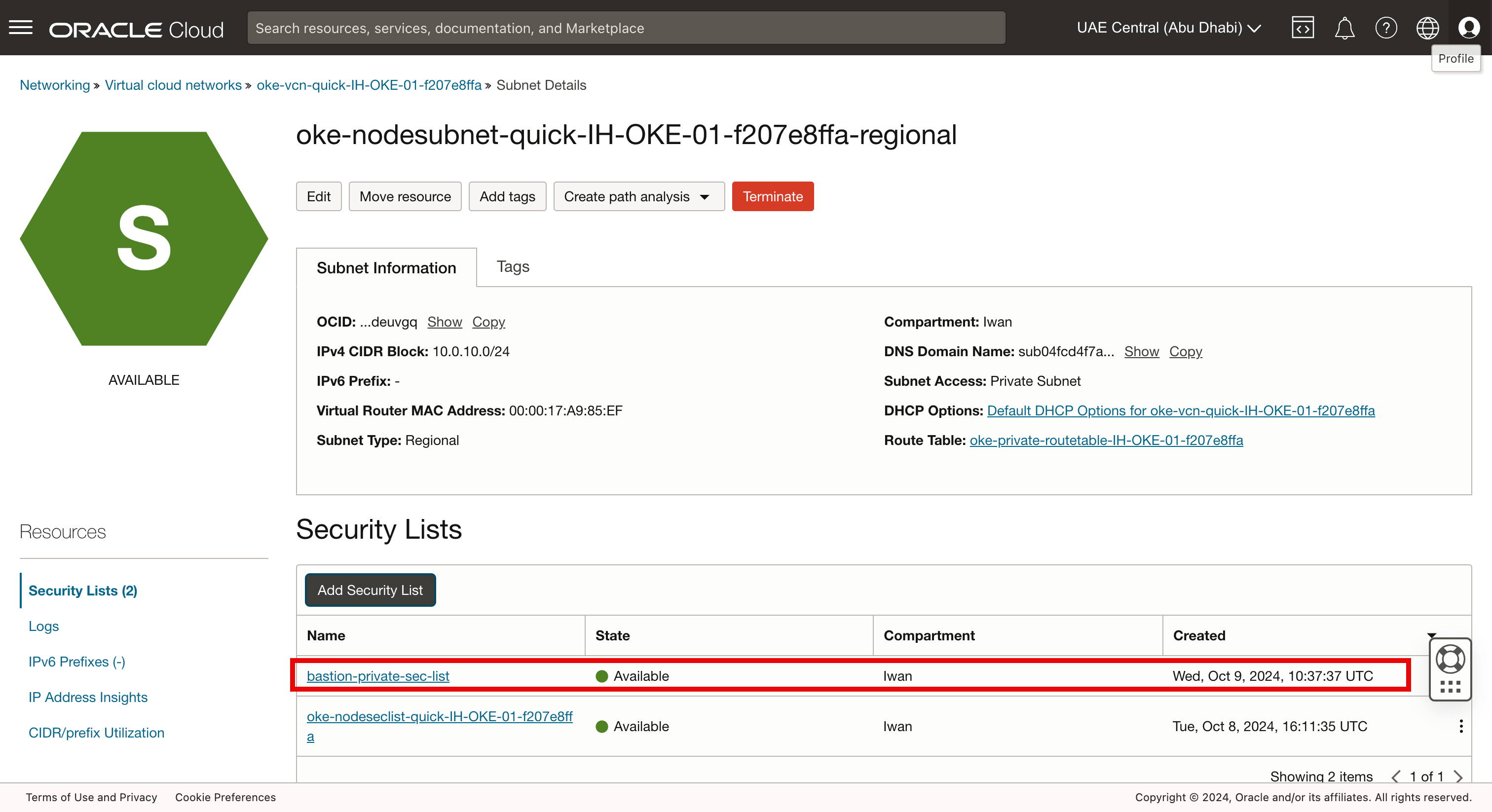

- Clique em Add Security List.

-

Observe que a lista de segurança é adicionada à sub-rede (nó de trabalho do Kubernetes).

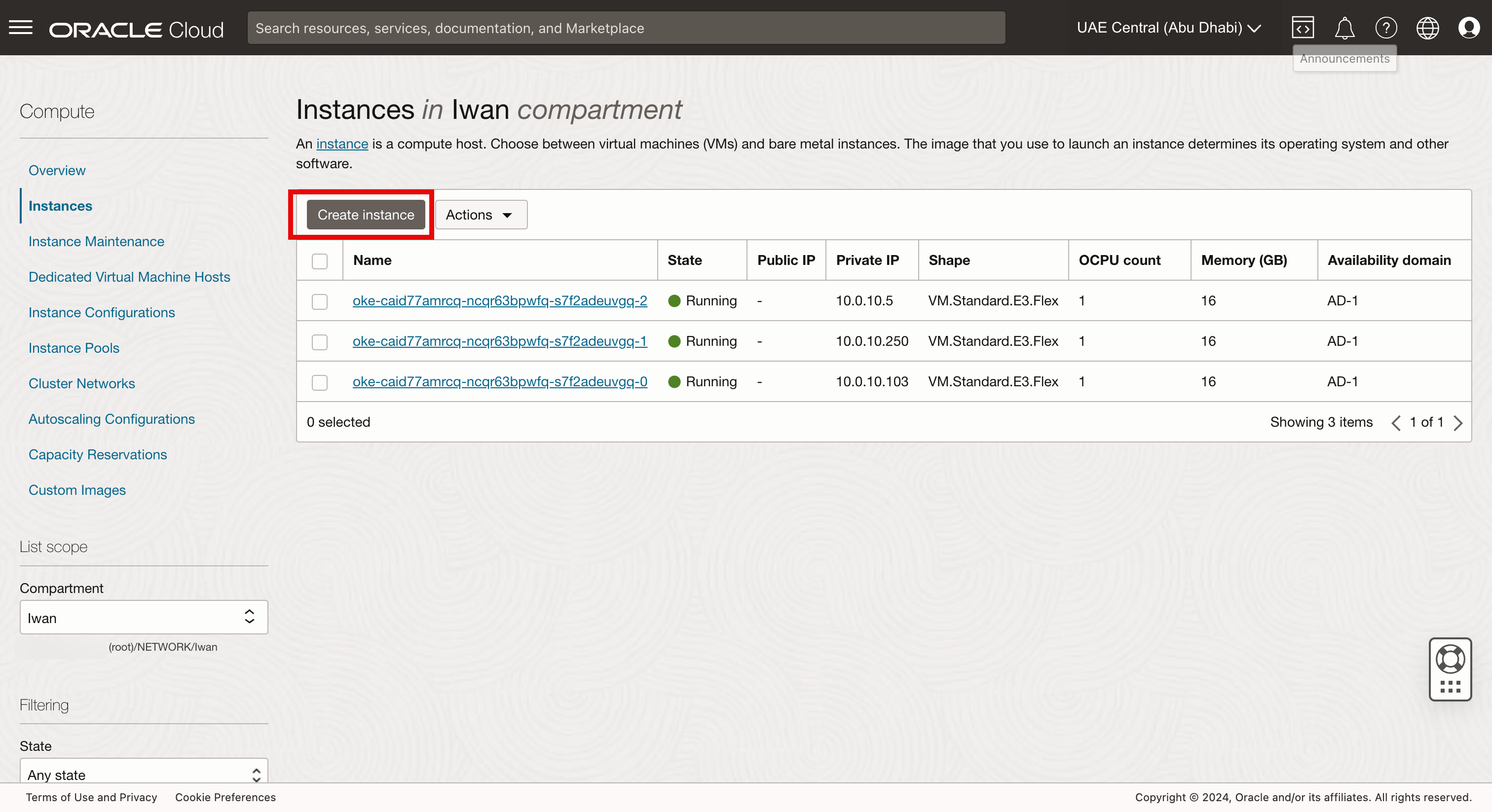

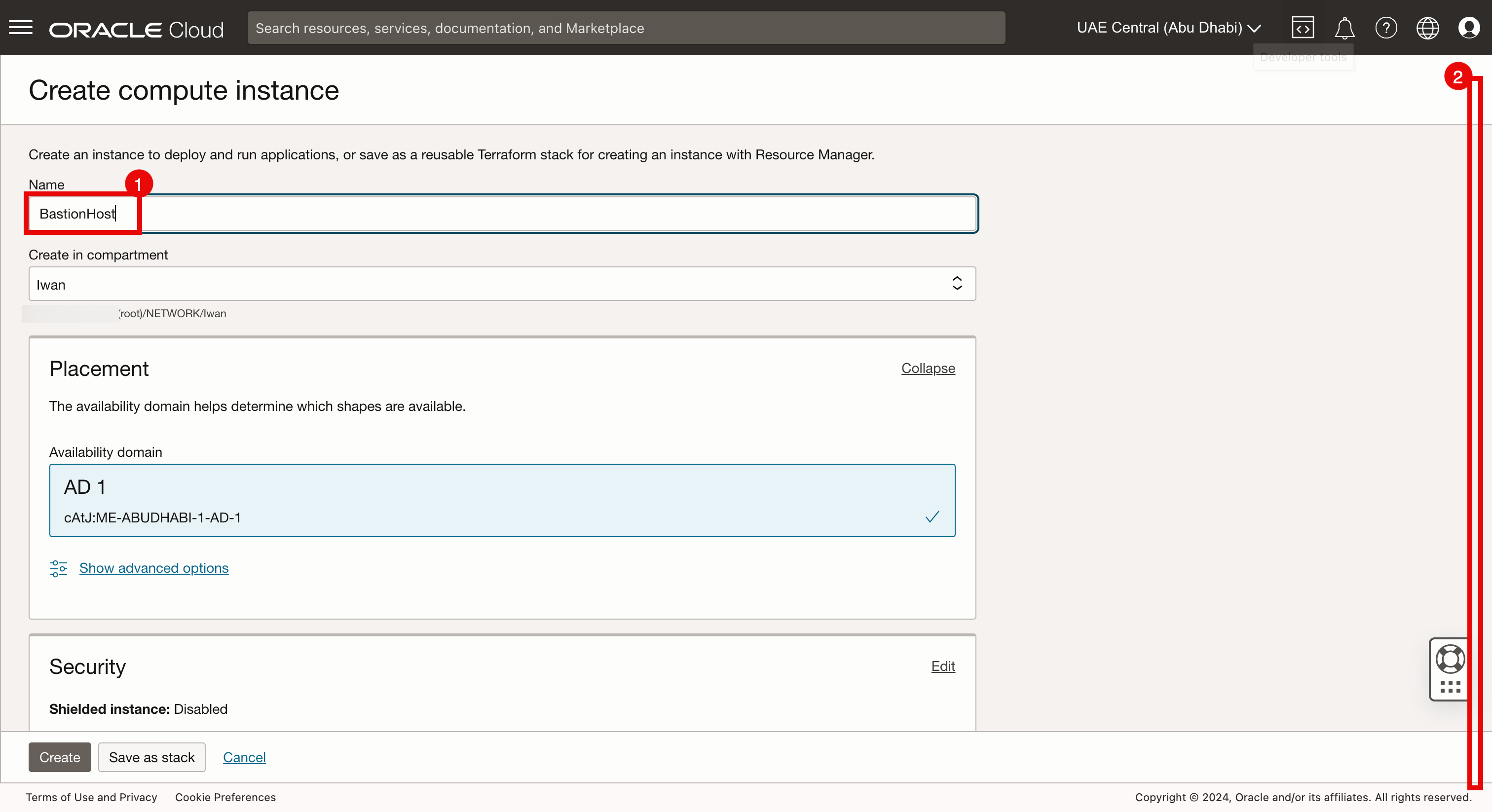

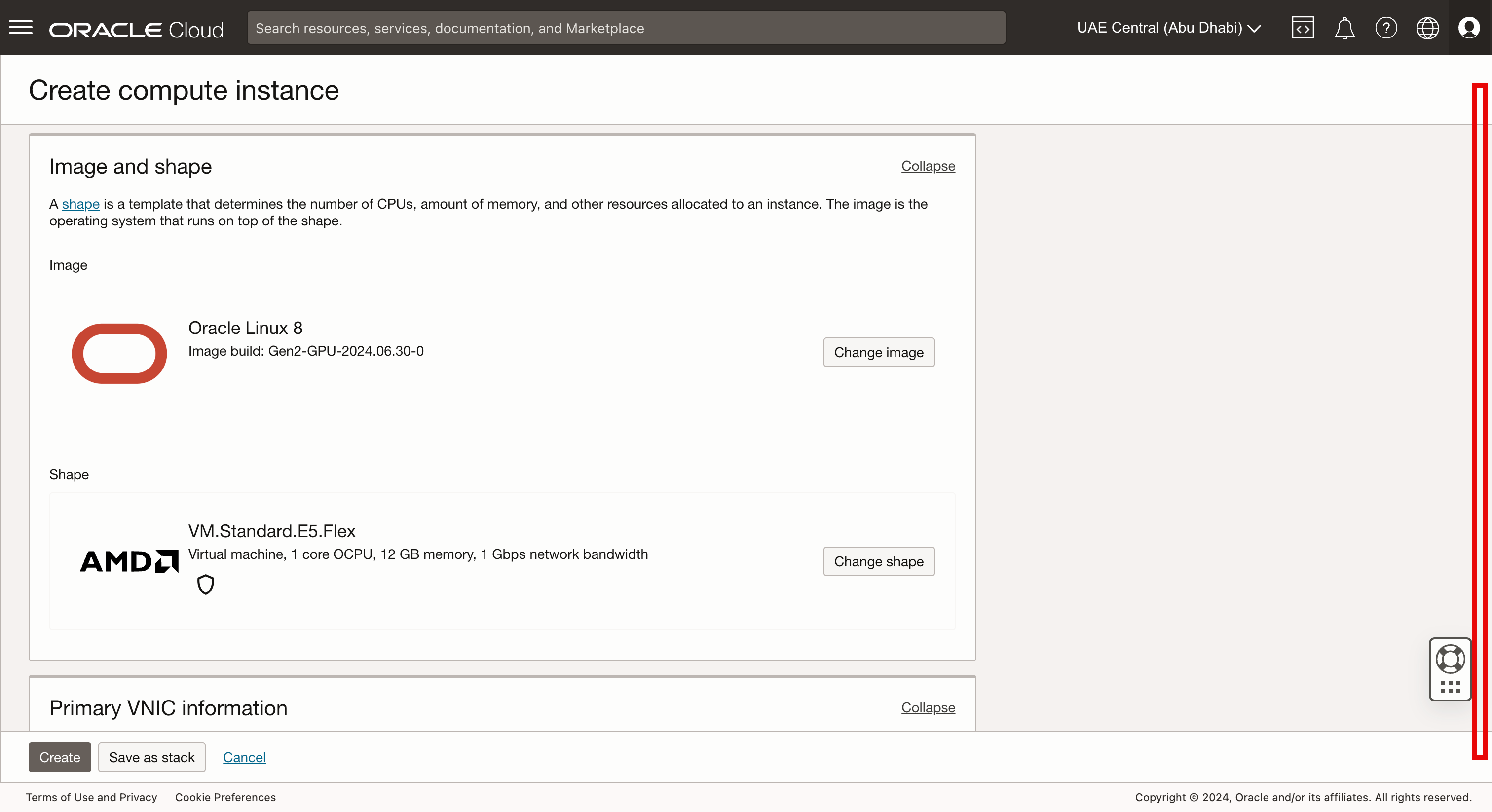

Tarefa 2.6: Criar Instância do OCI Compute

Crie a instância do bastion.

-

Vá para a Console do OCI, navegue até Compute, Instâncias e clique em Criar Instância.

- Digite um Nome.

- Rolar para Baixo.

-

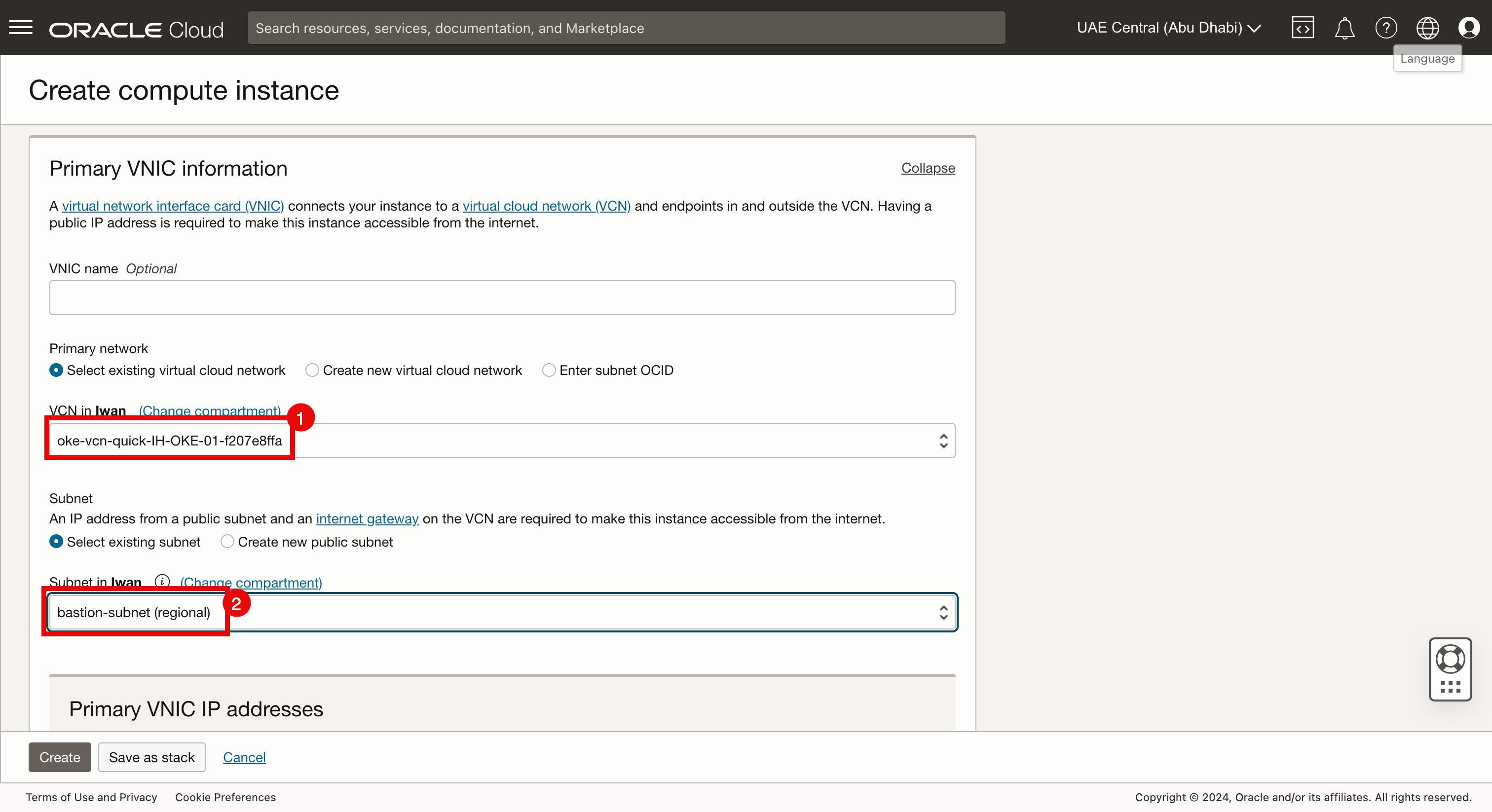

Rolar para Baixo.

- Selecione a VCN que você usou para criar a sub-rede na Tarefa 2.4.

- Selecione Sub-rede criada na Tarefa 2.4.

-

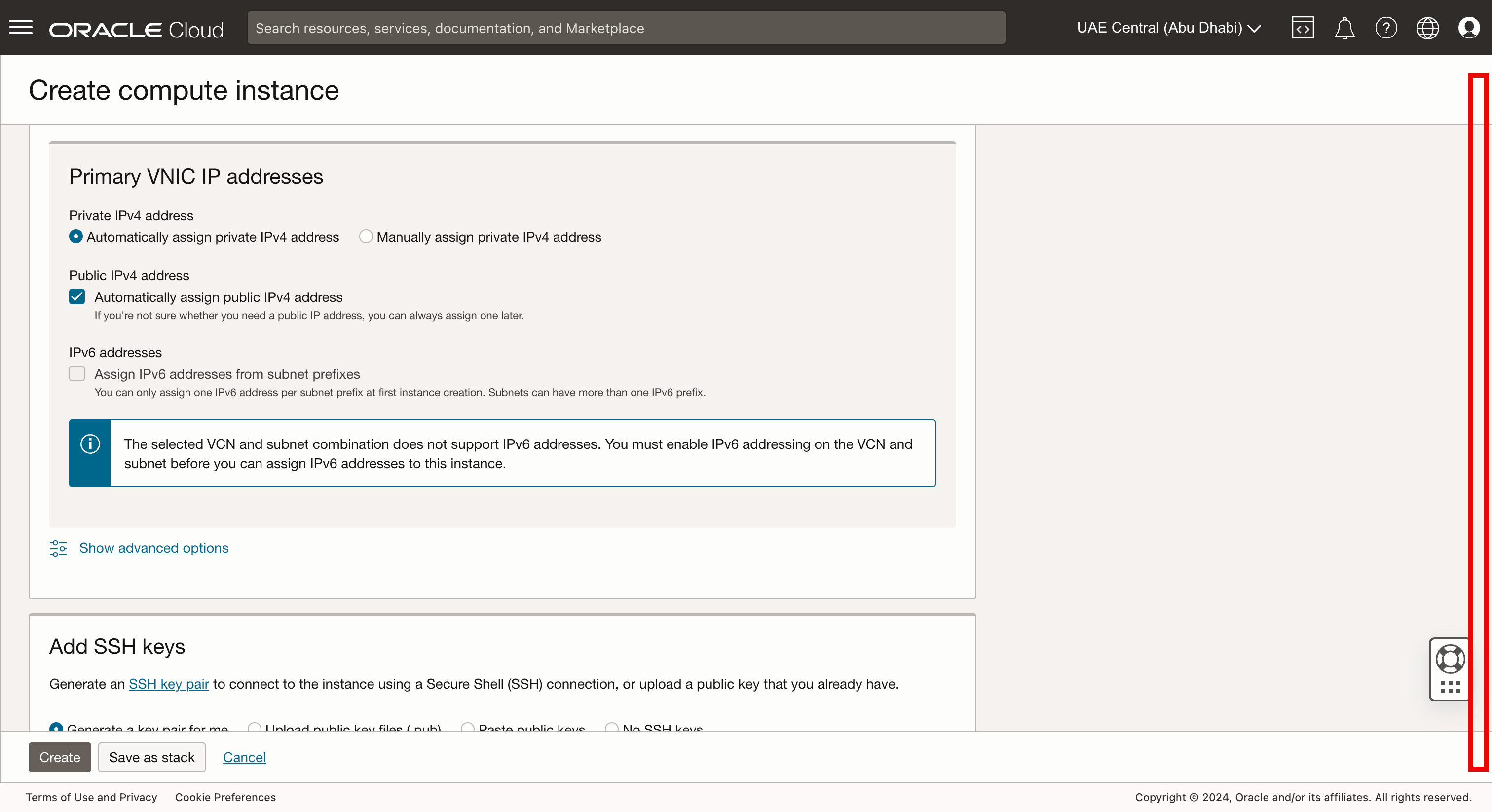

Rolar para Baixo.

Observação: Neste exemplo, usamos uma chave pública existente. Você também pode optar por Gerar o par de Chaves, mas se fizer isso, certifique-se de salvá-lo, porque precisará dele mais tarde. Para criar uma instância com a opção Gerar um par de chaves, consulte Criar Sua Primeira Instância de Computação do Linux Usando o Oracle Cloud Infrastructure.

-

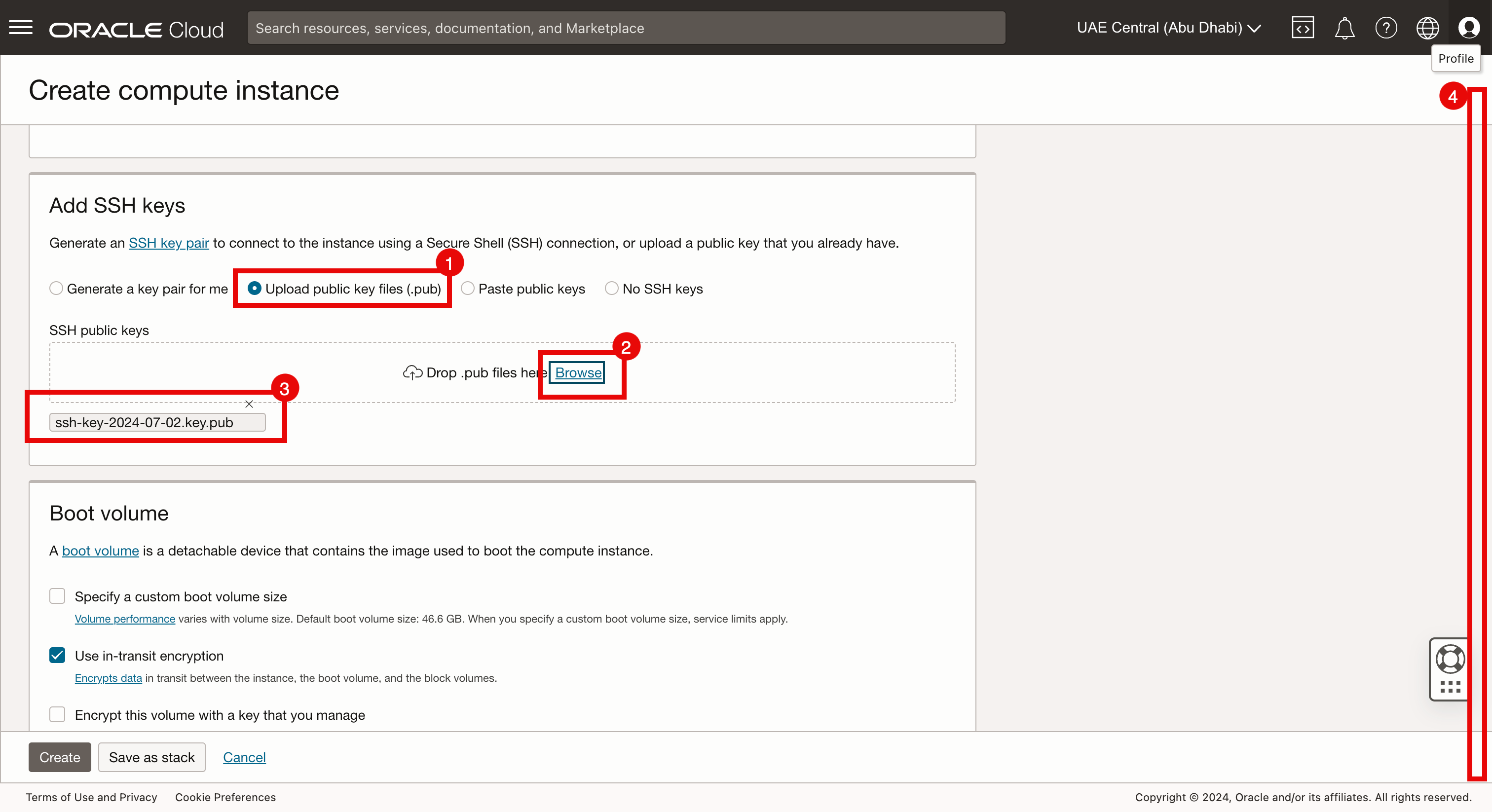

Na página Criar instância de computação, digite as informações a seguir.

- Selecione Fazer upload de arquivos de chave pública.

- Clique em Procurar.

- Certifique-se de que uma chave pública existente esteja selecionada.

- Rolar para Baixo.

-

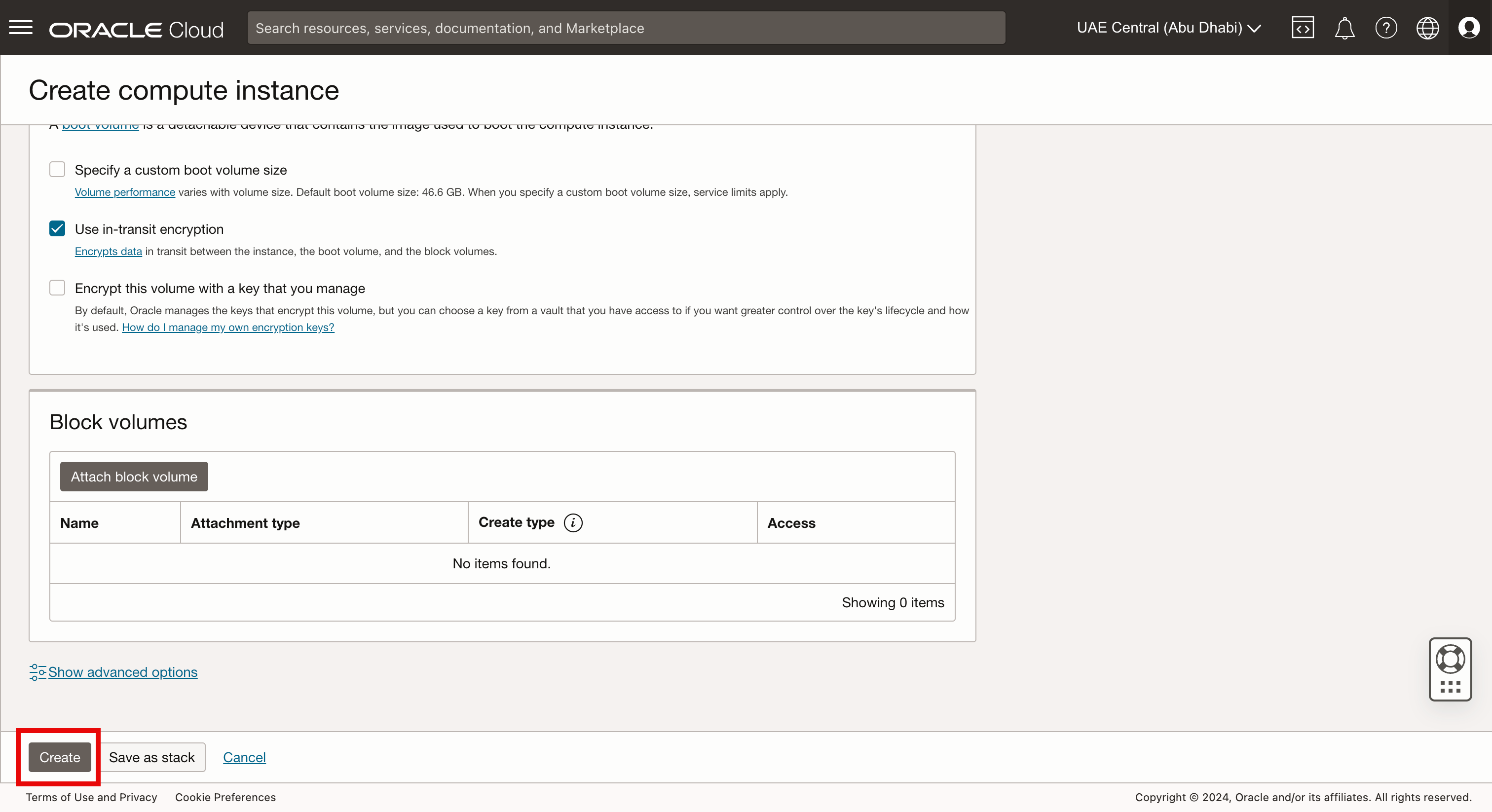

Clique em Criar.

-

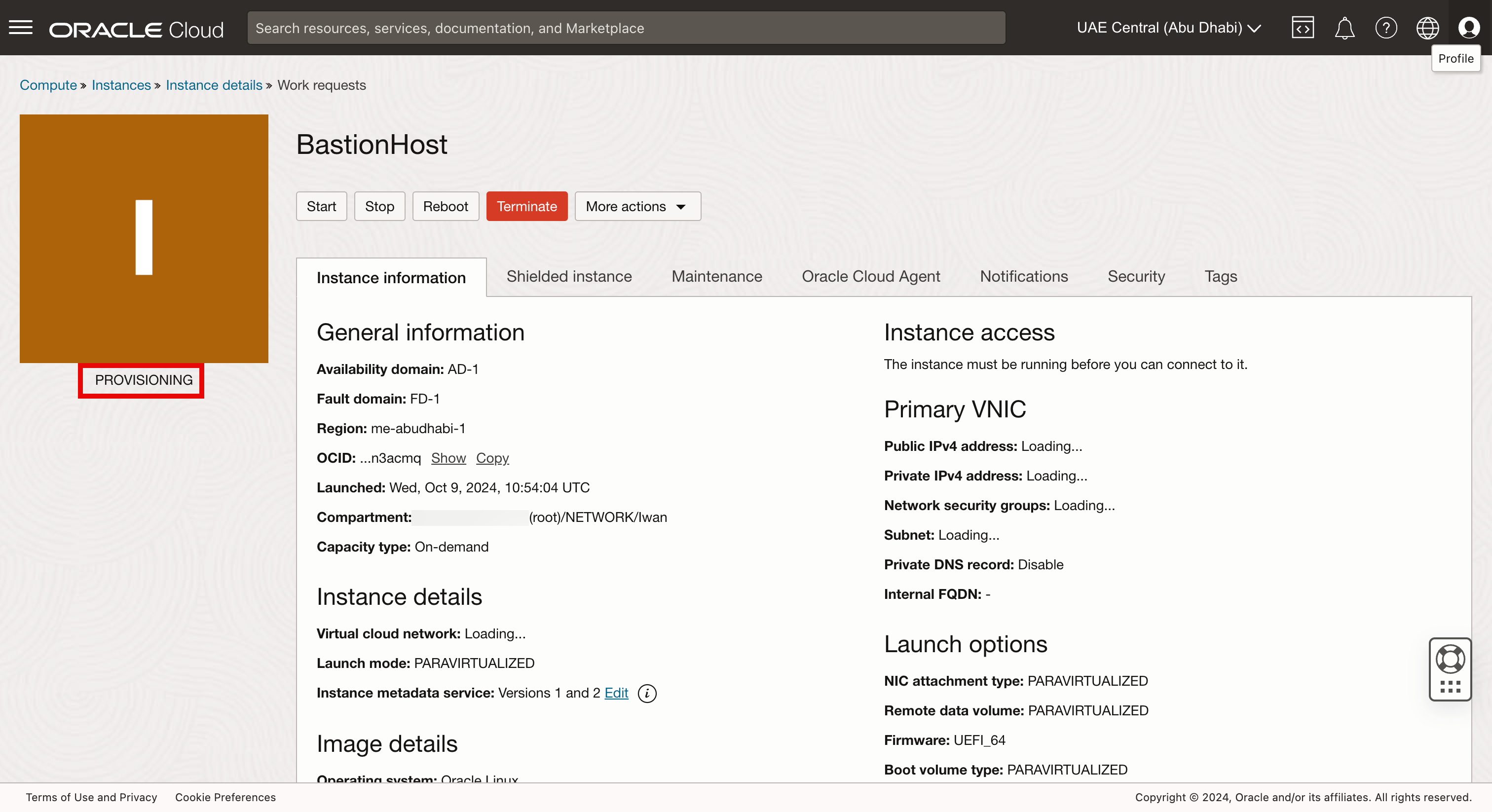

Observe que a instância mostra o estado PROVISIONING.

Tarefa 2.7: Obter o Endereço IP Público da Instância do Bastion (BastionHost) para SSH

-

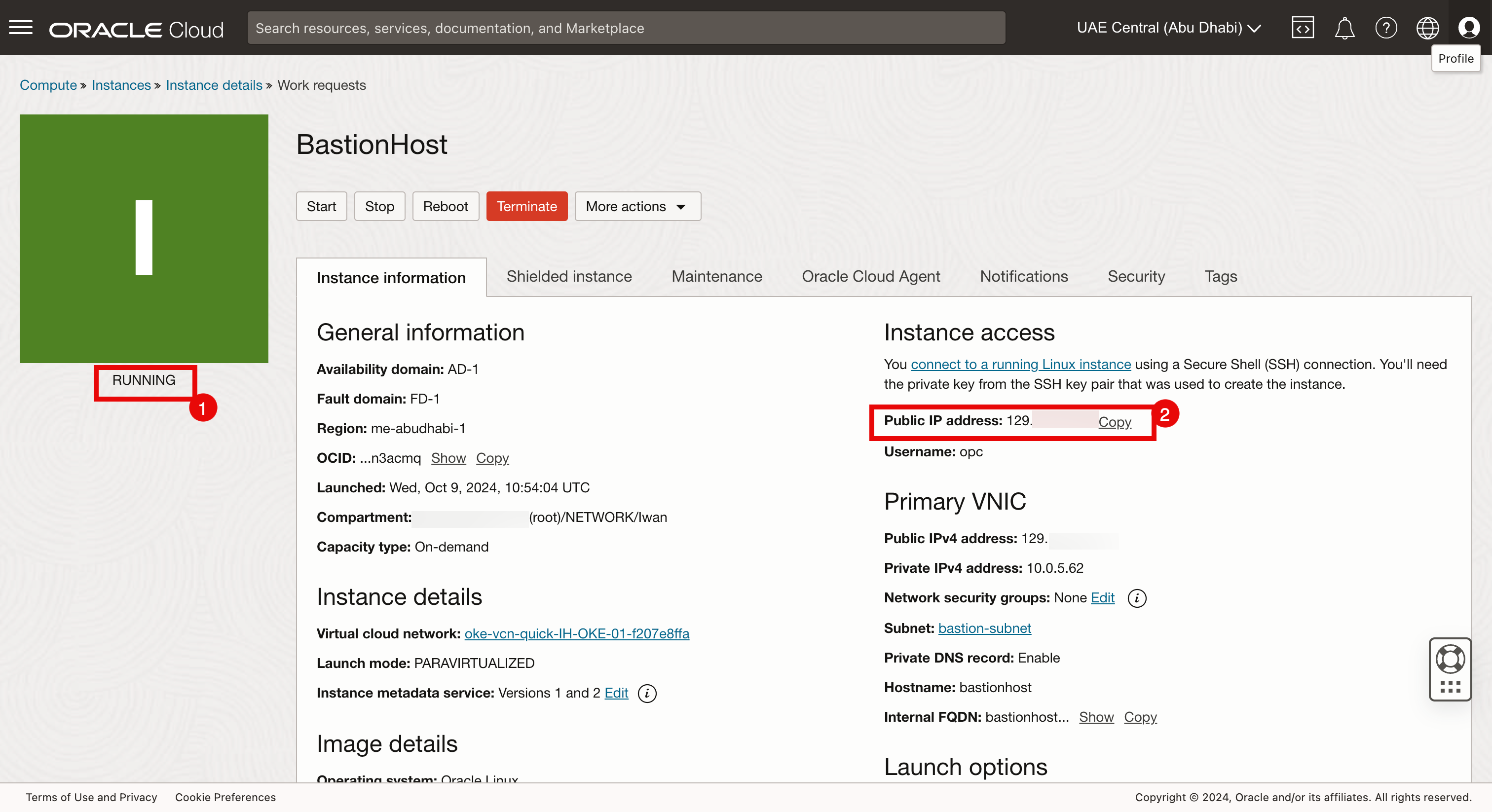

Vá para a página Detalhes da instância.

- Quando a instância estiver totalmente implantada, ela mostrará o estado RUNNING.

- Copie o Endereço IP público.

Tarefa 2.8: Fazer log-in no Bastion Host

-

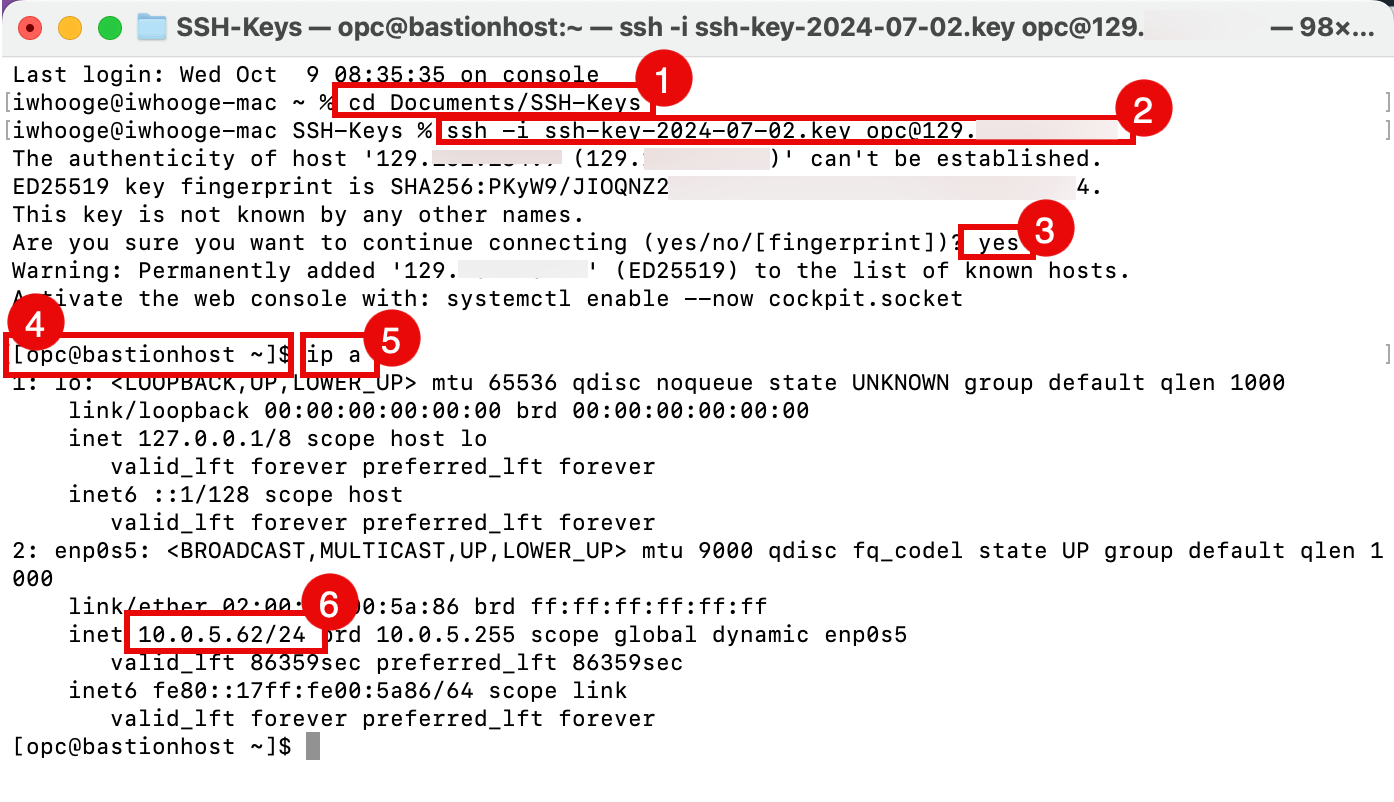

Abra um terminal ou outro aplicativo que você possa usar para configurar conexões SSH e execute o comando a seguir.

- Altere o diretório para onde sua chave privada e pública é armazenada.

- Execute o comando a seguir para estabelecer conexão com SSH com o endereço IP público da instância usando a chave privada.

- Informe yes para continuar.

- Observe que agora você está conectado à instância.

- Execute o comando a seguir para obter o endereço IP privado da instância.

- Observe que a instância tem um endereço IP

10.0.5.62/24que está na sub-rede10.0.5.0/24.

Tarefa 3: Criar uma Sessão do Bastion

Podemos usar a instância do bastion como um host stand-alone, mas também podemos usar o serviço bastion ou a sessão do bastion. Para fazer isso, precisamos instalar o plug-in bastion e criar uma sessão bastion.

Quais são os benefícios de uma sessão de bastion?

Quando você implanta uma instância em uma sub-rede privada, ela não pode ser acessada diretamente pela internet. No entanto, configurando um bastion e iniciando uma sessão do bastion, você pode tornar a instância privada acessível. Isso permite que a instância atue como um trampolim para gerenciar outros recursos em seu ambiente OCI.

Tarefa 3.1: Instalar o Plug-in do Bastion na Instância

-

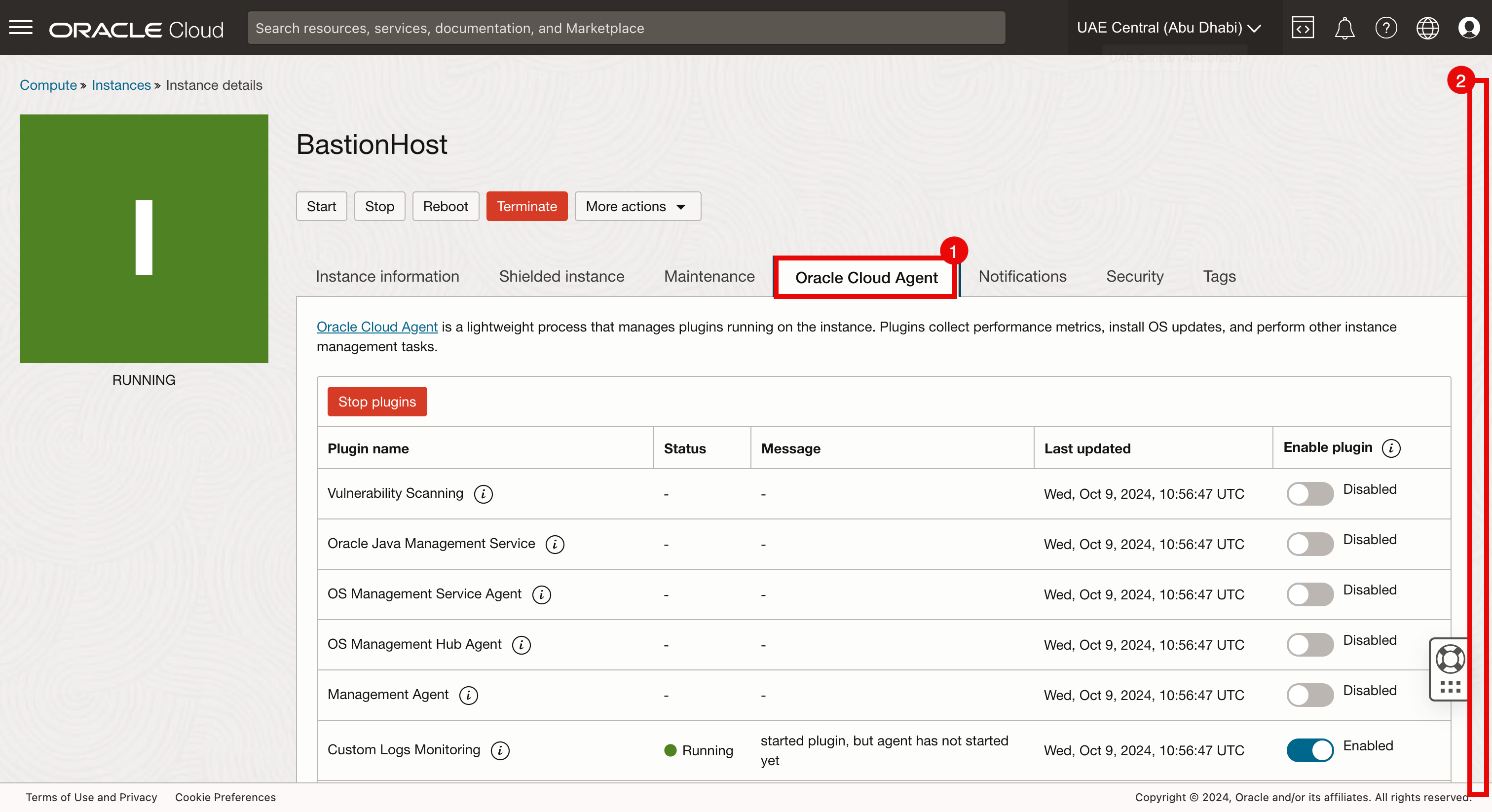

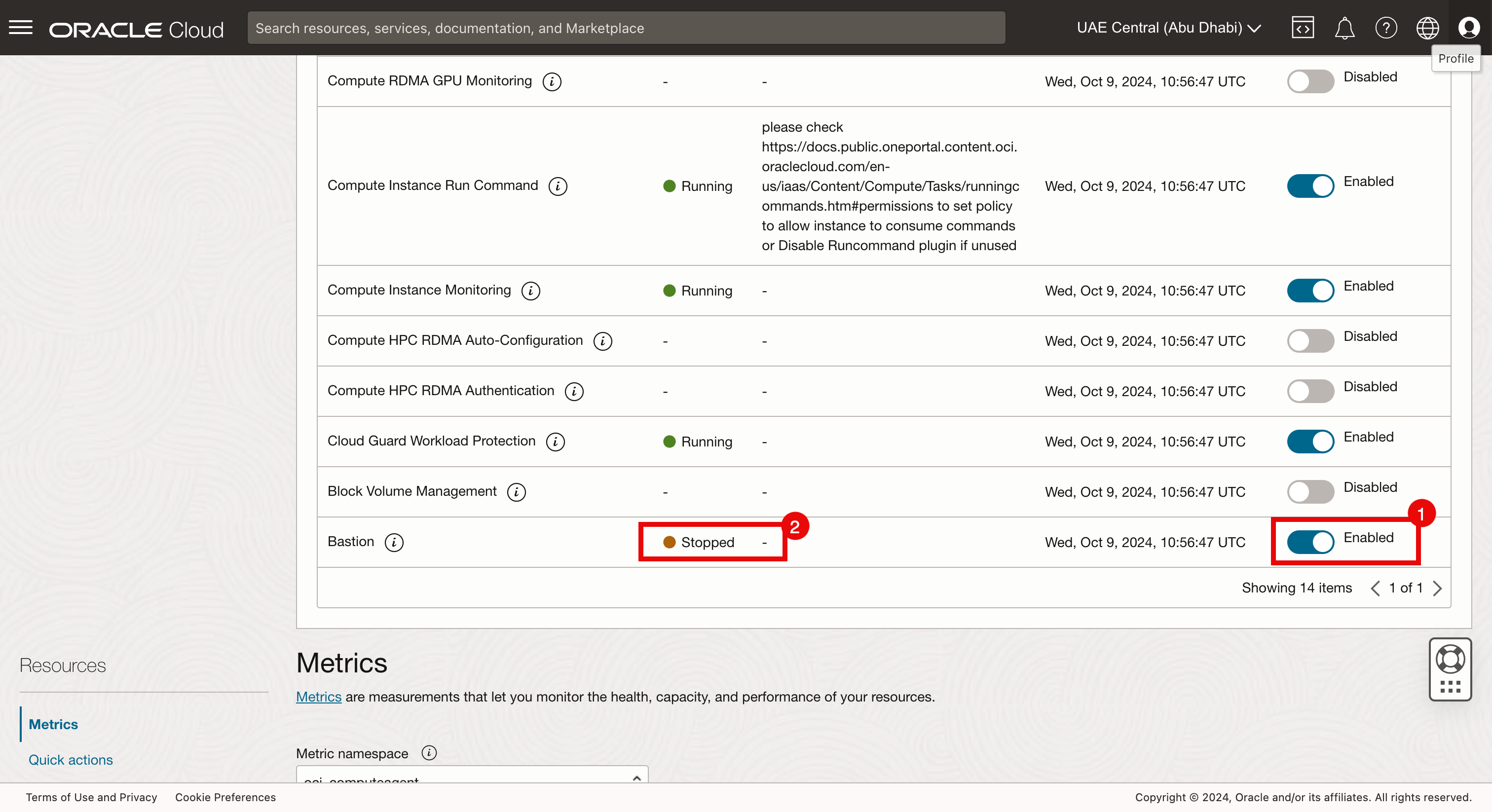

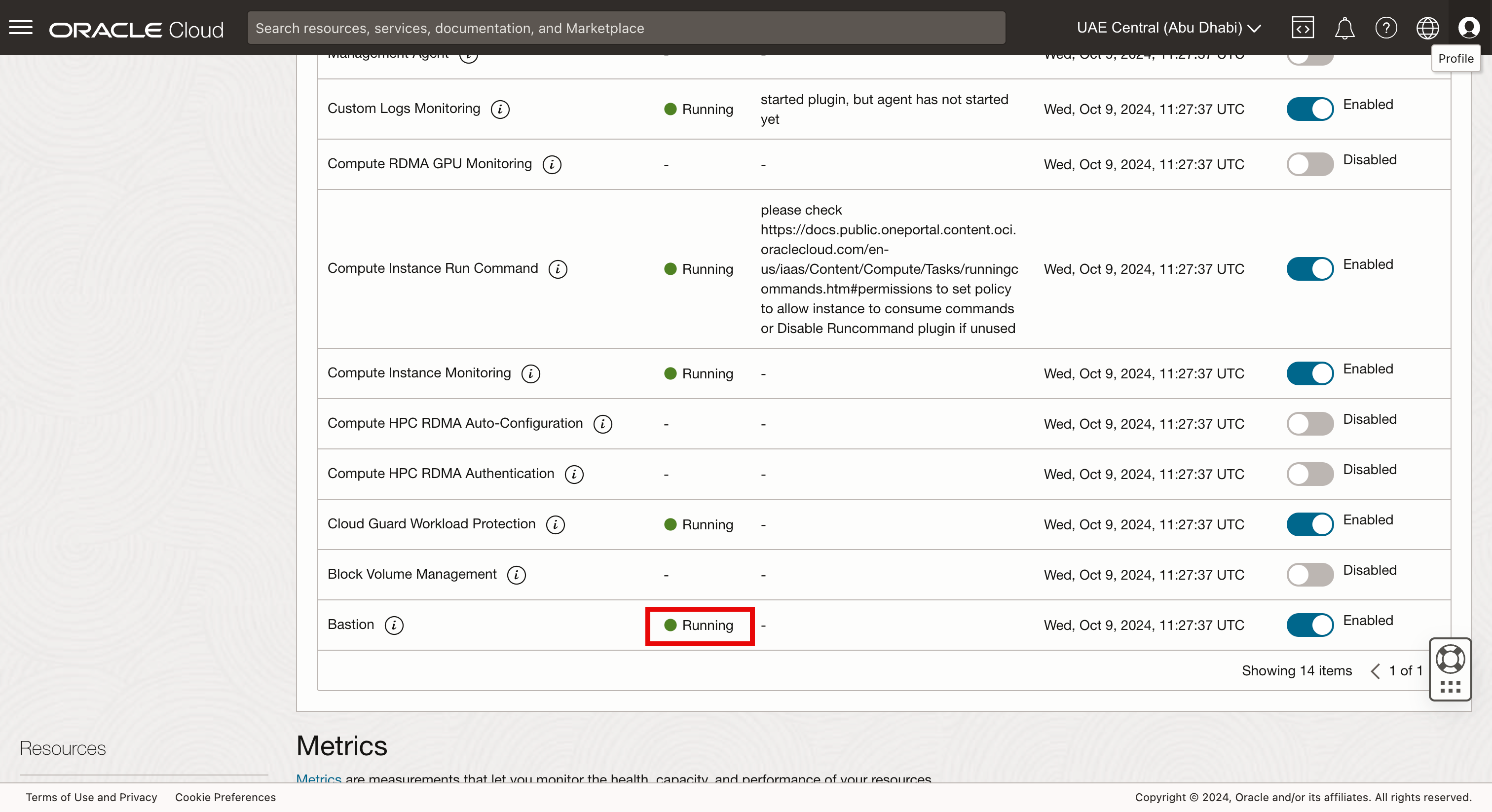

Vá para a instância criada na Tarefa 2.6.

- Clique em Oracle Cloud Agent.

- Rolar para Baixo.

- Defina o bastion como Ativado.

- O serviço está definido como Interrompido. Isso mudará após alguns minutos.

Observação:

- Para implantar o plug-in bastion, a instância precisa ter acesso à Internet por meio de um gateway NAT ou gateway de internet, pois o plug-in é baixado da Internet. Quando o status do plug-in permanecer no estado Interrompido, verifique sua conectividade com a internet.

- Você também pode instalar manualmente o Software Oracle Cloud Agent. Para obter mais informações, consulte Instalando o Software Oracle Cloud Agent.

-

Quando o Software do Oracle Cloud Agent estiver instalado, o status será alterado para Em Execução.

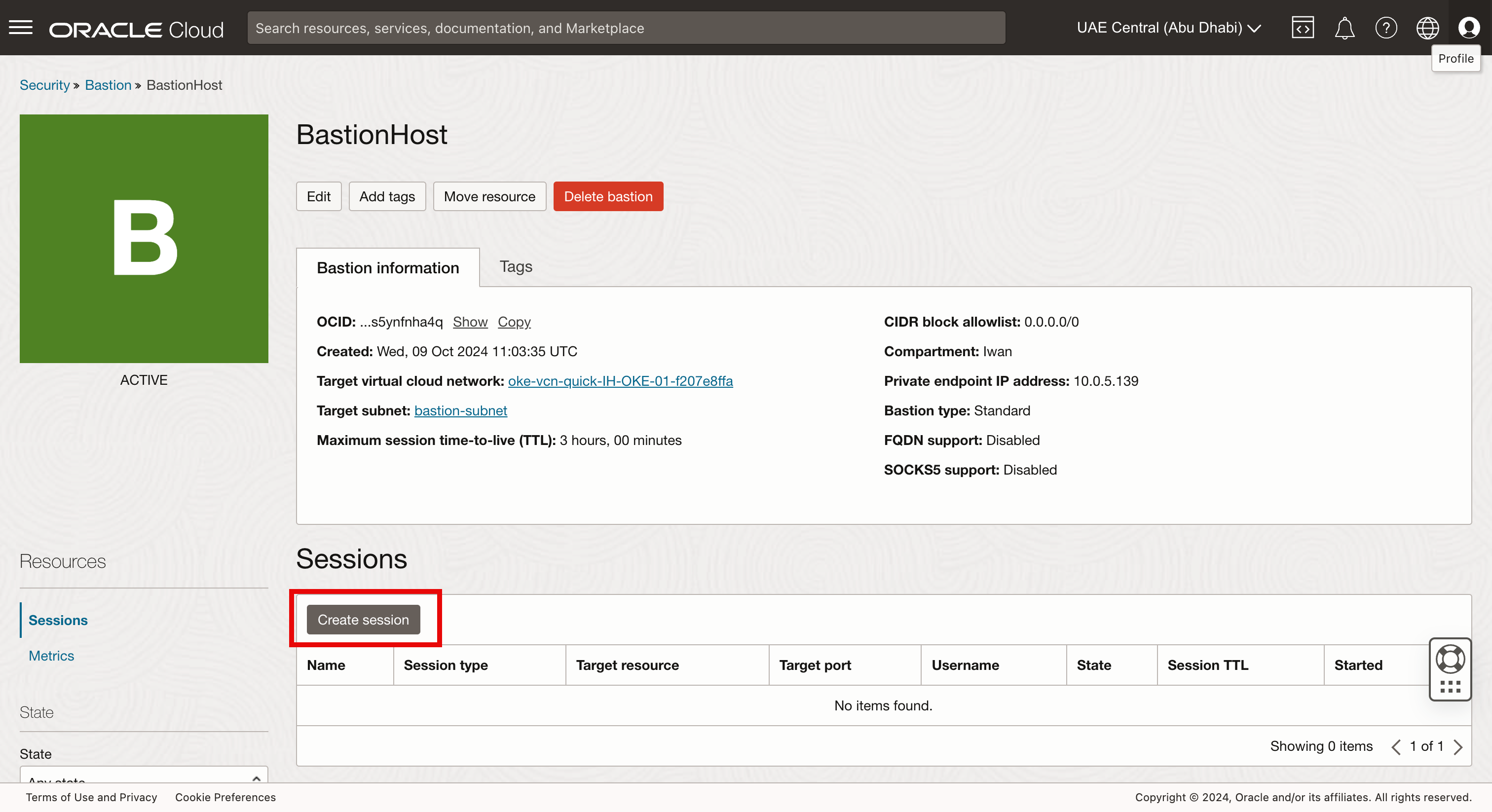

Tarefa 3.2: Criar a Sessão do Bastion

-

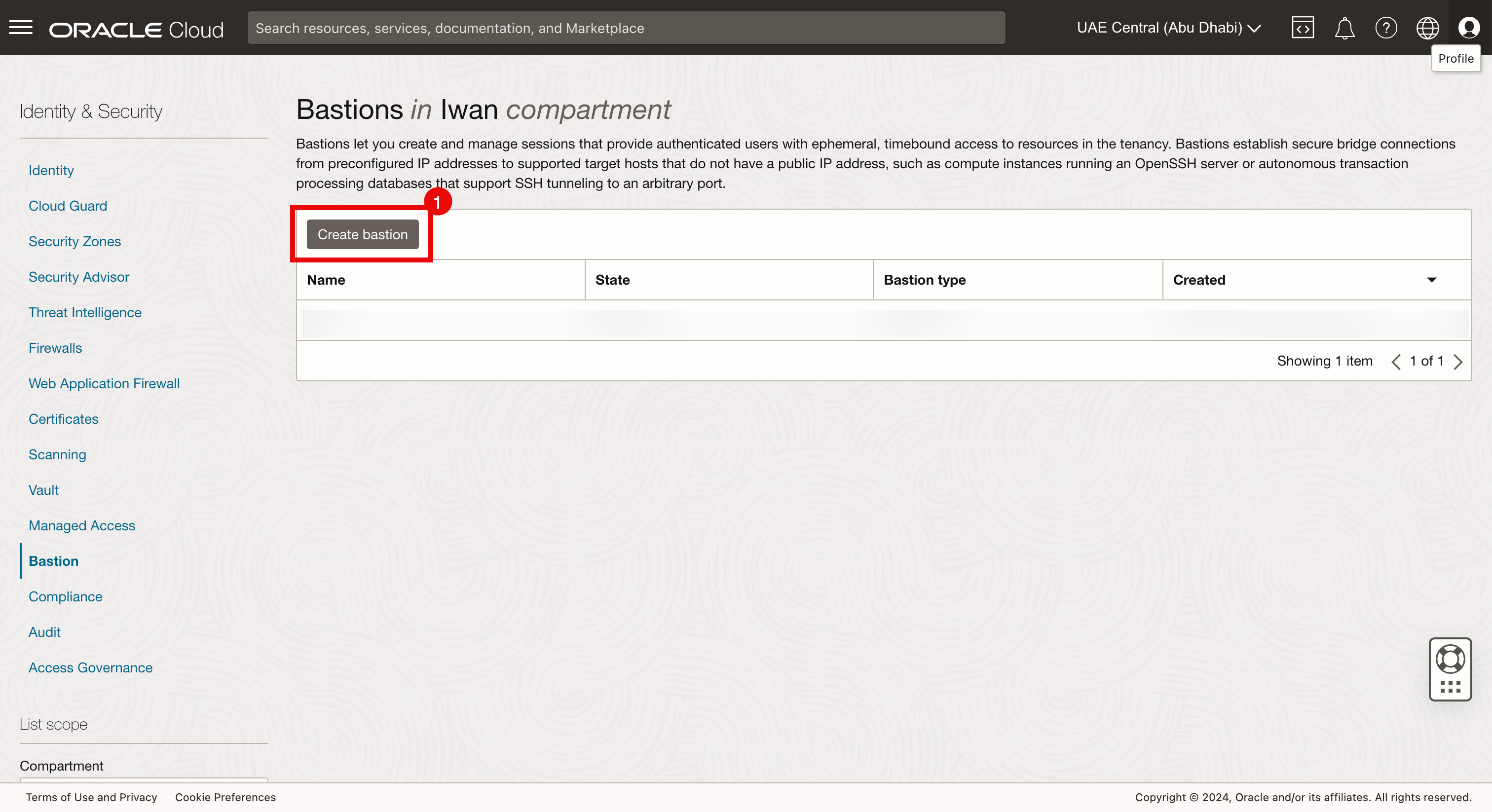

Navegue até Identidade, Segurança e clique em Bastion.

- Clique em Criar bastion.

-

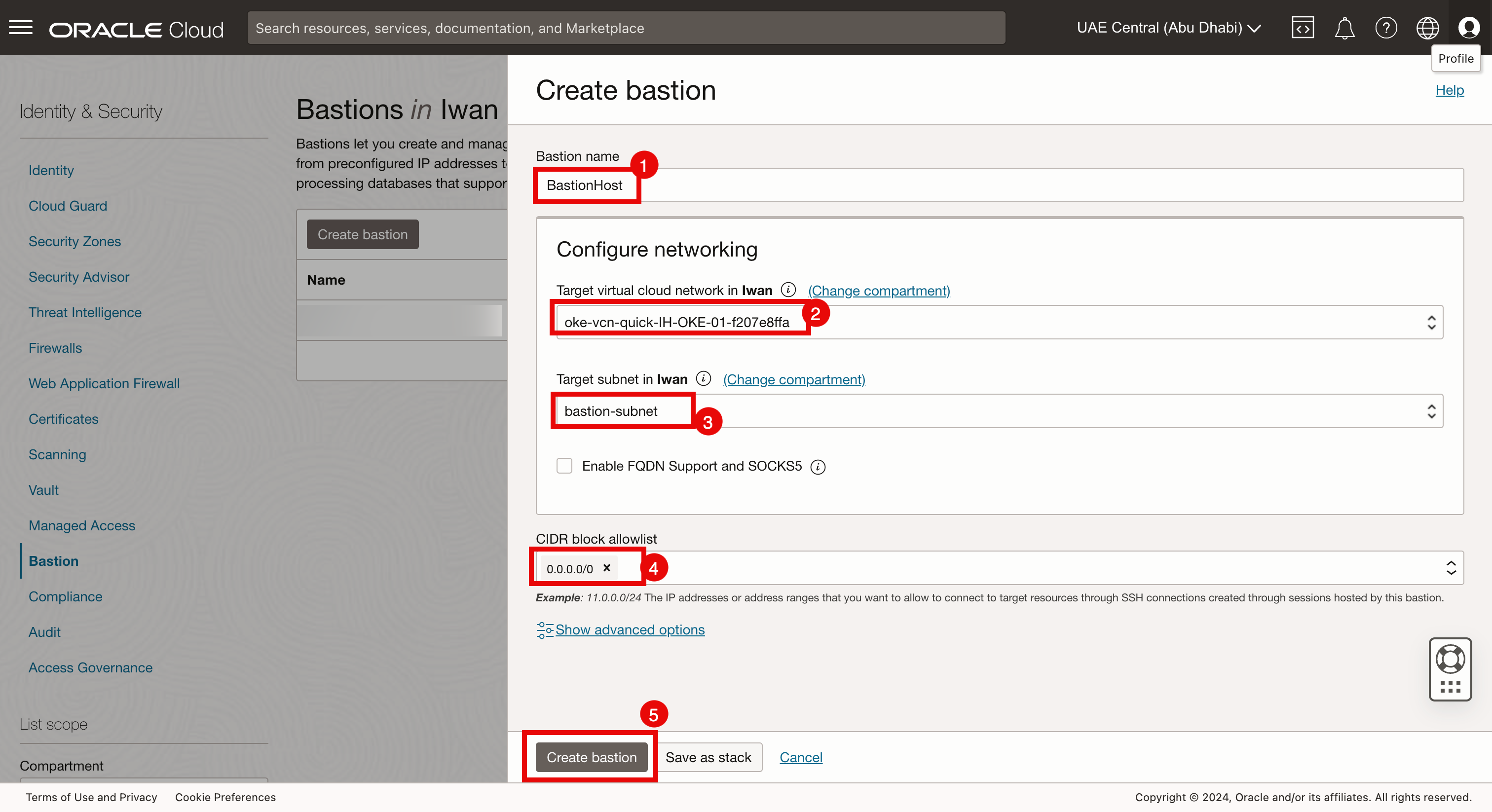

Digite as seguintes informações.

- Nome do serviço Bastion: Digite um nome.

- Rede virtual na nuvem de destino: Selecione a VCN na qual a instância do bastion e o cluster do Kubernetes estão presentes.

- Sub-rede de destino: Selecione a sub-rede na qual sua instância do bastion está localizada.

- Lista de permissões do bloco CIDR: Selecione uma lista de permissões. Para permitir tudo, use

0.0.0.0/0. - Clique em Criar bastion.

-

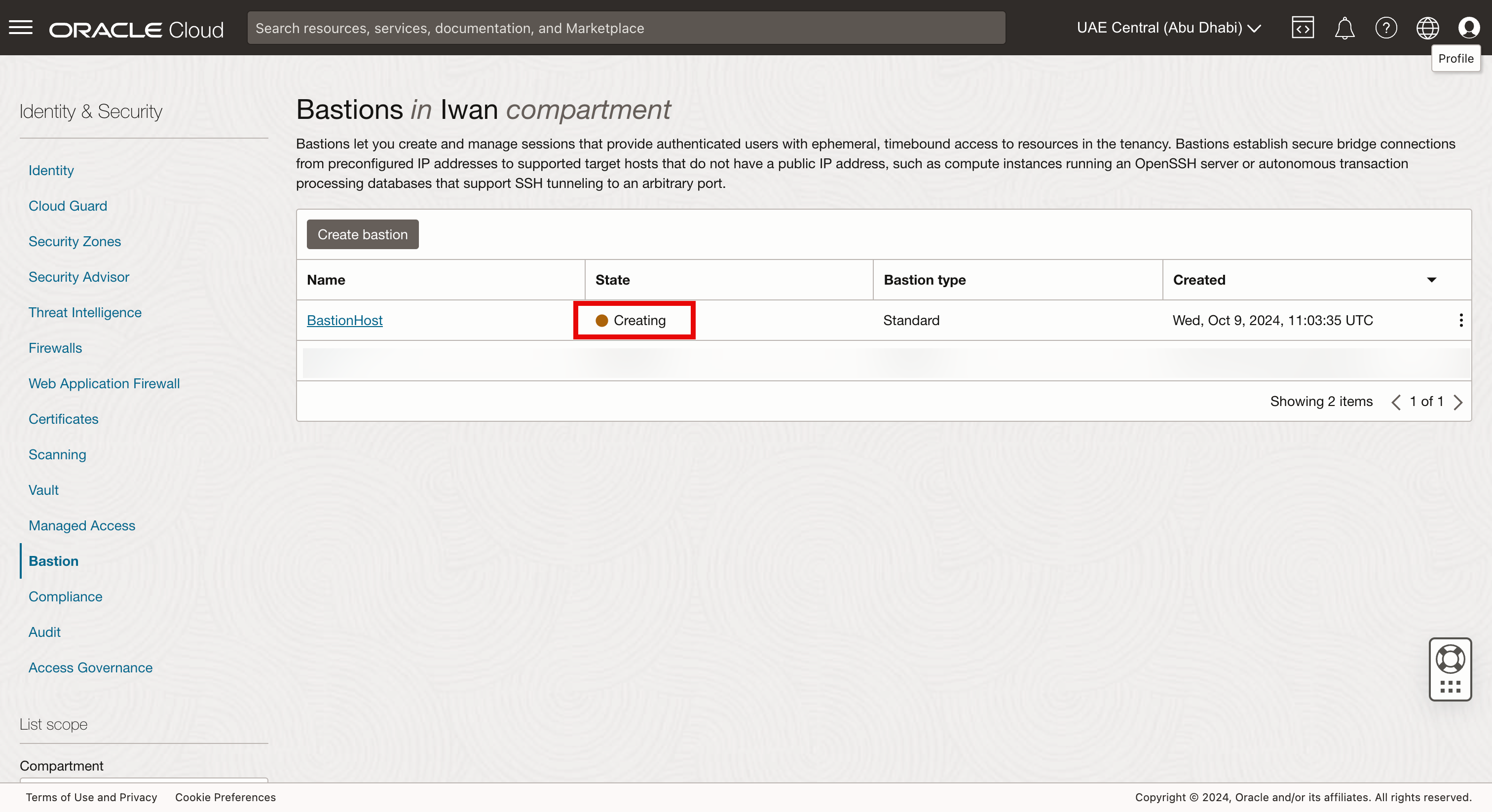

Observe que o status do bastion é Creating.

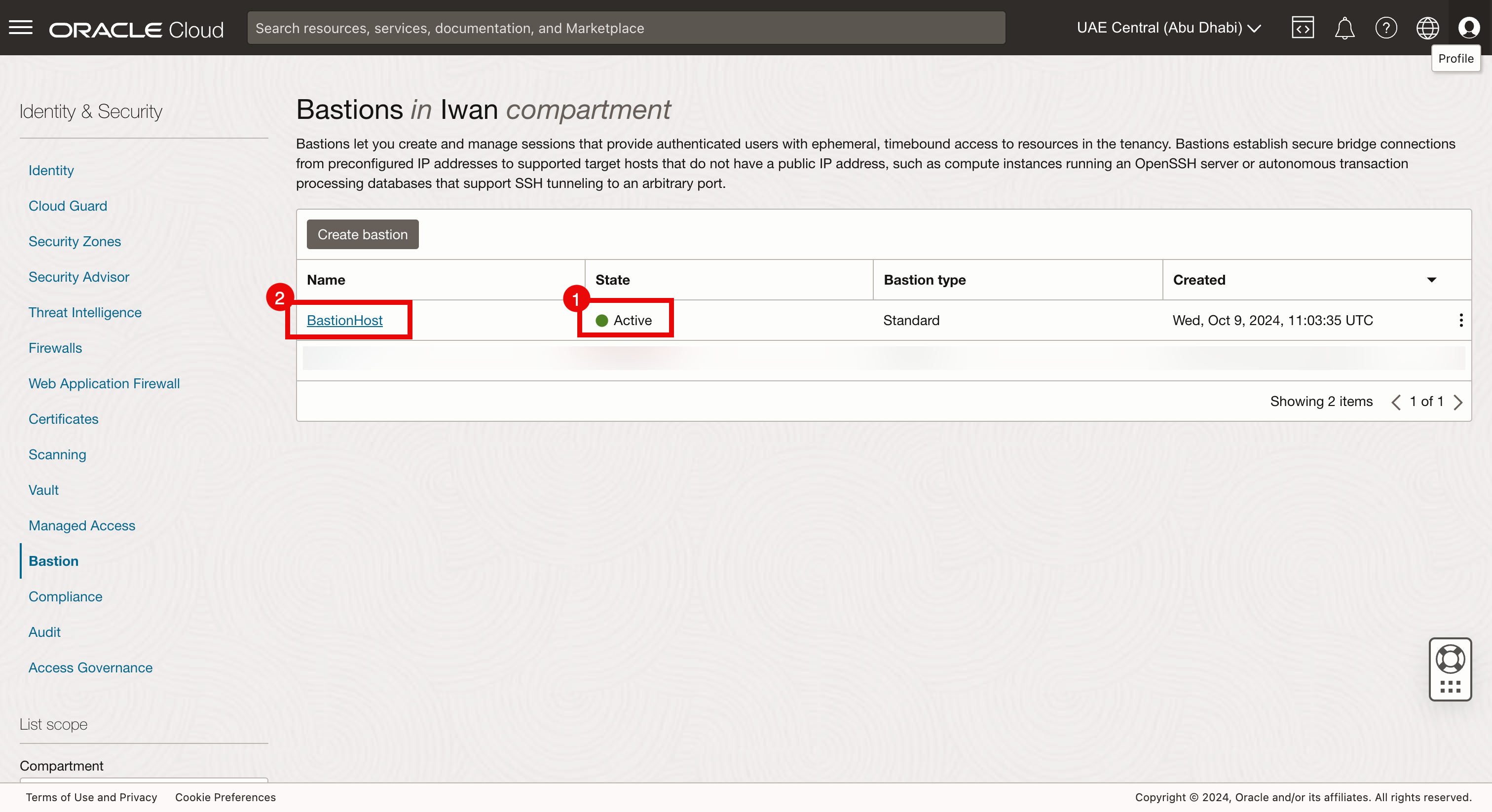

- Após alguns minutos, o status do bastion será alterado para Ativo.

- Clique no bastion.

-

Clique em Criar sessão.

-

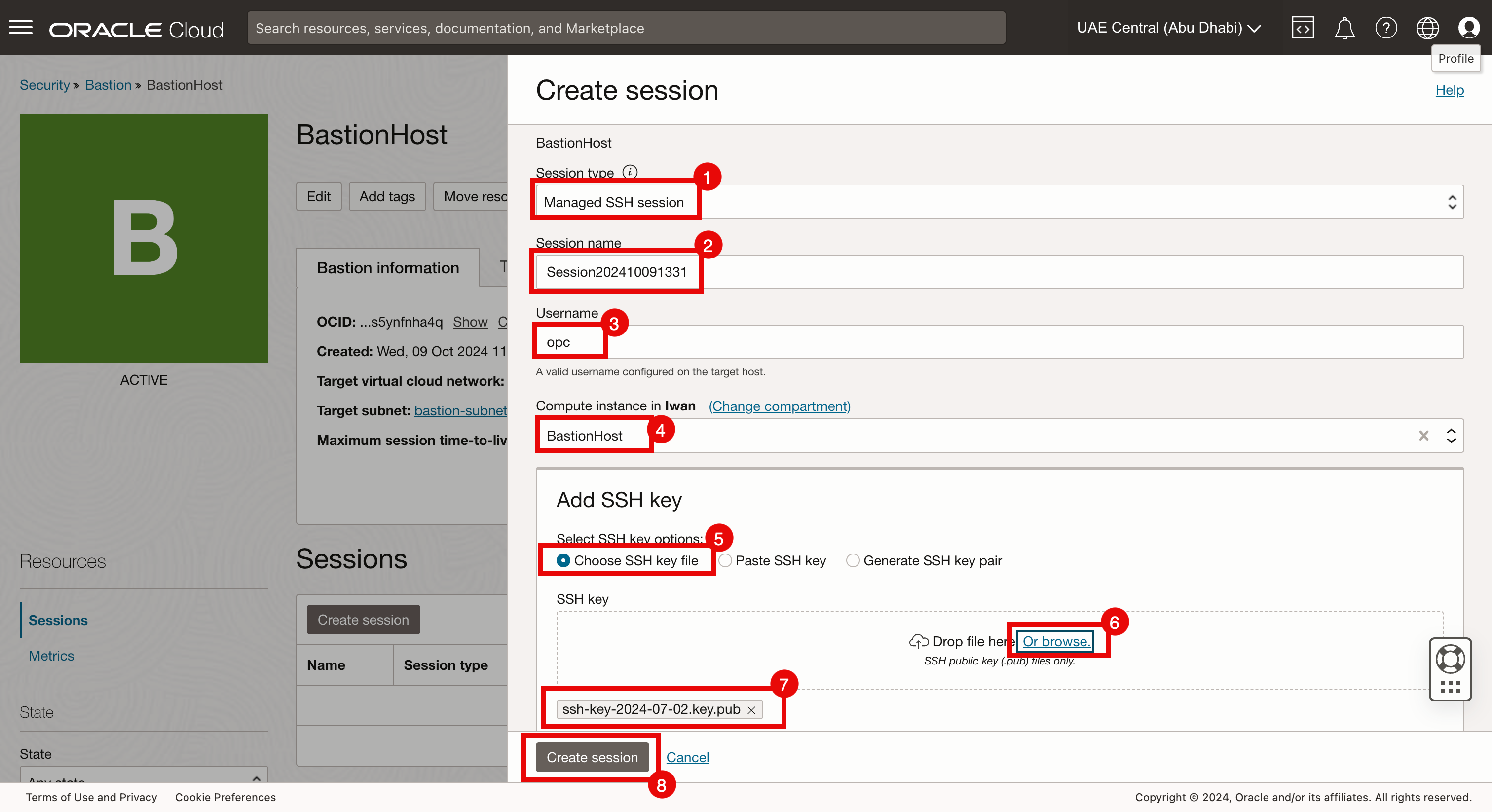

Digite as seguintes informações.

- Session type: Selecione Managed SSH session.

- Nome da sessão: Informe um nome.

- Nome do Usuário: Informe o nome do usuário da instância do bastion.

- Instância de computação: Selecione a instância bastion criada na Tarefa 2.6.

- Adicionar chave SSH: Selecione Escolher arquivo de chave SSH.

- Clique em Pesquisar.

- Certifique-se de selecionar a chave pública da instância do bastion criada na Tarefa 2.6.

- Clique em Criar sessão.

Observação: Neste exemplo, estamos usando o mesmo par de chaves SSH que usamos para a instância bastion por motivos de simplicidade. Sugerimos que você crie ou use um par de chaves diferente daquele usado para a instância do bastion.

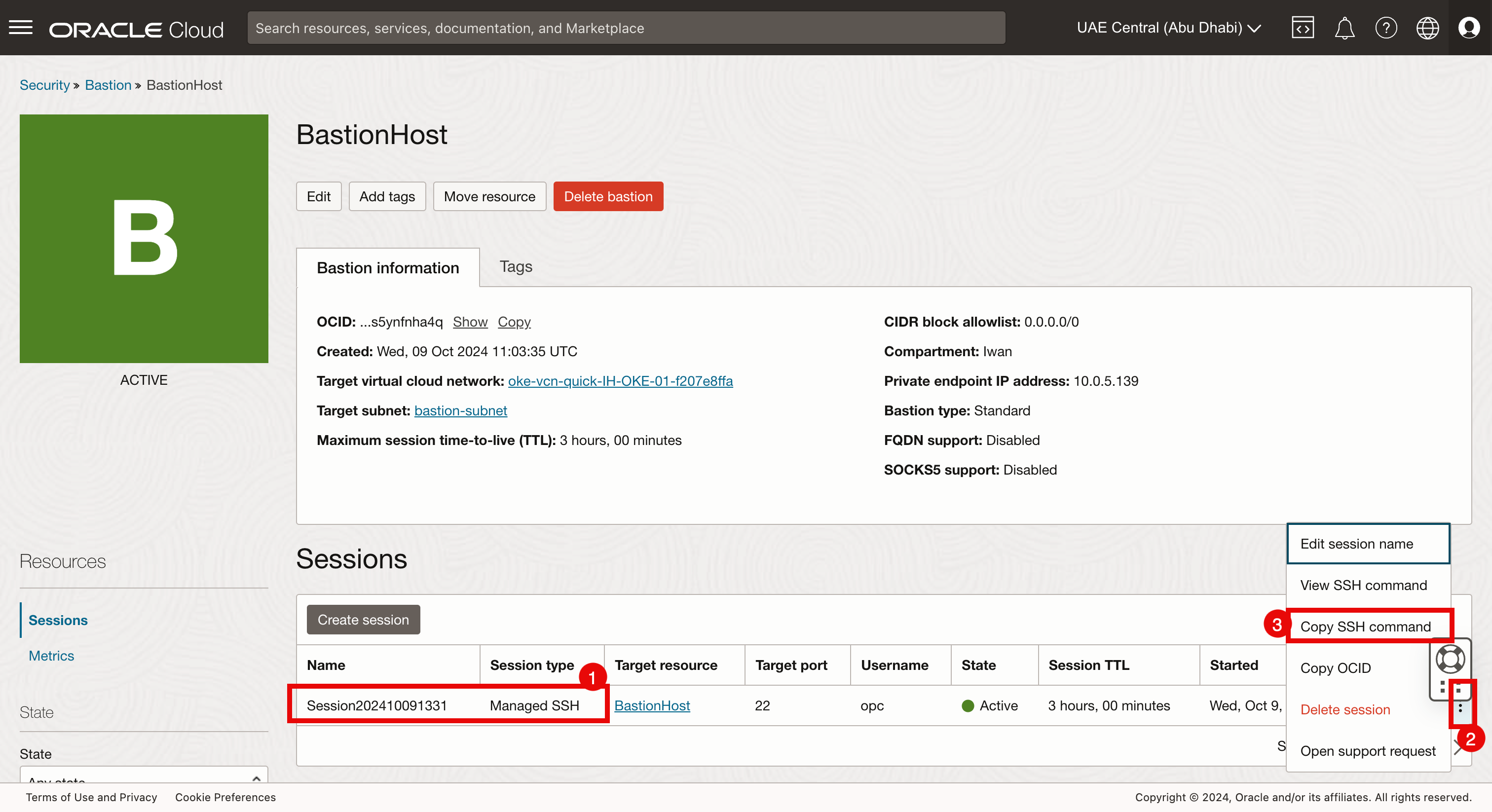

Tarefa 3.3: Obter o Comando SSH da Sessão do Bastion

-

Vá até a página de detalhes do bastion.

- Observe que a Sessão do Bastion é criada.

- Clique no menu de três pontos.

- Selecione Copiar comando SSH.

Tarefa 3.4: Fazer log-in no Bastion Host

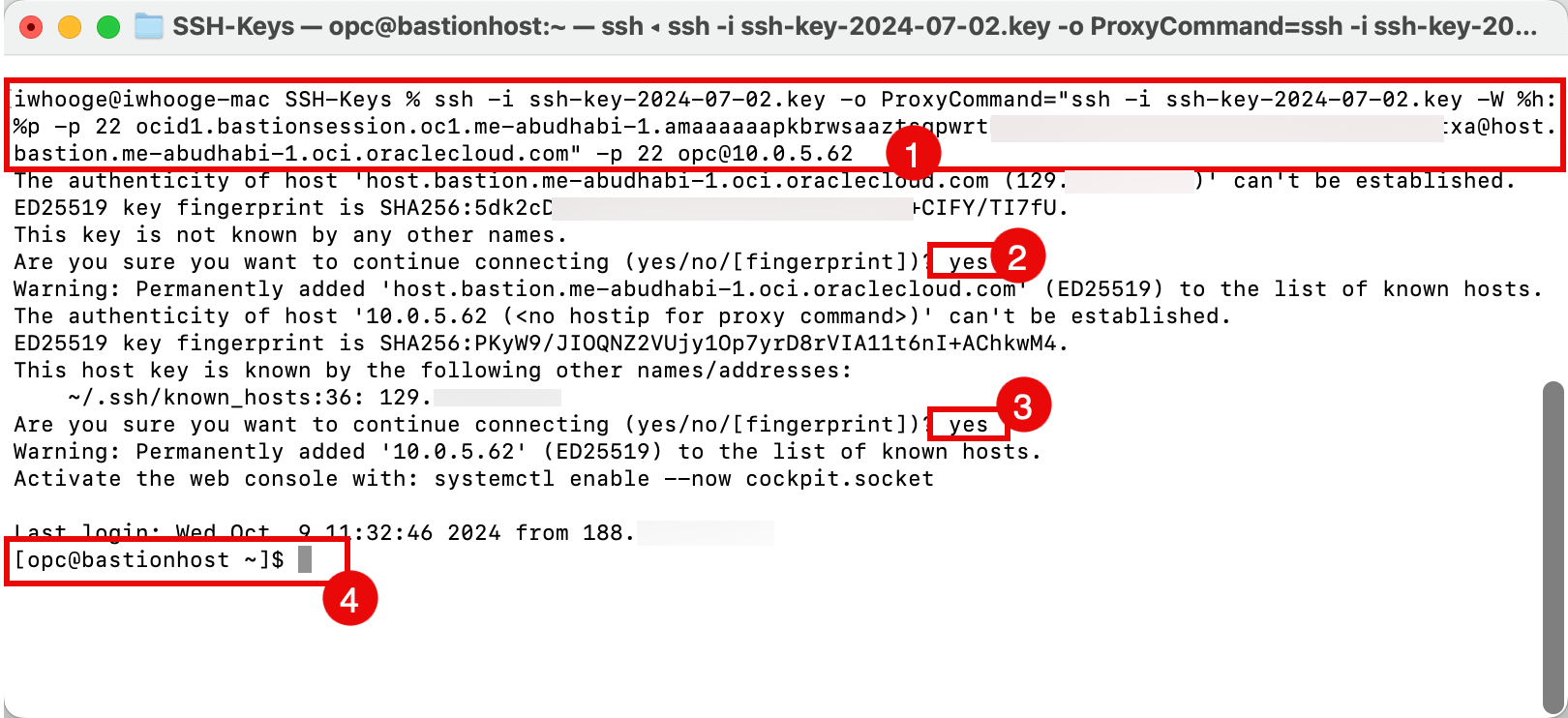

- Abra um terminal ou outro aplicativo que você possa usar para configurar conexões SSH e execute o comando a seguir.

- Execute o comando SSH copiado a seguir no terminal.

- Digite yes para continuar a sessão bastion SSH.

- Digite yes para continuar a sessão SSH da instância.

- Observe que agora você está conectado à instância por meio de uma sessão bastion.

Observação: Esta é uma maneira diferente de estabelecer conexão com a instância do bastion que mostramos. Agora estamos estabelecendo conexão com a instância do bastion por meio de uma sessão do bastion e, anteriormente, nos conectamos diretamente com SSH à instância do bastion.

Tarefa 4: Configurar a CLI (Interface de Linha de Comando) do OCI

Nós configuramos com sucesso a instância do bastion, o bastion e a sessão do bastion e verificamos a conectividade. Agora precisamos configurar a CLI do OCI para que possamos executar operações CRUD (criar, ler, atualizar e excluir) em nosso ambiente OCI.

-

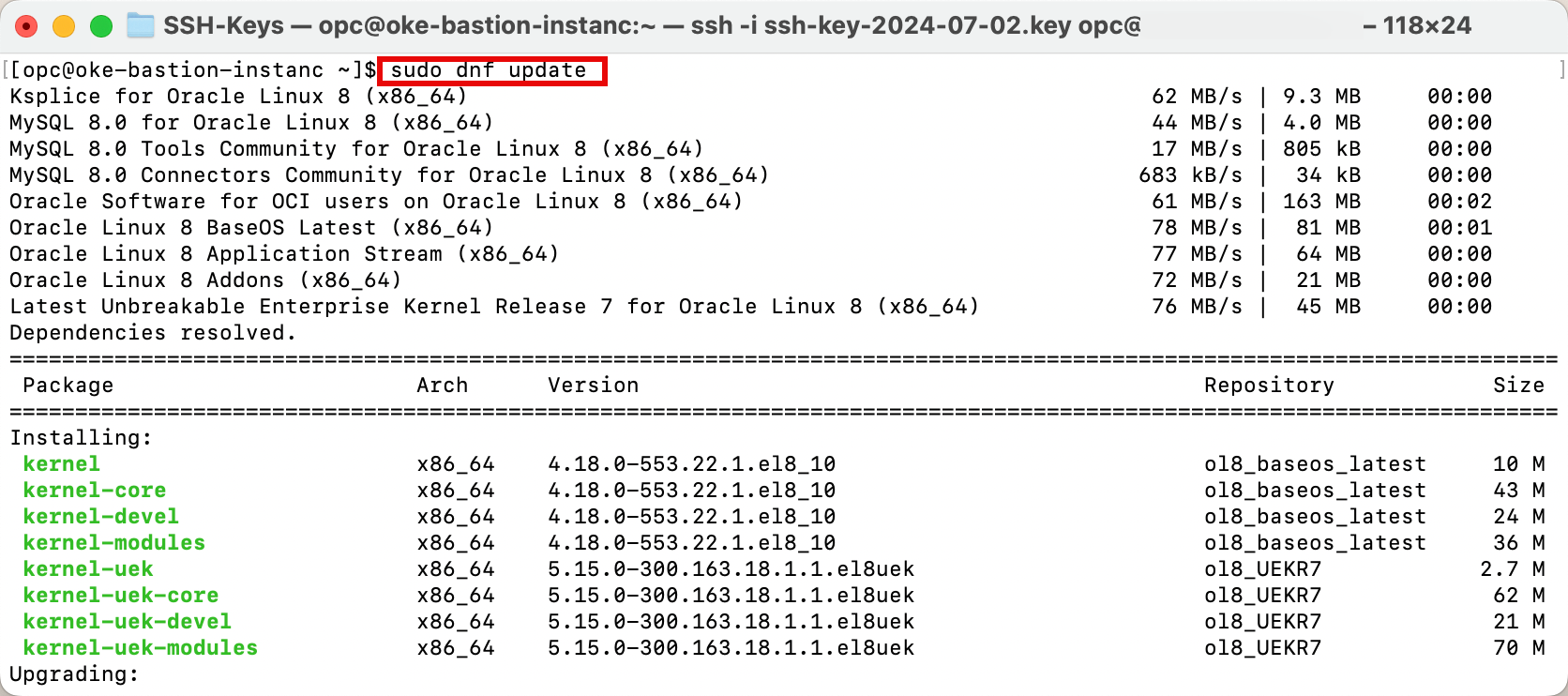

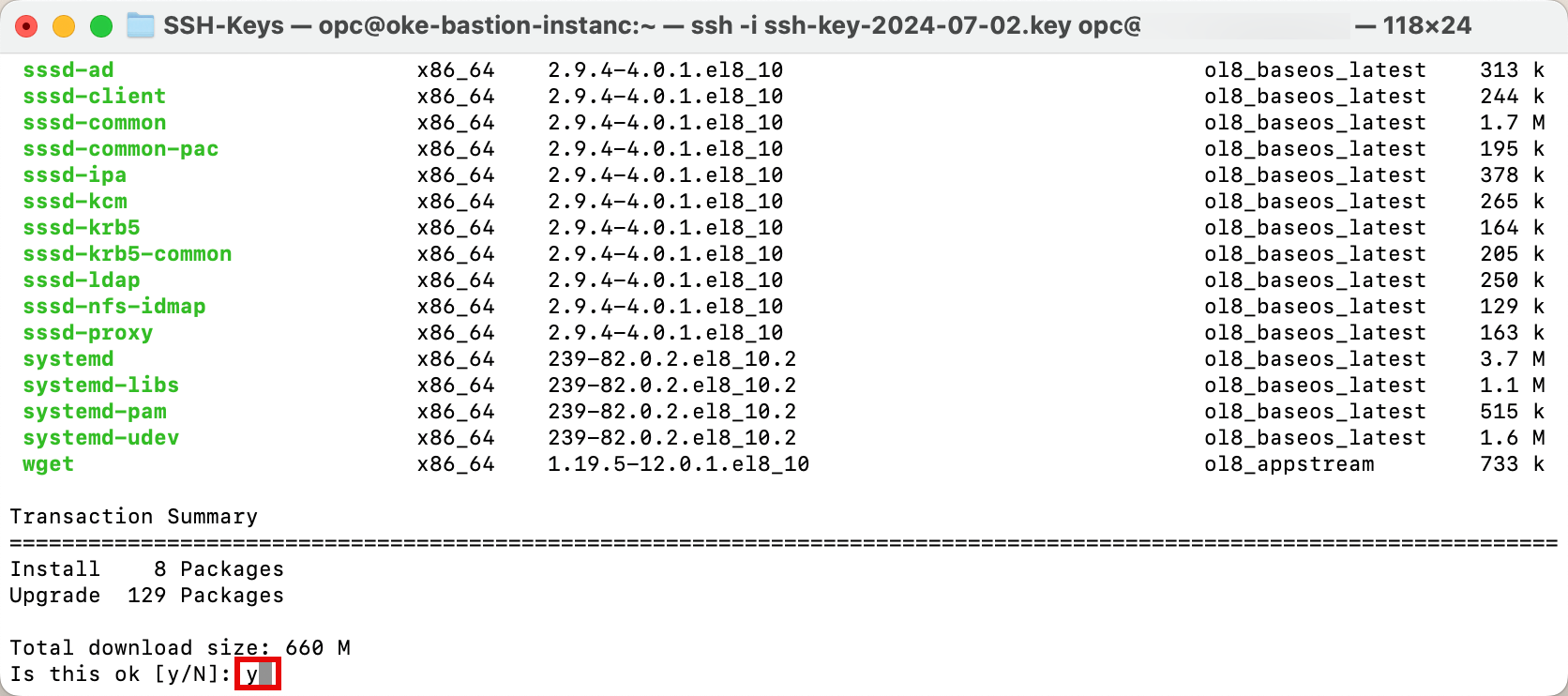

Execute o comando a seguir para atualizar o software que já está instalado.

[opc@oke-bastion-instanc ~]$ sudo dnf update

-

Digite y para confirmar a atualização.

-

Observe que a atualização está Concluída!.

-

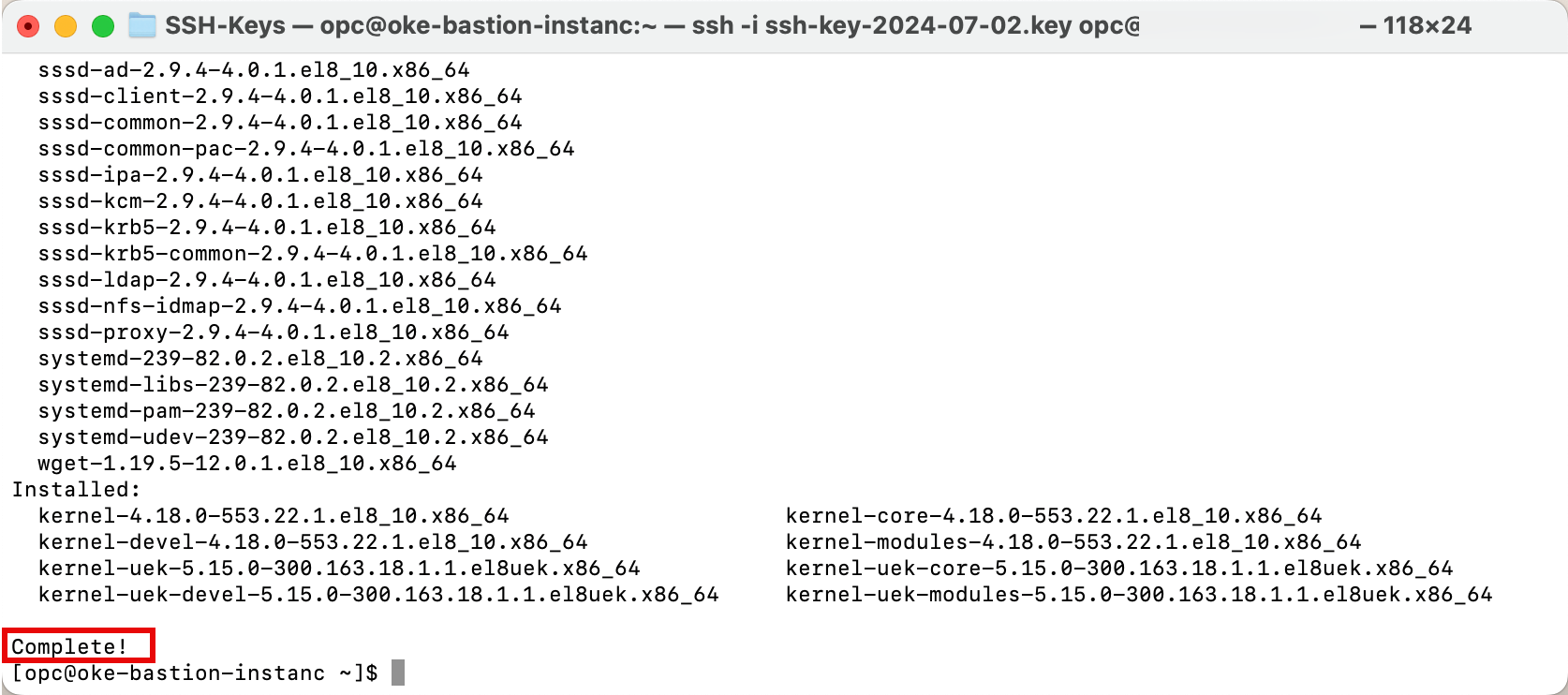

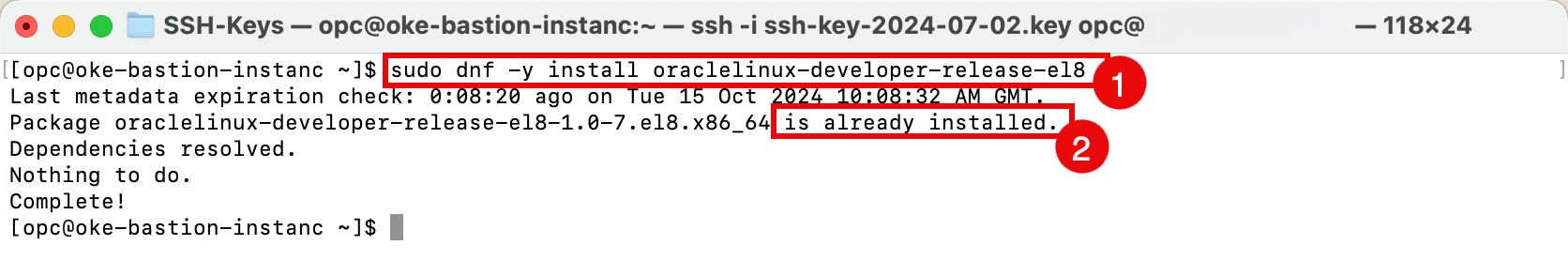

Execute o comando a seguir para instalar o Oracle Developer Release.

[opc@oke-bastion-instanc ~]$ sudo dnf -y install oraclelinux-developer-release-el8 -

Neste exemplo, o Oracle Developer Release já está instalado. Caso contrário, instale-o.

-

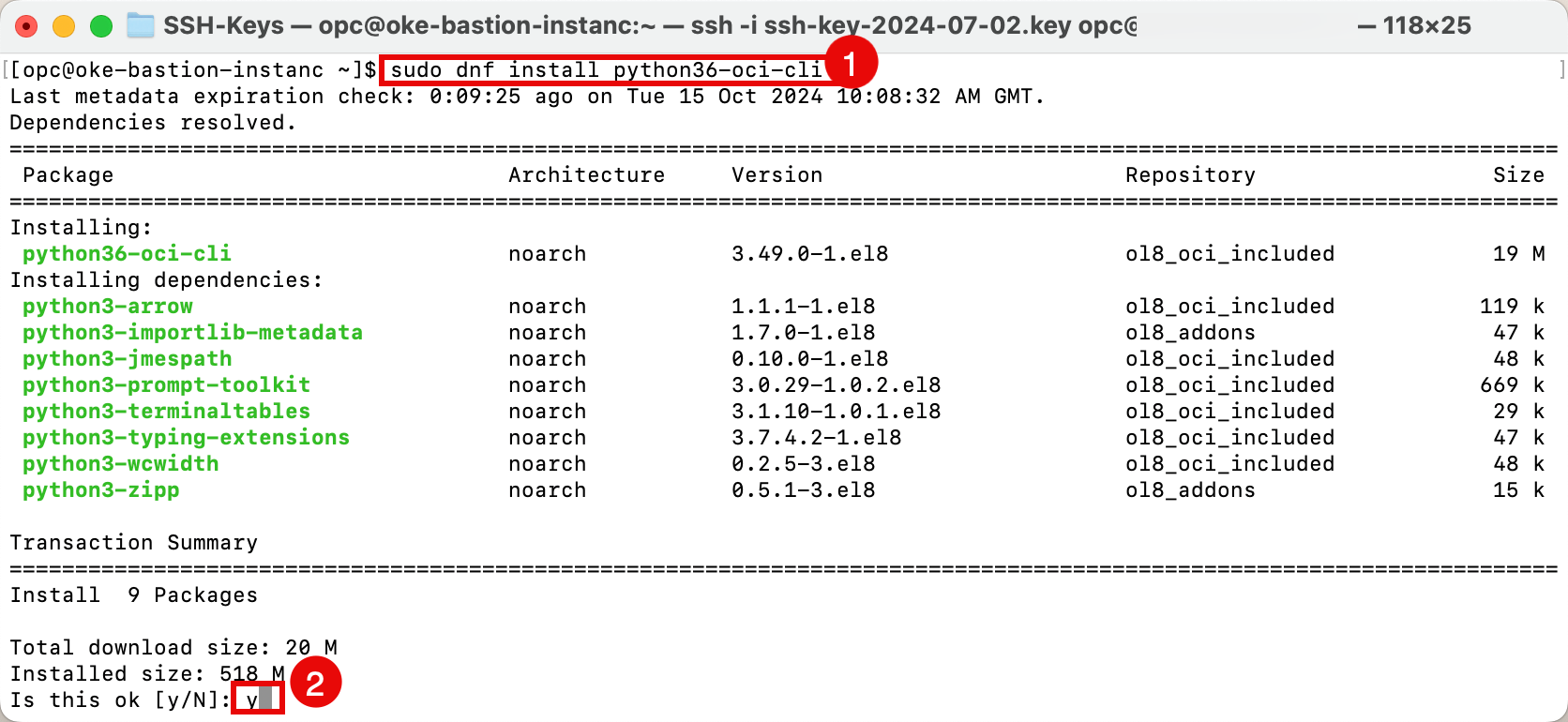

Execute o comando a seguir para instalar a CLI do OCI.

[opc@oke-bastion-instanc ~]$ sudo dnf install python36-oci-cli -

Digite y para confirmar a instalação.

-

-

Observe que a instalação está concluída!.

-

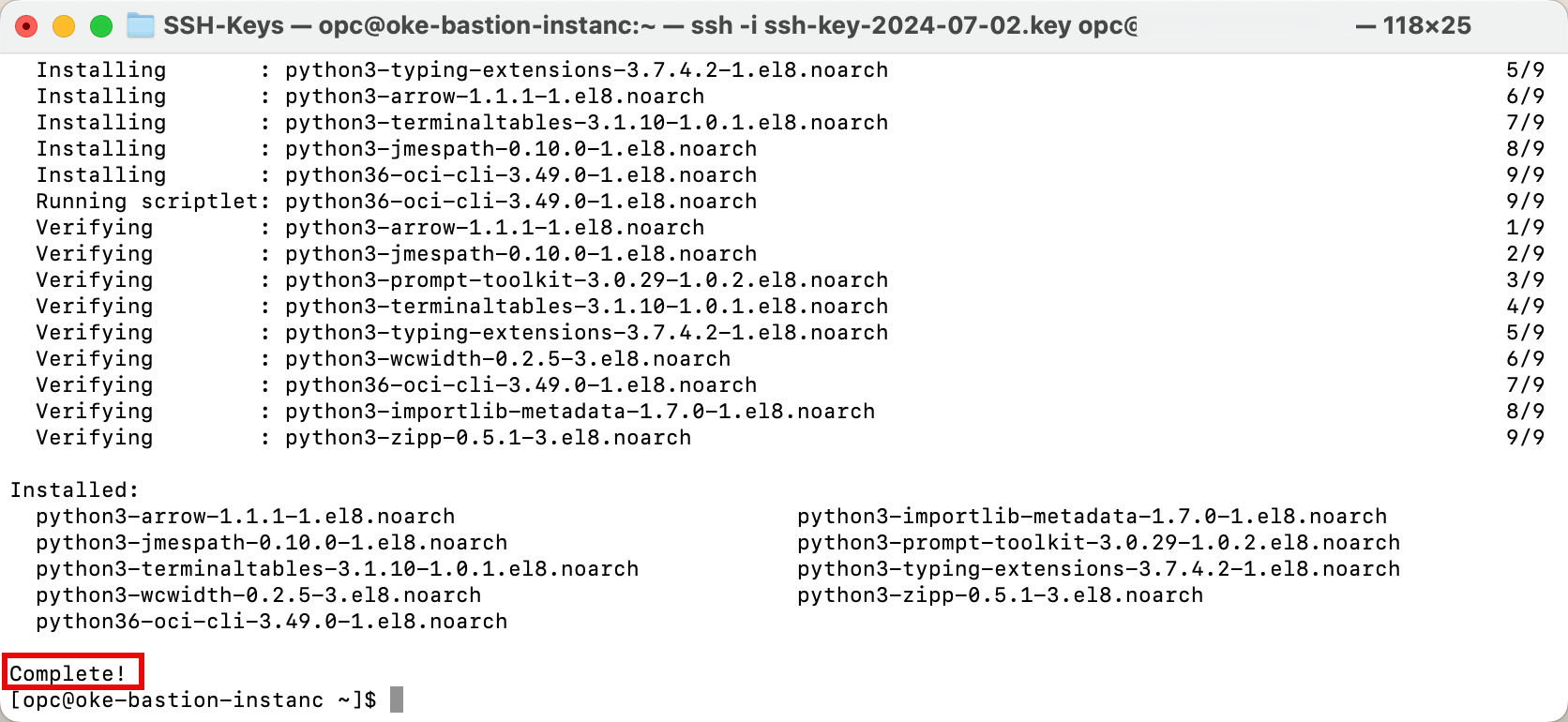

Execute o comando a seguir para verificar a versão instalada da CLI do OCI.

[opc@oke-bastion-instanc ~]$ oci -v -

Observe que a versão da CLI do OCI é 3.49.0.

-

Tarefa 5: Configurar a CLI do OCI

Precisamos adicionar alguma configuração para garantir que a CLI do OCI possa ser autenticada em seu tenant do OCI para que você possa executar operações CRUD.

-

Execute os comandos a seguir para criar um novo diretório oculto dentro da pasta home.

[opc@oke-bastion-instanc ~]$ mkdir ~/.oci/ -

Execute o comando a seguir para alterar o diretório para o que você acabou de criar.

[opc@oke-bastion-instanc ~]$ cd ~/.oci/ -

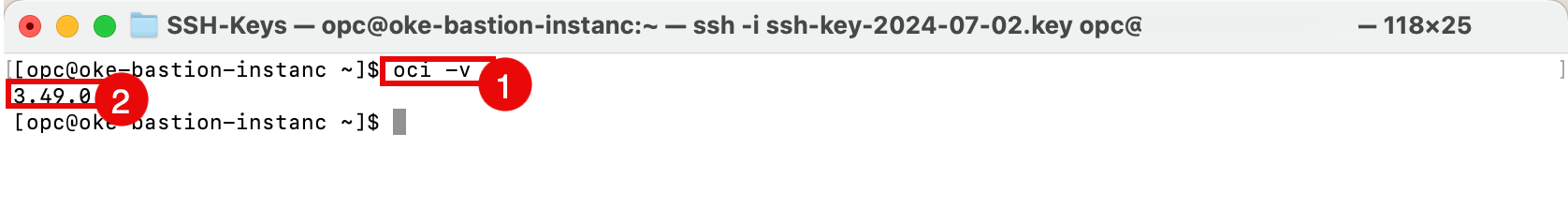

Execute o comando a seguir para gerar um novo par de chaves (chave pública e privada). Neste tutorial, não estamos usando senhas; portanto, informaremos N/A na pergunta de frase-senha.

[opc@oke-bastion-instanc .oci]$ oci setup keys -

Execute o comando a seguir para verificar se seu par de chaves foi gerado com sucesso.

[opc@oke-bastion-instanc .oci]$ ls -l

-

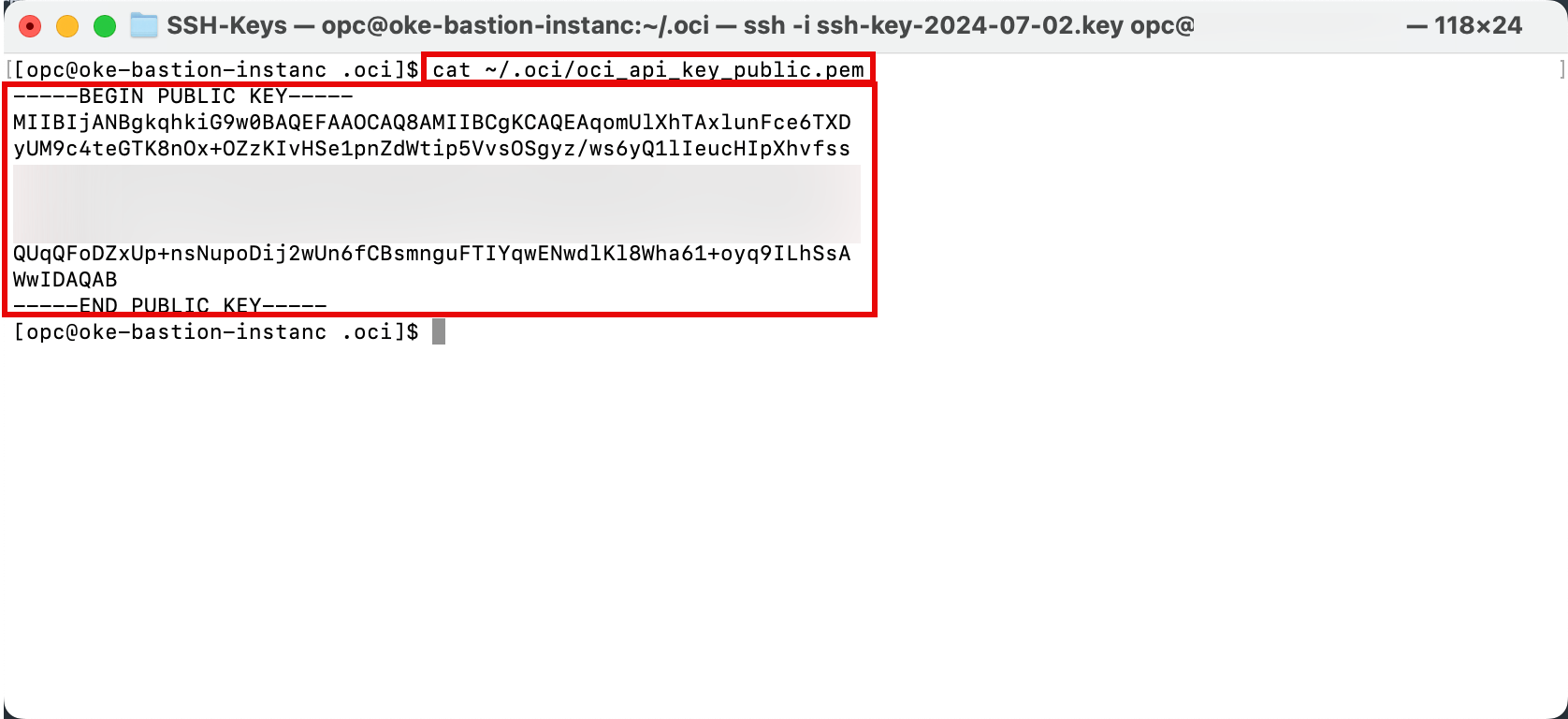

Execute o comando a seguir para obter o conteúdo da chave pública. Certifique-se de copiar porque precisará dele mais tarde.

[opc@oke-bastion-instanc .oci]$ cat ~/.oci/oci_api_key_public.pem

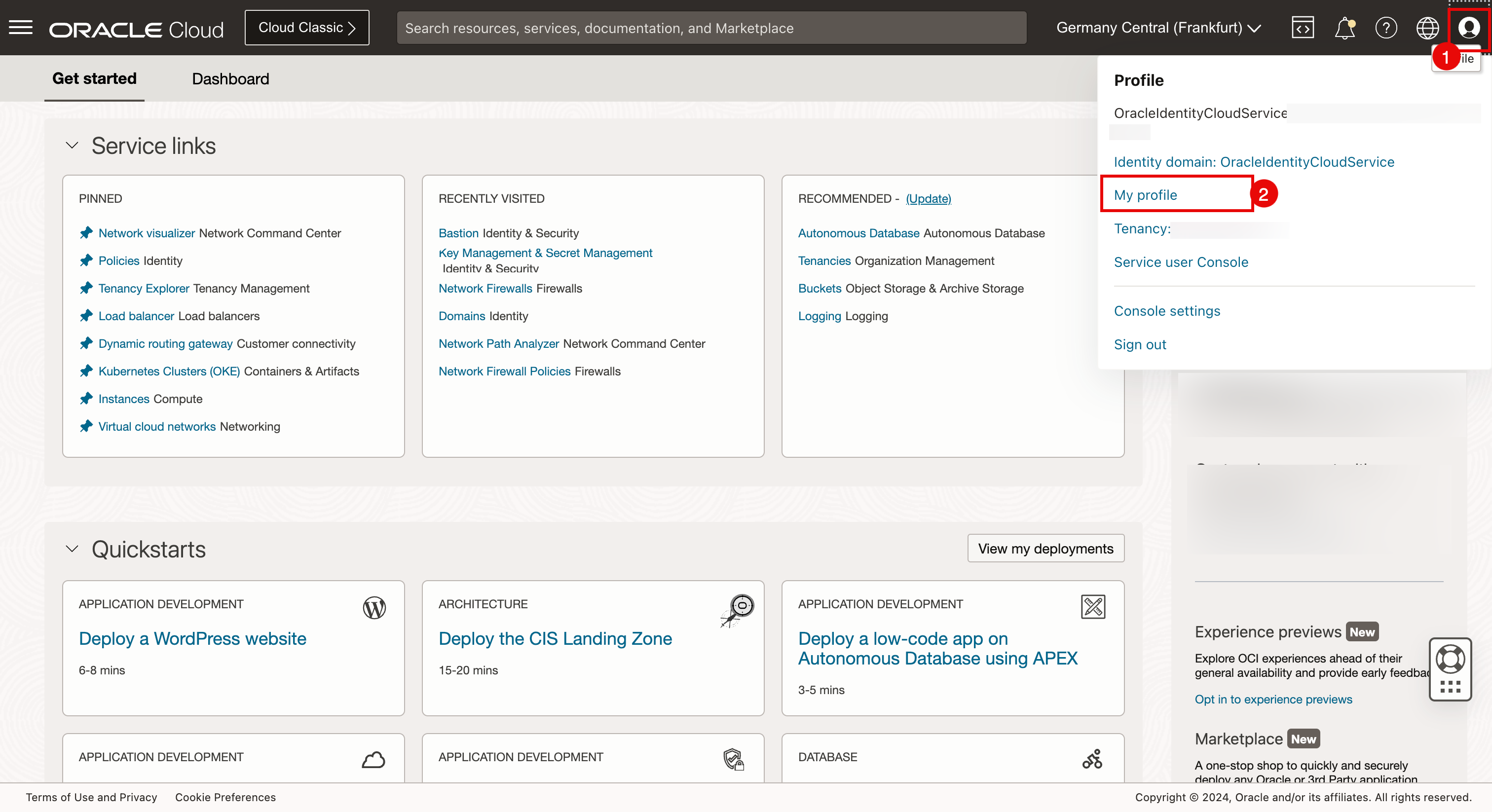

- Vá para a Console do OCI e clique no ícone de perfil.

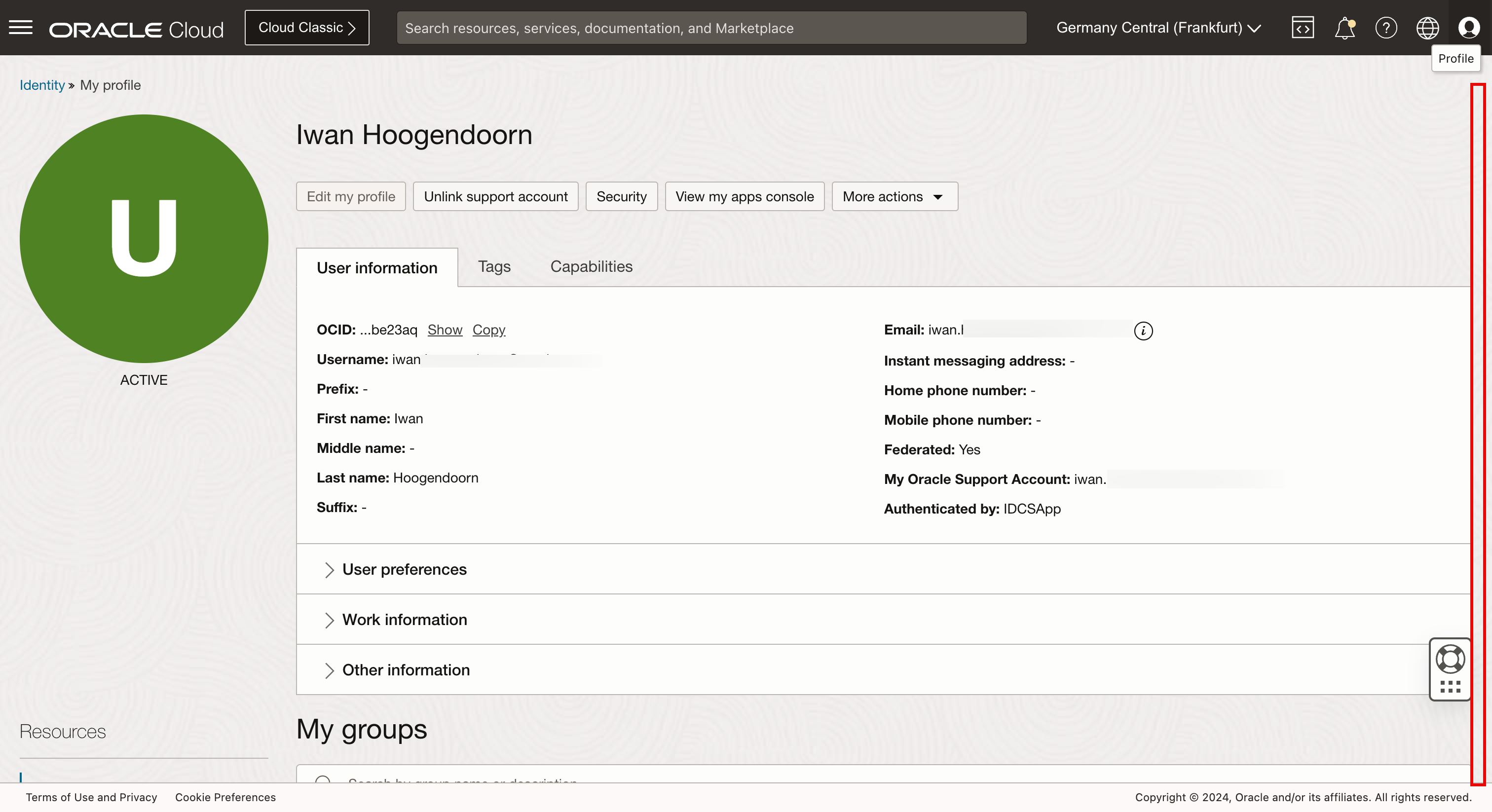

- Clique em Meu Perfil.

-

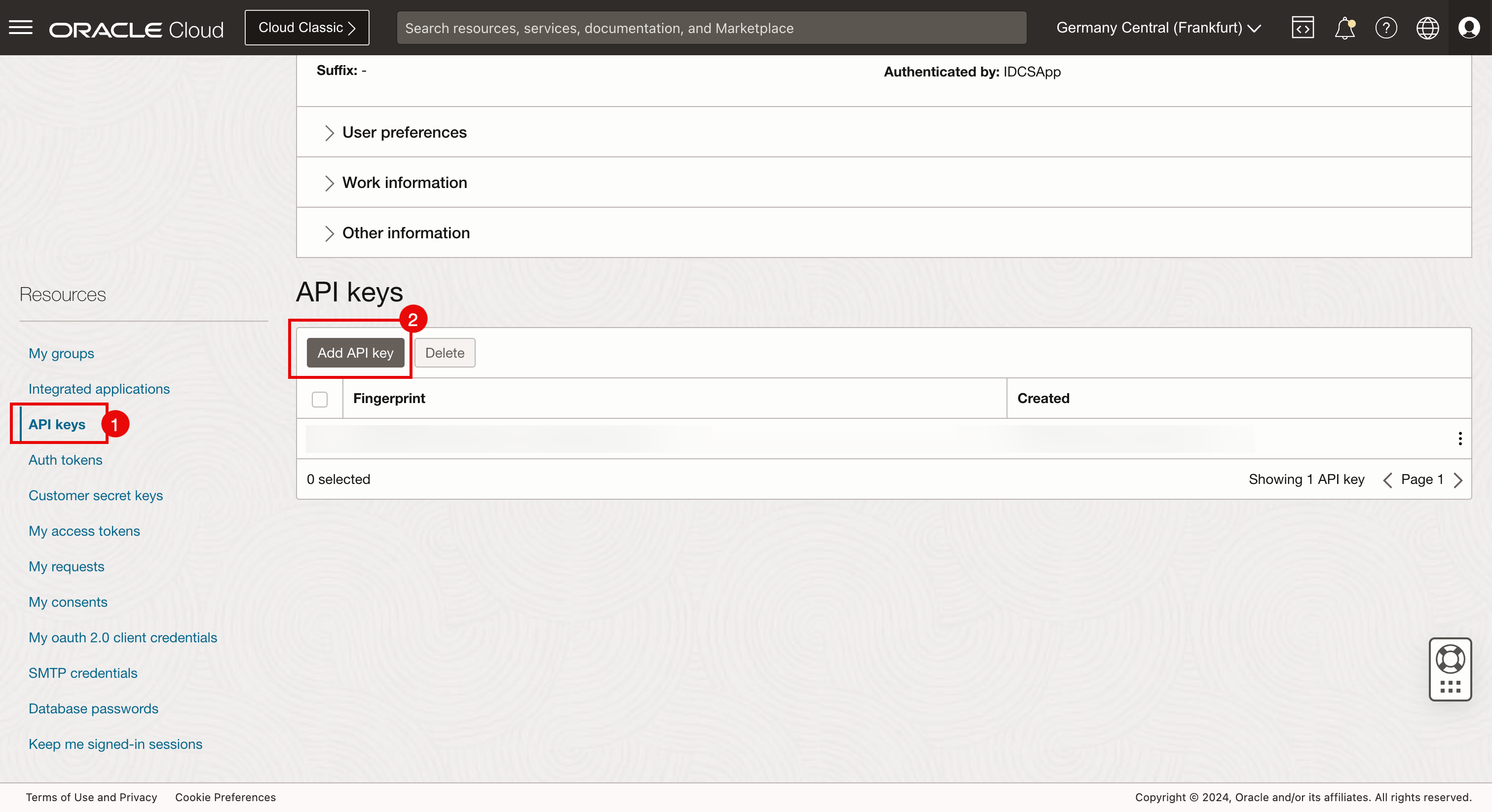

Rolar para Baixo.

- Clique em chaves de API.

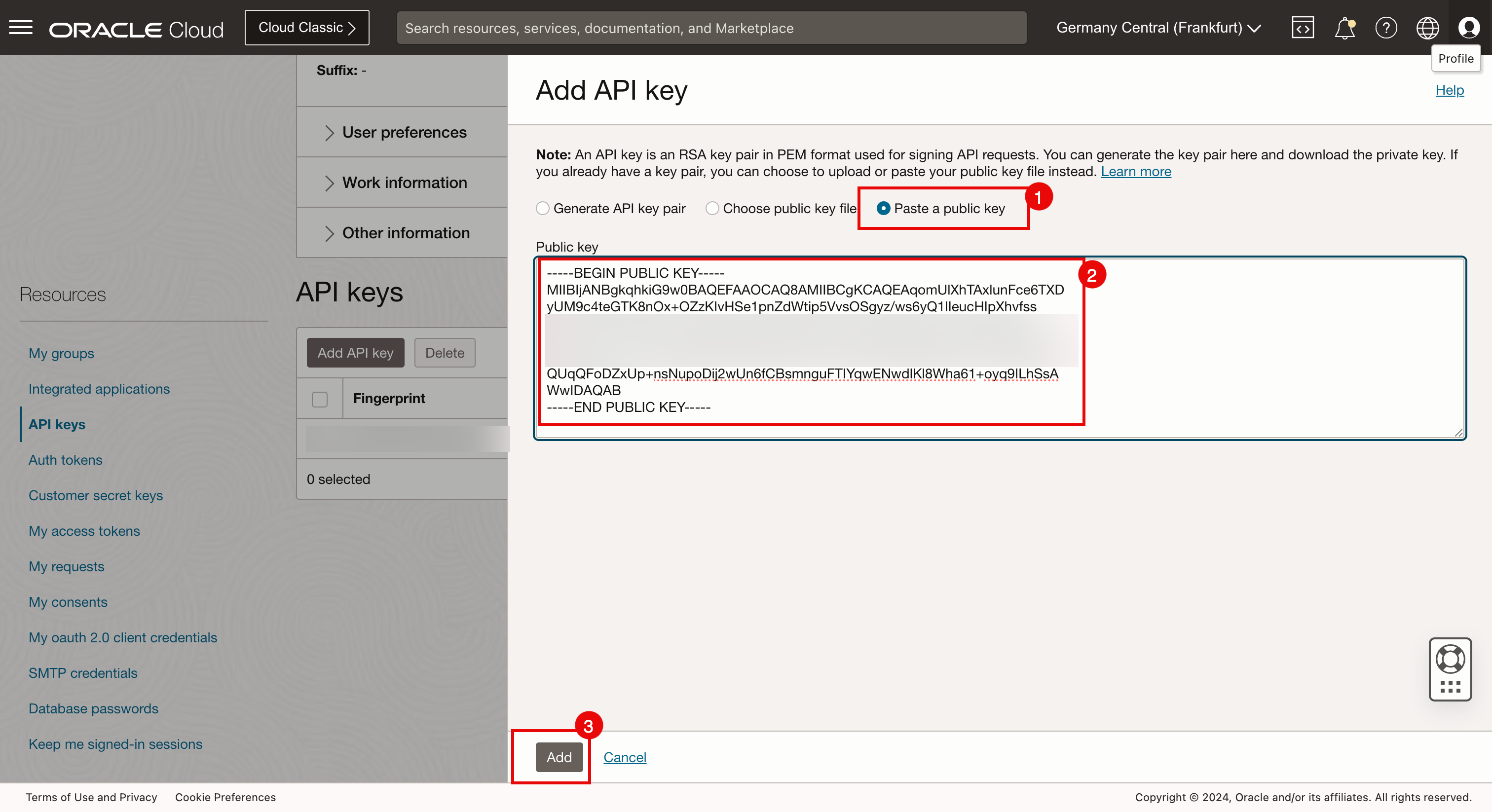

- Clique em Adicionar chave de API.

- Selecione Colar uma chave pública.

- Cole a chave pública coletada da instância do bastion.

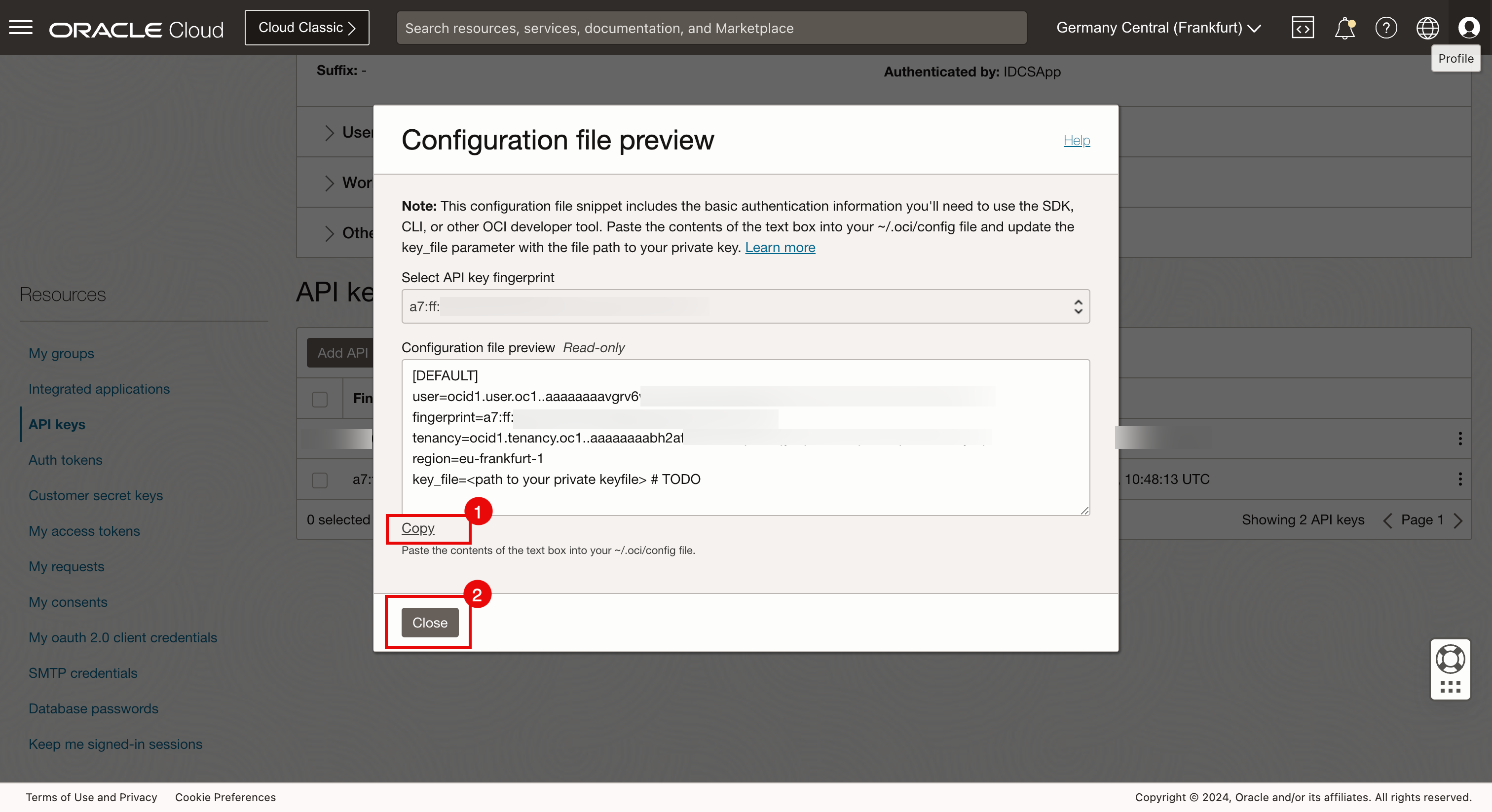

- Copie o arquivo de configuração.

- Clique em Fechar.

-

Esta é uma saída da configuração copiada. Você precisa alterar o valor

<path to your private keyfile>com o que acabou de gerar.[DEFAULT] user=ocid1.user.oc1..aaaaaaaavgrv6wsnnzhtwpjmyqtdqbq7kacfdfooz5uta3ludvfuwibe23aq fingerprint=a7:ff:fb:20:18:75:31:7d:b0:7c:04:8f:0c:cb:98:23 tenancy=ocid1.tenancy.oc1..aaaaaaaabh2affulc4dt4tqs7lbojyhqi6hzn5mjllxlnuqnletufsofoyvq region=eu-frankfurt-1 key_file=<path to your private keyfile> # TODO -

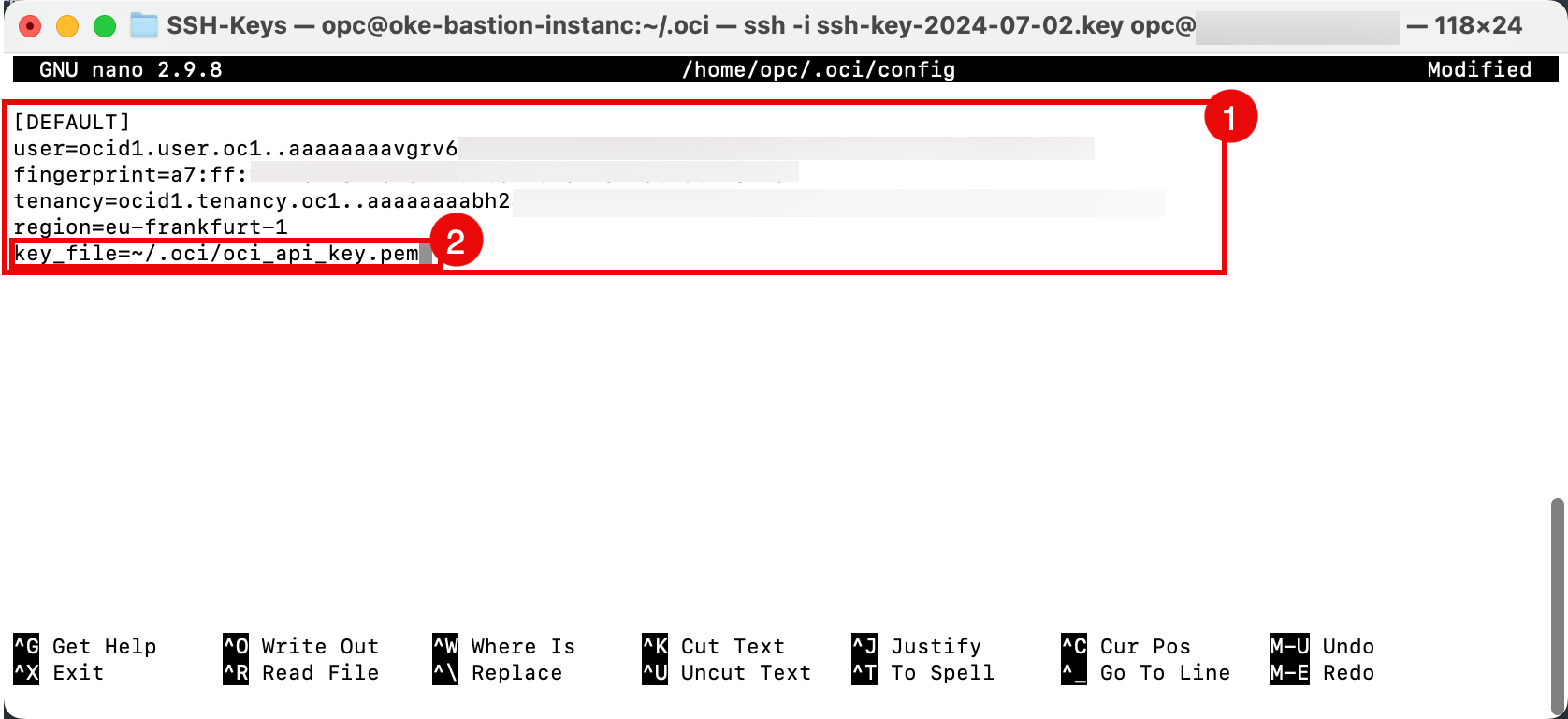

Execute o comando a seguir para criar o arquivo

configda CLI do OCI.[opc@oke-bastion-instanc .oci]$ nano ~/.oci/config- Copie o conteúdo da configuração fornecida pela Console do OCI no arquivo

config. - Altere o local do arquivo de chave privada.

[DEFAULT] user=ocid1.user.oc1..aaaaaaaavgrv6wsnnzhtwpjmyqtdqbq7kacfdfooz5uta3ludvfuwibe23aq fingerprint=a7:ff:fb:20:18:75:31:7d:b0:7c:04:8f:0c:cb:98:23 tenancy=ocid1.tenancy.oc1..aaaaaaaabh2affulc4dt4tqs7lbojyhqi6hzn5mjllxlnuqnletufsofoyvq region=eu-frankfurt-1 key_file=~/.oci/oci_api_key.pem - Copie o conteúdo da configuração fornecida pela Console do OCI no arquivo

-

Certifique-se de salvar e sair do arquivo de configuração.

-

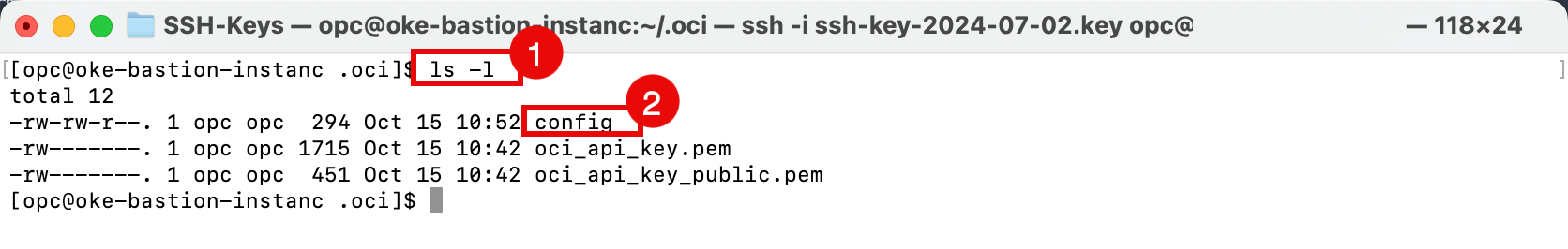

Execute o comando a seguir para verificar se o arquivo

configfoi criado.[opc@oke-bastion-instanc .oci]$ ls -l

Observação: Para obter mais informações, consulte Referência de Comando da CLI do Oracle Cloud Infrastructure.

-

Execute o comando a seguir para revisar todos os tipos de recursos configurados em seu tenant.

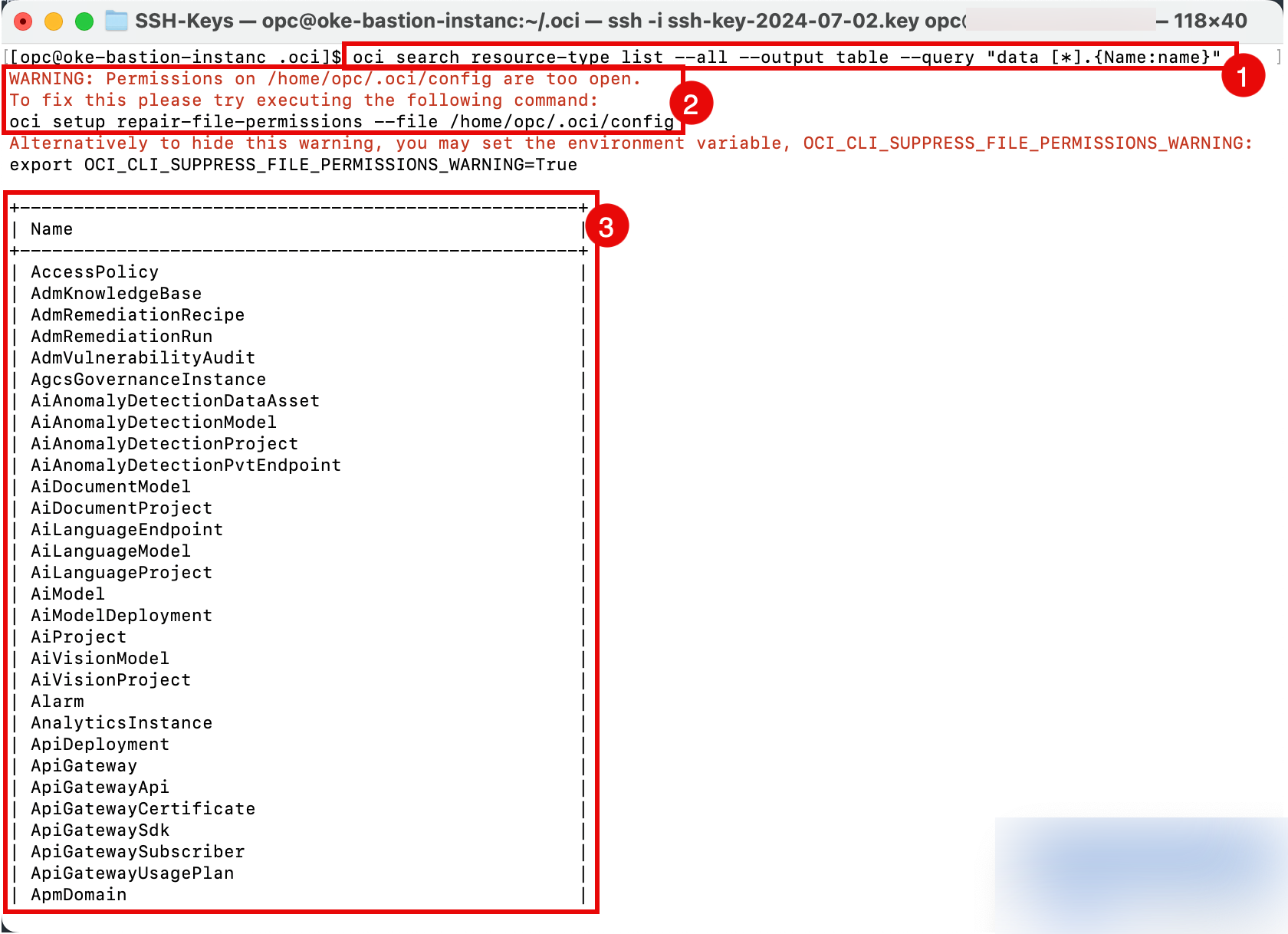

[opc@oke-bastion-instanc .oci]$ oci search resource-type list --all --output table --query "data [*].{Name:name}" -

Observe que a advertência que mostra permissões no arquivo

configestá muito aberta. Corrigiremos isso. -

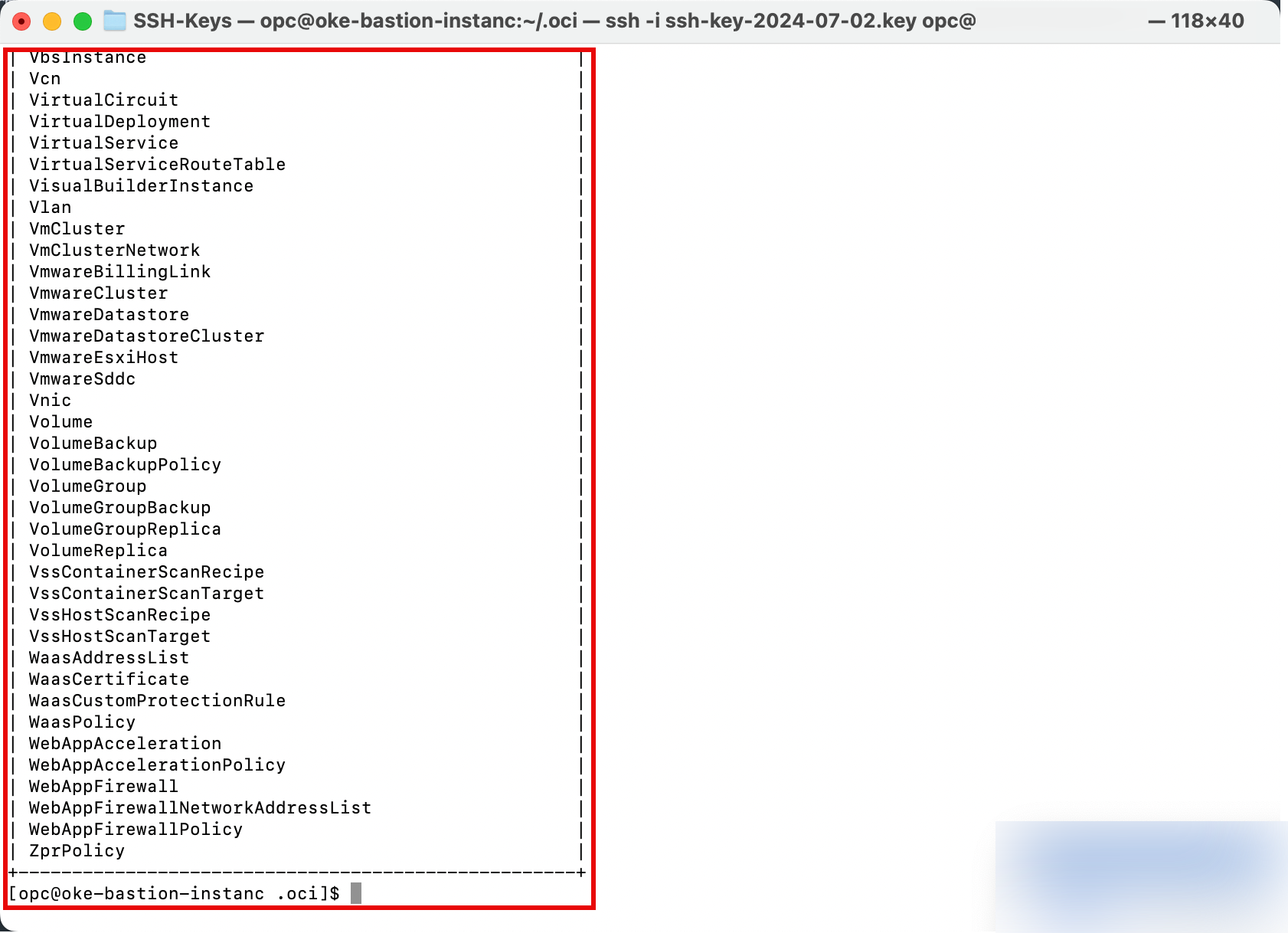

Observe a saída de todos os tipos de recursos configurados no tenant.

-

-

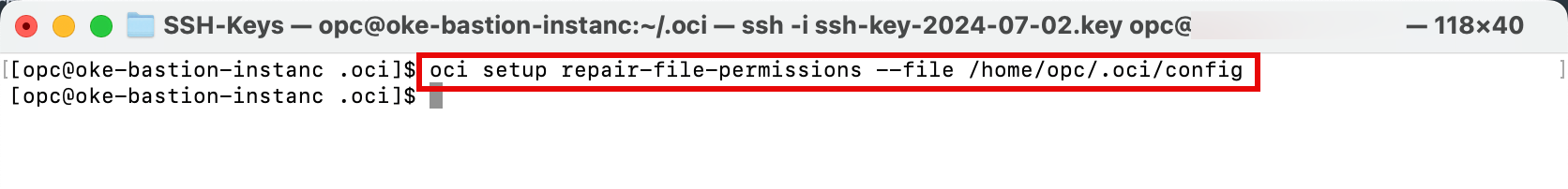

Execute o comando a seguir para corrigir as permissões de arquivo do arquivo

config.[opc@oke-bastion-instanc .oci]$ oci setup repair-file-permissions --file /home/opc/.oci/config

-

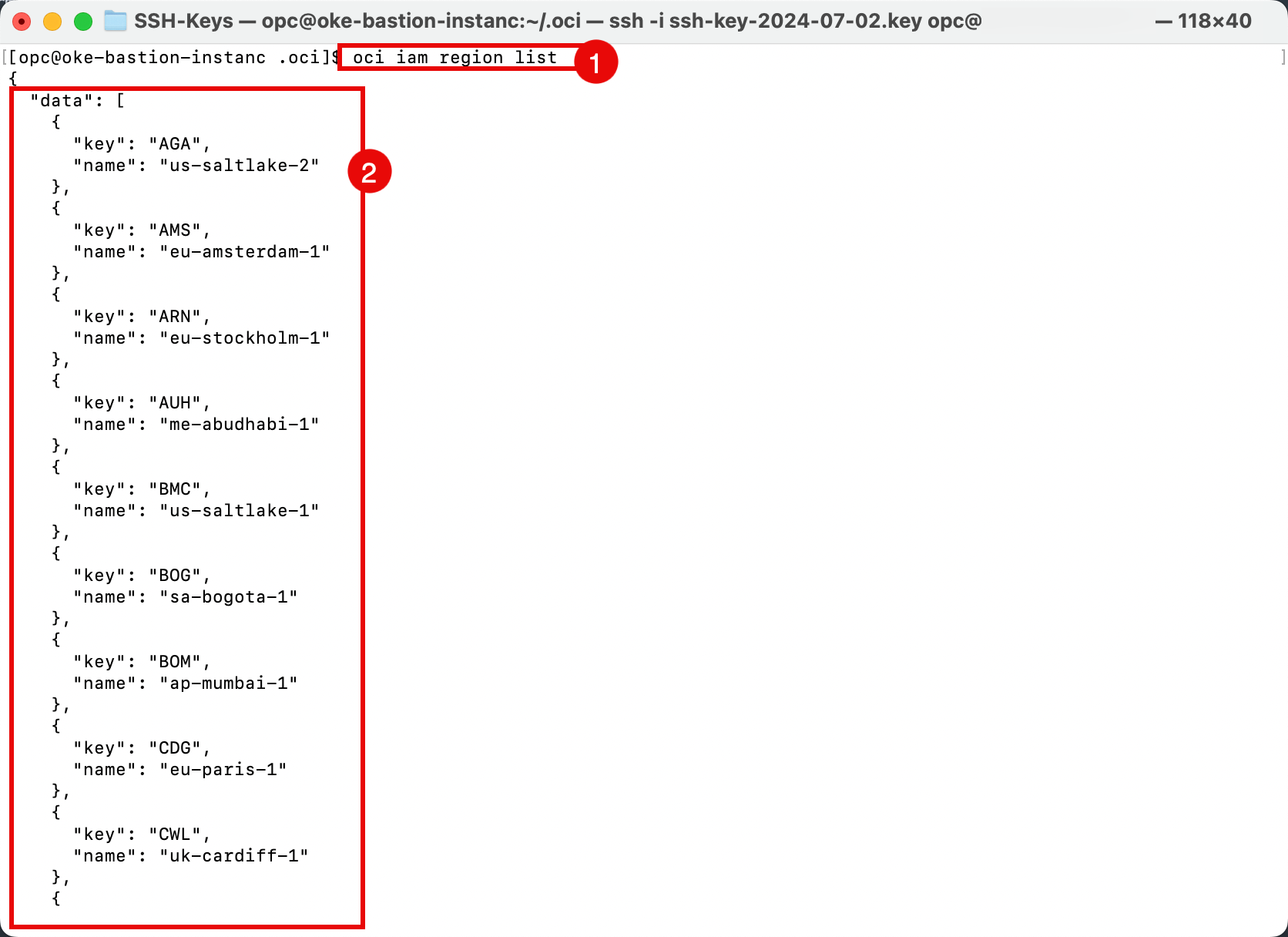

Execute o comando a seguir para recuperar uma lista de todas as regiões nas quais seu tenant está inscrito.

[opc@oke-bastion-instanc .oci]$ oci iam region list -

Observe a saída de todas as regiões nas quais seu tenant está inscrito.

-

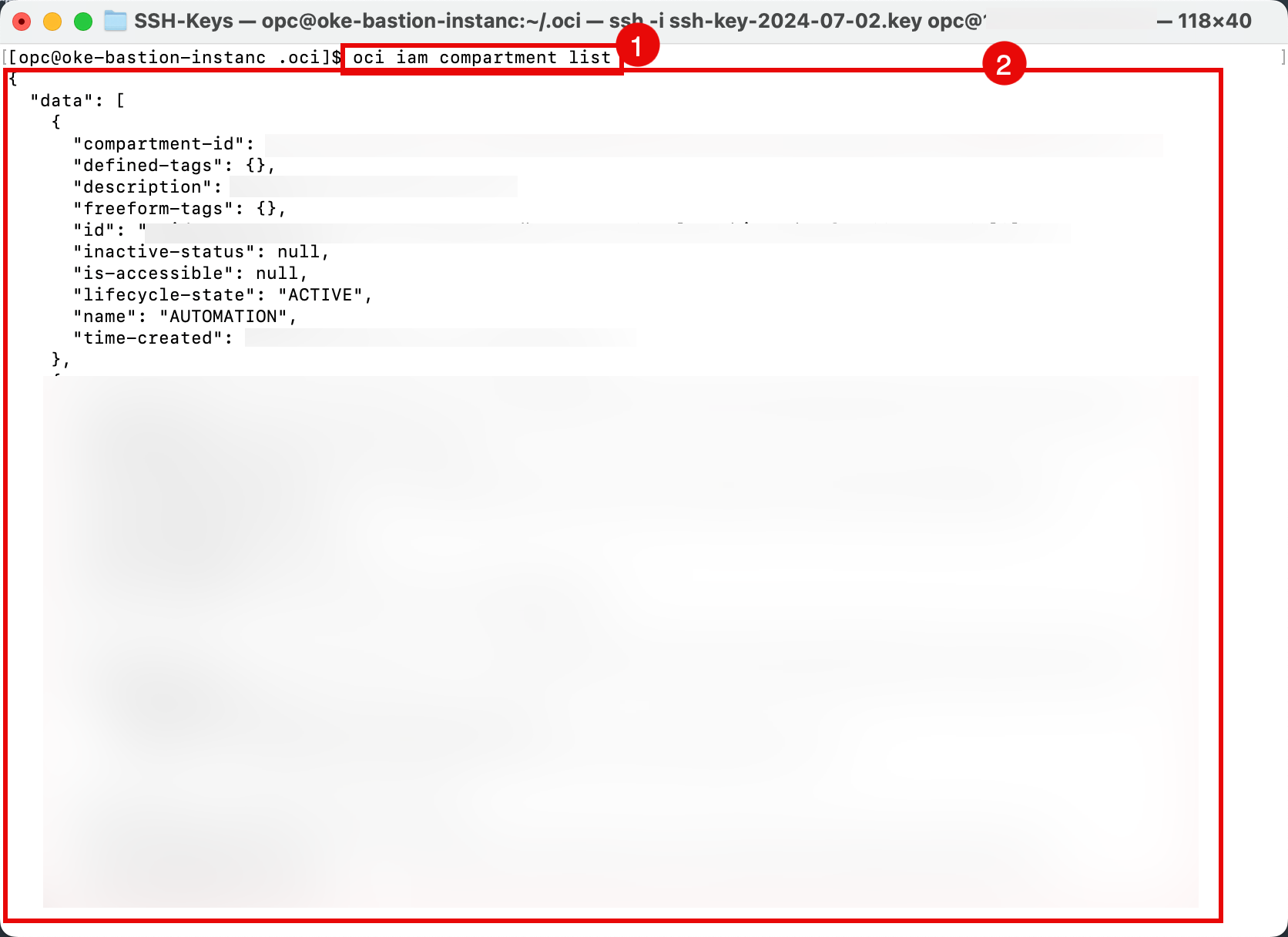

Execute o comando a seguir para listar todos os compartimentos configurados em seu tenant.

[opc@oke-bastion-instanc .oci]$ oci iam compartment list -

Observe a saída de todos os compartimentos do tenant.

-

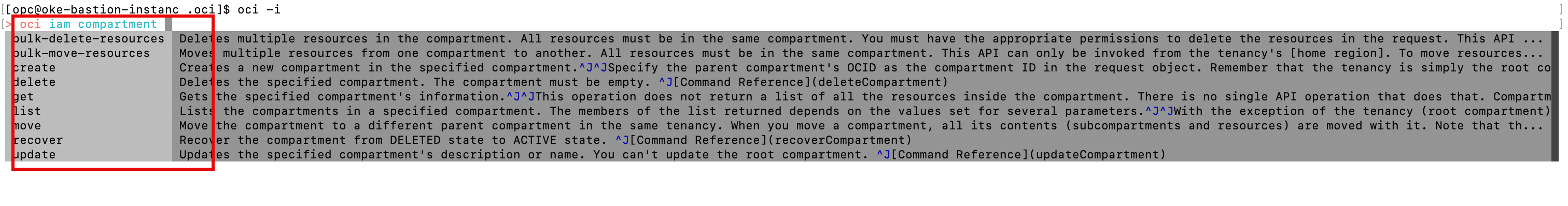

Tarefa 6: Usar a CLI do OCI no Modo Interativo

-

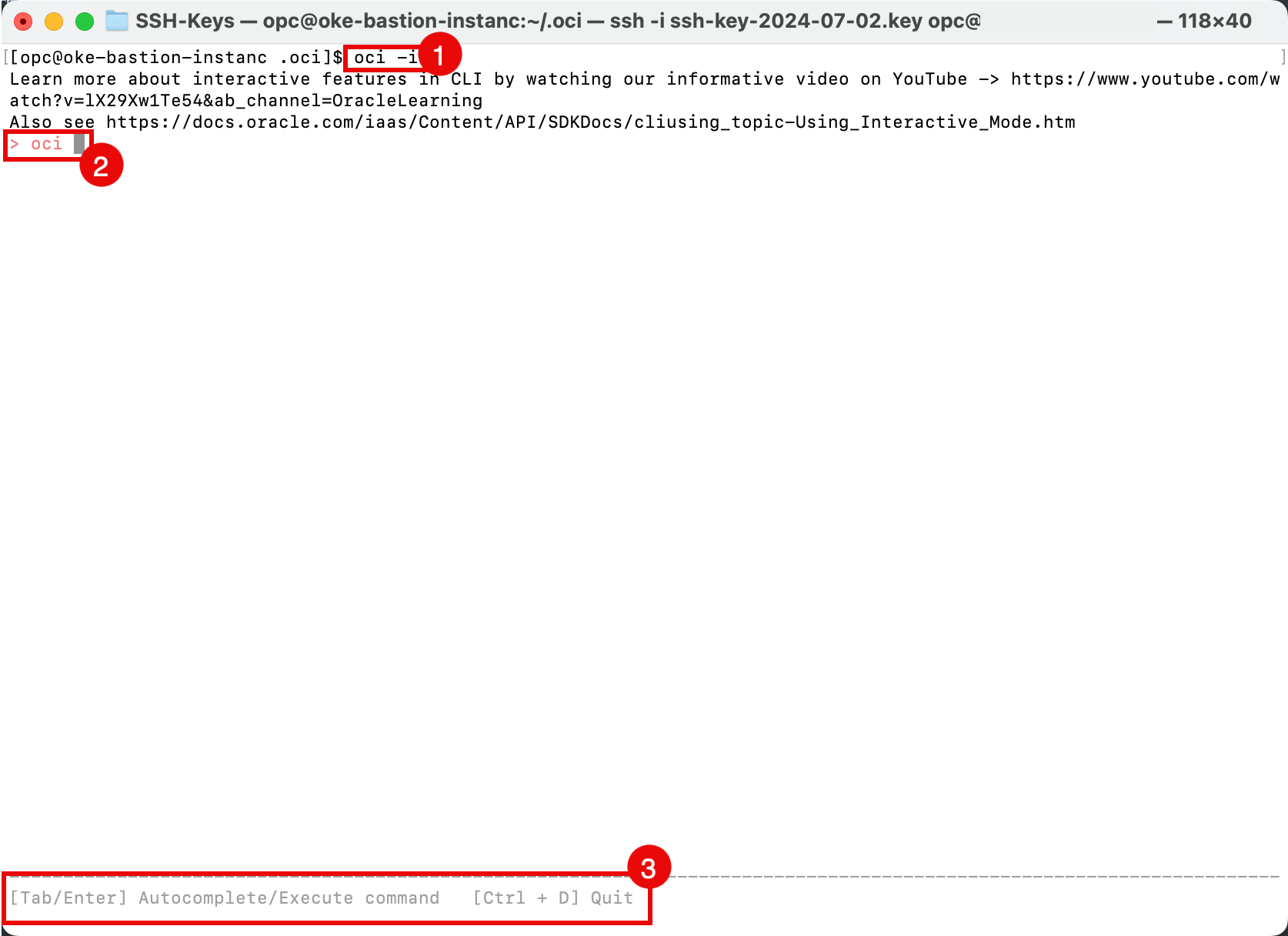

Você também pode usar a CLI do OCI no modo interativo. Dessa forma, a CLI do OCI fornecerá os comandos e as próximas palavras-chave no comando que você pode usar para obter o comando completo necessário. Para obter mais informações, consulte Usando o Modo Interativo.

- Execute o comando a seguir para iniciar a CLI do OCI no modo interativo.

[opc@oke-bastion-instanc .oci]$ oci -i- Você pode ver o prompt do modo interativo da CLI do OCI.

- Pressione Tab para preencher automaticamente os comandos, Enter para executar o comando e Ctrl + D para sair do modo interativo.

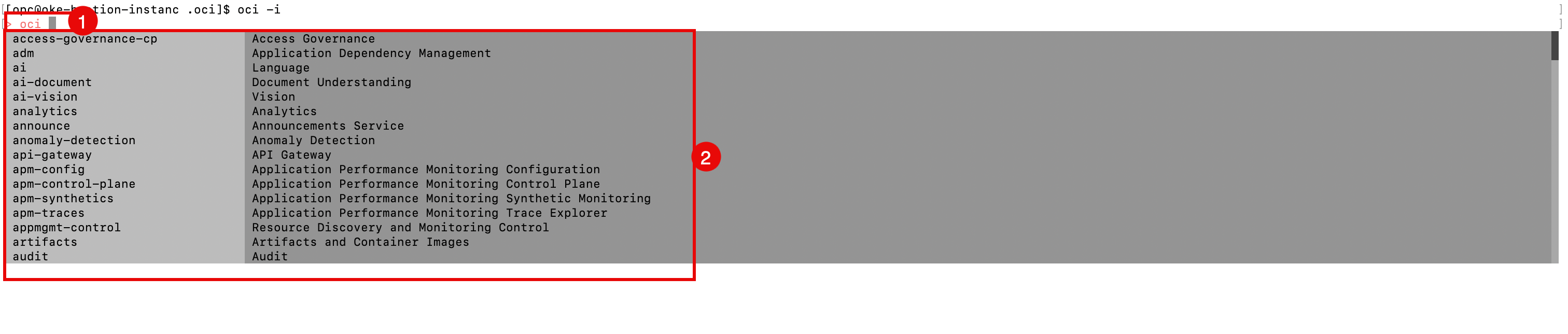

- Informe Tab para obter o primeiro nível de comandos.

- Observe o primeiro nível de comandos disponível.

-

Digite

iae pressione a tecla Tab para mostrar as opções de comando disponíveis.

-

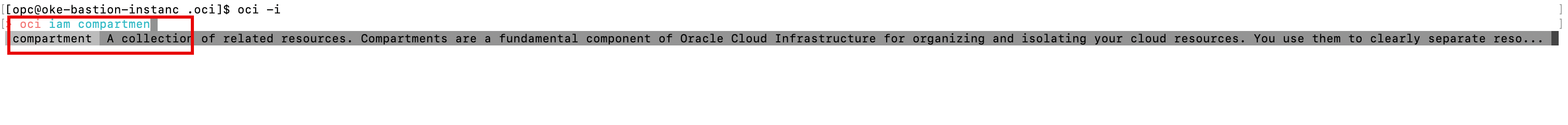

Digite

iam compartmente pressione a tecla Tab para mostrar as opções de comando disponíveis.

-

Pressione a tecla Tab para preencher automaticamente o compartimento de palavras. Então agora você tem o comando

iam compartment.

-

Pressione a tecla Tab para mostrar a próxima opção disponível para o comando

iam compartment.

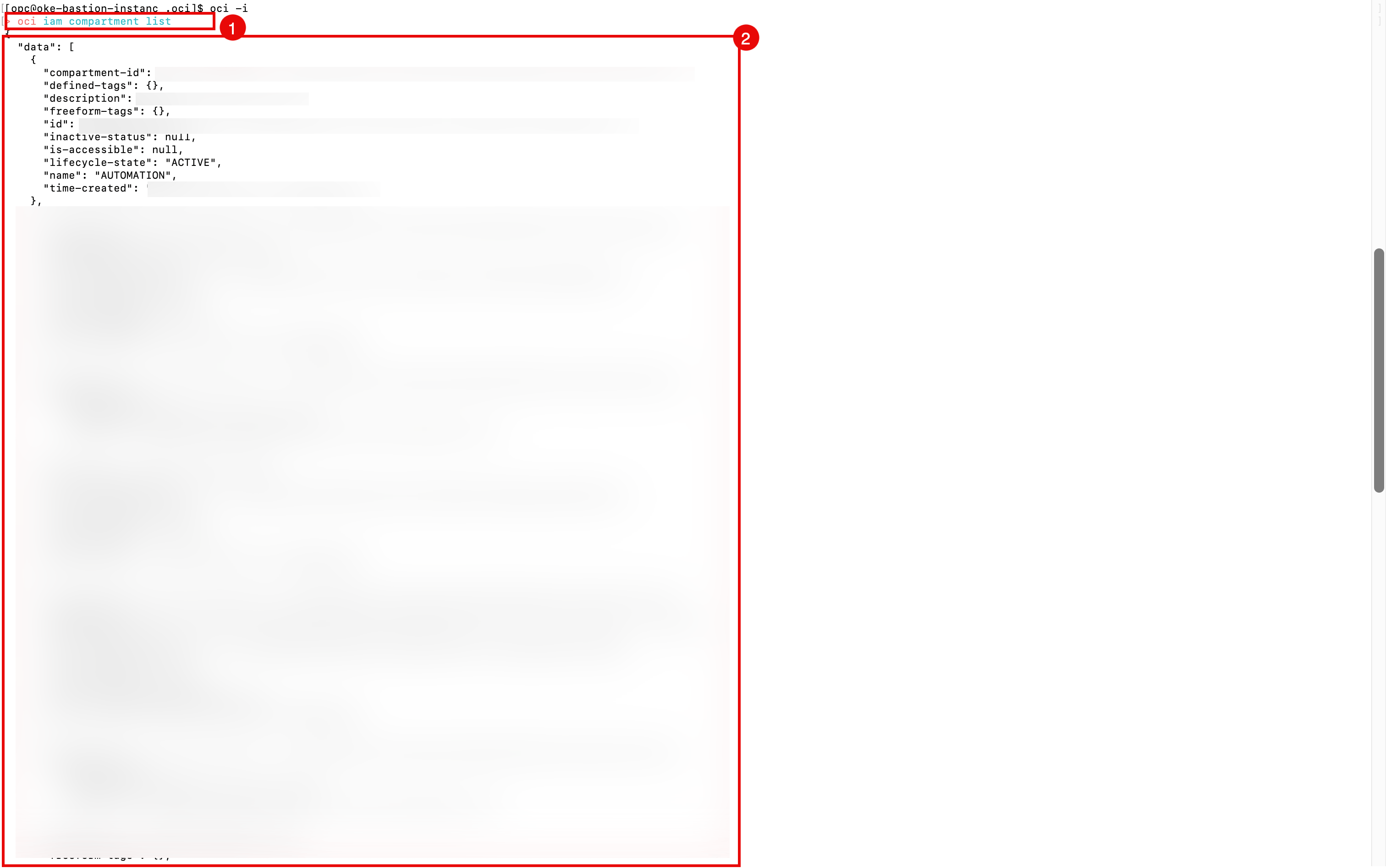

- Execute o comando

iam compartment list. - Observe a saída de todos os compartimentos do tenant.

- Execute o comando

Tarefa 7: Acessar o Cluster do Kubernetes usando a CLI do OCI

-

Execute o seguinte comando para verificar a versão da CLI do OCI.

oci -v -

Acesse o cluster do Kubernetes.

-

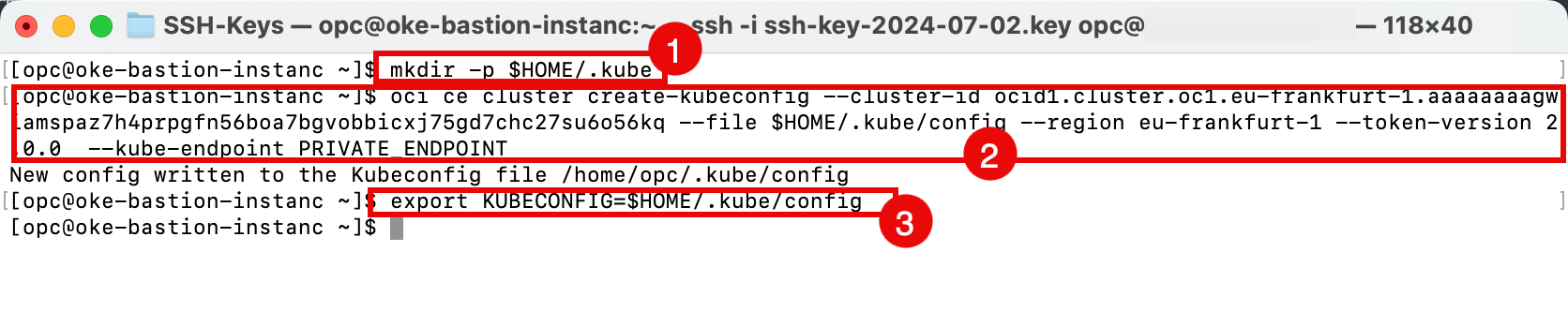

Crie um diretório para ter o arquivo

kubeconfig.mkdir -p $HOME/.kube -

Para acessar o arquivo

kubeconfigpara seu cluster por meio do ponto final público nativo da VCN, copie o comando a seguir.oci ce cluster create-kubeconfig --cluster-id ocid1.cluster.oc1.eu-frankfurt-1.aaaaaaaagwiamspaz7h4pxxxxxxxxxxxxxxxj75gd7chc27su6o56kq --file $HOME/.kube/config --region eu-frankfurt-1 --token-version 2.0.0 --kube-endpoint PUBLIC_ENDPOINT -

Execute o comando a seguir para definir sua variável de ambiente

KUBECONFIGpara o arquivo deste cluster.export KUBECONFIG=$HOME/.kube/config

-

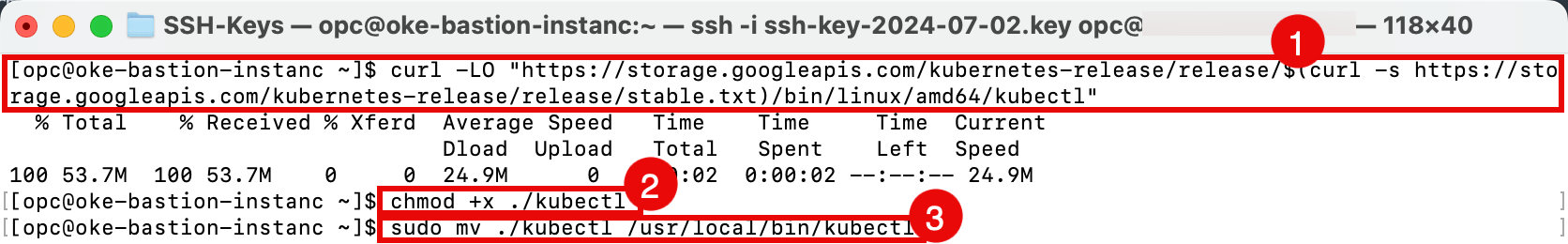

Execute o comando a seguir para fazer download da release mais recente do Kubernetes.

[opc@oke-bastion-instanc ~]$ curl -LO "https://storage.googleapis.com/kubernetes-release/release/$(curl -s https://storage.googleapis.com/kubernetes-release/release/stable.txt)/bin/linux/amd64/kubectl" -

Execute o comando a seguir para tornar o aplicativo

kubectlexecutável.[opc@oke-bastion-instanc ~]$ chmod +x ./kubectl -

Mova o aplicativo

kubectlpara um local em que a variável$PATHesteja ativa, para que você possa executar o comandokubectlde qualquer lugar.[opc@oke-bastion-instanc ~]$ sudo mv ./kubectl /usr/local/bin/kubectl

-

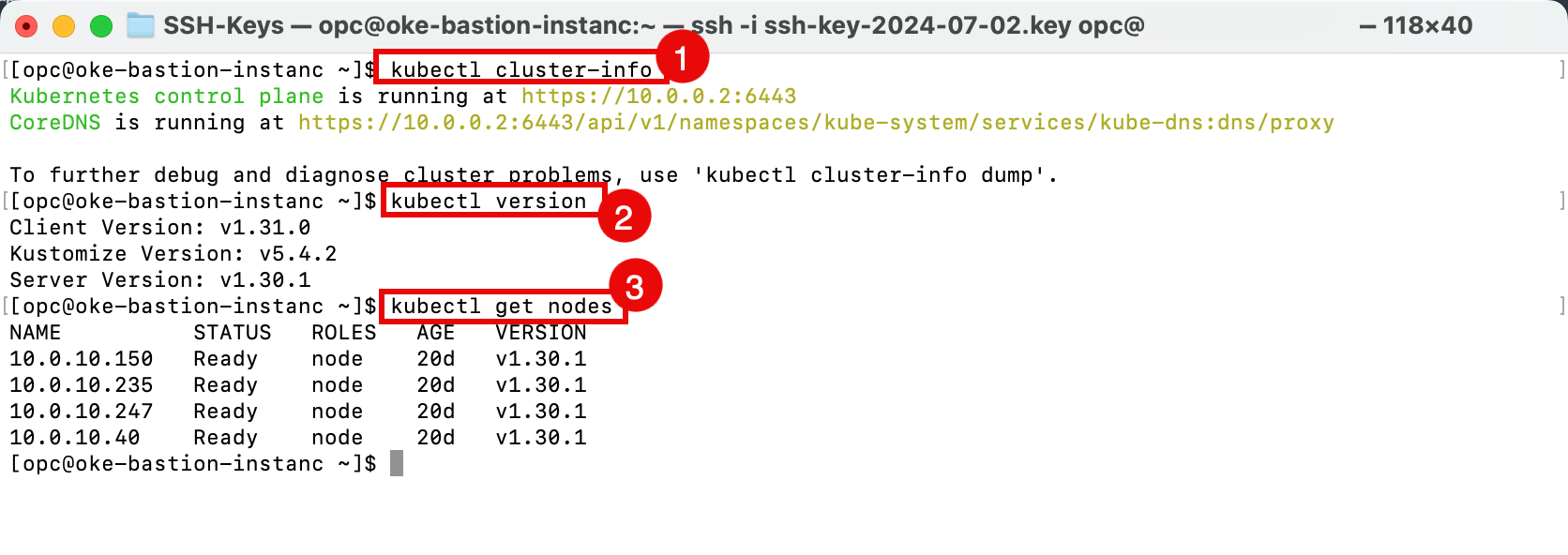

Execute o comando a seguir para obter as informações do cluster do Kubernetes.

[opc@oke-bastion-instanc ~]$ kubectl cluster-info -

Execute o comando a seguir para obter as versões do cliente e do servidor do Kubernetes.

[opc@oke-bastion-instanc ~]$ kubectl version -

Execute o comando a seguir para obter todos os nós de trabalho que fazem parte do cluster do Kubernetes.

[opc@oke-bastion-instanc ~]$ kubectl get nodes

-

Próximas Etapas

A conexão com o cluster do OKE usando o acesso local permite que você gerencie e interaja com seus recursos de cluster do seu ambiente local com facilidade. Seguindo as tarefas descritas neste tutorial, você configurou uma conexão segura e agora pode implantar, monitorar e manter aplicativos no cluster do OKE. Com essa configuração, você está equipado para lidar com tarefas administrativas, solucionar problemas de execuções e otimizar seus fluxos de trabalho com eficiência. Mantenha essas configurações úteis para referência futura e sinta-se à vontade para explorar outras opções de personalização para atender às suas necessidades específicas.

Confirmações

- Autor - Iwan Hoogendoorn (Especialista em Rede da OCI)

Mais Recursos de Aprendizagem

Explore outros laboratórios em docs.oracle.com/learn ou acesse mais conteúdo de aprendizado gratuito no canal Oracle Learning YouTube. Além disso, visite education.oracle.com/learning-explorer para se tornar um Oracle Learning Explorer.

Para obter a documentação do produto, visite o Oracle Help Center.

Connect to an Oracle Cloud Infrastructure Kubernetes Engine cluster using Local Access

G18372-01

November 2024