IP 필터 패킷 처리

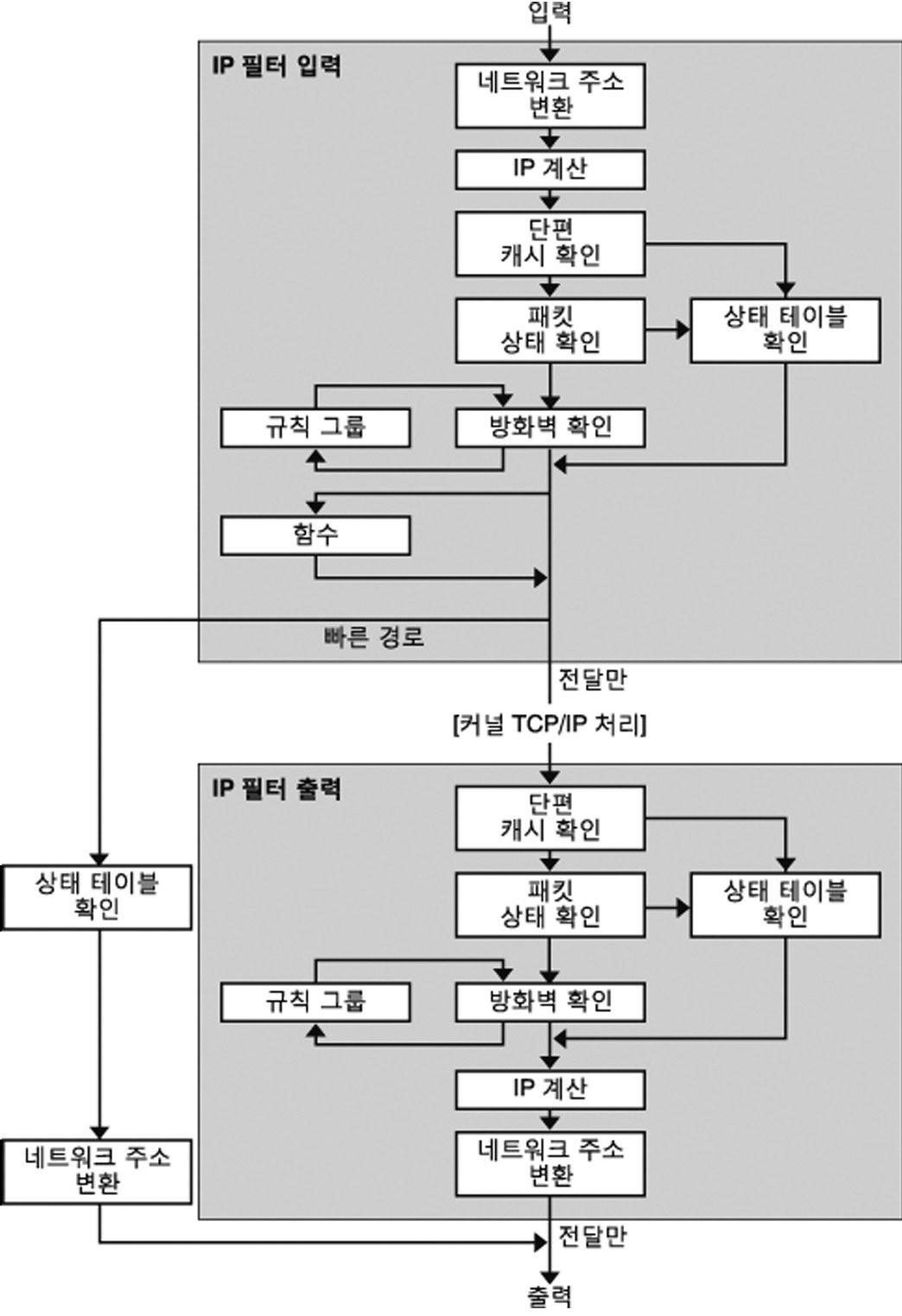

IP 필터는 패킷이 처리되는 일련의 단계를 실행합니다. 다음 다이어그램에서는 패킷 처리 단계 및 필터링과 TCP/IP 프로토콜 스택의 통합 방법을 보여줍니다.

그림 4-1 패킷 처리 순서

NAT(Network Address Translation)

개인 IP 주소를 다른 공용 주소로 변환하거나 다중 개인 주소의 별칭을 단일 공용 주소로 변환합니다. 기존 네트워크가 있으며 인터넷에 액세스해야 하는 조직에서는 NAT를 통해 IP 주소 소모 문제를 해결할 수 있습니다.

IP 계산

통과하는 바이트 수를 기록하여 입력 및 출력 규칙을 별도로 설정할 수 있습니다. 규칙 일치가 발생할 때마다 패킷 바이트 수가 규칙에 추가되므로 연속 통계를 수집할 수 있습니다.

단편 캐시 확인

기본적으로 단편화된 패킷은 캐시됩니다. 특정 패킷에 대한 단편이 모두 도착한 경우 필터링 규칙이 적용되며 단편이 허용되거나 차단됩니다. 규칙 파일에 set defrag off가 나타나면 단편이 캐시되지 않습니다.

패킷 상태 확인

keep state가 규칙에 포함된 경우 규칙이 pass를 의미하는지 아니면 block을 의미하는지에 따라 지정된 세션의 모든 패킷이 자동으로 전달 또는 차단됩니다.

방화벽 확인

IP 필터를 통해 패킷이 허용될지 여부에 따라 커널 TCP/IP 루틴으로 들어오거나 네트워크를 통해 나가는 입력 및 출력 규칙을 별도로 설정할 수 있습니다.

그룹

그룹을 통해 트리 형식으로 규칙 세트를 작성할 수 있습니다.

함수

함수는 수행할 작업입니다. 가능한 함수로는 block, pass, literal 및 send ICMP response가 있습니다.

빠른 경로

빠른 경로는 경로 지정을 위해 패킷이 UNIX IP 스택으로 전달되지 않도록 IP 필터에 신호를 보냅니다. 해당 스택으로 전달될 경우 TTL이 줄어듭니다.

IP 인증

이중 처리를 방지하기 위해 인증된 패킷은 방화벽 루프를 통해 한 번만 전달됩니다.

패킷 처리 순서는 다음과 같습니다.