VPN(Virtual Private Networks) 및 IPsec

VPN(가상 사설망)이라는 용어는 인터넷과 같은 공개 네트워크 위에 구축된 안전한 지점 간 개인 네트워크를 설명하는 데 자주 사용됩니다. 지점 간 네트워크 또는 VPN은 개인 네트워크의 시스템 또는 개인 네트워크의 시스템 네트워크를 연결하는 데 사용될 수 있습니다.

구성된 tunnel(터널)은 지점 간 인터페이스입니다. 터널을 통해 한 IP 패킷을 다른 IP 패킷 내부에 캡슐화할 수 있습니다. 올바르게 구성된 터널에는 터널 소스와 터널 대상이 필요합니다. 자세한 내용은 Oracle Solaris 11.2의 TCP/IP 네트워크, IPMP 및 IP 터널 관리 의 IP 터널을 만들고 구성하는 방법을 참조하십시오.

터널은 IP에 대한 명백한 physical interface(물리적 인터페이스)를 만듭니다. IP 터널 인터페이스를 통해 전달되는 IP 트래픽은 IPsec으로 보호될 수 있습니다.

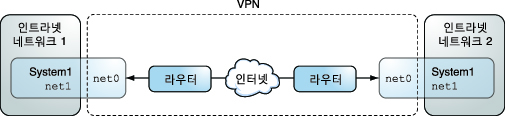

Oracle Solaris의 터널 인터페이스를 사용하면 시스템 간의 IP 패킷을 캡슐화 또는 터널링할 수 있습니다. 터널링된 패킷에서는 원래 IP 헤더 앞에 IP 헤더가 추가됩니다. 추가된 헤더는 공개 네트워크에서 경로 지정 가능한 주소를 사용합니다. 이러한 주소는 다음 다이어그램의 net0 인터페이스로 표시됩니다.

다음 그림에서는 두 사이트에서 IPsec을 사용하여 사이트 사이에 VPN을 만드는 방법을 보여줍니다. Intranet 1과 Intranet 2 간의 트래픽은 인터넷을 통해 IP-in-ESP 캡슐화를 사용하여 터널링됩니다. 이 경우 net0 주소는 외부 IP 헤더에서 사용되지만, 내부 IP 주소는 인트라넷 네트워크에서 터널링된 패킷의 주소입니다. 내부 IP 주소는 ESP로 보호되므로 트래픽이 인터넷을 통과할 때 검사되지 않습니다.

그림 6-6 VPN(가상 사설망)

설정 절차의 자세한 예는 터널 모드에서 IPsec을 사용하여 두 LAN 사이의 연결을 보호하는 방법을 참조하십시오.