Configuration d'OID, d'Active Directory et d'autres annuaires des utilisateurs LDAP

Les administrateurs système utilisent les procédures décrites dans cette section pour configurer les annuaires des utilisateurs d'entreprise LDAP, tels qu'OID, Sun Java System Directory Server, Oracle Virtual Directory, Active Directory, IBM Tivoli Directory Server ou un annuaire des utilisateurs LDAP qui ne figure pas dans l'écran de configuration.

Pour configurer OID, Active Directory et d'autres annuaires des utilisateurs LDAP, procédez comme suit :

- Accédez à Oracle Hyperion Shared Services Console en tant qu'administrateur système. Reportez-vous à Lancement de Shared Services Console.

- Sélectionnez Administration, puis Configurer les annuaires des utilisateurs.

L'onglet Configuration du fournisseur s'ouvre. Il répertorie tous les annuaires des utilisateurs configurés, notamment l'annuaire natif.

- Cliquez sur Nouveau.

- Dans Type d'annuaire, sélectionnez une option :

-

LDAP (Lightweight Directory Access Protocol) pour configurer un annuaire des utilisateurs LDAP autre qu'Active Directory. Sélectionnez cette option pour configurer Oracle Virtual Directory.

-

Microsoft Active Directory (MSAD) pour configurer Active Directory.

Active Directory et Active Directory Application Mode (ADAM) uniquement : si vous souhaitez utiliser un attribut d'ID personnalisé (un attribut autre que

ObjectGUID; par exemplesAMAccountName) avec Active Directory ou ADAM, sélectionnez LDAP (Lightweight Directory Access Protocol) et configurez-le en tant que type d'annuaireOther.

-

- Cliquez sur Suivant.

- Entrez les paramètres requis.

Tableau 3-1 Ecran Informations de connexion

Libellé Description Serveur d'annuaire Choisissez un annuaire des utilisateurs. La valeur Attribut d'ID adopte l'attribut d'identité unique constante recommandé pour le produit sélectionné.

Cette propriété est automatiquement sélectionnée si vous choisissez Active Directory à l'étape 4.

Sélectionnez

Autredans les scénarios suivants :-

Vous configurez un type d'annuaire des utilisateurs non répertorié ; par exemple, Oracle Virtual Directory.

-

Vous configurez un annuaire des utilisateurs LDAP répertorié (par exemple, OID), mais vous voulez utiliser un attribut d'ID personnalisé.

-

Vous configurez Active Directory ou ADAM pour utiliser un attribut d'ID personnalisé.

Remarque :

Comme Oracle Virtual Directory fournit une abstraction virtualisée des répertoires LDAP et des référentiels de données SGBDR dans une vue d'annuaire unique, Oracle Enterprise Performance Management System le considère comme un seul annuaire des utilisateurs externe sans tenir compte du nombre et du type d'annuaires des utilisateurs qu'Oracle Virtual Directory prend en charge.

Exemple :

Oracle Internet DirectoryNom Nom descriptif de l'annuaire des utilisateurs. Utilisé pour identifier un annuaire des utilisateurs spécifique si plusieurs annuaires sont configurés. Le nom ne doit pas contenir de caractères spéciaux, à l'exception des espaces et des traits de soulignement. Exemple :

Corporate_OIDConsultation DNS Active Directory uniquement : sélectionnez cette option pour activer la recherche DNS. Reportez-vous à la section Recherche DNS et recherche de nom d'hôte. Oracle recommande de configurer la consultation DNS comme méthode de connexion à Active Directory dans les environnements de production afin d'éviter les échecs de connexion. Lorsque vous sélectionnez cette option, les champs suivants apparaissent :Remarque :

Ne sélectionnez pas cette option si vous configurez un catalogue global.

-

Domaine : nom de domaine d'une forêt Active Directory.

Exemples :

example.comouus.example.com -

Site AD : nom du site Active Directory. En général, il s'agit du nom distinctif relatif de l'objet de site stocké dans le conteneur de configuration Active Directory. Habituellement, ce champ identifie un lieu (ville, département, région ou pays).

Exemples :

Santa ClaraouUS_West_region -

Serveur DNS : nom DNS du serveur prenant en charge la recherche de serveur DNS pour les contrôleurs de domaine.

Nom d'hôte Active Directory uniquement : sélectionnez cette option pour activer la recherche de nom d'hôte statique. Reportez-vous à la section Recherche DNS et recherche de nom d'hôte. Remarque :

Sélectionnez cette option si vous configurez un catalogue global Active Directory.

Nom d'hôte Nom DNS du serveur d'annuaire des utilisateurs. Utilisez le nom qualifié complet du domaine si l'annuaire des utilisateurs doit être utilisé pour prendre en charge l'authentification unique à partir de SiteMinder. Oracle recommande d'utiliser le nom d'hôte pour établir une connexion Active Directory à des fins de test uniquement. Remarque :

Si vous configurez un catalogue global Active Directory, indiquez le nom d'hôte du serveur du catalogue global. Reportez-vous à la section Catalogue global.

Exemple :

MyServerPort Numéro du port où l'annuaire des utilisateurs est en cours d'exécution. Remarque :

Si vous configurez un catalogue global Active Directory, indiquez le port utilisé par le serveur du catalogue global (le port par défaut est 3268). Reportez-vous à la section Catalogue global.

Exemple :

389SSL activé Case à cocher qui active la communication sécurisée avec cet annuaire des utilisateurs. L'annuaire des utilisateurs doit être configuré pour une communication sécurisée. DN de base Le nom distinctif (DN ou Distinguished Name) du noeud où la recherche des utilisateurs et des groupes doit commencer. Vous pouvez également utiliser le bouton Récupérer les DN pour répertorier les DN de base disponibles, puis sélectionner le nom distinctif de base approprié dans la liste. Remarque :

Si vous configurez un catalogue global, spécifiez le nom distinctif de base de la forêt.

Pour plus d'informations sur les restrictions d'utilisation des caractères spéciaux, reportez-vous à la section Utilisation des caractères spéciaux.

Oracle recommande de sélectionner le DN le plus bas contenant tous les utilisateurs et groupes de produits EPM System.

Exemple :

dc=example,dc=comAttribut d'ID La valeur d'attribut ne peut être modifiée que si l'option

La valeur recommandée pour cet attribut est automatiquement définie pour OID (Autreest sélectionnée dans Type d'annuaire. Cet attribut doit être un attribut commun qui existe dans les objets d'utilisateur et de groupe sur le serveur d'annuaire.orclguid), SunONE (nsuniqueid), IBM Directory Server (Ibm-entryUuid), Novell eDirectory (GUID) et Active Directory (ObjectGUID).Exemple :

La valeur d'attribut d'ID, si vous la définissez manuellement après avoir choisiorclguidAutredans Serveur d'annuaire, par exemple pour configurer une instance Oracle Virtual Directory, doit :-

pointer vers un attribut unique

-

ne pas être propre à un emplacement

-

ne pas changer dans le temps

Taille maximale Nombre maximal de résultats pouvant être renvoyé par une recherche. Si cette valeur est supérieure à celle qui est prise en charge par les paramètres d'annuaire des utilisateurs, la valeur de l'annuaire des utilisateurs la remplace. Pour les annuaires des utilisateurs LDAP autres qu'Active Directory, laissez ce champ vide afin d'extraire tous les utilisateurs et groupes qui répondent aux critères de recherche.

Pour Active Directory, définissez cette valeur sur

Si vous configurez Oracle Hyperion Shared Services en mode Administration déléguée, définissez cette valeur sur 0.0pour extraire tous les utilisateurs et groupes qui répondent aux critères de recherche.Sécurisé Case à cocher permettant d'indiquer que ce fournisseur est une source SSO sécurisée. Les jetons SSO de sources sécurisées ne contiennent pas le mot de passe de l'utilisateur. Liaison anonyme Case à cocher permettant d'indiquer que Shared Services peut être lié de manière anonyme à l'annuaire des utilisateurs pour rechercher des utilisateurs et des groupes. Peut être utilisée uniquement si l'annuaire des utilisateurs autorise la liaison anonyme. Si vous ne sélectionnez pas cette option, vous devez spécifier, dans le champ DN de l'utilisateur, un compte disposant des autorisations d'accès suffisantes pour effectuer une recherche dans le répertoire de stockage des informations utilisateur. Oracle recommande de ne pas utiliser la liaison anonyme.

Remarque :

La liaison anonyme n'est pas prise en charge pour OID.

DN de l'utilisateur Cette option est désactivée si vous sélectionnez Liaison anonyme.

Nom distinctif de l'utilisateur que Shared Services doit utiliser pour être lié à l'annuaire des utilisateurs. Cet utilisateur doit disposer de privilèges de recherche sur l'attribut de nom distinctif relatif dans le nom distinctif. Par exemple, dans le nom distinctif :cn=John Doe, ou=people, dc=myCompany, dc=com, l'utilisateur de la liaison doit disposer d'un accès en recherche à l'attributcn.Vous devez faire précéder les caractères spéciaux dans le nom distinctif de l'utilisateur par des caractères d'échappement. Pour plus d'informations sur les restrictions, reportez-vous à la section Utilisation des caractères spéciaux.

Exemple :

cn=admin,dc=myCompany,dc=comAjouter le nom distinctif de base La case à cocher pour ajouter le DN de base au DN de l'utilisateur. Si vous utilisez le compte Gestionnaire d'annuaire en tant que DN de l'utilisateur, n'ajoutez pas de nom distinctif de base.

Cette case à cocher est désactivée si vous sélectionnez l'option Liaison anonyme.

Mot de passe Mot de passe du nom distinctif (DN) de l'utilisateur Cette zone est désactivée si vous sélectionnez l'option Liaison anonyme.

Exemple :

UserDNpasswordAfficher les options avancées Case à cocher pour afficher les options avancées. Références Active Directory uniquement : Si Active Directory est configuré afin de suivre des références, sélectionnez

suivrepour suivre automatiquement les références LDAP. Sélectionnezignorerpour ne pas utiliser les références.Déréférencer les alias Sélectionnez la méthode que les recherches Shared Services doivent utiliser pour déréférencer les alias dans l'annuaire des utilisateurs afin que les recherches extraient l'objet vers lequel pointe le DN de l'alias. Sélectionnez : -

Toujours : toujours déréférencer les alias

-

Jamais : ne jamais déréférencer les alias.

-

Recherche : déréférencer les alias uniquement au cours de la résolution du nom.

-

Recherche en cours : déréférencer les alias uniquement après la résolution du nom.

Délai d'expiration de lecture de connexion Intervalle (en secondes) au bout duquel le fournisseur LDAP abandonne la tentative de lecture LDAP s'il n'obtient pas de réponse. Valeur par défaut : 60 secondes

Nombre maximal de connexions Nombre maximal de connexions dans le pool de connexions. La valeur par défaut est 100 pour les annuaires des utilisateurs LDAP, notamment Active Directory. Valeur par défaut : 100

Délai d'expiration Délai d'expiration avant d'obtenir une connexion à partir du pool. Une exception est générée après ce délai. Valeur par défaut : 300 000 millisecondes (5 minutes)

Intervalle d'exclusion Facultatif : intervalle d'exécution du processus d'exclusion pour nettoyer le pool. Ce processus supprime les connexions qui dépassent la durée d'inactivité autorisée pour la connexion.Valeur par défaut : 120 minutes

Durée d'inactivité autorisée pour la connexion Facultatif : durée après laquelle le processus d'exclusion supprime les connexions inactives du pool. Valeur par défaut : 120 minutes

Augmenter les connexions Cette option indique si le pool de connexions peut augmenter au-delà de la valeur Nombre maximal de connexions. Elle est sélectionnée par défaut. Dans ce cas, le système renvoie une erreur si une connexion n'est pas disponible dans le délai défini pour le paramètreDépassement du délai.Activer le module d'authentification personnalisé La case à cocher pour activer l'utilisation d'un module d'authentification personnalisé pour authentifier les utilisateurs définis dans cet annuaire des utilisateurs. Vous devez également saisir le nom de classe Java qualifié complet du module d'authentification dans l'écran Options de sécurité. Reportez-vous à la section Configuration des options de sécurité. Le module d'authentification personnalisé est transparent aux clients légers et lourds et ne requiert aucune modification du déploiement du client. Reportez-vous à la section "Utilisation d'un module d'authentification personnalisé" du Guide de configuration de la sécurité d'Oracle Enterprise Performance Management System.

-

- Cliquez sur Suivant.

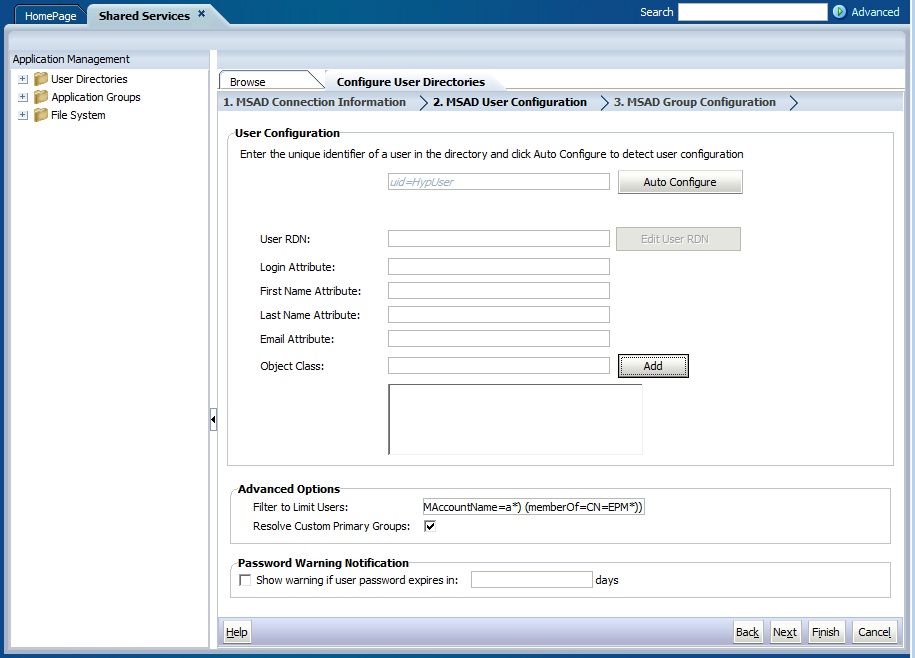

Shared Services utilise les propriétés définies dans l'écran Configuration de l'utilisateur pour créer une URL d'utilisateur qui permet de déterminer le noeud où la recherche des utilisateurs doit commencer. L'utilisation de cette URL accélère la recherche.

Prudence :

L'URL d'utilisateur ne doit pas pointer sur un alias. La sécurité EPM System exige que l'URL d'utilisateur pointe vers l'utilisateur en question.

Oracle recommande d'utiliser la zone Configuration automatique de l'écran pour extraire les informations requises.

Remarque :

Pour obtenir la liste des caractères spéciaux pouvant être utilisés dans la configuration des utilisateurs, reportez-vous à la section Utilisation des caractères spéciaux.

- Dans Configuration automatique, entrez un identifiant utilisateur unique en utilisant le format

attribute=identifier(par exemple,uid=jdoe).Les attributs de l'utilisateur sont affichés dans la zone Configuration de l'utilisateur.

Si vous configurez OID, vous ne pouvez pas configurer automatiquement le filtre utilisateur, car le DSE racine d'OID ne contient pas d'entrée dans l'attribut des contextes de dénomination. Reportez-vous à la section Gestion des contextes de dénomination dans le Guide de l'administrateur Oracle Fusion Middleware pour Oracle Internet Directory.

Remarque :

Vous pouvez entrer manuellement les attributs de l'utilisateur requis dans les zones de texte de la zone Configuration de l'utilisateur.

Tableau 3-2 Ecran Configuration de l'utilisateur

Libellé DescriptionNote de bas de page 1 DN relatif de l'utilisateur DN relatif de l'utilisateur. Chaque composant d'un DN est appelé DN relatif et représente une branche dans l'arborescence du répertoire. Le DN relatif d'un utilisateur est en général équivalent à uidoucn.Pour plus d'informations sur les restrictions, reportez-vous à la section Utilisation des caractères spéciaux.

Exemple :

ou=PeopleAttribut de connexion Attribut unique (il peut s'agir d'un attribut personnalisé) qui stocke le nom de connexion de l'utilisateur. Les utilisateurs utilisent la valeur de cet attribut en tant que nom d'utilisateur lorsqu'ils se connectent aux produits EPM System. Les ID utilisateur (valeur de l'attribut de connexion) doivent être identiques pour tous les annuaires des utilisateurs. Par exemple, vous pouvez utiliser

uidetsAMAccountNamerespectivement en tant qu'attribut de connexion pour vos configurations SunONE et Active Directory. Les valeurs de ces attributs doivent être uniques pour tous les annuaires des utilisateurs, notamment l'annuaire natif.Remarque :

Les ID utilisateur ne respectent pas la casse.

Remarque :

Si vous configurez OID en tant qu'annuaire des utilisateurs externe pour les produits EPM System déployés sur Oracle Application Server, dans un environnement Kerberos, vous devez attribuer à cette propriété la valeur

userPrincipalName.Valeur par défaut

- Active Directory :

cn - Annuaires LDAP différents d'Active Directory :

uid

Attribut de prénom Attribut qui stocke le prénom de l'utilisateur. Valeur par défaut :

givenNameAttribut de nom de famille Attribut qui stocke le nom de famille de l'utilisateur. Valeur par défaut :

snAttribut de courriel Facultatif : attribut qui stocke l'adresse électronique de l'utilisateur. Valeur par défaut :

mailClasse d'objet Classes d'objet de l'utilisateur (attributs obligatoires et facultatifs qui peuvent être associés à l'utilisateur). Shared Services utilise les classes d'objet répertoriées dans cet écran dans le filtre de recherche. Grâce à elles, Shared Services est à même de trouver tous les utilisateurs auxquels des privilèges d'accès doivent être attribués.

Remarque :

Si vous configurez Active Directory ou ADAM comme type d'annuaire des utilisateurs

Autreafin d'utiliser un attribut d'ID personnalisé, vous devez définir cette valeur suruser.Si nécessaire, vous pouvez ajouter des classes d'objet manuellement. Pour ajouter une classe d'objet, entrez le nom de la classe d'objet dans la zone Classe d'objet, puis cliquez sur Ajouter.

Pour enlever des classes d'objet, sélectionnez la classe d'objet, puis cliquez sur Enlever.

Valeur par défaut

- Active Directory :

user - Annuaires LDAP différents d'Active Directory :

person, organizationalPerson, inetorgperson

Filtrer pour limiter les utilisateurs Requête LDAP qui extrait uniquement les utilisateurs auxquels des privilèges d'accès propres aux rôles des produits EPM System doivent être attribués. Par exemple, la requête LDAP

(uid=Hyp*)extrait uniquement les utilisateurs dont le nom commence parHyp.L'écran Configuration de l'utilisateur valide le DN relatif de l'utilisateur et recommande l'utilisation d'un filtre utilisateur, s'il est requis.

Le filtre utilisateur limite le nombre d'utilisateurs renvoyés au cours d'une requête. Il est particulièrement important si le noeud identifié par le DN relatif de l'utilisateur contient de nombreux utilisateurs pour lesquels aucun privilège d'accès n'est à attribuer. Ces filtres peuvent être conçus pour exclure les utilisateurs ne nécessitant pas de privilège d'accès et améliorer ainsi les performances.

Attribut de recherche d'utilisateur pour le nom distinctif relatif multi-attribut Annuaires des utilisateurs LDAP autres qu'Active Directory uniquement : définissez cette valeur seulement si le serveur d'annuaire est configuré pour utiliser un nom distinctif relatif multi-attribut. La valeur que vous définissez doit correspondre à l'un des attributs de nom distinctif relatif. La valeur de l'attribut spécifié doit être unique et l'attribut doit pouvoir faire l'objet d'une recherche. Par exemple, supposons qu'un serveur d'annuaire SunONE est configuré de manière à combiner les attributs cn (

cn=John Doe) et uid (uid=jDoe12345) pour créer un nom distinctif relatif multi-attribut semblable à l'exemple suivant :cn=John Doe+uid=jDoe12345, ou=people, dc=myCompany, dc=com

Dans ce cas, vous pouvez utiliser

cnouuidsi ces attributs remplissent les conditions suivantes :-

L'attribut peut être recherché par l'utilisateur identifié dans le nom distinctif de l'utilisateur enregistré sur l'onglet Informations de connexion.

-

L'attribut exige que vous définissiez une valeur unique dans l'annuaire des utilisateurs.

Résoudre les groupes principaux personnalisés Active Directory uniquement : cette case à cocher indique si les groupes d'utilisateurs principaux doivent être identifiés pour définir les rôles en vigueur. Elle est activée par défaut. Oracle recommande de laisser ce paramètre tel quel. Afficher un avertissement si le mot de passe de l'utilisateur expire dans Active Directory uniquement : cette case à cocher indique si un message d'avertissement doit être affiché en cas d'expiration du mot de passe de l'utilisateur Active Directory après le nombre de jours spécifié. Note de bas de page 1 La sécurité EPM System peut utiliser des valeurs par défaut pour certains champs dont les valeurs de configuration sont facultatives. Si vous n'entrez pas de valeur dans ces champs, les valeurs par défaut sont utilisées au moment de l'exécution.

- Active Directory :

- Cliquez sur Suivant.

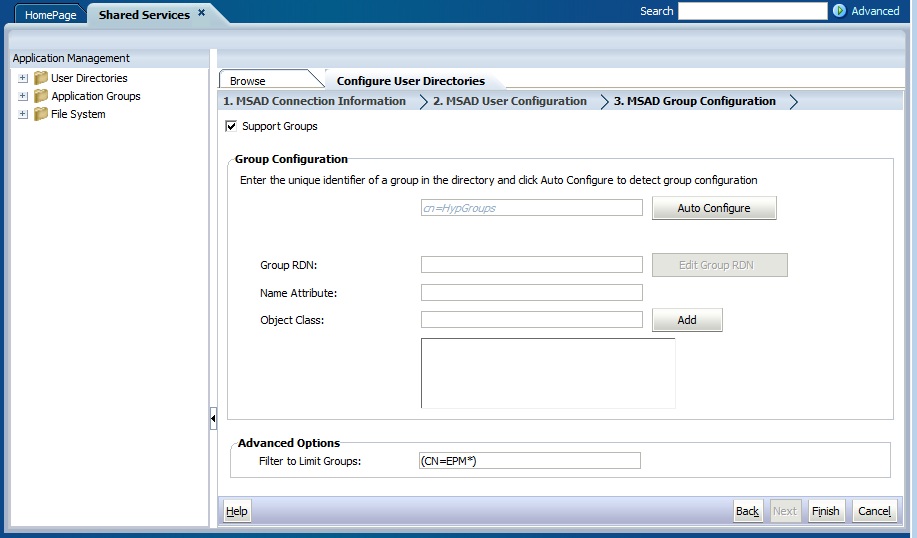

L'écran Configuration de groupe s'ouvre. Shared Services utilise les propriétés définies dans cet écran pour créer l'URL de groupe qui détermine le noeud où la recherche de groupes doit commencer. L'utilisation de cette URL accélère la recherche.

Prudence :

L'URL de groupe ne doit pas pointer vers un alias. La sécurité d'EPM System requiert que l'URL de groupe pointe vers un groupe réel. Si vous configurez un annuaire d'utilisateurs Novell eDirectory qui utilise des alias de groupe, les alias et comptes de groupe doivent être disponibles dans l'URL de groupe.Remarque :

La saisie de données dans l'écran Configuration de groupe est facultative. Si vous n'entrez pas de paramètres d'URL de groupe, Shared Services effectue une recherche dans le nom distinctif de base pour trouver des groupes, ce qui peut affecter la performance de manière négative, surtout si l'annuaire des utilisateurs contient de nombreux groupes.

- Désactivez l'option Prendre en charge les groupes si votre organisation ne prévoit pas de provisionner des groupes ou si les utilisateurs ne sont pas répartis en groupes dans l'annuaire des utilisateurs. Cette action désactive les champs de cet écran.

Si vous prenez en charge les groupes, Oracle recommande d'utiliser la fonction de configuration automatique pour extraire les informations requises.

Si vous configurez OID en tant qu'annuaire des utilisateurs, vous ne pouvez pas utiliser la fonction de configuration automatique, car le DSE racine d'OID ne contient pas d'entrée dans l'attribut des contextes de dénomination. Reportez-vous à la section Gestion des contextes de dénomination dans le Guide de l'administrateur Oracle Fusion Middleware pour Oracle Internet Directory.

- Dans la zone de texte Configuration automatique, entrez un identifiant de groupe unique, puis cliquez sur Aller.

L'identifiant de groupe doit être exprimé au format

attribute=identifier(par exemple,cn=western_region).Les attributs de groupe sont affichés dans la zone Configuration de groupe.

Remarque :

Vous pouvez entrer les attributs de groupe requis dans les zones de texte Configuration de groupe.

Prudence :

Si l'URL de groupe n'est pas définie pour les annuaires des utilisateurs qui contiennent une barre oblique (/) ou une barre oblique inverse (\) dans le nom de leurs noeuds, la recherche d'utilisateurs et de groupes échoue. Par exemple, les opérations permettant de répertorier des utilisateurs ou des groupes échouent si l'URL de groupe n'est pas spécifiée pour un annuaire contenant des utilisateurs et des groupes dans un noeud tel queOU=child\ou,OU=parent/ououOU=child/ou,OU=parent \ ou.Tableau 3-3 Ecran Configuration de groupe

Libellé DescriptionNote de bas de page 2 DN relatif du groupe Nom distinctif relatif du groupe. Cette valeur, qui est le chemin relatif au nom distinctif de base, est utilisée comme URL du groupe. Spécifiez un DN relatif du groupe qui identifie le noeud d'annuaire des utilisateurs le plus bas dans lequel tous les groupes que vous souhaitez provisionner sont disponibles.

Si vous utilisez un groupe principal Active Directory pour le provisionnement, assurez-vous qu'il figure dans le DN relatif du groupe. Shared Services n'extrait pas le groupe principal s'il n'appartient pas à l'URL du groupe.

Le DN relatif du groupe a un effet important sur les performances de connexion et de recherche. Dans la mesure où il est le point de départ de toutes les recherches de groupes, vous devez identifier le noeud le plus bas possible dans lequel tous les groupes des produits EPM System sont disponibles. Pour garantir une performance optimale, le nombre de groupes présents dans le DN relatif du groupe ne doit pas dépasser 10 000. Si plus de groupes sont présents, utilisez un filtre de groupe pour extraire uniquement les groupes à affecter.

Remarque :

Shared Services génère un avertissement si le nombre de groupes disponibles dans le DN relatif du groupe dépasse 10 000.

Pour plus d'informations sur les restrictions, reportez-vous à la section Utilisation des caractères spéciaux.

Exemple :

ou=GroupsAttribut de nom Attribut qui stocke le nom du groupe Valeur par défaut

-

Annuaires LDAP, y compris Active Directory :

cn -

Annuaire natif :

cssDisplayNameDefault

Classe d'objet Classes d'objet du groupe. Shared Services utilise les classes d'objet répertoriées dans cet écran dans le filtre de recherche. Grâce à elles, Shared Services est à même de trouver tous les groupes associés à l'utilisateur.

Remarque :

Si vous configurez Active Directory ou ADAM comme type d'annuaire des utilisateurs

Autreafin d'utiliser un attribut d'ID personnalisé, vous devez définir cette valeur surgroup?member.Si nécessaire, vous pouvez ajouter des classes d'objet manuellement. Pour ce faire, entrez le nom de la classe d'objet dans la zone de texte Classe d'objet, puis cliquez sur Ajouter.

Pour supprimer des classes d'objet, sélectionnez la classe d'objet, puis cliquez sur Enlever.

Valeur par défaut

-

Active Directory :

group?member -

Annuaires LDAP différents d'Active Directory :

groupofuniquenames?uniquemember, groupOfNames?member -

Annuaire natif :

groupofuniquenames?uniquemember, cssGroupExtend?cssIsActive

Filtrer pour limiter les groupes Requête LDAP qui extrait uniquement les groupes auxquels des privilèges d'accès propres aux rôles des produits EPM System doivent être attribués. Par exemple, la requête LDAP

(|(cn=Hyp*)(cn=Admin*))extrait uniquement les groupes dont le nom commence parHypouAdmin.Le filtre de groupe permet de limiter le nombre de groupes renvoyés au cours d'une requête. Il est particulièrement important si le noeud identifié par le DN relatif du groupe contient de nombreux groupes pour lesquels aucun privilège d'accès n'est à attribuer. Ces filtres peuvent être conçus pour exclure les groupes ne nécessitant pas de privilège d'accès et améliorer ainsi la performance.

Si vous utilisez le groupe principal Active Directory pour le provisionnement, assurez-vous que tous les filtres de groupe que vous définissez peuvent extraire le groupe principal contenu dans l'URL du groupe. Par exemple, le filtre

(|(cn=Hyp*)(cn=Domain Users))extrait les groupes dont le nom commence parHypet dont le groupe principal est nomméDomain Users.Note de bas de page 2 La sécurité EPM System peut utiliser des valeurs par défaut pour certains champs dont les valeurs de configuration sont facultatives. Si vous n'entrez pas de valeur dans ces champs, les valeurs par défaut sont utilisées au moment de l'exécution.

-

- Cliquez sur Terminer.

Shared Services enregistre la configuration et retourne à l'écran Annuaires des utilisateurs définis qui affiche désormais l'annuaire des utilisateurs que vous configuré.

- Testez la configuration. Reportez-vous à la section Test des connexions de l'annuaire des utilisateurs.

- Si nécessaire, changez l'affectation de l'ordre de recherche. Pour plus d'informations, reportez-vous à la section Gestion de l'ordre de recherche de l'annuaire des utilisateurs.

- Si nécessaire, spécifiez les paramètres de sécurité. Pour plus d'informations, reportez-vous à la section Configuration des options de sécurité.

- Redémarrez Oracle Hyperion Foundation Services et d'autres composants EPM System.