데이터 보호

클라우드 공급자에게 데이터 보호는 보안 전략의 핵심입니다. 개인 정보 보호 및 준수 요구의 중요성에 비춰볼 때 다중 테넌트 기반구조를 고려 중인 조직은 데이터베이스 간에 전송되는 정보의 보호를 위해 암호화 사용을 중요하게 고려해야 합니다. 데이터 보호를 위한 암호화 서비스 사용은 네트워크 간에 전송되고 디스크에 상주하는 정보의 기밀성 및 무결성을 보장하기 위해 대칭적으로 적용됩니다.

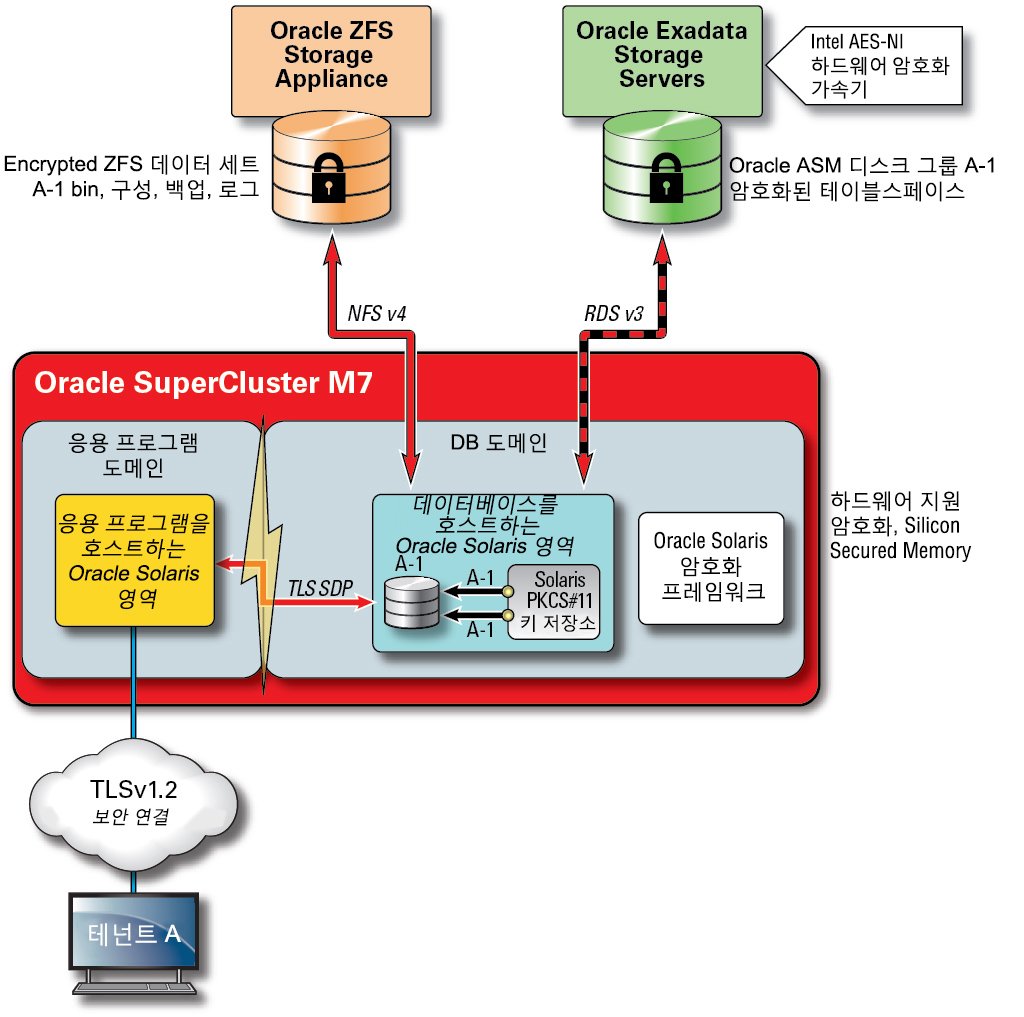

SuperCluster의 SPARC M7 프로세서에는 보안에 민감한 IT 환경의 데이터 보호 요구를 위해 하드웨어 지원 고성능 암호화 기술이 사용됩니다. SPARC M7 프로세서에는 또한 메모리 스크래핑, 은밀한 메모리 손상, 버퍼 오버런 및 관련 공격과 같은 악의적인 응용 프로그램 레벨 공격을 방지할 수 있는 Silicon Secured Memory 기술이 사용됩니다.

그림 4 하드웨어 지원 암호화 가속화 및 메모리 침입 방지로 제공되는 데이터 보호

데이터 보호가 거의 모든 기반구조에 포함되어 있는 보안 다중 테넌트 기반구조에서 SuperCluster 및 해당 지원 소프트웨어는 조직이 성능을 희생하지 않으면서도 보안 및 준수 목적을 달성할 수 있게 해줍니다. SuperCluster에는 암호화 작업 가속화 및 성능에 영향이 없는 메모리 침입 방지를 보장하기 위해 SPARC M7 프로세서에 포함되도록 설계된 온코어 기반 암호화 명령 및 Silicon Secured Memory 기능이 사용됩니다. 이러한 기능은 향상된 암호화 성능은 물론 메모리 침입 확인 기능을 제공하며, 테넌트 작업 부하를 서비스하는 데 더 많은 전용 리소스를 지정할 수 있으므로 전반적인 성능 향상에도 도움이 됩니다.

SPARC 프로세서는 16개 이상의 산업 표준 암호화 알고리즘에 대해 하드웨어 지원 암호화 가속화 지원을 제공합니다. 이러한 알고리즘은 공개 키 암호화, 대칭 키 암호화, 난수 생성, 디지털 서명 및 메시지 다이제스트의 계산 및 확인을 포함해서 대부분의 현대적인 암호화 요구를 지원합니다. 또한 OS 레벨에서 암호화 하드웨어 가속화는 보안 셸, IPSec/IKE 및 암호화된 ZFS 데이터 세트에 대해 기본적으로 사용으로 설정되어 있습니다.

Oracle Database 및 Oracle Fusion Middleware는 SuperCluster에서 사용되는 Oracle Solaris OS 및 SPARC 프로세서를 자동으로 식별합니다. 이렇게 하면 데이터베이스 및 미들웨어가 TLS, WS-Security, 테이블스페이스 암호화 작업을 위해 플랫폼의 하드웨어 암호화 가속화 기능을 자동으로 사용할 수 있습니다. 또한 메모리 보호를 위해 Silicon Secured Memory 기능도 사용할 수 있고, 최종 사용자 구성을 필요로 하지 않아도 응용 프로그램 데이터 무결성을 보장합니다. IB 네트워크를 통해 전송되는 테넌트 특정의 영역 간 IP 기반 통신의 기밀성 및 무결성을 보호하려면 IPSec(IP 보안) 및 IKE(인터넷 키 교환)를 사용합니다.

암호화 키의 관리 방법에 대한 논의 없이는 어떠한 암호화 토론도 완전한 것이 될 수 없습니다. 특히 대규모 서비스 모음에서 암호화 키 생성 및 관리는 전통적으로 조직의 중요 과제였으며, 클라우드 기반 다중 테넌트 환경에서는 이러한 과제가 더욱 중요해지고 있습니다. SuperCluster에서 ZFS 데이터 세트 암호화 및 Oracle Database 투명한 데이터 암호화는 Oracle Solaris PKCS#11 키 저장소를 활용해서 마스터 키를 안전하게 보호할 수 있습니다. Oracle Solaris PKCS#11 키 저장소를 사용하면 모든 마스터 키 작업에 대해 SPARC 하드웨어 지원 암호화 가속화가 자동으로 사용됩니다. 이를 통해 SuperCluster는 ZFS 데이터 세트, Oracle Database 테이블스페이스 암호화, 암호화된 데이터베이스 백업(Oracle Recovery Manager [Oracle RMAN] 사용), 암호화된 데이터베이스 내보내기(Oracle Database의 Data Pump 기능 사용) 및 리두 로그(Oracle Active Data Guard 사용)와 연관된 암호화 및 암호 해독 작업의 성능을 크게 향상시킬 수 있습니다.

공유 전자 지갑 접근 방법을 사용하는 테넌트는 ZFS Storage Appliance를 활용해서 클러스터의 모든 노드 간에 공유할 수 있는 디렉토리를 만들 수 있습니다. 공유되는 중앙화된 키 저장소를 사용하면 키가 클러스터의 각 노드 간에 동기화되기 때문에 테넌트가 Oracle RAC(Real Application Cluster)와 같은 클러스터화된 데이터베이스 기반구조에서 키 관리, 유지 관리 및 순환을 보다 효과적으로 수행할 수 있습니다.

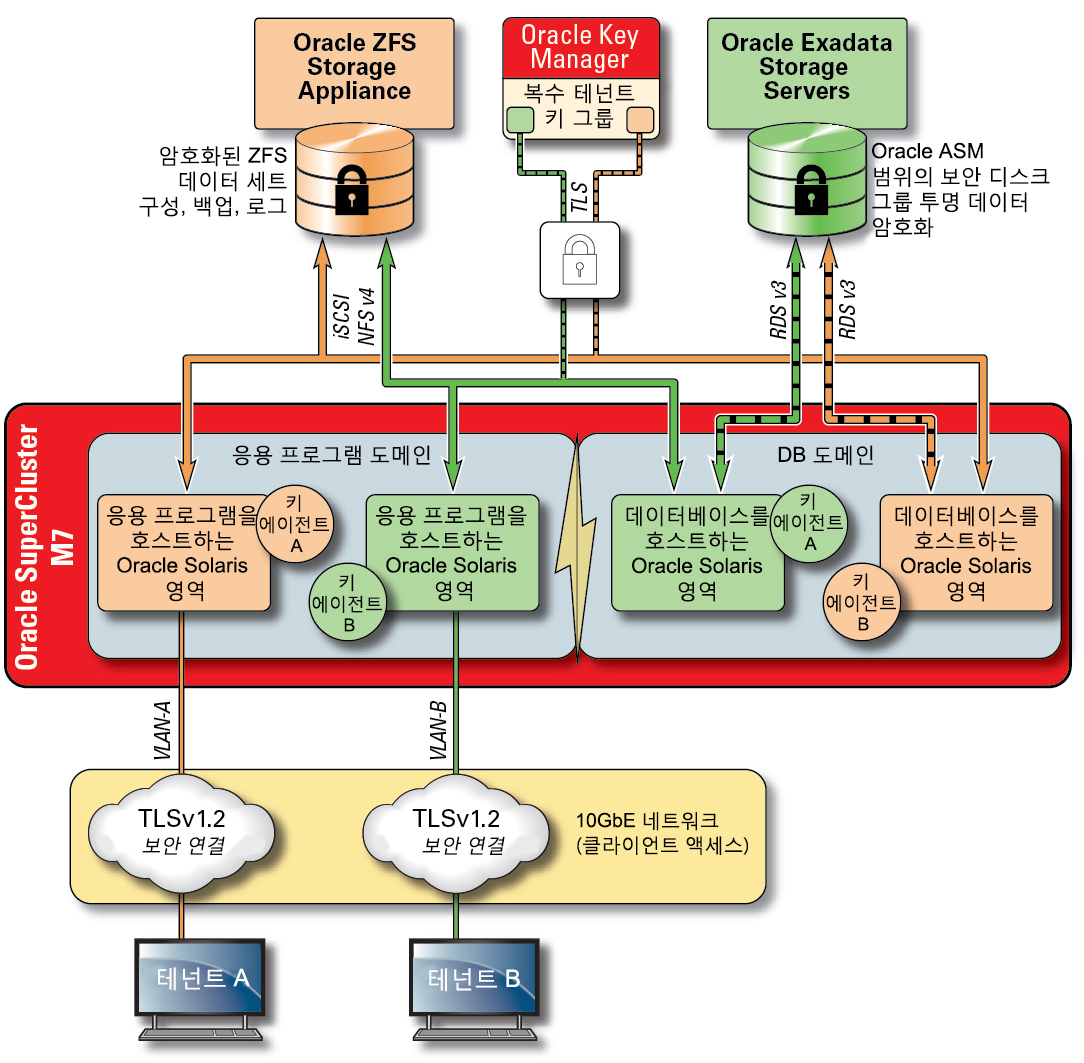

그림 5 Oracle Key Manager를 사용하여 다중 테넌트 키 관리 시나리오를 통해 데이터 보호

클라우드 기반 다중 테넌트 환경에서 여러 호스트 및 응용 프로그램과 연관된 키 관리의 복잡성 및 문제를 해결하기 위해서는 관리 네트워크 통합된 어플라이언스로서 선택적인 Oracle Key Manager를 사용합니다. Oracle Key Manager는 Oracle Database, Oracle Fusion Applications, Oracle Solaris 및 ZFS Storage Appliance에서 사용되는 암호화 키에 대한 액세스를 중앙에서 권한 부여, 보안 설정 및 관리합니다. Oracle Key Manager는 또한 Oracle StorageTek 암호화 테이프 드라이브를 지원합니다. ZFS 데이터 세트(파일 시스템) 레벨에서 암호화 정책 및 키 관리를 사용하면 키 파괴를 통해 테넌트 파일 시스템에 대한 삭제가 보장됩니다.

Oracle Key Manager는 키 수명 주기 관리 작업 및 신뢰할 수 있는 키 저장소를 지원하는 완벽한 키 관리 어플라이언스입니다. Oracle에서 제공되는 추가적인 Sun Crypto Accelerator 6000 PCIe 카드로 구성된 경우, Oracle Key Manager는 FIPS 186-2 호환 난수 생성은 물론 AES 256비트 암호화 키의 FIPS 140-2 레벨 3 인증 키 저장소를 제공합니다. SuperCluster 내에서 모든 데이터베이스 및 응용 프로그램 도메인은 해당 전역 영역 및 비전역 영역을 포함해서 응용 프로그램, 데이터베이스 및 암호화된 ZFS 데이터 세트와 연관된 키 관리를 위해 Oracle Key Manager를 사용하도록 구성할 수 있습니다. 실제로 Oracle Key Manager는 개별 또는 여러 데이터베이스 인스턴스, Oracle RAC, Oracle Active Data Guard, Oracle RMAN 및 Oracle Database의 Data Pump 기능과 연관된 키 관리 작업을 지원할 수 있습니다.

마지막으로 Oracle Key Manager로 강제 적용되는 책임 구분을 통해 각 테넌트는 모든 키 관리 작업에 대한 일관된 가시성을 확보하여 해당 암호화 키를 완벽하게 제어할 수 있습니다. 정보 보호에 있어서 키가 얼마나 중요한지를 생각한다면, 사용 기간 전반에 걸쳐 키가 올바르게 보호되도록 보장하기 위해 테넌트가 역할 기반 액세스 제어 및 감사에 필요한 레벨을 구현하는 것이 필수적입니다.