HCM のデータ権限セキュリティについて

データ権限セキュリティとは、システム内のデータ行へのアクセスの制御を指します。PeopleSoft HCM では、以下の種類のデータへのアクセスを制御できます。

個人

従業員

非従業員

職務のある関係者

職務のない関係者

注: 職務のない関係者のデータは、職務のある関係者のデータとは異なる方法で保護されます。

採用管理の人材募集

部門

注: ポジション管理を使用している場合は、部門の行セキュリティによって、部門の予算とポジションが保護されます。部門コンポーネントはデータ権限によっては保護されないため、このコンポーネントへのアクセスを制限することによって部門定義へのアクセスを制御するか、検索レコードを DEPT_SEC_SRCH に変更します。

システムでは、セキュリティ検索ビューを使用してデータ権限セキュリティが適用されます。この適用方法を理解するには、コンポーネントにアクセスしたときのデータ取得方法を理解することが役立ちます。

PeopleSoft HCM のコンポーネントを開くと、検索ページが表示されます。この検索ページには検索レコードが表示されます。表示されるフィールドは、各データ行を個別に識別する検索キー フィールドと代替キー フィールドです。キー フィールドまたは代替キー フィールドに入力された情報を基にして、参照または操作したいデータ行が検索されます (ただし、追加アクションの場合はキーを入力すると新規データ行が作成されます)。たとえば、キー フィールドとして従業員 ID、代替キーとして氏名が使われている検索ページの場合を考えてみます。氏名フィールドに "Smith" と入力すると、氏名フィールドのデータが "Smith" のデータ行が全て検索されます。

検索レコードも、データ権限セキュリティの適用に使用されます。機密データを含むコンポーネントの検索ビューには、データ アクセスを制御する検索ビューも含まれています。

ユーザー ID およびユーザー プロファイルに関連付けられた権限リストの値を含むユーザーのセキュリティ プロファイルが、ユーザーが検索ページで入力した値と共に SQL の SELECT ステートメントに挿入されます。検索ページとそのユーザーのデータ権限リストの両方の条件に一致するデータが取得されます。ユーザーの権限リストにデータ アクセスが許可されていない個人のデータは取得されません。

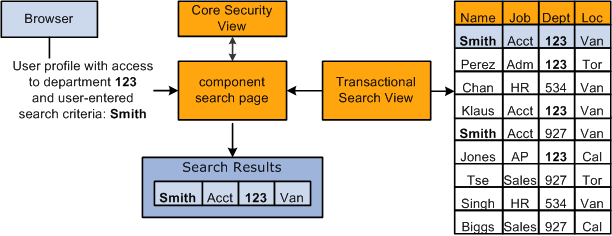

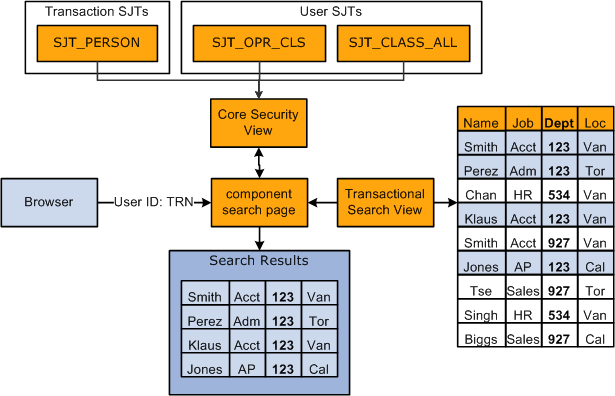

画像: ユーザー プロファイル情報、検索条件、およびセキュリティ ビューにより、データ権限セキュリティが適用されます。

上記の例を使うと、氏名代替キー フィールドに "Smith" と入力した場合、Smith という名前の人のデータの中からアクセスが許可されているもの (部門 123 の従業員) だけが取得されます。名前が Smith であってもユーザーのセキュリティ権限 (部門 123) の範囲外の従業員は取得されないか、またはユーザーとしてアクセスできません。次の図は、データ取得のプロセスを示しています。

注: プロセスとクエリーのセキュリティは、ほぼ同じ方法で適用されます。

全ての PeopleSoft HCM コンポーネントでデータ権限セキュリティが必要なわけではありません。セキュリティ要件によっては、ページ全体、コンポーネント全体、あるいはメニュー全体に対するアクセスを制限するアプリケーション セキュリティを使うだけで間に合う場合もあります。給与情報などの機密情報を含むコンポーネントに限って、セキュリティ検索ビューを使います。SQL ビューとして定義されている検索レコードであれば (SQL テーブルとして定義されている検索レコードもあります)、個人データにアクセスするコンポーネントに対して必要に応じてデータ権限セキュリティを追加できます。

コンポーネントに設定できる検索レコードは 1 つだけです。1 つのコンポーネントに複数の検索レコードを関連付ける場合 (たとえば、あるユーザーにはデータ レベル セキュリティを設定し、別のユーザーには設定しないなど)、検索レコードごとにコンポーネントを異なるメニューで再設定し、アプリケーション セキュリティを使用して目的のコンポーネントに対するアクセス権を許可します。

コア セキュリティ ビュー

PeopleSoft では、個人の管理を行うコンポーネント用に、以下のコア セキュリティ ビューが提供されています。

|

全ての個人タイプのデータを保存するコンポーネント用のセキュリティ ビュー |

|||

|---|---|---|---|

|

タイプ |

将来の日付のセキュリティを含む |

セキュリティ ビュー |

返される行 |

|

コンポーネント検索ビュー |

はい |

PERALL_SEC_SRCH |

EMPLID および異なる検索アイテムごとに 1 行。将来の日付の行を含む。 |

|

SQR ビュー |

いいえ |

PERALL_SEC_SQR |

EMPLID ごとに 1 行。 |

|

クエリー ビュー |

いいえ |

PERALL_SEC_QRY |

EMPLID ごとに 1 行。 |

|

職務のある個人のデータを保存するコンポーネント用のセキュリティ ビュー |

|||

|---|---|---|---|

|

タイプ |

将来の日付のセキュリティを含む |

セキュリティ ビュー |

返される行 |

|

コンポーネント検索ビュー |

はい |

PERS_SRCH_GBL |

EMPLID と EMPL_RCD の組み合わせ、有効日、および異なる検索アイテムごとに 1 行。将来の日付の行を含む。 |

|

コンポーネント検索ビュー |

はい |

PERS_SRCH_EMP |

従業員の場合のみ EMPLID ごとに 1 行。将来の日付の行を含む。 |

|

コンポーネント検索ビュー |

いいえ |

PERS_SRCH_CURR |

EMPLID ごとに 1 行。 |

|

SQR ビュー |

いいえ |

FAST_SQR_SEC_VW |

EMPLID ごとに 1 行。 |

|

クエリー ビュー |

いいえ |

PERS_SRCH_QRY |

EMPLID ごとに 1 行。 |

|

プロンプト ビュー |

いいえ |

EMPL_ACTV_SRCH |

(システム日付の時点で) アクティブな現在の職務データ レコードがある個人の場合、EMPLID ごとに 1 行。 |

|

プロンプト ビュー |

いいえ |

WORKER_PROMPT |

(コンポーネントの有効日の時点で) アクティブな現在の職務データ レコードがある従業員および非従業員の場合、EMPLID ごとに 1 行。 |

|

複数の職務データ レコードが割り当てられる可能性のある個人のデータを保存するコンポーネント用のセキュリティ ビュー |

|||

|---|---|---|---|

|

タイプ |

将来の日付のセキュリティを含む |

セキュリティ ビュー |

返される行 |

|

コンポーネント検索ビュー |

はい |

EMPLMT_SRCH_GBL |

EMPLID と EMPL_RCD の組み合わせ、有効日、および異なる検索アイテムごとに 1 行。将来の日付の行を含む。 |

|

コンポーネント検索ビュー |

はい |

EMPLMT_SRCH_EMP |

従業員の場合のみ EMPLID と EMPL_RCD の組み合わせごとに 1 行。将来の日付の行を含む。 |

|

SQR ビュー |

はい |

FAST_SQRFUT_SEC |

EMPLID ごとに 1 行。将来の日付の行を含む。 |

|

SQR ビュー |

いいえ |

FAST_SQR_SEC_VW |

EMPLID と EMPL_RCD の組み合わせごとに 1 行。 |

|

クエリー ビュー |

いいえ |

EMPLMT_SRCH_QRY |

EMPLID と EMPL_RCD の組み合わせごとに 1 行。 |

|

プロンプト ビュー |

いいえ |

PERJOB_PROMPT |

(コンポーネントの有効日の時点で) アクティブな現在の職務データ レコードがある個人の場合、EMPLID ごとに 1 行。 |

|

職務のない個人のデータを保存するコンポーネント用のセキュリティ ビュー |

|||

|---|---|---|---|

|

タイプ |

将来の日付のセキュリティを含む |

セキュリティ ビュー |

返される行 |

|

コンポーネント検索ビュー |

該当なし |

POI_SEC_SRCH |

EMPLID、POI_TYPE、および異なる検索アイテムごとに 1 行。 |

|

SQR ビュー |

該当なし |

POI_SEC_SQR |

EMPLID および POI_TYPE ごとに 1 行。 |

|

クエリー ビュー |

該当なし |

POI_SEC_QRY |

EMPLID および POI_TYPE ごとに 1 行。 |

『PeopleTools: PeopleSoft Application Designer』を参照してください

データ権限は、トランザクションとユーザーの 2 つの側面から制御されます。

トランザクション セキュリティ データ

トランザクション データは、保護される側のデータです。トランザクション データ行の一定のトランザクション フィールドは、その行へのアクセスのセキュリティを適用するために使用されます。このようなフィールドのデータが、トランザクション セキュリティ データと呼ばれます。トランザクション セキュリティ データの値がユーザーがアクセス可能な値 (ユーザー セキュリティ データ) と一致すると、そのデータ行全体がユーザーにとって利用可能になります。

ユーザーがコンポーネント検索ページにアクセスすると、セキュリティ検索ビューによってデータ行にフィルタがかけられ、ユーザーがアクセス可能なトランザクション セキュリティ データ値を持つデータ行のみが表示されます。

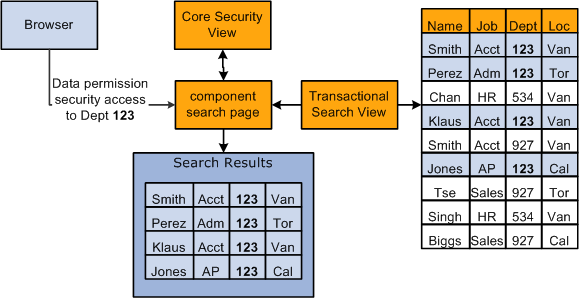

画像: 部門フィールドが、データ行を保護するトランザクション値になっています

次の図は、組織内の個人データを保護するために、部門フィールドがトランザクション セキュリティ データとして使用され、ユーザーは部門 123 の従業員に対してのみセキュリティ アクセス権を持っていることを示しています。

次の表は、トランザクション データの入力と管理を行うコンポーネント、トランザクション データが保存されるレコード、およびトランザクション セキュリティ データとして使用可能なフィールドを示しています。

|

データ タイプ |

データを入力または管理するトランザクション コンポーネント |

トランザクション データを保存するレコード |

トランザクション セキュリティ データとして使用可能なフィールド |

|---|---|---|---|

|

部門 |

部門コンポーネント (DEPARTMENT_TBL) |

DEPT_TBL |

|

|

人材募集 |

人材募集ページ (HRS_JO_360) |

HRS_JOB_OPENING |

|

|

|

JOB |

|

|

職務のない関係者 |

|

PER_POI_SCRTY |

|

注: 個人については、雇用形態にかかわらず、最初は全て個人情報の追加コンポーネント (PERSONAL_DATA) に入力し、ここで個人情報の入力と ID の割り当てを行います。これらのページでは、トランザクション セキュリティ データは取得されません。トランザクション セキュリティ データは、個人の雇用情報の詳細を入力するコンポーネントで取得されます。

注: 職務データ レコードまたは関係者タイプ レコードを作成せずに個人情報を追加した場合、その個人は関係者タイプが不明の、職務のない関係者として保存されます。この個人データにアクセスし、その職務データまたは関係者タイプ レコードを作成するには、タイプが不明の関係者に対するデータ アクセス権のあるユーザーが組織内にいなければならず、いない場合、このデータはアクセス不能になります。

システムに個人データを入力するユーザーは、個人データの入力時にその職務データまたは関係者タイプ レコードを作成および保存しないとどうなるかを理解している必要があります。

従業員情報の作成コンポーネント、非従業員情報の作成コンポーネント、関係者情報の追加コンポーネント、または関係者情報の管理コンポーネントで個人のトランザクション レコードが完成し保存されると、その個人の不明という関係者タイプは削除されます。

『PeopleSoft Human Resources Administer Workforce』「Adding a Person」[英語版] を参照してください。

『PeopleSoft Human Resources Administer Workforce』「Controlling Data Access for POIs Without Jobs」[英語版] を参照してください。

『PeopleSoft Human Resources Administer Workforce』「Adding Organizational Instances for Employees Contingent Workers and POIs」[英語版] を参照してください。

ユーザー セキュリティ データ

ユーザー セキュリティ データは、ユーザーのアクセス権に関するデータです。これを使用して、ユーザーがアクセス権を与えられたデータ以外にアクセスできないようにすることができます。HCM データ権限のユーザー セキュリティ データは、権限リストに割り当てるデータ権限と、権限リストを割り当てるロールとユーザーから成ります。

データ権限は、行セキュリティ (ツリーベース) の権限リスト (ROWSECCLASS) および通常の (ロール ベースの) 権限リスト (CLASSID) に付与されます。どちらの権限リストも、権限リスト コンポーネントおよび権限リストのコピー コンポーネントを使用して作成します。

権限リスト コンポーネントで権限リストを作成する場合は、アプリケーションの複数の側面に対してセキュリティを割り当てることができます。データ権限の割り当ては、別途部門ツリー セキュリティ ページおよび権限リスト別セキュリティ ページで行います。

注: 部門ツリー セキュリティ コンポーネントに権限リストを追加すると、権限リストは ROWSECCLASS として保存されます。

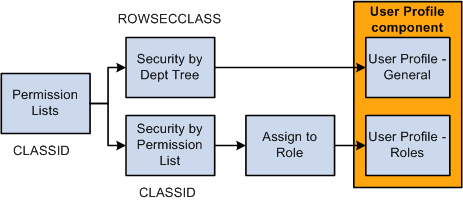

画像: 権限リストを作成し、ここにデータ権限を割り当て、これをユーザーに割り当てます

次の図では、権限リストを作成し、(部門ツリー セキュリティまたは権限リスト別セキュリティを使用して) データ権限を割り当ててから、"ユーザー プロファイル - 一般" ページで、行セキュリティ権限リストとしてユーザーに直接権限リストを割り当てたり、"ユーザー プロファイル - ロール" ページで、権限リストに関連付けられているロールをユーザーに割り当てることで、ユーザーに権限リストを割り当てています。

以下の表は、データ権限が割り当てられたロール ベースの権限リストと、行セキュリティ権限リストの主な違いを示しています。

|

行セキュリティ権限リスト |

ロール ベース権限リスト |

|---|---|

|

ユーザー プロファイル – 一般ページにある [行セキュリティ] フィールドでユーザーに割り当てられます。 |

ロールを使用してユーザーに割り当てられます。 |

|

1 ユーザーにつき 1 つしか割り当てられません。 |

ユーザーに複数のロール ベース権限リストを割り当て、各リストのデータ アクセス権を組み合わせることができます。 |

|

"ユーザー プロファイル - 一般" ページの [行セキュリティ] フィールドでユーザーに割り当てられたデータ権限のみが含まれます。 |

権限リスト別セキュリティ ページで割り当てられたデータ アクセス権、および権限リスト コンポーネントで権限リストに付与されたアプリケーション アクセス権が含まれます。 ユーザーは、部門ツリー セキュリティ ページで割り当てられたデータ権限は利用できません。 |

|

部門セキュリティ ツリー ベースのセキュリティだけを含めてください。 |

部門セキュリティ ツリー ベース以外のセキュリティのみ含められます。 |

注: 同じ権限リストを行セキュリティ権限リストとロール ベース権限リストとして使用することができます。これにはその権限リストを、部門ツリー セキュリティ コンポーネントと権限リスト別セキュリティ コンポーネントの両方に追加してから、"ユーザー プロファイル - 一般" ページとロールを使用してユーザーに追加します。

注: システムでは、行セキュリティ権限リストに関連付けられた、ツリー ベース以外のセキュリティも認識されます。以前のリリースでツリー ベース以外のセキュリティを使用するようシステムを変更している場合も、必要なのはカスタマイズしたテーブルをインポートして、行セキュリティ権限リストおよびセキュリティ定義を SJT_CLASS に取り込むことだけです。引き続き "ユーザー プロファイル - 一般" ページの [行セキュリティ権限リスト] フィールドで、権限リストをユーザーに割り当てることができます。

システムを初めて使用する場合、またはツリー ベース以外のセキュリティを初めて使用する場合は、ロール ベース権限リストを使用することをお勧めします。こちらの方が、柔軟性は大幅に高くなります。

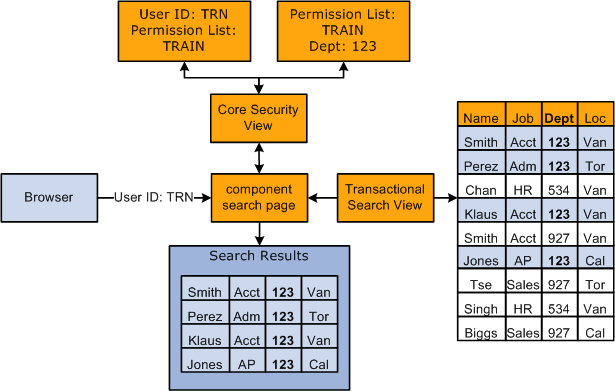

画像: ユーザーに割り当てられた権限リストとそのリストによって与えられるデータ権限が判別された後に、一致するデータ行が取得されます

次の図は、検索ページで、ユーザーに割り当てられた権限リストと、そのリストによってユーザーに与えられるデータ権限が判別されるようすを示しています。ユーザー (TRN) は、行セキュリティとロールによる権限リストの両方の権限リスト TRAIN に関連付けられています。権限リスト TRAIN には部門 123 のみの従業員のレコードに対するアクセスが付与されているため、検索結果には、この部門の従業員のみが表示されます。

次の表は、ユーザー セキュリティ データの入力と管理を行うページと、ユーザー セキュリティ データが保存されるレコードを示しています。

|

データ タイプ |

データを入力または管理するセキュリティ ページ |

ユーザー セキュリティ データが保存されるレコード |

|---|---|---|

|

行セキュリティ権限リスト |

部門ツリー セキュリティ ページ |

SCRTY_TBL_DEPT このデータは SJT_CLASS_ALL にロードされます。 |

|

ロール ベース権限リスト |

権限リスト別セキュリティ ページ |

SJT_CLASS このデータは SJT_CLASS_ALL にロードされます。 |

|

ロールに割り当てられる権限リスト |

ロール - 権限リスト ページ |

PSROLECLASS このデータは SJT_OPR_CLS にロードされます。 |

|

ユーザーに割り当てられるロール |

ユーザー プロファイル - ロール ページ |

PSROLEUSER このデータは SJT_OPR_CLS にロードされます。 |

|

ユーザーに割り当てられる行セキュリティ権限リスト |

ユーザー プロファイル - 一般ページ |

PSOPRDEFN このデータは SJT_OPR_CLS にロードされます。 |

注: PSROLECLASS、PSROLEUSER、PSOPRDEFN のデータは、USER_PROFILE メッセージと ROLE_MAINT メッセージを有効にしたとき、または SJT_OPR_CLS のリフレッシュ プロセスを実行したときのいずれかの場合に、システムによって自動的に SJT_OPR_CLS にロードされます。

「PeopleSoft のセキュリティについて」を参照してください。

「ツリー ベースのデータ権限の設定と割り当て」を参照してください。

「ロール ベース データ権限セキュリティの権限リストへの割り当て」を参照してください。

セキュリティ データは、トランザクションおよびユーザーのセキュリティ結合テーブル (SJT) に保存されます。セキュリティ検索ビューを使用してトランザクション コンポーネントにアクセスすると、セキュリティ ビューではセキュリティ結合テーブルが参照され、データがどのように保護されているか、およびユーザーにどのようなアクセス権があるかが判別されます。

画像: コア セキュリティ ビューでは、セキュリティ結合テーブルに保存されたセキュリティ データを使用して、ユーザーがアクセス可能なデータ行が決定されます

次の図は、検索ページで、トランザクションまたはユーザー セキュリティ結合テーブルを使用して、ユーザーに割り当てられた権限リスト、およびそのリストによってユーザーに与えられるデータ権限が判別されるようすを示しています。トランザクション セキュリティ結合テーブルは、コンポーネントに保存されるデータのタイプによって決定されます。

トランザクション セキュリティ結合テーブル

各トランザクション セキュリティ結合テーブルには、各データ行を保護するために必要なトランザクション データが保存されます。セキュリティ結合テーブルには、キー フィールドの異なる組み合わせごとに 1 つのデータ行が保存されます。

トランザクション セキュリティ結合テーブルには、以下の 4 つがあります。

|

トランザクション セキュリティ結合テーブル |

説明 |

保存するデータのソース |

キー フィールド |

|---|---|---|---|

|

SJT_PERSON SJT_PERSON_USF 注: SJT_PERSON はコアの職務データ コンポーネントを使用している場合に使われ、SJT_PERSON_USF は USF の職務データ コンポーネントを使用している場合に使われます。 |

HCM システムにおける個人 (従業員、非従業員、職務のある関係者、および職務のない関係者) のトランザクション データを保存します。 |

|

SCRTY_TYPE_CD SCRTY_KEY1 SCRTY_KEY2 SCRTY_KEY3 EMPLID |

|

SJT_DEPT |

HCM 部門のトランザクション データを保存します。 |

DEPT_TBL |

SCRTY_TYPE_CD SCRTY_KEY1 SCRTY_KEY2 SCRTY_KEY3 SETID DEPTID |

|

HRS_SJT_JO |

システムにおける人材募集のトランザクション データを保存します。 |

|

SCRTY_TYPE_CD SCRTY_KEY1 SCRTY_KEY2 SCRTY_KEY3 HRS_JOB_OPENING_ID |

以下はキー フィールドの説明です。

SCRTY_TYPE_CD (セキュリティ アクセス タイプ コード)

セキュリティ アクセス タイプは、トランザクション セキュリティ データに使用されるフィールドを示します。たとえば、セキュリティ タイプが 002 の場合は、勤務地によって個人データを保護することができます。

セキュリティ アクセス タイプは、セキュリティ アクセス セットごとに一意です。

SCRTY_KEY1、SCRTY_KEY2、および SCRTY_KEY3 (セキュリティ キー)

キー セキュリティ フィールドによって、データ行を保護するセキュリティ トランザクション データが一意に識別されます。キー フィールドは、セキュリティ アクセス タイプによって決定されます。たとえば、個人データが勤務地によって保護される場合、キー セキュリティ フィールドは BUSINESS_UNIT (勤務地のプロンプト値) と LOCATION になります (この例の場合、3 番目のキー フィールドは不要です)。

EMPLID

個人情報のページで割り当てられた、個人を一意に識別する番号です。

SETID および DEPTID

部門のセットID および部門 ID。

HRS_JOB_OPENING_ID

人材募集ページで割り当てられた、人材募集を一意に識別する番号です。

各テーブルには、使用するセキュリティのタイプに応じて追加のフィールドが保存されます。

たとえば、セキュリティ アクセス タイプに職務部門ツリー (001) を使用して職務のある個人のデータを保護する場合、セキュリティ結合テーブル SJT_PERSON のキー フィールドは以下のようになります。

|

SCRTY_TYPE_CD |

SCRTY_KEY1 |

SCRTY_KEY2 |

SCRTY_KEY3 |

EMPLID |

|---|---|---|---|---|

|

001 |

部門セットID: SHARE |

部門 ID: 123 |

該当なし |

IN3321 |

|

001 |

部門セットID: SHARE |

部門 ID: 534 |

該当なし |

IN7894 |

|

001 |

部門セットID: USA |

部門 ID: OKL |

該当なし |

US8390 |

たとえば勤務地 (002) と職務部門ツリーのように、2 つのセキュリティ アクセス タイプを使用した場合は、SJT_PERSON は以下のようになります。

|

SCRTY_TYPE_CD |

SCRTY_KEY1 |

SCRTY_KEY2 |

SCRTY_KEY3 |

EMPLID |

|---|---|---|---|---|

|

001 |

部門セットID: SHARE |

部門 ID: 123 |

該当なし |

IN3321 |

|

002 |

勤務地ビジネス ユニット: FRA01 |

勤務地コード: PAR |

該当なし |

IN3321 |

|

001 |

部門セットID: SHARE |

部門 ID: 534 |

該当なし |

IN7894 |

|

002 |

勤務地ビジネス ユニット: AUS01 |

勤務地コード: SYD |

該当なし |

IN7894 |

|

001 |

部門セットID: USA |

部門 ID: OKL |

該当なし |

US8390 |

|

002 |

勤務地ビジネス ユニット: USA |

勤務地コード: KSC |

該当なし |

US8390 |

注: 勤務地および部門を一意に識別するために 3 つのキー フィールドは必要ないため、この例の場合、3 番目のセキュリティ キー フィールドは不要です。

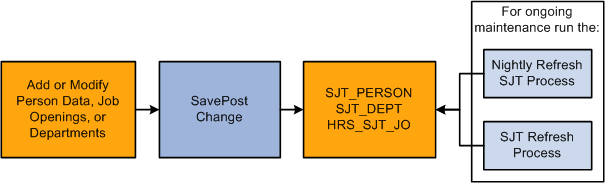

初めてセキュリティ アクセス タイプを使用可能にするときには、SJT リフレッシュ プロセスを使用してトランザクション データをセキュリティ結合テーブルにロードします。最初のロードの後は、トランザクション コンポーネントでトランザクション セキュリティ データに変更を加えると、自動的に PeopleCode の SavePostChange を使用してテーブルが更新されます。必要に応じて SJT リフレッシュ プロセスを実行するか、夜間リフレッシュ プロセスによって、PeopleCode で更新されなかった変更を取り込むこともできます。

注: トランザクション コンポーネント サブページ SCRTY_SJT_SBP の SavePostChange PeopleCode によって、セキュリティ結合テーブルが更新されます。

画像: リフレッシュ プロセスを使用してトランザクション セキュリティ結合テーブルを最新の状態に保ちます

次の図は、前述したようにトランザクション セキュリティ結合テーブルが最新の状態に保たれるようすを示しています。

「夜間の SJT リフレッシュ処理ページ」を参照してください。

「トランザクション SJT テーブルのリフレッシュ ページ」を参照してください。

ユーザー セキュリティ結合テーブル

ユーザー セキュリティ結合テーブルには、ユーザーのデータ権限の決定に必要なユーザー セキュリティ データが保存されます。セキュリティ結合テーブルには、キー フィールドの異なる組み合わせごとに 1 つのデータ行が保存されます。

ユーザー セキュリティ結合テーブルには、以下の 2 つがあります。

|

ユーザー セキュリティ結合テーブル |

説明 |

保存するデータのソース |

キー フィールド |

|---|---|---|---|

|

SJT_CLASS_ALL |

部門ツリー セキュリティ ページまたは権限リスト別セキュリティ ページでデータ アクセス権が付与された全ての権限リストのデータ権限情報が保存されます。 |

|

CLASSID SCRTY_SET_CD SCRTY_TYPE_CD SCRTY_KEY1 SCRTY_KEY2 SCRTY_KEY3 |

|

SJT_OPR_CLS |

データ権限のあるユーザーのユーザー ID と、そのユーザーに割り当てられたデータ権限を含む権限リストが保存されます。 |

|

OPRID CLASSID |

セキュリティ アクセス タイプ フィールドとセキュリティ キー フィールドに加えて、ユーザー セキュリティ結合テーブルには以下のフィールドが保存されます。

SCRTY_SET_CD (セキュリティ セット コード)

セキュリティ セットは、HCM において保護されるデータのセットです。たとえば、PPLJOB は職務のある個人のデータに対するセキュリティ セットであり、DEPT は部門データに対するセキュリティ セットです。セキュリティ セットごとに、セキュリティ アクセス タイプが設定されます。

OPRID

ユーザーのユーザー ID です。

CLASSID

ロール ベースまたは行セキュリティの権限リストの ID です。

注: セキュリティ結合テーブルでは、行セキュリティ権限リスト (ROWSECCLASS) が CLASSID 権限リストとして保存されますが、行セキュリティ フラグを使用して識別されます。

SJT_CLASS_ALL の権限リスト データは、以下の 2つのソースから取り込まれます。

SCRTY_TBL_DEPT

ツリー ベース データ権限を権限リストに追加するときには、部門ツリー セキュリティ ページを使用します。権限リストの情報は SCRTY_TBL_DEPT レコードに保存されます。

SJT_CLASS

ツリー ベース以外のデータ権限を権限リストに追加するときには、権限リスト別セキュリティ ページを使用します。権限リストの情報は SJT_CLASS レコードに保存されます。

たとえば、セキュリティ アクセス タイプに職務部門ツリー (001) を使用して職務のある個人のデータを保護する場合、SCRTY_TBL_DEPT テーブルのキー フィールドは以下のようになります。

|

ROWSECCLASS |

セットID |

DEPTID |

|---|---|---|

|

TRAIN |

部門セットID: SHARE |

部門 ID: 123 |

|

PAY1 |

部門セットID: SHARE |

部門 ID: 534 |

|

PAY2 |

部門セットID: USA |

部門 ID: OKL |

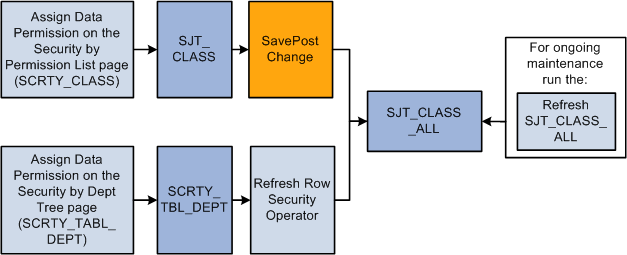

SCRTY_TBL_DEPT テーブルからデータをロードするには、SJT_CLASS_ALL のリフレッシュ プロセスを実行する必要があります。SJT_CLASS_ALL では、SJT_CLASS_ALL のリフレッシュ プロセスによって以下の処理が行われます。

使用可能なツリー ベースのセキュリティ アクセス タイプ (およびそのセキュリティ セット) ごとにデータ行が作成され、部門ツリー セキュリティ ページで設定したデータ権限が与えられます。

たとえば、セキュリティ アクセス タイプ 012 (RS 部門 ID) およびセキュリティ アクセス タイプ 001 (職務部門ツリー) を使用可能にし、行セキュリティ権限リスト TRAIN に部門 123 に対するデータ権限を付与した場合、このプロセスによってセキュリティ アクセス タイプごとに行が作成され、権限リストに部門 123 の職務のある個人および部門 123 の人材募集に対するアクセス権が与えられます。

行セキュリティ権限リストが CLASSID 権限リストとして保存されます。

部門セットID が SCRTY_KEY1 として、部門 ID が SCRTY_KEY2 として保存されます。

たとえば、セキュリティ アクセス タイプに勤務地 (002) を使用して職務のある個人のデータを保護する場合、セキュリティ結合テーブル SJT_CLASS のキー フィールドは以下のようになります。

|

CLASSID |

SCRTY_SET_CD |

SCRTY_TYPE_CD |

SCRTY_KEY1 |

SCRTY_KEY2 |

SCRTY_KEY3 |

|---|---|---|---|---|---|

|

TRAIN |

PPLJOB |

002 |

勤務地ビジネス ユニット: FRA01 |

勤務地コード: PAR |

該当なし |

|

PAY1 |

PPLJOB |

002 |

勤務地ビジネス ユニット: AUS01 |

勤務地コード: SYD |

該当なし |

|

PAY2 |

PPLJOB |

002 |

勤務地ビジネス ユニット: USA |

勤務地コード: KSC |

該当なし |

権限リスト別セキュリティ ページで行った修正を保存すると、自動的に SavePostChange PeopleCode によってセキュリティ結合テーブル SJT_CLASS_ALL のデータが更新されます。

両方のセキュリティ アクセス タイプを使用している場合、SJT_CLASS_ALL のリフレッシュ プロセスを実行し、PeopleCode によって更新が行われた後の SJT_CLASS_ALL は、次のようになります。

|

CLASSID |

SCRTY_SET_CD |

SCRTY_TYPE_CD |

SCRTY_KEY1 |

SCRTY_KEY2 |

SCRTY_KEY3 |

|---|---|---|---|---|---|

|

TRAIN |

PPLJOB |

001 |

部門セットID: SHARE |

部門 ID: 123 |

該当なし |

|

TRAIN |

PPLJOB |

002 |

勤務地ビジネス ユニット: FRA01 |

勤務地コード: PAR |

該当なし |

|

PAY1 |

PPLJOB |

001 |

部門セットID: SHARE |

部門 ID: 534 |

該当なし |

|

PAY1 |

PPLJOB |

002 |

勤務地ビジネス ユニット: AUS01 |

勤務地コード: SYD |

該当なし |

|

PAY2 |

PPLJOB |

001 |

部門セットID: USA |

部門 ID: OKL |

該当なし |

|

PAY2 |

PPLJOB |

002 |

勤務地ビジネス ユニット: USA |

勤務地コード: KSC |

該当なし |

画像: ユーザー セキュリティ結合テーブルを最新の状態で保つ

次の図は、前述したように権限リスト ユーザー セキュリティ結合テーブルが最新の状態に保たれるようすを示しています。

「SJT_CLASS_ALL のリフレッシュ ページ」を参照してください。

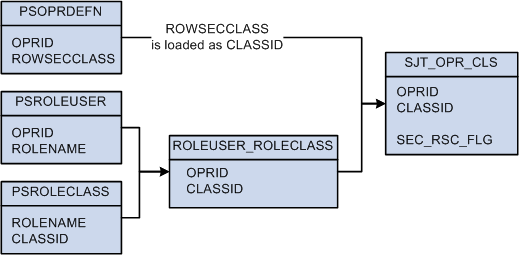

セキュリティ結合テーブル SJT_OPR_CLS には、ユーザー ID とデータ権限が含まれる権限リストとの関係が保存されます。SJT_OPR_CLS のデータは、以下の 3 つのソースから取り込まれます。

PSOPRDEFN

このレコードには、ユーザー ID と "ユーザー プロファイル - 一般" ページで割り当てられた行セキュリティ権限リストとの関係が含まれます。

PSROLEUSER

このレコードには、ユーザー ID と "ユーザー プロファイル - ロール" ページで割り当てられたロールとの関係が含まれます。

PSROLECLASS

このレコードには、ロールと "ロール - 権限リスト" ページで割り当てられた権限リストとの関係が含まれます。

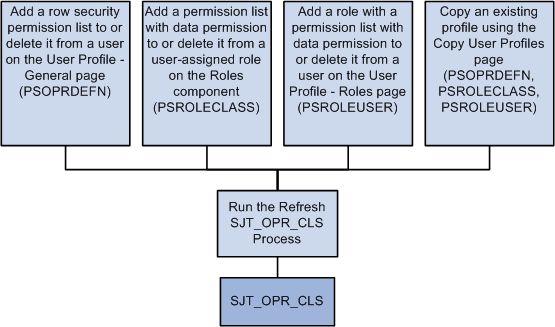

SJT_OPR_CLS を PSOPRDEFN、PSROLECLASS および PSROLEUSER のデータで更新するには、データ セキュリティを含む権限リストをユーザー プロファイルに追加するたび ("ユーザー プロファイル - 一般" ページで行セキュリティ権限リストを追加するか、ロールの権限リスト ページでデータ権限を含むロール ベース権限リストをユーザー割当済ロールに追加する、"ユーザー プロファイル - ロール" ページでデータ権限のあるロールを追加する、既存のユーザー プロファイルをコピーして新規のユーザー プロファイルを作成する、のいずれかの方法で)、あるいはユーザー プロファイルから削除するたびに、SJT_OPR_CLS のリフレッシュ プロセスを実行します。

画像: SJT_OPR_CLS のリフレッシュ プロセスを実行して、SJT_OPR_CLS を最新の状態に保ちます。

次の図は、このプロセスでいつユーザー プロファイル セキュリティ結合テーブルを更新するかを示しています。

注: USER_PROFILE メッセージとローカル サブスクリプション HCM_Refresh_SJT_OPR_CLS、および ROLE_MAINT メッセージとローカル サブスクリプション HCM_Role_Refresh_SJT_OPR_CLS を有効にして、SJT_OPR_CLS を自動更新することもできます。システムの出荷時には、これらのメッセージは有効にされていません。

SJT_OPR_CLS のリフレッシュ プロセスでは、PSOPRDEFN から直接 SJT_OPR_CLS に OPRID および ROWSECCLASS の値がロードされ、行セキュリティ権限リストが CLASSID として保存されます。

ユーザー プロファイルとロール ベース権限リストの関係を確立するため、このプロセスでは最初に PSROLEUSER から OPRID と ROLENAME、および PSROLECLASS から ROLENAME と CLASSID が一時テーブル (ROLEUSER_ROLECLASS) にロードされ、次に OPRID と CLASSID およびその関係が SJT_OPR_CLS にロードされます。

画像: SJT_OPR_CLS にユーザー プロファイルと権限リストの関係が保存されます。

次の図は、前述した SJT_OPR_CLS に保存されるデータとそのソースを示しています。

注: SEC_RSC_FLG フィールドは、CLASSID が元は ROWSECCLASS 権限リストであった場合に、値 Y によってこれを示します。

「SJT_OPR_CLS のリフレッシュ ページ」を参照してください。

セキュリティ セットは、保護されるデータをグループ化したものです。このセットは、トランザクション セキュリティ データのソースによって異なります。たとえば、職務のない関係者は、JOB レコードではなく PER_POI_SCRTY レコードのトランザクション データを使用して保護されるため、職務のある個人とは異なるセキュリティ セットが使用されます。

PeopleSoft は以下の 5 つのセキュリティ セットを提供しています。

|

セキュリティ セット |

説明 |

データを保存するセキュリティ結合テーブル |

|---|---|---|

|

PPLJOB |

職務のある個人 JOB レコードがある個人のデータ、およびその個人に関連する全てのデータが含まれます。 |

SJT_PERSON |

|

PPLUSF |

アメリカ連邦政府の職務のある個人 GVT_JOB レコードがある個人のデータ、およびその個人に関連する全てのデータが含まれます。 |

SJT_PERSON_USF |

|

PPLPOI |

職務のない関係者 JOB レコードがない個人のデータ、およびその個人に関連する全てのデータが含まれます。 |

SJT_PERSON |

|

DEPT |

部門 部門の予算およびポジションが含まれます。 |

SJT_DEPT |

|

RSOPN |

人材募集 人材募集に関連付けられた応募者のデータを含む、人材募集のデータが含まれます。 |

HRS_SJT_JO |

注: 必要になる可能性が高いセキュリティ セットは、全て用意されています。新規セットの追加は、カスタマイズと見なされます。

「セキュリティ セット テーブル ページ」を参照してください。

セキュリティ アクセス タイプは、セキュリティ セット内のデータを保護する方法です。各セキュリティ セットには複数のセキュリティ アクセス タイプ用意されており、そこから選択して使用可能にすることができます。セキュリティ アクセス タイプによって、特に以下の判別がされます。

セキュリティ トランザクション データ

将来日付の行のデータ セキュリティがあるか

そのアクセス タイプで部門セキュリティ ツリーが使用されるか

注: 部門階層はセキュリティ ツリー上にのみ構築可能であり、部門ツリーによるアクセス権は、行セキュリティ権限リストにのみ付与することができます。

部門セキュリティ ツリーを使用しないセキュリティ アクセス タイプには階層構造がなく、権限リストごとに個別に各フィールド値をリストする必要があります。

次の表は、セキュリティ セットごとのセキュリティ アクセス タイプを示しています。

|

セキュリティ セット |

セキュリティ アクセス タイプ |

|---|---|

|

PPLJOB |

|

|

PPLUSF |

|

|

PPLPOI |

|

|

DEPT |

|

|

RSOPN |

|

注: 必要になる可能性が高いセキュリティ アクセス タイプは、全て用意されています。新たなタイプを追加することはできますが、アプリケーションと SQL に精通している必要があります。

セキュリティ管理者は、データ権限の割り当てに、使用可能に設定されたセキュリティ アクセス タイプのみ使用することができます。

「セキュリティ タイプ テーブル ページ」を参照してください。

複数のセキュリティ アクセス タイプの使用可能設定と使用

複数のセキュリティ アクセス タイプを使用してセキュリティ セット内のデータへのアクセス権を権限リストに付与した場合、セキュリティ アクセスでは 2 つのタイプの結合や交差ではなく合併が作成されます。たとえば、PPLJOB セキュリティ セットで職務会社と職務ビジネス ユニットを使用可能にし、権限リストに会社 A の個人およびビジネス ユニット B の個人に対するアクセス権を付与した場合、この権限リストを割り当てられたユーザーは会社 A の個人およびビジネス ユニット B の個人にアクセスすることができ、このユーザーに与えられるアクセス権はビジネス ユニット B と会社 A の両方に属する個人に限定されません。

注: トランザクション フィールドを結合してデータを保護するセキュリティ アクセス タイプの作成に関する詳細については、My Oracle Support に掲載されているセキュリティに関するホワイト ペーパーを参照してください。

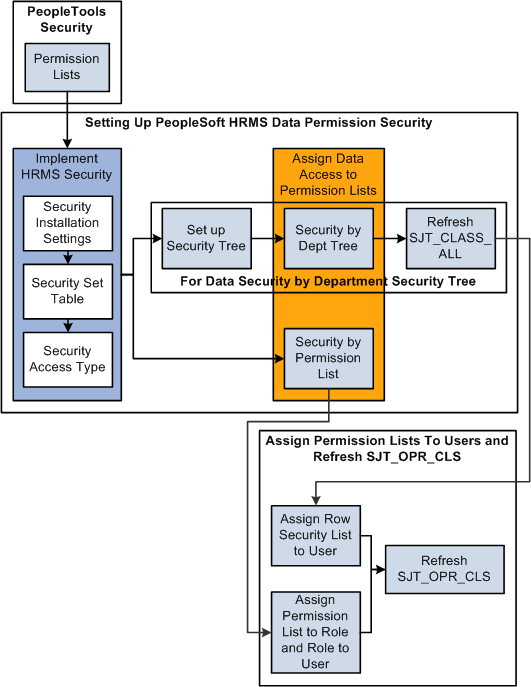

画像: PeopleSoft HCM データ権限セキュリティの設定

HCM データ権限セキュリティの設定は、次のプロセス フローに従って行います (詳細は後述します)。

HCM データ権限を設定するには、次の手順に従います。

PeopleTools のページで権限リストを設定します。

セキュリティ インストール設定コンポーネントでセキュリティ インストールの設定を行います。

セキュリティ セット テーブル コンポーネントでセキュリティ セットを確認します。

セキュリティ アクセス タイプ コンポーネントでセキュリティ アクセス タイプを使用可能にします。

データ権限を権限リストに割り当てます。

セキュリティ ツリー ベースのセキュリティ アクセス タイプを使用している場合は、セキュリティ ツリーを設定し、部門ツリー セキュリティ コンポーネントでデータ権限を割り当て、SJT_CLASS_ALL をリフレッシュします。

セキュリティ ツリー ベース以外のセキュリティ アクセス タイプを使用している場合は、権限リスト別セキュリティ コンポーネントでデータ権限を割り当てます。

権限リストをユーザーに割り当てます。ロール ベースの権限リストを使用している場合はロールを使用して割り当てます。行セキュリティ権限リストを使用している場合はユーザー プロファイルに直接割り当てます。

SJT_OPR_CLS をリフレッシュします。

以下のセキュリティをそれぞれの権限リストに付与します。

|

権限リスト |

ページ |

セキュリティ アクセス タイプ |

セキュリティ値 |

|---|---|---|---|

|

JobByDept |

部門ツリー セキュリティ ページ |

職務部門ツリー (001) |

部門 10100 (最初のキーとしてセットID SHARE を選択する必要があります) |

|

JobByLoc |

権限リスト別セキュリティ ページ |

勤務地 (002) |

勤務地 UK1 (最初のキーとしてビジネス ユニット GBR01 を選択する必要があります) |

|

MyJobs |

部門ツリー セキュリティ ページ |

職務部門ツリー (001) |

部門 11000 (セットID SHARE) |

|

権限リスト別セキュリティ ページ |

勤務地 (002) |

勤務地 USA (ビジネス ユニット GBL01) |

以下のロールに権限リストを割り当てます。

|

ロール |

権限リスト |

結果 |

|---|---|---|

|

ロール 1 |

JobByDept |

ツリー ベースの部門セキュリティ (セキュリティ アクセス タイプ 001) はロールと一緒には使用できないため、ロール 1 にアクセス権は与えられません。 |

|

ロール 2 |

JobByLoc |

勤務地 UK1 で職務のある個人へのアクセス権が与えられます。 |

|

ロール 3 |

MyJobs |

勤務地 USA で職務のある個人へのアクセス権が与えられます。 部門 11000 へのアクセス権は与えられません。 |

以下の行セキュリティ権限リストとロールをユーザーに割り当てます。

|

ユーザー ID |

行セキュリティ権限リスト |

ロール |

職務のある個人にアクセス可能な範囲 |

|---|---|---|---|

|

ユーザー A |

JobByDept |

部門 10100 |

|

|

ユーザー B |

JobByDept |

ロール 2 |

部門 10100 勤務地 UK1 |

|

ユーザー C |

ロール 2 |

勤務地 UK1 |

|

|

ユーザー D |

ロール 3 |

勤務地 USA |

|

|

ユーザー E |

MyJobs |

部門 11000 勤務地 USA |

|

|

ユーザー F |

ロール 1 |

アクセス不可 |

|

|

ユーザー G |

JobByDept |

ロール 2 ロール 3 |

部門 10100 勤務地 UK1 勤務地 USA |