Détection et promotion des ressources

Pour surveiller des ressources à l'aide du service de surveillance de pile, elles doivent d'abord être détectées ou promu. La promotion préalimente les informations relatives à la ressource. Assurez-vous de valider ces informations et de vous assurer qu'elles sont correctes. Les préalables et les paramètres d'entrée pour la promotion sont les mêmes que ceux pour la détection lancée par l'utilisateur.

Voir Préalables pour les ressources pour un accès direct aux préalables pour un type de ressource spécifique.

Le tableau suivant répertorie les types de ressource et les liens correspondants vers les instructions de détection et de promotion.

Pour des informations détaillées sur les types de ressource et les environnements pris en charge, voir Note MOS : 2925632.1.

| Type de ressource | Découverte/Promotion |

|---|---|

| E-Business Suite | E-Business Suite (en anglais) |

Hôte (Linux, Solaris, Windows)

|

|

|

Oracle Database Y compris :

|

Oracle Database |

| Base de données enfichable | Base de données enfichable |

| PeopleSoft | PeopleSoft |

| Tomcat | Apache Tomcat |

| Microsoft SQL Server | Microsoft SQL Server |

| Serveur WebLogic | Domaine Oracle WebLogic |

| Architecture orientée Oracle Service (SOA) | Domaine Oracle WebLogic SOA est détecté automatiquement dans le cadre de la détection de domaine WebLogic. Note

Si votre domaine WebLogic a déjà été détecté, utilisez les étapes sous Actualisation du domaine Weblogic pour détecter SOA. SOA et WebLogic doivent être surveillés par le même agent. Pour la détection SOA, l'utilisateur WebLogic doit disposer des privilèges d'administrateur. |

| Oracle HTTP Server (OHS) | Oracle HTTP Server (OHS)

OHS colocalisé est automatiquement détecté dans le cadre de l'exploration de domaine Oracle WebLogic et doit être installé dans un répertoire de base Oracle existant, colocalisé avec un domaine de serveur WebLogic. Note

Si votre domaine WebLogic a déjà été détecté, utilisez les étapes sous Actualisation du domaine Weblogic pour détecter OHS. OHS et WebLogic doivent être surveillés par le même agent. |

| Oracle Identity Manager (OIM) | Domaine Oracle WebLogic OIM est automatiquement détecté dans le cadre de la détection de domaine WebLogic. Note

Si votre domaine WebLogic a déjà été détecté, utilisez les étapes sous Actualisation du domaine Weblogic pour détecter OIM. OIM et WebLogic doivent tous deux être surveillés par le même agent. |

| Oracle Access Manager (OAM) | Domaine Oracle WebLogic OAM est automatiquement détecté dans le cadre de la détection de domaine WebLogic. Note

Si votre domaine WebLogic a déjà été détecté, utilisez les étapes sous Actualisation du domaine Weblogic pour détecter OAM. OAM et WebLogic doivent tous deux être surveillés par le même agent. |

| Oracle Service Bus (OSB) | Domaine Oracle WebLogic OSB est automatiquement détecté dans le cadre de la détection de domaine WebLogic. Note

Si votre domaine WebLogic a déjà été détecté, utilisez les étapes sous Actualisation du domaine Weblogic pour détecter OSB. OSB et WebLogic doivent tous deux être surveillés par le même agent. |

| Gestionnaire de noeuds Oracle Weblogic | Domaine Oracle WebLogic Le gestionnaire de noeuds Oracle Weblogic est automatiquement détecté dans le cadre de la détection de domaine WebLogic. Note

Si votre domaine WebLogic a déjà été détecté, utilisez les étapes sous Actualisation du domaine Weblogic pour détecter le gestionnaire de noeuds Oracle Weblogic. Le gestionnaire de noeuds Oracle Weblogic et WebLogic doivent tous deux être surveillés par le même agent. |

| Oracle Managed File Transfer (FABRICANT D'Oracle) | Transfert de fichiers géré (MFT) |

| Apache HTTP Server | Apache HTTP Server |

| Oracle Unified Directory | Oracle Unified Directory (en anglais) |

| GoldenGate | Oracle GoldenGate |

| Environnement d'exécution Oracle JVM | Environnement d'exécution Oracle JVM |

| NGINX | NGINX |

Préalables pour la ressource

Avant d'ajouter des ressources à la surveillance dans la surveillance de pile, vous devez vous assurer que toutes les conditions requises sont remplies. Les préalables diffèrent selon le type de ressource.

Le tableau suivant répertorie les types de ressource pris en charge par la surveillance de pile, ainsi que les liens directs vers des sections détaillant les préalables à l'ajout de ce type de ressource à la surveillance de pile.

| Type de ressource | Préalables |

|---|---|

| E-Business Suite | Préalables à la détection d'E-Business Suite |

| Hôte (Linux, Solaris, Windows) |

Conditions requises pour promouvoir les instances de calcul OCI |

| Oracle Database/base de données enfichable | Conditions requises pour Oracle Database |

| PeopleSoft | PeopleSoft |

| Tomcat | Préalables à la découverte de Tomcat |

| Microsoft SQL Server | Préalables à la détection de Microsoft SQL Server |

| Serveur WebLogic | Préalables à la détection ou à la promotion du serveur WebLogic |

| Transfert de fichiers géré (MFT) | Préalables à la détection ou à la promotion du transfert de fichiers géré (MFT) |

| Oracle HTTP Server (OHS) | Préalables à la détection ou à la promotion d'Oracle HTTP Server (OHS) |

| Apache HTTP Server | Préalables pour détecter ou promouvoir Apache HTTP Server |

| Oracle Unified Directory | Préalables à la détection ou à la promotion d'Oracle Unified Directory |

| GoldenGate | Préalables à la découverte ou à la promotion de GoldenGate |

| Microsoft IIS | Préalables à la découverte de Microsoft IIS |

Surveillance des serveurs hôtes

Préalables

Instances de calcul OCI

La promotion des instances de calcul OCI permet une surveillance plus riche de l'instance de calcul et une visibilité des ressources exécutées sur l'instance de calcul. Après la promotion, le type de ressource de l'instance de calcul est un hôte.

-

La promotion des instances de calcul OCI permet une surveillance plus riche de l'instance de calcul et une visibilité des ressources exécutées sur l'instance de calcul. Après la promotion, le type de ressource de l'instance de calcul est un hôte. Pour plus d'informations, voir Déployer des agents de gestion dans des instances de calcul.

Hôtes sur place

La détection d'un hôte sur place permet la surveillance et fournit une visibilité sur les ressources qui s'exécutent sur l'hôte.

Les hôtes qui s'exécutent au sein d'un autre fournisseur de services infonuagiques sont surveillés à l'aide du même processus qu'un hôte sur place.

- L'agent de gestion sur place surveillant l'hôte doit être déployé localement sur l'hôte et les préalables nécessaires doivent être remplis. Pour plus d'informations, voir Effectuer les conditions requises pour déployer des agents de gestion.

-

Pour éviter la nécessité de mettre à jour le nom d'hôte après la découverte, il est conseillé de s'assurer que le nom d'hôte, tel que détecté sur l'hôte lui-même, est un nom de domaine complet. La valeur du nom d'hôte est extraite du DNS local.

Exemple :

Pour Linux, la valeur du nom d'hôte est extraite du DNS et peut être remplacée à l'aide de

/etc/hosts. Pour vérifier le nom d'hôte, utilisez la commande suivante sur la ligne de commande de l'hôte :hostname -f

Hôtes GPU

La surveillance des processeurs graphiques n'est prise en charge que sur linux.

- Créez les politiques de visualiseur et d'administration supplémentaires suivantes pour le processeur graphique s'exécutant sur le calcul OCI.

Créer des politiques pour les opérations de vue

Voici la politique à ajouter pour les utilisateurs qui peuvent uniquement voir les ressources. Utilisateurs appartenant au groupe

StackMonitoringViewerGrp.Politique Description ALLOW GROUP StackMonitoringViewerGrp TO {COMPUTE_CAPACITY_TOPOLOGY_READ,COMPUTE_BARE_METAL_HOST_INSPECT, COMPUTE_BARE_METAL_HOST_READ,COMPUTE_HPC_ISLAND_READ,COMPUTE_NETWORK_BLOCK_READ,COMPUTE_LOCAL_BLOCK_READ} IN COMPARTMENT <compartment_name>Autoriser les utilisateurs du groupe StackMonitoringViewerGrp à voir le statut du calcul GPU Créer des politiques pour les opérations administratives

La politique suivante concerne les utilisateurs qui peuvent effectuer des opérations d'administration. Utilisateurs appartenant au groupe

StackMonitoringAdminGrp.Politique Description ALLOW GROUP StackMonitoringAdminGrp TO {COMPUTE_CAPACITY_TOPOLOGY_INSPECT,COMPUTE_CAPACITY_TOPOLOGY_READ,COMPUTE_BARE_METAL_HOST_INSPECT, COMPUTE_BARE_METAL_HOST_READ,COMPUTE_HPC_ISLAND_READ,COMPUTE_NETWORK_BLOCK_READ,COMPUTE_LOCAL_BLOCK_READ} IN COMPARTMENT <compartment_name>Autoriser les utilisateurs du groupe StackMonitoringAdminGrpà extraire la topologie et les détails du calcul GPU - Activer l'agent de gestion dans Oracle Cloud Agent. Pour plus d'informations, voir Étape 3 : Installer les agents de gestion.

- Mettez l'outil NVIDIA-smi à la disposition de l'utilisateur

mgmt_agenten installant les pilotes propriétaires NVIDIA sur l'hôte, si ce n'est déjà fait. Pour plus d'informations, voir Installation des pilotes NVIDIA. - Facultatif, pour que les données RDMA s'affichent dans la page d'accueil de l'hôte, activez la surveillance des mesures d'instance de calcul. Pour plus d'informations, voir Activation de la surveillance pour les instances de calcul.

Une fois toutes les étapes et les préalables terminés, la détection d'une ressource hôte inclura également chaque GPU installé dans l'hôte. De plus, chaque ressource GPU sera créée et la ressource hôte aura une relation CONTAINS avec chaque ressource GPU.

Promotion

La surveillance des hôtes est activée au moyen d'une tâche de promotion et configurée pour être effectuée automatiquement ou manuellement dans un compartiment.

Promotion automatique

Les hôtes GPU ne peuvent pas être détectés dans le cadre de la promotion automatique des hôtes.

Une fois qu'un agent de gestion s'est inscrit, dans un compartiment pour lequel la promotion automatique a été activée, l'hôte sur lequel l'agent est installé localement est automatiquement promu à la surveillance complète.

Une fois qu'une instance de calcul OCI est créée, dans un compartiment pour lequel la promotion automatique a été activée, le plugiciel d'agent de gestion dans l'agent en nuage oracle de cette instance est activé et l'agent est automatiquement promu en surveillance complète.

Préalables :

Les politiques suivantes sont requises pour permettre la promotion automatique des agents de gestion et des instances de calcul OCI vers une surveillance d'hôte complète :

| Politique | Description |

|---|---|

ALLOW SERVICE appmgmt TO {STACK_MONITORING_DISCOVERY_JOB_CREATE,STACK_MONITORING_WORK_REQUEST_READ,STACK_MONITORING_CONFIG_INSPECT} IN COMPARTMENT <compartment_name> |

Autoriser la surveillance de pile à promouvoir des agents/hôtes dans le compartiment |

ALLOW SERVICE appmgmt TO {MGMT_AGENT_DEPLOY_PLUGIN_CREATE, MGMT_AGENT_INSPECT, MGMT_AGENT_READ} IN COMPARTMENT <compartment_name> |

Autoriser la surveillance de pile à gérer les agents dans le compartiment |

ALLOW resource stackmonitoringconfig 'AutoPromoteHost' TO {APPMGMT_MONITORED_INSTANCE_ACTIVATE} IN COMPARTMENT <compartment_name> |

Autoriser la surveillance de pile à activer le plugiciel d'agent de gestion dans le compartiment |

ALLOW resource stackmonitoringconfig 'AutoPromoteHost' TO {INSTANCE_UPDATE, INSTANCE_READ, INSTANCE_AGENT_PLUGIN_INSPECT} IN COMPARTMENT <compartment_name> |

Autoriser la surveillance de pile à mettre à jour la configuration d'instance de calcul dans le compartiment, afin d'activer le plugiciel d'agent de gestion |

Promotion automatique à l'aide de l'interface utilisateur :

Pour activer la promotion automatique d'hôte à l'aide de l'interface utilisateur, naviguez jusqu'à la page Promouvoir vers la surveillance complète, cliquez sur Activer la promotion automatique d'hôte, puis sur Confirmer.

Cela activera à la fois le paramètre de configuration pour auto promote lorsqu'un agent de gestion est enregistré, ainsi que le paramètre de configuration pour Compute auto activate plugin lorsqu'une instance de calcul est lancée. Lorsque, à l'aide de l'interface de ligne de commande, une seule configuration est activée, l'interface utilisateur n'indique pas la promotion automatique de l'hôte comme activée et offre une option pour activer la configuration manquante.

La promotion automatique de l'hôte et l'activation automatique du calcul peuvent également être activées/désactivées à partir du gestionnaire de configuration, dans le tableau de bord Configuration intégrée.

Promotion à l'aide de l'interface de ligne de commande OCI :

Exécutez les commandes OCI-CLI suivantes pour activer la promotion automatique pour un compartiment, où <compartment_OCID> est l'OCID du compartiment :

oci stack-monitoring config create-auto-promote-config --resource-type HOST --is-enabled true --compartment-id <compartment_OCID>oci stack-monitoring config create-compute-auto-activate-plugin-config --is-enabled true --compartment-id <compartment_OCID>Les deux configurations doivent être créées et réglées à Activées pour que la promotion automatique fonctionne pour les instances de calcul. Lorsque seul compute-auto-activate-plugin-config est activé, le plugiciel de l'agent de gestion est activé, mais, comme pour un agent de gestion installé manuellement, l'agent n'est pas promu à la surveillance complète.

Promotion manuelle

Une fois l'agent de gestion installé, la promotion peut être effectuée dans la page Promouvoir vers une surveillance complète, en identifiant l'instance de calcul OCI ou l'hôte sur place dans la liste des ressources promotables et en cliquant sur le bouton Promouvoir. Vérifiez les valeurs et cliquez sur Promouvoir une ressource pour lancer le processus de promotion.

Pour les hôtes GPU non OCI, vous devez sélectionner manuellement la licence GPU.

Vous pouvez également aller à la page Détection des ressources et cliquer sur Détecter une nouvelle ressource pour entrer les valeurs appropriées manuellement.

| Champ d'entrée | Description |

|---|---|

| Nom de ressource | Nom de domaine complet de l'instance de calcul OCI |

| Agent de gestion | Agent de gestion exécuté sur l'instance de calcul OCI à promouvoir. |

Désactiver la promotion automatique

Pour désactiver la promotion automatique pour un compartiment, exécutez les commandes d'interface de ligne de commande suivantes :

-

Recherchez la configuration

IDs <config_id>:oci stack-monitoring config list --type AUTO_PROMOTE --lifecycle-state ACTIVE --compartment-id <compartment-id>oci stack-monitoring config list --type COMPUTE_AUTO_ACTIVATE_PLUGIN --lifecycle-state ACTIVE --compartment-id <compartment-id> -

Désactiver la promotion automatique d'hôte :

oci stack-monitoring config update-auto-promote-config --config-id <config_id> --is-enabled falseoci stack-monitoring config update-compute-auto-activate-plugin-config --config-id <config_id> --is-enabled false

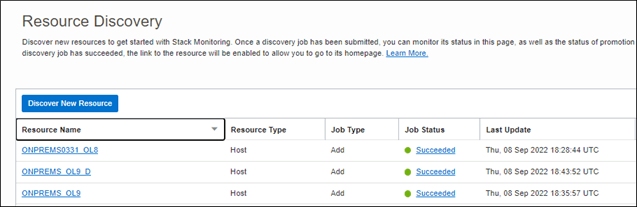

Vérification du statut de la tâche de détection

Le statut et les journaux du travail peuvent être consultés dans la surveillance de pile dans la page Détection de ressources. Dans la page Détection de ressources, recherchez la tâche soumise avec un nom de ressource correspondant au nom de l'hôte, un type de ressource "Hôte" et un type de tâche "Ajouter". Une fois que le statut du travail est "Réussite", cliquez sur le nom de l'hôte sous Nom de la ressource pour accéder à la page d'accueil de l'hôte.

Étapes post-découverte

Une fois l'hôte promu, vérifiez qu'il s'agit du nom de domaine complet attendu. Si l'hôte n'a pas le nom de domaine complet attendu et est toujours listé comme disponible pour la promotion à partir de la page Promouvoir vers la surveillance complète, le nom d'hôte doit être mis à jour à l'aide des commandes d'interface de ligne de commande suivantes :

Pour voir le nom de l'hôte, exécutez la commande d'interface de ligne de commande suivante :

oci stack-monitoring resource get --resource-id ocid1.stackmonitoringresource.<Host_Resource_OCID>Pour corriger le nom d'hôte, exécutez la commande d'interface de ligne de commande suivante :

oci stack-monitoring resource update --resource-id ocid1.stackmonitoringresource.<Host_Resource_OCID> --host-name fully.qualified.domain.nameUne fois l'hôte promu, l'étape suivante consiste à détecter les ressources exécutées sur l'hôte, telles que le serveur WebLogic ou Oracle Database.

Après avoir détecté les ressources, vous devrez créer les associations entre l'hôte et ces ressources. Pour plus de détails, voir Association de ressources à un hôte sous Mise à jour de la topologie d'application.

Promouvoir la surveillance complète des ressources découvertes automatiquement

Certains types de ressource peuvent être détectés automatiquement si vous avez activé les fonctions Détection et surveillance des ressources du centre de gestion de système d'exploitation. Après la détection, la surveillance de base de ces ressources démarre automatiquement. Pour activer la surveillance complète de ces ressources, vous devez passer par le processus Promouvoir en surveillance complète.

La promotion à la surveillance complète implique la spécification de paramètres d'identification supplémentaires et de données d'identification de surveillance afin de terminer la détection et de surveiller entièrement la ressource.

La promotion vers la surveillance complète est prise en charge pour les types de ressource suivants :

- Oracle Database

- Serveur WebLogic

- Hôte

La promotion vers la surveillance complète n'est actuellement pas prise en charge pour les autres types :

- Module d'écoute

- Oracle HTTP Server

- Serveur Apache

- Tomcat

Les préalables et les paramètres d'entrée pour la promotion sont les mêmes que la détection lancée par l'utilisateur.

La promotion, contrairement à la détection, préalimente les informations relatives à la ressource. Assurez-vous de valider ces informations et de vous assurer qu'elles sont correctes.

Détection lancée par l'utilisateur

Vous pouvez lancer la détection des ressources à partir de l'interface utilisateur de surveillance de pile. Pour accéder au service de surveillance de pile, connectez-vous à la console Oracle Cloud Infrastructure, puis accédez au service de surveillance de pile au moyen du menu principal de la console Oracle Cloud Infrastructure. Ouvrez le menu de navigation, cliquez sur Observabilité et gestion. Sous Application Performance Monitoring, cliquez sur Surveillance de pile.

- Dans le volet de gauche, sous Ressources, cliquez sur Détection des ressources. La page Détection de ressources s'affiche.

- Cliquez sur Détecter une nouvelle ressource. La région Détection des ressources s'affiche.

- Sélectionnez un type de ressource dans le menu déroulant Type de ressource.

Vous pouvez choisir parmi les types de ressource suivants :

- Entrez les détails de détection du type de ressource.

- Cliquez sur Détecter une nouvelle ressource. Une nouvelle tâche de détection des ressources est créée et affichée dans le tableau.

Oracle Database

Vous pouvez détecter des bases de données externes (en dehors d'OCI), à la fois des bases de données Oracle à instance unique et des instances Oracle RAC, y compris le système de base de données à l'aide du service de surveillance de pile. L'ensemble du système de base de données est détecté dans le cadre d'une détection d'Oracle Database.

- Le système de base de données, y compris ses composants (module d'écoute, ASM, etc.), est détecté dans le cadre d'un repérage d'Oracle Database.

- La détection et la surveillance des systèmes de base de données ne sont prises en charge que dans les environnements LINUX.

Préalables

Pour détecter tout type de ressource autre que la conformité aux préalables, un agent de gestion actif est requis pour la détection. Reportez-vous à la section Installer les agents de gestion pour une installation sur place et à la section Déployer des agents de gestion sur des instances de calcul pour le déploiement d'instances OCI.

- Préalables relatifs au nom d'hôte

- Conditions requises pour l'agent

- Conditions requises de politique

- Préalables pour les données d'identification de surveillance

- Si Oracle Database utilise TCPS (facultatif)

- Si votre base de données Oracle Database utilise d'anciennes versions de mot de passe

Préalables relatifs au nom d'hôte

Assurez-vous que la commande hostname -d retourne le nom de domaine ou que la commande hostname -a retourne le nom abrégé correct, en tant que premier alias. Le nom abrégé apparaît dans la colonne HOST_NAME de la table v$instances de la base de données à détecter. Cela peut être fait en mettant à jour le fichier /etc/hosts pour retourner l'alias correct comme ci-dessus pour être le premier alias.

Conditions requises pour l'agent

- Chaque noeud du cluster Oracle Database doit disposer d'un agent de gestion installé localement.

-

Assurez-vous que l'utilisateur

mgmt_agentouoracle-cloud-agent, en fonction du type d'agent installé, est inclus dans le groupe Oracle Inventory (généralement,oinstall) extrait de/etc/oraInst.loc, pour pouvoir exécuter les commandeslsnrctl,srvctletcrsctl.Utilisez l'instruction suivante pour accorder les privilèges

oinstallà l'utilisateurmgmt_agentouoracle-cloud-agent, en fonction du type d'agent installé :- Hôte avec Oracle Cloud Agent :

usermod -aG oinstall oracle-cloud-agent - Hôte avec agent autonome :

usermod -aG oinstall mgmt_agent

- Hôte avec Oracle Cloud Agent :

-

Le groupe doit disposer du privilège d'exécution sur le répertoire d'installation d'Oracle.

Exemple d'ajout d'une autorisation d'exécution de groupe au répertoire :

chmod g+x /u01/app/oracle

Après avoir accordé les privilèges du système d'exploitation, suivez les instructions ci-dessous pour redémarrer l'agent. Utilisez les instructions appropriées pour votre agent et votre système d'exploitation, respectivement :

- Oracle Cloud Agent :

sudo systemctl stop oracle-cloud-agentDémarrez ensuite l'agent à l'aide de la commande start.

- Agent autonome :

sudo systemctl stop mgmt_agentDémarrez ensuite l'agent à l'aide de la commande start.

Conditions requises de politique

| Politique | Description |

|---|---|

ALLOW DYNAMIC-GROUP Management_Agent_Dynamic_Group TO USE METRICS IN COMPARTMENT <compartment_name> where target.metrics.namespace = 'oracle_oci_database_cluster' |

Autorisez l'agent à charger des mesures dans Telemetry dans l'espace de noms 'oracle_oci_database_cluster'. Ici, Management_Agent_Dynamic_Group est un groupe dynamique d'agents de gestion dans un compartiment.

|

allow group <Stack Monitoring Admin Users> to manage dbmgmt-family in tenancy |

Autorisez les utilisateurs du groupe spécifié à gérer les ressources de gestion de base de données dans une location. |

Préalables pour les données d'identification de surveillance

Avant de détecter une base de données dans le service de surveillance de pile, assurez-vous d'avoir accès à l'utilisateur du service de surveillance. Vous pouvez soit utiliser un utilisateur DBSNMP intégré à Oracle Database et disposant des privilèges requis pour surveiller la base de données, soit créer un utilisateur personnalisé disposant uniquement des privilèges nécessaires. Pour créer un utilisateur de surveillance de base de données, reportez-vous à la note CMOS KB57458.

Pour ASM :

- Vous devez utiliser un profil d'utilisateur ASMSNMP ou ses privilèges.

- L'utilisateur doit avoir un mot de passe secret pour ASM. Pour commencer à créer une clé secrète, voir Gestion des clés secrètes.

Préalables pour Oracle Database compatibles avec TCPS

Stack Monitoring prend en charge les protocoles de connectivité TCP et TCPS pour les bases de données Oracle. Le protocole TCPS permet à une application Oracle sur un client de communiquer avec des bases de données distantes au moyen de TCP/IP et SSL, ce qui offre une sécurité supérieure à celle de TCP seul. Ce nouveau module d'écoute peut être utilisé pour parler à la base de données via un canal sécurisé. Pour détecter une base de données avec TCPS, la condition préalable est d'ajouter un module d'écoute TCPS à la base de données Oracle et d'accéder à l'emplacement du portefeuille, comme indiqué dans les quatre étapes suivantes.

La surveillance de pile prend en charge l'utilisation de Java KeyStore (JKS) et du magasin de certificats SSL (PKCS).

Étape 1 : Configuration d'Oracle Database et du module d'écoute pour prendre en charge TCPS, voir Configuration de l'authentification de sécurité de la couche de transport.

Étape 2 : Importez KeyStore/TrustStore dans l'agent de gestion et mettez à jour ses autorisations.

- Identifier et exporter l'emplacement du portefeuille Oracle Database en fonction du type KeyStore utilisé (PKCS ou JKS).

PKCS

export WALLET_LOCATION=<database_wallet_location>/dbwalletsJKS

export WALLET_LOCATION=<database_wallet_location>/jkswallets - Copiez le portefeuille dans un répertoire sécurisé et lisible sur l'hôte de l'agent.

cp -r $WALLET_LOCATION <secure_readable_dir>/ - Mettez à jour l'autorisation de portefeuille.

Sur le service de calcul pour OCI

PKCS

sudo chown -R oracle-cloud-agent:oracle-cloud-agent <secure_readable_dir>/dbwalletsJKS

sudo chown -R oracle-cloud-agent:oracle-cloud-agent <secure_readable_dir>/jkswalletsCalcul sur place :

PKCS

sudo chown -R mgmt_agent:mgmt_agent <secure_readable_dir>/dbwalletsJKS

sudo chown -R mgmt_agent:mgmt_agent <secure_readable_dir>/jkswallets

Étape 3 : Créer une clé secrète OCI.

Pour commencer à créer une clé secrète, voir Gestion des clés secrètes.

Exemples de clé secrète :

PKCS

{

"sslTrustStoreType": "PKCS12",

"sslTrustStoreLocation": "/<secure_readable_dir>/dbwallets/cwallets/ewallet.p12",

"sslTrustStorePassword": "<truststore_password>",

"sslKeyStoreType": "PKCS12",

"sslKeyStoreLocation": "/<secure_readable_dir>/dbwallets/swallets/ewallet.p12",

"sslKeyStorePassword": "<truststore_password>",

"sslServerCertDn": "C=US,O=MyCorp,CN=sslclient"

}

JKS

{

"sslTrustStoreType": "JKS",

"sslTrustStoreLocation": "/<secure_readable_dir>/jkswallets/truststore.jks",

"sslTrustStorePassword": "<truststore_password>",

"sslKeyStoreType": "JKS",

"sslKeyStoreLocation": "/<secure_readable_dir>/jkswallets/keystore.jks",

"sslKeyStorePassword": "<truststore_password>",

"sslServerCertDn": "C=US,O=MyCorp,CN=sslclient"

}

Étape 4 : Valider les politiques

En plus de la création d'une clé secrète, le groupe d'administrateurs Surveillance de pile doit être autorisé à lire la chambre forte où la clé secrète est conservée. Voir Créer les politiques requises pour plus d'informations sur l'octroi d'une autorisation de lecture sur une famille de clés secrètes dans un compartiment spécifié.

Si votre base de données Oracle Database utilise d'anciennes versions de mot de passe

Pour les bases de données configurées pour utiliser une version de mot de passe inférieure à 12 (SQLNET.ALLOWED_LOGON_VERSION < 12 ), telles que certaines bases de données E-Business Suite, suivez ces étapes supplémentaires pour configurer l'agent de gestion pour qu'il communique avec la base de données à l'aide d'anciennes versions de mot de passe en définissant une valeur SQLNET.ALLOWED_LOGON_VERSION appropriée dans la configuration de l'agent.

Ces instructions s'appliquent à l'agent exécuté sur place :

- Modifiez ce fichier

/opt/oracle/mgmt_agent/agent_inst/config/emd.propertiespour ajouter la propriété :dbaas.ALLOWED_LOGON_VERSION = 8Les valeurs peuvent être 8 / 10 / 11 /12 / 12a en fonction de la version de connexion autorisée dont vous avez besoin.

- Redémarrer l'agent.

sudo systemctl restart mgmt_agent

Ces instructions s'appliquent à l'agent exécuté sur le service de calcul OCI :

- Modifiez le fichier

/var/lib/oracle-cloud-agent/plugins/oci-managementagent/polaris/agent_inst/config/emd.propertiespour ajouter cette propriété :dbaas.ALLOWED_LOGON_VERSION = 8Les valeurs peuvent être 8 / 10 / 11 /12 / 12a en fonction de la version de connexion autorisée dont vous avez besoin.

- Redémarrer l'agent.

sudo systemctl restart oracle-cloud-agent

Instructions relatives à la détection d'Oracle Database

- Le système de base de données, y compris ses composants (module d'écoute, ASM, etc.), est détecté dans le cadre d'un repérage d'Oracle Database.

- La détection et la surveillance des systèmes de base de données ne sont prises en charge que dans les environnements LINUX.

Détection d'un système de base de données si Oracle Database a déjà été détecté

- Détection d'interface utilisateur pour le premier système de base de données de la grappe :

Dans la page Détection des ressources, terminez la détection d'Oracle Database vide.

Pour plus d'informations sur les entrées de détection d'interface utilisateur, voir le tableau Entrée de détection d'interface utilisateur.

-

Détection de l'interface de ligne de commande pour les ressources restantes du système de base de données :

Note

Pour une base de données Oracle Database qui a déjà été détectée, effectuez les étapes suivantes pour détecter le système de base de données connexe.- Naviguez jusqu'à l'onglet Configuration dans la nouvelle page d'accueil Oracle Database. Copiez les champs suivants de la table Propriétés générales OCI dans un bloc-notes :

Nom de la propriété Nom de variable d'interface de ligne de commande Notes OCID <Database_Resource_OCID> compartmentId <Compartment_OCID> managementAgentId <Additional_Agent#_OCID> Il s'agit de l'OCID de l'agent utilisé lors de la détection de l'interface de ligne de commande. - Copiez le nom de la ressource Oracle Database en haut de la page d'accueil d' Surveillance de pile Oracle Database.

- Obtenez l'OCID de l'agent de gestion des autres noeuds de la grappe :

-

Naviguez jusqu'à Observabilité et gestion, allez à Agents de gestion et cliquez sur Agents.

- Pour chaque agent supplémentaire dans la grappe du système de base de données, sélectionnez le menu d'actions.

- Sélectionnez Copier l'OCID vers le presse-papiers.

OCID de l'agent : Nom de variable d'interface de ligne de commande 1er noeud supplémentaire dans la grappe <Additional_Agent1_OCID> 2e noeud supplémentaire dans la grappe (etc) <Additional_Agent2_OCID>

-

- Mettez à jour

JSON_INPUT_FILEavec les valeurs obtenues et utilisez la syntaxe suivante pour détecter un système Oracle DB :oci stack-monitoring discovery-job create --compartment-id "<Compartment_ID>" --from-json file://<JSON_INPUT_FILE>

Pour plus d'informations sur les entrées de détection d'interface de ligne de commande, voir le tableau Entrée de détection d'interface de ligne de commande.

Voici des exemples de données utiles JSON pour détecter les ressources de système de base de données restantes :

{ "discoveryType": "REFRESH", "discoveryClient": "APPMGMT", "compartmentId": "<COMPARTMENT_OCID>", "discoveryDetails": { "agentId": "<OCID of the Management agent>", "resourceType": "ORACLE_DATABASE", "resourceName": "<Resource name to display in Stackmonitoring UI>", "properties": { "propertiesMap": { "resource_id":"<DATABASE_OCID>", "asm_host":"<ASM HOSTNAME>", "asm_service_name":"+ASM", "is_asm_discovery":"true", "asm_port":"1521", "additional_agent_1":"ADDITIONAL_AGENT1_OCID", "additional_agent_2":"ADDITIONAL_AGENT2_OCID" } }, "credentials": { "items": [ { "credentialName" : "QVNNUGFzc3dvcmRJblZhdWx0", "credentialType" : "U1NMX1NFQ1JFVF9JRA==", "properties": { "propertiesMap": { "ASMUserName": "<ASM user name in base64 encoded format>", "PasswordSecretId": "<Encoded ASM user secret ocid in BASE64 encoded format>", "ASMRole":"<ASM user role in base64 encoded format>" } } } ] } } } - Naviguez jusqu'à l'onglet Configuration dans la nouvelle page d'accueil Oracle Database. Copiez les champs suivants de la table Propriétés générales OCI dans un bloc-notes :

Pour plus d'informations sur l'actualisation du système Oracle DB, voir Actualisation des composants du système Oracle Database.

Oracle Database

Détectez une base de données Oracle Database incluant un système de base de données à l'aide de l'interface utilisateur : Dans la page Détection de ressources, remplissez l'interface utilisateur vide pour détecter une base de données Oracle Database incluant le système de base de données et ses composants.

Pour inclure plusieurs agents lors de la détection d'un système de base de données pour RAC à plusieurs noeuds, procédez comme suit :

Entrée de détection

-

Entrée de détection d'interface utilisateur

Champ d'entrée Description Nom de ressource Nom de la base de données Nom d'hôte DNS ou nom SCAN Système de noms de domaine (DNS) ou nom d'accès client unique (SCAN) pour la base de données Port Port utilisé par la base de données externe à Oracle Cloud Infrastructure pour ses connexions Nom du service Nom de service pour la base de données externe à Oracle Cloud Infrastructure qui sera utilisé par la connexion Protocole Protocole utilisé pour Oracle Database. Sélectionner un protocole TCP ou TCPS Clé secrète du mot de passe de l'utilisateur de la base de données dans le compartiment <compartment_name> Sélectionnez dans la liste déroulante la clé secrète qui contient le mot de passe de l'utilisateur de base de données. Ce champ ne s'affiche que si TCPS est sélectionné dans le champ Protocole. Voir ci-dessous. Agents de gestion Agents de gestion surveillant l'hôte sur lequel la base de données est installée Note

Pour les systèmes de base de données qui couvrent plusieurs hôtes, sélectionnez tous les agents de gestion déployés sur tous les hôtes du système de base de données.Données d'identification de la base de données pour la surveillance

. - Nom d'utilisateur

Nom d'utilisateur des données d'identification pour la surveillance d'Oracle Database - Mot de passe

Mot de passe au format encodé en base 64 des données d'identification de surveillance d'Oracle Database - Rôle

Rôle de base de données dans le format codé en base 64, de l'utilisateur pour la surveillance de base de données (Normal ou SYSDBA) Informations sur ASM Agent de gestion Agent de gestion surveillant l'hôte sur lequel la base de données est installée. Pour détecter le cluster et le processus d'écoute, l'agent doit être installé sur l'hôte de la base de données. Gestion automatique du stockage Activer ou désactiver. Activé par défaut. Nom d'hôte DNS ou nom SCAN Nom dns ou nom SCAN par défaut de l'instance ASM. Port Port utilisé par ASM. Valeur par défaut : 1521 Nom du service Nom du service ASM Données d'identification ASM pour la surveillance Nom d'utilisateur Nom d'utilisateur ASM au format codé en base 64 Clé secrète du mot de passe de l'utilisateur ASM dans le compartiment courant Clé secrète du mot de passe dans le format encodé de base 64, comme défini dans le service de chambre forte OCI Rôle Rôle dans le format codé de base 64. SYSMAN par défaut. Valeurs possibles : SYSASM, SYSDBA, SYSOPER Découvrir dans Surveillance de pile et Log Analytics (re recommandé) Les résultats de la détection seront envoyés à la surveillance de pile et à Log Analytics. Surveillance de pile uniquement Les résultats de la détection seront envoyés au service de surveillance de pile uniquement. Log Analytics uniquement Les résultats de la détection ne seront envoyés qu'à Log Analytics. Licence Enterprise Edition Une licence Enterprise Edition sera affectée à la ressource. Edition standard Une licence Standard Edition sera affectée à la ressource. Marqueurs (sous Afficher les options avancées) Des marqueurs à structure libre et définis peuvent être appliqués aux ressources de surveillance de pile lors de la détection. Pour utiliser des marqueurs définis, créez d'abord les espaces de noms de marqueur, reportez-vous à . Reportez-vous à Marqueurs et concepts d'espace de noms de marqueur pour plus de détails sur la création et la gestion des espaces de noms de marqueur pour les marqueurs définis. Lors de la détection d'une ressource, tout marqueur affecté sera appliqué à toutes les ressources détectées. Pour plus d'informations sur les préalables et la propagation des marqueurs, voir Gestion des marqueurs.

Espace de noms de marqueur

Sélectionnez "Aucun" pour ajouter un marqueur à structure libre. Sélectionnez un espace de noms pour l'ajout d'un marqueur défini dans l'espace de noms. Si vous êtes autorisé à créer une ressource, vous disposez également des autorisations nécessaires pour appliquer des marqueurs à structure libre à cette ressource. Pour appliquer un marqueur défini, vous devez être autorisé à utiliser l'espace de noms de marqueur. Pour plus d'informations sur le marquage, voir Marqueurs de ressource. Si vous ne savez pas si vous devez appliquer des marqueurs, ignorez cette option (vous pourrez appliquer des marqueurs plus tard) ou demandez à l'administrateur.

Clé de marqueur

Spécifiez le nom que vous utilisez pour référencer le marqueur.

Valeur du marqueur

Indiquez la valeur du marqueur. Pour plus de détails sur la clé de marqueur et la valeur de marqueur, voir Aperçu du marquage.

-

Entrée de détection d'interface de ligne de commande

Variable d'entrée de l'interface de ligne de commande Description <Additional_Agent1_OCID> 1er noeud supplémentaire dans la grappe <Additional_Agent2_OCID> (etc) 2e noeud supplémentaire dans le cluster (suite pour chaque noeud supplémentaire dans le cluster) Agent_OCID Agent de l'OCID de détection initiale Compartment_OCID OCID du compartiment dans lequel le système Oracle Database sera surveillé

Base de données enfichable

Préalables :

-

L'agent de gestion est requis pour la détection. Pour plus d'informations, voir Étape 3 : Installer les agents de gestion.

- Avant de détecter une base de données enfichable, vous devez d'abord la détecter.

Dans la page Détection des ressources, remplissez l'interface utilisateur vide pour détecter la base de données enfichable.

| Champ d'entrée | Description |

|---|---|

| Nom de ressource | Nom de la base de données. |

| Sélectionner la base de données conteneur | Base de données conteneur qui contient la base de données enfichable. |

| Nom d'hôte DNS ou nom SCAN | Système de noms de domaine (DNS) ou nom d'accès client unique (SCAN) pour la base de données. |

| Port | Port utilisé par la base de données externe à Oracle Cloud Infrastructure pour ses connexions. |

| Nom du service | Nom de service pour la base de données externe à Oracle Cloud Infrastructure qui sera utilisé par la connexion. |

| Protocole | Protocole utilisé pour Oracle Database. Sélectionnez le protocole TCP ou TCPS. |

| Clé secrète du mot de passe de l'utilisateur de la base de données dans le compartiment <compartment_name> | Sélectionnez dans la liste déroulante la clé secrète qui contient le mot de passe de l'utilisateur de base de données. Ce champ ne s'affiche que si TCPS est sélectionné dans le champ Protocole. Voir ci-dessous. |

| Agent de gestion | Agent de gestion surveillant l'hôte sur lequel la base de données est installée. |

|

Données d'identification de la base de données pour la surveillance |

. |

|

Nom d'utilisateur des données d'identification pour la surveillance d'Oracle Database. |

|

Mot de passe des données d'identification pour la surveillance d'Oracle Database. |

|

Rôle de base de données de l'utilisateur pour la surveillance de base de données (Normal ou SYSDBA). |

| Découvrir dans | |

| Surveillance de pile et Log Analytics (re recommandé) | Les résultats de la détection seront envoyés à la surveillance de pile et à Log Analytics. |

| Surveillance de pile uniquement | Les résultats de la détection seront envoyés au service de surveillance de pile uniquement. |

| Log Analytics uniquement | Les résultats de la détection ne seront envoyés qu'à Log Analytics. |

| Licence | |

| Enterprise Edition | Une licence Enterprise Edition sera affectée à la ressource. |

| Edition standard | Une licence Standard Edition sera affectée à la ressource. |

| Marqueurs (sous Afficher les options avancées) |

Des marqueurs à structure libre et définis peuvent être appliqués aux ressources de surveillance de pile lors de la détection. Pour utiliser des marqueurs définis, créez d'abord les espaces de noms de marqueur, reportez-vous à . Reportez-vous à Marqueurs et concepts d'espace de noms de marqueur pour plus de détails sur la création et la gestion des espaces de noms de marqueur pour les marqueurs définis. Lors de la détection d'une ressource, tout marqueur affecté sera appliqué à toutes les ressources détectées. Pour plus d'informations sur les préalables et la propagation des marqueurs, voir Gestion des marqueurs. |

|

Espace de noms de marqueur |

Sélectionnez "Aucun" pour ajouter un marqueur à structure libre. Sélectionnez un espace de noms pour l'ajout d'un marqueur défini dans l'espace de noms. Si vous êtes autorisé à créer une ressource, vous disposez également des autorisations nécessaires pour appliquer des marqueurs à structure libre à cette ressource. Pour appliquer un marqueur défini, vous devez être autorisé à utiliser l'espace de noms de marqueur. Pour plus d'informations sur le marquage, voir Marqueurs de ressource. Si vous ne savez pas si vous devez appliquer des marqueurs, ignorez cette option (vous pourrez appliquer des marqueurs plus tard) ou demandez à l'administrateur. |

|

Clé de marqueur |

Spécifiez le nom que vous utilisez pour référencer le marqueur. |

|

Valeur du marqueur |

Indiquez la valeur du marqueur. Pour plus de détails sur la clé de marqueur et la valeur de marqueur, voir Aperçu du marquage. |

Domaine Oracle WebLogic

La surveillance de pile prend en charge la détection et la surveillance des serveurs et des grappes WebLogic statiques et dynamiques. Une propriété de configuration de la page d'accueil des ressources indique si la ressource est statique ou dynamique.

Lors de la détection de WebLogic, Oracle Access Manager (OAM), Oracle Identity Manager (OIM), Oracle HTTP Server (OHS), Oracle Service-Oriented Architecture (SOA), Oracle Service Bus (OSB) et Oracle Weblogic Node Manager sont également détectés automatiquement. Si votre domaine WebLogic a déjà été détecté, utilisez les étapes sous Actualisation du domaine Weblogic pour détecter OAM, OIM, OHS, SOA, OSB et le gestionnaire de noeuds Oracle Weblogic.

Le gestionnaire de noeuds Oracle Weblogic est utilisé pour gérer, en particulier pour démarrer, le serveur WebLogic à partir de la console d'administration, accessible à distance.

Préalables

Pour détecter tout type de ressource autre que la conformité aux préalables, un agent de gestion actif est requis pour la détection. Reportez-vous à la section Installer les agents de gestion pour une installation sur place et à la section Déployer des agents de gestion sur des instances de calcul pour le déploiement d'instances OCI.

-

Pour OSB, assurez-vous que la surveillance est activée pour le bus de services.

- Connectez-vous au contrôle FMW :

http:/<host>:<port>/em - Dans la page d'accueil Service-bus, allez à l'onglet Opérations.

- Cochez la case Surveillance.

- Connectez-vous au contrôle FMW :

-

Pour la détection SOA, l'utilisateur WebLogic doit disposer des privilèges

Administrator. - Pour le gestionnaire de noeuds Oracle WebLogic, pour assurer le calcul de la mesure

MonitoringStatuspour la ressource du gestionnaire de noeuds Oracle WebLogic, réglezlistenAddressà Toutes les adresses locales, à une adresse IP valide ou à un nom DNS résolvable. Ne réglez pas la propriétélistenAddressàlocalhostounull. SilistenAddressdoit être réglé àlocalhost, assurez-vous qu'un agent de gestion local est utilisé pour la détection afin de calculer le statut avec précision.

Si vous n'utilisez pas SSL, les préalables suivants ne s'appliquent pas.

Si vous avez activé Oracle WebLogic Server avec SSL, exportez le certificat à partir de son magasin de clés et importez-le dans l'agent de gestion KeyStore. Pour plus d'informations sur la configuration de SSL dans le serveur WebLogic, voir Configuration de SSL.

Importer TrustStore dans l'agent de gestion

-

Désignez un sous-répertoire persistant dans le système de fichiers de l'agent de gestion pour contenir les magasins de certificats et les magasins de clés Stack Monitoring. Exportez le certificat du magasin de clés SSL JMX de l'instance WLS vers le magasin de certificats SSL de surveillance de pile. Par exemple, sur un hôte UNIX :

keytool -exportcert -alias <alias of WLS SSL key> -file <Exported Cert Name> -keystore <path to the WLS SSL Keystore>.keystore -storepass <WLS SSL Keystore password> -rfc -

Importez le magasin de clés SSL JMX de l'instance WLS vers le magasin de certificats SSL de surveillance de pile dans le système de fichiers de l'agent de gestion :

keytool -importcert -noprompt -alias <alias agent's truststore key> -file <Exported Cert Name>.cer -keystore AgentTrust.jks -storepass <Agent truststore password, default is "welcome"> -

Copiez le fichier du magasin de certificats SSL de surveillance de pile et mettez à jour ses autorisations.

Identifiez l'emplacement sécurisé lisible de l'agent de gestion sur l'hôte de l'agent.

cp <path_to_truststore_file/AgentTrust.jks <secure_readable_dir>/Sur le service de calcul pour OCI :

sudo chown oracle-cloud-agent:oracle-cloud-agent <secure_readable_dir>/AgentTrust.jksService de calcul sur place :

sudo chown mgmt_agent:mgmt_agent <secure_readable_dir>/AgentTrust.jks - Utilisez le chemin complet du magasin de certificats SSL, par exemple

<secure_readable_dir>/AgentTrust.jksdans le "chemin TrustStore" de la détection de ressources si le domaine WebLogic contient T3S et "JKS" comme "type de magasin de certificats SSL".

Configurer MBeans sur les serveurs Oracle WebLogic

Pour collecter les mesures de performance de la JVM à partir de la plate-forme MBeans, MBeans doit être rendu accessible au moyen de MBeanServer au moment de l'exécution. Activez MBeans en vous connectant à Oracle WebLogic Server et vérifiez l'activation en exécutant le script WLST :

- Activer MBeans sur les serveurs Oracle WebLogic

Activez MBeans en accédant à chaque serveur Oracle WebLogic Server en vous y connectant ou à partir de la console WebLogic comme suit :

- Connectez-vous à Oracle WebLogic Server :

Suivez les actions de l'utilisateur dans la rétrogradation de la session de l'outil de script WebLogic sous Activation de la plate-forme MBeans sur les versions WebLogic Server 9.x à 10.3.2 dans le guide de gestion de l'intergiciel Enterprise Manager Cloud Control.

- Accédez à la console WebLogic :

Naviguez jusqu'à la page Domaine > Configuration > Général > Options Avancé. Cochez la case Serveur de plate-forme MBean utilisé.

Si MBeans n'est pas enregistré après avoir suivi les étapes ci-dessus, démarrez les serveurs Oracle WebLogic avec la propriété système suivante :

-Djavax.management.builder.initial=weblogic.management.jmx.mbeanserver.WLSMBeanServerBuilder - Connectez-vous à Oracle WebLogic Server :

- Vérifier l'activation de MBeans

Pour vérifier si MBeans est activé, exécutez le script WLST disponible à l'adresse Utilisation du serveur Platform MBean dans Fusion Middleware Developing Custom Management Utilities With JMX for Oracle WebLogic Server. Le script WLST montre comment utiliser la plate-forme MXBeans pour surveiller les ressources d'un domaine Oracle WebLogic Server en cours d'exécution.

Assurez-vous que MBeans est enregistré sous

java.lang.

Assurer la connectivité entre l'agent de gestion et tous les serveurs dans WebLogic

Lors de la détection, l'agent de surveillance de pile communique avec AdminServer pour détecter la topologie du domaine. La surveillance post-détection est effectuée en communiquant directement avec les serveurs gérés. Pour ce faire, vérifiez les points suivants :

- L'agent de gestion peut communiquer avec tous les serveurs gérés du domaine.

- L'hôte et les ports des serveurs gérés sont accessibles à l'agent.

- Si des filtres sont configurés pour bloquer le trafic entrant sur les serveurs gérés, ajustez les filtres pour que l'agent communique avec les serveurs gérés.

WebLogic Résultats de la découverte propre à un scénario

-

Le domaine WebLogic comporte deux serveurs et l'un d'entre eux est arrêté.

Résultat de la détection : Le domaine WebLogic est détecté avec un seul serveur qui est en cours d'exécution, en ignorant celui qui n'est pas en cours d'exécution.

-

Un domaine WebLogic comporte une grappe avec deux serveurs et l'un d'entre eux est arrêté.

Résultat de la détection : La grappe WebLogic sera détectée avec un seul serveur qui est en cours d'exécution.

-

Un domaine WebLogic comporte une grappe qui ne contient qu'un seul serveur qui n'est pas en cours d'exécution.

Résultat de détection : Ni la grappe ni le serveur ne seront détectés

WebLogic Entrée de détection

| Champ d'entrée | Description |

|---|---|

| Nom de ressource | Nom du domaine WebLogic. |

| Hôte du serveur d'administration | Nom d'hôte complet où le serveur d'administration WebLogic est installé. |

| Port du serveur d'administration | Port utilisé pour le serveur d'administration WebLogic (Console). |

| Protocole | Protocole utilisé pour le serveur WebLogic. Les valeurs possibles sont t3 et t3s. Si vous sélectionnez t3s, les champs TrustStore Path et TrustStore Type s'affichent sous WebLogic User for Monitoring. |

| Agent de gestion | Agent de gestion installé sur l'hôte où le serveur d'administration WebLogic est installé. |

|

WebLogic Utilisateur pour la surveillance |

. |

|

Nom d'utilisateur du serveur WebLogic.

|

|

WebLogic Mot de passe de l'utilisateur du serveur. |

|

Chemin d'accès complet - dans le système de fichiers de l'agent de gestion - du fichier du magasin de certificats utilisé pour stocker les certificats des serveurs approuvés. |

|

Type de TrustStore utilisé pour la gestion des certificats de l'autorité de certification lors de l'établissement d'une connexion SSL. Spécifiez : JKS ou PKCS12. Si le type TrustStore n'est pas spécifié, le type TrustStore par défaut, JKS, est utilisé. |

| Découvrir dans | |

| Surveillance de pile et Log Analytics (re recommandé) | Les résultats de la détection seront envoyés à la surveillance de pile et à Log Analytics. |

| Surveillance de pile uniquement | Les résultats de la détection seront envoyés au service de surveillance de pile uniquement. |

| Log Analytics uniquement | Les résultats de la détection ne seront envoyés qu'à Log Analytics. |

| Licence | |

| Enterprise Edition | Une licence Enterprise Edition sera affectée à la ressource. |

| Edition standard | Une licence Standard Edition sera affectée à la ressource. |

| Marqueurs (sous Afficher les options avancées) |

Des marqueurs à structure libre et définis peuvent être appliqués aux ressources de surveillance de pile lors de la détection. Pour utiliser des marqueurs définis, créez d'abord les espaces de noms de marqueur, reportez-vous à . Reportez-vous à Marqueurs et concepts d'espace de noms de marqueur pour plus de détails sur la création et la gestion des espaces de noms de marqueur pour les marqueurs définis. Lors de la détection d'une ressource, tout marqueur affecté sera appliqué à toutes les ressources détectées. Pour plus d'informations sur les préalables et la propagation des marqueurs, voir Gestion des marqueurs. |

|

Espace de noms de marqueur |

Sélectionnez "Aucun" pour ajouter un marqueur à structure libre. Sélectionnez un espace de noms pour l'ajout d'un marqueur défini dans l'espace de noms. Si vous êtes autorisé à créer une ressource, vous disposez également des autorisations nécessaires pour appliquer des marqueurs à structure libre à cette ressource. Pour appliquer un marqueur défini, vous devez être autorisé à utiliser l'espace de noms de marqueur. Pour plus d'informations sur le marquage, voir Marqueurs de ressource. Si vous ne savez pas si vous devez appliquer des marqueurs, ignorez cette option (vous pourrez appliquer des marqueurs plus tard) ou demandez à l'administrateur. |

|

Clé de marqueur |

Spécifiez le nom que vous utilisez pour référencer le marqueur. |

|

Valeur du marqueur |

Indiquez la valeur du marqueur. Pour plus de détails sur la clé de marqueur et la valeur de marqueur, voir Aperçu du marquage. |

E-Business Suite

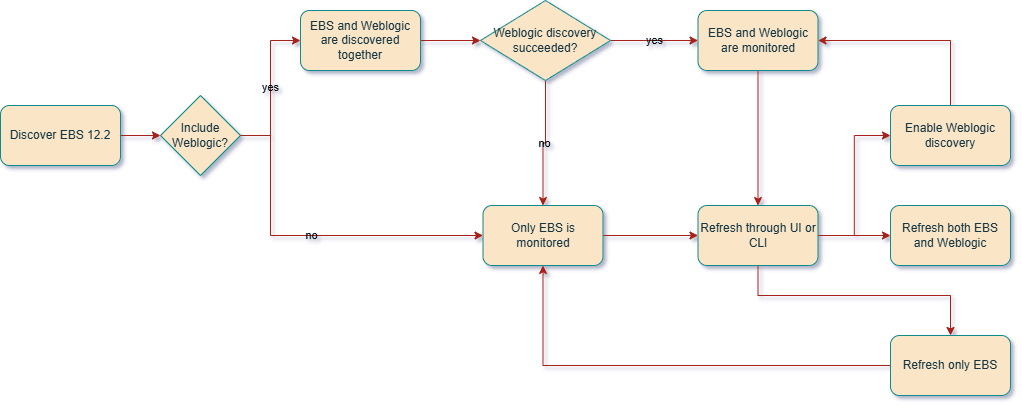

Lors de la détection de l'application E-Business Suite version 12.2, la détection de domaine Weblogic est facultative.

Si Weblogic est inclus dans la détection et qu'elle échoue, le statut de la tâche de détection est Partiellement réussi et seules les ressources EBS sont surveillées. Si Weblogic n'est pas inclus dans la détection, il peut être détecté plus tard au moyen d'une opération d'actualisation à partir de la page d'accueil des ressources d'instance EBS.

Les options de surveillance pour la détection flexible d'EBS 12.2 sont disponibles comme suit :

Dans les environnements EBS comportant plus d'un noeud, seul le module d'écoute d'application du noeud où l'agent est installé est surveillé.

Pour plus d'informations, voir Actualisation EBS.

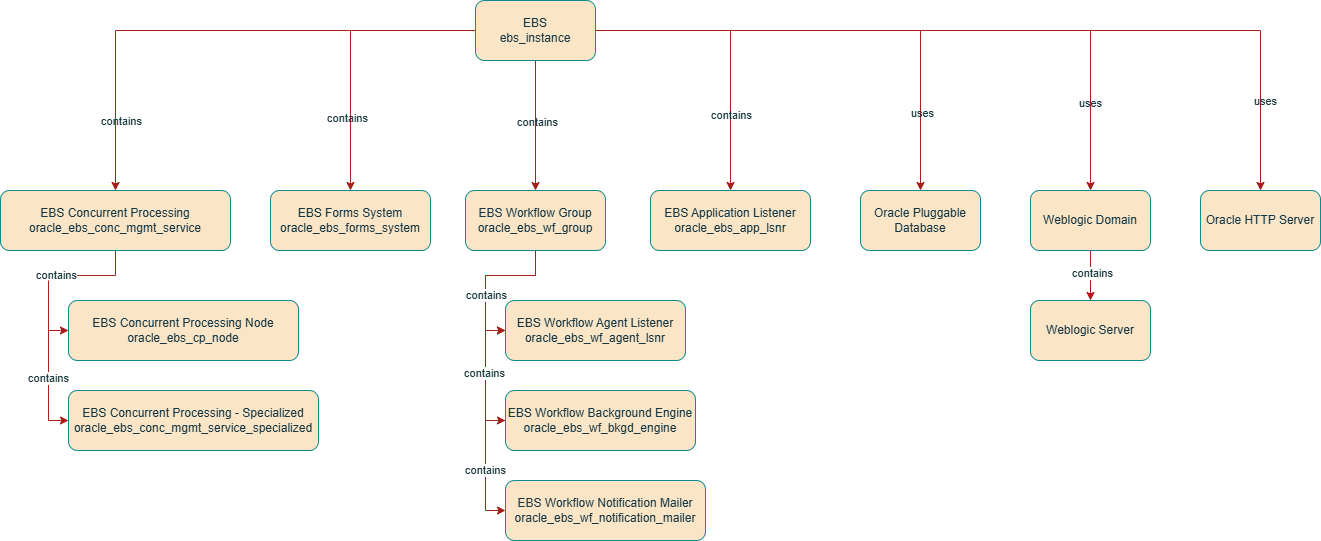

Topologie EBS

Lorsqu'une instance E-Business Suite est détectée, les ressources EBS et WebLogic sont détectées. La détection d'OHS et de base de données doit être effectuée séparément.

Pour surveiller Oracle HTTP Server colocalisé dans EBS, reportez-vous à la section "Détection OHS". Une fois que le service OHS est découvert indépendamment, une association peut être créée entre la ressource EBS et la ressource OHS.

Pour surveiller la base de données EBS, si la base de données est détectée en premier, puis EBS est détectée plus tard, l'association de type utilisations sera automatiquement créée entre la ressource EBS et la ressource de base de données à la fin de la détection EBS. Ici, la ressource EBS fait référence à un type de ressource de surveillance de pile ebs_instance et la ressource de base de données fait référence au type de ressource de surveillance de pile oci_oracle_db ou oci_oracle_pdb.

Si EBS est détecté avant la découverte de la base de données, la topologie peut être mise à jour de deux façons.

- Créer une association entre l'instance EBS et les ressources de base de données

- Actualisation de la topologie EBS

Créer des associations :

Les ressources EBS composites ne peuvent pas être associées directement à un hôte. Toutefois, les ressources enfants EBS peuvent être associées comme suit :

- Hôte du répartiteur EBS utilise

- Hôte de noeud EBS CP utilise

Voici la syntaxe de commande de l'interface de ligne de commande OCI pour créer une association entre deux ressources.

oci stack-monitoring resource associate --association-type uses --compartment-id "<Compartment_OCID>" --source-resource-id "<Resource_OCID>" --destination-resource-id "<Database_Resource_OCID>"Exemple :

oci stack-monitoring resource associate --association-type uses --<Compartment_OCID>

ocid1.compartment.oc1..unique_ID --<Source_Resource_OCID>

ocid1.stackmonitoringresource.oc1.iad.unique_ID --<Destination_Resource_OCID>

ocid1.stackmonitoringresource.oc1.iad.unique_IDDans le cas d'EBS, la commande ci-dessus peut être utilisée pour créer une association entre EBS et les ressources de base de données en spécifiant <Source_Resource_OCID> comme ID ressource EBS et <Destination_Resource_OCID> comme ID ressource de base de données.

Une détection EBS, associée à ses ressources sous-jacentes, est représentée dans la surveillance de pile comme indiqué dans le diagramme suivant :

Préalables

Pour détecter tout type de ressource autre que la conformité aux préalables, un agent de gestion actif est requis pour la détection. Reportez-vous à la section Installer les agents de gestion pour une installation sur place et à la section Déployer des agents de gestion sur des instances de calcul pour le déploiement d'instances OCI.

- Configurer MBeans sur les serveurs Oracle WebLogic

- Vérifier la collecte des données des sessions de formulaire

- Configurer DNS dans un environnement Oracle E-Business Suite

- Ajoutez la base de données utilisée par l'application E-Business Suite.

Si vous ne l'avez pas encore fait, ajoutez la base de données qui sera utilisée pour l'application E-Business Suite. Reportez-vous à Oracle Database (Détection)

- Autorisations d'agent pour la surveillance du module d'écoute d'application

- Exigences relatives à la surveillance de base de données E-Business Suite pour la surveillance de pile

Vérifier la collecte des données des sessions de formulaire

Vérifiez la collecte des données des sessions Forms pour les afficher ultérieurement dans les mesures de ressources du système Forms en effectuant la tâche suivante. Cela s'ajoute aux étapes effectuées dans le domaine Oracle WebLogic (Configurer MBeans sur des serveurs Oracle WebLogic). Si cette étape n'est pas configurée, certaines mesures Forms System ne seront pas collectées.

Lorsque vous ouvrez une session dans Oracle E-Business Suite, le système crée une session utilisateur dans la base de données identifiée par un ID session unique (IDS) à l'aide des données d'identification du schéma APPS. Chaque session de base de données est associée à un utilisateur d'application Oracle E-Business Suite. Cela permet de lier la session de base de données à l'utilisateur de l'application à des fins de dépannage. A l'aide d'une session Forms, vous pouvez déterminer comment l'utilisateur Oracle E-Business Suite a ouvert une session de base de données.

- Connectez-vous à Oracle E-Business Suite.

- Dans l'interface utilisateur, naviguez jusqu'à Administrateur de système, cliquez sur Profil, puis sur Système.

- Assurez-vous que la valeur de Connexion : Niveau de vérification est réglée à FORM. Définissez cela au niveau du site.

- Assurez-vous que la valeur de AuditTrail : Activer est réglée à Oui.

Enregistrez les modifications.

Configurer DNS dans un environnement Oracle E-Business Suite

Les hôtes Oracle E-Business Suite doivent pouvoir se détecter mutuellement sur le réseau. Par exemple, dans l'environnement UNIX, les serveurs DNS sont configurés dans le fichier /etc/resolv.conf sur chaque hôte.

Pour vérifier que les serveurs DNS sont configurés correctement, exécutez la commande suivante :

nslookup any_publicDomain_hostnameRemplacez <any_publicDomain_hostname> par le nom d'hôte de tout autre hôte de l'environnement EBS autre que localhost.

Voici un exemple de sortie réussie validant que le serveur DNS est correctement configuré :

$ nslookup node02.examplehost.com

Server: 937.486.274.354

Address: 937.486.274.354

Non-authoritative answer:

Name: node02.examplehost.com

Address: 135.756.247.46Autorisations d'agent pour la surveillance du module d'écoute d'application

L'agent doit être installé sur le même hôte qu'EBS pour surveiller le module d'écoute d'application EBS. Dans le cas contraire, la ressource sera toujours affichée sous la forme DOWN.

Assurez-vous que l'utilisateur mgmt_agent ou oracle-cloud-agent, en fonction du type d'agent installé, est inclus dans le groupe Oracle Inventory (généralement, oinstall) pris à partir de /etc/oraInst.loc pour pouvoir exécuter les commandes lsnrctl, srvctl et crsctl.

Utilisez l'instruction suivante pour accorder des privilèges oinstall à l'utilisateur mgmt_agent ou oracle-cloud-agent, en fonction du type d'agent installé :

- Hôte avec Oracle Cloud Agent :

usermod -aG oinstall oracle-cloud-agent - Hôte avec agent autonome :

usermod -aG oinstall mgmt_agent

Le groupe doit disposer de privilèges d'exécution et de lecture sur le répertoire d'installation EBS-APPS.

Exemple d'ajout d'une autorisation d'exécution de groupe au répertoire :

chmod -R g+x+r /u01/install/APPSAprès avoir accordé les privilèges du système d'exploitation, suivez les instructions ci-dessous pour redémarrer l'agent. Utilisez les instructions appropriées pour votre agent et votre système d'exploitation, respectivement :

- Arrêter l'agent

- Pour Oracle Linux 6 :

- Oracle Cloud Agent :

sudo /sbin/initctl stop oracle-cloud-agent - Agent autonome :

sudo /sbin/initctl stop mgmt_agent

- Oracle Cloud Agent :

- Pour Oracle Linux 7

- Oracle Cloud Agent :

sudo systemctl stop oracle-cloud-agent - Agent autonome :

sudo systemctl stop mgmt_agent

- Oracle Cloud Agent :

- Pour Oracle Linux 6 :

- Démarrez l'agent à l'aide de la commande start.

Exigences relatives à la surveillance de base de données E-Business Suite pour la surveillance de pile

La base de données Oracle utilisée pour surveiller la base de données E-Business Suite (EBS) doit être repérée avant de détecter l'application EBS. Si la base de données est détectée en premier, elle sera automatiquement associée à l'application EBS une fois la détection de l'application EBS terminée. Si la détection de l'application EBS est effectuée avant la détection de la base de données, l'association doit être créée manuellement.

La surveillance d'E-Business Suite nécessite des privilèges spécifiques pour accéder au schéma EBS. La configuration diffère selon le type de base de données (base de données non conteneur par rapport à base de données conteneur et base de données enfichable) utilisée comme banque de données EBS. La surveillance de pile prend en charge l'utilisation du propriétaire du schéma EBS, généralement APPS, comme données d'identification de base de données lors de la détection d'EBS. Il est préférable de créer un utilisateur de surveillance avec uniquement les privilèges nécessaires pour surveiller une application EBS. Vous pouvez utiliser le même utilisateur de base de données pour surveiller à la fois la base de données Oracle contenant le schéma EBS et l'application EBS. Les étapes de création d'un utilisateur de surveillance de base de données se trouvent dans Note MOS : 2857604.1.

Autorisations d'accès aux bases de données

Une fois que l'utilisateur de surveillance EBS a déjà été créé avec les privilèges requis, appliquez les autorisations d'application EBS nécessaires à l'utilisateur de surveillance. Les privilèges spécifiques sont définis dans le code ci-dessous, en supposant que le nom du schéma EBS est APPS. Si le nom du schéma est différent dans votre configuration, remplacez APPS par le nom réel du schéma dans le code suivant. Remplacez <your_monitoring_user> par l'utilisateur de surveillance de base de données créé à l'aide de Note MOS : 2857604.1.

GRANT SELECT ON APPS.FND_OAM_CONTEXT_FILES TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_PRODUCT_GROUPS TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CONC_PROG_ONSITE_INFO TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CONCURRENT_PROGRAMS_VL TO <your_monitoring_user>;

GRANT EXECUTE ON APPS.FND_OAM_EM TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CONCURRENT_REQUESTS TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_APPLICATION_VL TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CONCURRENT_QUEUES TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_LOOKUPS TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CONCURRENT_WORKER_REQUESTS TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CONCURRENT_QUEUES_VL TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_OAM_FNDUSER_VL TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_FORM_SESSIONS_V TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CP_SERVICES TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CONCURRENT_PROCESSES TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_SVC_COMPONENTS TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_LOG_MESSAGES TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CONCURRENT_PROGRAMS TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_CONFLICTS_DOMAIN TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_ORACLE_USERID TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_APP_SERVERS TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_NODES TO <your_monitoring_user>;

GRANT SELECT ON APPS.ICX_SESSIONS TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_USER TO <your_monitoring_user>;

GRANT SELECT ON APPS.FND_RESPONSIBILITY TO <your_monitoring_user>;

GRANT EXECUTE ON APPS.FND_PROFILE TO <your_monitoring_user>;

GRANT SELECT ON APPS.WF_DEFERRED TO <your_monitoring_user>;

GRANT SELECT ON APPS.WF_NOTIFICATION_IN TO <your_monitoring_user>;

GRANT SELECT ON APPS.WF_NOTIFICATION_OUT TO <your_monitoring_user>;Ces droits peuvent être appliqués en exécutant ebs_apply_grants.sh (inclus dans les scripts EBS) comme suit :

- Se connecter à l'hôte de la base de données EBS

- Approvisionner l'environnement EBS

- Exécuter le script en tant que :

sh ebs_apply_grants.sh <monitoring user> <SYSTEM_password> <APPS_password>

Exemple :

sh ebs_apply_grants.sh MONCS manager appsSi l'instance EBS est exécutée sur une base de données enfichable (PDB), accordez un privilège supplémentaire à l'utilisateur de surveillance EBS :

GRANT INHERIT PRIVILEGES ON USER <monitoring user> TO APPS;Après avoir appliqué les droits, exécutez ebs_validate_grants.sql (inclus dans EBS Scripts) comme suit pour vérifier qu'ils sont en place :

- Se connecter à l'hôte de la base de données EBS

- Se connecter à la base de données EBS en tant qu'utilisateur de surveillance EBS

- Exécutez le script de validation comme suit :

@ebs_validate_grants.sql

La sortie attendue du script lorsque tous les droits sont en place est la suivante :

TABLE_NAME PRIVILE STATUS

------------------------------ ------- -------

FND_OAM_EM EXECUTE GRANTED

FND_PROFILE EXECUTE GRANTED

FND_APPLICATION_VL SELECT GRANTED

FND_APP_SERVERS SELECT GRANTED

FND_CONCURRENT_PROCESSES SELECT GRANTED

FND_CONCURRENT_PROGRAMS SELECT GRANTED

FND_CONCURRENT_PROGRAMS_VL SELECT GRANTED

FND_CONCURRENT_QUEUES SELECT GRANTED

FND_CONCURRENT_QUEUES_VL SELECT GRANTED

FND_CONCURRENT_REQUESTS SELECT GRANTED

FND_CONCURRENT_WORKER_REQUESTS SELECT GRANTED

TABLE_NAME PRIVILE STATUS

------------------------------ ------- -------

FND_CONC_PROG_ONSITE_INFO SELECT GRANTED

FND_CONFLICTS_DOMAIN SELECT GRANTED

FND_CP_SERVICES SELECT GRANTED

FND_FORM_SESSIONS_V SELECT GRANTED

FND_LOG_MESSAGES SELECT GRANTED

FND_LOOKUPS SELECT GRANTED

FND_NODES SELECT GRANTED

FND_OAM_CONTEXT_FILES SELECT GRANTED

FND_OAM_FNDUSER_VL SELECT GRANTED

FND_ORACLE_USERID SELECT GRANTED

FND_PRODUCT_GROUPS SELECT GRANTED

TABLE_NAME PRIVILE STATUS

------------------------------ ------- -------

FND_RESPONSIBILITY SELECT GRANTED

FND_SVC_COMPONENTS SELECT GRANTED

FND_USER SELECT GRANTED

ICX_SESSIONS SELECT GRANTED

WF_DEFERRED SELECT GRANTED

WF_NOTIFICATION_IN SELECT GRANTED

WF_NOTIFICATION_OUT SELECT GRANTED

INHERIT_PRIVILEGES_STATUS

--------------------------

INHERIT PRIVILEGES GRANTEDSi l'une des subventions est manquante, l'incidence est décrite comme suit :

| Table/Vue | Privilèges | Ressources impliquées | Obligatoire/Facultatif | Incidence si manquante |

|---|---|---|---|---|

| FND_OAM_CONTEXT_FILES | SÉLECTIONNER | Détection | Obligatoire | La détection ne va pas continuer |

| ICX_SESSIONS | SÉLECTIONNER | Instance EBS | Facultatif | La détection continue, mais la collecte des mesures est touchée pour les ressources concernées. |

| FND_USER | SÉLECTIONNER | |||

| FND_RESPONSIBILITY | SÉLECTIONNER | |||

| FND_PROFILE | EXÉCUTER | |||

| FND_APPLICATION_VL | SÉLECTIONNER |

Instance EBS Système d'écrans EBS |

||

| FND_CONCURRENT_REQUESTS | SÉLECTIONNER |

Instance EBS Traitement concurrent EBS Module d'écoute d'agent de flux de travail EBS |

||

| FND_CONCURRENT_PROGRAMS_VL | SÉLECTIONNER | |||

| FND_CONCURRENT_PROGRAMS | SÉLECTIONNER | |||

| FND_CONCURRENT_QUEUES_VL | SÉLECTIONNER |

Traitement concurrent EBS Traitement concurrent EBS - Spécialisé Émetteur d'avis de flux de travail EBS |

||

| FND_NODES | SÉLECTIONNER |

Traitement concurrent EBS Traitement concurrent EBS - Spécialisé |

||

| FND_ORACLE_USERID | SÉLECTIONNER | Traitement concurrent EBS | ||

| FND_CONFLICTS_DOMAIN | SÉLECTIONNER | |||

| FND_OAM_EM | EXÉCUTER | |||

| FND_LOOKUPS | SÉLECTIONNER | |||

| FND_OAM_FNDUSER_VL | SÉLECTIONNER | |||

| FND_CONCURRENT_WORKER_REQUESTS | SÉLECTIONNER |

Traitement concurrent EBS Émetteur d'avis de flux de travail EBS |

||

| FND_FORM_SESSIONS_V | SÉLECTIONNER | Système d'écrans EBS | ||

| WF_DEFERRED | SÉLECTIONNER | Émetteur d'avis de flux de travail EBS | ||

| WF_NOTIFICATION_IN | SÉLECTIONNER | |||

| WF_NOTIFICATION_OUT | SÉLECTIONNER |

Entrée E-Business Discovery

| Champ d'entrée | Description |

|---|---|

| Nom de ressource | Nom de l'instance E-Business Suite. |

| Version | Version d'E-Business Suite (12.1 ou 12.2). Si la version 12.2 est sélectionnée, les régions Serveur WebLogic pour E-Business Suite et WebLogic Données d'identification du serveur d'administration sont affichées. |

| Base de données E-Business Suite | . |

|

Hôte sur lequel la base de données externe est installée |

|

Port utilisé par la base de données pour les connexions à la base de données. |

|

Nom du serveur de la base de données utilisée pour les connexions à la base de données. |

|

Protocole utilisé pour Oracle Database. Sélectionnez le protocole TCP ou TCPS. |

|

Sélectionnez dans la liste déroulante la clé secrète qui contient le mot de passe de l'utilisateur de base de données. Ce champ ne s'affiche que si TCPS est sélectionné dans le champ Protocole. Une configuration correcte pour TCPS se trouve dans la documentation suivante, voir Préalables pour Oracle Database compatibles avec TCPS. |

| Données d'identification de la base de données |

. |

|

Utilisateur de la base de données qui a les privilèges nécessaires sur les vues sous-jacentes (par exemple, APPS).

|

|

Mot de passe de l'utilisateur de la base de données. |

|

Rôle de l'utilisateur de base de données (NORMAL ou SYSDBA) |

| Serveur E-Business Suite WebLogic (E-Business Suite 12.2) | . |

|

Nom de l'hôte sur lequel le serveur d'administration WebLogic est installé. |

|

Port utilisé pour le serveur d'administration WebLogic (Console). |

|

Protocole RMI (Remote Method Invocation) : t3 ou t3s. Si vous sélectionnez t3s, les champs TrustStore Path et TrustStore Type s'affichent sous WebLogic User for Monitoring. |

| WebLogic Données d'identification du serveur d'administration (E-Business Suite 12.2) | . |

|

WebLogic Utilisateur du serveur d'administration.

|

|

WebLogic Mot de passe de l'utilisateur du serveur d'administration. |

|

Chemin d'accès au fichier TrustStore utilisé pour stocker les clés publiques des serveurs approuvés. |

|

Type de TrustStore utilisé pour la gestion des certificats de l'autorité de certification lors de l'établissement d'une connexion SSL. Si le type TrustStore n'est pas spécifié, le type TrustStore par défaut, JKS, est utilisé. |

| Agent de gestion | Agent de gestion surveillant l'hôte sur lequel E-Business Suite est installé. |

| Découvrir dans | |

| Surveillance de pile et Log Analytics (re recommandé) | Les résultats de la détection seront envoyés à la surveillance de pile et à Log Analytics. |

| Surveillance de pile uniquement | Les résultats de la détection seront envoyés au service de surveillance de pile uniquement. |

| Log Analytics uniquement | Les résultats de la détection ne seront envoyés qu'à Log Analytics. |

| Licence | |

| Enterprise Edition | Une licence Enterprise Edition sera affectée à la ressource. |

| Edition standard | Une licence Standard Edition sera affectée à la ressource. |

| Marqueurs (sous Afficher les options avancées) |

Des marqueurs à structure libre et définis peuvent être appliqués aux ressources de surveillance de pile lors de la détection. Pour utiliser des marqueurs définis, créez d'abord les espaces de noms de marqueur, reportez-vous à . Reportez-vous à Marqueurs et concepts d'espace de noms de marqueur pour plus de détails sur la création et la gestion des espaces de noms de marqueur pour les marqueurs définis. Lors de la détection d'une ressource, tout marqueur affecté sera appliqué à toutes les ressources détectées. Pour plus d'informations sur les préalables et la propagation des marqueurs, voir Gestion des marqueurs. |

|

Espace de noms de marqueur |

Sélectionnez "Aucun" pour ajouter un marqueur à structure libre. Sélectionnez un espace de noms pour l'ajout d'un marqueur défini dans l'espace de noms. Si vous êtes autorisé à créer une ressource, vous disposez également des autorisations nécessaires pour appliquer des marqueurs à structure libre à cette ressource. Pour appliquer un marqueur défini, vous devez être autorisé à utiliser l'espace de noms de marqueur. Pour plus d'informations sur le marquage, voir Marqueurs de ressource. Si vous ne savez pas si vous devez appliquer des marqueurs, ignorez cette option (vous pourrez appliquer des marqueurs plus tard) ou demandez à l'administrateur. |

|

Clé de marqueur |

Spécifiez le nom que vous utilisez pour référencer le marqueur. |

|

Valeur du marqueur |

Indiquez la valeur du marqueur. Pour plus de détails sur la clé de marqueur et la valeur de marqueur, voir Aperçu du marquage. |

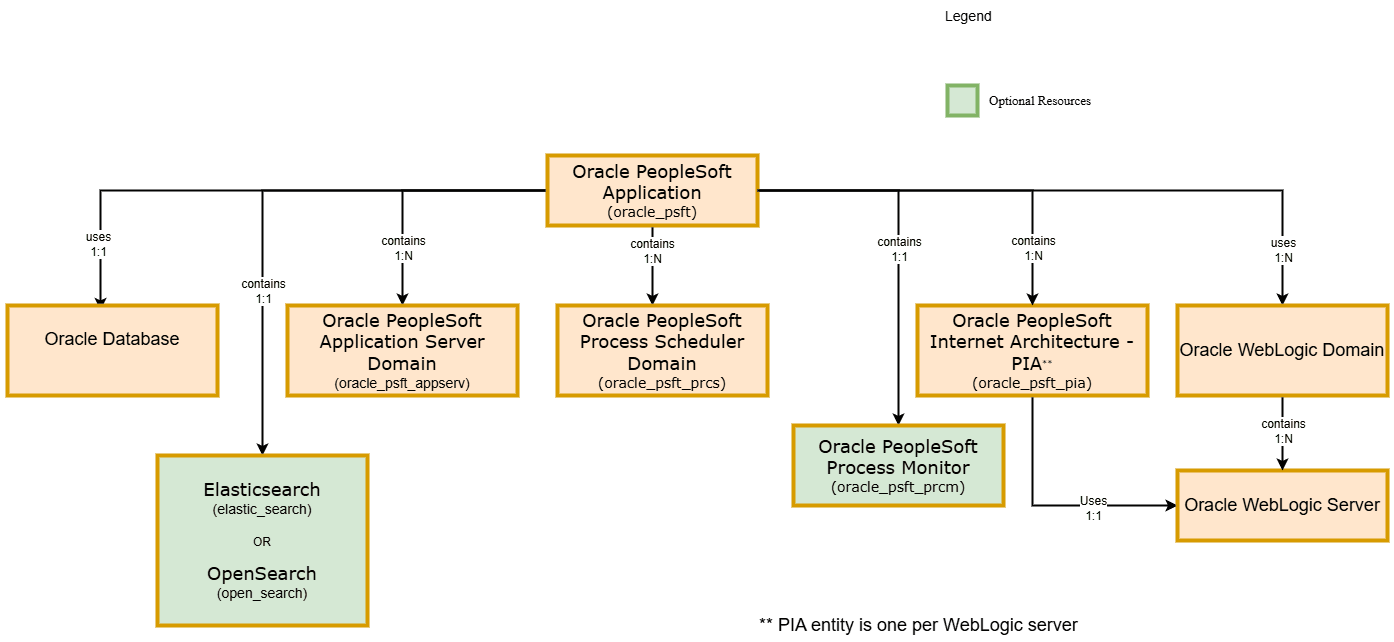

PeopleSoft

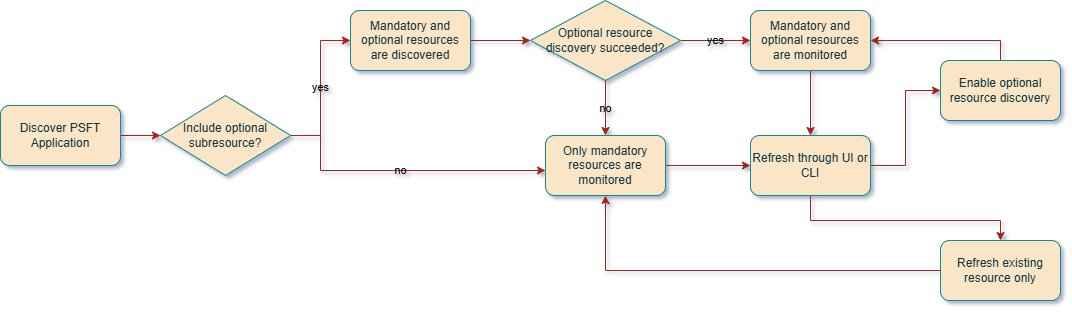

Lors de la détection de l'application PSFT, certaines de ses sous-ressources sont obligatoires pour que la tâche de détection réussisse et d'autres sont facultatives.

Ressources obligatoires : ressources toujours incluses dans la détection et ne pouvant pas être désélectionnées par l'utilisateur.

- Domaine de serveur d'applications

- Architecture Internet PeopleSoft

Ressources facultatives :

- Programmateur de traitements

- Moniteur de traitements

- Moteur de recherche

Lors de la détection, si l'une des ressources échoue, le statut de la tâche de détection sera marqué comme Réussite partielle, tandis que si toutes les ressources obligatoires échouent, le statut de la tâche de détection sera marqué comme Échec. Si des ressources facultatives ne sont pas incluses dans la détection, elles peuvent être détectées ultérieurement au moyen d'une opération d'actualisation à partir de la page d'accueil des ressources PSFT.

Les options de surveillance pour la détection flexible PSFT sont disponibles comme suit :

Chaque famille de ressources peut inclure une ou plusieurs ressources telles que le domaine du serveur d'applications, le domaine du programmateur de processus et l'architecture Internet (PIA) PeopleSoft avec ses domaines Weblogic sous-jacents qui peuvent s'étendre sur plusieurs serveurs.

Les ressources PeopleSoft composites ne peuvent pas être associées directement à un hôte. Toutefois, les ressources enfants PeopleSoft peuvent être associées comme suit :

- Hôte du domaine de serveur d'applications utilise

- Hôte du domaine du Répartiteur de traitements utilise

- Hôte PIA utilise

- Hôte du moniteur de processus utilisations

Lors de la détection PeopleSoft, les ressources seront validées dans chaque famille avec un jeu de données d'identification commun pour cette famille. Cela signifie que tous les domaines du serveur d'applications seront validés à l'aide d'un seul jeu de données d'identification, tous les domaines du Répartiteur de traitements seront validés à l'aide d'un seul jeu de données d'identification, etc. Les ressources validées avec succès seront détectées et les ressources dont la validation a échoué seront ignorées.

Les ressources ignorées se trouvent dans le rapport Tâche avec la ligne Impossible de détecter les ressources suivantes : Après avoir corrigé le problème, l'utilisateur peut exécuter la tâche REFRESH pour détecter ces ressources.

Un déploiement PeopleSoft à la fin d'une détection réussie est représenté dans la surveillance de pile, comme le montre le diagramme suivant :

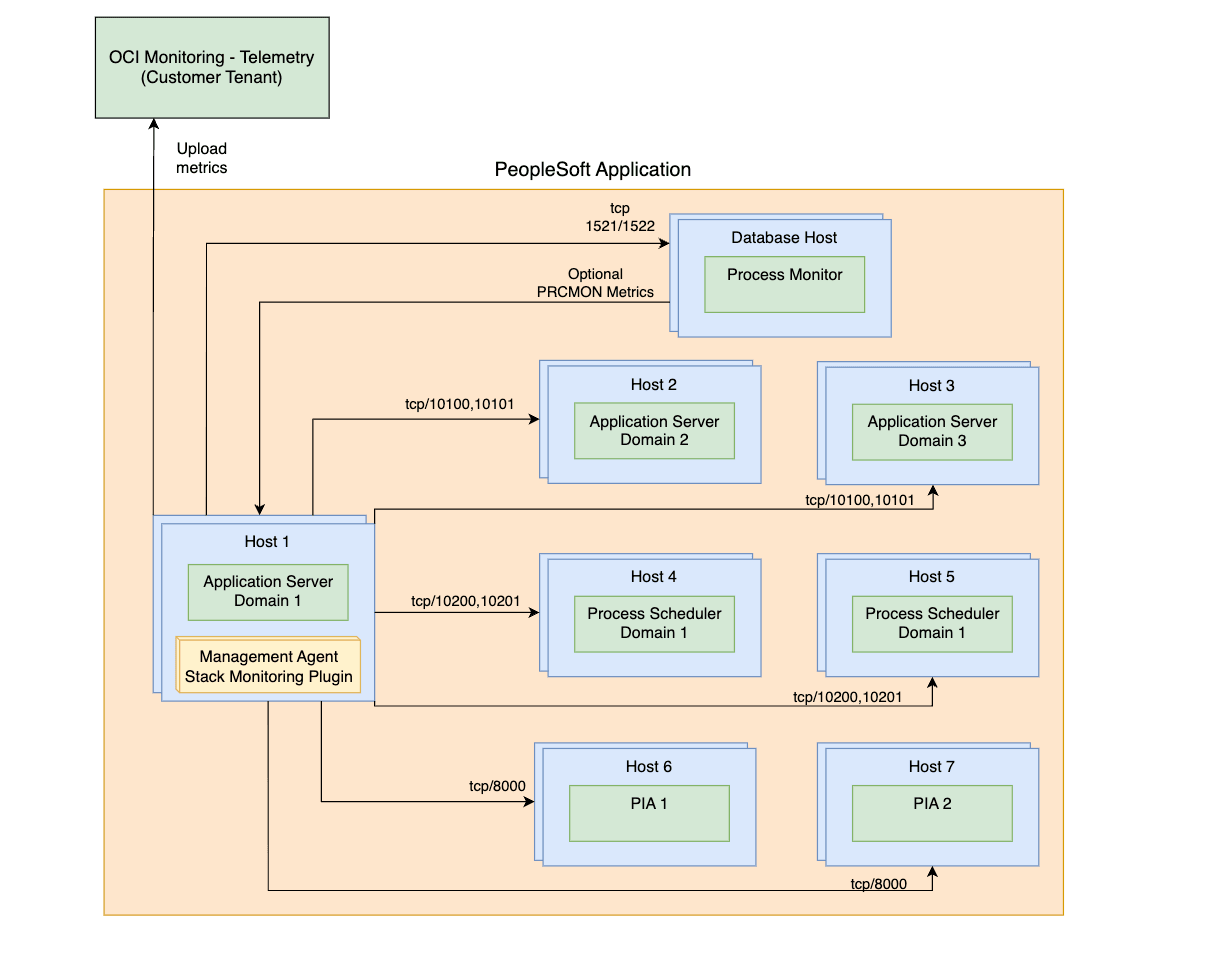

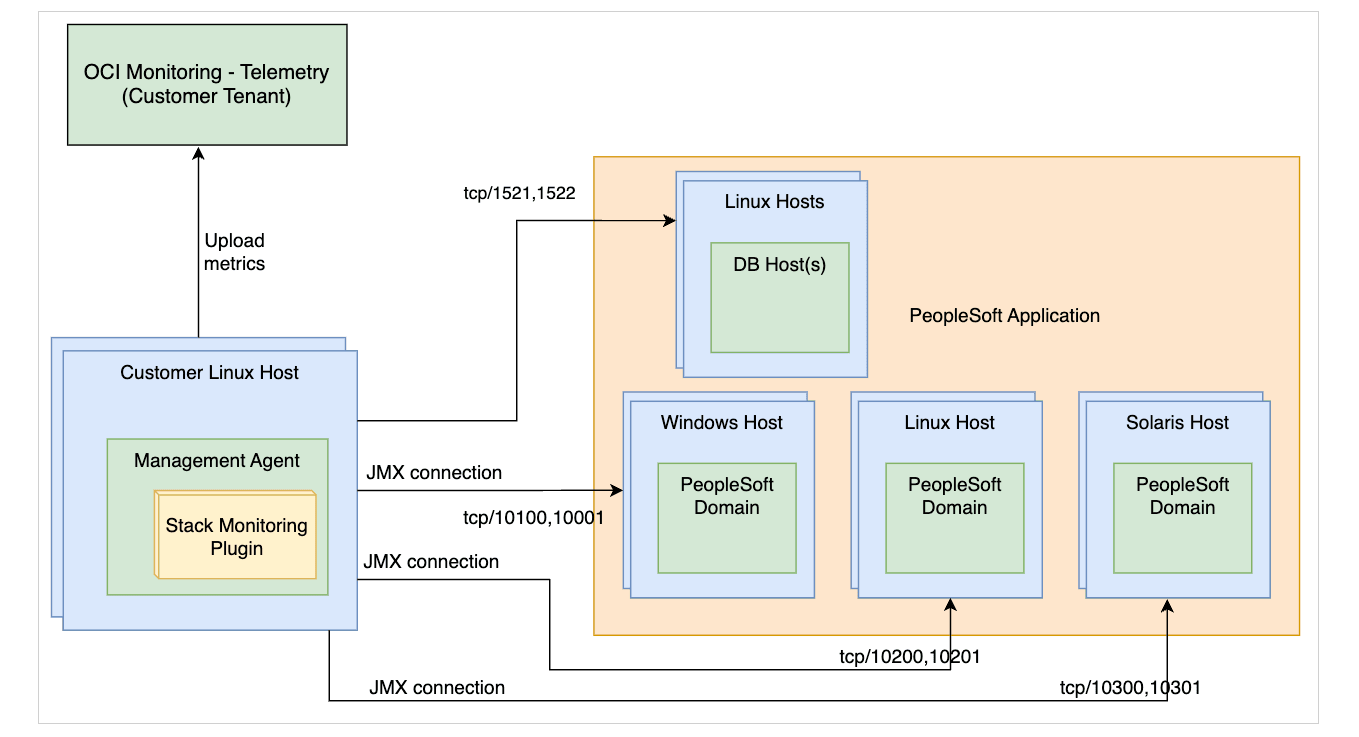

L'accès au port requis de l'hôte de l'agent de surveillance aux hôtes et services qui font partie du déploiement PeopleSoft est décrit dans les diagrammes suivants. Les diagrammes indiquent deux scénarios :

- L'agent de gestion est situé sur l'un des hôtes PeopleSoft lui-même :

- L'agent de gestion est situé sur un hôte distant :

Pour détecter tout type de ressource autre que la conformité aux préalables, un agent de gestion actif est requis pour la détection. Reportez-vous à la section Installer les agents de gestion pour une installation sur place et à la section Déployer des agents de gestion sur des instances de calcul pour le déploiement d'instances OCI.

- Découvrez PeopleSoft Database

- Privilèges d'octroi de base de données pour la surveillance PeopleSoft

- Activez PeopleSoft Performance Monitor pour Pure Internet Architecture (PIA)

- Préalables pour les domaines du serveur d'applications et du Répartiteur de traitements

- Identifier les domaines à découvrir

- Ajout de domaines manuellement

- Activer la détection du moteur de recherche dans PeopleSoft