Distribuisci soluzioni partner di sicurezza di rete in una zona di destinazione CIS sicura su Oracle Cloud

Per eseguire i carichi di lavoro in Oracle Cloud Infrastructure (OCI), hai bisogno di un ambiente sicuro che puoi operare in modo efficiente. Il benchmark CIS Oracle Cloud Infrastructure Foundations offre un'area di destinazione sicura all'interno della tua tenancy OCI.

Questa architettura di riferimento fornisce un modello di zona di destinazione basato su Terraform per diversi partner di sicurezza di rete che è possibile utilizzare per distribuire la soluzione in una zona di destinazione CIS sicura.

Architettura

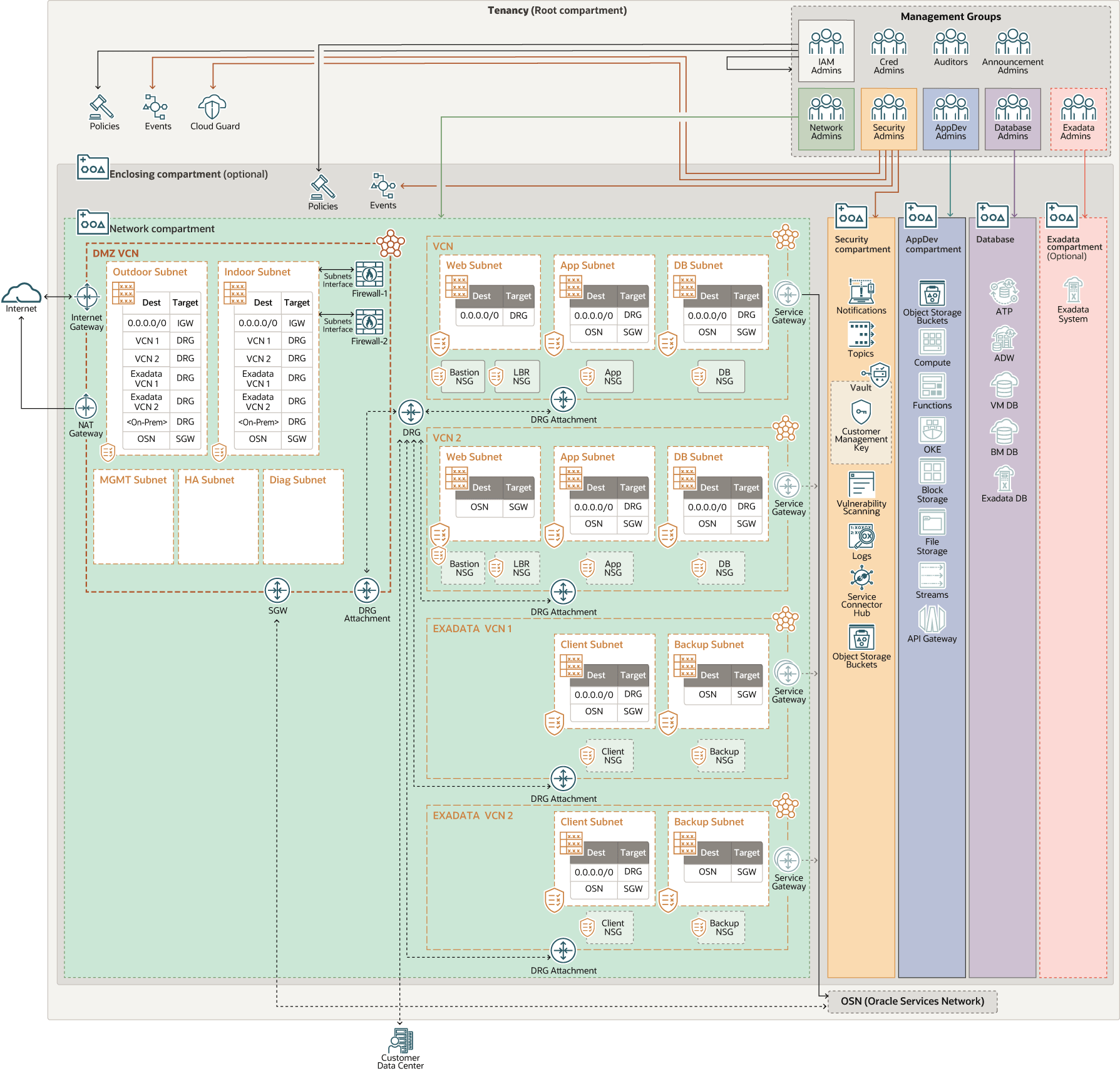

Il diagramma riportato di seguito illustra questa architettura di riferimento.

Descrizione dell'illustrazione deployment-security-arch.png

deployment-security-arch-oracle.zip

L'architettura prevede i componenti elencati di seguito.

- Tenancy

Una tenancy è una partizione sicura e isolata configurata da Oracle nell'infrastruttura OCI al momento dell'iscrizione. Puoi creare, organizzare e amministrare le tue risorse in OCI all'interno della tua tenancy.

- Criteri

Un criterio IAM (Identity and Access Management) OCI specifica chi può accedere alle risorse e come. L'accesso viene concesso a livello di gruppo e compartimento. Ciò significa che è possibile scrivere un criterio che fornisce a un gruppo un tipo specifico di accesso all'interno di un compartimento specifico o della tenancy.

- Compartimenti

I compartimenti sono partizioni logiche tra più aree all'interno di una tenancy OCI. Utilizzare i compartimenti per organizzare le risorse, controllare l'accesso alle risorse e impostare le quote di utilizzo. Per controllare l'accesso alle risorse in un determinato compartimento, puoi definire criteri che specificano gli utenti che possono accedere alle risorse e le azioni che possono eseguire. Il provisioning delle risorse in questo modello di zona di destinazione viene eseguito nei seguenti compartimenti:

- Compartimento di rete per tutte le risorse di rete, inclusi i gateway di rete necessari.

- Compartimento di sicurezza per le risorse di registrazione, gestione delle chiavi e notifiche.

- Compartimento per gli sviluppatori di applicazioni per i servizi correlati alle applicazioni, tra cui computazione, storage, funzioni, flussi, nodi Kubernetes, gateway API e così via.

- Compartimento del database per tutte le risorse del database.

La progettazione di questo compartimento riflette una struttura funzionale di base osservata in varie organizzazioni, in cui le responsabilità IT sono in genere separate tra networking, sicurezza, sviluppo delle applicazioni e amministratori del database.

- Rete cloud virtuale (VCN) e subnet

Una VCN è una rete personalizzabile e definita dal software impostata dall'utente in un'area OCI. Come le reti di data center tradizionali, le VCN offrono il controllo completo sull'ambiente di rete. Una VCN può avere più blocchi CIDR non sovrapposti che è possibile modificare dopo aver creato la VCN. È possibile segmentare una VCN in subnet, che può essere definita in un'area o in un dominio di disponibilità. Ogni subnet è costituita da un intervallo contiguo di indirizzi che non si sovrappongono con le altre subnet nella VCN. Puoi modificare la dimensione di una subnet dopo la creazione. Una subnet può essere pubblica o privata.

Tutte le risorse di questa architettura vengono distribuite in un'architettura hub e spoke. La VCN (hub) della zona demilitarizzata (DNZ) dispone di risorse per la distribuzione del firewall e le subnet. Le subnet di gestione, interna, esterna, alta disponibilità e diagonale vengono create in base al firewall del partner di sicurezza di rete che si sta cercando di distribuire. Le reti VCN spoke (VCN1 e VCN2) dispongono di tre subnet di applicazioni a livello: Web, app e database.

- Firewall

Un firewall è una soluzione di prodotto disponibile dai partner di sicurezza della rete. In questo caso viene utilizzata una virtual machine (VM) che è possibile distribuire nella VCN DMZ per proteggere i carichi di lavoro in esecuzione nella tenancy OCI. È possibile distribuire le VM firewall in modalità di alta disponibilità attiva-passiva o attiva-attiva.

- Gateway Internet

Il gateway Internet consente il traffico tra le subnet pubbliche in una VCN e la rete Internet pubblica.

- Gateway di instradamento dinamico (DRG)

Il gateway DRG è un router virtuale che fornisce un percorso per il traffico di rete privato tra le reti on premise e i VCN e può essere utilizzato anche per instradare il traffico tra i VCN nella stessa area o tra più aree.

- Gateway NAT

Il gateway NAT consente alle risorse private di una VCN di accedere agli host su Internet senza esporre tali risorse alle connessioni Internet in entrata.

- Gateway di servizi

Il gateway di servizi fornisce l'accesso da una VCN ad altri servizi, ad esempio lo storage degli oggetti OCI. Il traffico dalla rete VCN viene trasferito al servizio Oracle tramite l'infrastruttura di rete Oracle e non passa mai a Internet.

- Oracle Services Network

Oracle Services Network (OSN) è una rete concettuale in OCI riservata ai servizi Oracle. Questi servizi dispongono di indirizzi IP pubblici che è possibile raggiungere su Internet. Gli host esterni a OCI possono accedere a OSN in modalità privata utilizzando FastConnect o VPN Connect OCI. Gli host nelle VCN possono accedere a OSN in modalità privata mediante un gateway di servizi.

- Gruppi di sicurezza di rete (NSG)

I gruppi NSG fungono da firewall virtuali per le risorse cloud. Con il modello di sicurezza zero-trust di OCI, tutto il traffico viene rifiutato ed è possibile controllare il traffico di rete all'interno di una VCN. Un gruppo NSG è costituito da un set di regole di sicurezza in entrata e in uscita valide solo per un set specificato di VNIC in una singola VCN.

- Eventi

I servizi OCI emettono eventi, ovvero messaggi strutturati che descrivono le modifiche delle risorse. Gli eventi vengono emessi per le operazioni di creazione, lettura, aggiornamento o eliminazione (CRUD), le modifiche dello stato del ciclo di vita delle risorse e gli eventi di sistema che interessano le risorse cloud.

- Notifiche

Il servizio Oracle Cloud Infrastructure Notifications trasmette i messaggi ai componenti distribuiti attraverso un pattern di pubblicazione/sottoscrizione, offrendo messaggi sicuri, altamente affidabili, a bassa latenza e duraturi per le applicazioni ospitate su OCI.

- Vault

OCI Vault consente di gestire centralmente le chiavi di cifratura che proteggono i dati e le credenziali segrete utilizzate per proteggere l'accesso alle risorse nel cloud.

- Log

La registrazione è un servizio altamente scalabile e completamente gestito che fornisce l'accesso ai seguenti tipi di log dalle tue risorse nel cloud:

- Log di audit: log correlati a eventi emessi dal servizio di audit

- Log dei servizi: log generati dai singoli servizi, come gateway API, eventi, funzioni, bilanciamento del carico, storage degli oggetti e log di flusso VCN

- Log personalizzati: log che contengono informazioni di diagnostica da applicazioni personalizzate, altri provider cloud o un ambiente in locale.

- Connettori servizio

L'hub connettore servizio OCI è una piattaforma bus dei messaggi cloud. Puoi utilizzarlo per spostare i dati tra i servizi in OCI. I dati vengono spostati utilizzando connettori servizio. Un connettore servizio specifica il servizio di origine contenente i dati da spostare, i task da eseguire sui dati e il servizio di destinazione a cui i dati vengono consegnati al termine dei task specificati. È possibile utilizzare l'hub connettore servizio OCI per creare rapidamente un framework di aggregazione del log per i sistemi SIEM.

- Cloud Guard

Oracle Cloud Guard consente di raggiungere e mantenere un livello di sicurezza solido nell'infrastruttura OCI monitorando la tenancy per le impostazioni e le azioni di configurazione sulle risorse che potrebbero rappresentare un problema di sicurezza.

Puoi utilizzare Oracle Cloud Guard per monitorare e gestire la sicurezza delle tue risorse in OCI. Cloud Guard utilizza ricette del rilevatore che è possibile definire per esaminare le risorse per i punti deboli della sicurezza e per monitorare operatori e utenti per le attività a rischio. Quando viene rilevata una configurazione errata o un'attività non sicura, Cloud Guard consiglia azioni correttive e supporta tali azioni in base alle ricette del rispondente che è possibile definire.

- Servizio scansione vulnerabilità

Il servizio di scansione delle vulnerabilità di Oracle Cloud Infrastructure contribuisce a migliorare il livello di sicurezza in OCI verificando regolarmente porte e host per individuare potenziali vulnerabilità. Il servizio genera report con metriche e dettagli su queste vulnerabilità.

- Memorizzazione degli oggetti

Lo storage degli oggetti OCI fornisce un accesso rapido a grandi quantità di dati strutturati e non strutturati di qualsiasi tipo di contenuto, inclusi backup del database, dati analitici e contenuti avanzati quali immagini e video. Puoi memorizzare e quindi recuperare i dati direttamente da Internet o dall'interno della piattaforma cloud. È possibile scalare perfettamente lo storage senza compromettere le prestazioni o l'affidabilità dei servizi. Utilizzare lo storage standard per lo storage a caldo che è necessario accedere rapidamente, immediatamente e di frequente. Utilizzare lo storage di archiviazione per lo storage a freddo che si conserva per lunghi periodi di tempo e raramente o raramente accesso.

Suggerimenti

- Autorizzazioni di accesso

Il modello della zona di destinazione può eseguire il provisioning delle risorse come amministratore della tenancy (ogni membro del gruppo Amministratori) o come utente con autorizzazioni più limitate. La zona di destinazione include criteri che consentono ai gruppi di amministratori separati di gestire ogni compartimento dopo il provisioning iniziale. I criteri preconfigurati non sono completi. Quando si aggiungono risorse al modello Terraform, è necessario definire le altre istruzioni dei criteri richieste.

- Configurazione di rete

È possibile distribuire la rete della zona di destinazione in modi diversi: con uno o più VCN standalone o in un hub e viene illustrata l'architettura con il servizio V2 DRG OCI. È anche possibile configurare la rete senza connettività Internet. Anche se la zona di atterraggio consente di passare da una posizione all'altra e viceversa, è importante pianificare una progettazione specifica, in quanto potrebbe essere necessario eseguire azioni manuali durante il passaggio.

- Personalizzazione del modello della zona di destinazione

La configurazione Terraform dispone di un singolo modulo root e di singoli moduli per eseguire il provisioning delle risorse. Questo modello modulare consente un riutilizzo efficiente e coerente del codice. Per aggiungere risorse alla configurazione Terraform, ad esempio compartimenti o VCN, riutilizzare i moduli esistenti e aggiungere le chiamate di modulo necessarie, simili a quelle esistenti nel modulo root. La maggior parte dei moduli accetta una mappa degli oggetti risorsa, che in genere sono contrassegnati dal nome della risorsa. Per aggiungere oggetti a un oggetto container esistente, come una subnet a una VCN, aggiungere le risorse della subnet alla mappa subnet esistente.

- Configurazione firewall

È possibile distribuire i firewall in diverse modalità ad alta disponibilità, a seconda delle funzionalità dei partner di sicurezza della rete. Per gestire la configurazione, è consigliabile utilizzare il gestore firewall di ciascun partner. Inoltre, seguire la documentazione ufficiale di ciascun partner per la configurazione dei criteri di sicurezza e delle porte necessarie.

Considerazioni

Quando si implementa questa architettura di riferimento, considerare i seguenti fattori:

- Autorizzazioni di accesso

Il modello della zona di destinazione può eseguire il provisioning delle risorse come amministratore della tenancy (ogni membro del gruppo Amministratori) o come utente con autorizzazioni più limitate. La zona di destinazione include criteri che consentono ai gruppi di amministratori separati di gestire ogni compartimento dopo il provisioning iniziale. I criteri preconfigurati non sono completi. Quando si aggiungono risorse al modello Terraform, è necessario definire le istruzioni dei criteri aggiuntivi richieste.

- Configurazione di rete

È possibile distribuire la rete della zona di destinazione in modi diversi: con uno o più VCN standalone o in un hub e viene illustrata l'architettura con il servizio V2 DRG OCI. È anche possibile configurare la rete senza connettività Internet. Anche se la zona di atterraggio consente di passare da una posizione all'altra e viceversa, è importante pianificare una progettazione specifica, in quanto potrebbe essere necessario eseguire azioni manuali durante il passaggio.

- Personalizzazione del modello della zona di destinazione

La configurazione Terraform dispone di un singolo modulo root e di singoli moduli per eseguire il provisioning delle risorse. Questo modello modulare consente un riutilizzo efficiente e coerente del codice. Per aggiungere risorse alla configurazione Terraform, ad esempio compartimenti o VCN, riutilizzare i moduli esistenti e aggiungere le chiamate di modulo necessarie, simili a quelle esistenti nel modulo root. La maggior parte dei moduli accetta una mappa degli oggetti risorsa, che in genere sono contrassegnati dal nome della risorsa. Per aggiungere oggetti a un oggetto container esistente, come una subnet a una VCN, aggiungere le risorse della subnet alla mappa subnet esistente.

- Configurazione firewall

Quando proteggi i tuoi carichi di lavoro cloud su OCI utilizzando i partner di sicurezza della rete, prendi in considerazione i seguenti fattori:

- Prestazioni

- La selezione della dimensione corretta dell'istanza, determinata dalla forma di computazione, determina il throughput massimo disponibile, la CPU, la RAM e il numero di interfacce.

- Le organizzazioni devono sapere quali tipi di traffico attraversano l'ambiente, determinare i livelli di rischio appropriati e applicare controlli di sicurezza appropriati in base alle esigenze. Le diverse combinazioni di controlli di sicurezza abilitati influiscono sulle prestazioni.

- Considera di aggiungere interfacce dedicate per i servizi FastConnect o VPN. Prendere in considerazione l'uso di forme di computazione di grandi dimensioni per un throughput più elevato e l'accesso a più interfacce di rete.

- Eseguire i test delle prestazioni per convalidare la progettazione può mantenere le prestazioni e il throughput richiesti.

- Sicurezza

La distribuzione di un firewall manager in OCI consente la configurazione e il monitoraggio centralizzati dei criteri di sicurezza di tutti i firewall fisici e virtuali.

- Disponibilità

Distribuisci l'architettura in aree geografiche distinte per garantire la massima ridondanza. Configura VPN site-to-site con reti organizzative appropriate per la connettività ridondante con reti on premise.

- Costo

Le soluzioni per i partner di sicurezza di rete sono disponibili in Oracle Cloud Marketplace e possono essere implementate come Pay As You Go (PAYG) o Connect-your-own-license (BYOL).

- Prestazioni

Distribuzione

Il codice Terraform per la distribuzione di questa architettura di riferimento è disponibile in GitHub.

Nota:

Se nell'ambiente è già stata distribuita una zona di destinazione sicura che supporta i casi d'uso del firewall, è possibile saltare il primo passo.- Distribuire prima la zona di destinazione sicura utilizzando GitHub:

- Duplicare o scaricare il repository nel computer locale.

- Distribuire l'infrastruttura mediante Terraform, come descritto in Terraform.md.

- Duplicare o scaricare gli stack dei partner di sicurezza della rete sul computer locale:

Checkpoint Utilizzare lo stack Terraform per distribuire il firewall Cloud Guard in modalità attiva-passiva. Cisco Utilizzare lo stack Terraform per distribuire la soluzione Secure Firewall Threat Defense in modalità attiva-attiva. Fortinet Utilizzare lo stack Terraform per distribuire la soluzione firewall FortiGate in modalità attiva-passiva. Palo Alto Networks Utilizzare lo stack Terraform per distribuire la soluzione firewall VM-Series in modalità attiva-passiva. - Distribuisci la soluzione partner utilizzando Oracle Resource Manager o l'interfaccia CLI Terraform nella tua zona di destinazione CIS sicura. Distribuire l'infrastruttura utilizzando Terraform, come descritto nel file README.MD dello stack di ciascun partner.

Visualizza altro

Scopri di più sulla distribuzione delle soluzioni dei partner di sicurezza di rete in una zona di destinazione CIS sicura in Oracle Cloud.

Scopri di più sull'impostazione e il funzionamento di un ambiente sicuro in Oracle Cloud Infrastructure.

- Framework basato sulle migliori prassi per Oracle Cloud Infrastructure

- Checklist di sicurezza per Oracle Cloud Infrastructure

- Benchmark di base per Oracle Cloud Infrastructure CIS

- Distribuire un'area di destinazione sicura che soddisfi il benchmark CIS Foundations per Oracle Cloud

- Proteggi i carichi di lavoro cloud con Check Point CloudGuard

- Proteggi i carichi di lavoro con la difesa dalle minacce Cisco utilizzando il load balancer di rete flessibile

- Proteggi i tuoi carichi di lavoro in esecuzione su Oracle Cloud Infrastructure con FortiGate

- Proteggi i carichi di lavoro delle applicazioni con il firewall Palo Alto Networks VM-Series