Check Point CloudGuard Network Securityを使用したセキュアなクラウド・ワークロード

Check Point CloudGuard Network Security (CGNS)を使用して、クラウド内のOracle E-Business SuiteまたはPeopleSoftからアプリケーション・ワークロードを移動または拡張し、構成、統合またはビジネス・プロセスを大幅に変更せずにネイティブ・セキュリティ・オプションを強化します。

クラウドのセキュリティは、共有責任モデルに基づいています。Oracleは、基礎となるインフラストラクチャ(データ・センター設備など)のセキュリティ、およびクラウドの操作とサービスを管理するためのハードウェアとソフトウェアを担当します。顧客は、ワークロードを保護し、コンプライアンスの義務を満たすようにサービスおよびアプリケーションを安全に構成する必要があります。

Oracle Cloud Infrastructureは、エンタープライズ・クラウド・サービスを保護するためのクラス最高のセキュリティ・テクノロジと運用プロセスを提供します。Check Point CloudGuard Network Security for Oracle Cloud Infrastructureは、エンタープライズおよびハイブリッド・クラウド・ネットワークからのセキュアな接続を可能にしながら、アプリケーションを攻撃から保護する高度な多層セキュリティを提供します。

これらを組み合せることで、オンプレミスのデータ・センターおよびクラウド環境全体でアプリケーションを保護し、スケーラブルなパフォーマンスを実現し、高度なセキュリティ・オーケストレーションと統合された脅威保護を実現します。

セキュリティ制御には次のものが含まれます。

- アクセス制御(ファイアウォール)

- ロギング

- アプリケーション・コントロール

- 侵入防止(IPS)

- 高度な脅威防止(ウイルス対策/ウイルス対策/SandBlastゼロ日保護)

- オンプレミス・ネットワークとの通信用のサイト間仮想プライベート・ネットワーク(VPN)

- ローミング・ユーザーとの通信のためのリモート・アクセスVPN

- インターネット・バウンド・トラフィックのネットワーク・アドレス変換

アーキテクチャ

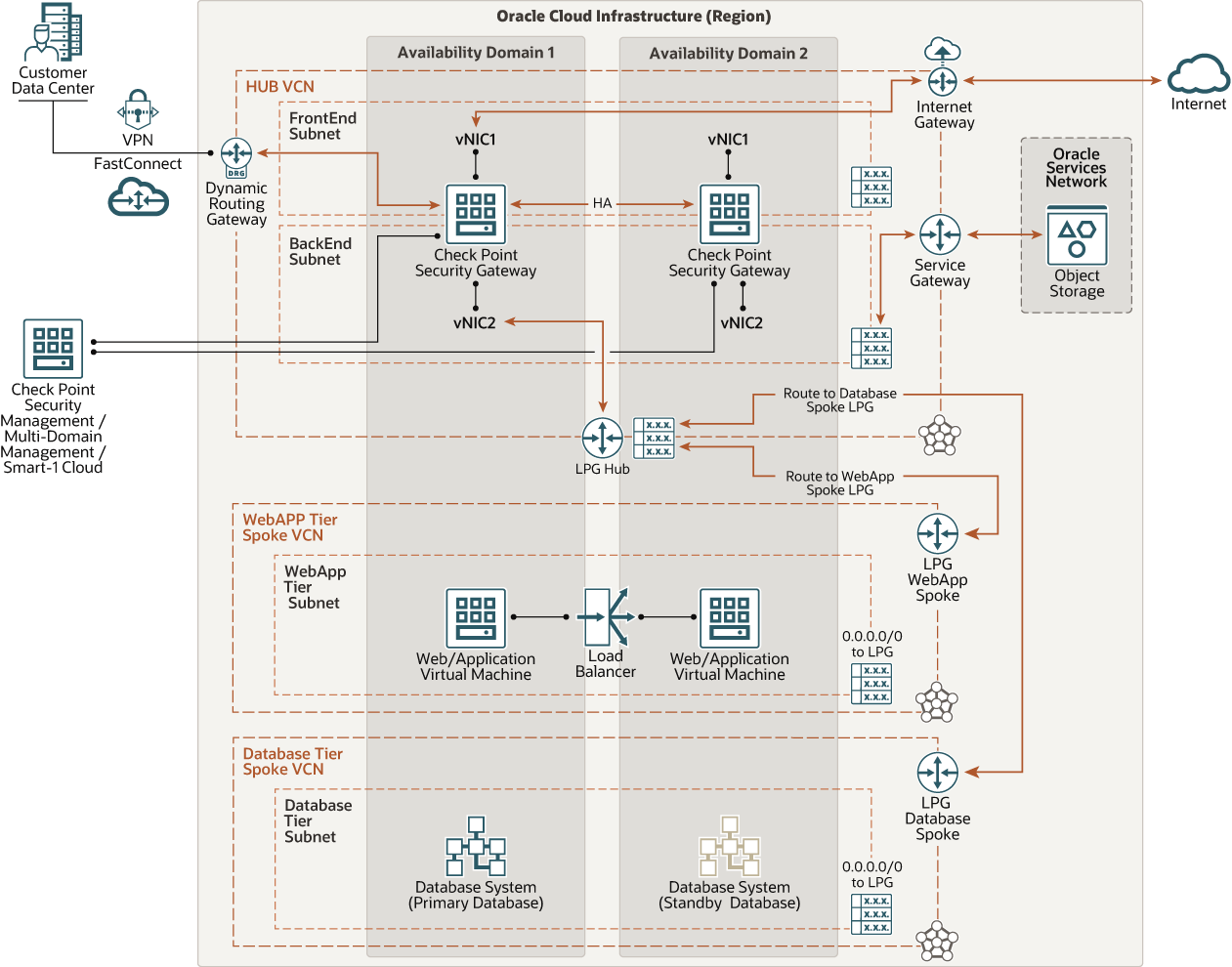

このリファレンス・アーキテクチャは、Check Point CloudGuard Network Security (CGNS)ゲートウェイを使用してOracle Cloud InfrastructureにデプロイされたOracle E-Business SuiteやPeopleSoftなどのOracleアプリケーションを組織が保護する方法を示しています。

これらのトラフィック・フローを保護するために、Check Pointでは、トラフィックが中央ハブを介してルーティングされ、複数の異なるネットワーク(スポーク)に接続されているハブおよびスポーク・トポロジを使用してネットワークをセグメント化することをお薦めします。インターネット、オンプレミスまたはOracle Services Networkとの間のすべてのトラフィックはハブを介してルーティングされ、Check Point CloudGuard Network Securityの多層脅威防止テクノロジで検査されます。

スポークとして機能する独自の仮想クラウド・ネットワーク(VCN)にアプリケーションの各層をデプロイします。ハブVCNには、Check Point CGNS高可用性クラスタ、Oracleインターネット・ゲートウェイ、動的ルーティング・ゲートウェイ(DRG)、Oracle Service Gatewayおよびローカル・ピアリング・ゲートウェイ(LPG)が含まれています。

ハブVCNは、LPGを介して、またはセカンダリ仮想ネットワーク・インタフェース・カード(VNIC)をCGNSゲートウェイにアタッチすることによって、スポークVCNに接続します。すべてのスポークトラフィックは、ルートテーブルルールを使用して、Check Point CGNSハイアベイラビリティクラスタによる検査のためにLPGを介してトラフィックをハブにルーティングします。

次のいずれかの方法を使用して、環境を管理します。

- ハブVCN内の独自のサブネットにデプロイされたCheck Pointセキュリティ管理サーバーまたはマルチドメイン管理サーバーを使用して、またはハブにアクセス可能な既存の顧客サーバーとして、環境を集中管理します。

- Check PointのSmart-1 Cloud Management - as - a - Serviceから環境を集中管理します。

次の図に、この参照アーキテクチャを示します。

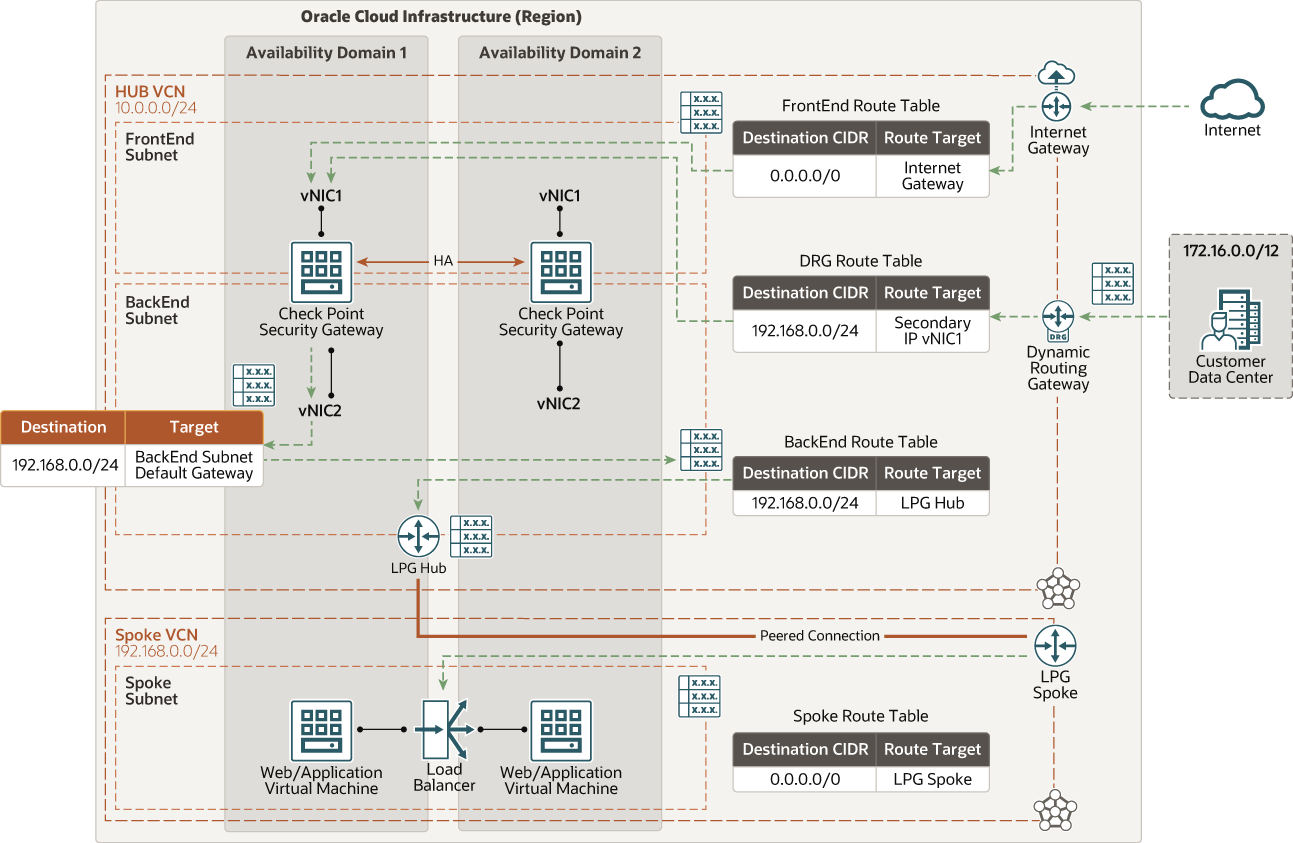

北東インバウンド・トラフィック

次の図は、北東インバウンド・トラフィックがインターネットおよびリモート・データ・センターからWebアプリケーション層にアクセスする方法を示しています。

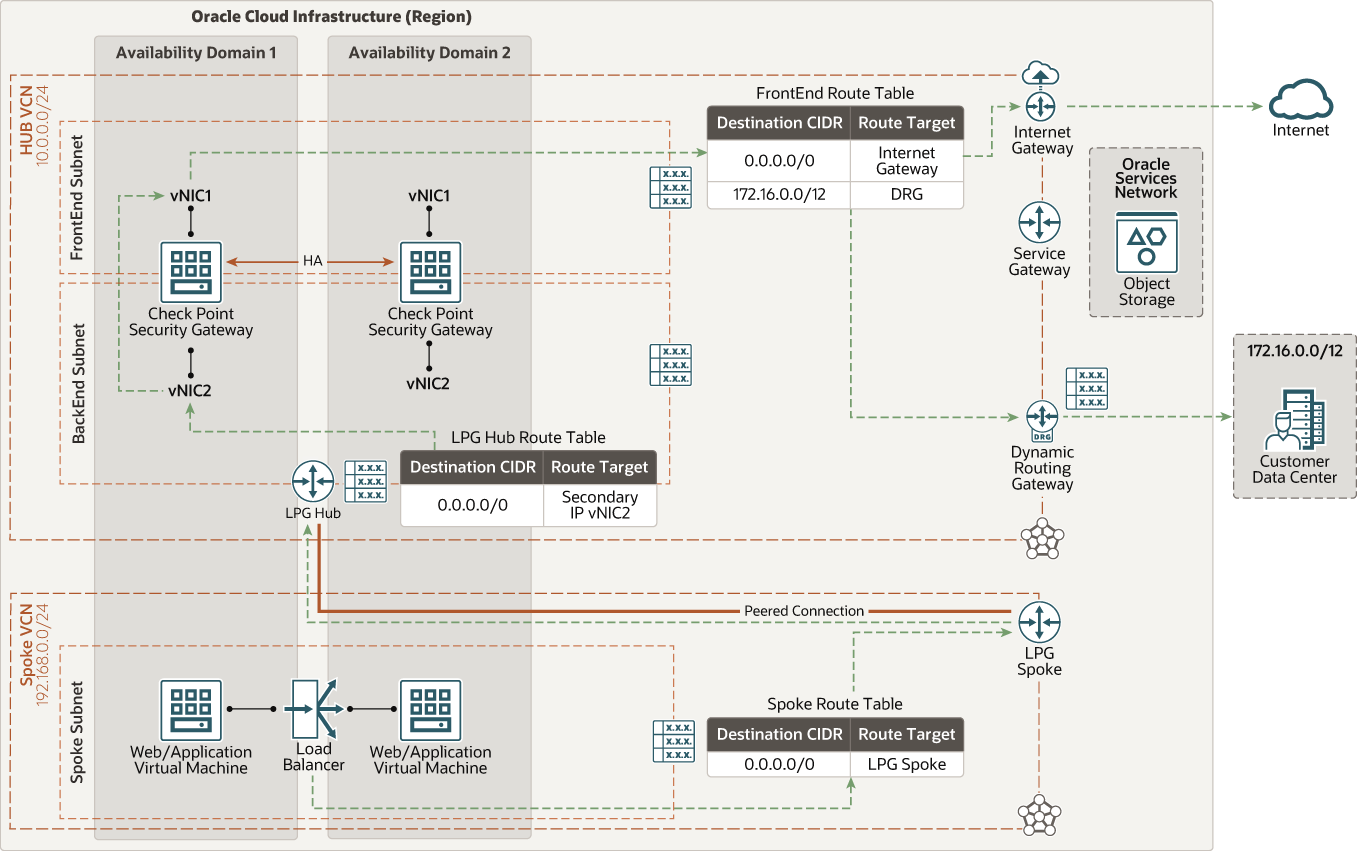

North - South Outbound Traffic

次の図は、Webアプリケーション層およびデータベース層からインターネットへの送信接続によって、ソフトウェア更新および外部Webサービスへのアクセスがどのように提供されるかを示しています。関連するネットワークのCheck Pointセキュリティ・ポリシーで、NATの非表示が構成されていることを確認します。

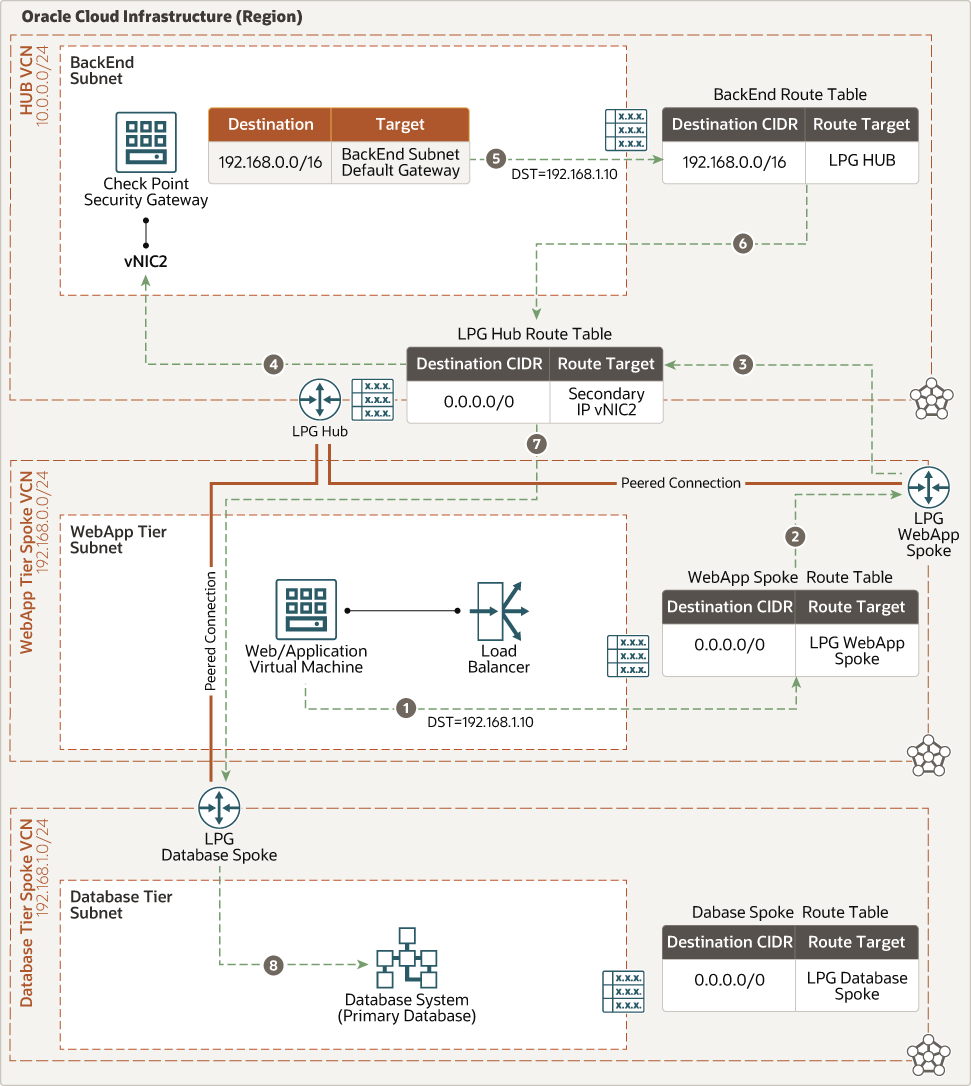

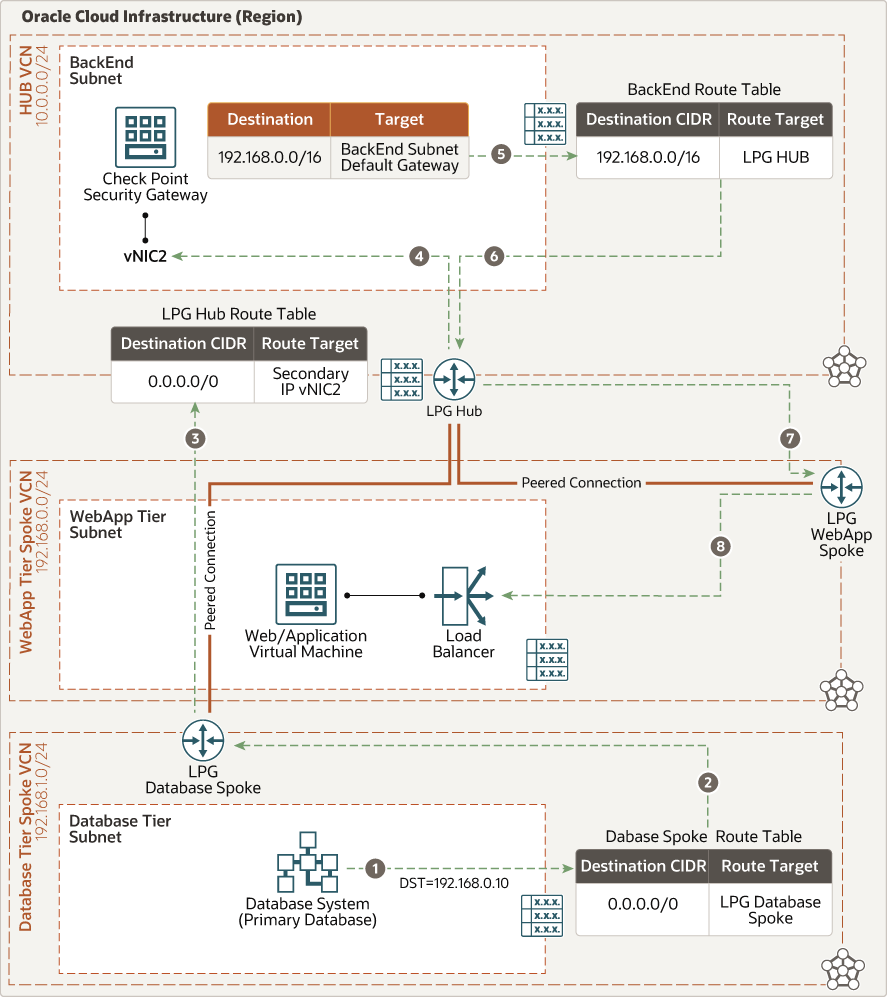

東西トラフィック(Webからデータベース)

次の図は、トラフィックがWebアプリケーションからデータベース層に移動する方法を示しています。

東西トラフィック(データベースからWeb)

次の図は、トラフィックがデータベース層からWebアプリケーションに移動する方法を示しています。

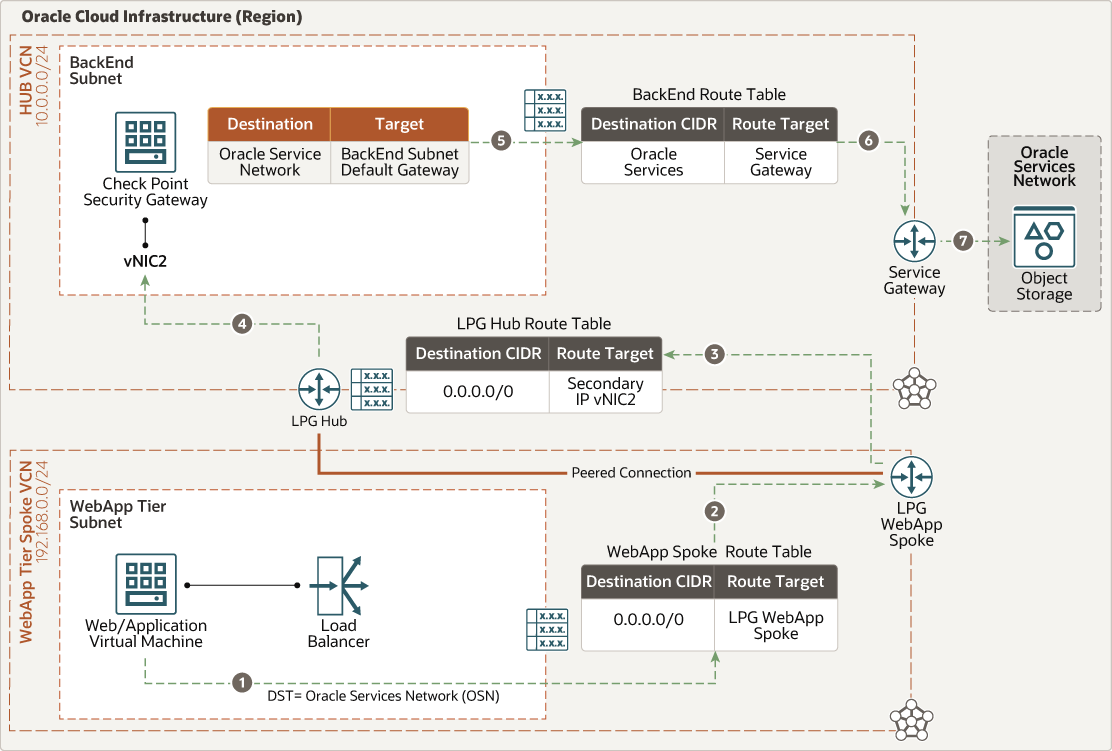

East - West Traffic (WebアプリケーションからOracle Services Network)

次の図は、トラフィックがWebアプリケーションからOracle Services Networkに移動する方法を示しています。

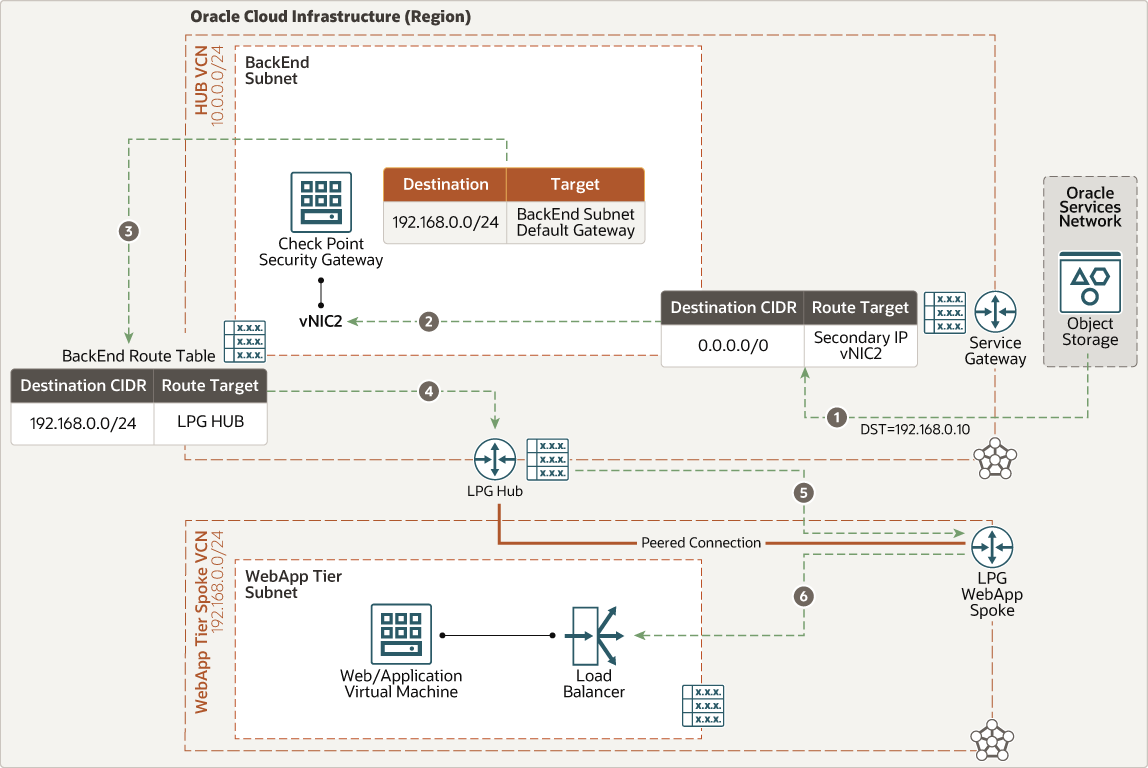

東西トラフィック(Oracle Services Network to Web Application)

次の図は、トラフィックがOracle Services NetworkからWebアプリケーションに移動する方法を示しています。

このアーキテクチャには次のコンポーネントがあります。

- Check Point CloudGuardネットワーク・セキュリティ・ゲートウェイ

ハイブリッド・クラウドに高度な脅威防止およびクラウド・ネットワーク・セキュリティを提供します。

- チェック・ポイント・セキュリティ管理

- セキュリティ管理サーバー

- マルチドメイン管理

- Smart-1 Cloud Management - as - a - Service

- Oracle E-Business SuiteまたはPeopleSoftアプリケーション層

Oracle E-Business SuiteまたはPeopleSoftアプリケーション・サーバーおよびファイル・システムで構成されます。

- Oracle E-Business SuiteまたはPeopleSoftデータベース層

Oracle Databaseで構成されますが、Oracle Exadata Database CloudサービスまたはOracle Databaseサービスに限定されません。

- リージョン

Oracle Cloud Infrastructureリージョンは、可用性ドメインと呼ばれる1つ以上のデータ・センターを含む、ローカライズされた地理的領域です。リージョンは他のリージョンから独立しており、広く離れた距離(国間または大陸間)にすることができます。

- 可用性ドメイン

可用性ドメインは、リージョン内のスタンドアロンの独立したデータ・センターです。各可用性ドメインの物理リソースは、フォルト・トレランスを提供する他の可用性ドメインのリソースから分離されます。アベイラビリティ・ドメインは、電源や冷却などのインフラストラクチャや内部アベイラビリティ・ドメイン・ネットワークを共有しません。したがって、ある可用性ドメインで障害が発生しても、リージョン内の他の可用性ドメインには影響しません。

- フォルト・ドメイン

フォルト・ドメインは、可用性ドメイン内のハードウェアおよびインフラストラクチャのグループです。各可用性ドメインには、独立した電源とハードウェアを備えた3つのフォルト・ドメインがあります。リソースを複数の障害ドメインに分散する場合、アプリケーションは障害ドメイン内の物理サーバー障害、システム保守、および電源障害を許容できます。

- 仮想クラウド・ネットワーク(VCN)およびサブネット

VCNは、Oracle Cloud Infrastructureリージョンで設定するカスタマイズ可能なソフトウェア定義ネットワークです。従来のデータ・センター・ネットワークと同様に、VCNではネットワーク環境を完全に制御できます。VCNには、VCNの作成後に変更できる複数の重複しないCIDRブロックを含めることができます。VCNは、リージョンまたは可用性ドメインにスコープ指定できるサブネットにセグメント化できます。各サブネットは、VCN内の他のサブネットと重複しない連続したアドレス範囲で構成されます。作成後にサブネットのサイズを変更できます。サブネットはパブリックまたはプライベートにできます。

- ハブVCN

ハブVCNは、Check Point CloudGuard NSGがデプロイされる集中型ネットワークです。すべてのスポークVCN、Oracle Cloud Infrastructureサービス、パブリック・エンドポイントとクライアント、およびオンプレミス・データ・センター・ネットワークへのセキュアな接続を提供します。

- アプリケーション層のスポークVCN

アプリケーション層スポークVCNには、Oracle E-Business SuiteまたはPeopleSoftコンポーネントをホストするプライベート・サブネットが含まれています。

- データベース層のスポークVCN

データベース層スポークVCNには、Oracleデータベースをホストするためのプライベート・サブネットが含まれています。

- ロード・バランサ

Oracle Cloud Infrastructure Load Balancingサービスは、単一のエントリ・ポイントからバックエンドの複数のサーバーへのトラフィック分散を自動化します。

- セキュリティ・リスト

サブネットごとに、サブネットの内外で許可する必要があるトラフィックのソース、宛先およびタイプを指定するセキュリティ・ルールを作成できます。

- ルート・テーブル

仮想ルート表には、通常はゲートウェイを介して、サブネットからVCN外部の宛先にトラフィックをルーティングするルールが含まれます。

ハブVCNには、次のルート表があります。

- ハブVCNからインターネットまたはオンプレミス・ターゲットにトラフィックをルーティングするために、フロントエンド・サブネットまたはデフォルトのVCNにアタッチされたフロントエンド・ルート表。

- 関連付けられたLPGを介してスポークVCNのCIDRブロックを指すバックエンド・サブネットにアタッチされたバックエンド・ルート表。

- ハブにアタッチされたスポークごとに、個別のルート表が定義され、関連付けられたLPGにアタッチされます。このルート表は、関連するスポークLPGからCheck Point CGNSバックエンド浮動IPを介してすべてのトラフィック(0.0.0.0/0)を転送します。

- Oracle Services Network通信用のOracleサービス・ゲートウェイにアタッチされたOracleサービス・ゲートウェイのルート表。このルートは、すべてのトラフィック(0.0.0.0/0)をCheck Point CGNSバックエンド浮動IPに転送します。

- トラフィックの対称性を維持するために、各Check Point CGNSクラスタ・メンバー(Gaia OS)にもルートが追加され、スポーク・トラフィックのCIDRブロックがバックエンド(内部)サブネットのデフォルト・ゲートウェイIP (ハブVCNのバックエンド・サブネットで使用可能な最初のIP)にポイントされます。

- インターネット・ゲートウェイ

インターネット・ゲートウェイでは、VCNのパブリック・サブネットとパブリック・インターネット間のトラフィックが許可されます。

- NATゲートウェイ

NATゲートウェイを使用すると、VCNのプライベート・リソースは、受信インターネット接続に公開することなく、インターネット上のホストにアクセスできます。

- ローカル・ピアリング・ゲートウェイ(LPG)

LPGを使用すると、あるVCNを同じリージョン内の別のVCNとピアリングできます。ピアリングとは、VCNがプライベートIPアドレスを使用して通信することを意味し、インターネットを通過するトラフィックやオンプレミス・ネットワークを経由するルーティングはありません。

- 動的ルーティング・ゲートウェイ(DRG)

DRGは、VCNとリージョン外のネットワーク(別のOracle Cloud InfrastructureリージョンのVCN、オンプレミス・ネットワーク、別のクラウド・プロバイダのネットワークなど)との間のプライベート・ネットワーク・トラフィックのパスを提供する仮想ルーターです。

- サービス・ゲートウェイ

サービス・ゲートウェイは、VCNからOracle Cloud Infrastructure Object Storageなどの他のサービスへのアクセスを提供します。VCNからOracleサービスへのトラフィックは、Oracleネットワーク・ファブリックを介して転送され、インターネットを通過しません。

- FastConnect

Oracle Cloud Infrastructure FastConnectでは、データ・センターとOracle Cloud Infrastructure間に専用のプライベート接続を簡単に作成できます。FastConnectは、インターネットベースの接続と比較して、高帯域幅のオプションと信頼性の高いネットワーク操作性を提供します。

- Virtual Network Interface Card (VNIC)

Oracle Cloud Infrastructureデータ・センターのサービスには、物理ネットワーク・インタフェース・カード(NIC)があります。仮想マシン・インスタンスは、物理NICに関連付けられた仮想NIC (VNIC)を使用して通信します。各インスタンスには、起動時に自動的に作成およびアタッチされ、インスタンスの存続期間中に使用可能なプライマリVNICがあります。DHCPはプライマリVNICにのみ提供されます。インスタンスの起動後にセカンダリVNICを追加できます。インタフェースごとに静的IPを設定する必要があります。

- プライベートIP

インスタンスをアドレス指定するためのプライベートIPv4アドレスおよび関連情報。各VNICにはプライマリ・プライベートIPがあり、セカンダリ・プライベートIPを追加および削除できます。インスタンスのプライマリ・プライベートIPアドレスは、インスタンスの起動時にアタッチされ、インスタンスの存続期間中は変更されません。セカンダリIPもVNICのサブネットの同じCIDRに属している必要があります。セカンダリIPは、同じサブネット内の異なるインスタンス上の異なるVNIC間で移動できるため、浮動IPとして使用されます。別のエンドポイントとして使用して、別のサービスをホストすることもできます。

- パブリックIP

ネットワーキング・サービスは、プライベートIPにマップされる、Oracleによって選択されるパブリックIPv4アドレスを定義します。

- 一時的:このアドレスは一時的で、インスタンスの存続期間中は存在します。

- 予約済:このアドレスは、インスタンスの存続期間を超えて存続します。割当て解除して、別のインスタンスに再割当てできます。

- ソースと宛先のチェック

すべてのVNICは、そのネットワーク・トラフィックに対してソースと宛先のチェックを実行します。このフラグをディセーブルにすると、CGNSはファイアウォールをターゲットとしないネットワークトラフィックを処理できます。

- コンピュート・シェイプ

コンピュート・インスタンスのシェイプは、インスタンスに割り当てられるCPUの数とメモリー量を指定します。コンピュート・シェイプによって、コンピュート・インスタンスに使用可能なVNICの数および最大帯域幅も決まります。

お薦め

Check Point CloudGuard Network Securityを使用してOracle Cloud Infrastructure上のOracle E-Business SuiteまたはPeopleSoftワークロードを保護するための開始点として、次の推奨事項を使用してください。

- VCN

VCNを作成する場合は、VCNのサブネットにアタッチする予定のリソースの数に基づいて、必要なCIDRブロックの数と各ブロックのサイズを決定します。標準のプライベートIPアドレス空間内にあるCIDRブロックを使用します。

プライベート接続を設定する他のネットワーク(Oracle Cloud Infrastructure、オンプレミス・データ・センターまたは別のクラウド・プロバイダ内)と重複しないCIDRブロックを選択します。

VCNの作成後、CIDRブロックを変更、追加および削除できます。

サブネットを設計する場合は、トラフィック・フローとセキュリティ要件を考慮してください。特定の層またはロール内のすべてのリソースを、セキュリティ境界として機能する同じサブネットにアタッチします。

リージョナル・サブネットの使用。

複数の環境およびアプリケーション用にこのアーキテクチャを拡張する場合は、サービス制限内のVCN当たりのLPGの最大数を確認します。

- チェック・ポイントCloudGuardネットワーク・セキュリティ

- 高可用性クラスタをデプロイします。

- 可能な場合は常に、最小または異なる可用性ドメインに個別のフォルト・ドメインをデプロイします。

- すべてのVNICでMTUが9000に設定されていることを確認します。

- SRIOVおよびVFIOインタフェースを使用します。

- 障害時リカバリまたは地理的冗長性のために、別のリージョンに別のハブスポーク・トポロジを作成します。

- すべてのトラフィックはセキュリティ・ゲートウェイによって保護されるため、セキュリティ・リストまたはNSGを介したトラフィックを制限しないでください。

- デフォルトでは、ゲートウェイでポート443および22が開いており、セキュリティ・ポリシーに基づいてより多くのポートが開いています。

- チェック・ポイント・セキュリティ管理

- Oracle Cloud Infrastructureでホストされる新しいデプロイメントを作成する場合は、管理専用のサブネットを作成します。

- セカンダリ管理サーバー(管理高可用性)を別の可用性ドメインまたはリージョンにデプロイします。

- セキュリティ・リストまたはNSGを使用して、インターネットをソースとするポート443、22および19009へのインバウンド・アクセスを制限し、セキュリティ・ポリシーを管理し、ログおよびイベントを表示します。

- セキュリティ管理サーバーからセキュリティ・ゲートウェイへのイングレス・トラフィックおよびエグレス・トラフィックを許可するセキュリティ・リストまたはNSGを作成します。

- チェックポイント・セキュリティ・ポリシー

必要なポートおよびプロトコルの最新情報は、「まとめの詳細」の項のアプリケーションのドキュメントを参照してください。

注意事項

Check Point CloudGuard Network Securityを使用してOracle Cloud Infrastructure上のOracle E-Business SuiteまたはPeopleSoftワークロードを保護する場合は、次の点を考慮してください。

- パフォーマンス

- コンピュート・シェイプによって決定される適切なインスタンス・サイズを選択することで、使用可能な最大スループット、CPU、RAMおよびインタフェース数が決まります。

- 組織は、環境を通過するトラフィックのタイプを把握し、適切なリスク・レベルを決定し、必要に応じて適切なセキュリティ制御を適用する必要があります。有効なセキュリティ制御の様々な組合せがパフォーマンスに影響します。

- FastConnectまたはVPNサービス専用のインタフェースを追加することを検討してください。

- スループットを向上させ、より多くのネットワーク・インタフェースにアクセスするには、大規模なコンピュート・シェイプの使用を検討してください。

- パフォーマンス・テストを実行して設計を検証することで、必要なパフォーマンスとスループットを維持できます。

- セキュリティ

- Oracle Cloud InfrastructureにCheck Point Security Managementをデプロイすると、セキュリティ・ポリシー構成を一元化し、すべての物理および仮想Check Point Security Gatewayインスタンスを監視できます。

- 既存のCheck Pointユーザーの場合、セキュリティ管理のOracle Cloud Infrastructureへの移行もサポートされています。

- クラスタ・デプロイメントごとに個別のIdentity and Access Management (IAM)動的グループまたはポリシーを定義します。

- 可用性

- アーキテクチャを個別の地域にデプロイして、冗長性を最大化します。

- オンプレミス・ネットワークとの冗長接続のために、関連する組織ネットワークを使用してサイト間VPNを構成します。

- コスト

- Check Point CloudGuardは、Oracle Cloud Marketplaceのセキュリティ管理とセキュリティ・ゲートウェイの両方について、Bringng - you - own - license (BYOL)およびPay - as - You - Goライセンス・モデルで使用できます。

- Check Point CloudGuard Network Security Gatewayのライセンスは、vCPUsの数に基づいています(1つのOCPUは2つのvCPUsと同等です)。

- Check Point BYOLライセンスはインスタンス間で移植可能です。たとえば、BYOLライセンスも使用する他のパブリッククラウドからワークロードを移行する場合、Check Pointから新しいライセンスを購入する必要はありません。ご質問がある場合、またはライセンス・ステータスを確認する必要がある場合は、Check Pointの担当者にお問い合せください。

- Check Point Security Managementは、管理対象セキュリティ・ゲートウェイごとにライセンスされます。たとえば、2つのクラスタはSecurity Managementライセンスの4つとしてカウントされます。

デプロイ

Check Point CloudGuard Network Securityを使用してOracle Cloud Infrastructure上のOracle E-Business SuiteまたはPeopleSoftワークロードを保護するには、次のステップを実行します。

まとめの問題

このアーキテクチャの機能および関連リソースについて詳しく学習します。