| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Oracle Solaris 管理: ネットワークインタフェースとネットワーク仮想化 Oracle Solaris 11 Information Library (日本語) |

| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Oracle Solaris 管理: ネットワークインタフェースとネットワーク仮想化 Oracle Solaris 11 Information Library (日本語) |

この Oracle Solaris リリースでのネットワーク構成

7. プロファイルでのデータリンクおよびインタフェース構成コマンドの使用

10. Oracle Solaris 上での無線インタフェース通信の構成

ネットワーク仮想化を使用すると、「ボックス内のネットワーク」を構成することによって、ネットワークの設定をより低いコストで、より効率的に実装できます。また、効率を向上させるために、リソースがネットワークプロセスによってどのように使用されているかを特定するための制御を実装することもできます。ネットワークリソース (リングや CPU など) に明確に関連したリンクプロパティーを、ネットワークパケットを処理するようにカスタマイズできます。さらに、ネットワーク使用を管理するためのフローを作成することもできます。ネットワークリソースの制御については、第 21 章ネットワークリソースの管理で詳細に説明されています。

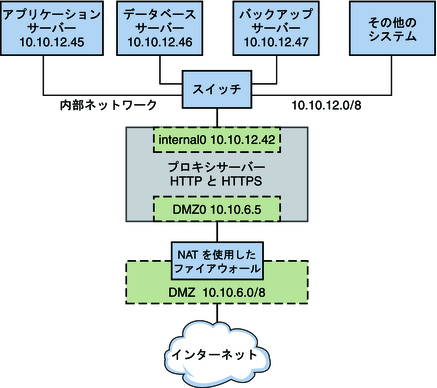

図 18-3 は、プロキシサーバー上の帯域幅を管理する必要のある小規模企業のためのネットワークトポロジを示しています。このプロキシサーバーは、パブリック Web サイトだけでなく、そのサイトの内部ネットワーク上のさまざまなサーバーからのサービスが必要な内部クライアントのためのプロキシを提供します。

注 - このシナリオには、仮想ネットワークに対するフロー制御を構成する方法は示されておらず、その結果 VNIC は含まれていません。仮想ネットワーク上のフロー制御については、「仮想ネットワークに対するフロー制御」を参照してください。

図 18-3 従来のネットワーク上のプロキシサーバーに対するリソース制御

この図は、ある企業に、非武装ゾーン (DMZ) としても機能するパブリックネットワーク 10.10.6.0/8 が存在することを示しています。DMZ 上のシステムが、IP フィルタファイアウォールを通して、名前からアドレスへの変換 (NAT) を提供します。この企業には、プロキシサーバーとして機能する大規模なシステムが存在します。このシステムには、2 つの有線インタフェースと、0 から 16 までの ID を持つ 16 のプロセッサセットがあります。このシステムは、IP アドレス 10.10.6.5 が割り当てられたインタフェース nge0 を経由してパブリックネットワークに接続されています。このインタフェースのリンク名は DMZ0 です。プロキシサーバーは、DMZ0 を通して、企業のパブリック Web サイトを経由した HTTP および HTTPS サービスを提供します。

この図にはまた、企業の内部ネットワーク 10.10.12.0/24 も示されています。プロキシサーバーは、IP アドレス 10.10.12.42 が割り当てられたインタフェース nge1 を経由して内部の 10.10.12.0/8 ネットワークに接続されています。このインタフェースのリンク名は internal0 です。プロキシサーバーは、internal0 データリンクを通して、アプリケーションサーバー 10.10.12.45、データベースサーバー 10.10.12.46、およびバックアップサーバー 10.10.12.47 のサービスを要求する内部クライアントの代わりに動作します。

頻繁に使用されるシステム、特に、大量の使用可能な帯域幅を提供するより新しい GLDv3 インタフェースを備えたシステムに対するフロー制御を確立することを検討してください。インタフェースベースのフロー制御により、インタフェース、システム、および場合によってはネットワークの効率が向上します。どのタイプのネットワーク上のどのシステムに対してもフロー制御を適用できます。さらに、ネットワークの効率を向上させることが目標である場合は、さまざまなサービスを個々のフローに分離できます。この操作によって、個別のハードウェアおよびソフトウェアリソースが個々のフローに割り当てられるため、これらのリソースが特定のシステム上のほかのサービスから分離されます。フローを確立したあと、フローごとのトラフィックを監視し、統計情報を収集することができます。そのあと、インタフェース上の使用を制御するために、帯域幅の量と優先順位を割り当てることができます。

フロー制御を実装するためのタスクについては、第 21 章ネットワークリソースの管理を参照してください。

帯域幅の管理とリソース制御に関する概念的な情報については、「リソース制御について」を参照してください。

詳細な技術的情報については、dladm(1M) と flowadm(1M) のマニュアルページを参照してください。

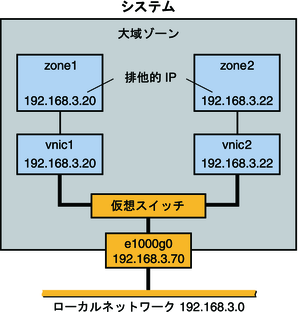

このシナリオは、「1 つのシステム上の基本的な仮想ネットワーク」で紹介された基本的な仮想ネットワークなどの仮想ネットワーク内でフロー制御を使用する方法を示しています。

図 18-4 フロー制御が適用された基本的な仮想ネットワーク

このトポロジについては、「1 つのシステム上の基本的な仮想ネットワーク」で説明されています。このホストには、vnic1 と vnic2 の 2 つの VNIC を含む 1 つのネットワークインタフェース e1000g0 があります。zone1 は vnic1 上に構成されており、zone2 は vnic2 上に構成されています。仮想ネットワークに対するリソース管理を行うには、VNIC ごとにフローを作成する必要があります。これらのフローによって、送信側のホストのポート番号や IP アドレスなどの同様の特性を持つパケットが定義され、分離されます。システムの使用ポリシーに基づいて帯域幅を割り当てます。

VNIC トラフィックに対するフロー制御の別の非常に一般的な使用法として、ゾーンを貸し出している企業によるものがあります。顧客向けの各種のサービスレベル契約を作成し、保証された帯域幅の量でゾーンを貸し出します。ゾーンごとにフローを作成すると、各顧客のトラフィックを分離して監視したり、帯域幅の使用状況を監視したりすることができます。サービスレベル契約が厳密に使用量に基づいている場合は、統計情報とアカウンティング機能を使用して顧客に請求できます。

フロー制御は、ゾーン経由のトラフィックに対する帯域幅の管理が必要なすべてのネットワークに有効です。アプリケーションサービスプロバイダ (ASP) やインターネットサービスプロバイダ (ISP) などのより大規模な組織は、データセンターやマルチプロセッサシステムの VNIC に対するリソース制御を利用できます。個々のゾーンを各種のサービスレベルで顧客に貸し出すことができます。そのため、zone1 を標準価格で貸し出し、標準の帯域幅を提供できます。次に、zone2 をプレミアム価格で貸し出し、その顧客に高いレベルの帯域幅を提供できます。

たとえば、telnet アプリケーションはシステム上で膨大な量の帯域幅を消費していなくても、頻繁に使用される可能性があります。逆に、データベースアプリケーションは膨大な量の帯域幅を消費しますが、散発的にしか使用されない可能性があります。ゾーンに割り当てる前に、これらのアプリケーションのトラフィックを監視することを検討してください。「リンク上のネットワークトラフィックに関する統計情報の収集」の説明に従って、dladm show-link コマンドの統計オプションを使用して統計情報を収集できます。

たとえば、基本的なサービスレベル、優れたサービスレベル、および高いサービスレベルを作成し、それに応じて各レベルの価格を設定します。

後者の価格構造を選択した場合は、各顧客の使用量に関する統計情報を収集する必要があります。

非常に一般的な実装として、各顧客に VNIC 上で実行される独自のゾーンを提供する方法があります。

ゾーンのすべてのトラフィックを分離するには、そのゾーンの VNIC に割り当てられた IP アドレスを使用します。