Traitement des paquets avec IP Filter

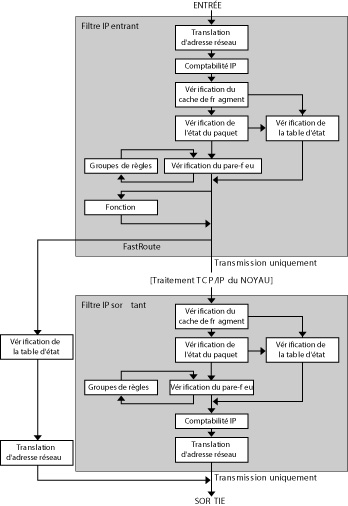

Au cours du traitement d'un paquet, IP Filter exécute une séquence d'étapes. Le diagramme ci-dessous illustre les étapes du traitement d'un paquet et l'intégration du filtrage à la pile de protocole TCP/IP.

Figure 4-1 Séquence de traitement d'un paquet

Translation d'adresse réseau (NAT)

Translation d'une adresse IP privée vers une adresse publique, ou définition d'alias pour plusieurs adresses privées vers une adresse publique unique. NAT (Network Address Translation, translation d'adresse réseau) permet à une organisation de résoudre le problème d'épuisement des adresses IP lorsqu'elle utilise un réseau et requiert l'accès à Internet.

Comptabilisation IP

Les règles d'entrée et de sortie peuvent être configurées séparément, avec enregistrement du nombre d'octets transmis. En cas de correspondance d'une règle, le nombre d'octets du paquet est ajouté à la règle et des statistiques en cascade sont rassemblées.

Vérification du cache de fragments

Par défaut, les paquets fragmentés sont mis en mémoire cache. Lorsque tous les fragments d'un paquet particulier arrivent, les règles de filtrage sont appliquées et les fragments sont soit autorisés, soit bloqués. Si set defrag off figure dans le fichier de règles, les fragments ne sont pas mis en cache.

Vérification de l'état du paquet

Si la règle contient l'instruction keep state, tous les paquets d'une session spécifiée sont automatiquement transmis ou bloqués, selon la spécification de la règle : pass (transmettre) ou block (bloquer).

Vérification du pare-feu

Les règles d'entrée et de sortie peuvent être configurées séparément, afin d'autoriser ou non la transmission d'un paquet, via IP Filter, vers les routines TCP/IP du noyau ou vers le réseau.

Groupes

Les groupes permettent d'écrire des ensembles de règles selon une structure arborescente.

Fonction

Une fonction correspond à l'action à réaliser. Les fonctions sont, par exemple, block (bloquer), pass (transmettre), literal (littéral) et send ICMP response (envoyer une réponse ICMP).

Fast-route

FastRoute indique à IP Filter de ne pas transmettre le paquet vers la pile UNIX IP pour le routage, ce qui entraîne une réduction TTL.

Authentification IP

Les paquets authentifiés ne sont transmis via les boucles du pare-feu qu'une seule fois, afin d'éviter le traitement multiple de certains paquets.

Le traitement d'un paquet inclut les opérations suivantes :