1 コネクタの概要

Oracle Identity Governanceは、オンプレミスまたはクラウドにあるアプリケーションに対して、セルフサービス、コンプライアンス、プロビジョニングおよびパスワード管理サービスを提供する集中アイデンティティ管理ソリューションです。Oracle Identity Governanceコネクタは、Oracle Identity Governanceと外部のアイデンティティ認識アプリケーションの統合に使用されます。

Siebelコネクタを使用すると、Siebelアプリケーションを作成してOracle Identity Governanceにオンボードできます。

ノート:

このマニュアルでは、Identity Self Serviceの「管理」タブの「アプリケーション」オプションを使用してデプロイされるコネクタをAOBアプリケーションと呼びます。Oracle Identity Governanceリリース12.2.1.3.0以降では、Oracle Identity Self Serviceのアプリケーション・オンボード機能を使用してコネクタのデプロイメントが処理されます。この機能により、ビジネス・ユーザーは最小限の詳細と作業でアプリケーションをオンボードできます。コネクタ・インストール・パッケージには、特定のアプリケーションまたはターゲット・システムからのデータをプロビジョニングおよびリコンサイルするために必要なすべての情報を含む事前定義済のテンプレート(XMLファイル)のコレクションが含まれています。これらのテンプレートには、ターゲット・システムに固有の基本接続性と構成の詳細も含まれています。コネクタによってこれらの事前定義済テンプレートからの情報が使用されるため、ユーザーは単一の簡素化されたUIを使用して迅速かつ簡単にアプリケーションをオンボードできます。

アプリケーション・オンボードとは、Oracle Identity Governanceにアプリケーションを登録または関連付けして、ユーザー情報のプロビジョニングおよびリコンシリエーションにそのアプリケーションを使用できるようにするプロセスです。

次のトピックでは、コネクタの概要を示します。

1.1 動作保証されているコンポーネント

Siebelコネクタをインストールおよび使用するために必要なソフトウェア・コンポーネントおよびそのバージョンは次のとおりです。

表1-1 動作保証されているコンポーネント

| アイテム | 要件 |

|---|---|

|

Oracle Identity GovernanceまたはOracle Identity Manager |

Oracle Identity GovernanceまたはOracle Identity Managerの次のリリースのいずれかを使用できます。

|

| Oracle Identity GovernanceまたはOracle Identity Manager JDK | JDK 1.8以降のバージョン |

|

ターゲット・システム |

ターゲット・システムは次のいずれか。

ノート: SiebelコネクタがSiebel IP 2017、IP 2018、Siebel 19.x、20.x、23.xおよび24.xターゲット・システムで機能するためには、JDK 1.8以上のバージョンが必要です。 |

|

コネクタ・サーバー |

12.2.1.3.0または11.1.2.1.0 |

|

コネクタ・サーバーJDK |

JDK 1.8以降のバージョン |

|

外部コード |

使用するターゲット・システムのバージョンに応じて、ターゲット・システムから次のいずれかの依存ライブラリを取得します。

|

1.2 使用上の推奨事項

Oracle Identity Governance 12c (12.2.1.3.0)以降のバージョンを使用している場合は、このコネクタの最新の12.2.1.xバージョンを使用します。Identity Self Serviceの「管理」タブの「アプリケーション」オプションを使用してコネクタをデプロイします。

1.3 動作保証されている言語

このリリースのコネクタでは、次の言語をサポートしています。

-

アラビア語

-

中国語(簡体字)

-

中国語(繁体字)

-

チェコ語

-

デンマーク語

-

オランダ語

-

英語

-

フィンランド語

-

フランス語

-

フランス語(カナダ)

-

ドイツ語

-

ギリシャ語

-

ヘブライ語

-

ハンガリー語

-

イタリア語

-

日本語

-

韓国語

-

ノルウェー語

-

ポーランド語

-

ポルトガル語

-

ポルトガル語(ブラジル)

-

ルーマニア語

-

ロシア語

-

スロバキア語

-

スペイン語

-

スウェーデン語

-

タイ語

-

トルコ語

1.4 サポートされるコネクタ操作

ここでは、ターゲット・システムに対してコネクタでサポートされている操作のリストを示します。

表1-2 サポートされるコネクタ操作

| 操作 | サポート |

|---|---|

|

ユーザー管理 |

|

|

ユーザーの作成 |

○ |

|

ユーザーの更新 |

○ |

|

ユーザーの有効化 |

○ |

|

ユーザーの無効化 |

○ |

|

ユーザーの削除 |

○ |

|

パスワードのリセット |

× |

| 担当付与管理 | |

|

担当の割当ておよび取消し |

○ |

| 職責付与管理 | |

| 職責の割当ておよび取消し | ○ |

1.5 コネクタのアーキテクチャ

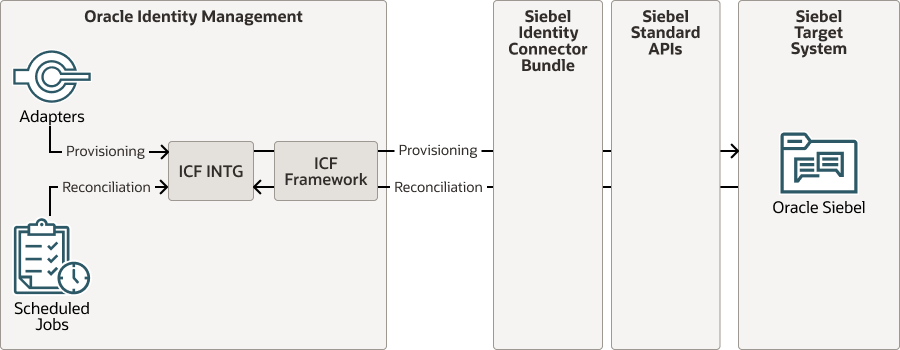

Siebelは、Identity Connector Framework (ICF)を使用して実装されます。

ICFは、アイデンティティ・コネクタを使用するために必要なコンポーネントです。ICFは、すべてのOracle Identity Governanceコネクタに共通の基本的なリコンシリエーションおよびプロビジョニングの操作を提供します。さらに、ICFにはバッファリング、タイムアウト、フィルタリングなどの一般的な機能も用意されているため、開発者がこれらの機能を自分で実装する必要はありません。ICFはOracle Identity Governanceに同梱されています。したがって、ICFを構成したり変更する必要はありません。

図1-1に、Siebelのアーキテクチャを示します。

図1-1 Siebelコネクタのアーキテクチャ

コネクタは、次のモードのいずれかで実行されるように構成されます。

- アカウント管理

アカウント管理は、ターゲット・リソース管理とも呼ばれます。このモードでは、ターゲット・システムはターゲット・リソースとして使用され、コネクタは次の操作を行うことができます。

- プロビジョニング

プロビジョニングでは、Oracle Identity Governanceを使用して、ターゲット・システムでユーザーを作成、更新または削除します。プロビジョニング中に、アダプタがICF操作を呼び出すと、ICFがSiebelアイデンティティ・コネクタ・バンドルで作成操作を呼び出し、バンドルがプロビジョニング操作のためにターゲット・システムAPI (Siebel API)を呼び出します。ターゲット・システムのAPIはバンドルからのプロビジョニング・データを受け入れ、ターゲット・システムで必要な操作を実行し、ターゲット・システムからのレスポンスをバンドルに返し、バンドルはそのレスポンスをアダプタに渡します。

- ターゲット・リソース・リコンシリエーション

リコンシリエーション時には、スケジュール済タスクによってICF操作が呼び出されます。ICFは続いてSiebelアイデンティティ・コネクタ・バンドルで検索操作を呼び出し、続いてバンドルによりSiebel APIがリコンシリエーション操作のために呼び出されます。APIはリコンシリエーション基準に一致するユーザー・レコードを抽出し、バンドルおよびICFを介してレコードをスケジュール済タスクに戻し、スケジュール済タスクがOracle Identity Governanceにレコードを渡します。

ターゲット・システムからフェッチされた各レコードは、OIMユーザーにすでにプロビジョニングされているSiebelリソースと比較されます。一致が見つかると、ターゲット・システムからSiebelレコードに対して行われた更新が、Oracle Identity GovernanceのSiebelリソースにコピーされます。一致が見つからなかった場合、レコードのNameが、各OIMユーザーのユーザー・ログインと比較されます。一致が見つかった場合、ターゲット・システム・レコードのデータを使用して、SiebelリソースがOIMユーザーにプロビジョニングされます。

- プロビジョニング

Siebelアイデンティティ・コネクタ・バンドルはHTTPSプロトコルを使用してSiebel APIと通信します。Siebel APIを使用すると、Siebel APIエンドポイントを介してSiebelにプログラム的にアクセスできます。アプリケーションはSiebel APIを使用して、ディレクトリ・データおよびディレクトリ・オブジェクト(ユーザー、担当、職責など)に対して作成、読取り、更新および削除(CRUD)操作を実行できます。

関連項目:

ICFの詳細は、『Oracle Fusion Middleware Oracle Identity Governanceのためのアプリケーションの開発とカスタマイズ』の「Identity Connector Frameworkの理解」 を参照してください

1.6 コネクタでサポートされるユースケース

Siebelは、Oracle Identity GovernanceをSiebelと統合して、エンタープライズ内の他のアイデンティティ認識アプリケーションとの統合サイクルに基づいて、すべてのSiebelアカウントを作成、更新および非アクティブ化するために使用します。Siebelでは、Siebelのクラウド・アイデンティティ、同期アイデンティティおよびフェデレーション・アイデンティティの各モデルのアイデンティティの管理をサポートしています。一般的なITシナリオでは、Oracle Identity Governanceを使用する組織がSiebel Serviceのアカウント、担当および職責を管理します。このコネクタが使用可能な最も一般的なシナリオの例を次に示します。

- Siebelユーザー管理:

Siebelを使用する組織が、Oracle Identity Governanceを統合してアイデンティティを管理します。この組織では、Oracle Identity Governanceを使用してターゲット・システムのユーザー・アイデンティティを作成することによりその管理を行うことにしました。この組織ではまた、ターゲット・システムでOracle Identity Governanceにより直接実行されたユーザー・アイデンティティの変更を同期することにもしました。このようなシナリオにおいて手軽で簡単な方法は、Siebelをインストールし、接続情報を指定することによりターゲット・システムに対して構成することです。

ターゲット・システムで新規ユーザーを作成するには、OIMプロセス・フォームに入力して送信し、プロビジョニング操作をトリガーします。コネクタではターゲット・システムに対してCreateOp操作を実行し、この操作の実行が成功するとユーザーが作成されます。同様に、削除や更新といった操作も実行できます。

ユーザー・アイデンティティを検索または取得するには、Oracle Identity Governanceからスケジュール済タスクを実行する必要があります。コネクタはターゲット・システムのユーザー・アイデンティティに対して対応するSearchOpを実行し、Oracle Identity Governanceに対するすべての変更をフェッチします

- Siebel担当管理:

組織に複数のSiebel担当があり、そのユーザーが新しい担当の設定、担当の管理および削除を実行できます。その組織において今度は、最近アクセスされていない担当、または担当を持たない人のリストを把握する必要があります。このようなシナリオにおいて、Siebelを使用して担当の使用状況の傾向を示すことができます。Siebelを使用すると、Oracle Identity Governanceのレポート機能を利用して、担当に対して実行された任意の操作(作成、更新、削除など)を追跡できます。

- Siebel職責管理:

大規模な組織では、管理者が他の従業員に管理者として様々な役割を果たすよう任命することが必要となる場合があります。たとえば、他の従業員やパートナ、顧客、ベンダーに対するサポート・エージェントとしての役割を果たせる社内のITスタッフに職責を設定できます。Siebelでは、Siebel職責を権限としてユーザーに割り当てたり取り消したりできるため、Siebelの委任管理機能の活用が簡単になります。

1.7 コネクタの機能

コネクタの機能には、コネクタ・サーバーのサポート、完全リコンシリエーション、制限付きリコンシリエーション、および削除されたアカウント・データのリコンシリエーションが含まれます。

表1-3 サポートされるコネクタの機能マトリックス

| 機能 | AOBアプリケーション |

|---|---|

| 完全リコンシリエーション | ○ |

| 制限付きリコンシリエーション | ○ |

| リコンシリエーションの削除 | ○ |

| コネクタ・サーバーの使用 | ○ |

| アカウント・データの変換および検証 | ○ |

| 複数ドメインでのコネクタ操作の実行 | ○ |

| ページングのサポート | × |

| 接続のテスト | ○ |

| パスワードのリセット | × |

| Siebel担当割当て | ○ |

| Siebel職責割当て | ○ |

| ユーザー・プロビジョニング | ○ |

1.7.1 ユーザー・プロビジョニング

ユーザー・プロビジョニングでは、Oracle Identity Governanceを介して、ターゲット・システムでアカウント・データを作成または変更します。

ノート:

詳細は、「プロビジョニング操作の実行」を参照してください。1.7.2 完全リコンシリエーション

完全リコンシリエーションを実行して、すべての既存ユーザー・データをターゲット・システムからOracle Identity Governanceに移動できます。

完全リコンシリエーションを初めて実行した後、ターゲット・システムにオブジェクトの作成または変更のタイムスタンプが格納される属性が含まれている場合は、コネクタを構成できます。

1.7.3 制限付きリコンシリエーション

指定されたフィルタ基準に基づいて、ターゲット・システムからレコードをリコンサイルできます。リコンシリエーション実行時に、Oracle Identity Governanceにフェッチされるレコードを制限またはフィルタ処理するために、リコンサイルが必要な追加または変更されたターゲット・システム・レコードのサブセットを指定できます。

ユーザー・リコンシリエーション・スケジュール済ジョブのCustom Recon Query属性の値としてリコンシリエーション・フィルタを設定できます。Custom Recon Query属性は、ターゲット・システムからのフィルタ済レスポンスを取得するベースとなるAPIにフィルタを割り当てるのに役立ちます。

詳細は、「制限付きリコンシリエーションの実行」を参照してください。

1.7.4 ユーザー・タイプに基づくリコンシリエーション

ターゲット・システムからのレコードをリコンサイルする、Siebelのユーザー・タイプ(EmployeeまたはUser)を指定できます。

詳細は、「ユーザー・タイプに基づくリコンシリエーション」を参照してください。

1.7.5 削除されたユーザー・レコードのリコンシリエーション

削除されたユーザー・レコードのリコンシリエーションのためにコネクタを構成できます。ターゲット・リソース・モードで、ターゲット・システムのレコードが削除された場合、対応するSiebelリソースはOIMユーザーから削除されます。信頼できるソース・モードでは、レコードがターゲット・システムで削除されると、対応するOIMユーザー・リソースが削除されます。

削除されたユーザー・レコードのリコンサイルに使用されるスケジュール済ジョブの詳細は、「削除されたユーザー・レコードのリコンシリエーションのスケジュール済ジョブ」を参照してください。

1.7.6 コネクタ・サーバーのサポート

コネクタ・サーバーはICFによって提供される機能の1つです。コネクタ・アーキテクチャでは、1つ以上のコネクタ・サーバーを使用することで、アプリケーションと外部にデプロイされたバンドルとの通信が可能になります。

アプリケーションと同じVMでJavaコネクタ・バンドルを実行しない場合は、Javaコネクタ・サーバーを使用すると便利です。ネイティブに管理されているリソースと同じホストにバンドルをデプロイするとバンドルの動作が速くなる場合は、Javaコネクタを別のホストで実行するとパフォーマンス改善に役立ちます。

関連項目:

コネクタ・サーバーのインストールと構成、およびコネクタ・サーバーの実行の詳細は、『Oracle Fusion Middleware Oracle Identity Managerのためのアプリケーションの開発とカスタマイズ』のアイデンティティ・コネクタ・サーバーの使用に関する項を参照してください

1.7.7 アカウント・データの変換および検証

リコンシリエーションおよびプロビジョニングの操作時にOracle Identity Governanceとの間で送受信されるアカウント・データの変換と検証は、アプリケーションの作成時にGroovyスクリプトを作成することで構成できます。

詳細は、『Oracle Fusion Middleware Oracle Identity Governanceでのセルフ・サービス・タスクの実行』のプロビジョニング属性とリコンシリエーション属性の検証と変換に関する項を参照してください。

1.7.8 アカウントの有効化および無効化のサポート

enableProgrammaticAccess構成パラメータがtrueに設定されている場合、Oracle Identity Governanceからユーザー・アカウントを有効にすると、コンソールおよびプログラム・アクセスがターゲット・システムでアクティブになります。構成パラメータがfalseに設定されている場合は、コンソール・アクセスのみがアクティブになります。

Oracle Identity Governanceからユーザー・アカウントを無効にすると、enableProgrammaticAccess構成パラメータの値に関係なく、ターゲット・システムでコンソール・アクセスおよびプログラム・アクセスが非アクティブになります。これにより、Oracle Identity Governanceのユーザー・アカウントが無効になり、操作の実行が禁止されます。

リコンシリエーション操作中のOracle Identity Governanceアカウント・ステータスの有効化および無効化:

ターゲットでコンソール・アクセスとプログラム・アクセスの両方が非アクティブになっている場合、Oracle Identity Governanceアカウント・ステータスは無効です。コンソール・アクセスまたはプログラム・アクセスのいずれかがアクティブになっている場合、Oracle Identity Governanceアカウント・ステータスは有効です。