Locations sans domaines d'identité et avec la politique d'authentification "Politique de sécurité pour la console OCI"

Si vous utilisez l'authentification multifacteur dans des locations sans domaines d'identité et Oracle Identity Cloud Service en tant que fournisseur d'identités fédéré automatiquement (IdP) dans IAM et avec la politique d'authentification "Politique de sécurité pour la console OCI", nous vous recommandons de configurer l'authentification multifacteur à l'aide de cette politique d'authentification

Plan d'activation de l'authentification multifacteur

Pour améliorer la sécurité, nous avons commencé à prédéfinir la politique d'authentification "Politique de sécurité pour la console OCI" dans toutes les locations. Dès qu'un segment Identity Cloud Service a été prédéfini avec la politique, vous devez l'activer pour activer l'authentification multifacteur pour les utilisateurs disposant de privilèges d'administration.

L'organigramme suivant décrit le processus complet du déploiement de la politique, où Oracle initie la prédéfinition de la politique, jusqu'à l'étape d'application de la politique, au cours de laquelle Oracle activera la politique, sauf dans des circonstances particulières.

- La politique d'authentification "Politique de sécurité pour la console OCI" affecte uniquement l'accès à la console OCI. Une fois la politique activée, tous les utilisateurs locaux doivent utiliser l'authentification multifacteur pour se connecter.

- La politique s'applique à tous les segments Identity Cloud Service.

Dans les locations avec des segments Identity Cloud Service, nous activerons automatiquement cette politique après le 24 juillet 2023.

Nous n'activerons pas automatiquement la politique :

- Si vous avez modifié la politique d'authentification par défaut

- Si un fournisseur d'identités externe actif (SAML/Social ou X.509) est configuré dans le domaine IAM. Cela signifie que les utilisateurs fédérés sont exclus de l'incidence de cette politique.

- Si vous disposez déjà d'une politique d'authentification et que la console OCI lui est affectée explicitement.

- Si vous supprimez la politique de sécurité pour la console OCI à l'aide d'une API, nous ne la recréerons pas. Pour supprimer la politique à l'aide des API REST, voir Supprimer une politique.

Pour activer la politique dans un segment Identity Cloud Service, voir Activer les politiques d'authentification.

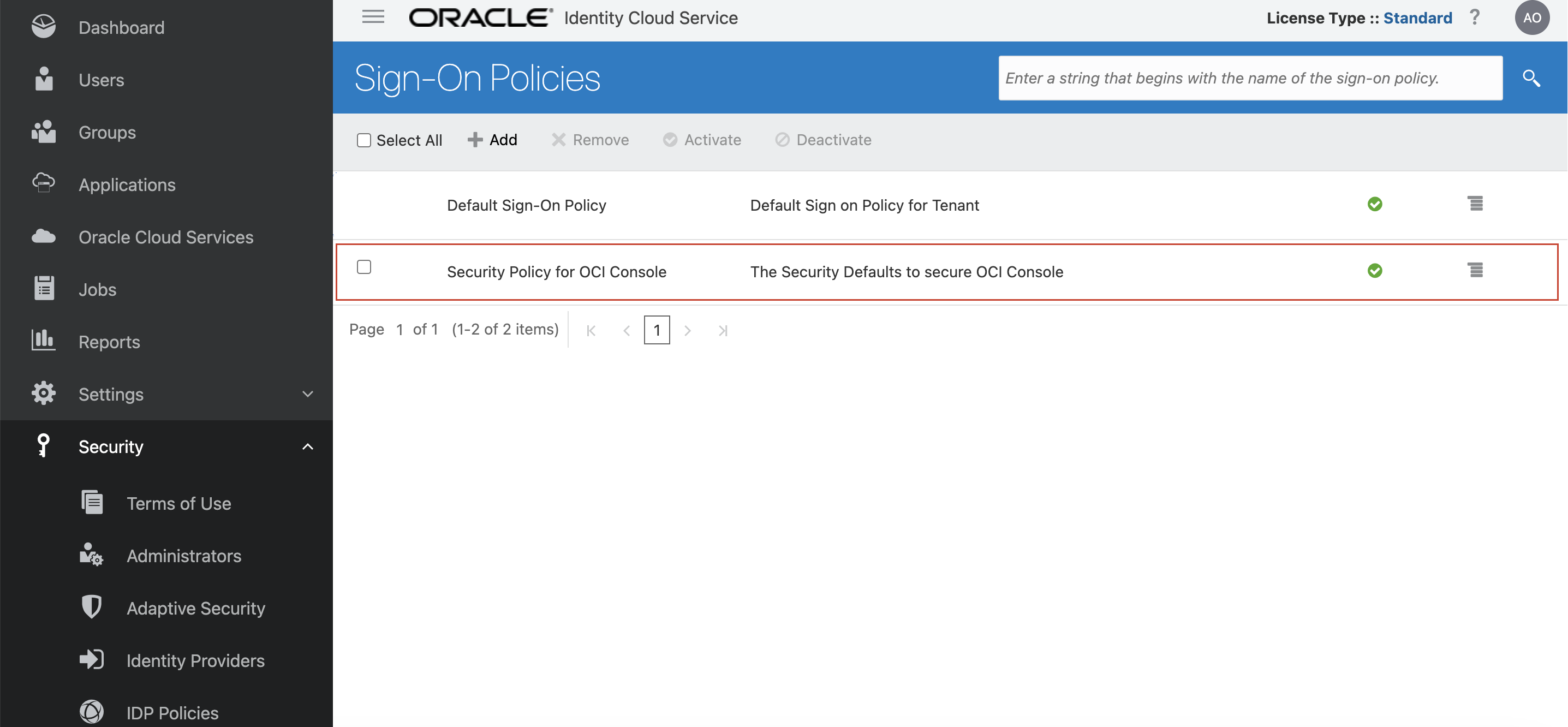

Une fois activée, la politique ressemblera à ceci dans la page Politiques d'authentification de la console d'administration d'Identity Cloud Service.

Pour en savoir plus sur la politique, voir À propos de la politique d'authentification "Politique de sécurité pour la console OCI".

Règles d'application pour les segments "Politique de sécurité pour la console OCI" pour Identity Cloud Service

| Statut de la politique d'authentification "Console OCI Security PolicyFor" | Vous avez modifié la politique d'authentification par défaut | Statut "Politique de sécurité pour la console OCI" de la politique d'authentification après activation forcée |

|---|---|---|

| Présent et activé | Sans objet (vous ne pouvez pas avoir une autre politique d'authentification active pour la console OCI) | Aucune modification |

| Présent et désactivé | Nombre | La politique devient Présent et activée |

| Présent et désactivé | Oui | Aucune modification. Nous ne remplacerons pas votre politique. |

| Supprimée | Non applicable | Aucune modification |

Configuration de la politique d'authentification "Politique de sécurité pour la console OCI"

Pour configurer la politique d'authentification "Politique de sécurité pour la console OCI" :

- Lire les préalables.

- Lisez À propos de la politique d'authentification "Politique de sécurité pour la console OCI".

- Facultativement et uniquement pendant la période de déploiement, excluez un administrateur de la politique. Lorsque vous êtes sûr que vos utilisateurs ont configuré l'authentification multifacteur pour leurs comptes, ajoutez-le de nouveau à la "politique de sécurité pour la console OCI". Voir Exclure temporairement un administrateur de la politique d'authentification "Politique de sécurité pour la console OCI".Note

Il existe un risque pour la sécurité qu'un utilisateur puisse se connecter sans l'authentification multifacteur. Par conséquent, si vous choisissez de le faire aussi rapidement que possible. - Voyez comment vous inscrire à l'authentification multifacteur à l'aide d'un code secret d'application mobile ou d'un avis d'application mobile. Voir Fin d'inscription à l'authentification multifacteur.

Préalables

Avant de commencer : Avant de configurer l'authentification multifacteur, effectuez les préalables suivants.

- Vérifiez les facteurs d'authentification multifacteur. Les facteurs d'authentification multifacteur disponibles dépendent du type de licence dont vous disposez. Le type de licence s'affiche en haut à droite de la console Identity Cloud Service. Pour plus d'informations sur l'authentification multifacteur et les types de licence, voir À propos des modèles de tarification d'Oracle Identity Cloud Service.

- Consultez la documentation sur l'utilisation de l'application Oracle Mobile Authenticator comme méthode d'authentification pour savoir comment utiliser l'avis par application mobile et le code secret de l'application mobile dans l'application Oracle Mobile Authenticator.

- Facultativement, et uniquement pendant la période de déploiement, excluez un administrateur de domaine d'identité de la politique "Politique de sécurité pour la console OCI". Par conséquent, si vous faites des erreurs lors du déploiement, vous ne vous êtes pas verrouillé de la console.

Une fois le déploiement terminé, et que vous êtes certain que tous vos utilisateurs ont configuré l'authentification multifacteur et peuvent accéder à la console, vous pouvez supprimer ce compte d'utilisateur.

- Identifier tous les groupes Identity Cloud Service mappés aux groupes OCI IAM.

- Enregistrez une application client avec un rôle Administrateur de domaine d'identité pour permettre l'accès à votre domaine d'identité à l'aide de l'API REST au cas où la configuration de votre politique d'authentification vous verrouillerait. Si vous n'enregistrez pas cette application client et qu'une configuration de politique d'authentification restreint l'accès à tous, tous les utilisateurs seront verrouillés hors du domaine d'identité jusqu'à ce que vous communiquiez avec Oracle Support. Pour plus d'informations sur l'enregistrement d'une application client, voir Enregistrer une application client dans Utilisation des API REST d'Oracle Identity Cloud Service avec Postman.

- Créez un code de contournement et stockez-le dans un emplacement sécurisé. Voir Générer et utiliser le code de contournement.

À propos de la politique d'authentification "Politique de sécurité pour la console OCI"

La politique d'authentification Politique de sécurité pour la console OCI est activée par défaut et préconfigurée avec les meilleures pratiques de sécurité Oracle.

- Les facteurs suivants requis pour cette politique d'authentification sont déjà activés : Code secret pour application mobile, Avis pour application mobile, Ignorer le code et Authentificateur FIDO (Fast ID Online).

- L'application de la console OCI a été ajoutée à la politique.

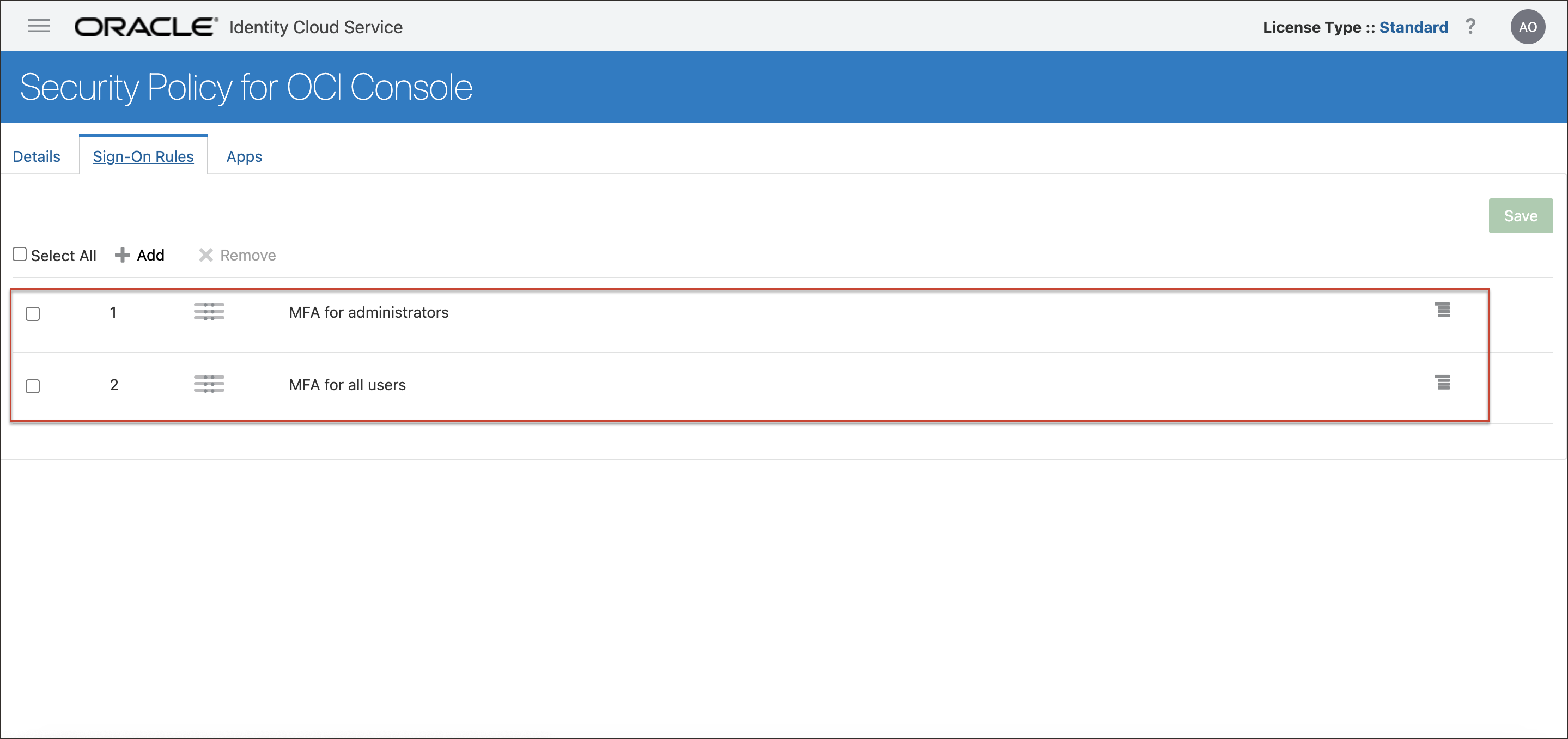

- La politique d'authentification comprend deux règles d'authentification actives :

- AMF pour les administrateurs : La règle est en premier dans l'ordre de priorité. Cette règle préconfigurée exige que tous les utilisateurs du groupe Administrateurs et tous les utilisateurs dotés d'un rôle d'administrateur s'inscrivent à l'authentification multifacteur et qu'ils fournissent un facteur supplémentaire chaque fois qu'ils se connectent.

- AMF pour tous les utilisateurs : La règle est classée deuxième dans l'ordre de priorité. Cette règle préconfigurée nécessite que tous les utilisateurs s'inscrivent à l'authentification multifacteur et qu'ils fournissent un facteur supplémentaire chaque fois qu'ils se connectent.

Exclure temporairement un administrateur de la politique d'authentification "Politique de sécurité pour la console OCI"

- Décidez de l'utilisateur administrateur que vous allez exclure temporairement de "Politique de sécurité pour la console OCI", créez un nouveau groupe et affectez-lui l'utilisateur.

- Créez une règle qui n'utilise pas l'authentification multifacteur et affectez-lui le groupe.

- Définissez cette règle comme première règle dans la politique "Politique de sécurité pour la console OCI".

Une fois le déploiement terminé, tous les utilisateurs ont configuré l'authentification multifacteur et il y a moins de chances de faire une erreur qui pourrait vous verrouiller hors de la console OCI, rétablissez ces étapes et restaurez la politique "Politique de sécurité pour la console OCI" à son état non modifié.

- Créez un nouveau groupe et affectez l'utilisateur à exclure. Voir Créer des groupes et Affecter des comptes d'utilisateur au groupe.

-

Créez une nouvelle règle et ajoutez le groupe que vous venez de créer.

-

Faites de la nouvelle règle la première dans la politique "Politique de sécurité pour la console OCI".

- Dans la page des détails de la politique, cliquez sur l'icône d'action à gauche de la nouvelle règle.

- Faites glisser la nouvelle règle pour qu'elle devienne la première règle de la stratégie.

- Cliquez sur enregistrer.

Dès que vous êtes sûr que tous les utilisateurs ont configuré l'authentification multifacteur et qu'il n'y a aucune chance de vous verrouiller accidentellement hors de la console OCI, supprimez la nouvelle règle afin que la politique "Politique de sécurité pour la console OCI" retrouve son état non modifié.

Pour supprimer la règle :

- Dans la page Politiques d'authentification, cliquez sur Politique de sécurité pour la console OCI.

- Cochez la case de la nouvelle règle et cliquez sur Supprimer.

Désormais, tous les utilisateurs doivent utiliser l'authentification multifacteur pour se connecter à la console OCI.

Achèvement de l'inscription à l'authentification multifacteur

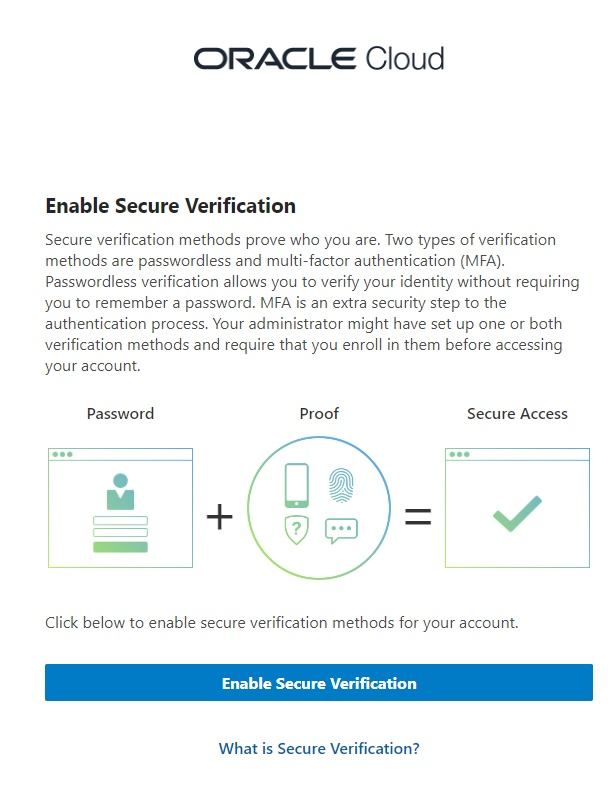

Une fois la politique d'authentification "Politique de sécurité pour la console OCI" activée, toute personne se connectant à la console OCI sera invitée à terminer l'inscription à l'authentification multifacteur à l'aide d'Oracle Mobile Authenticator (OMA).

Vous, ainsi que tous les autres utilisateurs qui se connectent à la console OCI, verrez un écran similaire à cet exemple.

Cliquez sur Activer la vérification sécurisée et suivez les instructions sous Utilisation de l'application Oracle Mobile Authenticator.