チケット認可サービスに対する資格の取得

-

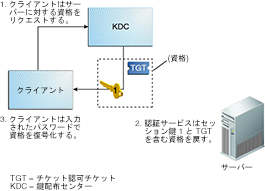

認証処理を開始するために、クライアントが特定のユーザー主体の要求を認証サーバーに送信します。この要求の送信では暗号は使用されません。このリクエストにはセキュアな情報が含まれていないため、暗号化の使用は必要ありません。

-

認証サービスは要求を受信すると、ユーザーの主体名を KDC データベースから検索します。主体がデータベースのエントリに一致すると、認証サービスはその主体の非公開鍵を取得します。認証サービスは次に、クライアントおよびチケット認可サービスによって使用されるセッション鍵 (これをセッション鍵 1 と呼びます) と、チケット認可サービスのチケット (チケット 1) を生成します。このチケットを「チケット認可チケット (TGT)」ともいいます。セッション鍵とチケットはユーザーの非公開鍵を使って暗号化され、情報がクライアントに返送されます。

-

クライアントは、これらの情報を使用して、ユーザー主体の非公開鍵でセッション鍵 1 とチケット 1 を復号化します。非公開鍵はユーザーと KDC データベースにしか認識されていないはずであるため、このパケット内の情報は安全です。クライアントはこの情報を資格キャッシュに格納します。

この処理中に、ユーザーは通常、パスワードを要求されます。非公開鍵を作成するために使用された、KDC データベースに格納されているパスワードが、ユーザーが指定したパスワードと同じであると、認証サービスから送信された情報は正しく復号化されます。クライアントはこれで、チケット認可サービスで使用される資格を取得したため、サーバーに対する資格をリクエストする準備ができました。

図 2-5 チケット認可サービスに対する資格の取得